Cos’è CI Gating?

In breve

CI Gating è un meccanismo automatizzato di “stop-the-line” nella pipeline di sviluppo. Valuta il codice rispetto alle politiche di sicurezza e qualità, bloccando qualsiasi commit che non soddisfi gli standard. È la base di Shift-Left Security.

Definizione: Comprendere CI Gating

CI Gating (Continuous Integration Gating) si riferisce all’uso di checkpoint automatizzati che validano le modifiche al codice prima che vengano integrate in un repository comune. Pensatelo come un filtro digitale per il vostro codice; se un pezzo di codice è insicuro, mal formattato o rompe la logica esistente, il cancello rimane chiuso.

Nel contesto di ASPM (Application Security Posture Management), CI Gating è il livello di enforcement che trasforma la visibilità della sicurezza in effettiva prevenzione del rischio.

Come funziona CI Gating

Il processo inizia nel momento in cui uno sviluppatore invia una Pull Request (PR). Il motore CI (come GitHub Actions o Jenkins) attiva un workflow che passa il codice attraverso diversi “cancelli”:

Cancelli di Sicurezza

Scansione delle vulnerabilità utilizzando SAST, SCA e Rilevamento Segreti. Se viene trovata una CVE ad alta gravità, la build fallisce.

Porte di Qualità

Misura Copertura del Codice e Test Unitari. Se i test scendono sotto una certa soglia (ad esempio, 80%), la porta blocca la fusione.

Porte di Conformità

Controlla le violazioni delle licenze o le deviazioni dagli standard architetturali organizzativi.

Una volta che tutte le porte restituiscono uno stato di “Successo”, il codice è “sbloccato” e pronto per la revisione umana o il deployment automatizzato.

Perché il CI Gating è Essenziale

Lo sviluppo software contemporaneo si muove troppo velocemente per le revisioni di sicurezza manuali. Il CI Gating fornisce tre vantaggi critici:

- Prevenzione piuttosto che Cura: È significativamente più economico bloccare una vulnerabilità nella fase di PR piuttosto che correggerla in produzione.

- Eliminazione della Fatica da Allerta: Fermando il “rumore” (vulnerabilità conosciute e errori di sintassi) in anticipo, i team di sicurezza possono concentrarsi su minacce ad alto contesto piuttosto che inseguire migliaia di allerta runtime.

- Standardizzazione: Garantisce che ogni sviluppatore, indipendentemente dal livello di esperienza, aderisca agli stessi standard di sicurezza e qualità.

La Prospettiva di Plexicus: Gating Intelligente

A Plexicus, crediamo che il gating non debba essere un collo di bottiglia. I tradizionali cancelli di sicurezza spesso bloccano gli sviluppatori da vulnerabilità che presentano un rischio reale minimo, creando attriti tra i team di sicurezza e ingegneria.

Il Gating CI Intelligente in Plexicus sfrutta:

- Integrazione EPSS: Prioritizza le vulnerabilità basandosi sulla reale probabilità di sfruttamento nel mondo reale, non solo sui punteggi di gravità teorica. La piattaforma utilizza i dati EPSS (Exploit Prediction Scoring System) per pesare i risultati, assicurandosi che solo le vulnerabilità con un reale rischio di sfruttamento attivino cancelli di blocco.

- Plexicus Automate Remediation. Invece di limitarsi a segnalare i problemi, Plexicus genera automaticamente correzioni specifiche del codice e crea pull request con la remediation. Gli sviluppatori ricevono soluzioni pronte per essere integrate insieme a qualsiasi cancello di blocco, trasformando un potenziale collo di bottiglia in un flusso di lavoro attuabile. Questo riduce drasticamente il tempo dalla rilevazione alla risoluzione.

- Prioritizzazione Contestuale: La piattaforma distingue tra vulnerabilità in contesti diversi, come file di test rispetto ad API rivolte alla produzione, documentazione rispetto a codice in esecuzione, e codice di esempio rispetto a sistemi distribuiti. Questo processo di validazione guidato dall’AI filtra i falsi positivi e garantisce che solo i rischi di sicurezza genuini nel codice di produzione attivino i cancelli.

Le porte di sicurezza diventano abilitatori piuttosto che ostacoli. Gli sviluppatori ricevono correzioni immediate e attuabili per vulnerabilità reali, evitando attriti inutili derivanti da falsi positivi o risultati a basso rischio.

In Plexicus, puoi configurare un sistema di gating CI con pochi passaggi:

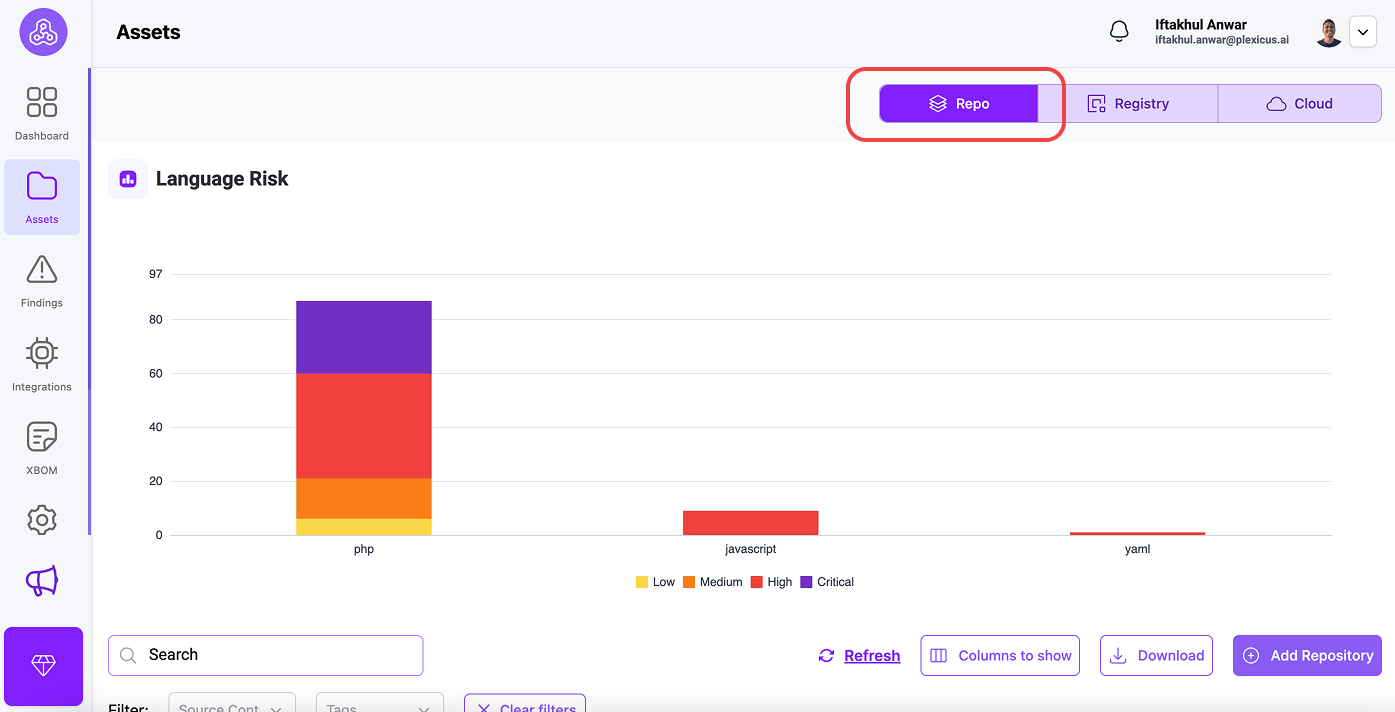

- Vai al menu Asset.

- Nella scheda Repo, troverai il tuo repository connesso.

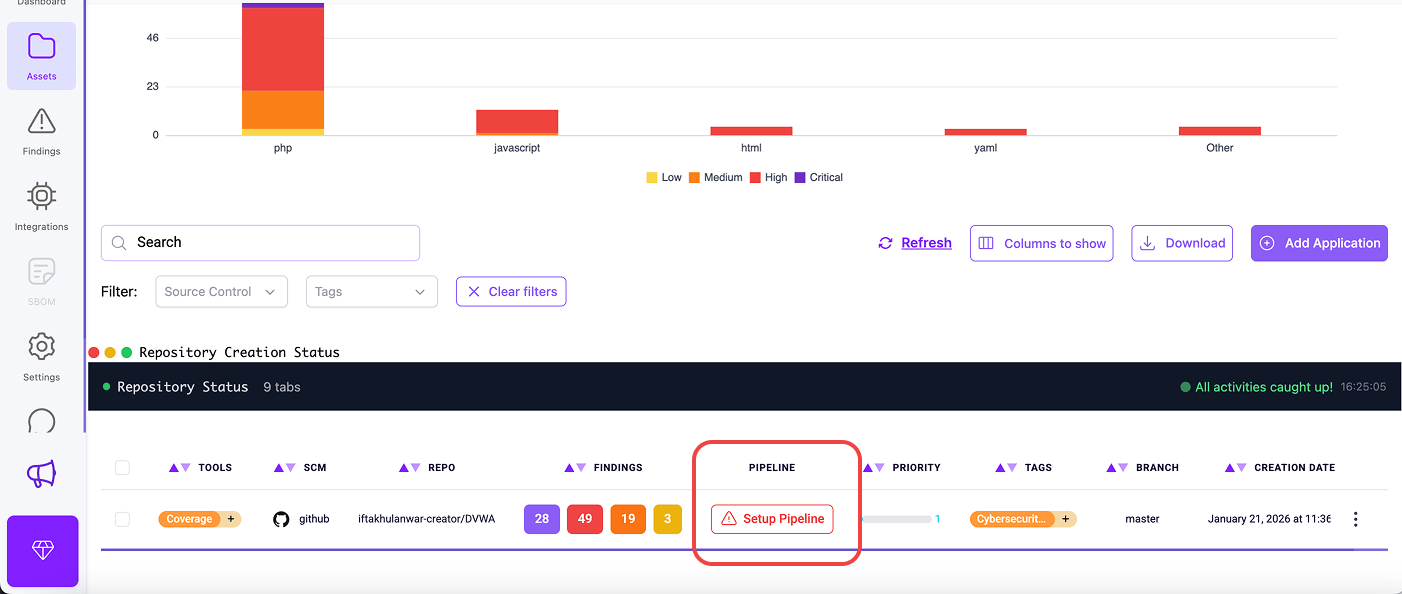

- Individua il repository in cui vuoi abilitare il gating CI e clicca sul pulsante Setup Pipeline.

- Apparirà una finestra di dialogo di conferma che spiega la procedura di integrazione. Clicca “OK” per procedere.

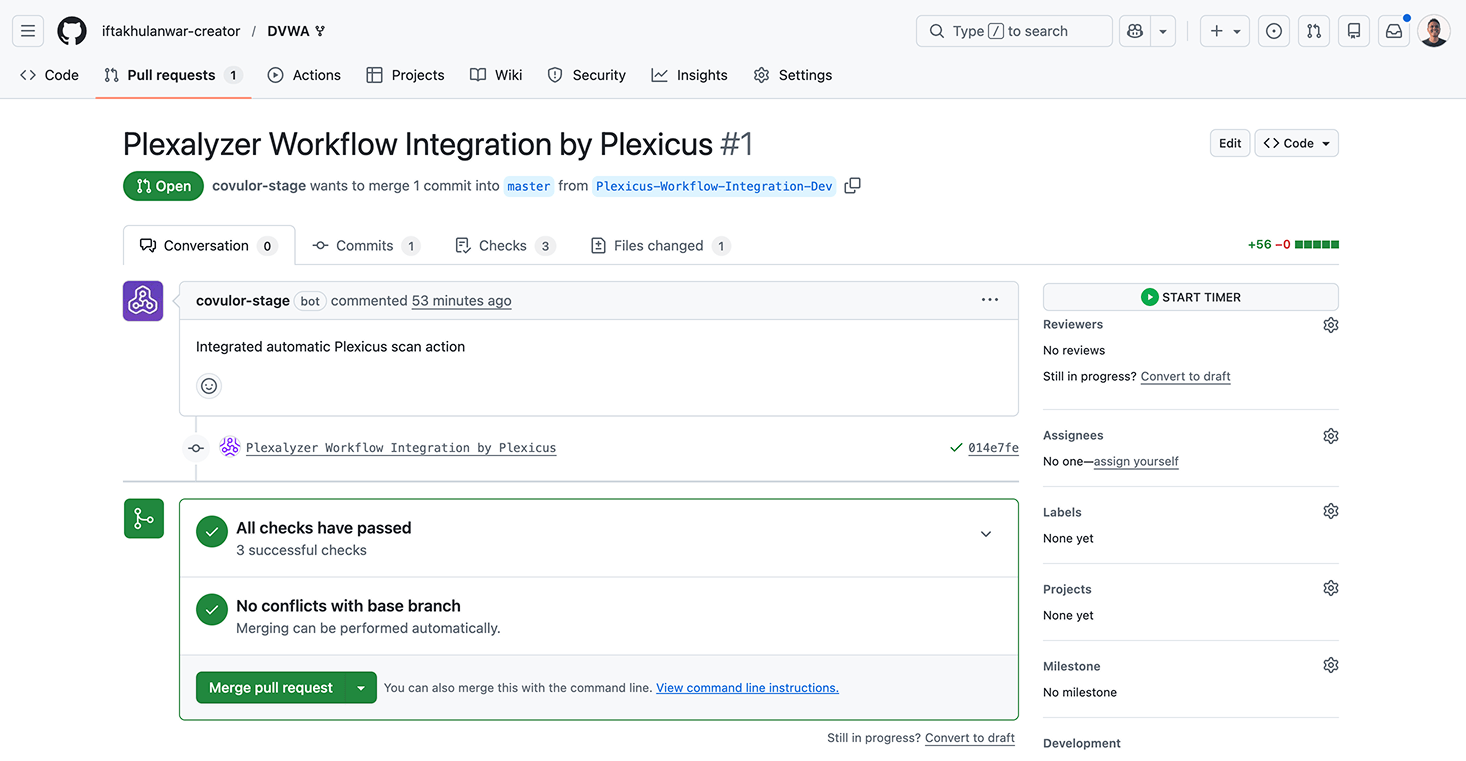

- Plexicus crea automaticamente un nuovo branch di integrazione nel tuo repository (denominato “Plexicus-Workflow-Integration”) a. Viene generata una pull request contenente il file di configurazione del workflow n. Questa PR aggiunge la configurazione necessaria del pipeline al tuo repository

- Sarai reindirizzato alla tua piattaforma di controllo del codice sorgente (GitHub, GitLab, Bitbucket o Gitea)

- Rivedi la pull request contenente l’integrazione del workflow Plexicus

- Unisci la pull request per attivare la scansione di sicurezza automatizzata

FAQ

Il CI Gating è lo stesso di un Quality Gate?

CI Gating automatizza i Quality Gates. Mentre un Quality Gate è un concetto generale che può includere approvazioni manuali, CI Gating è strettamente la logica automatizzata di “fail/pass” all’interno della pipeline CI.

Cos’è un “Hard Gate” rispetto a un “Soft Gate”?

Un Hard Gate impedisce completamente il merge fino a quando il problema non è risolto. Un Soft Gate (o “Warning Gate”) permette il merge ma segnala il problema per una successiva risoluzione o approvazione manuale.

Il gating rallenta lo sviluppo?

Solo se i gates sono ottimizzati male. Eseguendo prima controlli rapidi (Linting/SAST) e utilizzando la scansione incrementale, i team possono mantenere alta velocità senza sacrificare la sicurezza.

Termini Correlati

- Pipeline CI/CD

- Sicurezza Shift-Left

- Analisi della Composizione del Software (SCA)

- Gestione delle Vulnerabilità