CVSS (Common Vulnerability Scoring System)

TL;DR

CVSS è un modo standard per dire quanto è grave un bug di sicurezza. Assegna a ogni vulnerabilità un punteggio da 0 a 10 in modo che i team sappiano cosa correggere per primo.

Pensalo così:

- 0.0 → Nessun problema

- 10.0 → Lascia tutto e correggilo subito

Cos’è CVSS?

CVSS è un sistema di punteggio gratuito e ampiamente utilizzato per le vulnerabilità di sicurezza. È mantenuto da un gruppo industriale chiamato FIRST ed è utilizzato praticamente da tutti nel campo della sicurezza.

Ogni vulnerabilità riceve un numero tra 0.0 e 10.0 basato su fattori come:

- Quanto è facile da sfruttare

- Se può essere attaccata da remoto

- Quanto danno può causare?

In termini semplici:CVSS è un termometro per i bug del software.

Perché CVSS è importante

Senza CVSS, ognuno descriverebbe la gravità in modo diverso. Un fornitore potrebbe dire che un bug è “critico”, mentre un altro lo definisce “medio”. CVSS offre a tutti un linguaggio comune.

È importante perché:

- Indica ai team cosa correggere per primoLa maggior parte delle aziende stabilisce regole come: “Qualsiasi cosa sopra 9.0 deve essere corretta entro 48 ore.”

- È utilizzato dai database delle vulnerabilitàIl National Vulnerability Database (NVD) assegna punteggi CVSS a quasi ogni CVE, il che consente agli strumenti di ordinare automaticamente migliaia di problemi.

- Rimuove le congettureInvece di discutere su quanto grave sembri un bug, CVSS ti costringe a considerare fattori concreti come sfruttabilità e impatto.

Come funziona CVSS

CVSS ha tre tipi di punteggi. La maggior parte delle volte vedrai solo il primo.

1. Punteggio Base (quello che tutti usano)

Questo misura quanto è grave la vulnerabilità di per sé, indipendentemente da dove è distribuita.

Esamina domande come:

- Può essere sfruttata su internet?

- È facile o difficile da eseguire?

- L’attaccante ha bisogno di un login?

- Deve ingannare un utente?

- Cosa succede se viene sfruttata? (furto di dati, presa di controllo del sistema, downtime)

Questo è il punteggio che di solito vedi nelle liste CVE.

2. Punteggio Temporale (a volte usato)

Questo aggiusta il punteggio in base a ciò che sta accadendo in questo momento.

Per esempio:

- C’è codice exploit pubblico? (Il punteggio aumenta)

- È disponibile una patch? (Il punteggio diminuisce)

3. Punteggio Ambientale (avanzato, opzionale)

Questo adatta il punteggio al tuo ambiente.

Per esempio:

- Il sistema è solo interno? (Meno grave)

- Contiene dati dei clienti? (Più grave)

Un Esempio Reale: Log4j

Log4j (Log4Shell) è una delle vulnerabilità più famose di sempre.

Il suo punteggio CVSS era 10.0 (Critico).

Perché?

- Poteva essere sfruttata da remoto

- Non richiedeva login

- Era facile da sfruttare

- Permetteva la compromissione completa del sistema

Chi Usa CVSS?

- Fornitori di software per spiegare quanto è serio un bug

- Team di sicurezza per concentrarsi sui problemi più pericolosi

- Revisori per verificare se le vulnerabilità sono risolte in tempo

Intervalli di Punteggio CVSS (v3.1)

Ecco come di solito si traducono i numeri:

- 0.0 → Nessun problema

- 0.1–3.9 → Basso (da correggere più tardi)

- 4.0–6.9 → Medio (da correggere presto)

- 7.0–8.9 → Alto (da correggere urgentemente)

- 9.0–10.0 → Critico (da correggere immediatamente)

Migliori Pratiche (Importante)

- Non fare affidamento solo sul CVSSIl CVSS misura la gravità, non il rischio. Un bug critico su un server spento non è una vera minaccia.

- Combina CVSS con la probabilitàAbbina CVSS con EPSS per vedere quali bug sono realmente suscettibili di essere sfruttati.

- Adatta al tuo ambienteUn bug su un server di test non è lo stesso di un bug su un database di produzione.

- Conosci le versioniEsiste CVSS v4.0, ma v3.1 è ancora la più comunemente utilizzata oggi.

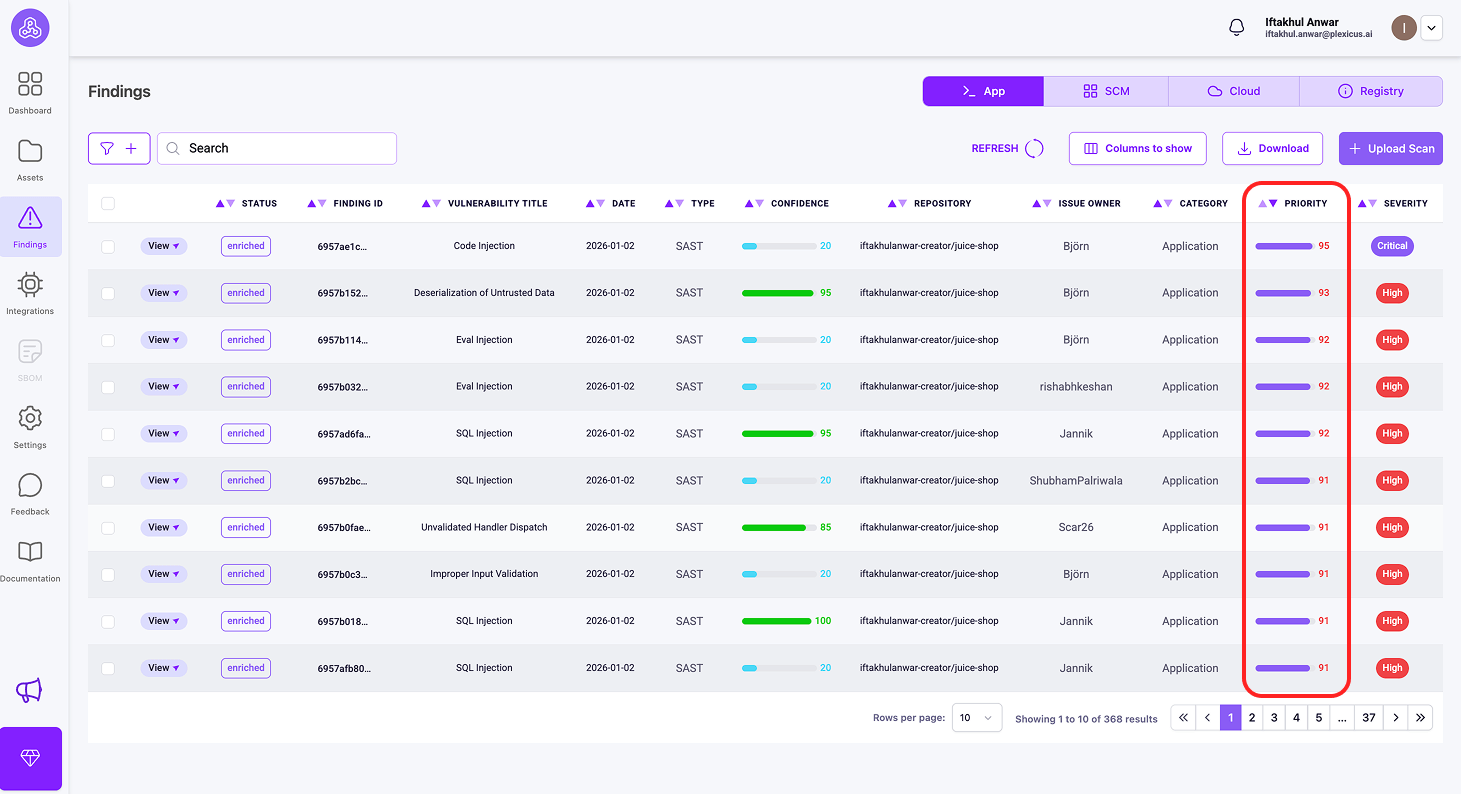

Evita la Fatica da Allerta

Trovare problemi di sicurezza è utile solo se il tuo team sa cosa correggere per primo. Scaricare centinaia di avvisi sugli ingegneri non migliora la sicurezza; crea fatica da allerta

Plexicus aiuta classificando le vulnerabilità in modo che il tuo team possa concentrarsi su ciò che conta davvero. Invece di trattare ogni problema allo stesso modo, Plexicus utilizza alcuni semplici metriche per guidare la prioritizzazione.

1) Priorità

Cosa significa: Quanto è urgente realmente questo problema

La priorità è un punteggio da 0 a 100 che racchiude tutto in un unico numero:

- Gravità tecnica (CVSS v4)

- Impatto aziendale

- Quanto è probabile che venga sfruttato

Questa è la tua lista di azioni. Ordina per Priorità e inizia dall’alto.

- Priorità 85 → Lascia tutto e risolvi questo problema ora

- Priorità 45 → Importante, ma può aspettare fino al prossimo sprint

Esempio

Un problema di SQL injection in uno strumento interno che:

- È accessibile solo tramite la VPN aziendale

- Non memorizza dati sensibili

Punteggi:

- CVSS v4: 8.2 (tecnicamente serio)

- Impatto aziendale: 45 (strumento interno, esposizione limitata)

- Disponibilità di exploit: 30 (richiede login)

- Priorità: 48

Perché la Priorità è Importante

Se guardassi solo il punteggio CVSS, potresti andare nel panico perché 8.2 sembra spaventoso. La priorità mette il problema in contesto e dice: “Questo è reale, ma non urgente. Risolvilo nel prossimo sprint.”

Questo mantiene i team concentrati sul rischio reale invece di reagire a ogni punteggio CVSS elevato.

2) Impatto

Cosa significa: Quanto peggiorano le cose se questo viene sfruttato

L’impatto è valutato da 0 a 100 e riflette le conseguenze aziendali, non solo quelle tecniche. Considera aspetti come:

- Sono coinvolti dati dei clienti?

- Questo sistema è critico per le operazioni?

- Ci sono rischi di conformità o regolamentari?

Esempio

- SQL injection in un database pubblico dei clienti → Impatto 95

- Lo stesso problema in un ambiente di test interno → Impatto 30

Stesso bug, rischio aziendale molto diverso.

3) EPSS

Cosa significa: Quanto è probabile che gli attaccanti sfruttino questo

EPSS predice la probabilità che una vulnerabilità venga sfruttata nel mondo reale entro i prossimi 30 giorni. Varia da 0.0 a 1.0.

Esempio

- Una vecchia vulnerabilità con CVSS 9.0 ma senza attacchi attivi → EPSS 0.01

- Una vulnerabilità più recente con CVSS 6.0 che gli attaccanti stanno utilizzando attivamente → EPSS 0.85

EPSS ti aiuta a concentrarti su ciò che interessa agli attaccanti in questo momento, non solo su ciò che sembra grave sulla carta.

Come Utilizzare Questi Metriche in Plexicus

- Collega il tuo repository e attendi che la scansione finisca

- Vai alla pagina Risultati

- Ordina e filtra per Priorità per decidere cosa correggere per primo

Termini Correlati

- CVE (Common Vulnerabilities and Exposures)

- EPSS (Exploit Prediction Scoring System)

- Gestione delle Vulnerabilità

- NVD (National Vulnerability Database)

CVSS FAQ

Qual è il punteggio CVSS più alto?

10.0. Significa che il bug è facile da sfruttare e causa danni significativi.

Un 9.0 è sempre peggio di un 7.0?

Sulla carta, sì. In realtà, non sempre. Un 7.0 che viene sfruttato attivamente può essere più pericoloso di un 9.0 che nessuno sta usando.

Chi stabilisce il punteggio CVSS?

Di solito, il fornitore del software o il NVD. A volte lo fanno i ricercatori di sicurezza.

Posso modificare internamente un punteggio CVSS?

Sì. Molti team regolano i punteggi per riflettere il loro setup reale, specialmente se hanno protezioni forti in atto.