Alarmmoeheid

TL;DR

Alarmmoeheid treedt op wanneer teams zoveel meldingen ontvangen dat ze er niet meer op letten.

Wat is Alarmmoeheid?

Alarmmoeheid is wat er gebeurt wanneer beveiligings- of operationele teams dagelijks overspoeld worden met meldingen. Na verloop van tijd worden mensen moe, gestrest en beginnen ze deze te negeren.

In beveiliging komt dit meestal door tools die overal op alarmeren, echte problemen, kleine problemen en dingen die helemaal geen problemen zijn.

Wanneer elke melding kritisch lijkt, voelt geen van hen echt urgent meer. Het brein leert ze te negeren, zoals een alarm dat te vaak afgaat.

Waarom Alarmmoeheid Gevaarlijk Is

Alarmmoeheid is niet alleen vervelend. Het is riskant.

Veel grote beveiligingsinbreuken gebeurden ondanks dat er meldingen werden gegenereerd. Het probleem was dat niemand het opmerkte of op tijd reageerde.

Belangrijkste risico’s:

1. Echte bedreigingen worden genegeerd.

Wanneer de meeste meldingen valse alarmen zijn, zien echte aanvallen er hetzelfde uit en worden ze gemist.

2. Trage reactie

Tijd besteed aan het beoordelen van nutteloze meldingen is tijd die niet besteed wordt aan het oplossen van echte problemen.

3. Menselijke fouten

Vermoeide teams maken fouten, slaan stappen over of beoordelen risico’s verkeerd.

Waarom Alarmmoeheid Optreedt

Alarmmoeheid komt meestal voort uit een mix van slechte tooling en slechte configuratie.

Veelvoorkomende oorzaken:

- Te veel valse positieven

- Tools markeren mogelijke problemen zonder te controleren of ze daadwerkelijk kunnen worden geëxploiteerd.

- Geen echte prioritering

- Alles krijgt dezelfde ernst, zelfs wanneer het risico heel verschillend is.

- Dubbele waarschuwingen

- Meerdere tools rapporteren hetzelfde probleem op verschillende manieren.

- Starre regels

- Waarschuwingen worden geactiveerd op basis van vaste limieten in plaats van echt gedrag.

Hoe Alertmoeheid te Verminderen

De enige echte oplossing is het verminderen van ruis en focussen op wat belangrijk is.

Focus op Echt Risico

Niet alle problemen zijn gelijk. Plexicus biedt enkele metrics om u te helpen kwetsbaarheden te prioriteren:

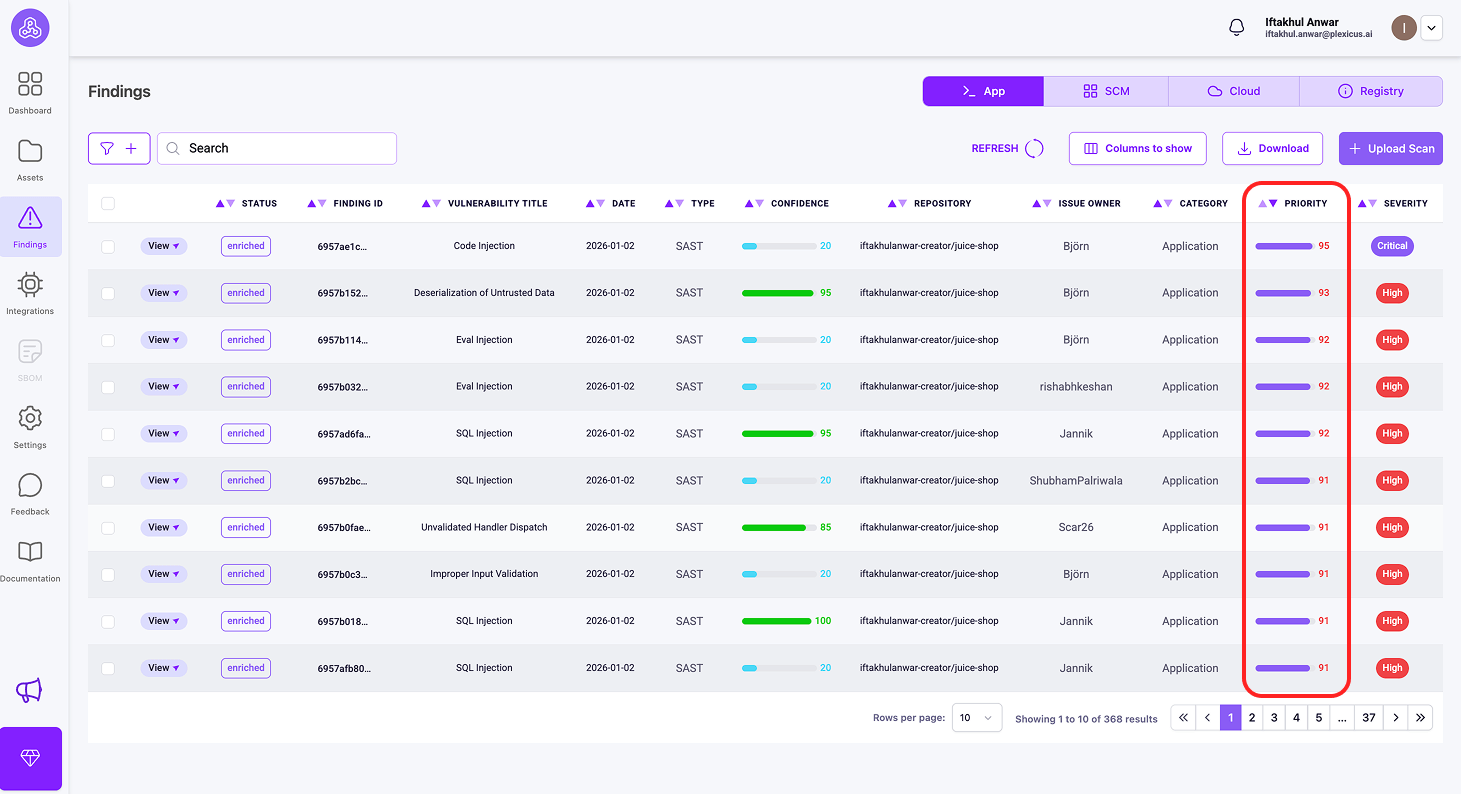

1) Prioriteitsmetrics

Wat het meet: Algemene urgentie voor herstel

Het is een score (0-100) die technische ernst (CVSSv4), bedrijfsimpact en exploitbeschikbaarheid combineert tot één nummer. Het is uw actielijst - sorteer op Prioriteit om te weten wat u onmiddellijk moet aanpakken. Prioriteit 85 betekent “laat alles vallen en los dit nu op”, terwijl Prioriteit 45 betekent “plan het voor de volgende sprint.”

Voorbeeld: SQL-injectie in een interne productiviteitstool, alleen toegankelijk via het bedrijfs-VPN, bevat geen gevoelige gegevens

- CVSSv4: 8.2 (hoge technische ernst)

- Bedrijfsimpact: 45 (interne tool, beperkte gegevensblootstelling)

- Exploitbeschikbaarheid: 30 (vereist geauthenticeerde toegang)

- Prioriteit: 48

Waarom zoeken naar prioriteit: Ondanks een hoge CVSSv4 (8.2), verlaagt Prioriteit (48) terecht de urgentie vanwege beperkte bedrijfsimpact en lage exploitbaarheid. Als je alleen naar CVSS zou kijken, zou je onnodig in paniek raken. Prioriteit zegt: “Plan dit voor de volgende sprint,” met een score van ongeveer 45.

Dit maakt de aanbeveling “volgende sprint” veel redelijker - het is een echte kwetsbaarheid die moet worden opgelost, maar geen noodsituatie omdat het zich in een intern hulpmiddel met lage impact en beperkte blootstelling bevindt.

2) Impact

Wat het meet: Bedrijfsgevolgen

Impact (0-100) evalueert wat er gebeurt als de kwetsbaarheid wordt uitgebuit, rekening houdend met jouw specifieke context: gegevensgevoeligheid, systeemkritiek, bedrijfsactiviteiten en naleving van regelgeving.

Voorbeeld: SQL-injectie in een publiek toegankelijke klantendatabase heeft Impact 95, maar dezelfde kwetsbaarheid in een interne testomgeving heeft Impact 30.

3) EPSS

Wat het meet: Waarschijnlijkheid van dreiging in de echte wereld

EPSS is een score (0.0-1.0) die de kans voorspelt dat een specifieke CVE binnen de komende 30 dagen in de praktijk zal worden uitgebuit.

Voorbeeld: Een 10 jaar oude kwetsbaarheid kan CVSS 9.0 hebben (zeer ernstig), maar als niemand het meer uitbuit, zou EPSS laag zijn (0.01). Daarentegen kan een nieuwere CVE met CVSS 6.0 EPSS 0.85 hebben omdat aanvallers het actief gebruiken.

Je kunt deze metrics voor prioritering controleren door de volgende stappen te volgen:

- Zorg ervoor dat uw repository is verbonden en het scanproces is voltooid.

- Ga vervolgens naar het Findings-menu, waar u de metrics vindt die u nodig heeft voor prioritering.

Belangrijke Verschillen

| Metric | Antwoorden | Scope | Bereik |

|---|---|---|---|

| EPSS | “Gebruiken aanvallers dit?” | Wereldwijde dreigingslandschap | 0.0-1.0 |

| Prioriteit | “Wat moet ik eerst oplossen?” | Gecombineerde urgentiescore | 0-100 |

| Impact | “Hoe slecht voor MIJN bedrijf?” | Organisatiespecifiek | 0-100 |

Voeg Context Toe

Als er een kwetsbare bibliotheek bestaat maar uw app deze nooit gebruikt, zou die waarschuwing geen hoge prioriteit moeten hebben.

Afstemmen en Automatiseren

Leer tools in de loop van de tijd wat veilig is en wat niet. Automatiseer eenvoudige oplossingen zodat mensen alleen echte bedreigingen behandelen.

Gebruik Eén Duidelijk Overzicht

Het gebruik van een enkel platform zoals Plexicus helpt om dubbele waarschuwingen te verwijderen en toont alleen wat actie vereist.

Waarschuwingsmoeheid in het Echt

| Situatie | Zonder Geluidscontrole | Met Slimme Waarschuwingen |

|---|---|---|

| Dagelijkse waarschuwingen | 1.000+ | 15–20 |

| Teamstemming | Overweldigd | Gefocust |

| Gemiste risico’s | Veelvoorkomend | Zeldzaam |

| Doel | Duidelijke waarschuwingen | Echte problemen oplossen |

Gerelateerde Termen

FAQ

Hoeveel waarschuwingen zijn te veel?

De meeste mensen kunnen slechts ongeveer 10-15 waarschuwingen per dag goed beoordelen. Meer dan dat leidt meestal tot gemiste problemen.

Is waarschuwingsmoeheid alleen een beveiligingsprobleem?

Nee. Het gebeurt ook in de gezondheidszorg, IT-operaties en klantenondersteuning. In beveiliging is de impact erger omdat gemiste waarschuwingen kunnen leiden tot ernstige inbreuken.

Maakt het uitschakelen van waarschuwingen de situatie erger?

Als waarschuwingen zonder nadenken worden uitgeschakeld, ja.

Als waarschuwingen worden verminderd op basis van werkelijk risico en context, verbetert de beveiliging daadwerkelijk.