CVSS (Common Vulnerability Scoring System)

TL;DR

CVSS is een standaard manier om te zeggen hoe ernstig een beveiligingsfout is. Het geeft elke kwetsbaarheid een score van 0 tot 10 zodat teams weten wat ze eerst moeten oplossen.

Denk er zo over:

- 0.0 → Geen probleem

- 10.0 → Laat alles vallen en los het nu op

Wat is CVSS?

CVSS is een gratis, veelgebruikt scoresysteem voor beveiligingskwetsbaarheden. Het wordt onderhouden door een industriële groep genaamd FIRST, en het wordt door vrijwel iedereen in de beveiliging gebruikt.

Elke kwetsbaarheid krijgt een nummer tussen 0.0 en 10.0 gebaseerd op zaken zoals:

- Hoe gemakkelijk het is om te exploiteren

- Of het op afstand kan worden aangevallen

- Hoeveel schade het kan veroorzaken?

In eenvoudige termen:CVSS is een thermometer voor softwarefouten.

Waarom CVSS belangrijk is

Zonder CVSS zou iedereen de ernst anders beschrijven. De ene leverancier zou kunnen zeggen dat een fout “kritiek” is, terwijl een ander het “gemiddeld” noemt. CVSS geeft iedereen een gedeelde taal.

Het is belangrijk omdat:

- Het vertelt teams wat ze eerst moeten oplossenDe meeste bedrijven stellen regels zoals: “Alles boven 9.0 moet binnen 48 uur worden opgelost.”

- Het wordt gebruikt door kwetsbaarheidsdatabasesDe National Vulnerability Database (NVD) kent CVSS-scores toe aan bijna elke CVE, waardoor tools automatisch duizenden problemen kunnen sorteren.

- Het verwijdert giswerkIn plaats van te discussiëren over hoe erg een fout aanvoelt, dwingt CVSS je om naar concrete factoren zoals exploitbaarheid en impact te kijken.

Hoe CVSS werkt

CVSS heeft drie soorten scores. Meestal zie je alleen de eerste.

1. Basisscore (de score die iedereen gebruikt)

Dit meet hoe erg de kwetsbaarheid op zichzelf is, ongeacht waar het is ingezet.

Het kijkt naar vragen zoals:

- Kan dit via het internet worden uitgebuit?

- Is het makkelijk of moeilijk uit te voeren?

- Heeft de aanvaller een login nodig?

- Moeten ze een gebruiker misleiden?

- Wat gebeurt er als het wordt uitgebuit? (diefstal van gegevens, overname van het systeem, downtime)

Dit is de score die je meestal ziet in CVE-lijsten.

2. Tijdelijke score (soms gebruikt)

Dit past de score aan op basis van wat er op dit moment gebeurt.

Bijvoorbeeld:

- Is er openbare exploitcode? (Score gaat omhoog)

- Is er een patch beschikbaar? (Score gaat omlaag)

3. Omgevingsscore (geavanceerd, optioneel)

Dit past de score aan op jouw omgeving.

Bijvoorbeeld:

- Is het systeem alleen intern? (Minder ernstig)

- Bevat het klantgegevens? (Ernstiger)

Een echt voorbeeld: Log4j

Log4j (Log4Shell) is een van de beroemdste kwetsbaarheden ooit.

De CVSS-score was 10.0 (Kritiek).

Waarom?

- Het kon op afstand worden uitgebuit

- Er was geen login nodig

- Het was makkelijk uit te buiten

- Het stond volledige systeemcompromittering toe

Wie gebruikt CVSS?

- Softwareleveranciers om uit te leggen hoe ernstig een bug is

- Beveiligingsteams om zich te concentreren op de gevaarlijkste problemen

- Auditors om te controleren of kwetsbaarheden op tijd zijn opgelost

CVSS-scorebereiken (v3.1)

Hier is hoe de cijfers meestal worden vertaald:

- 0.0 → Geen probleem

- 0.1–3.9 → Laag (later oplossen)

- 4.0–6.9 → Medium (binnenkort oplossen)

- 7.0–8.9 → Hoog (dringend oplossen)

- 9.0–10.0 → Kritiek (onmiddellijk oplossen)

Best Practices (Belangrijk)

- Vertrouw niet alleen op CVSS CVSS meet ernst, niet risico. Een kritiek probleem op een server die uitstaat, is geen echte bedreiging.

- Combineer CVSS met waarschijnlijkheid Combineer CVSS met EPSS om te zien welke bugs daadwerkelijk waarschijnlijk uitgebuit zullen worden.

- Pas aan voor uw omgeving Een bug op een testserver is niet hetzelfde als een bug op een productiedatabase.

- Ken de versies CVSS v4.0 bestaat, maar v3.1 is nog steeds de meest gebruikte versie vandaag.

Vermijd Alarmmoeheid

Het vinden van beveiligingsproblemen is alleen nuttig als uw team weet wat eerst moet worden opgelost. Het dumpen van honderden waarschuwingen op ingenieurs verbetert de beveiliging niet; het creëert alarmmoeheid

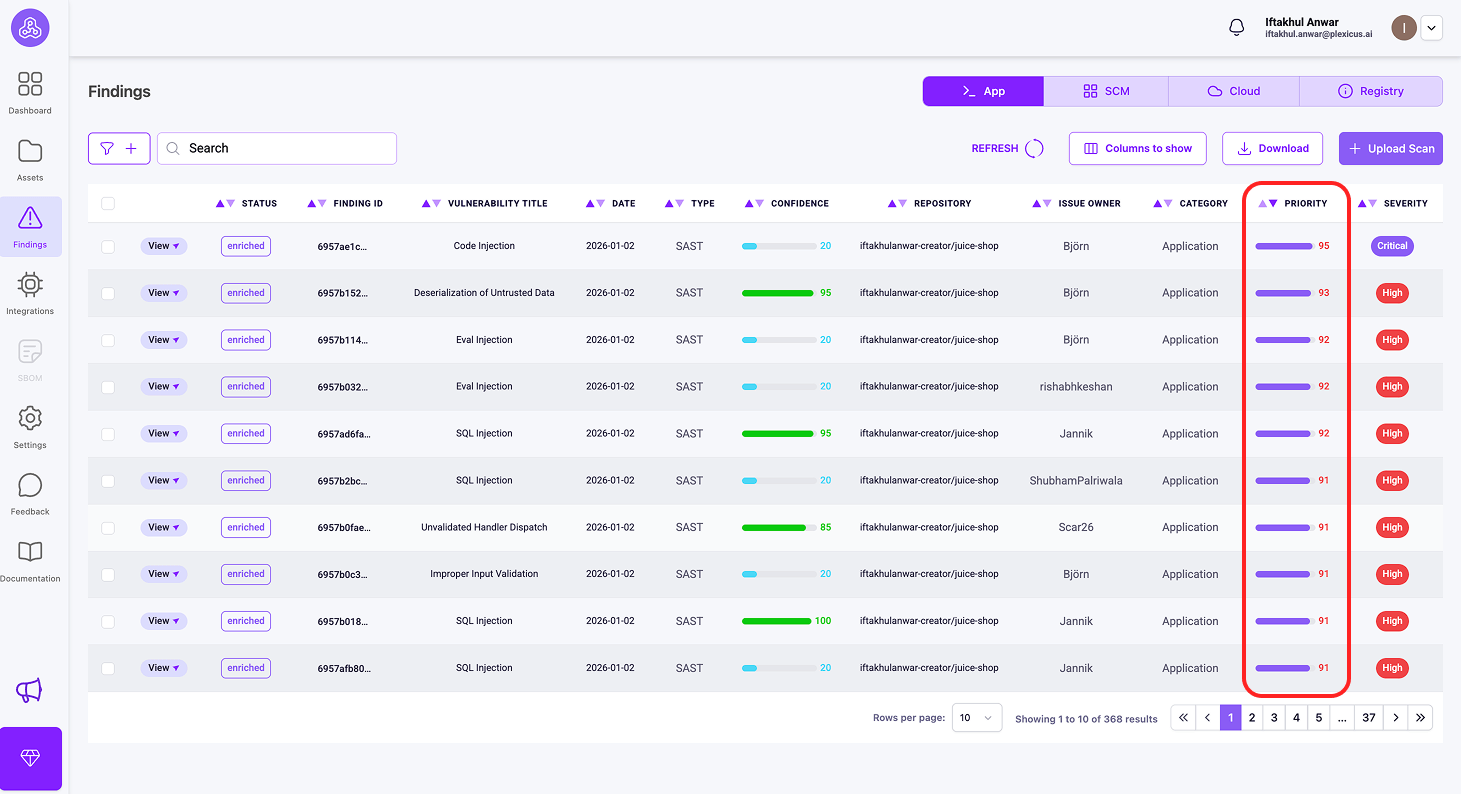

Plexicus helpt door kwetsbaarheden te rangschikken zodat uw team zich kan concentreren op wat echt belangrijk is. In plaats van elk probleem hetzelfde te behandelen, gebruikt Plexicus een paar eenvoudige metrics om prioritering te begeleiden.

1) Prioriteit

Wat het betekent: Hoe urgent dit probleem echt is

Prioriteit is een score van 0 tot 100 die alles in één getal samenvat:

- Technische ernst (CVSS v4)

- Bedrijfseffect

- Hoe waarschijnlijk het is dat het wordt uitgebuit

Dit is uw actielijst. Sorteer op Prioriteit en begin bovenaan.

- Prioriteit 85 → Laat alles vallen en los dit nu op

- Prioriteit 45 → Belangrijk, maar kan wachten tot de volgende sprint

Voorbeeld

Een SQL-injectieprobleem in een intern hulpmiddel dat:

- Alleen toegankelijk is via het bedrijfs-VPN

- Geen gevoelige gegevens opslaat

Scores:

- CVSS v4: 8.2 (technisch serieus)

- Zakelijke Impact: 45 (intern hulpmiddel, beperkte blootstelling)

- Exploit Beschikbaarheid: 30 (vereist inloggen)

- Prioriteit: 48

Waarom Prioriteit Belangrijk Is

Als je alleen naar de CVSS-score kijkt, zou je in paniek kunnen raken omdat 8.2 eng klinkt. Prioriteit plaatst het probleem in context en zegt: “Dit is echt, maar niet urgent. Los het op in de volgende sprint.”

Dat houdt teams gefocust op echt risico in plaats van te reageren op elke hoge CVSS-score.

2) Impact

Wat het betekent: Hoe erg het wordt als dit wordt uitgebuit

Impact wordt gescoord van 0 tot 100 en weerspiegelt de zakelijke gevolgen, niet alleen de technische. Het kijkt naar zaken als:

- Zijn klantgegevens betrokken?

- Is dit systeem cruciaal voor de operaties?

- Zijn er nalevings- of regelgevingsrisico’s?

Voorbeeld

- SQL-injectie in een publieke klantendatabase → Impact 95

- Hetzelfde probleem in een interne testomgeving → Impact 30

Zelfde bug, heel ander zakelijk risico.

3) EPSS

Wat het betekent: Hoe waarschijnlijk het is dat aanvallers dit zullen uitbuiten

EPSS voorspelt de kans dat een kwetsbaarheid in de echte wereld binnen de komende 30 dagen zal worden uitgebuit. Het varieert van 0.0 tot 1.0.

Voorbeeld

- Een oude kwetsbaarheid met CVSS 9.0 maar geen actieve aanvallen → EPSS 0.01

- Een nieuwere kwetsbaarheid met CVSS 6.0 die aanvallers actief gebruiken → EPSS 0.85

EPSS helpt je te focussen op wat aanvallers op dit moment belangrijk vinden, niet alleen wat er op papier slecht uitziet.

Hoe deze metrieken te gebruiken in Plexicus

- Verbind je repository en wacht tot de scan voltooid is

- Ga naar de Bevindingen pagina

- Sorteer en filter op Prioriteit om te beslissen wat je eerst moet oplossen

Gerelateerde termen

- CVE (Common Vulnerabilities and Exposures)

- EPSS (Exploit Prediction Scoring System)

- Kwetsbaarheidsbeheer

- NVD (National Vulnerability Database)

CVSS FAQ

Wat is de hoogste CVSS-score?

10.0. Dit betekent dat de bug gemakkelijk te misbruiken is en grote schade veroorzaakt.

Is een 9.0 altijd erger dan een 7.0?

Op papier, ja. In werkelijkheid, niet altijd. Een 7.0 die actief wordt misbruikt kan gevaarlijker zijn dan een 9.0 die niemand gebruikt.

Wie stelt de CVSS-score vast?

Meestal de softwareleverancier of de NVD. Soms doen beveiligingsonderzoekers dat.

Kan ik een CVSS-score intern wijzigen?

Ja. Veel teams passen scores aan om hun werkelijke situatie weer te geven, vooral als ze sterke beschermingen hebben.