Varslingstretthet

TL;DR

Varslingstretthet oppstår når team mottar så mange varsler at de slutter å legge merke til dem.

Hva er Varslingstretthet?

Varslingstretthet er det som skjer når sikkerhets- eller driftsteam blir oversvømmet med varsler hver dag. Over tid blir folk slitne, stresset, og begynner å ignorere dem.

Innen sikkerhet kommer dette vanligvis fra verktøy som varsler om alt, reelle problemer, små problemer, og ting som ikke er problemer i det hele tatt.

Når hvert varsel føles kritisk, føles ingen av dem virkelig presserende lenger. Hjernen lærer å stenge dem ute, som en alarm som går for ofte.

Hvorfor Varslingstretthet er Farlig

Varslingstretthet er ikke bare irriterende. Det er risikabelt.

Mange store sikkerhetsbrudd skjedde selv om varsler ble utløst. Problemet var at ingen la merke til eller reagerte i tide.

Hovedrisikoer:

1. Reelle trusler blir ignorert.

Når de fleste varsler er falske alarmer, ser reelle angrep like ut og blir oversett.

2. Langsom respons

Tid brukt på å gjennomgå unyttige varsler er tid som ikke brukes på å løse reelle problemer.

3. Menneskelige feil

Trøtte team gjør feil, hopper over trinn, eller feildømmer risiko.

Hvorfor Varslingstretthet Oppstår

Varslingstretthet kommer vanligvis fra en blanding av dårlige verktøy og dårlig oppsett.

Vanlige årsaker:

- For mange falske positiver

- Verktøy flagger mulige problemer uten å sjekke om de faktisk kan utnyttes.

- Ingen reell prioritering

- Alt får samme alvorlighetsgrad, selv når risikoen er veldig forskjellig.

- Dupliserte varsler

- Flere verktøy rapporterer det samme problemet på forskjellige måter.

- Rigid regler

- Varsler utløses basert på faste grenser i stedet for reell atferd.

Hvordan redusere varselutmattelse

Den eneste virkelige løsningen er å redusere støy og fokusere på det som betyr noe.

Fokus på reell risiko

Ikke alle problemer er like. Plexicus gir noen metrikker for å hjelpe deg med å prioritere sårbarheter:

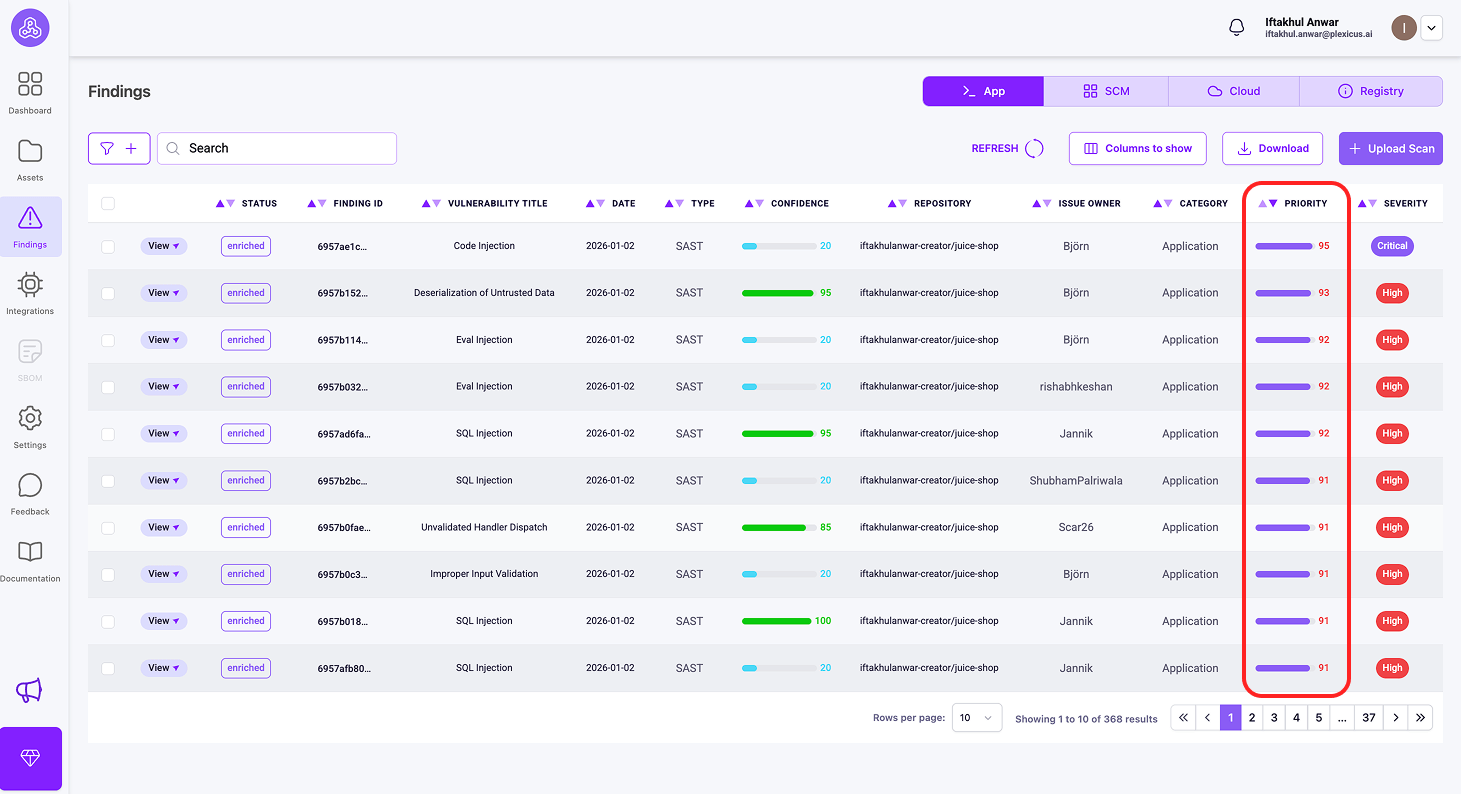

1) Prioritetsmetrikker

Hva det måler: Total hast for utbedring

Det er en score (0-100) som kombinerer teknisk alvorlighet (CVSSv4), forretningspåvirkning og utnyttelsesmulighet til ett tall. Det er din handlingskø - sorter etter Prioritet for å vite hva du skal ta tak i umiddelbart. Prioritet 85 betyr “slipp alt og fiks dette nå”, mens Prioritet 45 betyr “planlegg det til neste sprint.”

Eksempel: SQL-injeksjon i et internt produktivitetsverktøy, kun tilgjengelig fra bedrifts-VPN, inneholder ikke sensitiv data

- CVSSv4: 8.2 (høy teknisk alvorlighet)

- Forretningspåvirkning: 45 (internt verktøy, begrenset dataeksponering)

- Utnyttelsesmulighet: 30 (krever autentisert tilgang)

- Prioritet: 48

Hvorfor se etter prioritet: Til tross for en høy CVSSv4 (8.2), nedgraderer Prioritet (48) korrekt hastverket på grunn av begrenset forretningspåvirkning og lav utnyttbarhet. Hvis du bare så på CVSS, ville du få panikk unødvendig. Prioritet sier: “Planlegg dette for neste sprint,” med en poengsum på rundt 45.

Dette gjør anbefalingen om “neste sprint” mye mer rimelig - det er en reell sårbarhet som trenger å fikses, men ikke en nødsituasjon fordi det er i et lavpåvirknings internt verktøy med begrenset eksponering.

2) Påvirkning

Hva det måler: Forretningskonsekvenser

Påvirkning (0-100) evaluerer hva som skjer hvis sårbarheten blir utnyttet, med tanke på din spesifikke kontekst: datasensitivitet, systemkritikalitet, forretningsdrift og regulatorisk samsvar.

Eksempel: SQL-injeksjon i en offentlig tilgjengelig kundedatabase har Påvirkning 95, men den samme sårbarheten i et internt testmiljø har Påvirkning 30.

3) EPSS

Hva det måler: Sannsynlighet for reell trussel

EPSS er en poengsum (0.0-1.0) som forutsier sannsynligheten for at en spesifikk CVE vil bli utnyttet i det fri innen de neste 30 dagene.

Eksempel: En 10 år gammel sårbarhet kan ha CVSS 9.0 (veldig alvorlig), men hvis ingen utnytter den lenger, ville EPSS være lav (0.01). Omvendt kan en nyere CVE med CVSS 6.0 ha EPSS 0.85 fordi angripere aktivt bruker den.

Du kan sjekke disse metrikene for prioritering ved å følge disse trinnene:

- Sørg for at depotet ditt er koblet til og at skanneprosessen er ferdig.

- Gå deretter til Funnet-menyen, hvor du finner de metrikker du trenger for prioritering.

Viktige Forskjeller

| Metrikk | Svar | Omfang | Område |

|---|---|---|---|

| EPSS | “Bruker angripere dette?” | Globalt trussellandskap | 0.0-1.0 |

| Prioritet | “Hva fikser jeg først?” | Kombinert hastighetspoeng | 0-100 |

| Påvirkning | “Hvor ille for MIN virksomhet?” | Organisasjonsspesifikk | 0-100 |

Legg til Kontekst

Hvis et sårbart bibliotek eksisterer, men appen din aldri bruker det, bør ikke den varslingen ha høy prioritet.

Juster og Automatiser

Lær verktøyene over tid hva som er trygt og hva som ikke er. Automatiser enkle rettelser slik at folk kun håndterer reelle trusler.

Bruk Én Klar Visning

Å bruke en enkelt plattform som Plexicus hjelper med å fjerne dupliserte varsler og viser kun det som trenger handling.

Varseltretthet i Virkeligheten

| Situasjon | Uten Støykontroll | Med Smart Varsling |

|---|---|---|

| Daglige varsler | 1,000+ | 15–20 |

| Teamstemning | Overveldet | Fokusert |

| Savnede risikoer | Vanlig | Sjelden |

| Mål | Klare varsler | Fiks reelle problemer |

Relaterte Begreper

FAQ

Hvor mange varsler er for mange?

De fleste kan bare gjennomgå omtrent 10–15 varsler om dagen på en ordentlig måte. Mer enn det fører vanligvis til at problemer blir oversett.

Er varslingsutmattelse bare et sikkerhetsproblem?

Nei. Det skjer også innen helsevesen, IT-drift og kundestøtte. Innen sikkerhet er virkningen verre fordi oversette varsler kan føre til alvorlige brudd.

Gjør det ting verre å slå av varsler?

Hvis varsler slås av uten ettertanke, ja.

Hvis varsler reduseres basert på reell risiko og kontekst, forbedres faktisk sikkerheten.