Được tin cậy bởi những nhà đổi mới trong đám mây

Tất Cả Trong Một Đám Mây Gốc

Nền Tảng Bảo Vệ

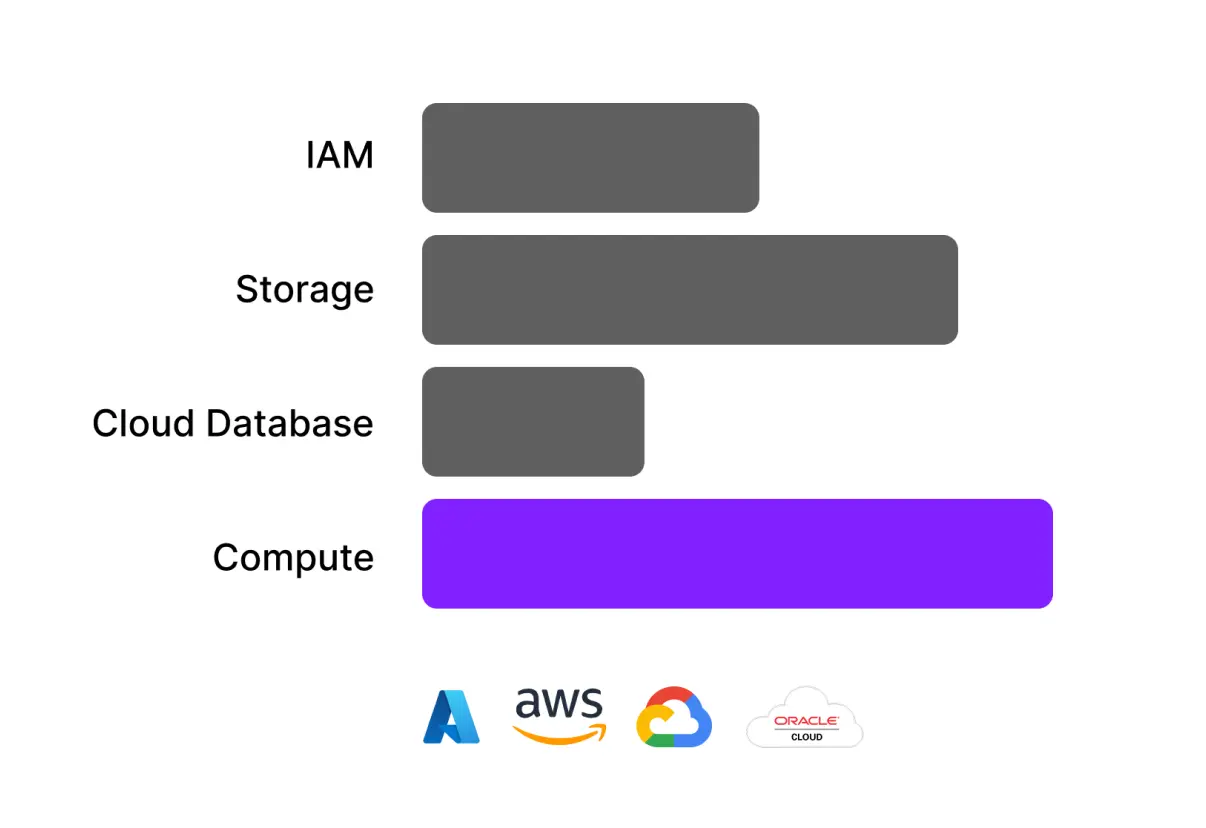

Bảo vệ mọi lớp của môi trường đám mây gốc của bạn với một nền tảng tích hợp đơn giản hóa bảo mật và tuân thủ

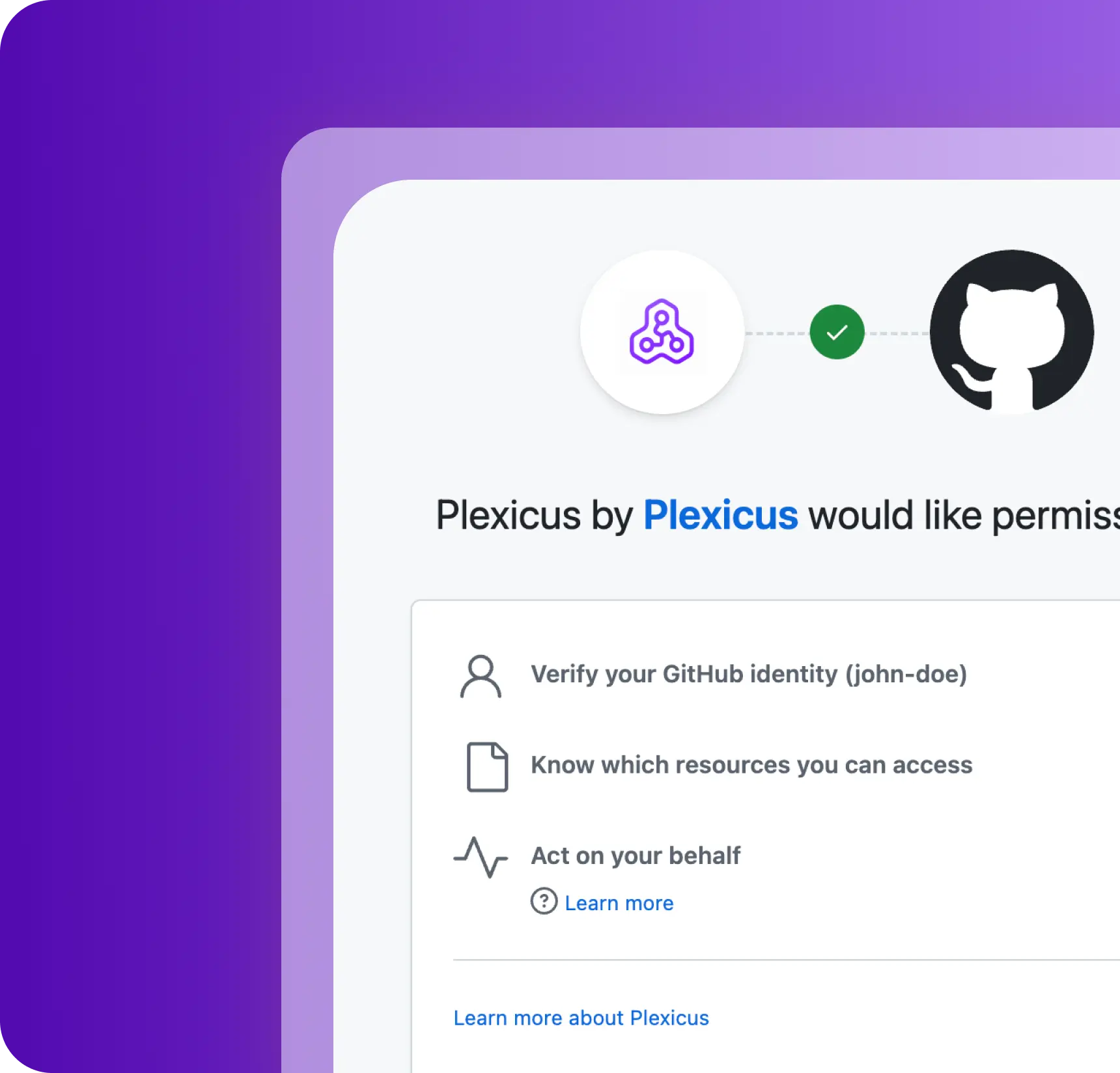

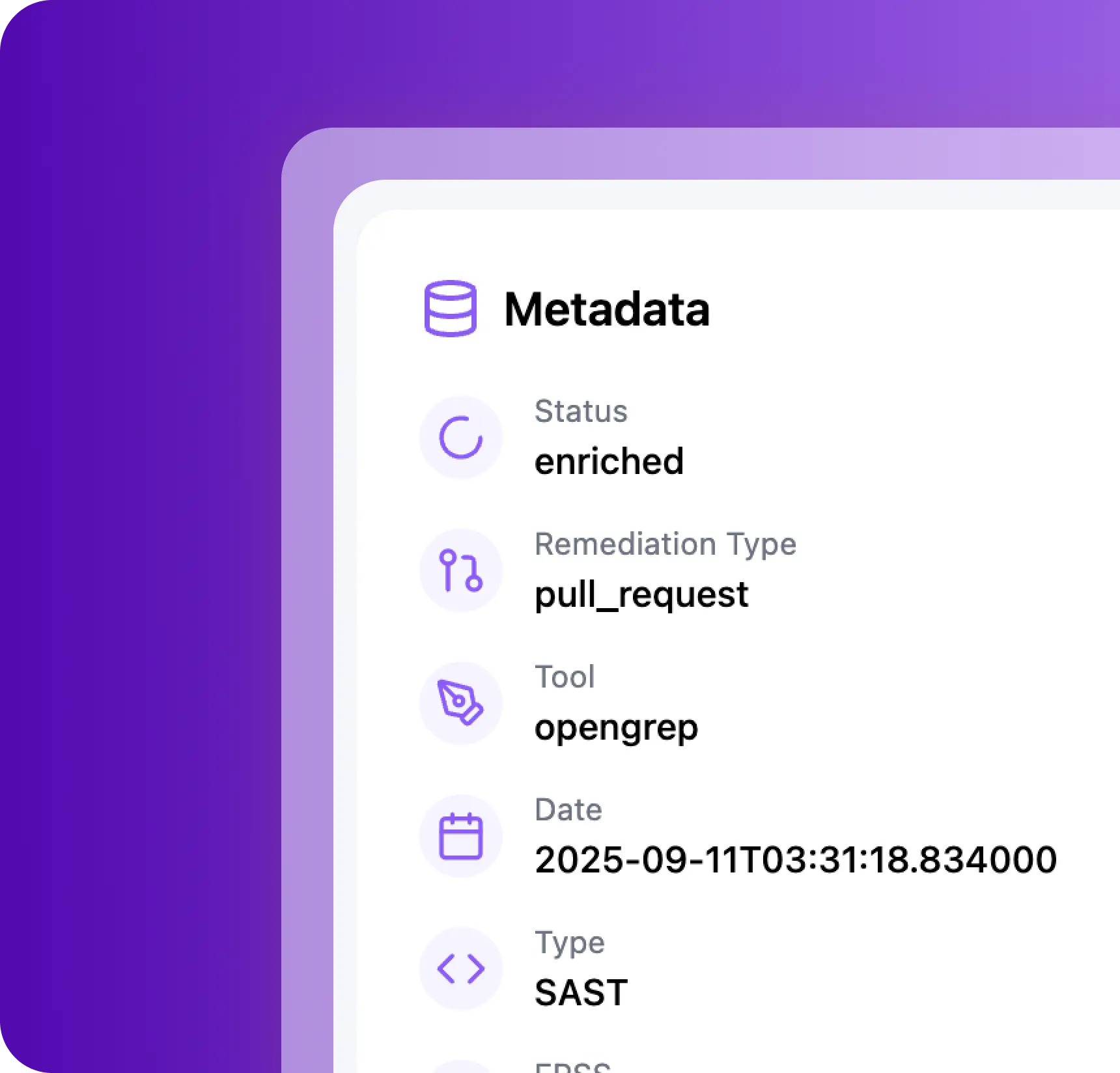

Từ Mã Đến Đám Mây, Được Bảo Vệ Trong Vài Phút

Chỉ ba bước, kết nối, quét và sửa. CNAPP của chúng tôi xử lý công việc nặng nhọc để đội ngũ của bạn tiết kiệm thời gian và giảm thiểu rủi ro

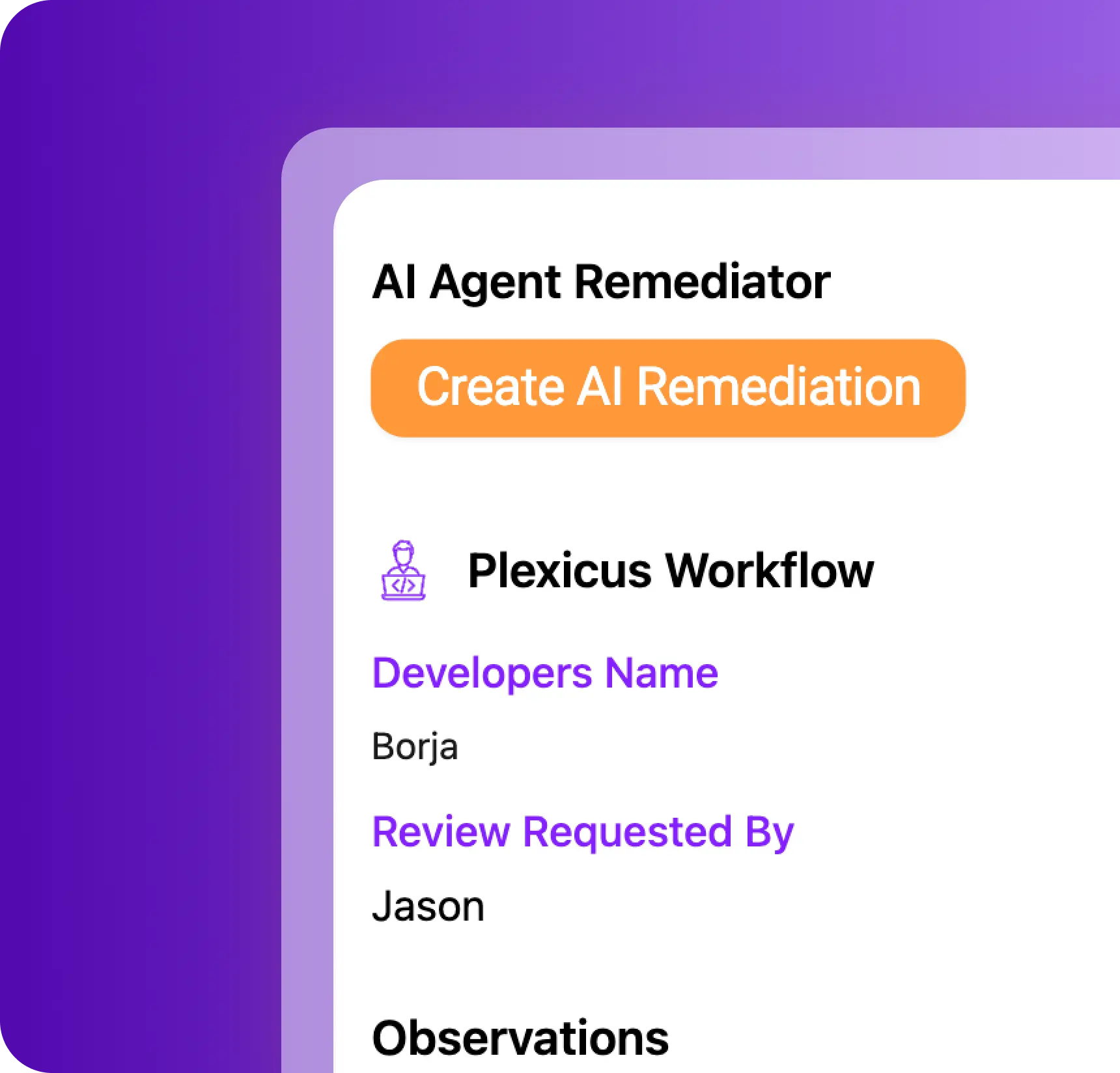

Khắc Phục Nhanh Chóng, Tự Động Bởi Plexicus

Giải quyết vấn đề ngay lập tức để đội ngũ của bạn có thể tập trung vào việc xây dựng

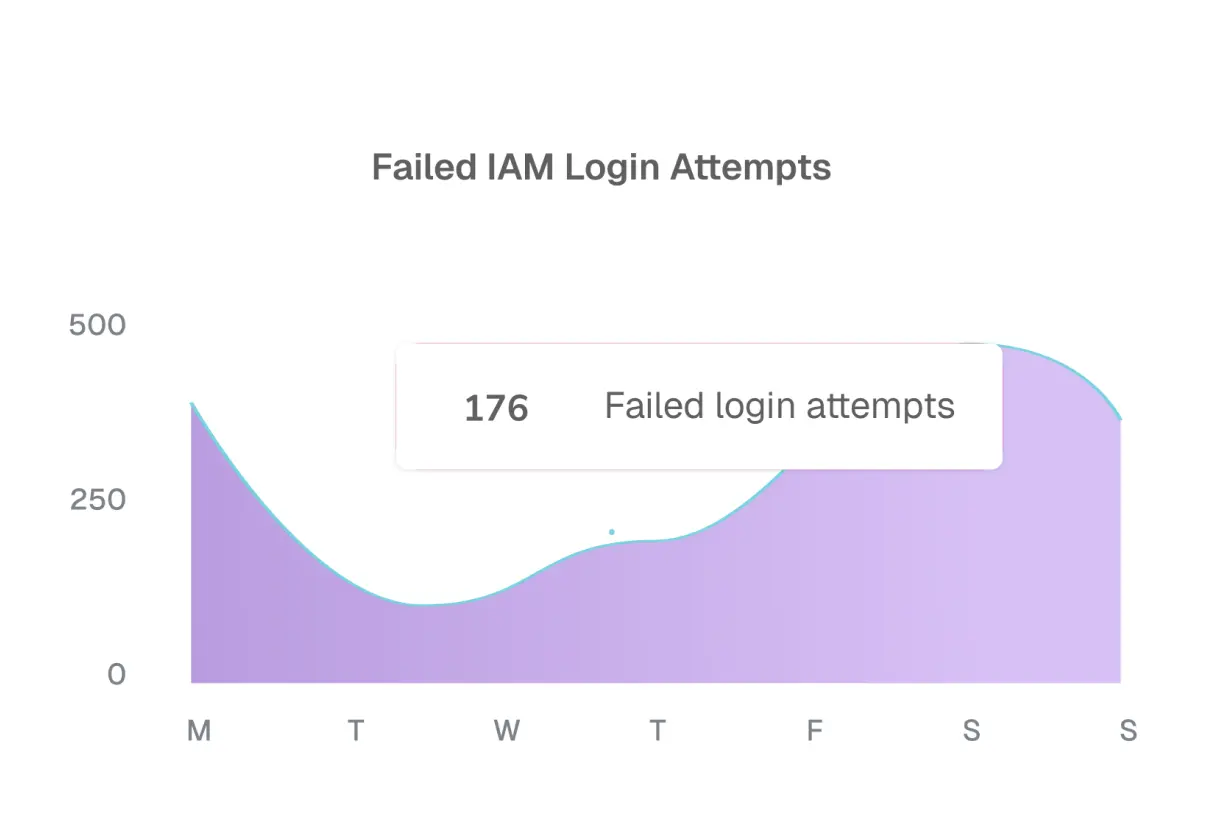

'95% Khắc Phục Lỗ Hổng Nhanh Hơn'

Tự động phát hiện và sửa lỗi trong vài giờ, không phải vài tuần

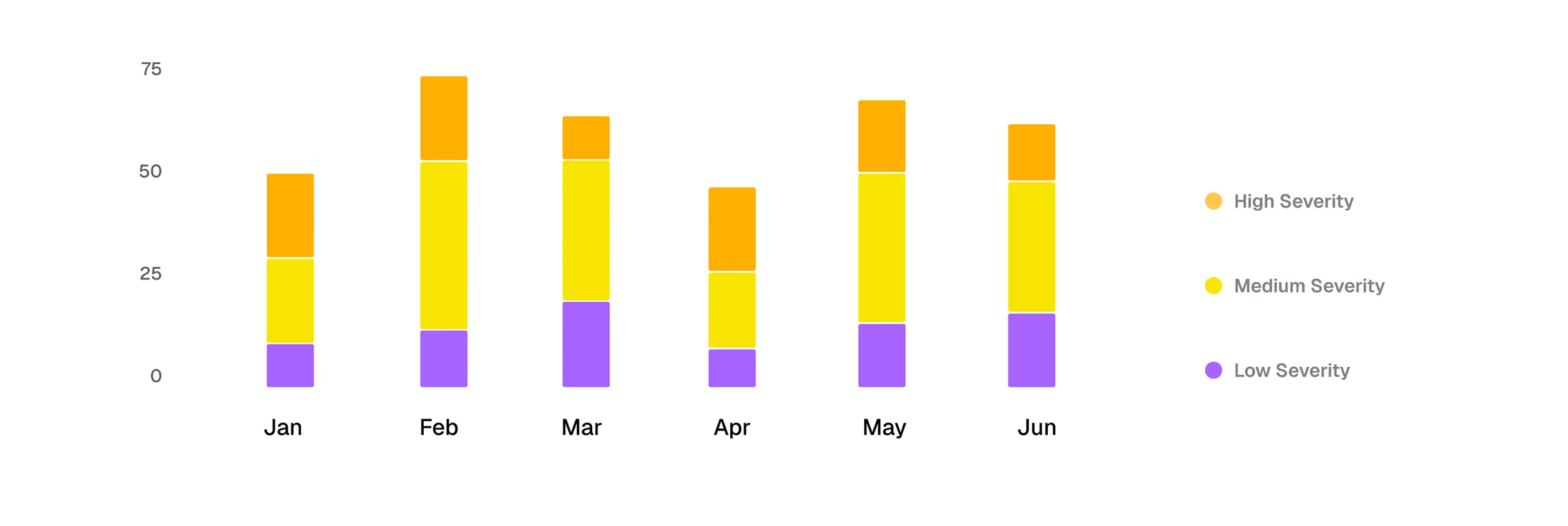

Cắt Giảm Cảnh Báo Bởi 70%

Loại bỏ các cảnh báo sai và giảm mệt mỏi cảnh báo cho đội ngũ của bạn

'50% Giảm Chi Phí Khắc Phục'

Giảm công sức thủ công với các bản sửa lỗi bảo mật tự động.

'2× Chuẩn Bị Tuân Thủ Nhanh Hơn'

Đạt được tuân thủ SOC 2, HIPAA và ISO mà không bị trì hoãn tốn kém.

Được Tin Cậy Bởi Các Nhà Lãnh Đạo Đám Mây Bản Địa

Tham gia cùng các tổ chức hàng đầu tin tưởng Plexicus để bảo vệ môi trường đám mây bản địa của họ một cách hiệu quả và hiệu quả

Là những người tiên phong trong bảo mật đám mây, chúng tôi đã thấy Plexicus rất sáng tạo trong lĩnh vực khắc phục lỗ hổng. Việc họ tích hợp Prowler như một trong những kết nối của họ thể hiện cam kết của họ trong việc tận dụng các công cụ mã nguồn mở tốt nhất trong khi thêm giá trị đáng kể thông qua khả năng khắc phục bằng AI của họ.

Toni de la FuenteFounder, Prowler

Toni de la FuenteFounder, ProwlerKhả năng của đại lý AI tự động tạo ra các bản sửa lỗi cho lỗ hổng đã biến đổi quy trình làm việc của chúng tôi.

David WilsonHead of Security, HuMaIND

David WilsonHead of Security, HuMaINDLà một trong những khách hàng đầu tiên của Plexicus, chúng tôi đã chứng kiến trực tiếp cách nền tảng của họ đã phát triển thành một giải pháp bảo mật không thể thiếu. Khả năng khắc phục bằng AI của họ đã giảm đáng kể chi phí quản lý lỗ hổng của chúng tôi và cho phép đội ngũ bảo mật của chúng tôi tập trung vào các sáng kiến chiến lược thay vì các bản sửa lỗi lặp đi lặp lại.

Jose Fernando DominguezCISO, Ironchip

Jose Fernando DominguezCISO, IronchipQuản lý lỗ hổng mạnh mẽ của Plexicus cho phép chúng tôi tại Puffin Security cung cấp các dịch vụ an ninh mạng tiên tiến hơn cho khách hàng của mình, tạo ra một mối quan hệ đối tác bảo mật hoàn hảo.

Ricardo StefanescuCEO, Puffin Security

Ricardo StefanescuCEO, Puffin SecurityPlexicus đã cách mạng hóa quy trình khắc phục của chúng tôi - đội ngũ của chúng tôi đang tiết kiệm hàng giờ mỗi tuần!

Alejandro AliagaCTO, Ontinet

Alejandro AliagaCTO, OntinetViệc tích hợp rất liền mạch, và khả năng tự động khắc phục bằng AI là một sự thay đổi lớn.

Michael ChenDevSecOps Lead, Devtia

Michael ChenDevSecOps Lead, DevtiaPlexicus đã trở thành một phần thiết yếu của bộ công cụ bảo mật của chúng tôi. Nó giống như có một kỹ sư bảo mật chuyên gia sẵn sàng 24/7.

Jennifer LeeCTO, Quasar Cybersecurity

Jennifer LeeCTO, Quasar CybersecurityKể từ khi triển khai Plexicus, chúng tôi đã thấy sự cải thiện đáng kể trong tư thế bảo mật của mình với nỗ lực tối thiểu từ đội ngũ của chúng tôi. Cách tiếp cận khắc phục lỗ hổng bằng AI thực sự là cách mạng.

Alejandro AcostaCTO, Wandari

Alejandro AcostaCTO, Wandari