警报疲劳

简要说明

警报疲劳发生在团队收到太多通知以至于他们不再关注这些通知的时候。

什么是警报疲劳?

警报疲劳是指安全或运营团队每天被大量警报淹没的情况。随着时间的推移,人们会感到疲惫、压力,并开始忽视这些警报。

在安全领域,这通常来自于对所有事情发出警报的工具,包括真实问题、小问题以及根本不是问题的事情。

当每个警报都显得至关重要时,没有一个警报再显得真正紧急。大脑学会忽略它们,就像一个过于频繁响起的警报。

为什么警报疲劳很危险

警报疲劳不仅仅是烦人。它是有风险的。

许多重大安全漏洞的发生即使在警报触发的情况下也未能避免。问题在于没有人在意或及时做出反应。

主要风险:

1. 真实威胁被忽视。

当大多数警报是误报时,真实攻击看起来一样并被忽略。

2. 响应缓慢

花费在查看无用警报上的时间没有用于解决真正的问题。

3. 人为错误

疲惫的团队会犯错、跳过步骤或误判风险。

为什么会发生警报疲劳

警报疲劳通常来自于糟糕的工具和不良的设置。

常见原因:

- 太多误报

- 工具标记可能的问题,而不检查它们是否真的可以被利用。

- 没有真正的优先级划分

- 所有问题都被赋予相同的严重性,即使风险非常不同。

- 重复警报

- 多个工具以不同方式报告相同的问题。

- 刚性规则

- 警报基于固定限制而非实际行为触发。

如何减少警报疲劳

唯一真正的解决办法是减少噪音并专注于重要的事情。

专注于实际风险

并非所有问题都是相同的。Plexicus 提供了一些指标来帮助您优先处理漏洞:

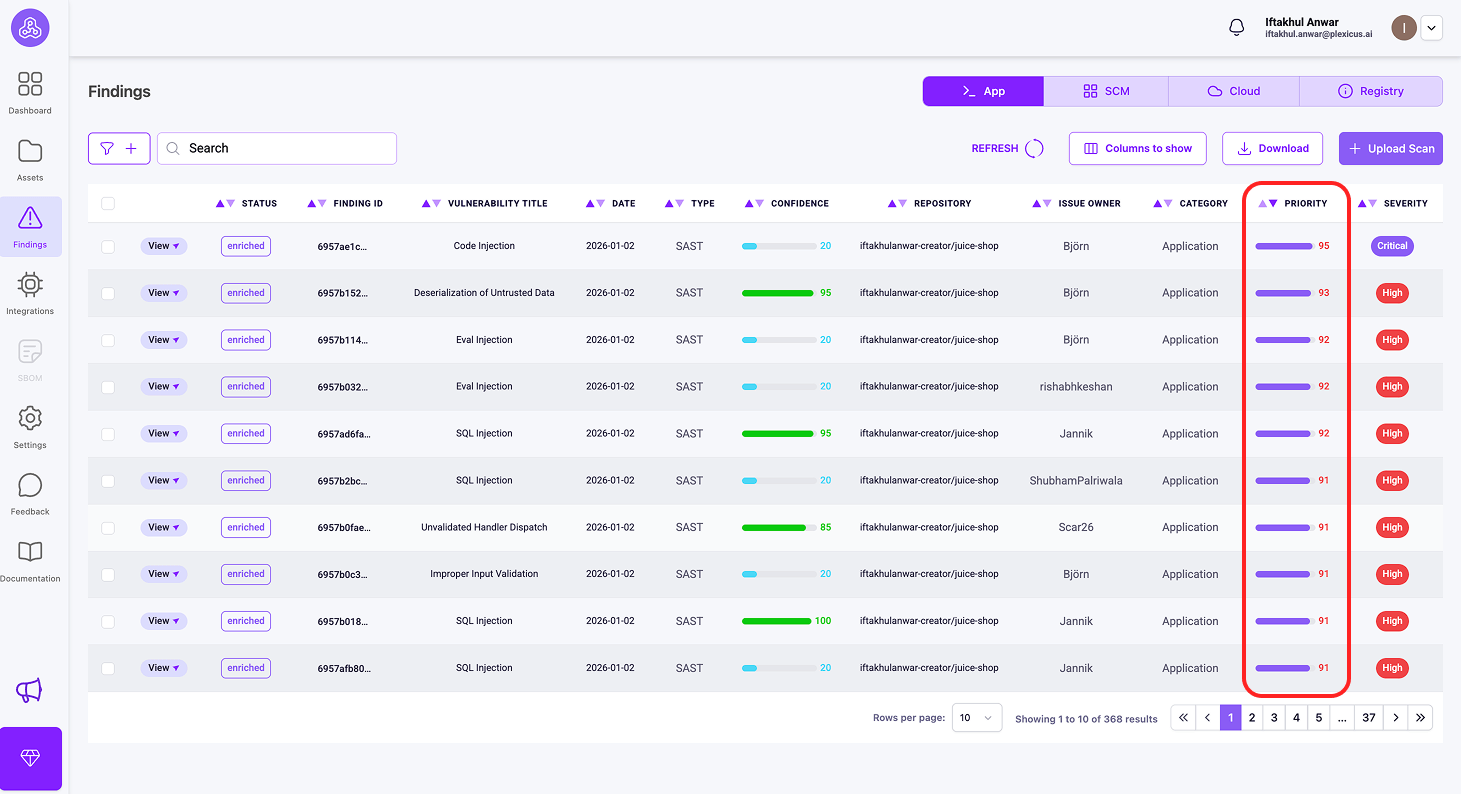

1) 优先级指标

它衡量什么:整体修复的紧迫性

它是一个分数(0-100),将技术严重性(CVSSv4)、业务影响和利用可用性结合为一个数字。这是您的行动队列——按优先级排序以知道立即需要处理的事项。优先级85意味着“放下所有事情立即修复”,而优先级45意味着“安排到下一个迭代中。”

示例:内部生产力工具中的SQL注入,仅能通过公司VPN访问,不包含敏感数据

- CVSSv4:8.2(高技术严重性)

- 业务影响:45(内部工具,数据暴露有限)

- 利用可用性:30(需要认证访问)

- 优先级:48

为什么要寻找优先级:尽管CVSSv4评分很高(8.2),优先级(48)正确地降低了紧急程度,因为业务影响有限且可利用性低。如果你只看CVSS,你会不必要地恐慌。优先级表示:“安排在下一个迭代中处理”,评分约为45。

这使得“下一个迭代”的建议更加合理——这是一个需要修复的真实漏洞,但不是紧急情况,因为它位于影响较小的内部工具中,暴露有限。

2) 影响

衡量内容:业务后果

影响(0-100)评估漏洞被利用时会发生什么,考虑到你的具体情况:数据敏感性、系统关键性、业务运营和合规性。

示例:SQL注入在一个面向公众的客户数据库中影响为95,但在一个内部测试环境中同样的漏洞影响为30。

3) EPSS

衡量内容:现实世界中的威胁可能性

EPSS是一个评分(0.0-1.0),预测特定CVE在未来30天内被利用的概率。

示例:一个10年前的漏洞可能有CVSS 9.0(非常严重),但如果没有人再利用它,EPSS会很低(0.01)。相反,一个较新的CVE可能有CVSS 6.0,但EPSS为0.85,因为攻击者正在积极利用它。

你可以通过以下步骤检查这些指标以进行优先级排序:

- 确保您的存储库已连接并且扫描过程已完成。

- 然后转到 发现 菜单,您将在那里找到优先级所需的指标。

关键差异

| 指标 | 回答 | 范围 | 范围 |

|---|---|---|---|

| EPSS | “攻击者是否在使用这个?” | 全球威胁格局 | 0.0-1.0 |

| 优先级 | “我应该先修复什么?” | 综合紧急评分 | 0-100 |

| 影响 | “对我的业务有多大影响?” | 组织特定 | 0-100 |

添加上下文

如果存在一个易受攻击的库,但您的应用程序从未使用它,那么该警报不应是高优先级。

调整和自动化

随着时间的推移,教会工具哪些是安全的,哪些不是。自动化简单的修复,以便人们只处理真正的威胁。

使用一个清晰的视图

使用像 Plexicus 这样的平台有助于消除重复警报,并仅显示需要采取行动的内容。

现实生活中的警报疲劳

| 情况 | 无噪声控制 | 智能警报 |

|---|---|---|

| 每日警报 | 1,000+ | 15–20 |

| 团队情绪 | 不堪重负 | 专注 |

| 漏掉的风险 | 常见 | 罕见 |

| 目标 | 清晰警报 | 修复实际问题 |

相关术语

常见问题

有多少警报算太多?

大多数人每天只能正确审查大约 10-15 个警报。超过这个数量通常会导致问题被遗漏。

警报疲劳只是一个安全问题吗?

不是。它也发生在医疗保健、IT 运营和客户支持中。在安全领域,影响更为严重,因为漏掉的警报可能导致严重的漏洞。

关闭警报会使情况更糟吗?

如果不加思考地关闭警报,是的。

如果根据实际风险和背景减少警报,安全性实际上会得到改善。