CVSS (通用漏洞评分系统)

TL;DR

CVSS 是一种标准化的方法,用于描述安全漏洞的严重程度。它为每个漏洞提供一个从 0 到 10 的评分,以便团队知道应该优先修复哪些问题。

可以这样理解:

- 0.0 → 没有问题

- 10.0 → 立即停止一切并修复

什么是 CVSS?

CVSS 是一个免费且广泛使用的安全漏洞评分系统。它由一个名为 FIRST 的行业组织维护,并被几乎所有安全领域的人使用。

每个漏洞根据以下因素获得一个介于 0.0 和 10.0 之间的分数:

- 利用的难易程度

- 是否可以远程攻击

- 能造成多大的损害?

简单来说:CVSS 是软件漏洞的温度计。

为什么 CVSS 很重要

没有 CVSS,每个人对严重程度的描述都会不同。一个供应商可能会说一个漏洞是“严重的”,而另一个可能称其为“中等”。CVSS 为每个人提供了一个共享的语言。

它的重要性在于:

- 它告诉团队应该优先修复哪些问题大多数公司会制定规则,例如:“任何高于 9.0 的问题必须在 48 小时内修复。”

- 它被漏洞数据库使用国家漏洞数据库 (NVD) 为几乎每个 CVE 分配 CVSS 分数,这使得工具可以自动排序成千上万的问题。

- 它消除了猜测与其争论一个漏洞有多严重,CVSS 迫使您查看具体因素,如可利用性和影响。

CVSS 如何工作

CVSS 有三种类型的评分。大多数情况下,您只会看到第一个。

1. 基础评分(大家都用的那个)

这衡量了漏洞本身的严重程度,无论它部署在哪里。

它考虑的问题包括:

- 能否通过互联网利用?

- 实施起来是容易还是困难?

- 攻击者是否需要登录?

- 他们是否需要诱骗用户?

- 如果被利用会发生什么?(数据盗窃、系统接管、停机)

这是您通常在 CVE 列表中看到的评分。

2. 时间评分(有时使用)

这根据当前发生的情况调整评分。

例如:

- 是否有公开的利用代码?(评分上升)

- 是否有可用的补丁?(评分下降)

3. 环境评分(高级,可选)

这将评分调整为您的环境。

例如:

- 系统是否仅为内部使用?(不太严重)

- 是否保存客户数据?(更严重)

一个真实的例子:Log4j

Log4j(Log4Shell)是有史以来最著名的漏洞之一。

其 CVSS 评分为 10.0(严重)。

为什么?

- 可以远程利用

- 不需要登录

- 易于利用

- 允许完全系统妥协

谁使用 CVSS?

- 软件供应商 用于解释漏洞的严重程度

- 安全团队 用于关注最危险的问题

- 审计员 用于检查漏洞是否及时修复

CVSS 评分范围(v3.1)

以下是数字通常的转换方式:

- 0.0 → 无问题

- 0.1–3.9 → 低(稍后修复)

- 4.0–6.9 → 中(尽快修复)

- 7.0–8.9 → 高(紧急修复)

- 9.0–10.0 → 严重(立即修复)

最佳实践(重要)

- 不要仅依赖 CVSS CVSS 衡量的是严重性,而不是风险。一台关闭的服务器上的严重漏洞并不是真正的威胁。

- 结合 CVSS 和可能性 将 CVSS 与 EPSS 结合使用,以了解哪些漏洞实际上可能被利用。

- 根据您的环境进行调整 测试服务器上的漏洞与生产数据库上的漏洞不同。

- 了解版本 CVSS v4.0 已存在,但 v3.1 仍然是目前最常用的版本。

避免警报疲劳

发现安全问题只有在您的团队知道首先修复什么时才有用。向工程师倾倒数百个警报不会提高安全性;它会造成 警报疲劳

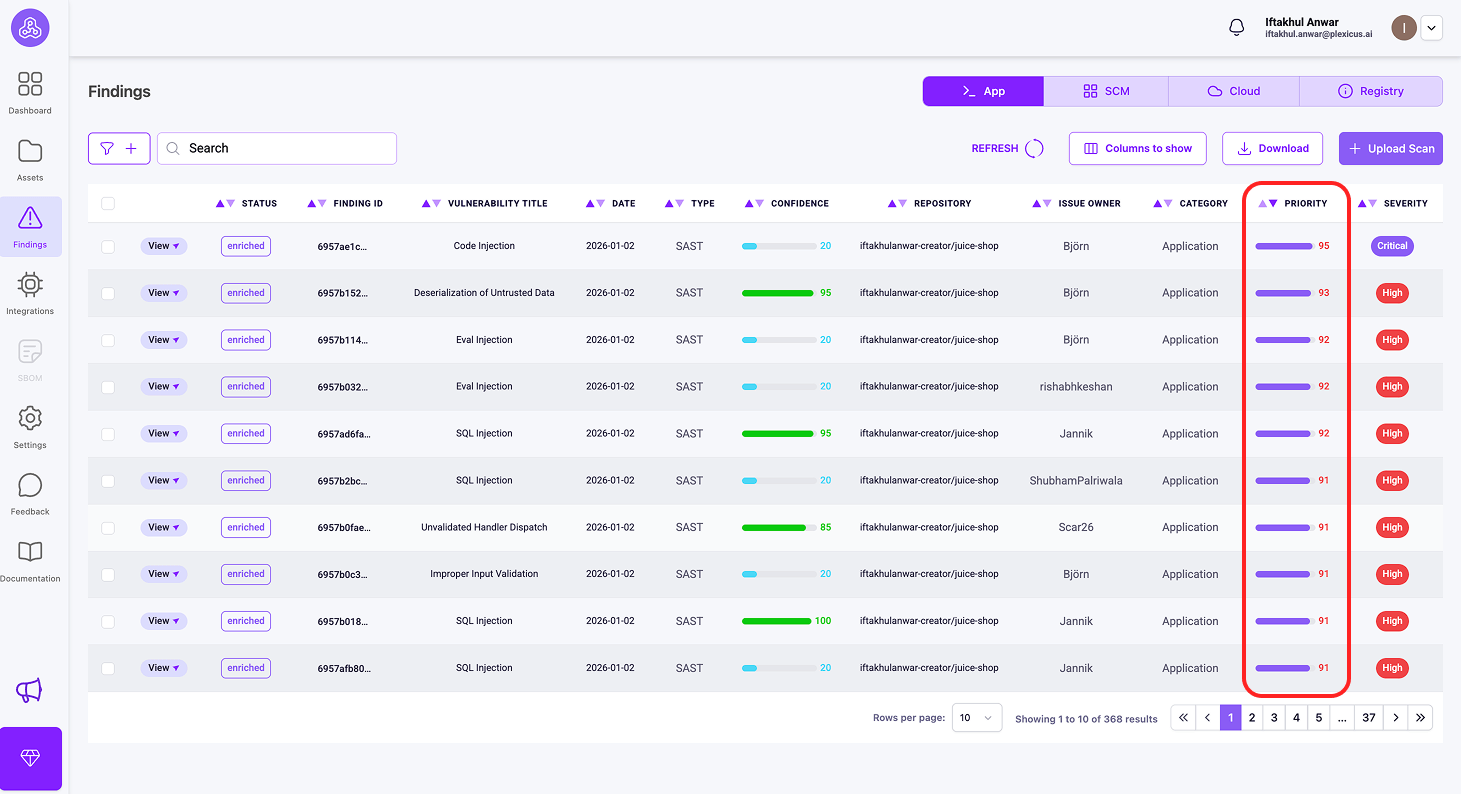

Plexicus 通过对漏洞进行排名来帮助您的团队专注于真正重要的事情。Plexicus 使用一些简单的指标来指导优先级,而不是将每个问题视为相同。

1) 优先级

这意味着什么: 这个问题的紧迫性有多高

优先级是一个从 0 到 100 的分数,将所有因素汇总为一个数字:

- 技术严重性(CVSS v4)

- 业务影响

- 被利用的可能性

这是您的行动列表。按优先级排序并从顶部开始。

- 优先级 85 → 立即放下其他工作并修复此问题

- 优先级 45 → 重要,但可以等到下一个迭代

示例

在一个内部工具中存在的 SQL 注入问题:

- 仅通过公司 VPN 访问

- 不存储敏感数据

评分:

- CVSS v4: 8.2(技术上严重)

- 业务影响: 45(内部工具,曝光有限)

- 漏洞利用可用性: 30(需要登录)

- 优先级: 48

为什么优先级很重要

如果你只看 CVSS 分数,你可能会因为 8.2 听起来很可怕而惊慌。优先级将问题置于上下文中,并表示:“这是真实的,但不紧急。下个迭代修复。”

这让团队专注于真正的风险,而不是对每个高 CVSS 分数做出反应。

2) 影响

这意味着什么: 如果被利用,情况会有多糟糕

影响的评分范围是 0 到 100,反映的是业务后果,而不仅仅是技术后果。它考虑了以下因素:

- 是否涉及客户数据?

- 该系统对运营是否至关重要?

- 是否存在合规或监管风险?

示例

- 在一个公共客户数据库中的 SQL 注入 → 影响 95

- 在一个内部测试环境中的同一问题 → 影响 30

同样的漏洞,业务风险却截然不同。

3) EPSS

这意味着什么: 攻击者利用此漏洞的可能性有多大

EPSS 预测在接下来的 30 天内,漏洞在现实世界中被利用的可能性。范围从 0.0 到 1.0。

示例

- 一个旧的漏洞,CVSS 9.0,但没有活跃攻击 → EPSS 0.01

- 一个较新的漏洞,CVSS 6.0,攻击者正在积极利用 → EPSS 0.85

EPSS 帮助您专注于攻击者当前关心的内容,而不仅仅是看起来糟糕的内容。

如何在 Plexicus 中使用这些指标

- 连接您的存储库并等待扫描完成

- 转到 Findings 页面

- 按 Priority 排序和过滤,以决定首先修复什么

相关术语

- CVE(常见漏洞和暴露)

- EPSS(漏洞利用预测评分系统)

- 漏洞管理

- NVD(国家漏洞数据库)

CVSS 常见问题

最高的 CVSS 分数是多少?

10.0。这意味着漏洞易于利用并造成重大损害。

9.0 总是比 7.0 更糟糕吗?

从纸面上看,是的。实际上,并不总是如此。一个被积极利用的 7.0 可能比一个没有人使用的 9.0 更危险。

谁设定 CVSS 分数?

通常是软件供应商或 NVD。有时是安全研究人员。

我可以在内部更改 CVSS 分数吗?

可以。许多团队会调整分数以反映他们的实际环境,尤其是当他们有强大的保护措施时。