Únava z upozornění

Stručně

Únava z upozornění nastává, když týmy dostávají tolik oznámení, že jim přestanou věnovat pozornost.

Co je únava z upozornění?

Únava z upozornění nastává, když jsou bezpečnostní nebo provozní týmy každý den zaplaveny upozorněními. Postupem času se lidé unaví, vystresují a začnou je ignorovat.

V oblasti bezpečnosti to obvykle pochází z nástrojů, které upozorňují na všechno, skutečné problémy, malé problémy a věci, které vůbec nejsou problémy.

Když se každé upozornění zdá kritické, žádné z nich už nepůsobí skutečně naléhavě. Mozek se naučí je ignorovat, jako alarm, který se spouští příliš často.

Proč je únava z upozornění nebezpečná

Únava z upozornění není jen otravná. Je to riskantní.

Mnoho velkých bezpečnostních narušení se stalo, i když byla spuštěna upozornění. Problém byl v tom, že si toho nikdo nevšiml nebo nereagoval včas.

Hlavní rizika:

1. Skutečné hrozby jsou ignorovány.

Když většina upozornění jsou falešné poplachy, skutečné útoky vypadají stejně a jsou přehlédnuty.

2. Pomalá reakce

Čas strávený kontrolou zbytečných upozornění je čas, který není věnován řešení skutečných problémů.

3. Lidské chyby

Unavené týmy dělají chyby, vynechávají kroky nebo špatně posuzují riziko.

Proč k únavě z upozornění dochází

Únava z upozornění obvykle pochází z kombinace špatných nástrojů a špatného nastavení.

Běžné příčiny:

- Příliš mnoho falešných pozitiv

- Nástroje označují možné problémy, aniž by zkontrolovaly, zda je lze skutečně zneužít.

- Žádná skutečná prioritizace

- Všechno má stejnou závažnost, i když je riziko velmi odlišné.

- Duplicitní upozornění

- Více nástrojů hlásí stejný problém různými způsoby.

- Pevná pravidla

- Upozornění se spouštějí na základě pevných limitů místo skutečného chování.

Jak snížit únavu z upozornění

Jediným skutečným řešením je snížení šumu a zaměření se na to, co je důležité.

Zaměřte se na skutečné riziko

Ne všechny problémy jsou stejné. Plexicus poskytuje některé metriky, které vám pomohou prioritizovat zranitelnosti:

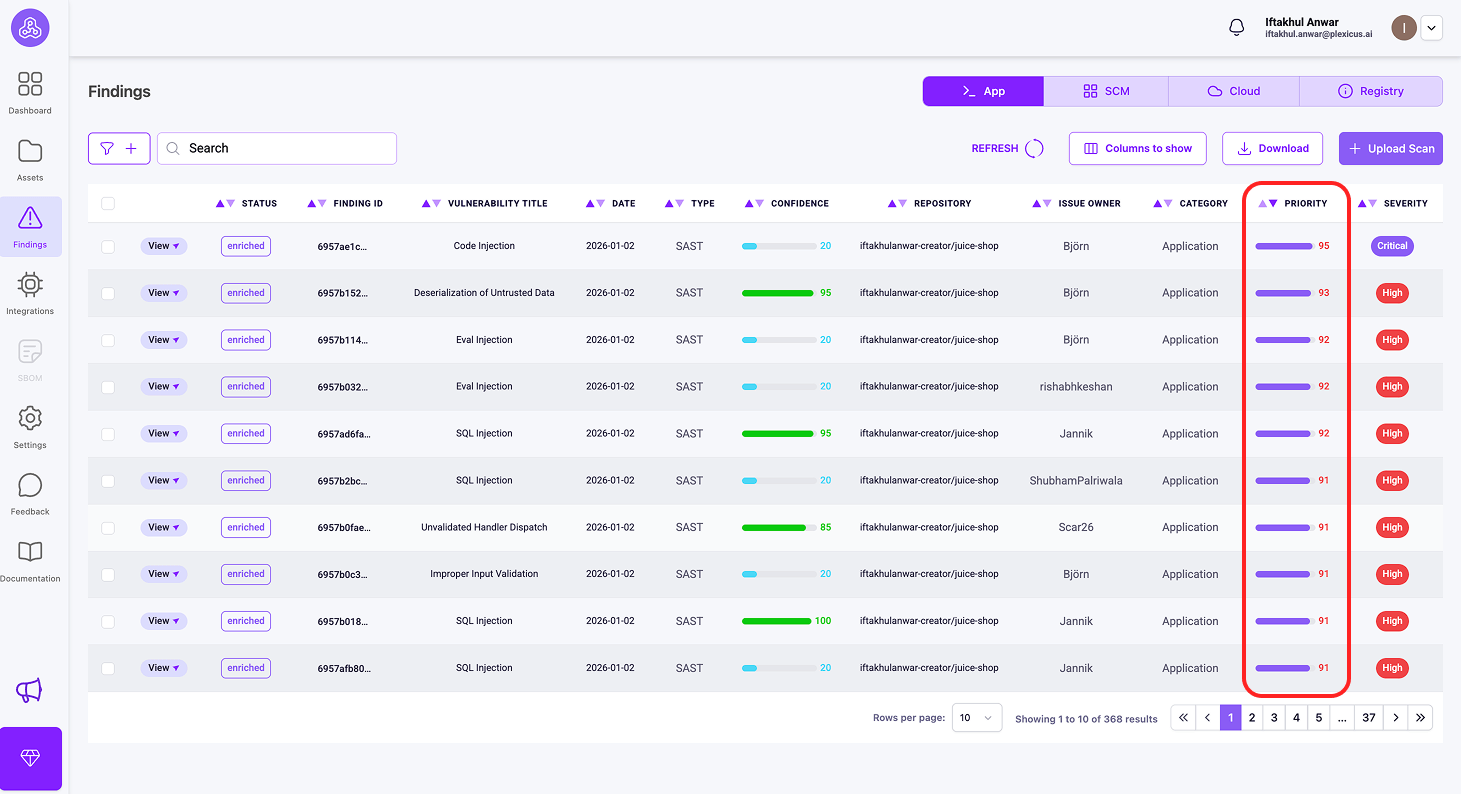

1) Metriky priority

Co měří: Celková naléhavost pro nápravu

Je to skóre (0-100), které kombinuje technickou závažnost (CVSSv4), obchodní dopad a dostupnost zneužití do jednoho čísla. Je to vaše akční fronta - seřaďte podle Priority, abyste věděli, co řešit okamžitě. Priorita 85 znamená „všeho nechte a opravte to hned“, zatímco Priorita 45 znamená „naplánujte to na příští sprint.”

Příklad: SQL injekce v interním nástroji produktivity, přístupný pouze z firemní VPN, neobsahuje citlivá data

- CVSSv4: 8.2 (vysoká technická závažnost)

- Obchodní dopad: 45 (interní nástroj, omezené vystavení dat)

- Dostupnost zneužití: 30 (vyžaduje autentizovaný přístup)

- Priorita: 48

Proč hledat prioritu: Navzdory vysokému CVSSv4 (8.2) Priorita (48) správně snižuje naléhavost kvůli omezenému dopadu na podnikání a nízké zneužitelnosti. Pokud byste se podívali pouze na CVSS, zbytečně byste panikařili. Priorita říká: „Naplánujte to na příští sprint,“ s hodnocením kolem 45.

To činí doporučení „příští sprint“ mnohem rozumnějším - je to skutečná zranitelnost, kterou je třeba opravit, ale není to nouzová situace, protože se nachází v interním nástroji s nízkým dopadem a omezenou expozicí.

2) Dopad

Co měří: Důsledky pro podnikání

Dopad (0-100) hodnotí, co se stane, pokud je zranitelnost zneužita, s ohledem na váš konkrétní kontext: citlivost dat, kritičnost systému, obchodní operace a regulační shodu.

Příklad: SQL injection v databázi zákazníků přístupné veřejnosti má Dopad 95, ale stejná zranitelnost v interním testovacím prostředí má Dopad 30.

3) EPSS

Co měří: Pravděpodobnost hrozby v reálném světě

EPSS je skóre (0.0-1.0), které předpovídá pravděpodobnost, že konkrétní CVE bude zneužito v přírodě během následujících 30 dnů.

Příklad: 10 let stará zranitelnost může mít CVSS 9.0 (velmi závažná), ale pokud ji již nikdo nezneužívá, EPSS by bylo nízké (0.01). Naopak, novější CVE s CVSS 6.0 může mít EPSS 0.85, protože útočníci ji aktivně využívají.

Tyto metriky pro stanovení priorit můžete zkontrolovat podle následujících kroků:

- Ujistěte se, že je vaše úložiště připojeno a proces skenování byl dokončen.

- Poté přejděte do menu Nálezy, kde najdete metriky potřebné pro stanovení priorit.

Klíčové rozdíly

| Metrika | Odpovědi | Rozsah | Rozmezí |

|---|---|---|---|

| EPSS | „Používají to útočníci?“ | Globální hrozby | 0.0-1.0 |

| Priorita | „Co mám opravit jako první?“ | Kombinované skóre naléhavosti | 0-100 |

| Dopad | „Jak špatné je to pro MOJI firmu?“ | Specifické pro organizaci | 0-100 |

Přidat kontext

Pokud existuje zranitelná knihovna, ale vaše aplikace ji nikdy nepoužívá, tento výstraha by neměla mít vysokou prioritu.

Ladit a automatizovat

Naučte nástroje v průběhu času, co je bezpečné a co ne. Automatizujte jednoduché opravy, aby lidé řešili pouze skutečné hrozby.

Použijte jeden jasný pohled

Použití jedné platformy jako Plexicus pomáhá odstranit duplicitní výstrahy a ukazuje pouze to, co vyžaduje akci.

Únava z výstrah v reálném životě

| Situace | Bez kontroly šumu | S chytrým upozorňováním |

|---|---|---|

| Denní výstrahy | 1,000+ | 15–20 |

| Nálada týmu | Přetížení | Soustředění |

| Zmeškaná rizika | Běžná | Vzácná |

| Cíl | Jasné výstrahy | Opravit skutečné problémy |

Související pojmy

FAQ

Kolik upozornění je příliš mnoho?

Většina lidí dokáže správně zkontrolovat pouze 10–15 upozornění denně. Více než to obvykle vede k přehlédnutí problémů.

Je únava z upozornění pouze problémem bezpečnosti?

Ne. Dochází k ní také ve zdravotnictví, IT operacích a zákaznické podpoře. V oblasti bezpečnosti je dopad horší, protože přehlédnutá upozornění mohou vést k vážným narušením.

Zhoršuje vypnutí upozornění situaci?

Pokud jsou upozornění vypnuta bez rozmyslu, ano.

Pokud jsou upozornění snížena na základě skutečného rizika a kontextu, bezpečnost se ve skutečnosti zlepšuje.