Co je CI Gating?

Ve zkratce

CI Gating je automatizovaný mechanismus „zastavení linky“ v rámci vývojového procesu. Vyhodnocuje kód podle bezpečnostních a kvalitativních politik a blokuje jakýkoli commit, který nesplňuje požadované standardy. Je základem Shift-Left Security.

Definice: Pochopení CI Gating

CI Gating (Continuous Integration Gating) se týká použití automatizovaných kontrolních bodů, které validují změny kódu před jejich sloučením do společného úložiště. Představte si to jako digitální filtr pro vaši kódovou základnu; pokud je část kódu nebezpečná, špatně formátovaná nebo narušuje stávající logiku, brána zůstává zavřená.

V kontextu ASPM (Application Security Posture Management) je CI Gating vrstva prosazování, která přeměňuje bezpečnostní viditelnost na skutečnou prevenci rizik.

Jak CI Gating funguje

Proces začíná ve chvíli, kdy vývojář podá Pull Request (PR). CI engine (jako GitHub Actions nebo Jenkins) spustí workflow, který prochází kód několika „branami“:

Bezpečnostní brány

Skenuje zranitelnosti pomocí SAST, SCA a Detekce tajemství. Pokud je nalezena vysoce závažná CVE, sestavení selže.

Kvalitativní brány

Měří Pokrytí kódu a Jednotkové testy. Pokud testování klesne pod určitou hranici (např. 80 %), brána zablokuje sloučení.

Brány shody

Kontroluje porušení licencí nebo odchylky od organizačních architektonických standardů.

Jakmile všechny brány vrátí stav „Úspěch“, kód je „odblokován“ a připraven k lidskému přezkoumání nebo automatizovanému nasazení.

Proč je CI Gating nezbytný

Současný vývoj softwaru se pohybuje příliš rychle na manuální bezpečnostní kontroly. CI Gating poskytuje tři klíčové výhody:

- Prevence před léčbou: Je výrazně levnější zablokovat zranitelnost ve fázi PR než ji opravovat v produkci.

- Eliminace únavy z upozornění: Zastavením „šumu“ (známé zranitelnosti a syntaktické chyby) včas se bezpečnostní týmy mohou soustředit na hrozby s vysokým kontextem místo honění tisíců upozornění za běhu.

- Standardizace: Zajišťuje, že každý vývojář, bez ohledu na úroveň zkušeností, dodržuje stejné bezpečnostní a kvalitativní standardy.

Pohled Plexicus: Inteligentní brány

V Plexicus věříme, že brány by neměly být překážkou. Tradiční bezpečnostní brány často blokují vývojáře před zranitelnostmi, které představují minimální riziko v reálném světě, což vytváří tření mezi bezpečnostními a inženýrskými týmy.

Inteligentní CI brány v Plexicus využívají:

- Integraci EPSS: Upřednostňuje zranitelnosti na základě skutečné pravděpodobnosti zneužití v praxi, nikoli pouze teoretických hodnot závažnosti. Platforma používá EPSS (Exploit Prediction Scoring System) data k vážení nálezů, aby zajistila, že pouze zranitelnosti s reálným rizikem zneužití spustí blokující brány.

- Plexicus Automatizovaná náprava. Místo pouhého označování problémů Plexicus automaticky generuje konkrétní opravy kódu a vytváří pull requesty s nápravou. Vývojáři dostávají připravená řešení k sloučení spolu s jakoukoli blokující bránou, což potenciální překážku přeměňuje na akční pracovní postup. To dramaticky snižuje čas od detekce k řešení.

- Kontextová prioritizace: Platforma rozlišuje mezi zranitelnostmi v různých kontextech, jako jsou testovací soubory versus API orientované na produkci, dokumentace versus běžící kód a příkladový kód versus nasazené systémy. Tento proces validace řízený AI filtruje falešně pozitivní výsledky a zajišťuje, že pouze skutečná bezpečnostní rizika v produkčním kódu spustí brány.

Bezpečnostní brány se stávají spíše umožňovateli než blokátory. Vývojáři dostávají okamžité, akční opravy skutečných zranitelností, zatímco obcházejí zbytečné tření způsobené falešnými pozitivy nebo nálezy s nízkým rizikem.

V Plexicus můžete nastavit systém CI brány v několika krocích:

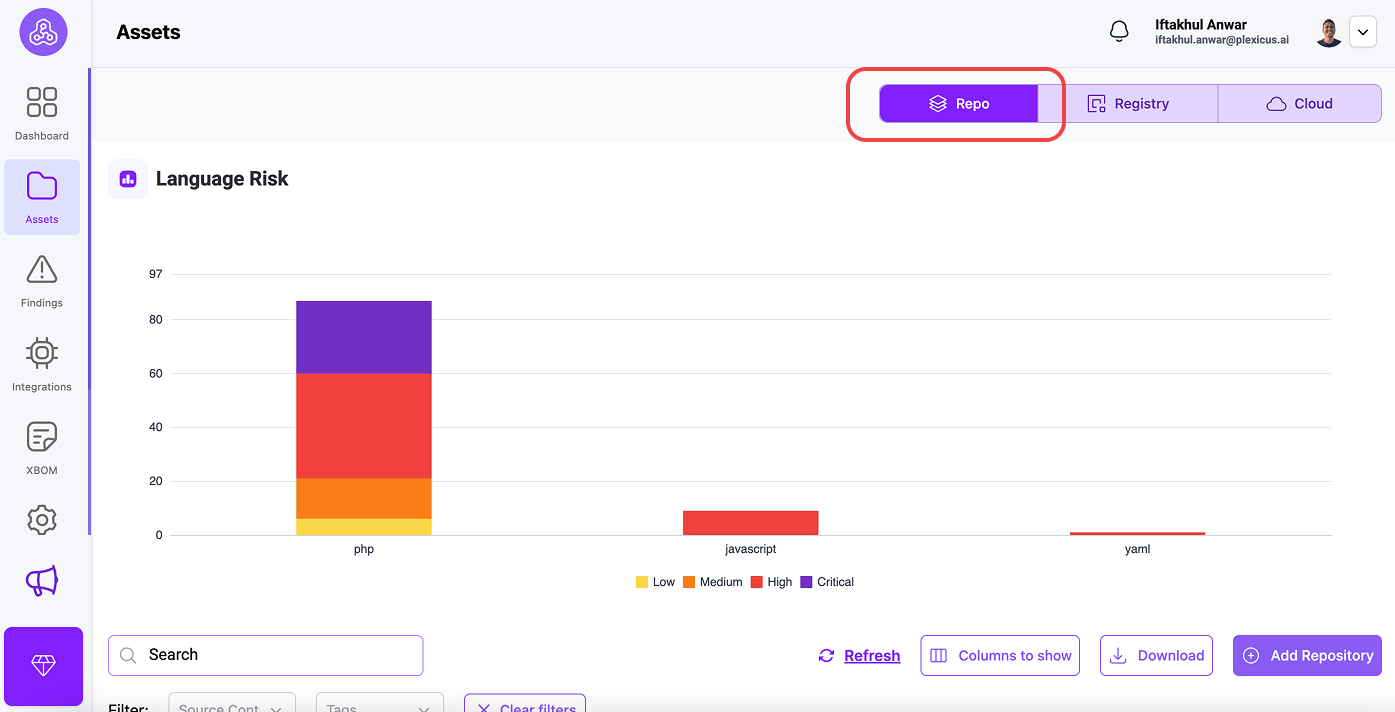

- Přejděte do nabídky Asset.

- Na kartě Repo najdete svůj připojený repozitář.

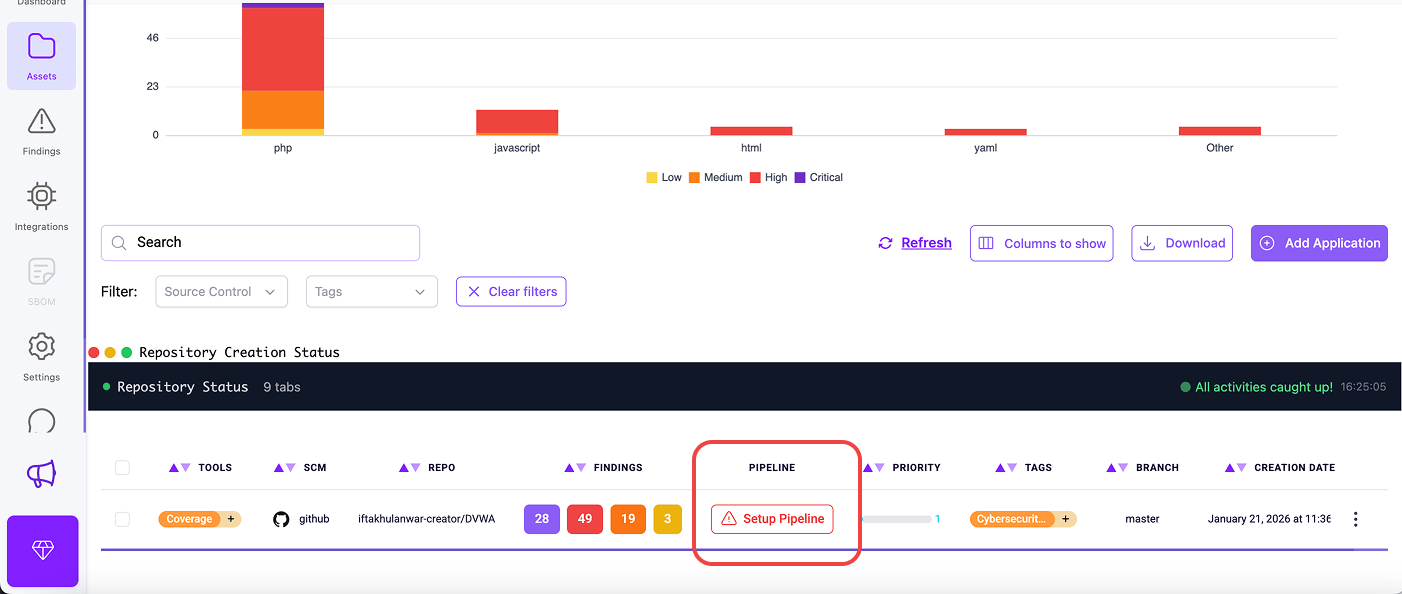

- Najděte repozitář, kde chcete povolit CI bránu, a klikněte na tlačítko Setup Pipeline.

- Objeví se potvrzovací dialog vysvětlující postup integrace. Klikněte na “OK” pro pokračování.

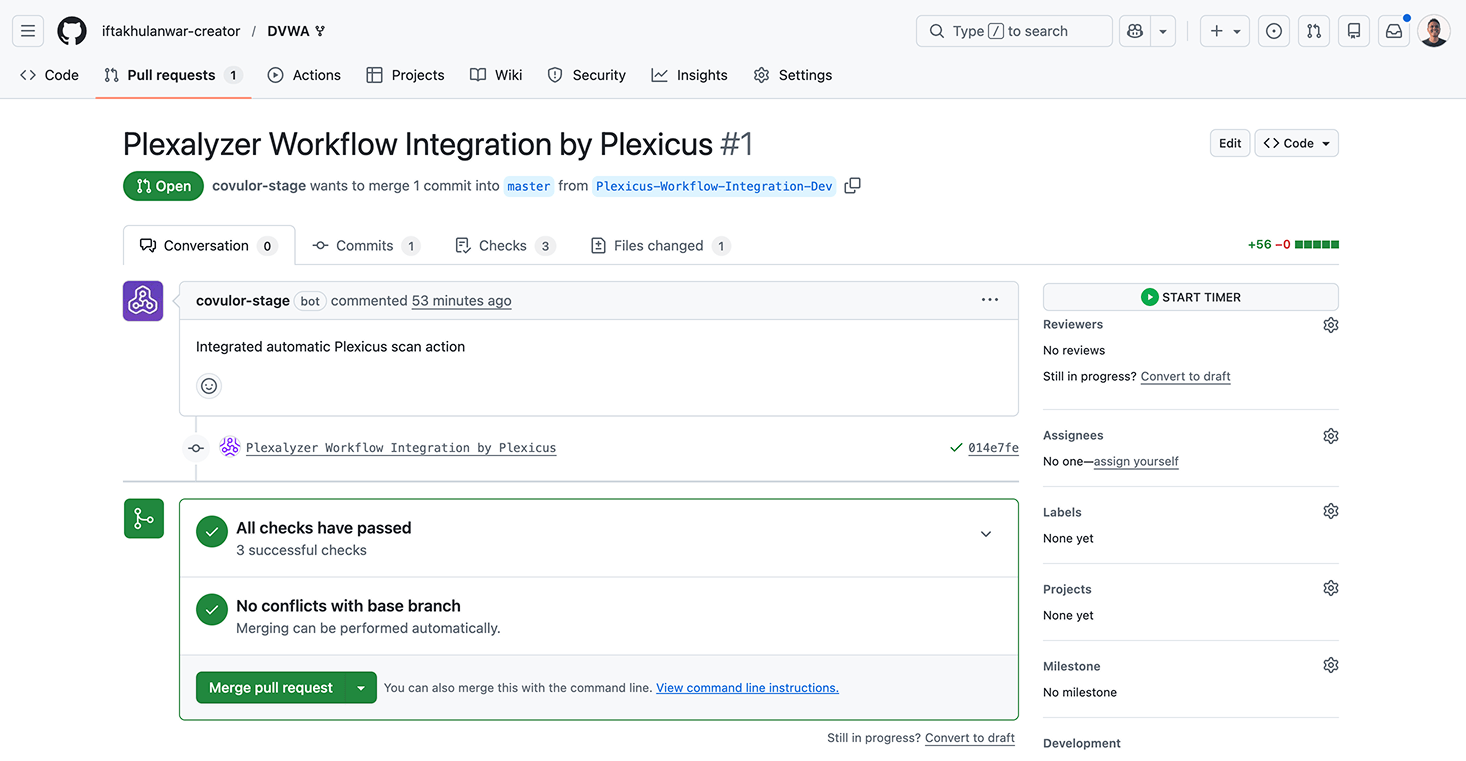

- Plexicus automaticky vytvoří novou integrační větev ve vašem repozitáři (pojmenovanou “Plexicus-Workflow-Integration”) a. Je vygenerován pull request obsahující konfigurační soubor workflow n. Tento PR přidává potřebnou konfiguraci pipeline do vašeho repozitáře

- Budete přesměrováni na vaši platformu pro správu zdrojového kódu (GitHub, GitLab, Bitbucket nebo Gitea)

- Zkontrolujte pull request obsahující integraci workflow Plexicus

- Sloučte pull request pro aktivaci automatizovaného bezpečnostního skenování

Často kladené dotazy

Je CI brána totéž jako kvalitativní brána?

CI Gating automatizuje Quality Gates. Zatímco Quality Gate je obecný koncept, který může zahrnovat manuální schválení, CI Gating je striktně automatizovaná logika „fail/pass“ v rámci CI pipeline.

Co je to „Hard Gate“ vs. „Soft Gate“?

Hard Gate zcela zabrání sloučení, dokud není problém vyřešen. Soft Gate (nebo „Warning Gate“) umožňuje sloučení, ale označí problém pro pozdější nápravu nebo manuální schválení.

Zpomaluje gating vývoj?

Pouze pokud jsou brány špatně optimalizovány. Týmy mohou udržovat vysokou rychlost, aniž by obětovaly bezpečnost, tím, že nejprve spustí rychlé kontroly (Linting/SAST) a použijí inkrementální skenování.

Související termíny

- CI/CD Pipeline

- Shift-Left Security

- Software Composition Analysis (SCA)

- Řízení zranitelností