Trusted by Innovators in the Cloud

HuMaIND

HuMaIND

HuMaIND

One Platform, Complete Cloud Native Protection

Simplify your security stack with a unified CNAPP that covers every layer of your cloud-native applications and infrastructure

ASPM (Application Security Posture Management)

Full visibility into your application security and rapid risk remediation

CSPM (Cloud Security Posture Management)

Continuously monitor and maintain compliance across your cloud environments.

Container Security

Secure containers with automated detection and fixes.

CWPP

Protect workloads across VMs and serverless with advanced runtime defense

CIEM

Strengthen identity governance with smarter access controls

De la Configuración a la Protección en 3 Pasos

Conecte, escanee y solucione. Plexicus automatiza la seguridad para que su equipo ahorre horas y reduzca el riesgo al instante

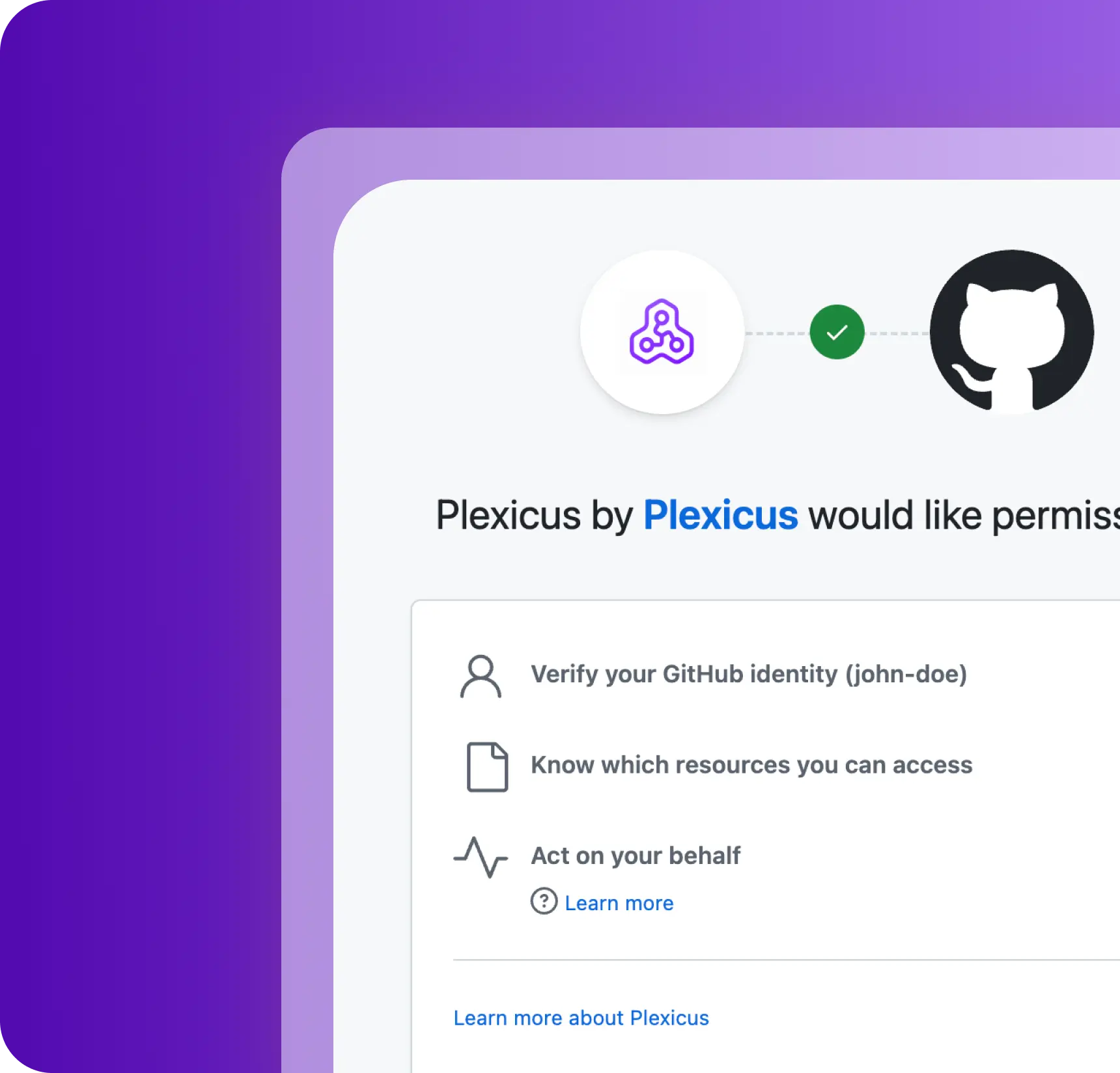

Step 1

Conecte Su Código o Nube

Conecte sin problemas repositorios o infraestructura, sin necesidad de configuraciones complejas.

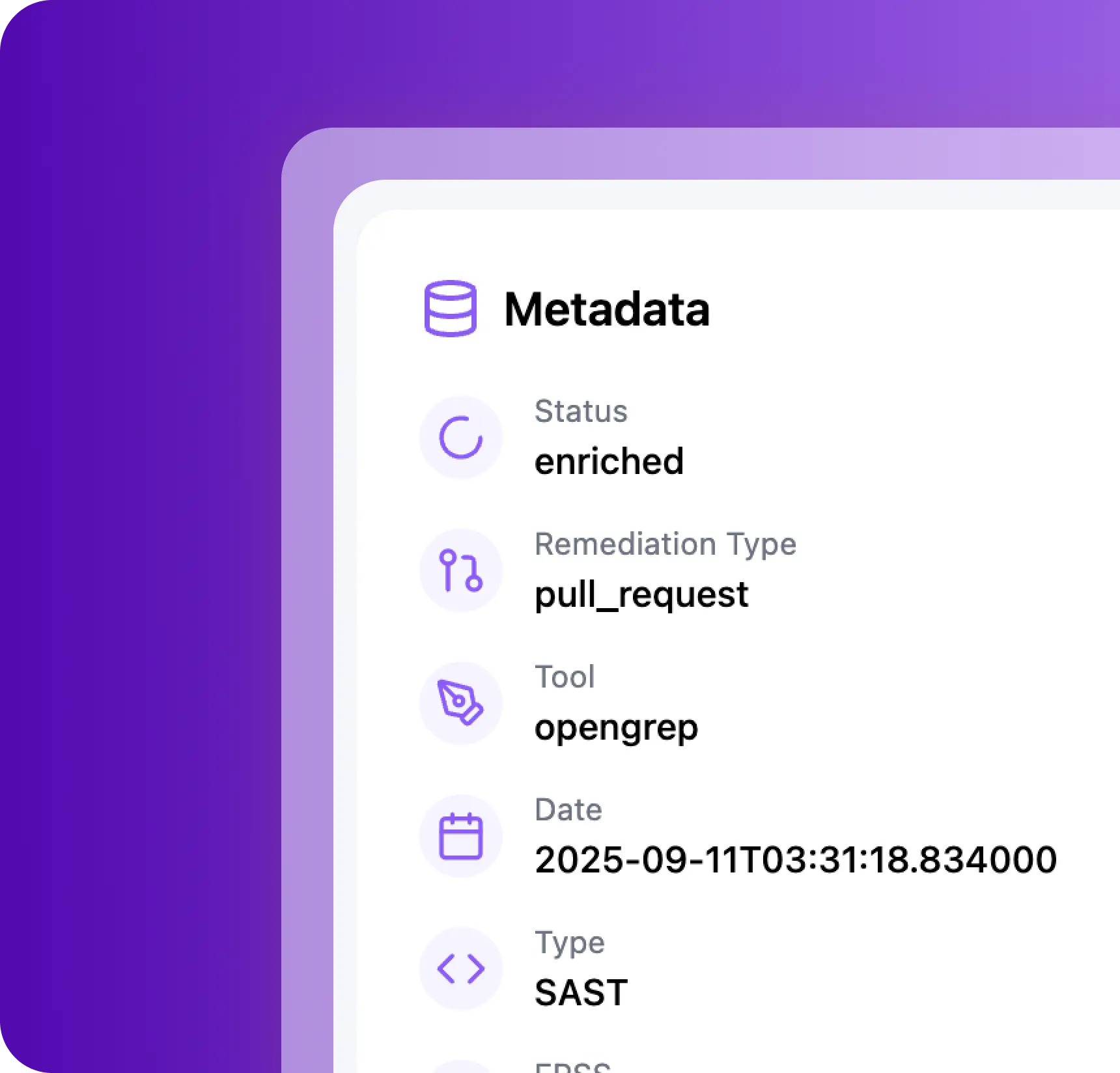

Step 2

Escaneo de Seguridad Continuo

Obtenga detección en tiempo real de vulnerabilidades en código, contenedores y nube

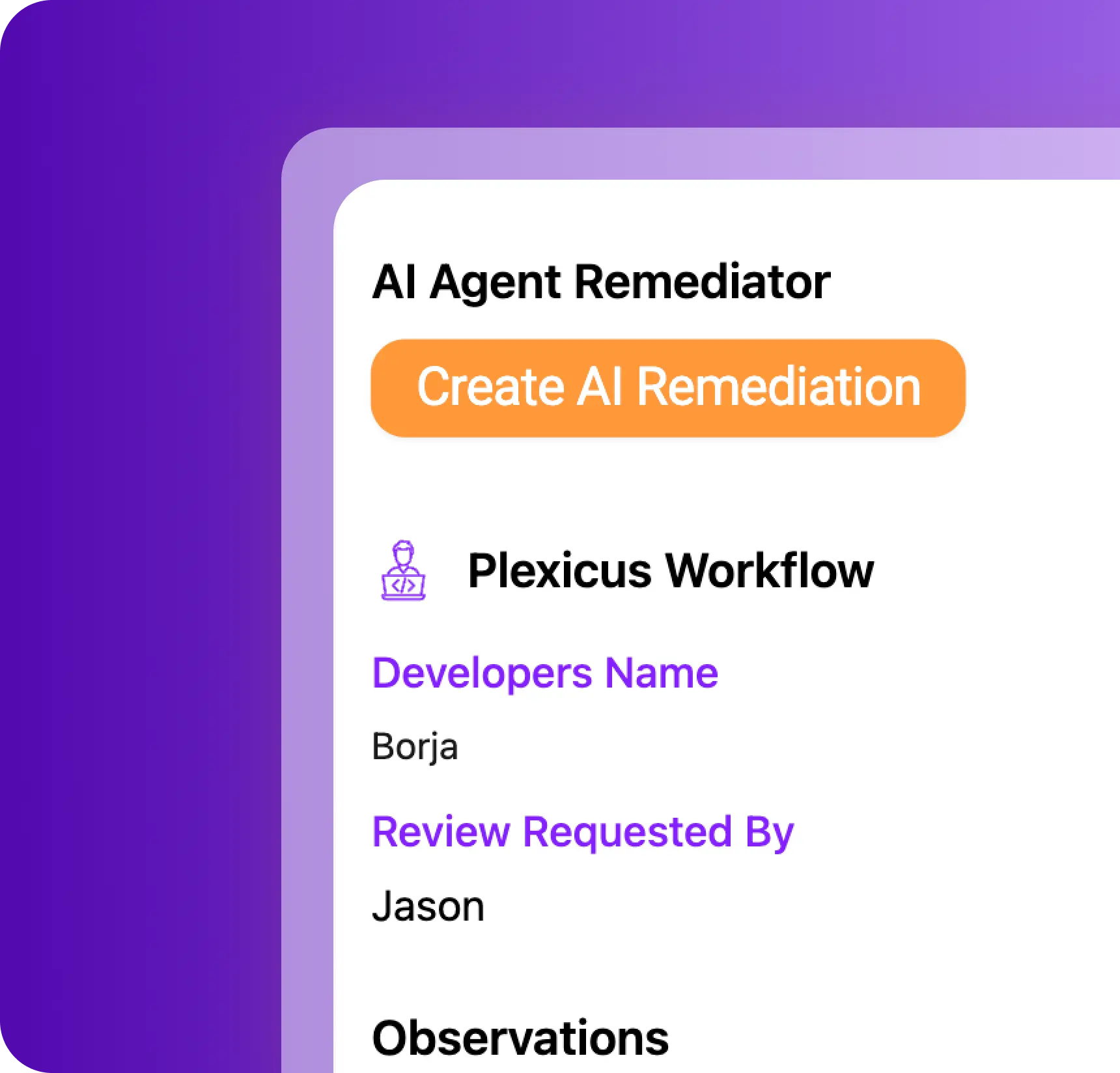

Step 3

Soluciones Hechas para Usted

Plexicus remedia automáticamente los riesgos, convirtiendo alertas en soluciones reales

Seguridad Que Ofrece Impacto Medible

De semanas de trabajo manual a horas de soluciones automatizadas, Plexicus acelera la remediación y el cumplimiento

Solucione Problemas un 80% Más Rápido

Resuelva vulnerabilidades en horas, no semanas, con remediación automatizada

Reduzca Alertas en un 70%

Despídase de la fatiga de alertas y concéntrese en lo que importa

Reduzca los Costos de Remediación a la Mitad

Reduzca el trabajo manual y los costos de seguridad con automatización

Cumplimiento en la Mitad del Tiempo

Esté listo para auditorías de SOC 2, HIPAA o ISO el doble de rápido

What Security Leaders Say

Trusted by leading cloud-native teams to protect apps and infrastructure

"Plexicus ha revolucionado nuestro proceso de remediación - ¡nuestro equipo está ahorrando horas cada semana!"

Alejandro Aliaga

CTO, Ontinet

"La integración es perfecta, y la autorremediación impulsada por IA es un cambio de juego."

Michael Chen

DevSecOps Lead, Devtia

"Plexicus se ha convertido en una parte esencial de nuestro kit de herramientas de seguridad. Es como tener un ingeniero de seguridad experto disponible 24/7."

Jennifer Lee

CTO, Quasar Cybersecurity

Try Plexicus CNAPP Today

Our team of experts can help you design a security and compliance solution tailored to your specific needs.