10 parasta Snyk-vaihtoehtoa vuonna 2026: Parempi kattavuus, alhaisemmat kustannukset

Vuonna 2026 päähaaste ei ole enää pelkästään virheiden löytäminen. Todellinen ongelma on se, kuinka nopeasti hyökkääjät käyttävät niitä hyväkseen. Turvatiimeillä oli aiemmin viikkoja aikaa korjata haavoittuvuuksia, mutta nyt tuo aika on lähes kadonnut.

Vuoden 2026 alussa kyberrikolliset käyttävät automatisoituja työkaluja haavoittuvuuksien löytämiseen ja hyödyntämiseen nopeammin kuin koskaan. Jos turvallisuutesi riippuu edelleen siitä, että ihmiset tutkivat ja kirjoittavat jokaisen korjauksen manuaalisesti, olet jo jäljessä.

Tämä opas arvioi parhaat Snyk-vaihtoehdot vuodelle 2026, jotka priorisoivat toimitusketjun eheyden ja tekoälypohjaisen korjauksen vastatakseen automatisoidun 0-päivän hyödyntämisen nousuun.

Vuoden 2026 todellisuus: numeroin

Viime vuoden tuoreet teollisuustiedot osoittavat, että ei ole enää kysymys siitä, kohtaatko hyökkäyksen, vaan milloin.

- Haavoittuvuuksien määrän kriisi: Uusi haavoittuvuus tunnistetaan joka 15. minuutti. Vuoteen 2026 mennessä tietoturvatiimit kohtaavat keskimäärin yli 131 uutta CVE-ilmoitusta joka päivä.

- 24 tunnin romahdus: Noin 28,3 % havaituista hyväksikäytöistä käynnistetään nyt 24 tunnin kuluessa ilmoituksesta. Ajoittainen skannaus on nyt vanhentunut.

- AI-koodin nousu: AI-työkalut kirjoittavat nyt 41 % kaikesta yrityskoodista. Kun yli 256 miljardia riviä AI-koodia tuotetaan vuosittain, tarkastettavan koodin määrä on ylittänyt ihmisten kapasiteetin.

- 10 miljoonan dollarin kynnys: Tietomurron keskimääräiset kustannukset Yhdysvalloissa nousivat kaikkien aikojen korkeimmalle tasolle, $10,22 miljoonaan vuonna 2025 johtuen kasvavista havaitsemis- ja palautuskustannuksista.

Yhdellä silmäyksellä: Top 10 Snyk-vaihtoehdot vuodelle 2026

| Alusta | Paras käyttö | Keskeinen erottaja | 2026 Innovaatio |

|---|---|---|---|

| Plexicus | Nopea korjaus | Codex Remedium AI Autofix | Click-to-Fix PR Generation |

| Cycode | SDLC eheys | Vahvistettu toimitusketjun turvallisuus | Koodin peukaloinnin estäminen |

| Sysdig Secure | Ajoaikainen suojaus | eBPF-pohjainen aktiivinen estäminen | Zero-Day Exploit Killing |

| Aikido | Melun vähentäminen | Saavutettavuuteen perustuva triage | 90% hälytysten tukahduttaminen |

| Chainguard | Turvalliset perustat | Vahvistetut minimaaliset kuvat | Haavoittuvuudettomat peruskuvat |

| Endor Labs | Riippuvuuksien terveys | Elinkaaren riskien hallinta | Ennakoiva riippuvuustiedustelu |

| Jit | Työkalujen orkestrointi | MVS (Minimum Viable Security) | Yhtenäinen DevSecOps-pino |

| Apiiro | Riskin graafinen esitys | Kontekstuaalinen riskin pisteytys | Myrkyllisten yhdistelmien analyysi |

| Aqua Security | Pilvi-natiivi | Kuvan varmistus ja allekirjoitus | Ohjelmiston toimitusketjun suoja |

| Mend | Yrityksen SCA | Suurimittainen lisenssien hallinta | AI-ohjattu haavoittuvuuden arviointi |

1. Plexicus

Plexicus käsittelee “Time to Exploit” -kuilua korvaamalla manuaalisen koodin kirjoittamisen ihmisen käynnistämällä AI-korjauksella. Perinteisissä työnkuluissa kehittäjän on tutkittava ja kirjoitettava koodi manuaalisesti; Plexicus automatisoi “kirjoittamisen” osan, joten voit keskittyä “hyväksymiseen.”

- Avainominaisuudet: Codex Remedium on tekoälypohjainen moottori, joka analysoi tunnistettuja haavoittuvuuksia. Kun se aktivoidaan, se luo toimivan koodikorjauksen, pull-pyynnön ja yksikkötestit, jotka on räätälöity erityisesti koodipohjaasi.

- Keskeinen erottaja: Kun muut työkalut ehdottavat korjauksia, Plexicus orkestroi koko korjausprosessin. Se luo PR puolestasi, vähentäen tutkimusaikaa tunneista sekuntien tarkasteluun.

- Plussat: Vähentää keskimääräistä korjausaikaa (MTTR) jopa 95 %; antaa kehittäjille mahdollisuuden korjata tietoturvaongelmia ilman syvällistä AppSec-koulutusta.

- Miinukset: Täysi “Auto-Merge” on rajoitettu tuotannon turvallisuuden vuoksi; tuotanto vaatii edelleen lopullisen ihmisen portinvartijan.

Kuinka käyttää Plexicusta AI-korjaukseen:

- Valitse löydös: Avaa löydösten valikko ja siirry kriittiseen haavoittuvuuteen.

- Löydöksen yksityiskohdat: Klikkaa näkymän löydöstä päästäksesi löydöksen yksityiskohtaiselle sivulle.

- AI-korjaus: Klikkaa AI Remediation -painiketta löydöksen vieressä.

- Tarkista korjaus: Codex Remedium luo turvallisen koodieron ja yksikkötestit.

- Lähetä PR: Tarkista tekoälyn luoma ero ja klikkaa Submit Pull Request lähettääksesi korjauksen SCM lopullista hyväksyntää varten.

2. Cycode

Cycode keskittyy kehityssyklisi “sidekudokseen”, erikoistuen suojaamaan prosessin “eheyttä” itsessään.

- Avainominaisuudet: Tunnistaa kovakoodatut salaisuudet, valvoo koodin peukalointia ja varmistaa commitin eheyden (tarkistaa, kuka todella tekee commitin).

- Keskeinen erottaja: Se on täydellinen ASPM-alusta, joka yhdistää alkuperäiset skannerit kolmannen osapuolen työkaluihin turvatakseen koko ohjelmiston toimitusketjun.

- Plussat: Luokkansa paras SolarWinds-tyyppisten kompromissien estämisessä; tarjoaa valtavan näkyvyyden koko SDLC aikana.

- Miinukset: Voi olla monimutkainen pienemmille tiimeille, joilla on yksinkertaisemmat CI/CD-putket.

3. Sysdig Secure

Jos et pysty paikkaamaan tarpeeksi nopeasti, sinun on kyettävä estämään. Sysdig keskittyy ajonaikaiseen turvaverkkoon.

- Avainominaisuudet: Käyttää eBPF-pohjaisia näkemyksiä havaitakseen ja tuhotakseen haitallisia prosesseja (kuten luvattomia kuoria) reaaliajassa.

- Keskeinen erottaja: Yhdistää kehityksen ja tuotannon välisen kuilun korreloimalla käytössä olevat haavoittuvuudet live-telemetrian kanssa.

- Plussat: Ainoa todellinen puolustus paikkaamattomia 0-päivän haavoittuvuuksia vastaan tuotannossa; proaktiivinen tuki toimii tiimisi jatkeena.

- Miinukset: Vaatii agentin käyttöönottoa Kubernetes-klustereissa; hinnoittelu voi olla estävä tekijä alle 200 solmua omaaville organisaatioille.

4. Aikido Security

Aikido ratkaisee “haavoittuvuustulvan” keskittymällä saavutettavuuteen. Se tunnistaa, että virhe käyttämättömässä kirjastossa ei ole etusijalla.

- Keskeiset ominaisuudet: Yhtenäinen hallintapaneeli SAST, SCA, IaC ja salaisuudet; parannettu saavutettavuusanalyysillä.

- Ydinero: Äärimmäinen keskittyminen melun vähentämiseen ja yksinkertaisuuteen; asennus kestää tyypillisesti alle 10 minuuttia.

- Hyödyt: Huomattavasti alhaisemmat väärien positiivisten tulosten määrät; läpinäkyvä ja oikeudenmukainen hinnoittelumalli verrattuna yritysjätteihin.

- Haitat: DAST (dynaaminen skannaus) ominaisuudet ovat vielä kehittymässä verrattuna erikoistuneisiin työkaluihin.

5. Chainguard

Chainguard keskittyy oletusarvoisesti turvalliseen infrastruktuuriin. He uskovat, että paras tapa korjata haavoittuvuus on, ettei sitä koskaan ole.

- Keskeiset ominaisuudet: Tarjoaa “Wolfi” kovennetut minimaaliset konttikuvat ja kuratoidut pakettivarastot.

- Ydinero: Tarjoaa tiukan CVE-korjaus-SLA (korjattu 7 päivän kuluessa kriittisistä) heidän kuvilleen.

- Hyödyt: Tehokkaasti tyhjentää hyökkäyspinnan ennen kuin kehittäjät edes aloittavat; hybridi CIS + STIG kovennusperustat.

- Haitat: Vaatii tiimejä siirtymään pois standardista (turvonneesta) käyttöjärjestelmäkuvasta minimaaliselle jalanjäljelle.

6. Endor Labs

Endor Labs keskittyy riippuvuuksien elinkaaren hallintaan tarkastelemalla käyttämiesi avoimen lähdekoodin projektien terveyttä.

- Keskeiset ominaisuudet: Rakenna kutsukaavioita koko ohjelmisto-omaisuudestasi, havaitse haitalliset paketit ja suorita ennakoivia terveystarkastuksia.

- Ydinero: Ainutlaatuinen tietokanta, joka sisältää 4,5 miljoonaa projektia ja miljardi riskitekijää, jotta ymmärretään tarkalleen, miten funktiot toimivat.

- Plussat: Ennakoiva riskienhallinta estää teknistä velkaa; “Päivityksen vaikutusanalyysi” näyttää tarkalleen, mikä rikkoutuu ennen korjausta.

- Miinukset: Keskittyy pääasiassa avoimen lähdekoodin riippuvuuksiin; vähemmän painotusta mukautetun koodin logiikkaan (SAST) kuin erikoistuneilla.

7. Jit

Jit on orkestrointikerros tiimeille, jotka haluavat välttää “työkalujen hajautumista” ja korkeita Snyk-lisenssikustannuksia.

- Keskeiset ominaisuudet: Yhden napsautuksen käyttöönotto täydelliselle tietoturvapaketille (SAST, SCA, Secrets, IaC) käyttämällä hallittuja avoimen lähdekoodin moottoreita.

- Ydinero: Tarjoaa “minimivaatimusten mukaisen tietoturvan” paketin, joka on räätälöity tarkalleen nykyiseen SDLC-vaiheeseesi.

- Plussat: Erittäin kustannustehokas; poistaa hallinnollisen ylikuorman automatisoidun käyttöönoton ja peruutuksen avulla.

- Miinukset: Koska se orkestroi muita skannereita, saatat kohdata taustalla olevien työkalujen ominaisuusrajoituksia.

8. Apiiro

Apiiro tarjoaa sovellusten riskienhallintaa rakentamalla syvällisen perustavan inventaarion sovelluksistasi.

- Keskeiset ominaisuudet: Laajennettu SBOM (XBOM), materiaalikoodimuutosten tunnistus ja syvällinen koodianalyysi.

- Keskeinen erottaja: Risk Graph -moottori tunnistaa “myrkylliset yhdistelmät” — esimerkiksi haavoittuvan kirjaston julkisesti näkyvässä sovelluksessa, jossa on liialliset IAM-oikeudet.

- Plussat: Vertaansa vailla oleva priorisointi suurille yrityksille; 100 % avoin alusta, joka integroituu kaikkiin tärkeimpiin kehitystyökaluihin.

- Miinukset: Yritystason hinnoittelu; voi olla liiallinen pienille organisaatioille, joilla on vähän arkistoja.

9. Aqua Security

Aqua on pilvinatiivin turvallisuuden edelläkävijä, joka tarjoaa täyden elinkaariratkaisun kehityksestä tuotantoon.

- Keskeiset ominaisuudet: Dynaaminen uhka-analyysi hiekkalaatikoissa; kuvan varmistus ja allekirjoitus; reaaliaikainen ajonaikainen suojaus.

- Keskeinen erottaja: Yhdistää agentti- ja agentittoman teknologian voiman yhdeksi yhtenäiseksi pilvinatiiviksi sovellussuojelualustaksi (CNAPP).

- Plussat: Vahva konttiturvallisuus ja ennakoiva ongelmien tunnistus; selkeät suositukset haavoittuvuuksien korjaamiseksi.

- Miinukset: Dokumentaatio voi olla hämmentävää; käyttöliittymän suunnittelua laajennettujen sarakkeiden ja hakusuodattimien osalta voisi parantaa.

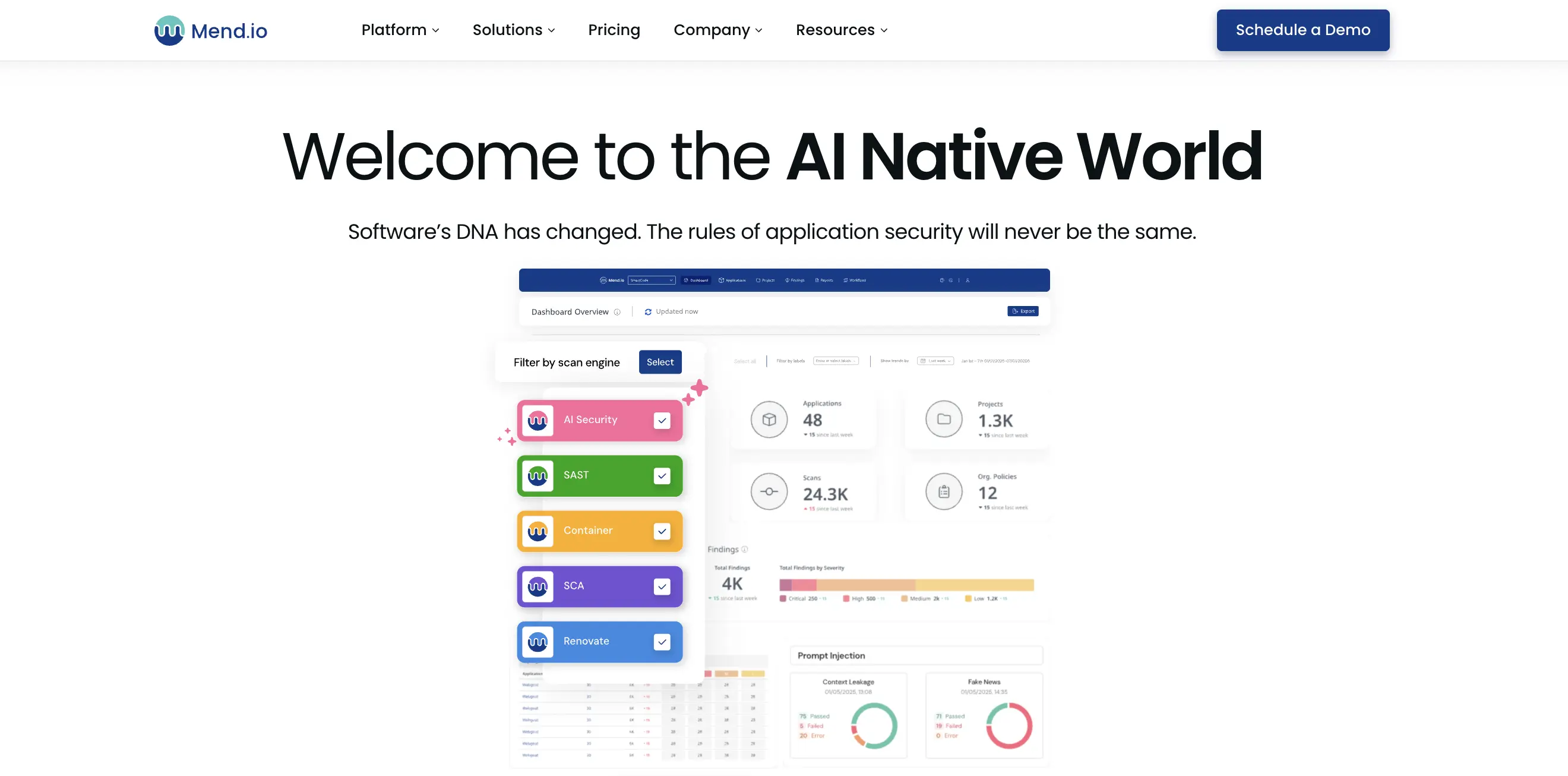

10. Mend

Mend (aiemmin WhiteSource) on SCA (Software Composition Analysis) -ratkaisujen raskassarjalainen suurille yrityksille.

- Keskeiset ominaisuudet: Vahva kolmannen osapuolen riippuvuuksien hallinta; automatisoitu inventaariohallinta ja lisenssien noudattamisen seuranta.

- Ydineroottaja: Oma haavoittuvuustietokanta syvällisillä merkinnöillä ja reaaliaikaisella palautteella lisenssirikkeistä.

- Plussat: Erinomainen monimutkaisten avoimen lähdekoodin lisenssien hallintaan; vähentää MTTR tarjoamalla välittömiä korjauspolkuja.

- Miinukset: Konttien ja kuvien skannausta voitaisiin parantaa, erityisesti kerrosten erottelussa.

FAQ: Vuoden 2026 turvallisuuden realiteetit

Korjaako Plexicus koodin automaattisesti?

Ei. Plexicus on ihmisen mukana oleva työkalu. Vaikka se käyttää tekoälyä luomaan korjauksen, ihmisen on klikattava painiketta käynnistääkseen korjauksen, ja tiimin johtajan on hyväksyttävä tuloksena oleva Pull Request. Tämä varmistaa turvallisuuden uhraamatta insinöörien hallintaa.

Miksi Exploit-aika on tärkein mittari?

Koska 28,3 % hyökkäyksistä tapahtuu nyt 24 tunnin sisällä. Jos turvallisuustyökalusi skannaa vain kerran viikossa, olet sokea kuusi päivää. Tarvitset työkalun kuten Plexicus, joka mahdollistaa korjausten luomisen ja lähettämisen heti, kun uhka tunnistetaan.

Voinko luottaa tekoälyyn kirjoittamaan turvallisuuskorjauksia?

AI-luotua koodia tulisi aina tarkistaa. Plexicus auttaa tässä suorittamalla yksikkötestejä ja staattista analyysiä omille luoduille korjauksilleen ennen niiden näyttämistä sinulle, tarjoten “vahvistetun” ehdotuksen, joka nopeuttaa ihmisen tarkistusprosessia.

Lopullinen Ajatus

Ohjelmistojen toimitusketju on uusi rajapinta. Jos edelleen luotat työkaluun, joka vain kertoo sinulle “tämä kirjasto on vanha”, olet jäänyt asian ytimeen. Tarvitset alustan, joka vahvistaa eheyden ja kiihdyttää korjausta AI-avusteisen korjauksen avulla.