10 parasta Fortinet CNAPP -vaihtoehtoa vuodelle 2026: Anomaliatunnistuksesta automaattisiin korjauksiin

In 2024, Fortinet completed its acquisition of Lacework, merging one of the most innovative AI-driven anomaly detection platforms into the Fortinet Security Fabric. The result, FortiCNAPP, is a powerhouse for teams that need deep behavioral analytics and unified networking security.

However, as we move into 2026, many technical teams are finding that “anomaly detection” alone isn’t enough to handle the sheer volume of code being produced. With 41% of all code now AI-generated and over 256 billion lines of code produced annually, the bottleneck has shifted from “knowing something is weird” to “fixing the underlying vulnerability.”

If you are looking for a FortiCNAPP alternative that prioritizes remediation throughput and developer-centric workflows, this guide is for you.

Miksi Luottaa Meihin?

Plexicus-yrityksessä me erikoistumme korjaamiseen. Uskomme, että tietoturvatyökalun arvo mitataan suljettujen tikettien määrällä, ei luotujen hälytysten määrällä. Oivalluksemme perustuvat teollistuneeseen hyväksikäyttöön, jossa 28,3 % hyväksikäytöistä käynnistyy 24 tunnin kuluessa paljastamisesta. Rakennamme ja arvioimme työkaluja, jotka auttavat insinöörejä liikkumaan hyökkääjän nopeudella.

Yhdellä silmäyksellä: Top 10 FortiCNAPP-vaihtoehdot vuodelle 2026

| Alusta | Paras käyttö | Keskeinen erottelija | Asennustyyppi |

|---|---|---|---|

| Plexicus | Nopea korjaus | AI-pohjainen “Klikkaa korjataksesi” | Agentiton (OIDC) |

| Wiz | Monipilvinäkyvyys | Turvallisuusgraafi | Agentiton |

| Orca Security | Tietoturva | SideScanning-teknologia | Agentiton |

| Sysdig Secure | Ajoaika / K8s | eBPF-pohjainen aktiivinen estäminen | Agenttipohjainen |

| Prisma Cloud | Yritysten vaatimustenmukaisuus | Yhtenäinen Policy-as-Code | Hybridi |

| CrowdStrike | Uhkametsästys | EDR-natiivi pilviturvallisuus | Agenttipohjainen |

| SentinelOne | Autonominen SOC | Hyökkäävä AI-moottori | Agenttipohjainen |

| Snyk | Kehittäjävirta | Natiivi IDE & PR-integraatio | Integraatio |

| Check Point | Verkkoturvallisuus | Yhtenäiset pilvipalomuuri | Hybridi |

| Uptycs | Omaisuuden hallinta | SQL-pohjainen yhtenäinen näkyvyys | Agenttipohjainen |

Minkä työkalun sinun pitäisi valita?

Kaikki CNAPP-työkalut eivät ole samanlaisia. Riippuen FortiCNAPP/Laceworkin erityisestä kipupisteestäsi, tässä on päätöksentekokehyksemme:

- Jos haluat LOPETTAA hälytysten tutkimisen ja ALOITTAA niiden korjaamisen, valitse Plexicus. Se on ainoa työkalu tässä luettelossa, joka keskittyy kokonaan “korjausläpäisyyn”, automatisoiden korjausten ja PR luomisen pelkkien poikkeavuuksien merkitsemisen sijaan.

- Jos tarvitset välitöntä näkyvyyttä sekavaan monipilviympäristöön, valitse Wiz. Sen “Security Graph” on vertaansa vailla näyttäen, kuinka haavoittuvuudet, identiteetit ja väärinkonfiguraatiot menevät päällekkäin luoden “myrkyllisiä yhdistelmiä”.

- Jos etusijalla on vaatimustenmukaisuus ja kaiken konsolidointi (palomuurit + pilvi): valitse Prisma Cloud. Se on raskaan sarjan mestari 360 asteen vaatimustenmukaisuudessa, vaikka se vaatii jyrkemmän oppimiskäyrän.

- Jos tarvitset hyökkäysten estämistä reaaliajassa Kubernetesissä, valitse Sysdig Secure. Toisin kuin agentittomat työkalut, Sysdig toimii kernel-tasolla (eBPF) ja voi tappaa haitalliset prosessit heti niiden alkaessa.

- Jos haluat siirtää turvallisuuden kokonaan kehittäjän IDE, valitse Snyk. Se havaitsee ongelmat ennen kuin koodi koskaan saavuttaa pilven, tehden siitä kehittäjäystävällisimmän vaihtoehdon.

1. Plexicus

Plexicus on ensisijainen vaihtoehto tiimeille, jotka rakastavat FortiCNAPP

AI-ohjattua luonnetta, mutta tarvitsevat sen olevan korjauskeskeinen. Kun FortiCNAPP kertoo, että käyttäytyminen on “poikkeavaa”, Plexicus kertoo tarkalleen, mikä koodirivi aiheutti riskin ja tarjoaa korjauksen sen korjaamiseksi.- Avainominaisuudet: Codex Remedium on tekoälypohjainen moottori, joka luo koodikorjauksia, pull-pyyntöjä ja yksikkötestejä erityisesti tunnistettuihin haavoittuvuuksiin koodissasi ja pilvessäsi.

- Keskeinen erottelija: Plexicus korvaa manuaalisen tutkimus-ja-korjaus-syklin Ihmisen Laukaisemalla Tekoälykorjauksella. Kehittäjä tunnistaa riskin, napsauttaa “AI Remediation”-painiketta ja saa valmiiksi kirjoitetun Pull Requestin.

- Plussat: Vähentää MTTR (Mean Time to Remediation) jopa 95 %; yhdistää koodin (SAST/SCA) ja pilven (CSPM) yhdeksi, yhtenäiseksi korjausvirraksi.

- Miinukset: Tuotantoympäristöt vaativat edelleen ihmisen portinvartijan hyväksymään tekoälyn luoman PR.

- Paras Käyttö: Automaattinen Korjaus & Tekoälykorjaus

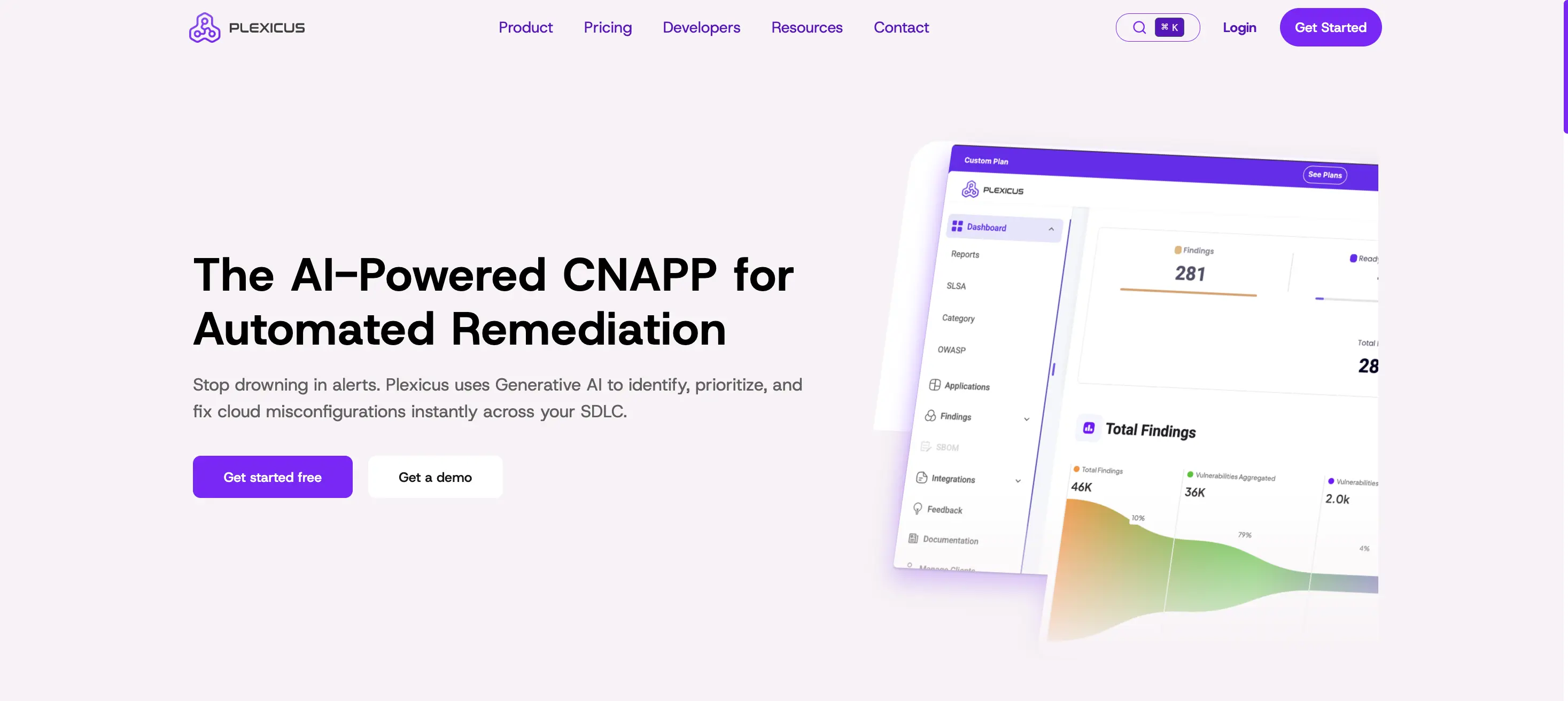

2. Wiz

Wiz on yleisin yritysvaihtoehto FortiCNAPP

. Se on legendaarinen Security Graph-ominaisuudestaan, joka kartoittaa “Toksiset Yhdistelmät” riskeistä, jotka Fortinetin käyttäytymishälytykset saattavat jättää huomiotta.- Tärkeimmät ominaisuudet: Agentiton skannaus AWS-, Azure-, GCP- ja OCI-ympäristöissä; syvällinen hyökkäyspolkujen analyysi.

- Keskeinen erottaja: Poikkeuksellinen UI/UX, joka tekee monimutkaisista ympäristöjen välisistä riskeistä näkyviä minuuteissa ilman agentteja.

- Plussat: Nopein “näkyvyyden saavuttamisen aika” markkinoilla; erittäin korkea tarkkuus pilvikonfiguraatiovirheiden osalta.

- Miinukset: Hinnoittelu voi kasvaa nopeasti; rajallinen reaaliaikainen “estämiskyky” verrattuna agenttipohjaisiin ajonaikaisiin työkaluihin.

- Paras käyttö: Monipilvinäkyvyys ja graafianalyysi

3. Orca Security

Orca kehitti SideScanning-tekniikan, joka mahdollistaa virtuaalikoneiden ja konttien tarkastelun ilman agentteja. Se on ensisijainen vaihtoehto tiimeille, jotka painottavat Dataturvallisuutta (DSPM).

- Tärkeimmät ominaisuudet: Agentiton työkuormien skannaus; arkaluontoisten tietojen löytäminen S3-bucketista ja tietokannoista.

- Keskeinen erottaja: Yhtenäinen tietomalli, joka tarjoaa “täyden pinon” näkyvyyden käyttöjärjestelmiin, sovelluksiin ja tietoihin ilman agenttien käyttöönoton aiheuttamaa kitkaa.

- Plussat: Syvä näkyvyys hallitsemattomiin resursseihin; erinomainen vaatimustenmukaisuustarkastuksissa.

- Miinukset: Puuttuu aktiivinen ajonaikainen “prosessin tappaminen” -ominaisuus eBPF-pohjaisesta työkalusta.

- Paras käyttö: Dataturvallisuus ja SideScanning

4. Sysdig Secure

Jos priorisoit aktiivista estämistä ja Kubernetes-forensiikkaa FortiCNAPP

käyttäytymismallinnuksen sijaan, Sysdig on standardi. Se on rakennettu avoimen lähdekoodin Falco-projektin pohjalta.- Keskeiset ominaisuudet: eBPF-pohjainen ajonaikainen suojaus; Kubernetes-natiivi uhkien havaitseminen.

- Ydineroittaja: Se havaitsee kernel-tason hyökkäykset reaaliajassa, mahdollistaen luvattomien shellien tai prosessien estämisen.

- Plussat: Parhaat konttiturvallisuusominaisuudet; syvällinen jälkikäteen tapahtuva forensiikka.

- Miinukset: Korkea tekninen kuormitus; vaatii agentin käyttöönottoa kaikilla solmuilla.

- Parhaimmillaan: Kubernetes-forensiikka ja aktiivinen estäminen

5. Prisma Cloud (Palo Alto Networks)

“Raskassarjalainen” vaihtoehto. Prisma Cloud on tarkoitettu organisaatioille, jotka haluavat yhdistää koko turvallisuuspinonsa, palomuureista pilviasenteeseen, yhden toimittajan alle.

- Keskeiset ominaisuudet: Yhtenäinen Policy-as-Code; syvä integrointi Palo Alton maailmanlaajuiseen uhkatiedusteluun.

- Ydineroittaja: Se on kattavin alusta erittäin säännellyille toimialoille, jotka tarvitsevat 360 asteen vaatimustenmukaisuusraportointia.

- Plussat: Kattaa kaiken koodista verkkoturvallisuuteen.

- Miinukset: Erittäin monimutkainen hallita; usein vaatii omistautuneen “Prisma Admins” -tiimin.

- Parhaimmillaan: Yrityskonsolidointi ja Policy-as-Code

6. CrowdStrike Falcon Cloud Security

CrowdStrike on tarkoitettu tiimeille, jotka haluavat pilviturvallisuuden toimivan kuten heidän päätepisteiden turvallisuus. Se on rakennettu samalle yhtenäiselle Falcon Agent -agentille ja keskittyy uhkien metsästykseen.

- Keskeiset ominaisuudet: 24/7 hallittu havaitseminen ja reagointi (MDR); integroitu identiteettisuojaus (CIEM).

- Ydineroittaja: Yhdistää alan johtavan uhkatiedon yhden agentin kanssa sekä pilvikuormituksille että paikallisille päätepisteille.

- Plussat: Maailmanluokan murtojen estäminen; saumaton, jos olet jo CrowdStrike-ekosysteemissä.

- Miinukset: Vähemmän keskittymistä “Shift Left” / kehittäjäpuolen koodin skannaukseen kuin erikoistuneilla AppSec-työkaluilla.

- Paras käyttö: Uhkametsästys ja EDR-integraatio

7. SentinelOne Singularity Cloud

SentinelOne on AI-ensimmäinen vaihtoehto, joka keskittyy Autonomiseen Turvallisuuteen. Se on erinomainen pienille SOC-tiimeille, jotka tarvitsevat tekoälyn metsästämään uhkia reaaliajassa.

- Keskeiset ominaisuudet: Hyökkäävän tekoälyn moottori, joka purkaa hyökkääjän taktiikoita; automatisoitu haittaohjelmien analyysi pilvikuormituksille.

- Ydineroittaja: Käyttää “Storyline”-teknologiaansa seuratakseen hyökkäyksen koko elinkaarta pilvessä autonomisesti.

- Plussat: Erittäin vahva “Zero-Day”-havaitseminen; korkea SOC-automaatioaste.

- Miinukset: Pääasiassa agenttipohjainen ratkaisu, joka voi vaatia enemmän käyttöönottoa.

- Paras käyttö: Autonominen SOC ja AI-metsästys

8. Snyk

Jos pääasiallinen ongelmasi FortiCNAPPin kanssa on, että kehittäjäsi eivät kirjaudu siihen, Snyk on vaihtoehto. Se toimii IDE

ja Pull Requestissa.- Avainominaisuudet: Natiivi IDE-integraatio; automatisoidut PR kirjastopäivityksille ja IaC-korjauksille.

- Keskeinen erottaja: Alan suurin oma haavoittuvuustietokanta, joka on rakennettu erityisesti kehittäjille.

- Plussat: Laaja kehittäjien omaksuminen; löytää virheet ennen kuin ne saavuttavat pilven.

- Miinukset: Sen pilvi-runtime-suojaus on edelleen toissijaista sen AppSec-ominaisuuksiin nähden.

- Paras: Kehittäjien omaksuminen ja koodin turvallisuus

9. Check Point CloudGuard

CloudGuard on vahvin vaihtoehto tiimeille, jotka tarvitsevat ylläpitää tiukkaa Verkkoturvallisuutta ja yhtenäisiä palomuurikäytäntöjä paikallisissa ja pilviympäristöissä.

- Avainominaisuudet: Korkean tarkkuuden pilviverkkoturvallisuus; automatisoitu asennonhallinta (CSPM).

- Keskeinen erottaja: Kyky valvoa samoja turvallisuuskäytäntöjä pilvessä kuin fyysisen datakeskuksen palomuureissa.

- Plussat: Kypsä verkon tason ehkäisy; vahva API-turvallisuus.

- Miinukset: Käyttöliittymä voi tuntua “perinteiseltä” verrattuna moderneihin agentittomiin startup-yrityksiin.

- Paras: Verkkoturvallisuus ja hybridipilvet

10. Uptycs

Uptycs on ainutlaatuinen vaihtoehto, joka käyttää SQL

ensisijaisena tietoturvakielenään. Se on erinomainen tiimeille, jotka haluavat “kysellä” koko laivastoaan kuin tietokantaa.- Keskeiset ominaisuudet: SQL-pohjainen yhtenäinen näkyvyys päätelaitteiden, pilven ja konttien välillä.

- Keskeinen erottaja: Yksi, maailmanlaajuisesti haettavissa oleva inventaario jokaisesta prosessista, tiedostosta ja yhteydestä omaisuudessasi.

- Plussat: Uskomaton omaisuuden hallinta ja forensiikka; erittäin tehokas räätälöityyn raportointiin.

- Miinukset: Vaatii teknisemmän tiimin, joka on mukava osquery/SQL kanssa.

- Paras käyttö: Omaisuuden hallinta & SQL-kyselyt

FAQ: Vuoden 2026 tietoturvan todellisuudet

Miksi siirtyä pois FortiCNAPP/Laceworkista?

Monet tiimit vaihtavat toiminnallisen kitkan vuoksi. Vaikka Laceworkin poikkeavuuksien havaitseminen on tehokasta, se voi tuottaa “kontekstittomia” hälytyksiä, jotka vaativat merkittävää manuaalista tutkimusta kehittäjiltä, joilla ei ole aikaa.

Korvaako Plexicus FortiCNAPP poikkeavuuksien havaitsemisen?

Plexicus keskittyy korjaamiseen. Vaikka se valvoo riskejä, sen ensisijainen arvo on auttaa sinua korjaamaan haavoittuvuudet, jotka aiheuttavat poikkeavuuksia. Vuonna 2026 tavoitteena on siirtyä “näkemisestä jotain outoa” “korjaustiedoston lähettämiseen” alle 60 sekunnissa.

Onko agentiton tietoturva riittävä hybridi pilvelle?

Useimmissa vuoden 2026 työnkuluissa kyllä. Agentittomat työkalut (Plexicus, Wiz, Orca) tarjoavat näkyvyyden uhkien havaitsemiseen koko pilvessäsi välittömästi, mikä on usein arvokkaampaa kuin syvien agenttien käyttö vain 20 %

palvelimista, jotka on onnistuneesti provisioitu.