Mikä on CI Gating?

TL;DR

CI Gating on automatisoitu “stop-the-line”-mekanismi kehityspipelineissa. Se arvioi koodia turvallisuus- ja laatupolitiikkojen perusteella, estäen kaikki sitoumukset, jotka eivät täytä vaatimuksia. Se on Shift-Left Security-konseptin perusta.

Määritelmä: CI Gatingin ymmärtäminen

CI Gating (Continuous Integration Gating) viittaa automatisoitujen tarkistuspisteiden käyttöön, jotka validoivat koodimuutokset ennen niiden yhdistämistä yhteiseen arkistoon. Ajattele sitä digitaalisena suodattimena koodipohjallesi; jos koodinpätkä on turvaton, huonosti muotoiltu tai rikkoo olemassa olevaa logiikkaa, portti pysyy suljettuna.

ASPM (Application Security Posture Management)-kontekstissa CI Gating on valvontakerros, joka muuttaa turvallisuusnäkyvyyden todelliseksi riskien ehkäisyksi.

Miten CI Gating toimii

Prosessi alkaa heti, kun kehittäjä lähettää Pull Requestin (PR). CI-moottori (kuten GitHub Actions tai Jenkins) käynnistää työnkulun, joka kuljettaa koodin useiden “porttien” läpi:

Turvallisuusportit

Skannaa haavoittuvuuksia käyttäen SAST, SCA ja Salaisuuksien havaitseminen. Jos löydetään korkean vakavuusasteen CVE, rakennus epäonnistuu.

Laatuportit

Mittaa Koodikattavuutta ja Yksikkötestejä. Jos testaus laskee tietyn kynnyksen (esim. 80 %) alle, portti estää yhdistämisen.

Yhteensopivuusportit

Tarkistaa lisenssirikkomukset tai poikkeamat organisaation arkkitehtuuristandardeista.

Kun kaikki portit palauttavat “Onnistunut”-tilan, koodi on “avattu” ja valmis ihmisen tarkistettavaksi tai automaattiseen käyttöönottoon.

Miksi CI-portit ovat välttämättömiä

Nykyaikainen ohjelmistokehitys etenee liian nopeasti manuaalisille turvallisuustarkastuksille. CI-portit tarjoavat kolme kriittistä etua:

- Ennaltaehkäisy on parempi kuin korjaus: On huomattavasti halvempaa estää haavoittuvuus PR-vaiheessa kuin korjata se tuotannossa.

- Hälytysväsymyksen poistaminen: Estämällä “melu” (tunnetut haavoittuvuudet ja syntaksivirheet) aikaisessa vaiheessa, turvallisuustiimit voivat keskittyä korkean kontekstin uhkiin sen sijaan, että jahtaisivat tuhansia ajonaikaisia hälytyksiä.

- Standardointi: Varmistaa, että jokainen kehittäjä, kokemustasosta riippumatta, noudattaa samoja turvallisuus- ja laatustandardeja.

Plexicus-näkökulma: Älykäs portitus

Plexicusissa uskomme, että porttien ei pitäisi olla pullonkaula. Perinteiset turvaportit estävät usein kehittäjiä haavoittuvuuksilta, jotka aiheuttavat minimaalisen todellisen maailman riskin, luoden kitkaa turvallisuus- ja insinööriryhmien välille.

Älykäs CI-portitus Plexicusissa hyödyntää:

- EPSS-integraatio: Priorisoi haavoittuvuudet perustuen todelliseen hyväksikäyttömahdollisuuteen luonnossa, ei vain teoreettisiin vakavuuspisteisiin. Alusta käyttää EPSS (Exploit Prediction Scoring System) -dataa painottaakseen löydöksiä, varmistaen, että vain haavoittuvuudet, joilla on todellinen hyväksikäyttöriski, laukaisevat estävät portit.

- Plexicus Automate Remediation. Sen sijaan, että vain merkitsisi ongelmia, Plexicus luo automaattisesti erityisiä koodikorjauksia ja luo vetopyyntöjä korjauksella. Kehittäjät saavat valmiita yhdistettäviä ratkaisuja minkä tahansa estävän portin rinnalla, muuttaen potentiaalisen pullonkaulan toiminnalliseksi työnkuluksi. Tämä vähentää dramaattisesti aikaa havainnosta ratkaisuun.

- Kontekstuaalinen priorisointi: Alusta erottaa haavoittuvuudet eri konteksteissa, kuten testitiedostot verrattuna tuotantoon suuntautuviin API, dokumentaatio verrattuna ajettavaan koodiin, ja esimerkkikoodi verrattuna käyttöönotettuihin järjestelmiin. Tämä tekoälypohjainen validointiprosessi suodattaa väärät positiiviset ja varmistaa, että vain todelliset turvallisuusriskit tuotantokoodissa laukaisevat portit.

Turvaportit toimivat mahdollistajina pikemminkin kuin esteinä. Kehittäjät saavat välittömiä, toimivia korjauksia todellisiin haavoittuvuuksiin samalla kun vältetään tarpeeton kitka vääristä positiivisista tai vähäriskisistä löydöksistä.

Plexicuksessa voit asettaa CI-porttijärjestelmän muutamalla askeleella:

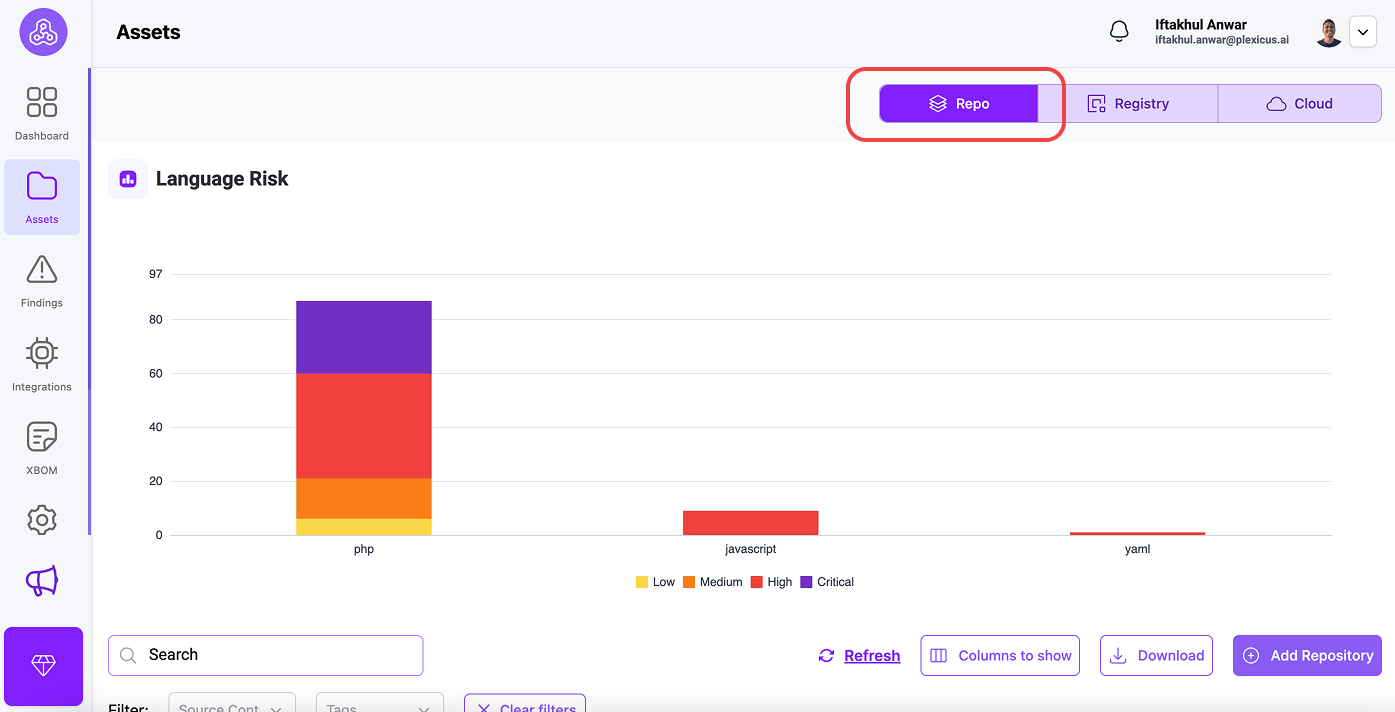

- Mene Asset-valikkoon.

- Välilehdessä Repo löydät yhdistetyn arkistosi.

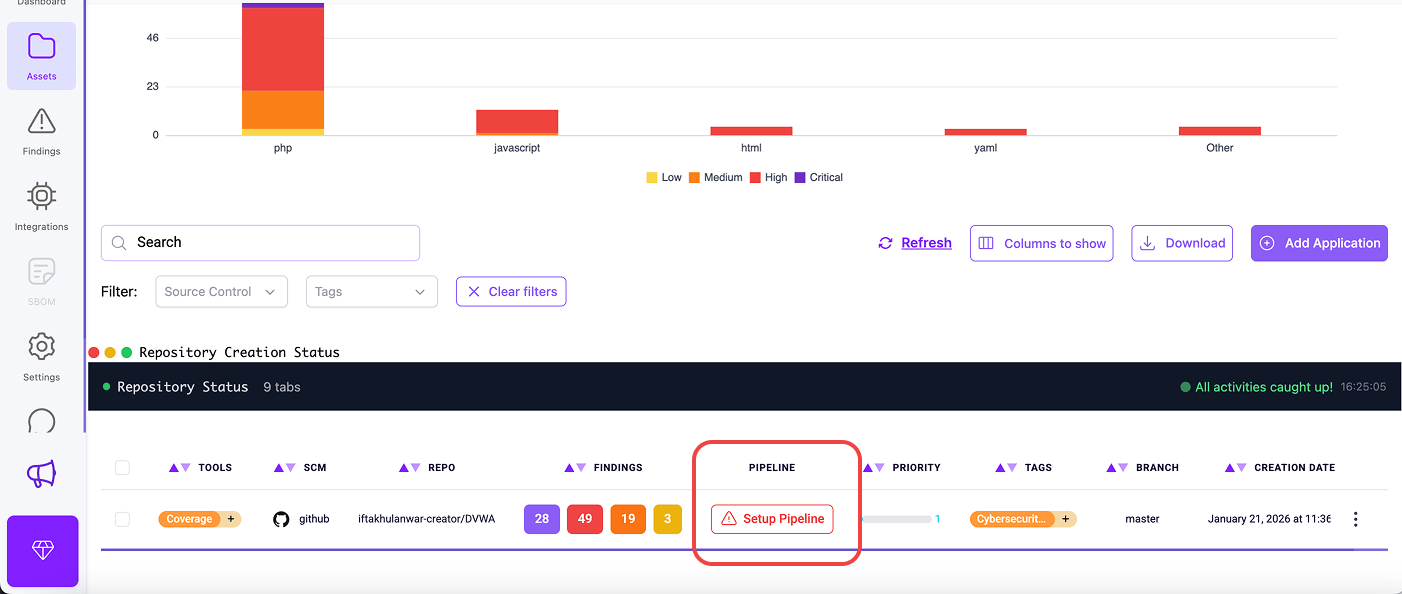

- Etsi arkisto, johon haluat ottaa CI-portin käyttöön, ja napsauta Setup Pipeline -painiketta.

- Vahvistusikkuna ilmestyy, jossa selitetään integrointimenettely. Napsauta “OK” jatkaaksesi

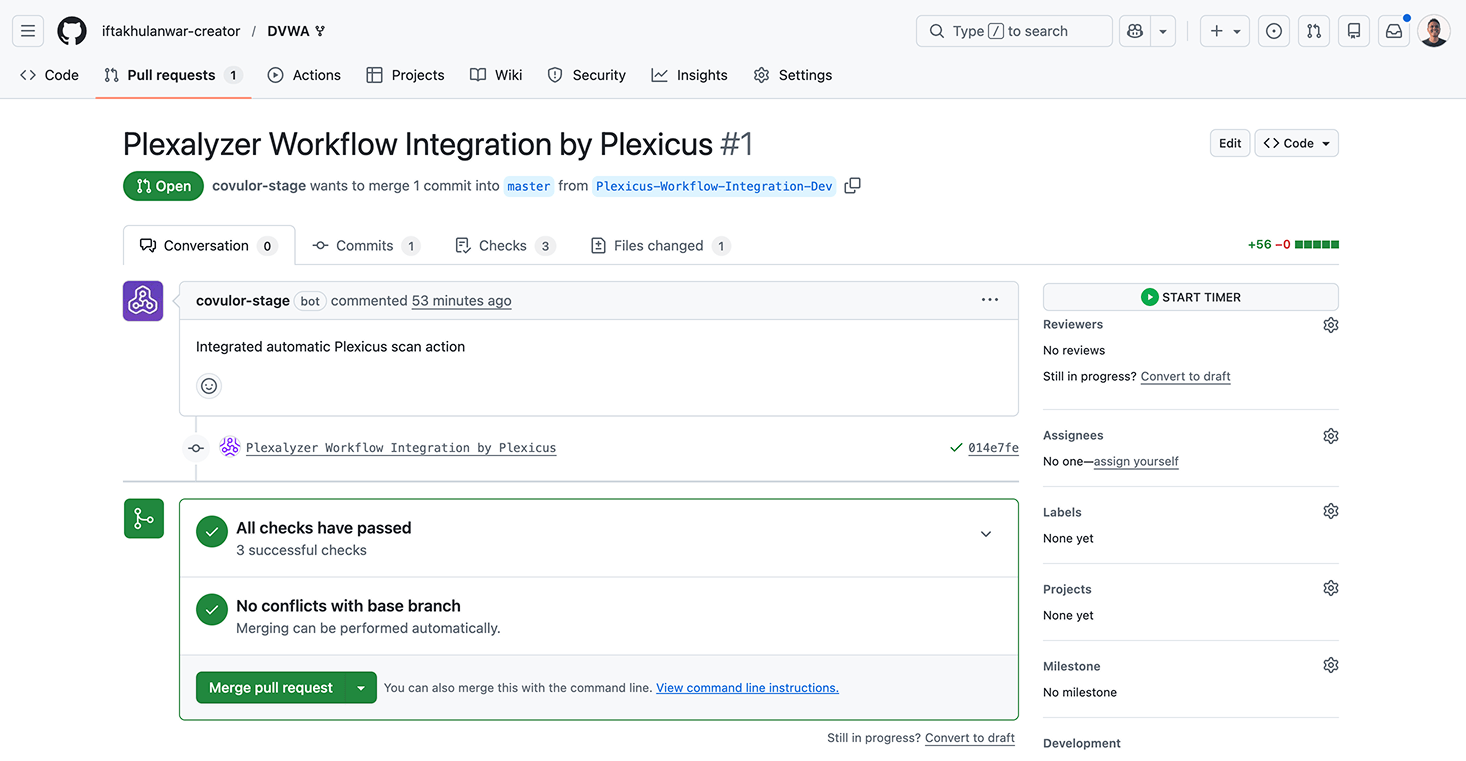

- Plexicus luo automaattisesti uuden integraatiohaaran arkistoosi (nimeltään “Plexicus-Workflow-Integration”) a. Luodaan vetopyyntö, joka sisältää työnkulun konfiguraatiotiedoston n. Tämä PR lisää tarvittavan putkistokonfiguraation arkistoosi

- Sinut ohjataan lähdekoodinhallinta-alustallesi (GitHub, GitLab, Bitbucket tai Gitea)

- Tarkista vetopyyntö, joka sisältää Plexicus-työnkulun integraation

- Yhdistä vetopyyntö aktivoidaksesi automatisoidun tietoturvaskannauksen

UKK

Onko CI-portti sama kuin Laatuportti?

CI Gating automatisoi laatukynnykset. Vaikka laatukynnys on yleinen käsite, joka voi sisältää manuaalisia hyväksyntöjä, CI Gating on tiukasti automatisoitu “epäonnistuminen/hyväksyminen” -logiikka CI-putkessa.

Mikä on “kova kynnys” vs. “pehmeä kynnys”?

Kova kynnys estää yhdistämisen kokonaan, kunnes ongelma on korjattu. Pehmeä kynnys (tai “varoituskynnys”) sallii yhdistämisen, mutta merkitsee ongelman myöhempää korjaamista tai manuaalista hyväksyntää varten.

Hidastaako kynnysten käyttö kehitystä?

Vain jos kynnykset ovat huonosti optimoituja. Suorittamalla nopeat tarkistukset (Linting/SAST) ensin ja käyttämällä inkrementaalista skannausta, tiimit voivat ylläpitää korkeaa nopeutta tinkimättä turvallisuudesta.

Liittyvät termit

- CI/CD-putki

- Shift-Left-turvallisuus

- Ohjelmistojen koostumusanalyysi (SCA)

- Haavoittuvuuksien hallinta