Trusted by Innovators in the Cloud

HuMaIND

HuMaIND

HuMaIND

One Platform, Complete Cloud Native Protection

Simplify your security stack with a unified CNAPP that covers every layer of your cloud-native applications and infrastructure

ASPM (Application Security Posture Management)

Full visibility into your application security and rapid risk remediation

CSPM (Cloud Security Posture Management)

Continuously monitor and maintain compliance across your cloud environments.

Container Security

Secure containers with automated detection and fixes.

CWPP

Protect workloads across VMs and serverless with advanced runtime defense

CIEM

Strengthen identity governance with smarter access controls

Asennuksesta Suojaamiseen 3 Vaiheessa

Yhdistä, skannaa ja korjaa. Plexicus automatisoi turvallisuuden, joten tiimisi säästää tunteja ja vähentää riskiä välittömästi

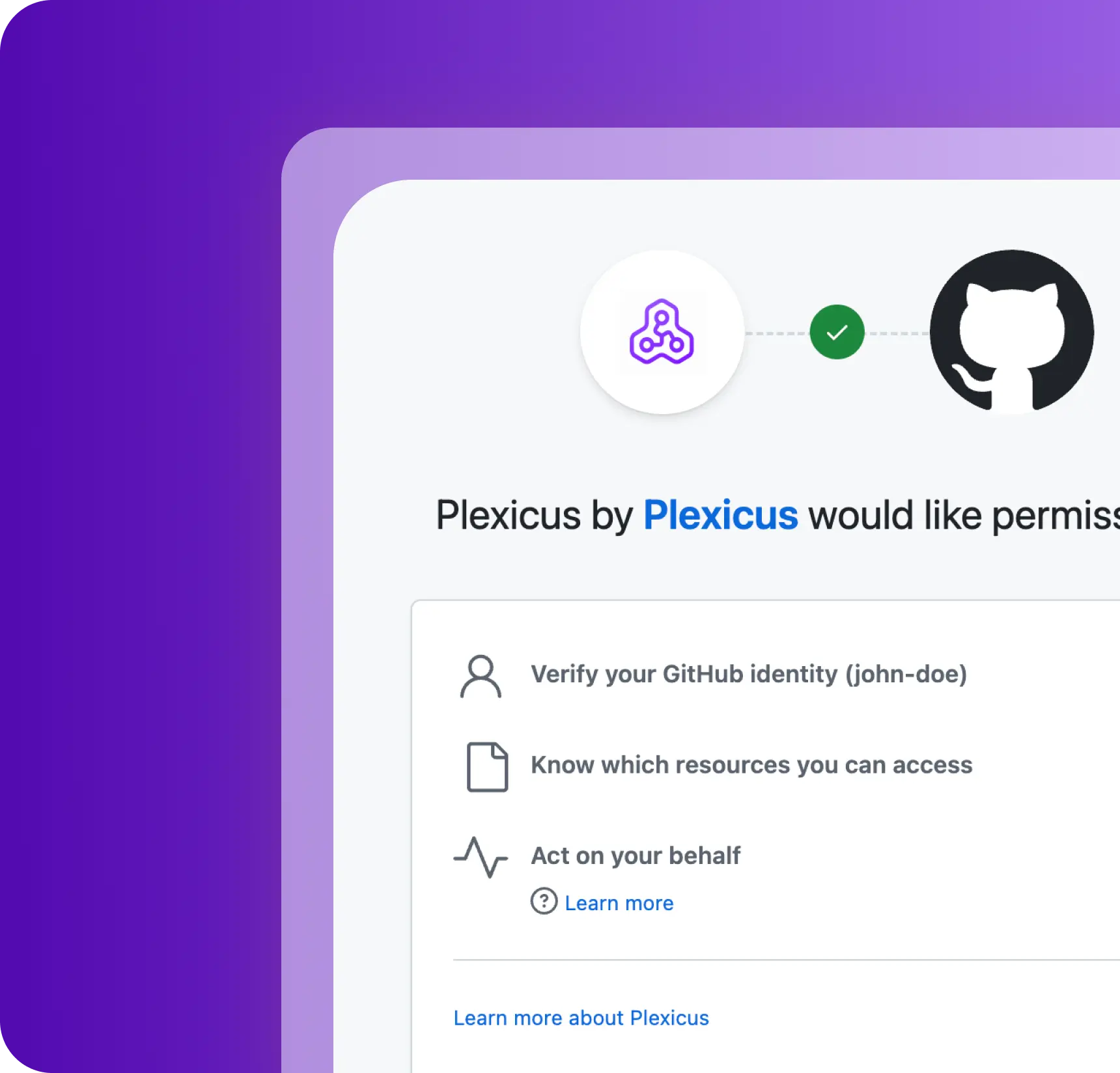

Step 1

Yhdistä Koodisi tai Pilvesi

Liitä saumattomasti arkistot tai infrastruktuuri, ei monimutkaista asennusta vaadita.

Step 2

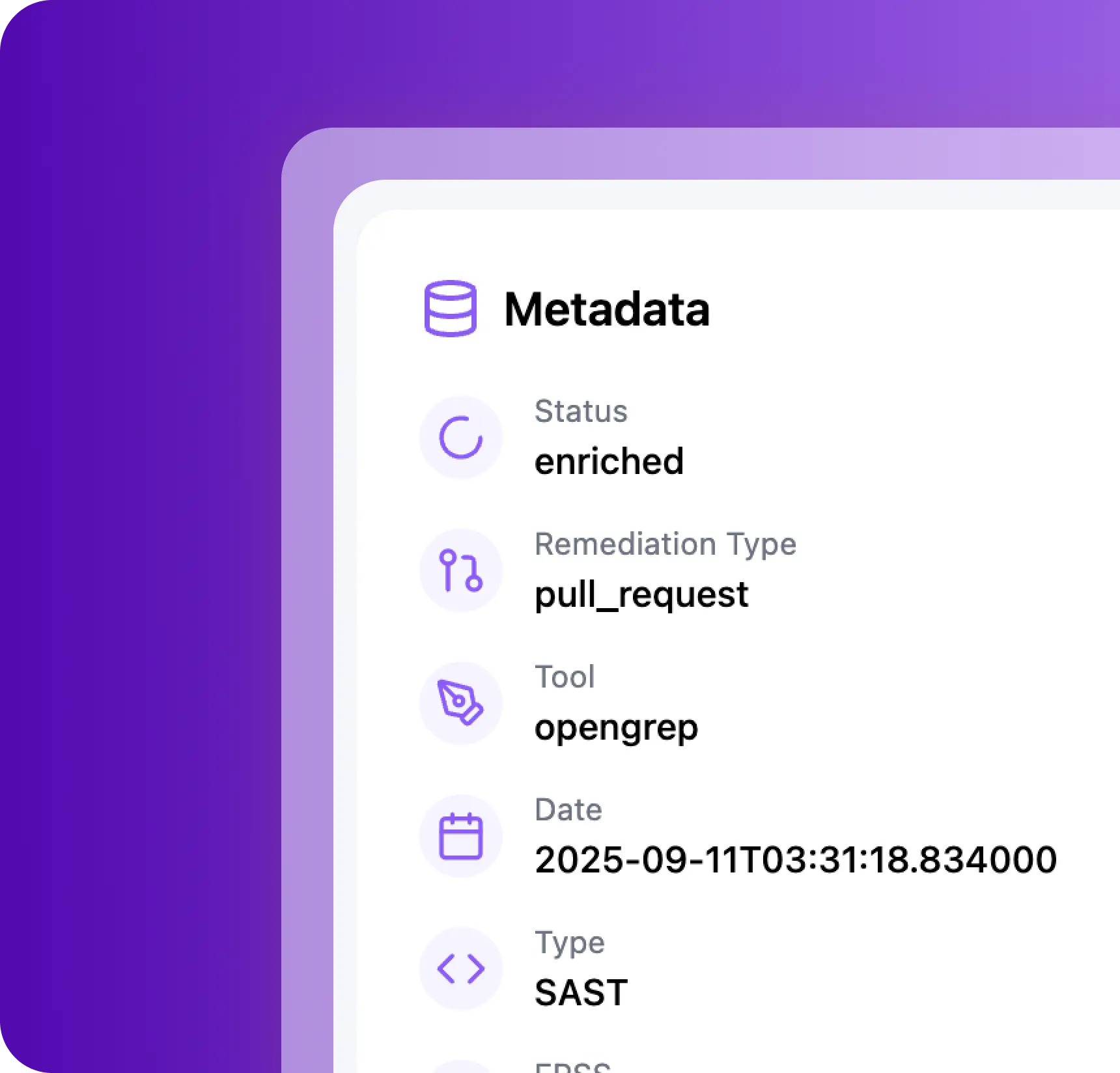

Jatkuva Turvallisuusskannaus

Saat reaaliaikaisen haavoittuvuuksien havaitsemisen koodissa, konteissa ja pilvessä

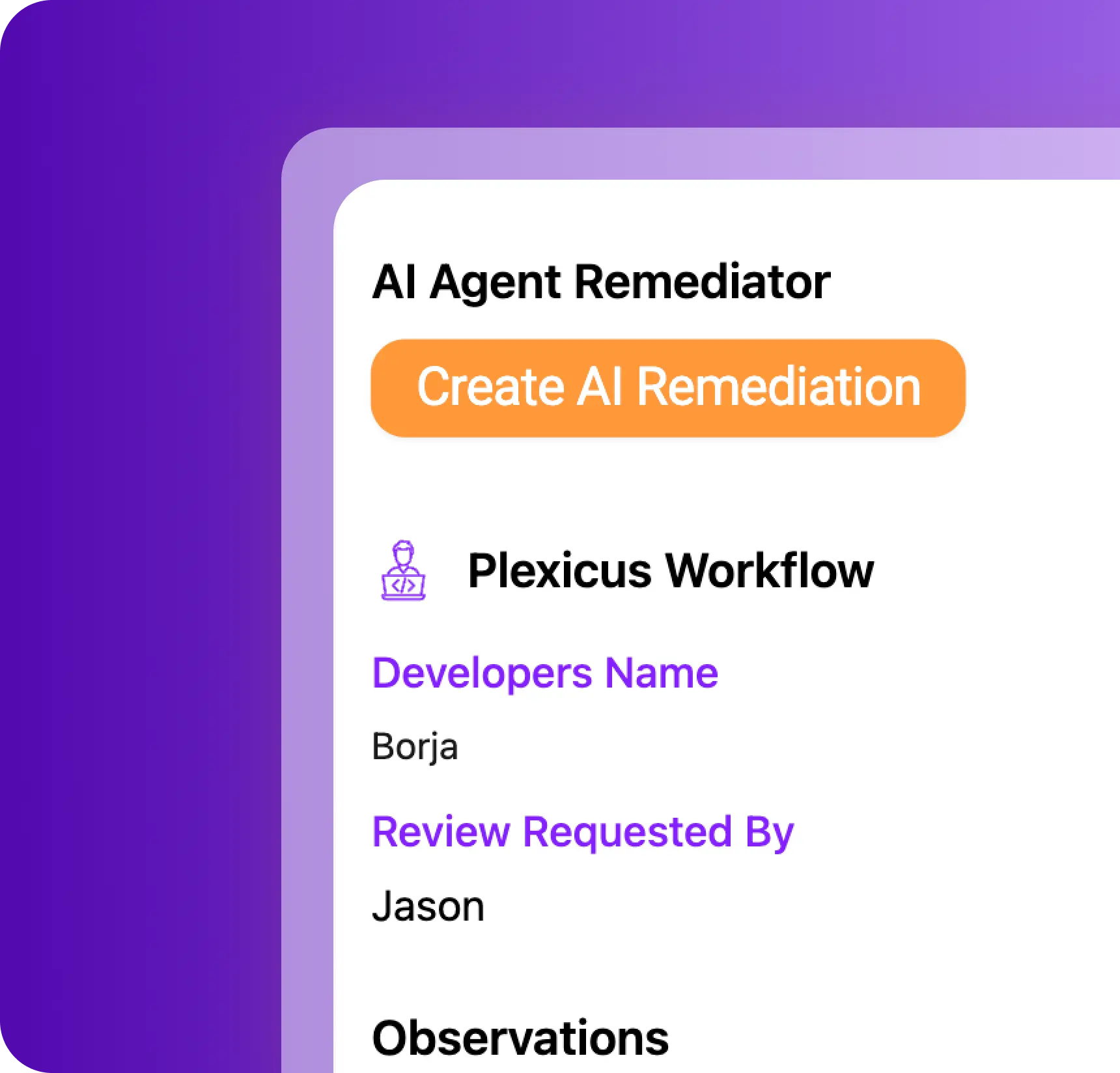

Step 3

Korjaukset Tehty Puolestasi

Plexicus korjaa riskit automaattisesti, muuttaen hälytykset todellisiksi ratkaisuiksi

Turvallisuus, Joka Tuottaa Mitattavaa Vaikutusta

Viikoista manuaalista työtä tunteihin automatisoituja korjauksia, Plexicus nopeuttaa korjausta ja vaatimustenmukaisuutta

Korjaa Ongelmat 80% Nopeammin

Ratkaise haavoittuvuudet tunneissa, ei viikoissa, automatisoidulla korjauksella

Vähennä Hälytyksiä 70%

Sano hyvästit hälytysväsymykselle ja keskity siihen, mikä on tärkeää

Vähennä Korjauskustannuksia Puoleen

Vähennä manuaalista työtä ja turvallisuuskustannuksia automaation avulla

Vaatimustenmukaisuus Puolessa Ajassa

Ole auditointivalmis SOC 2, HIPAA tai ISO kaksi kertaa nopeammin

What Security Leaders Say

Trusted by leading cloud-native teams to protect apps and infrastructure

"Plexicus on mullistanut korjausprosessimme - tiimimme säästää tunteja joka viikko!"

Alejandro Aliaga

CTO, Ontinet

"Integraatio on saumaton, ja tekoälypohjainen automaattinen korjaus on pelin muuttaja."

Michael Chen

DevSecOps Lead, Devtia

"Plexicus on tullut olennaiseksi osaksi turvallisuustyökalupakkiamme. Se on kuin meillä olisi asiantunteva turvallisuusinsinööri käytettävissä 24/7."

Jennifer Lee

CTO, Quasar Cybersecurity

Try Plexicus CNAPP Today

Our team of experts can help you design a security and compliance solution tailored to your specific needs.