Sécurité Partout

Vos applications sont livrées avec des vulnérabilités. Les scanners statiques manquent 40 % des failles critiques. Les revues de sécurité manuelles ralentissent les versions. Plexicus ASPM répare le cycle de vie de la sécurité des applications.

Problème technique : Outils de sécurité fragmentés

Les approches de sécurité traditionnelles créent plus de problèmes qu'elles n'en résolvent

Défis clés :

Architectures complexes

Gérer la sécurité à travers les microservices, les conteneurs et les environnements cloud-native

Augmentation de 73 % de la complexitéCI/CD rapide

Traiter les vulnérabilités dans des cycles de déploiement rapides

Déploiements 5 fois plus rapidesFatigue des alertes

Réduire le bruit des outils de sécurité disparates

1000+ alertes quotidiennesSécurité vs Vitesse

S'assurer que la sécurité renforce plutôt qu'elle n'entrave le développement

Versions 40 % plus lentesLes approches de sécurité traditionnelles ont du mal avec ces défis, soulignant le besoin d'une solution de gestion de la posture de sécurité plus intelligente et intégrée.

Équipe de sécurité

Face aux défis modernes

Architectures complexes

Augmentation de 73 %

Capacités de base

Couverture de sécurité complète sur l'ensemble du cycle de vie de votre application

Code Analysis Flow

Source Code

AST Parser

Rule Engine

Codex Remedium

Languages Supported:

Vulnerability Types:

Correction assistée par IA

Codex Remedium Agent : votre ingénieur de sécurité IA qui corrige automatiquement les vulnérabilités

Flux de travail de Codex Remedium

Vulnérabilité détectée

Analyse de contexte

- • Analyse de la structure du code

- • Compréhension de la logique métier

- • Reconnaissance de modèles de framework

Génération de la correction

Test et validation

Exemple de génération de correction

Avant (Vulnérable)

Après (Codex Remedium)

Artefacts générés :

Plexicus ASPM : Votre Copilote de sécurité intelligent

Plexicus ASPM est conçu pour surmonter les défis de sécurité modernes en fournissant une plateforme unifiée, pilotée par l'IA, qui s'intègre en toute transparence dans vos flux de travail de développement. Nous transformons la sécurité des applications d'une corvée réactive en un processus proactif, intelligent et automatisé.

Visibilité complète

Obtenez des informations complètes sur l'ensemble de votre paysage de sécurité des applications

Intelligence pilotée par l'IA

Algorithmes d'apprentissage automatique avancés qui comprennent le contexte et priorisent les menaces

Automatisation intelligente

Flux de travail automatisés qui s'intègrent en toute transparence dans votre processus de développement

Protection proactive

Gardez une longueur d'avance sur les menaces avec des mesures de sécurité prédictives et une surveillance en temps réel

Key Benefits:

Intégration ASPM

NouveauIntégrez la sécurité de manière transparente sur l'ensemble de votre cycle de vie de développement logiciel avec une automatisation intelligente et une surveillance continue.

Code: Analyse statique et détection de secrets

Analyse de vulnérabilités en temps réel et application de modèles de codage sécurisés directement dans votre IDE et vos dépôts.

Build: Sécurité des dépendances et des conteneurs

Analyse automatisée des dépendances et des images de conteneurs avec blocage des vulnérabilités avant le déploiement.

Testing: Tests de sécurité dynamiques

Génération de tests de sécurité intelligente et tests d'intrusion automatisés avec une couverture complète.

Deploy: Validation de la sécurité de l'infrastructure

Analyse de la configuration et vérifications de conformité garantissant des pratiques de déploiement sécurisées.

Monitor: Protection et surveillance en temps réel

Détection continue des menaces et réponse automatisée aux incidents avec des informations de sécurité en temps réel.

Code Analysis

Static code analysis identifies security vulnerabilities, coding errors, and compliance issues directly in your source code.

- Detect security vulnerabilities early

- Enforce secure coding standards

- Identify sensitive data exposure risks

AI Security Analysis

Real-time vulnerability detection and analysis

Security Findings

Automatisation de la conformité

Surveillance et rapports de conformité automatisés pour les normes de l'industrie

SOC 2 Type II

Contrôles automatisés :

ISO 27001:2022

Contrôles automatisés :

Rapports de conformité automatisés

Statut de conformité en temps réel et documentation prête pour l'audit

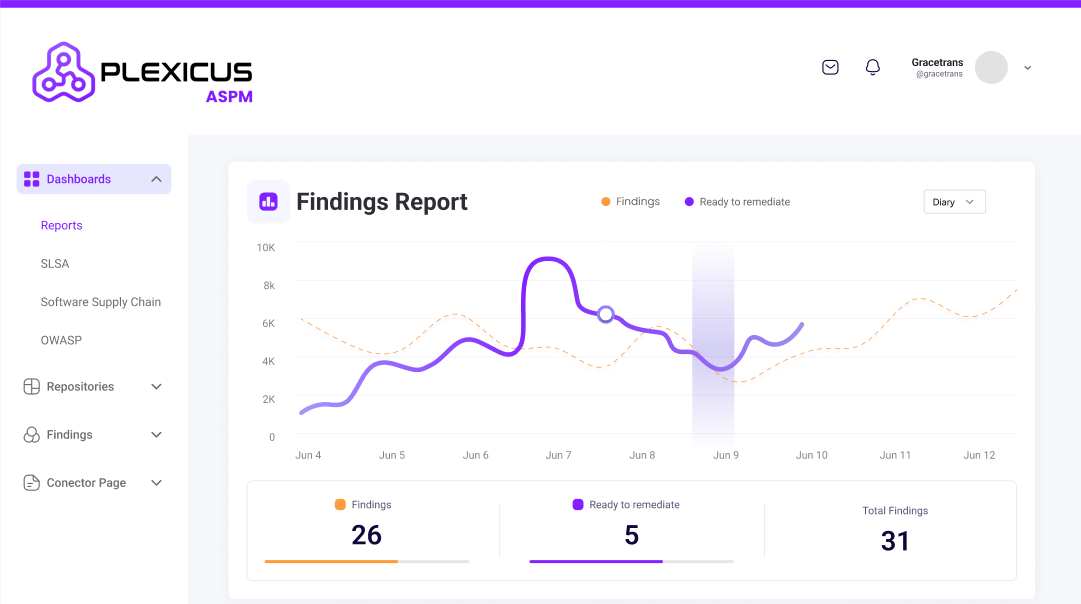

Impact réel

Améliorations mesurables de la posture de sécurité et de la productivité des développeurs

Alertes de sécurité

Temps de triage hebdomadaire

Taux de faux positifs

Temps de correction moyen

Transformez votre posture de sécurité

Commencer

Choisissez votre voie pour mettre en œuvre Plexicus ASPM dans votre organisation

Pour les développeurs

Analysez votre dépôt local à la recherche de vulnérabilités

# Analysez votre dépôt local à la recherche de vulnérabilités

python analyze.py --config=aspm-dev-config.yaml --files="./" --output=pretty

Pour les équipes DevSecOps

Intégrez ASPM à votre pipeline CI/CD

# Intégrez ASPM à votre pipeline CI/CD

curl -X POST "https://api.plexicus.com/receive_plexalyzer_message" -H "Authorization: Bearer {PLEXICUS_TOKEN}" -H "Content-Type: application/json" -d '{

"request": "create-repo",

"request_id": "cicd-aspm-setup",

"extra_data": {

"repository_name": "{CI_PROJECT_NAME}",

"repository_url": "{CI_PROJECT_URL}",

"auto_fix_enabled": true,

"fail_on_severity": "high"

}

}'

Pour les architectes de sécurité

Configurez des politiques et des règles de sécurité personnalisées

# Configurez des politiques et des règles de sécurité personnalisées

curl -X POST "https://api.plexicus.com/receive_plexalyzer_message" -H "Authorization: Bearer {PLEXICUS_TOKEN}" -H "Content-Type: application/json" -d '{

"request": "configure-aspm",

"request_id": "architect-aspm-setup",

"extra_data": {

"repository_id": "{MASTER_REPO_ID}",

"custom_rules_path": "./security/rules.rego",

"policy_inheritance": true

}

}'