Trusted by Innovators in the Cloud

HuMaIND

HuMaIND

HuMaIND

One Platform, Complete Cloud Native Protection

Simplify your security stack with a unified CNAPP that covers every layer of your cloud-native applications and infrastructure

ASPM (Application Security Posture Management)

Full visibility into your application security and rapid risk remediation

CSPM (Cloud Security Posture Management)

Continuously monitor and maintain compliance across your cloud environments.

Container Security

Secure containers with automated detection and fixes.

CWPP

Protect workloads across VMs and serverless with advanced runtime defense

CIEM

Strengthen identity governance with smarter access controls

Dall'Impostazione alla Protezione in 3 Passi

Collega, scansiona e correggi. Plexicus automatizza la sicurezza così il tuo team risparmia ore e riduce immediatamente il rischio

Step 1

Collega il Tuo Codice o Cloud

Collega senza problemi repository o infrastruttura, nessuna configurazione complessa richiesta.

Step 2

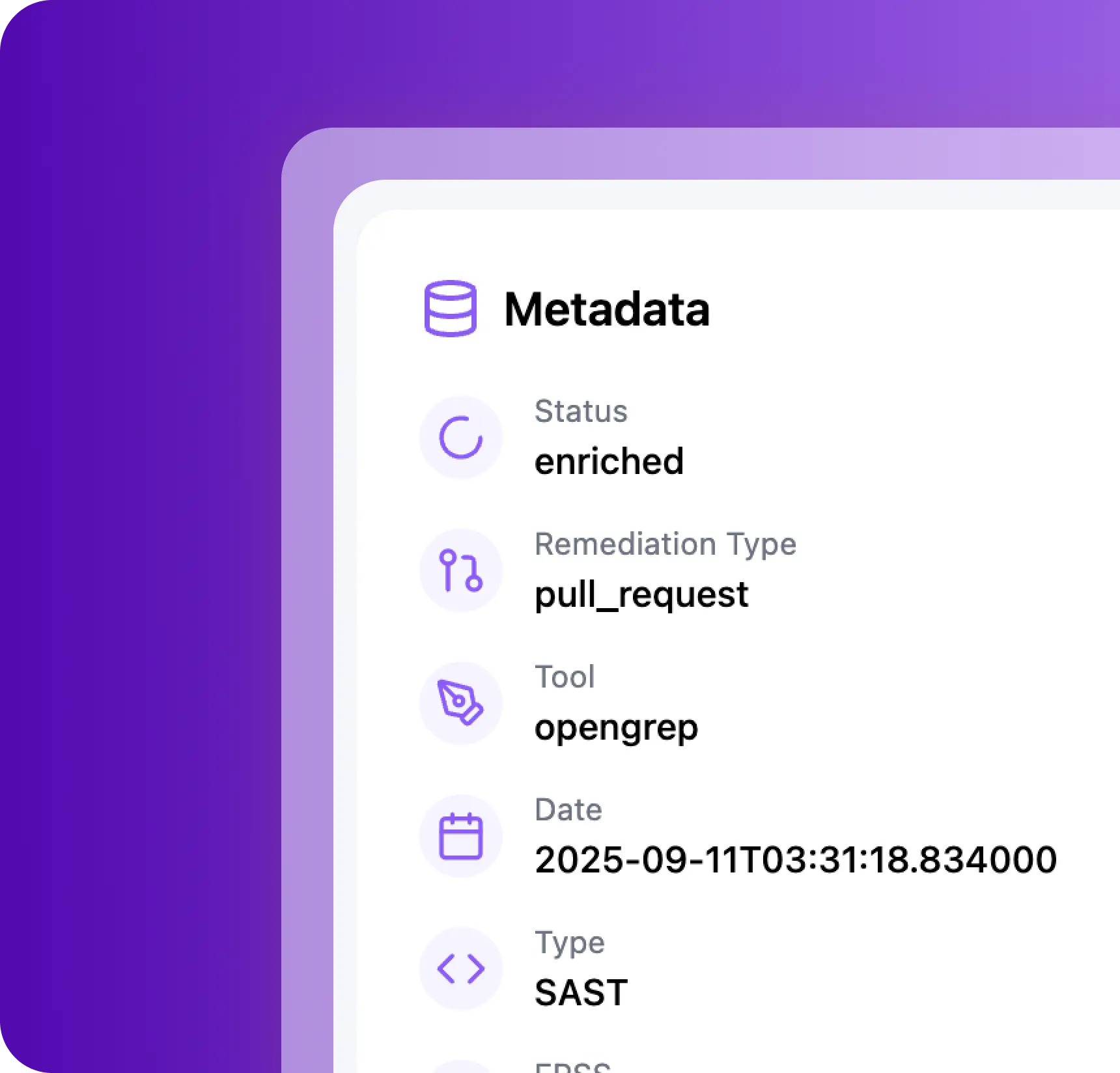

Scansione di Sicurezza Continua

Ottieni il rilevamento in tempo reale delle vulnerabilità su codice, container e cloud

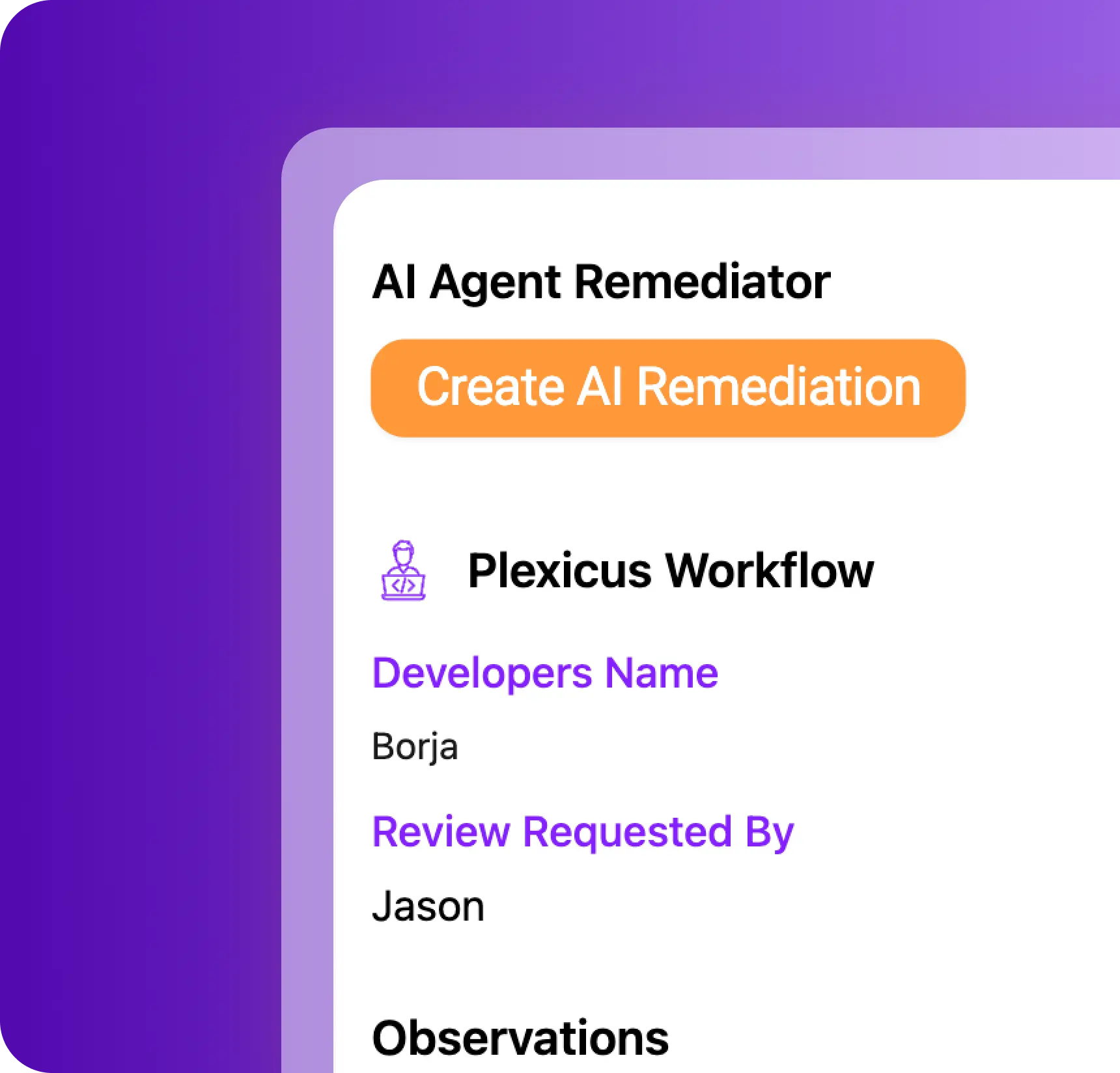

Step 3

Correzioni Fatto per Te

Plexicus risolve automaticamente i rischi, trasformando gli avvisi in soluzioni reali

Sicurezza Che Offre un Impatto Misurabile

Da settimane di lavoro manuale a ore di correzioni automatizzate, Plexicus accelera la risoluzione e la conformità

Risolvi i Problemi l'80% Più Velocemente

Risolve le vulnerabilità in ore, non settimane, con la risoluzione automatizzata

Riduci gli Avvisi del 70%

Dì addio alla fatica da avvisi e concentrati su ciò che conta

Riduci i Costi di Risoluzione della Metà

Riduci il lavoro manuale e i costi di sicurezza con l'automazione

Conformità in Metà del Tempo

Sii pronto per l'audit per SOC 2, HIPAA o ISO due volte più velocemente

What Security Leaders Say

Trusted by leading cloud-native teams to protect apps and infrastructure

"Plexicus ha rivoluzionato il nostro processo di rimedio - il nostro team risparmia ore ogni settimana!"

Alejandro Aliaga

CTO, Ontinet

"L'integrazione è senza soluzione di continuità, e l'auto-rimedio potenziato dall'AI è un punto di svolta."

Michael Chen

DevSecOps Lead, Devtia

"Plexicus è diventato una parte essenziale del nostro toolkit di sicurezza. È come avere un esperto ingegnere della sicurezza disponibile 24/7."

Jennifer Lee

CTO, Quasar Cybersecurity

Try Plexicus CNAPP Today

Our team of experts can help you design a security and compliance solution tailored to your specific needs.