Beste SCA-tools in 2025 | Software Composition Analysis

Ontdek de beste SCA-tools in 2025 voor het scannen van afhankelijkheden, beheren van kwetsbaarheden en versterken van app-beveiliging.

Beste SCA-tools in 2025: Scan Afhankelijkheden, Beveilig Uw Software Supply Chain

Hebt u SCA-tools nodig om Applicaties te Beveiligen?

Moderne applicaties zijn sterk afhankelijk van derde partijen en open-source bibliotheken. Dit versnelt de ontwikkeling, maar verhoogt ook het risico op aanvallen. Elke afhankelijkheid kan problemen introduceren zoals niet-gepatchte beveiligingsfouten, risicovolle licenties of verouderde pakketten. Software Composition Analysis (SCA)-tools helpen deze problemen aan te pakken.

Software Composition Analysis (SCA) in cybersecurity helpt u kwetsbare afhankelijkheden (externe softwarecomponenten met beveiligingsproblemen) te identificeren, licentiegebruik te monitoren en SBOM’s (Software Bills of Materials, die alle softwarecomponenten in uw applicatie opsommen) te genereren. Met de juiste SCA-beveiligingstool kunt u kwetsbaarheden in uw afhankelijkheden eerder detecteren, voordat aanvallers ze uitbuiten. Deze tools helpen ook om juridische risico’s van problematische licenties te minimaliseren.

Waarom naar ons luisteren?

Bij Plexicus helpen we organisaties van alle groottes hun applicatiebeveiliging te versterken. Ons platform brengt SAST, SCA, DAST, geheimenscanning en cloudbeveiliging samen in één oplossing. We ondersteunen bedrijven in elke fase om hun applicaties te beveiligen.

“Als pioniers in cloudbeveiliging hebben we Plexicus als opmerkelijk innovatief ervaren op het gebied van kwetsbaarheidsverhelping. Het feit dat ze Prowler als een van hun connectors hebben geïntegreerd, toont hun toewijding aan om de beste open-source tools te benutten terwijl ze aanzienlijke waarde toevoegen via hun AI-gestuurde verhelpingsmogelijkheden.”

Jose Fernando Dominguez

CISO, Ironchip

Snelle Vergelijking van de Beste SCA Tools in 2025

| Platform | Kernfuncties / Sterke punten | Integraties | Prijzen | Beste voor | Nadelen / Beperkingen |

|---|---|---|---|---|---|

| Plexicus ASPM | Geïntegreerde ASPM: SCA, SAST, DAST, geheimen, IaC, cloud scan; AI-remediëring; SBOM | GitHub, GitLab, Bitbucket, CI/CD | Gratis proefperiode; $50/maand/ontwikkelaar; Aangepast | Teams die een volledige beveiligingshouding in één nodig hebben | Kan overdreven zijn voor alleen SCA |

| Snyk Open Source | Ontwikkelaar-eerst; snelle SCA-scan; code+container+IaC+licentie; actieve updates | IDE, Git, CI/CD | Gratis; Betaald vanaf $25/maand/dev | Dev teams die code/SCA in de pijplijn nodig hebben | Kan duur worden op schaal |

| Mend (WhiteSource) | SCA-georiënteerd; naleving; patching; geautomatiseerde updates | Grote platforms | ~ $1000/jaar per ontwikkelaar | Ondernemingen: naleving & schaal | Complexe UI, duur voor grote teams |

| Sonatype Nexus Lifecycle | SCA + repo governance; rijke data; integreert met Nexus Repo | Nexus, grote tools | Gratis tier; $135/maand repo; $57.50/gebruiker/maand | Grote organisaties, repo beheer | Leercurve, kosten |

| GitHub Advanced Security | SCA, geheimen, code scan, afhankelijkheidsgrafiek; native voor GitHub-workflows | GitHub | $30/committer/maand (code); $19/maand geheimen | GitHub-teams die een native oplossing willen | Alleen voor GitHub; prijs per committer |

| JFrog Xray | DevSecOps focus; sterke SBOM/licentie/OSS-ondersteuning; integreert met Artifactory | IDE, CLI, Artifactory | $150/maand (Pro, cloud); Enterprise hoog | Bestaande JFrog-gebruikers, artifact managers | Prijs, beste voor grote/jfrog organisaties |

| Black Duck | Diepe kwetsbaarheden & licentiegegevens, beleidsautomatisering, volwassen naleving | Grote platforms | Offerte-gebaseerd (contacteer verkoop) | Grote, gereguleerde organisaties | Kosten, langzamere adoptie voor nieuwe stacks |

| FOSSA | SCA + SBOM & licentie-automatisering; ontwikkelaar vriendelijk; schaalbaar | API, CI/CD, grote VCS | Gratis (beperkt); $23/project/maand Biz; Enterprise | Naleving + schaalbare SCA-clusters | Gratis is beperkt, kosten schalen snel |

| Veracode SCA | Geïntegreerd platform; geavanceerde kwetsbaarheidsdetectie, rapportage, naleving | Verschillende | Contacteer verkoop | Enterprise-gebruikers met brede AppSec-behoeften | Hoge prijs, onboarding complexer |

| OWASP Dependency-Check | Open-source, dekt CVE’s via NVD, brede tool/plugin-ondersteuning | Maven, Gradle, Jenkins | Gratis | OSS, kleine teams, nul-kosten behoeften | Alleen bekende CVE’s, basisdashboards |

De Top 10 Software Composition Analysis (SCA) Tools

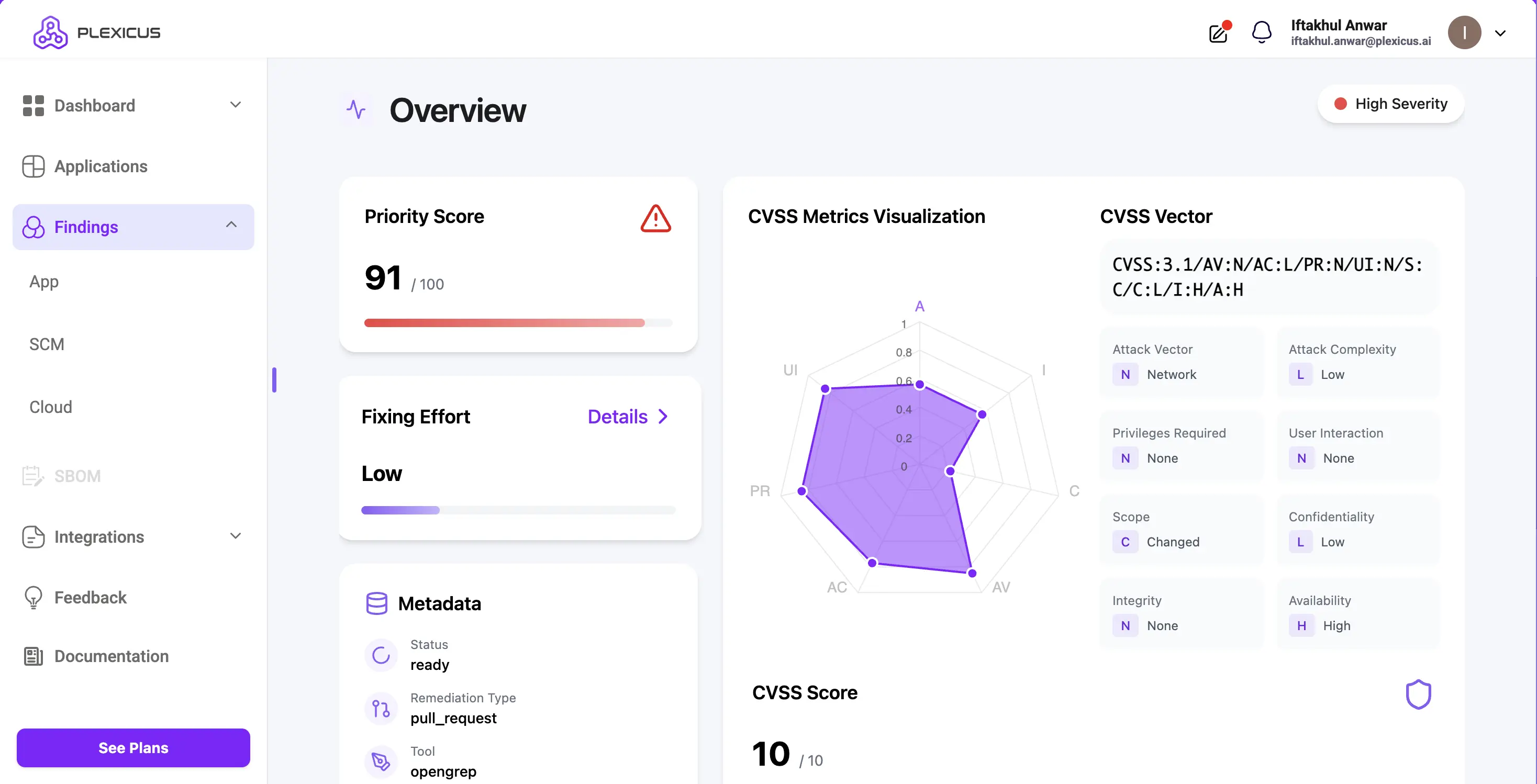

1. Plexicus ASPM

Plexicus ASPM is meer dan alleen een SCA-tool; het is een volledig Application Security Posture Management (ASPM) platform. Het verenigt SCA, SAST, DAST, geheime detectie en cloud-misconfiguratiescanning in één oplossing.

Traditionele tools geven alleen waarschuwingen, maar Plexicus gaat verder met een AI-gestuurde assistent die helpt kwetsbaarheden automatisch te verhelpen. Dit vermindert beveiligingsrisico’s en bespaart ontwikkelaars tijd door verschillende testmethoden en geautomatiseerde oplossingen in één platform te combineren.

Voordelen:

- Geïntegreerd dashboard voor alle kwetsbaarheden (niet alleen SCA)

- Prioriteringsengine vermindert ruis.

- Natuurlijke integraties met GitHub, GitLab, Bitbucket en CI/CD-tools

- SBOM-generatie & licentiecompliance ingebouwd

Nadelen:

- Kan overbodig aanvoelen als je alleen SCA-functionaliteit wilt

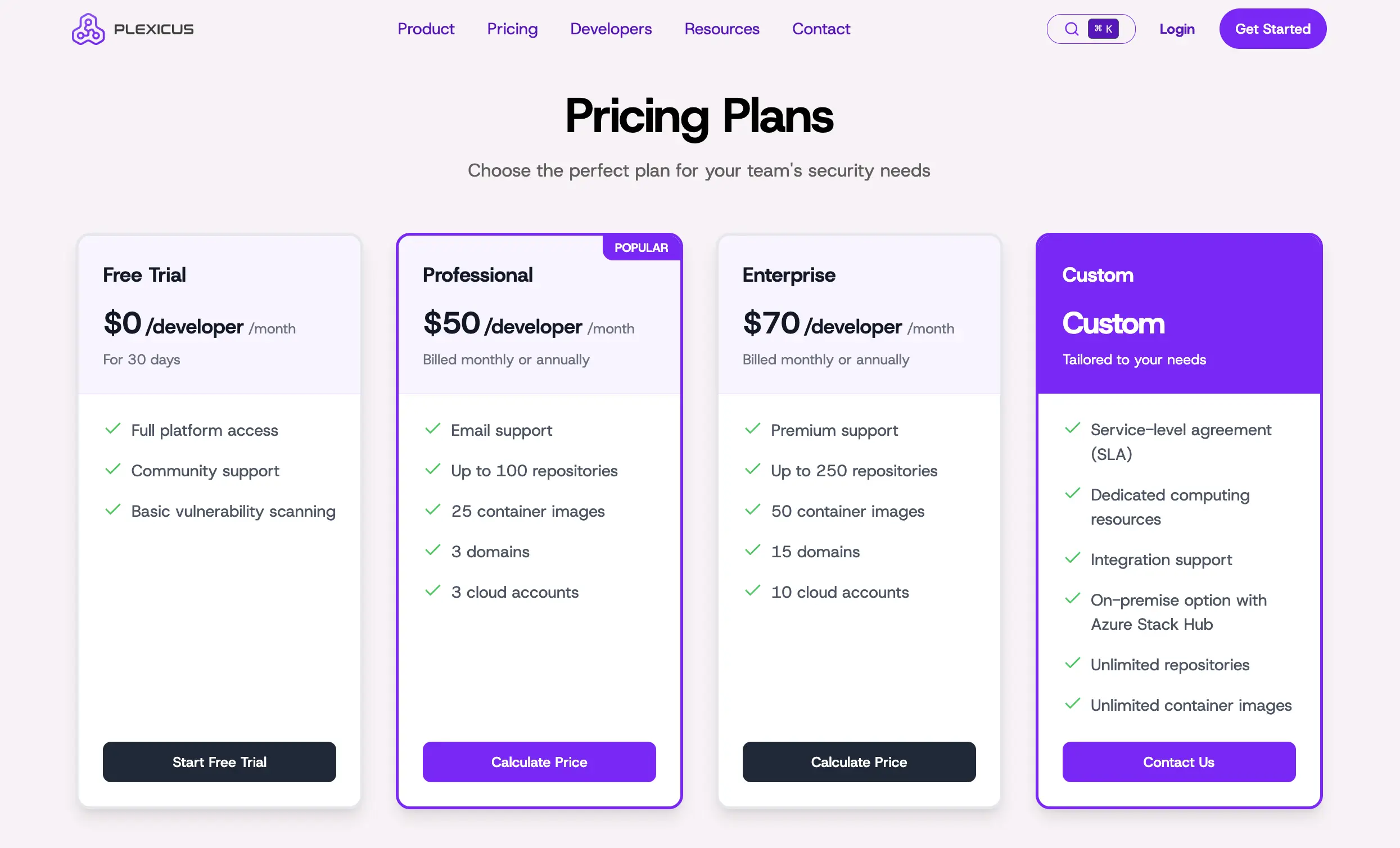

Prijzen:

- Gratis proefperiode van 30 dagen

- $50/maand per ontwikkelaar

- Neem contact op met de verkoopafdeling voor een aangepast niveau.

Beste voor: Teams die verder willen gaan dan SCA met een enkel beveiligingsplatform.

2. Snyk Open Source

Snyk open-source is een ontwikkelaar-georiënteerd SCA-tool dat afhankelijkheden scant, bekende kwetsbaarheden markeert en integreert met je IDE en CI/CD. De SCA-functies worden veel gebruikt in moderne DevOps-workflows.

Voordelen:

- Sterke ontwikkelaarservaring

- Geweldige integraties (IDE, Git, CI/CD)

- Dekt licentiecompliance, container- & Infra-as-Code (IaC) scanning

- Grote kwetsbaarheidsdatabase en actieve updates

Nadelen:

- Kan duur worden op schaal

- Het gratis plan heeft beperkte functies.

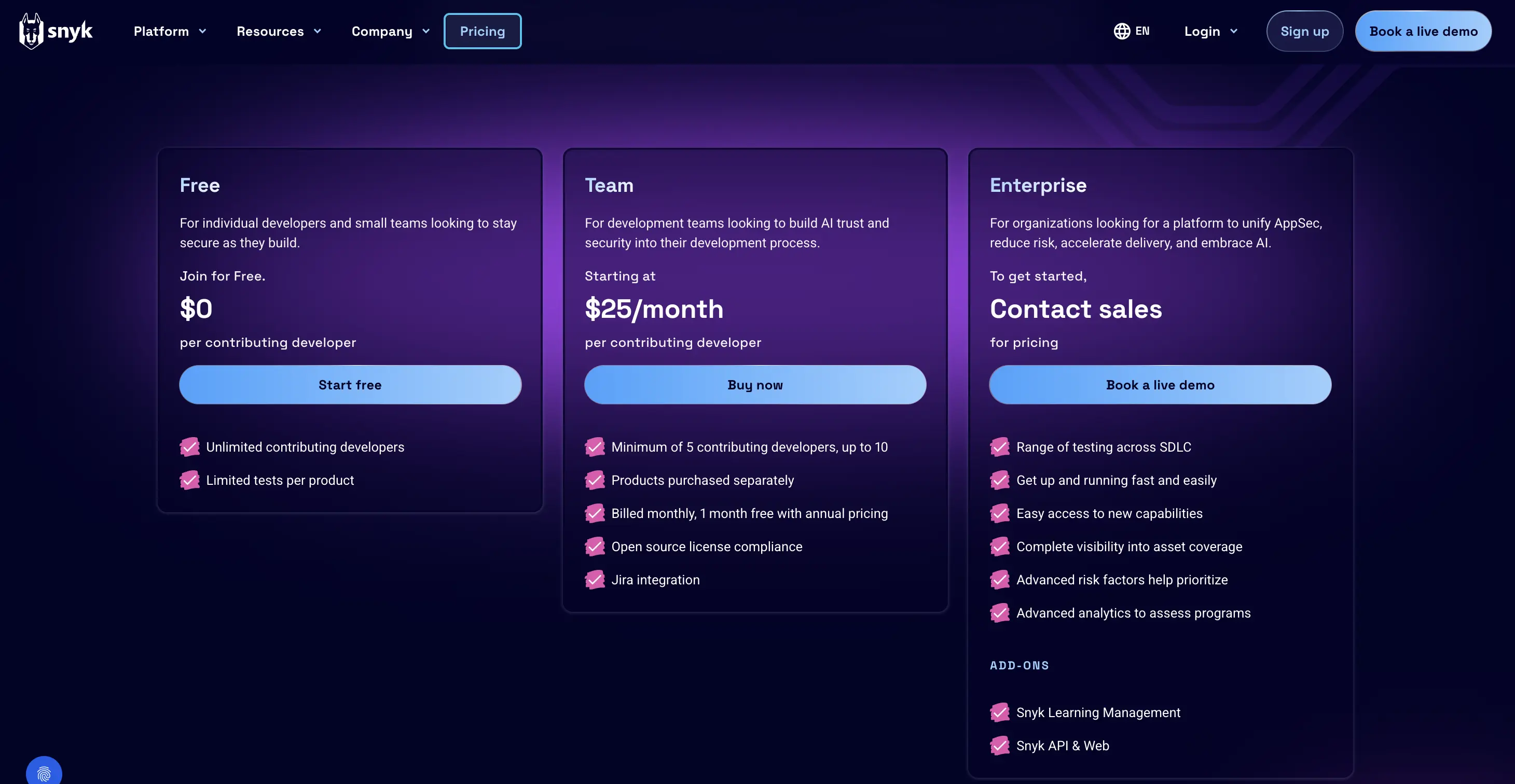

Prijzen:

- Gratis

- Betaald vanaf $25/maand per ontwikkelaar, minimaal 5 ontwikkelaars

Beste voor: Ontwikkelaarsteams die een snelle code-analyzer + SCA in hun pipelines willen.

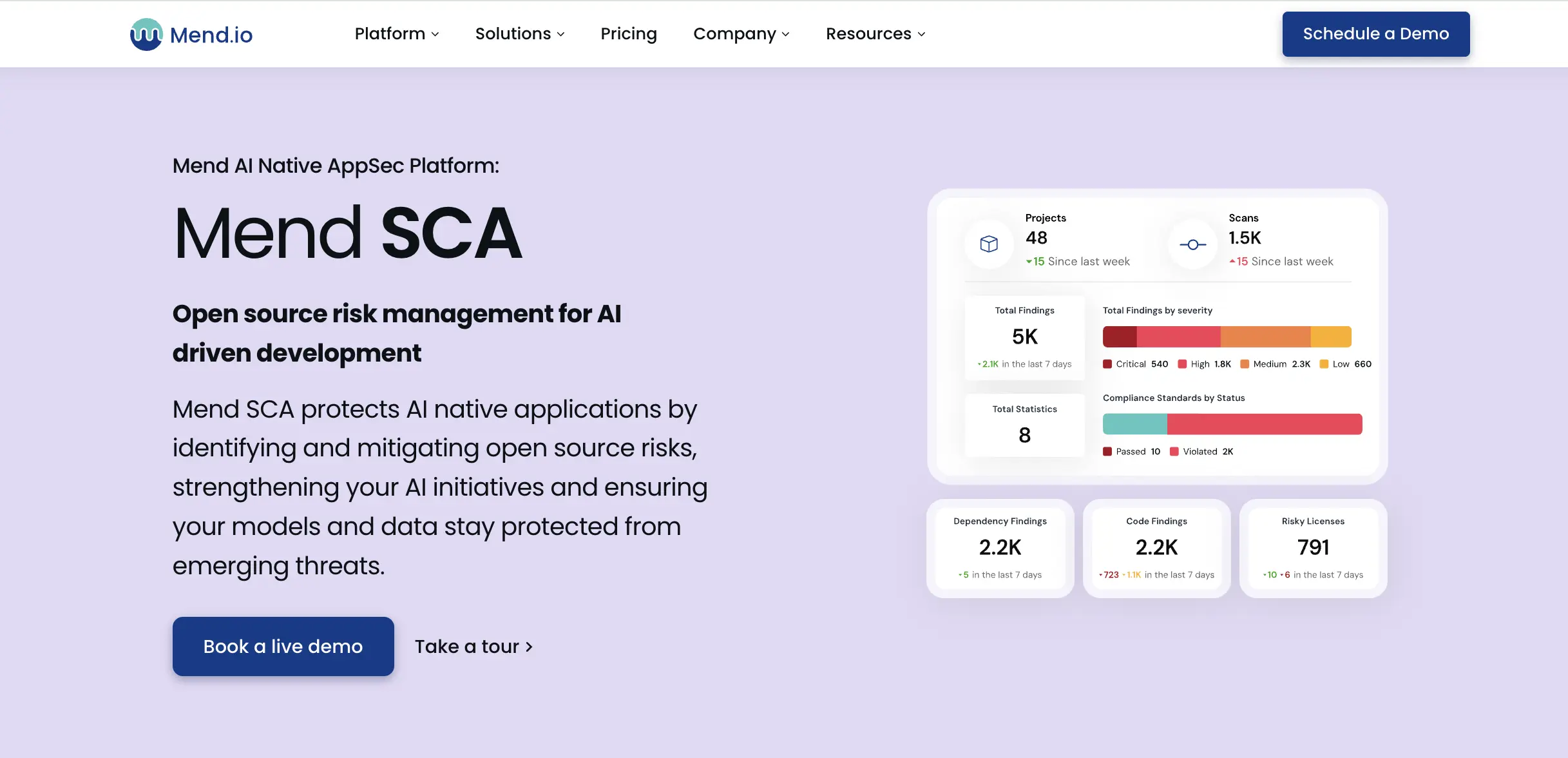

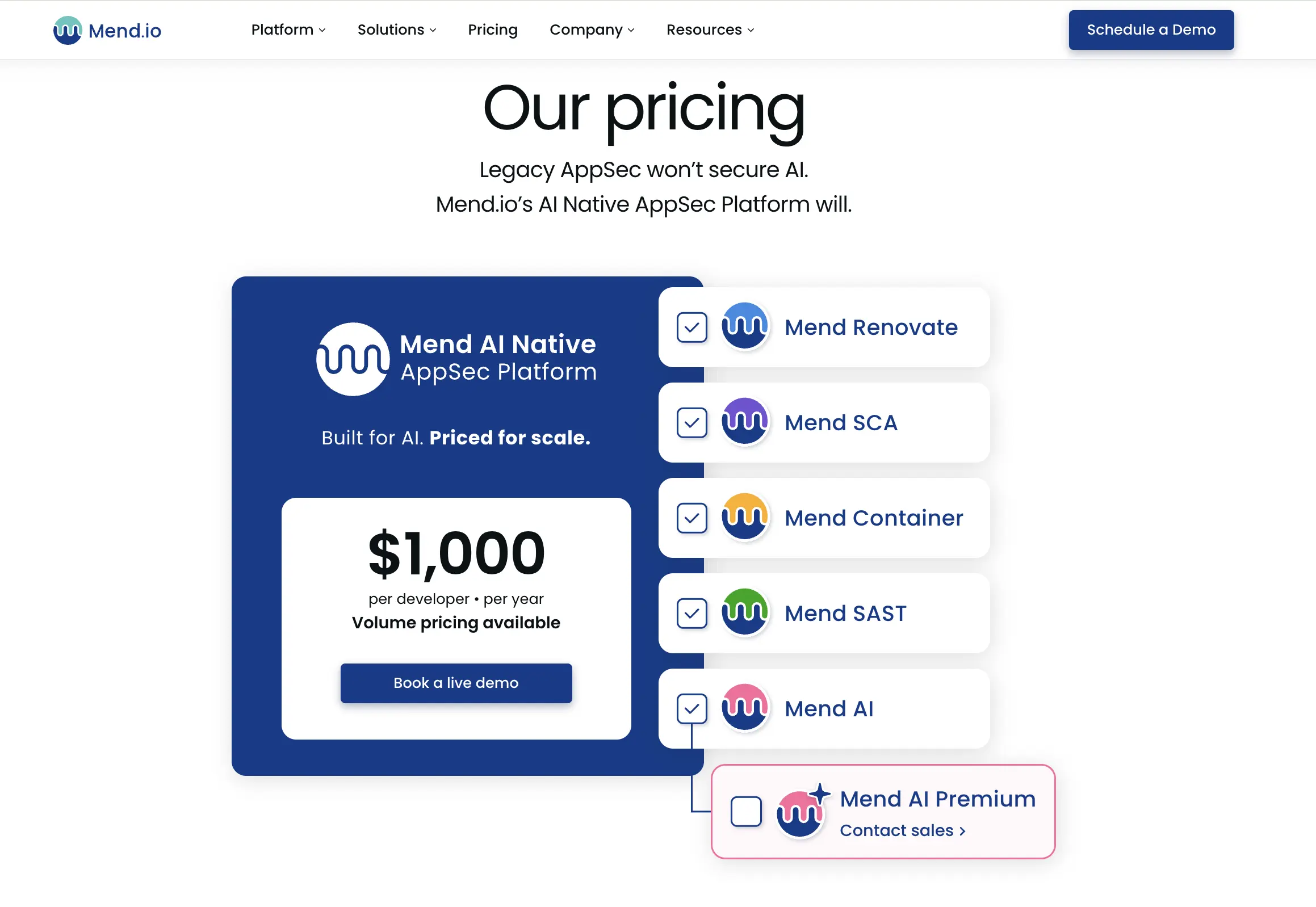

3. Mend (WhiteSource)

Mend (voorheen WhiteSource) is gespecialiseerd in SCA-beveiligingstesten met sterke compliance-functies. Mend biedt een holistische SCA-oplossing met licentiecompliance, kwetsbaarheidsdetectie en integratie met hersteltools.

Voordelen:

- Uitstekend voor licentiecompliance

- Geautomatiseerde patching & afhankelijkheidsupdates

- Geschikt voor gebruik op ondernemingsschaal

Nadelen:

- Complexe gebruikersinterface

- Hoge kosten voor het schaalteam

Prijzen: $1.000/jaar per ontwikkelaar

Beste voor: Grote ondernemingen met zware compliance-eisen.

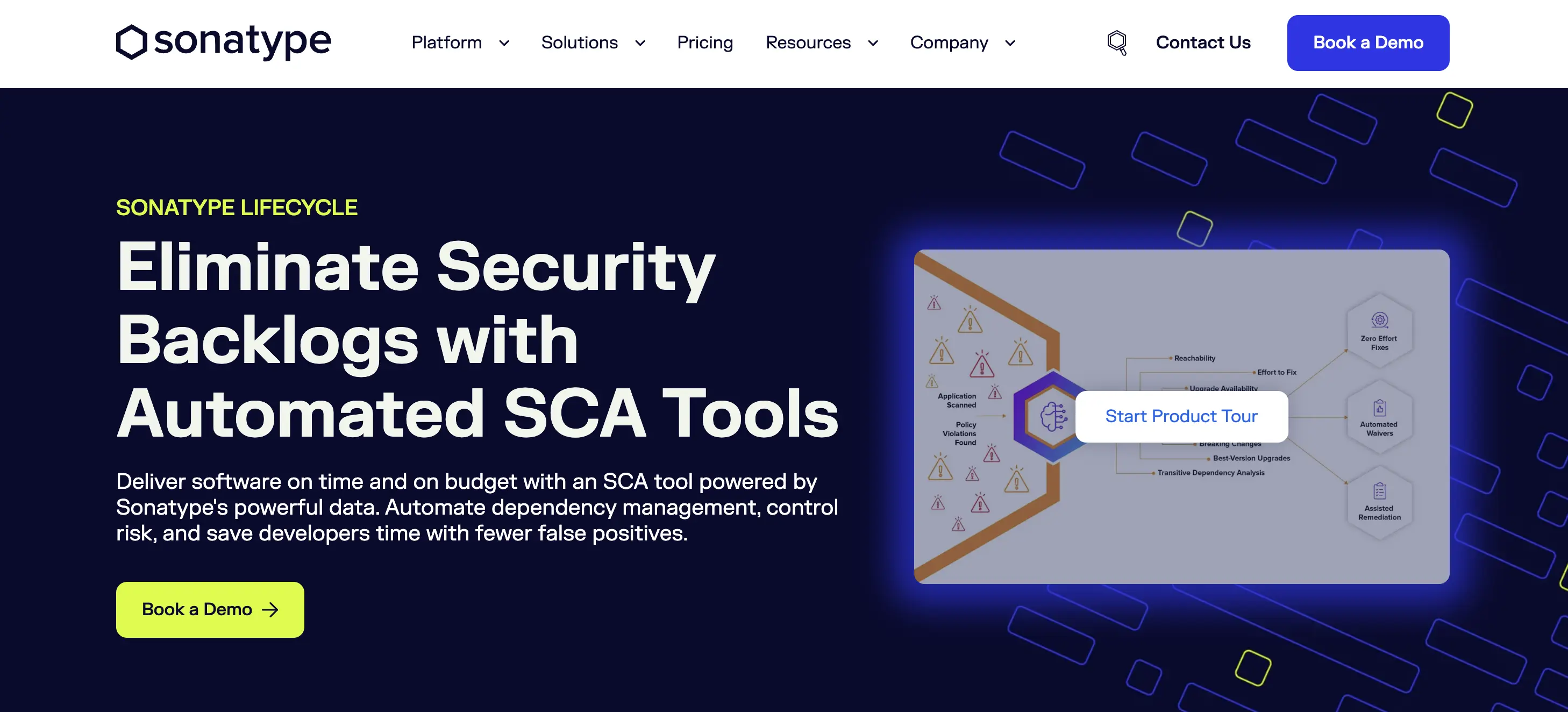

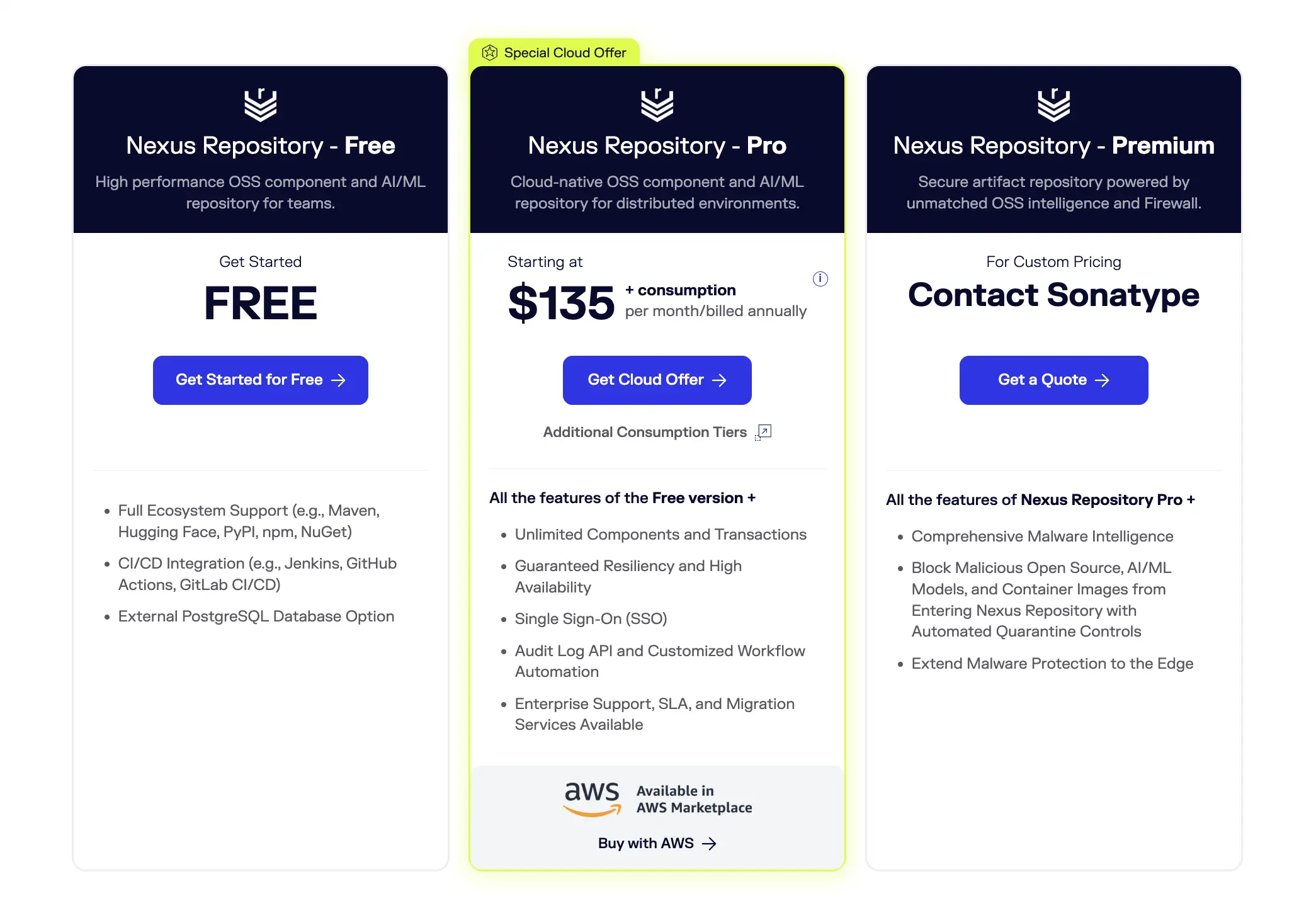

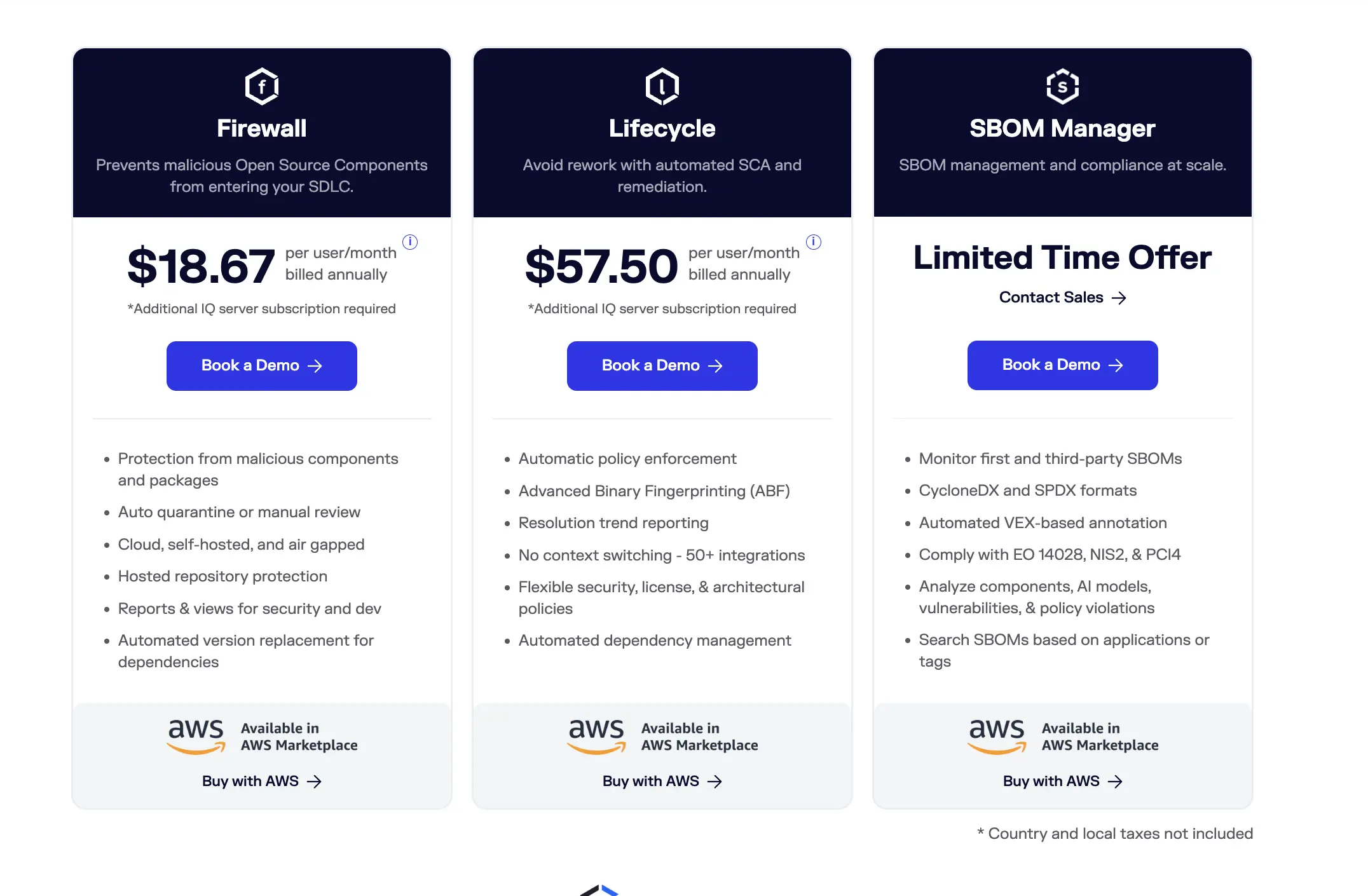

4. Sonatype Nexus Lifecycle

Een van de Software Composition Analysis-tools die zich richt op supply chain governance.

Voordelen:

- Rijke beveiligings- en licentiegegevens

- Integreert naadloos met Nexus Repository

- Geschikt voor een grote ontwikkelingsorganisatie

Nadelen:

- Steile leercurve

- Het kan overdreven zijn voor kleine teams.

Prijzen:

- Gratis niveau beschikbaar voor Nexus Repository OSS-componenten.

- Pro-abonnement begint bij US$135**/maand** voor Nexus Repository Pro (cloud) + verbruikskosten.

- SCA + remediëring met Sonatype Lifecycle ~ US$57.50**/gebruiker/maand** (jaarlijkse facturering).

Beste voor: Organisaties die zowel SCA-beveiligingstesten als artefact-/repositorybeheer nodig hebben met sterke OSS-intelligentie.

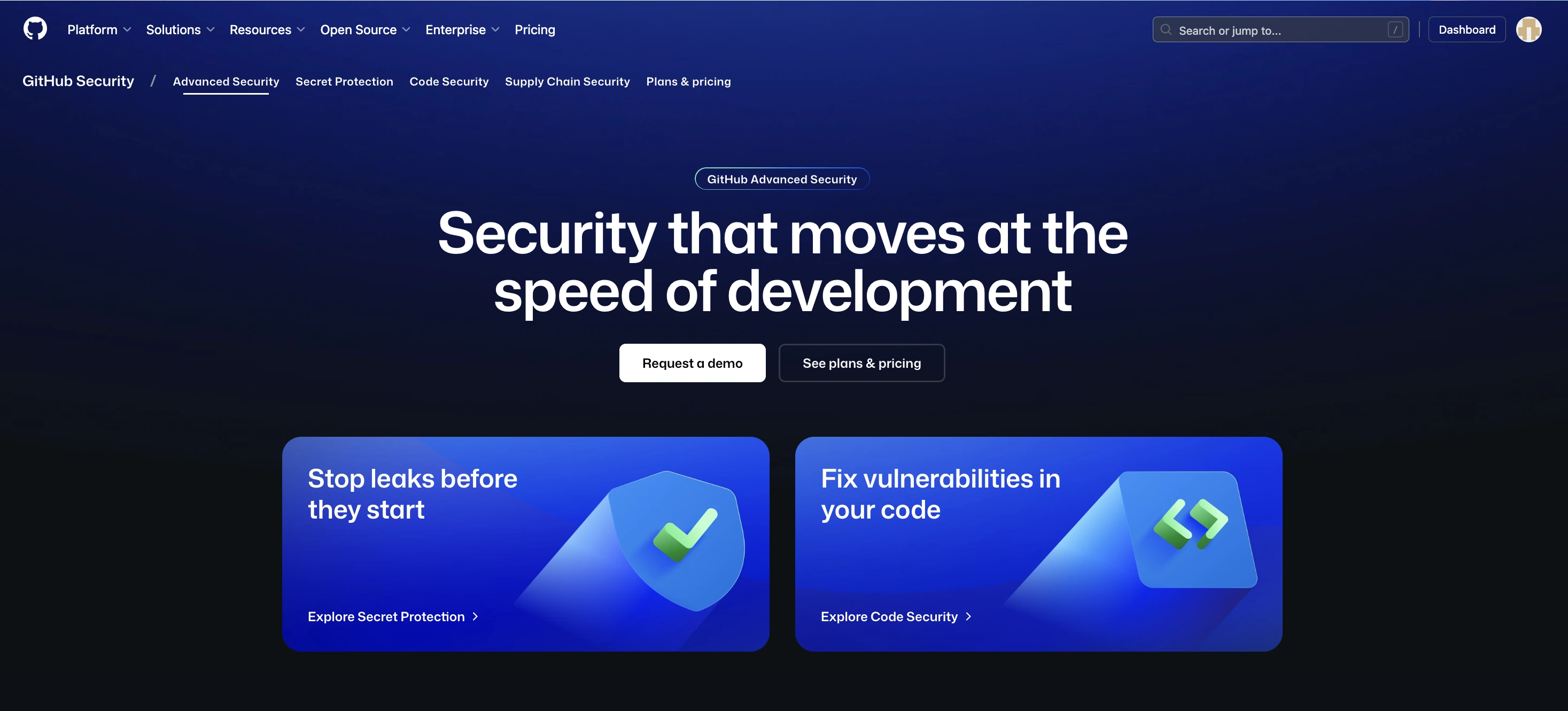

5. GitHub Advanced Security (GHAS)

GitHub Advanced Security is GitHub’s ingebouwde code- en afhankelijkheidsbeveiligingstool, die software compositie analyse (SCA) functies omvat zoals afhankelijkheidsgrafiek, afhankelijkheidsbeoordeling, geheimenbescherming en code scanning.

Voordelen:

- Native integratie met GitHub repositories en CI/CD-workflows.

- Sterk voor afhankelijkheidsscanning, licentiecontroles en waarschuwingen via Dependabot.

- Geheime bescherming en codebeveiliging zijn ingebouwd als add-ons.

Nadelen:

- Prijsstelling is per actieve bijdrager; het kan duur worden voor grote teams.

- Sommige functies zijn alleen beschikbaar op Team- of Enterprise-plannen.

- Minder flexibiliteit buiten het GitHub-ecosysteem.

Prijs:

- GitHub Code Security: US$30 per actieve bijdrager/maand (Team of Enterprise vereist).

- GitHub Secret Protection: US$19 per actieve bijdrager/maand.

Beste voor: Teams die code hosten op GitHub en geïntegreerde afhankelijkheids- en geheimescanning willen zonder aparte SCA-tools te beheren.

6. JFrog Xray

JFrog Xray is een van de SCA-tools die je kan helpen om beveiligingskwetsbaarheden en licentiecomplianceproblemen in open source software (OSS) te identificeren, prioriteren en verhelpen.

JFrog biedt een ontwikkelaar-eerste benadering waarbij ze integreren met IDE en CLI om het voor ontwikkelaars gemakkelijker te maken om JFrog Xray zonder wrijving te gebruiken.

Voordelen:

- Sterke DevSecOps-integratie

- SBOM- en licentiescanning

- Krachtig in combinatie met JFrog Artifactory (hun universele artefactrepositorymanager)

Nadelen:

- Beste voor bestaande JFrog-gebruikers

- Hogere kosten voor kleine teams

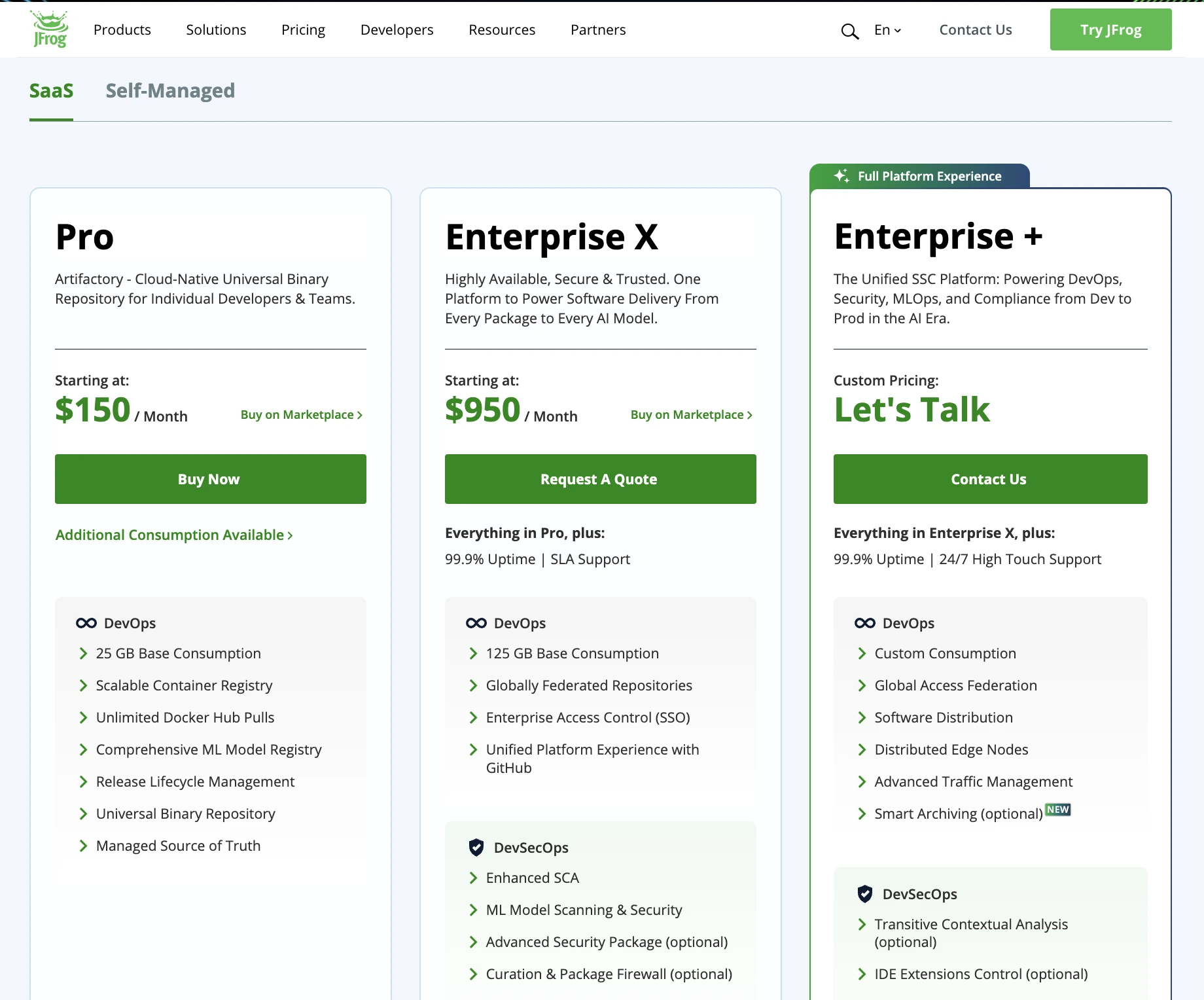

Prijzen

JFrog biedt flexibele niveaus voor zijn software compositie analyse (SCA) en artefactbeheerplatform. Zo ziet de prijsstelling eruit:

- Pro: US$150/maand (cloud), inclusief basis 25 GB opslag / verbruik; extra gebruikskosten per GB.

- Enterprise X: US$950/maand, meer basisverbruik (125 GB), SLA-ondersteuning, hogere beschikbaarheid.

- Pro X (Zelfbeheer / Enterprise Schaal): US$27.000/jaar, bedoeld voor grote teams of organisaties die volledige zelfbeheercapaciteit nodig hebben.

7. Black Duck

Black Duck is een SCA/beveiligingstool met diepgaande open-source kwetsbaarheidsinformatie, licentiehandhaving en beleidsautomatisering.

Voordelen:

- Uitgebreide kwetsbaarheidsdatabase

- Sterke licentiecompliance en governancefuncties

- Geschikt voor grote, gereguleerde organisaties

Nadelen:

- Kosten vereisen een offerte van de leverancier.

- Soms langzamere aanpassing aan nieuwe ecosystemen vergeleken met nieuwere tools

Prijs:

- “Prijs op aanvraag” model, contact met verkoopteam vereist.

Beste voor: Ondernemingen die behoefte hebben aan volwassen, beproefde open-source beveiliging en compliance.

Opmerking: Plexicus ASPM integreert ook met Black Duck als een van de SCA-tools in het Plexicus-ecosysteem.

8. Fossa

FOSSA is een modern Software Composition Analysis (SCA) platform dat zich richt op naleving van open-source licenties, kwetsbaarheidsdetectie en afhankelijkheidsbeheer. Het biedt geautomatiseerde SBOM (Software Bill of Materials) generatie, beleidsafdwinging en ontwikkelaarsvriendelijke integraties.

Voordelen:

- Gratis plan beschikbaar voor individuen en kleine teams

- Sterke licentiecompliance en SBOM-ondersteuning

- Geautomatiseerde licentie- en kwetsbaarheidsscanning in Business/Enterprise-niveaus

- Ontwikkelaarsgericht met API-toegang en CI/CD-integraties

Nadelen:

- Gratis plan beperkt tot 5 projecten en 10 ontwikkelaars

- Geavanceerde functies zoals multi-projectrapportage, SSO en RBAC vereisen het Enterprise-niveau.

- Businessplan schaalt kosten per project, wat duur kan worden voor grote portefeuilles.

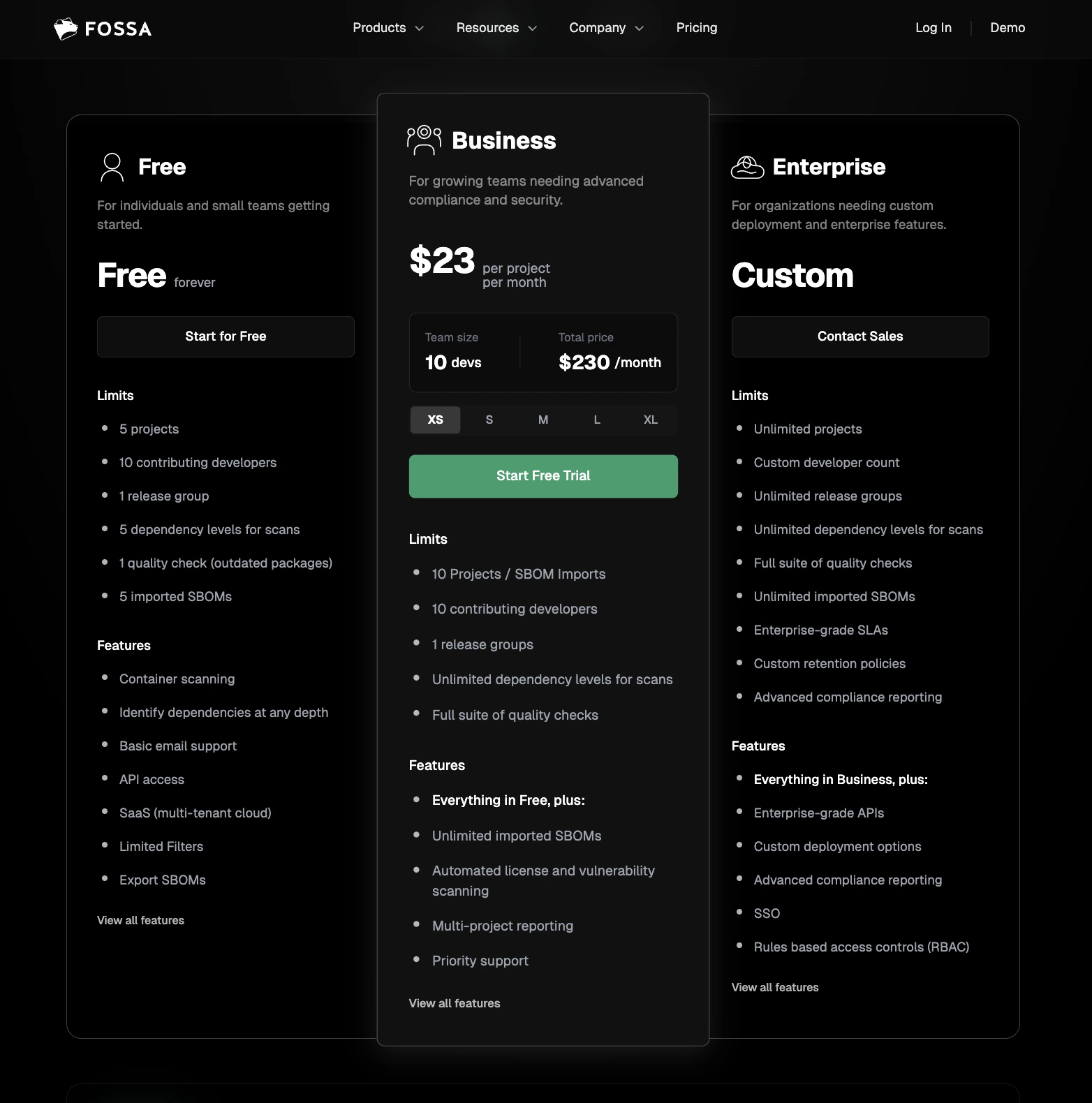

Prijs:

- Gratis: tot 5 projecten en 10 bijdragende ontwikkelaars

- Business: $23 per project/maand (voorbeeld: $230/maand voor 10 projecten & 10 ontwikkelaars)

- Enterprise: Aangepaste prijsstelling, inclusief onbeperkte projecten, SSO, RBAC, geavanceerde compliance rapportage

Beste voor: Teams die naleving van open-source licenties + SBOM-automatisering nodig hebben naast kwetsbaarheidsscans, met schaalbare opties voor startups tot grote ondernemingen.

9.Veracode SCA

Veracode SCA is een software compositie-analysetool die veiligheid in uw applicatie biedt door open-source risico’s nauwkeurig te identificeren en aan te pakken, waardoor veilige en conforme code wordt gegarandeerd. Veracode SCA scant ook code om verborgen en opkomende risico’s te ontdekken met de eigen database, inclusief kwetsbaarheden die nog niet in de National Vulnerability Database (NVD) zijn opgenomen.

Voordelen:

- Geïntegreerd platform voor verschillende soorten beveiligingstests

- Volwassen ondersteuning voor ondernemingen, rapportage en nalevingsfuncties

Nadelen:

- Prijzen zijn vaak hoog.

- Inwerken en integratie kunnen een steile leercurve hebben.

Prijs: Niet vermeld op de website; contact opnemen met hun verkoopteam

Beste voor: Organisaties die al gebruikmaken van Veracode’s AppSec-tools en open-source scanning willen centraliseren.

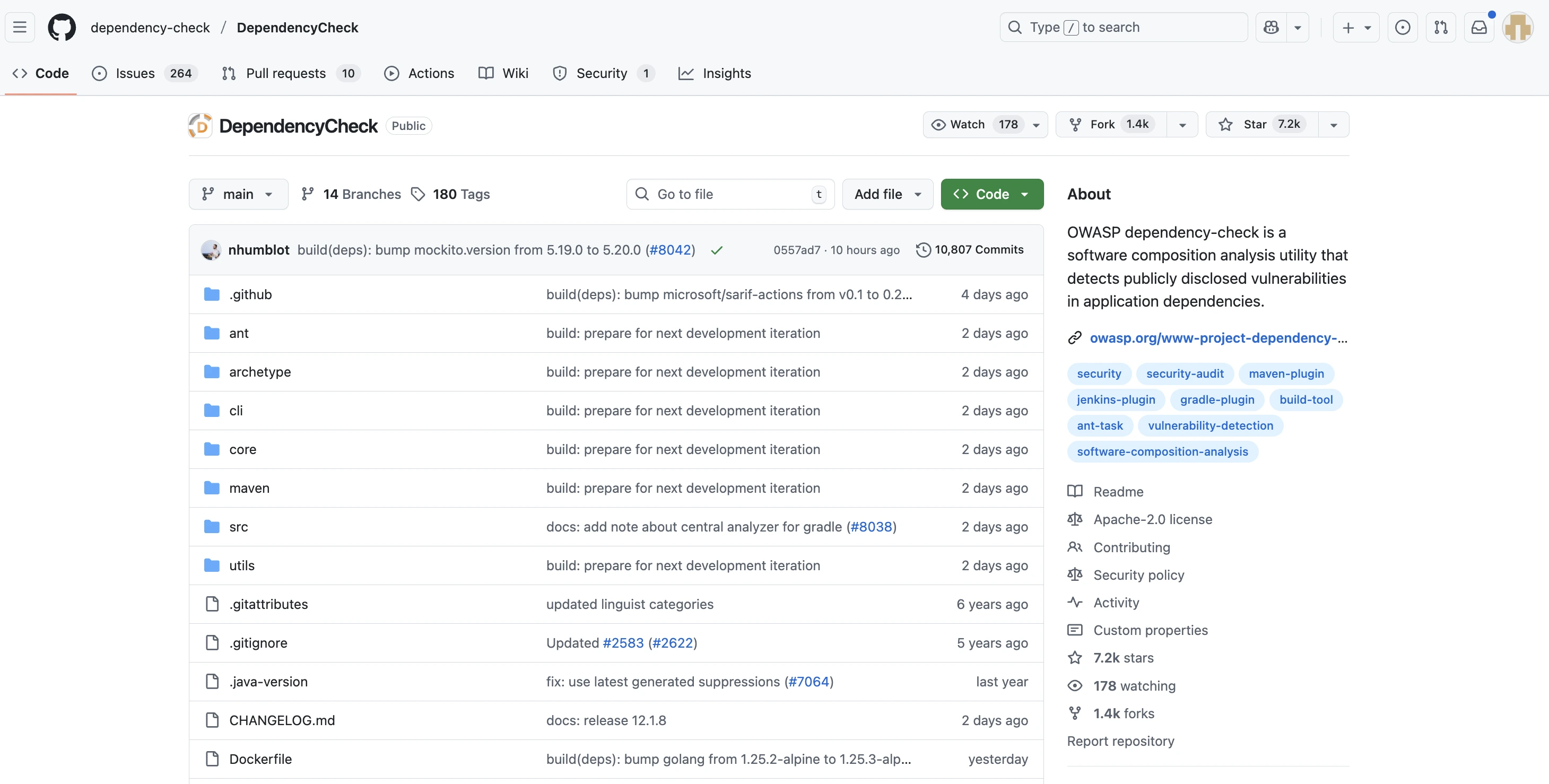

10. OWASP Dependency-Check

OWASP Dependency-Check is een open-source SCA (Software Composition Analysis) tool ontworpen om openbaar bekendgemaakte kwetsbaarheden in de afhankelijkheden van een project te detecteren.

Het werkt door Common Platform Enumeration (CPE) identificaties voor bibliotheken te identificeren, deze te koppelen aan bekende CVE-items, en te integreren via meerdere build tools (Maven, Gradle, Jenkins, etc).

Voordelen:

- Volledig gratis en open-source, onder de Apache 2-licentie.

- Brede integratie-ondersteuning (command-line, CI-servers, build plugins: Maven, Gradle, Jenkins, etc.)

- Regelmatige updates via NVD (National Vulnerability Database) en andere datafeeds.

- Werkt goed voor ontwikkelaars die bekende kwetsbaarheden in afhankelijkheden vroeg willen opsporen.

Nadelen:

- Beperkt tot het detecteren van bekende kwetsbaarheden (CVE-gebaseerd)

- Kan geen aangepaste beveiligingsproblemen of fouten in bedrijfslogica vinden.

- Rapportage en dashboards zijn eenvoudiger in vergelijking met commerciële SCA-tools; ze missen ingebouwde richtlijnen voor herstel.

- Kan afstemming nodig hebben: grote afhankelijkheidsbomen kunnen tijd kosten, en af en toe valse positieven of ontbrekende CPE-koppelingen.

Prijs:

- Gratis (geen kosten).

Beste voor:

- Open-source projecten, kleine teams, of iedereen die een kosteloze scanner voor afhankelijkheidskwetsbaarheden nodig heeft.

- Een team in de beginfase dat bekende problemen in afhankelijkheden moet opsporen voordat ze overstappen naar betaalde/commerciële SCA-tools.

Verminder het beveiligingsrisico in uw applicatie met het Plexicus Application Security Platform (ASPM)

Het kiezen van de juiste SCA- of SAST-tool is slechts de helft van de strijd. De meeste organisaties hebben tegenwoordig te maken met een wildgroei aan tools, waarbij afzonderlijke scanners worden gebruikt voor SCA, SAST, DAST, geheime detectie en cloud-misconfiguraties. Dit leidt vaak tot dubbele waarschuwingen, gescheiden rapporten en beveiligingsteams die verdrinken in de ruis.

Dat is waar Plexicus ASPM in beeld komt. In tegenstelling tot puntoplossing SCA-tools, verenigt Plexicus SCA, SAST, DAST, geheime detectie en cloud-misconfiguraties in één enkele workflow.

Wat Plexicus anders maakt:

- Geïntegreerd Beveiligingsbeheer → In plaats van meerdere tools te jongleren, krijg je één dashboard voor je gehele applicatiebeveiliging.

- AI-Aangedreven Herstel → Plexicus waarschuwt je niet alleen voor problemen; het biedt geautomatiseerde oplossingen voor kwetsbaarheden, waardoor ontwikkelaars uren handmatig werk besparen.

- Schaalt Mee met Je Groei → Of je nu een startende onderneming bent of een wereldwijd bedrijf, Plexicus past zich aan je codebase en nalevingsvereisten aan.

- Vertrouwd door Organisaties → Plexicus helpt bedrijven al bij het beveiligen van applicaties in productieomgevingen, waardoor risico’s worden verminderd en de tijd tot release wordt versneld.

Als je in 2025 SCA- of SAST-tools evalueert, is het de moeite waard om te overwegen of een standalone scanner voldoende is, of dat je een platform nodig hebt dat alles in één intelligente workflow consolideert.

Met Plexicus ASPM vink je niet alleen een nalevingsvakje aan. Je blijft voor op kwetsbaarheden, levert sneller en bevrijdt je team van beveiligingsschuld. Begin vandaag nog met het beveiligen van je applicatie met het gratis Plexicus-plan.