Wat is CI Gating?

TL;DR

CI Gating is een geautomatiseerd “stop-de-lijn” mechanisme in de ontwikkelingspijplijn. Het evalueert code tegen beveiligings- en kwaliteitsbeleid en blokkeert elke commit die niet aan de norm voldoet. Het is de basis van Shift-Left Security.

Definitie: Begrijpen van CI Gating

CI Gating (Continuous Integration Gating) verwijst naar het gebruik van geautomatiseerde controlepunten die codewijzigingen valideren voordat ze worden samengevoegd in een gemeenschappelijke repository. Denk eraan als een digitaal filter voor je codebase; als een stuk code onveilig is, slecht geformatteerd, of bestaande logica breekt, blijft de poort gesloten.

In de context van ASPM (Application Security Posture Management), is CI Gating de handhavingslaag die beveiligingszichtbaarheid omzet in daadwerkelijke risicopreventie.

Hoe CI Gating Werkt

Het proces begint zodra een ontwikkelaar een Pull Request (PR) indient. De CI-engine (zoals GitHub Actions of Jenkins) start een workflow die de code door verschillende “poorten” laat gaan:

Beveiligingspoorten

Scans voor kwetsbaarheden met behulp van SAST, SCA, en Secret Detection. Als een hoog-severity CVE wordt gevonden, faalt de build.

Quality Gates

Meet Code Coverage en Unit Tests. Als de tests onder een bepaalde drempel (bijv. 80%) vallen, blokkeert de gate de merge.

Compliance Gates

Controleert op licentieovertredingen of afwijkingen van organisatorische architectuurstandaarden.

Zodra alle gates een “Success” status teruggeven, wordt de code “ontgrendeld” en klaar voor menselijke beoordeling of geautomatiseerde implementatie.

Waarom CI Gating Essentieel is

Hedendaagse softwareontwikkeling gaat te snel voor handmatige beveiligingsbeoordelingen. CI Gating biedt drie cruciale voordelen:

- Preventie boven Genezing: Het is aanzienlijk goedkoper om een kwetsbaarheid in de PR-fase te blokkeren dan om deze in productie te patchen.

- Elimineren van Alarmmoeheid: Door “ruis” (bekende kwetsbaarheden en syntaxisfouten) vroegtijdig te stoppen, kunnen beveiligingsteams zich concentreren op bedreigingen met hoge context in plaats van duizenden runtime-waarschuwingen achterna te zitten.

- Standaardisatie: Het zorgt ervoor dat elke ontwikkelaar, ongeacht ervaringsniveau, zich houdt aan dezelfde beveiligings- en kwaliteitsstandaarden.

Het Plexicus Perspectief: Intelligente Gating

Bij Plexicus geloven we dat gating geen bottleneck zou moeten zijn. Traditionele beveiligingspoorten blokkeren vaak ontwikkelaars voor kwetsbaarheden die minimale risico’s in de echte wereld vormen, waardoor er wrijving ontstaat tussen beveiligings- en engineeringteams.

Intelligente CI Gating in Plexicus maakt gebruik van:

- EPSS Integratie: Prioriteert kwetsbaarheden op basis van de werkelijke kans op exploitatie in de praktijk, niet alleen op theoretische ernstscores. Het platform gebruikt EPSS (Exploit Prediction Scoring System) gegevens om bevindingen te wegen, zodat alleen kwetsbaarheden met een reëel exploitatierisico blokkerende poorten activeren.

- Plexicus Automate Remediation. In plaats van simpelweg problemen te markeren, genereert Plexicus automatisch specifieke codefixes en maakt pull requests met de oplossing. Ontwikkelaars ontvangen kant-en-klare oplossingen naast elke blokkerende poort, waardoor een potentiële bottleneck wordt omgezet in een uitvoerbare workflow. Dit vermindert drastisch de tijd van detectie tot oplossing.

- Contextuele Prioritering: Het platform onderscheidt tussen kwetsbaarheden in verschillende contexten, zoals testbestanden versus productiegerichte API’s, documentatie versus draaiende code, en voorbeeldcode versus geïmplementeerde systemen. Dit AI-gedreven validatieproces filtert valse positieven eruit en zorgt ervoor dat alleen echte beveiligingsrisico’s in productcode poorten activeren.

Beveiligingspoorten worden mogelijkmakers in plaats van blokkades. Ontwikkelaars ontvangen directe, actiegerichte oplossingen voor echte kwetsbaarheden terwijl ze onnodige frictie van valse positieven of bevindingen met een laag risico omzeilen.

In Plexicus kunt u een CI-gatingsysteem instellen met een paar stappen:

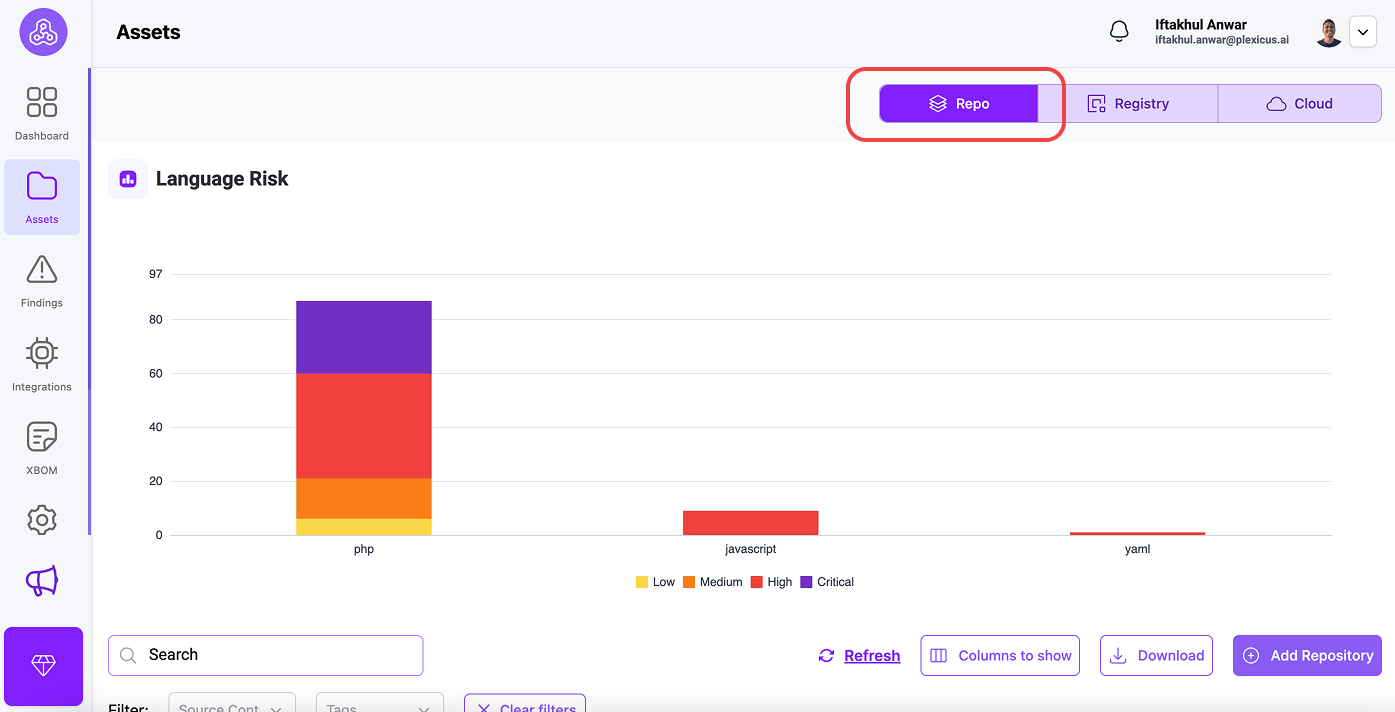

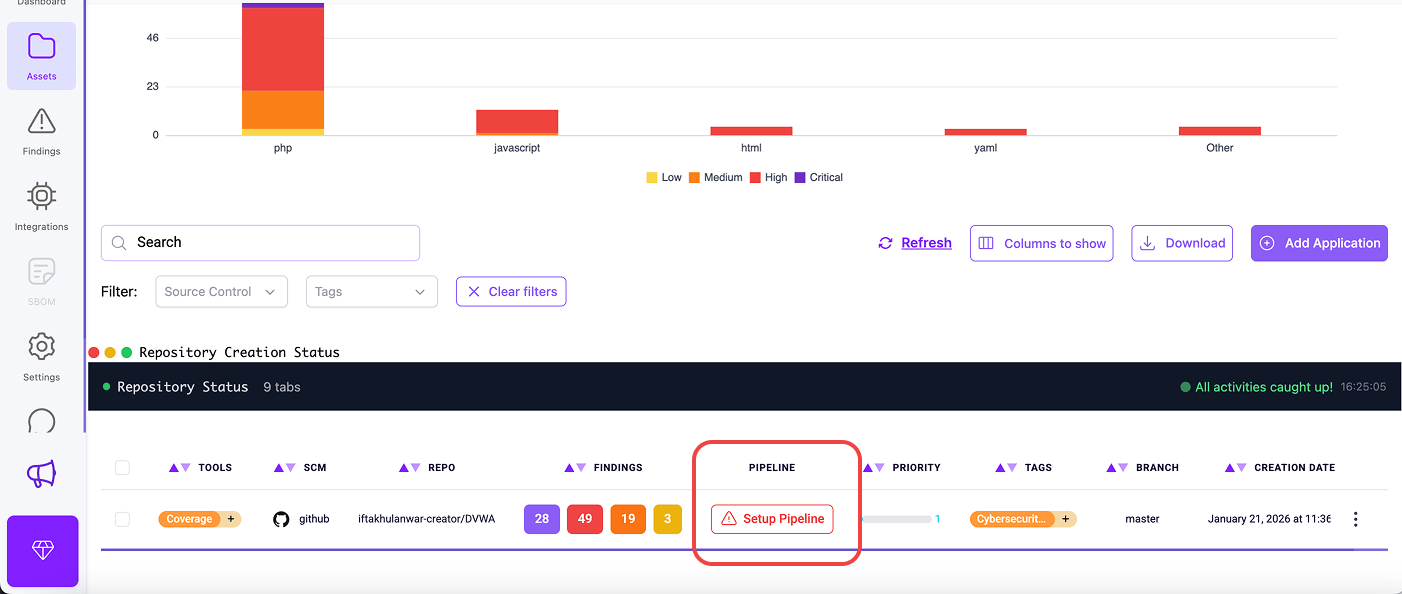

- Ga naar het Asset-menu.

- In de Tab Repo vindt u uw verbonden repository.

- Zoek de repository waar u CI-gating wilt inschakelen en klik op de knop Setup Pipeline.

- Er verschijnt een bevestigingsdialoog waarin de integratieprocedure wordt uitgelegd. Klik op “OK” om door te gaan.

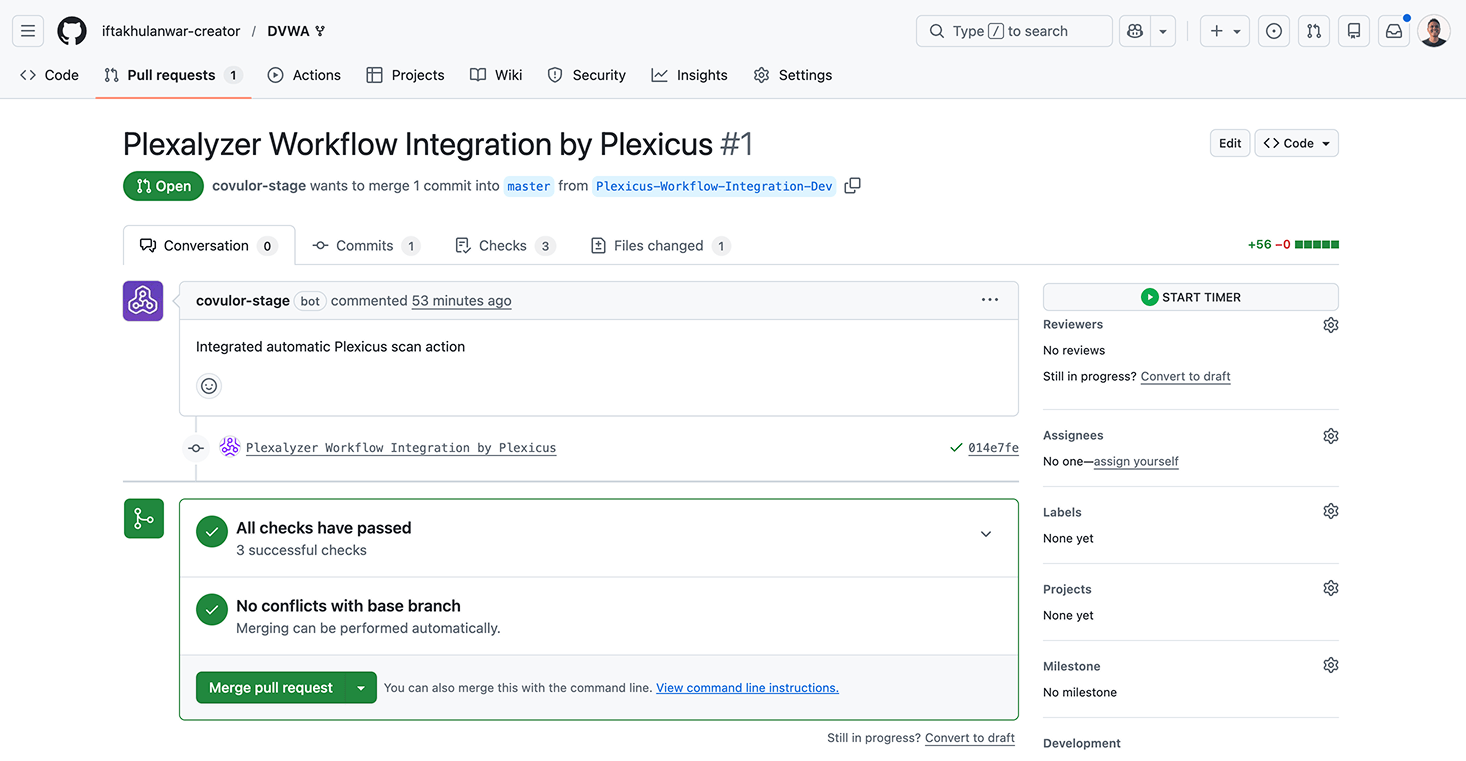

- Plexicus maakt automatisch een nieuwe integratietak in uw repository (genaamd “Plexicus-Workflow-Integration”) a. Er wordt een pull request gegenereerd met het workflowconfiguratiebestand n. Deze PR voegt de benodigde pijplijnconfiguratie toe aan uw repository

- U wordt doorgestuurd naar uw broncontroleplatform (GitHub, GitLab, Bitbucket of Gitea)

- Bekijk het pull request met de Plexicus workflow-integratie

- Voeg het pull request samen om geautomatiseerde beveiligingsscanning te activeren

FAQs

Is CI Gating hetzelfde als een Quality Gate?

CI Gating automatiseert Quality Gates. Terwijl een Quality Gate een algemeen concept is dat handmatige goedkeuringen kan omvatten, is CI Gating strikt de geautomatiseerde “fail/pass” logica binnen de CI-pijplijn.

Wat is een “Hard Gate” versus een “Soft Gate”?

Een Hard Gate voorkomt volledig de merge totdat het probleem is opgelost. Een Soft Gate (of “Warning Gate”) staat de merge toe maar markeert het probleem voor latere oplossing of handmatige goedkeuring.

Vertraagt gating de ontwikkeling?

Alleen als de gates slecht geoptimaliseerd zijn. Door eerst snelle controles (Linting/SAST) uit te voeren en incrementeel scannen te gebruiken, kunnen teams een hoge snelheid behouden zonder concessies te doen aan de beveiliging.

Gerelateerde Termen

- CI/CD Pijplijn

- Shift-Left Beveiliging

- Software Samenstelling Analyse (SCA)

- Kwetsbaarheidsbeheer