Trusted by Innovators in the Cloud

HuMaIND

HuMaIND

HuMaIND

One Platform, Complete Cloud Native Protection

Simplify your security stack with a unified CNAPP that covers every layer of your cloud-native applications and infrastructure

ASPM (Application Security Posture Management)

Full visibility into your application security and rapid risk remediation

CSPM (Cloud Security Posture Management)

Continuously monitor and maintain compliance across your cloud environments.

Container Security

Secure containers with automated detection and fixes.

CWPP

Protect workloads across VMs and serverless with advanced runtime defense

CIEM

Strengthen identity governance with smarter access controls

Van Setup tot Bescherming in 3 Stappen

Verbind, scan en repareer. Plexicus automatiseert beveiliging zodat uw team uren bespaart en direct risico's vermindert.

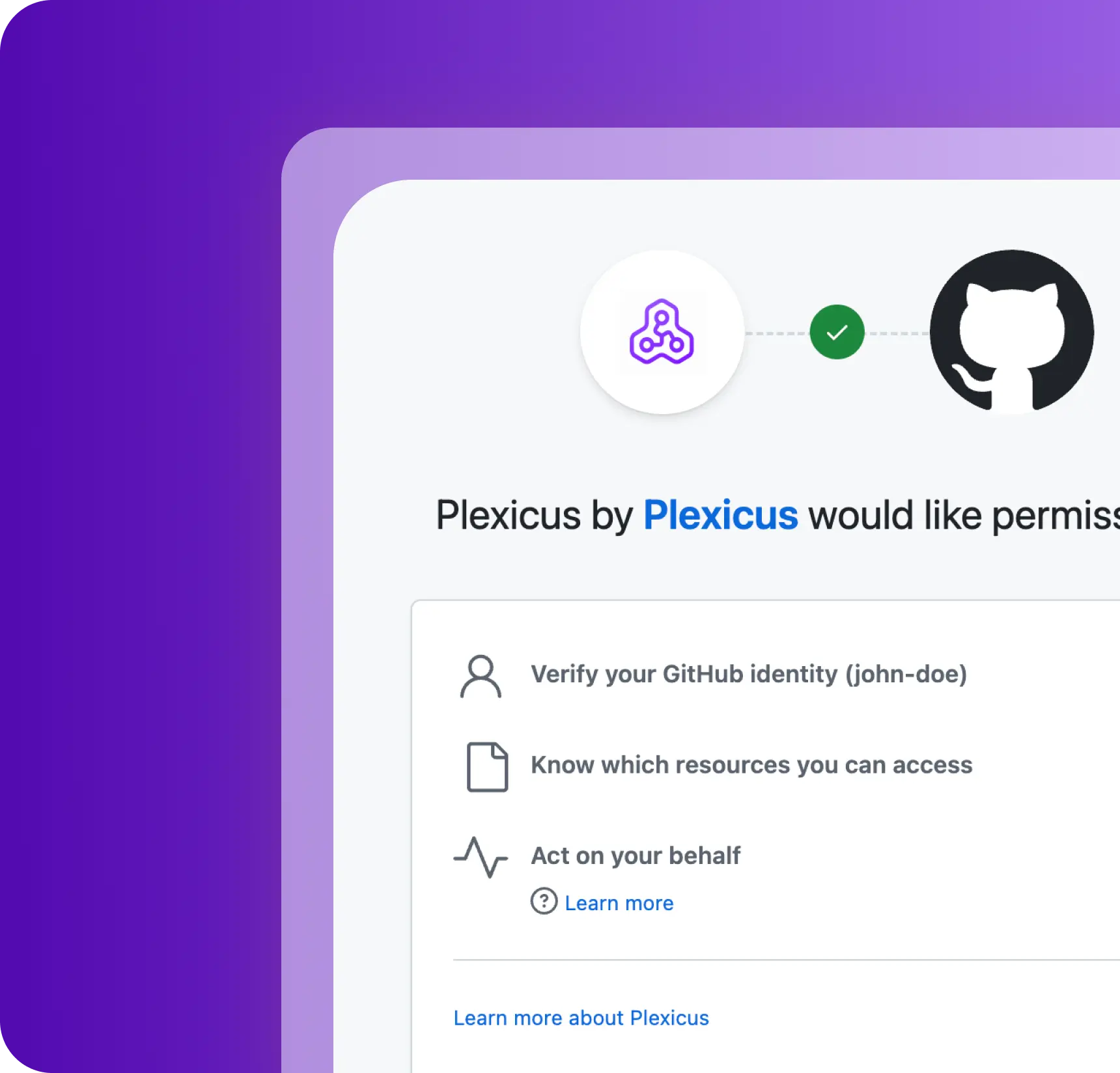

Step 1

Verbind Uw Code of Cloud

Naadloos aansluiten van repositories of infrastructuur, geen complexe setup vereist.

Step 2

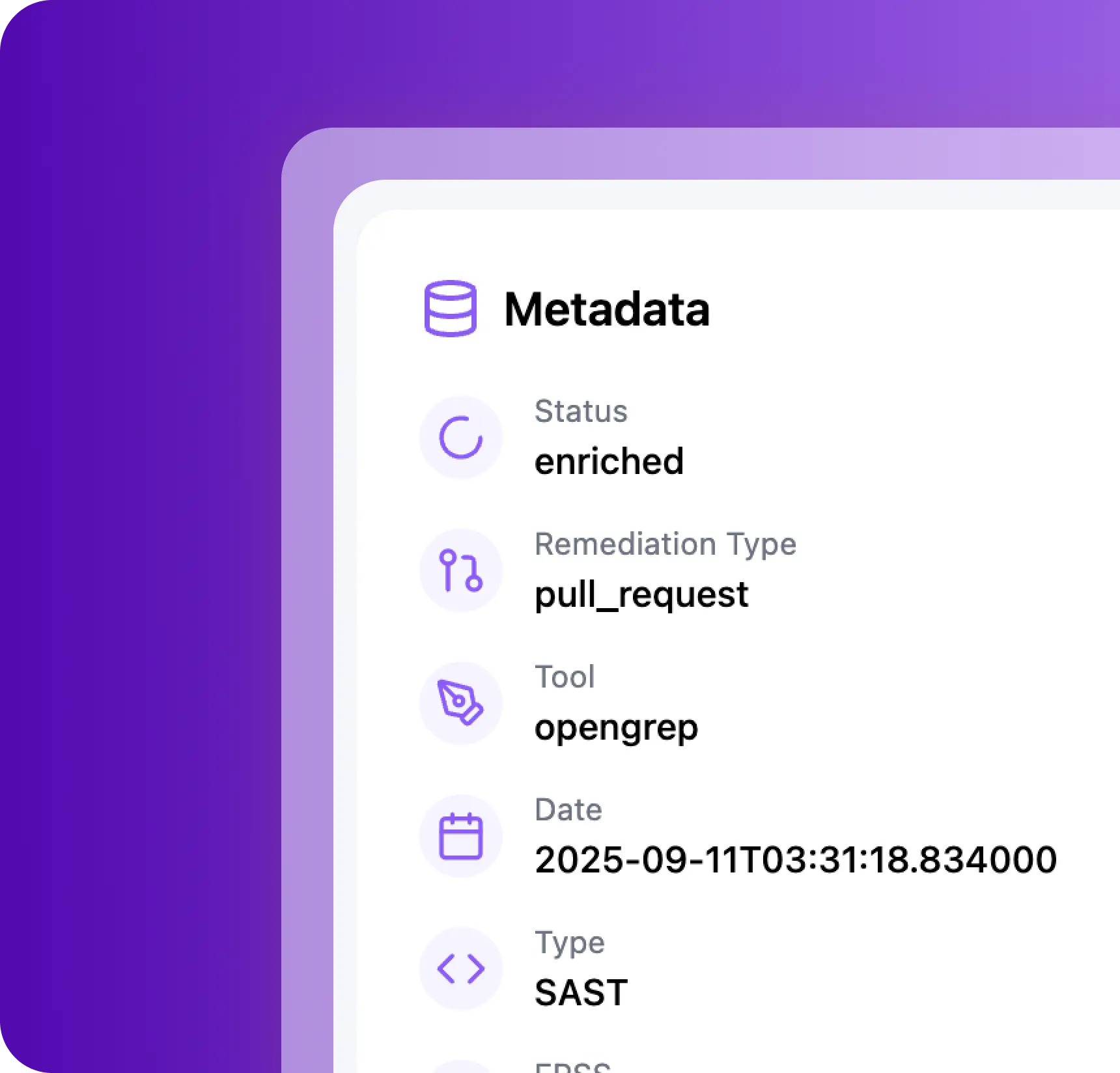

Continue Beveiligingsscanning

Krijg realtime detectie van kwetsbaarheden in code, containers en cloud.

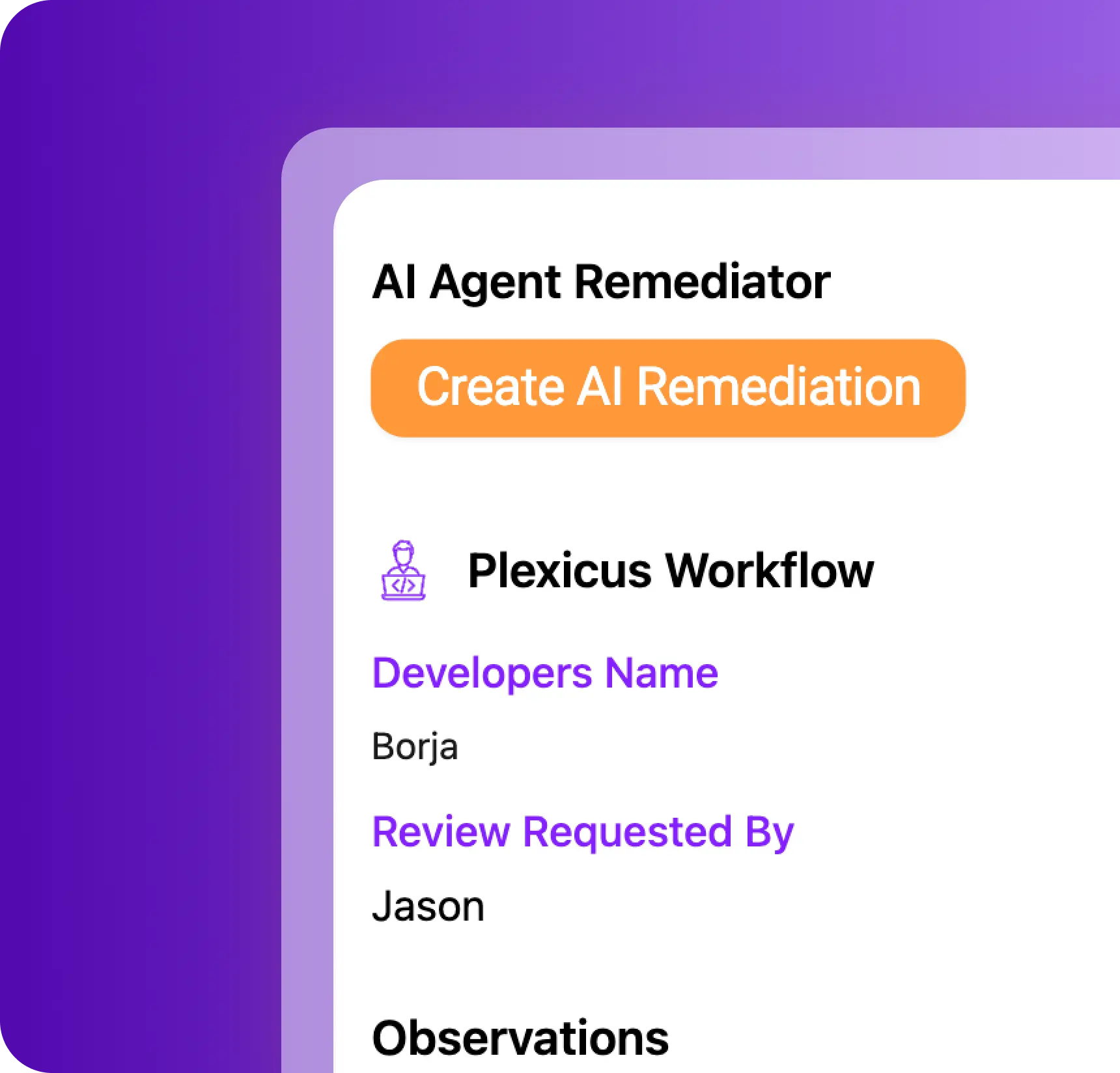

Step 3

Reparaties Voor U Gedaan

Plexicus verhelpt automatisch risico's en verandert waarschuwingen in echte oplossingen.

Beveiliging Die Meetbare Impact Levert

Van weken handmatig werk naar uren geautomatiseerde oplossingen, Plexicus versnelt herstel en naleving.

Los Problemen 80% Sneller Op

Los kwetsbaarheden op in uren, niet weken, met geautomatiseerde oplossingen.

Verminder Waarschuwingen met 70%

Zeg vaarwel tegen waarschuwingsoverbelasting en focus op wat belangrijk is.

Halveer Herstelkosten

Verminder handmatig werk en beveiligingsoverhead met automatisering.

Naleving in de Helft van de Tijd

Wees audit-klaar voor SOC 2, HIPAA of ISO twee keer zo snel.

What Security Leaders Say

Trusted by leading cloud-native teams to protect apps and infrastructure

"Plexicus heeft ons herstelproces gerevolutioneerd - ons team bespaart elke week uren!"

Alejandro Aliaga

CTO, Ontinet

"De integratie is naadloos en de AI-aangedreven automatische herstel is een game-changer."

Michael Chen

DevSecOps Lead, Devtia

"Plexicus is een essentieel onderdeel van onze beveiligingstoolkit geworden. Het is alsof er 24/7 een deskundige beveiligingsingenieur beschikbaar is."

Jennifer Lee

CTO, Quasar Cybersecurity

Try Plexicus CNAPP Today

Our team of experts can help you design a security and compliance solution tailored to your specific needs.