CVSS (Common Vulnerability Scoring System)

TL;DR

CVSS är ett standardiserat sätt att säga hur allvarlig en säkerhetsbugg är. Det ger varje sårbarhet en poäng från 0 till 10 så att team vet vad de ska åtgärda först.

Tänk på det så här:

- 0.0 → Inget problem

- 10.0 → Släpp allt och åtgärda det nu

Vad är CVSS?

CVSS är ett gratis, allmänt använt poängsystem för säkerhetssårbarheter. Det underhålls av en branschgrupp kallad FIRST, och det används av praktiskt taget alla inom säkerhet.

Varje sårbarhet får ett nummer mellan 0.0 och 10.0 baserat på saker som:

- Hur lätt det är att utnyttja

- Om det kan attackeras på distans

- Hur mycket skada det kan orsaka?

I enkla termer: CVSS är en termometer för programvarubuggar.

Varför CVSS är viktigt

Utan CVSS skulle alla beskriva allvarlighetsgraden olika. En leverantör kanske säger att en bugg är “kritisk”, medan en annan kallar den “medel”. CVSS ger alla ett gemensamt språk.

Det är viktigt eftersom:

- Det talar om för team vad de ska åtgärda först De flesta företag sätter regler som: “Allt över 9.0 måste åtgärdas inom 48 timmar.”

- Det används av sårbarhetsdatabaser National Vulnerability Database (NVD) tilldelar CVSS-poäng till nästan varje CVE, vilket gör att verktyg automatiskt kan sortera tusentals problem.

- Det tar bort gissningar Istället för att argumentera om hur illa en bugg känns, tvingar CVSS dig att titta på konkreta faktorer som exploaterbarhet och påverkan.

Hur CVSS fungerar

CVSS har tre typer av poäng. Oftast ser du bara den första.

1. Baspoäng (den som alla använder)

Detta mäter hur allvarlig sårbarheten är i sig själv, oavsett var den är implementerad.

Den tittar på frågor som:

- Kan detta utnyttjas över internet?

- Är det lätt eller svårt att genomföra?

- Behöver angriparen en inloggning?

- Behöver de lura en användare?

- Vad händer om det utnyttjas? (datastöld, systemövertagande, driftstopp)

Detta är poängen du vanligtvis ser i CVE-listor.

2. Temporär poäng (ibland använd)

Denna justerar poängen baserat på vad som händer just nu.

Till exempel:

- Finns det offentlig exploateringskod? (Poängen går upp)

- Finns det en patch tillgänglig? (Poängen går ner)

3. Miljöpoäng (avancerad, valfri)

Denna anpassar poängen till din miljö.

Till exempel:

- Är systemet endast internt? (Mindre allvarligt)

- Innehåller det kunddata? (Mer allvarligt)

Ett verkligt exempel: Log4j

Log4j (Log4Shell) är en av de mest kända sårbarheterna någonsin.

Dess CVSS-poäng var 10.0 (Kritiskt).

Varför?

- Det kunde utnyttjas på distans

- Det krävde ingen inloggning

- Det var lätt att utnyttja

- Det tillät fullständig systemkompromettering

Vem använder CVSS?

- Programvaruleverantörer för att förklara hur allvarlig en bugg är

- Säkerhetsteam för att fokusera på de farligaste problemen

- Revisorer för att kontrollera om sårbarheter åtgärdas i tid

CVSS-poängintervall (v3.1)

Här är hur siffrorna vanligtvis översätts:

- 0,0 → Inget problem

- 0,1–3,9 → Låg (åtgärda senare)

- 4,0–6,9 → Medel (åtgärda snart)

- 7,0–8,9 → Hög (åtgärda omedelbart)

- 9,0–10,0 → Kritisk (åtgärda omedelbart)

Bästa praxis (Viktigt)

- Förlita dig inte enbart på CVSS CVSS mäter allvarlighetsgrad, inte risk. En kritisk bugg på en server som är avstängd är inget verkligt hot.

- Kombinera CVSS med sannolikhet Para ihop CVSS med EPSS för att se vilka buggar som faktiskt sannolikt kommer att utnyttjas.

- Anpassa för din miljö En bugg på en testserver är inte samma sak som en bugg på en produktionsdatabas.

- Känn till versionerna CVSS v4.0 finns, men v3.1 är fortfarande den mest använda idag.

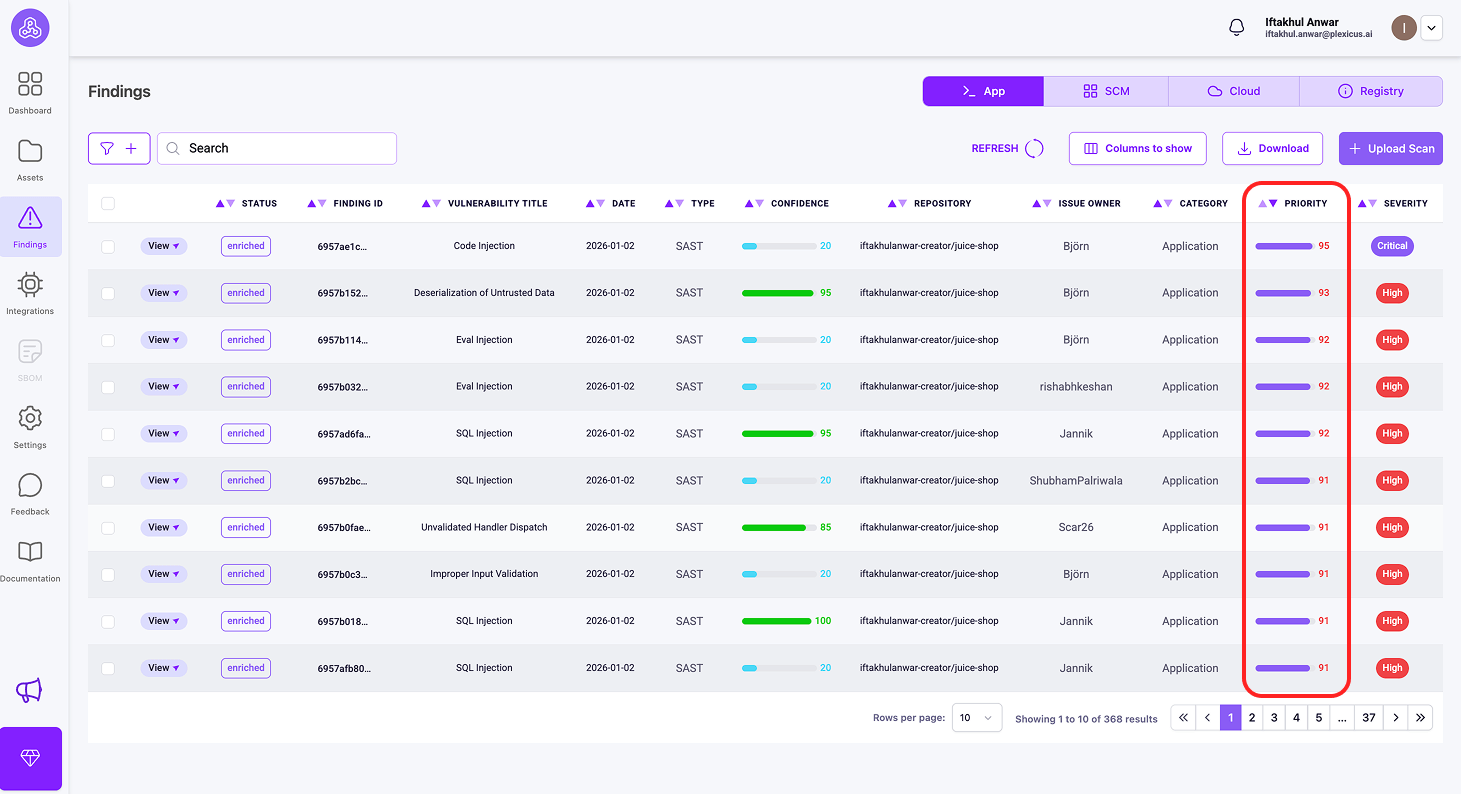

Undvik larmtrötthet

Att hitta säkerhetsproblem är bara användbart om ditt team vet vad som ska åtgärdas först. Att överösa ingenjörer med hundratals larm förbättrar inte säkerheten; det skapar larmtrötthet

Plexicus hjälper genom att rangordna sårbarheter så att ditt team kan fokusera på det som verkligen är viktigt. Istället för att behandla varje problem likadant, använder Plexicus några enkla mätvärden för att vägleda prioriteringen.

1) Prioritet

Vad det betyder: Hur brådskande detta problem verkligen är

Prioritet är en poäng från 0 till 100 som sammanfattar allt i ett nummer:

- Teknisk allvarlighetsgrad (CVSS v4)

- Affärspåverkan

- Hur sannolikt det är att det utnyttjas

Detta är din åtgärdslista. Sortera efter Prioritet och börja från toppen.

- Prioritet 85 → Släpp allt och åtgärda detta nu

- Prioritet 45 → Viktigt, men det kan vänta till nästa sprint

Exempel

Ett SQL-injektionsproblem i ett internt verktyg som:

- Endast är tillgängligt via företagets VPN

- Inte lagrar känslig data

Poäng:

- CVSS v4: 8.2 (tekniskt allvarligt)

- Affärspåverkan: 45 (internt verktyg, begränsad exponering)

- Exploateringsmöjlighet: 30 (kräver inloggning)

- Prioritet: 48

Varför prioritet är viktigt

Om du bara tittade på CVSS-poängen, kanske du skulle få panik eftersom 8.2 låter skrämmande. Prioritet sätter problemet i kontext och säger: ”Detta är verkligt, men inte brådskande. Åtgärda det nästa sprint.”

Det håller team fokuserade på verklig risk istället för att reagera på varje hög CVSS-poäng.

2) Påverkan

Vad det betyder: Hur illa det blir om detta utnyttjas

Påverkan poängsätts från 0 till 100 och återspeglar affärskonsekvenserna, inte bara de tekniska. Det tittar på saker som:

- Är kunddata inblandad?

- Är detta system kritiskt för verksamheten?

- Finns det efterlevnads- eller regulatoriska risker?

Exempel

- SQL-injektion i en offentlig kunddatabas → Påverkan 95

- Samma problem i en intern testmiljö → Påverkan 30

Samma bugg, mycket olika affärsrisk.

3) EPSS

Vad det betyder: Hur sannolikt det är att angripare utnyttjar detta

EPSS förutspår chansen att en sårbarhet kommer att utnyttjas i verkligheten inom de närmaste 30 dagarna. Det sträcker sig från 0,0 till 1,0.

Exempel

- En gammal sårbarhet med CVSS 9.0 men inga aktiva attacker → EPSS 0.01

- En nyare sårbarhet med CVSS 6.0 som angripare aktivt använder → EPSS 0.85

EPSS hjälper dig att fokusera på vad angripare bryr sig om just nu, inte bara vad som ser dåligt ut på papper.

Hur man använder dessa mätvärden i Plexicus

- Anslut ditt arkiv och vänta tills skanningen är klar

- Gå till sidan Findings

- Sortera och filtrera efter Priority för att bestämma vad som ska åtgärdas först

Relaterade termer

- CVE (Common Vulnerabilities and Exposures)

- EPSS (Exploit Prediction Scoring System)

- Sårbarhetshantering

- NVD (National Vulnerability Database)

CVSS FAQ

Vad är den högsta CVSS-poängen?

10.0. Det betyder att buggen är lätt att utnyttja och orsakar stor skada.

Är en 9.0 alltid värre än en 7.0?

På papper, ja. I verkligheten, inte alltid. En 7.0 som aktivt utnyttjas kan vara farligare än en 9.0 som ingen använder.

Vem sätter CVSS-poängen?

Vanligtvis mjukvaruleverantören eller NVD. Ibland gör säkerhetsforskare det.

Kan jag ändra en CVSS-poäng internt?

Ja. Många team justerar poäng för att återspegla deras verkliga miljö, särskilt om de har starka skydd på plats.