Förflytta Säkerhet Överallt

Dina applikationer levereras med sårbarheter. Statisk skanning missar 40% av kritiska brister. Manuella säkerhetsgranskningar bromsar utgåvor. Plexicus ASPM åtgärdar den trasiga applikationssäkerhetslivscykeln.

Tekniskt Problem: Fragmenterade Säkerhetsverktyg

Traditionella säkerhetsmetoder skapar fler problem än de löser

Nyckelutmaningar:

Komplexa Arkitekturer

Hantera säkerhet över mikrotjänster, containrar och molnbaserade miljöer

73% ökning i komplexitetSnabbt CI/CD

Åtgärda sårbarheter inom snabba distributionscykler

5x snabbare distributionerVarningsutmattning

Minska brus från olika säkerhetsverktyg

1000+ dagliga varningarSäkerhet vs Hastighet

Säkerställa att säkerhet stärker snarare än hindrar utveckling

40% långsammare utgåvorTraditionella säkerhetsmetoder kämpar med dessa utmaningar, vilket belyser behovet av en mer intelligent och integrerad säkerhetshanteringslösning.

Säkerhetsteam

Möter Moderna Utmaningar

Komplexa Arkitekturer

73% ökning

Kärnkapaciteter

Omfattande säkerhetstäckning över hela din applikations livscykel

Code Analysis Flow

Source Code

AST Parser

Rule Engine

Codex Remedium

Languages Supported:

Vulnerability Types:

AI-drivet Åtgärdande

Codex Remedium Agent: Din AI-säkerhetsingenjör som automatiskt åtgärdar sårbarheter

Codex Remedium Arbetsflöde

Sårbarhet Upptäckt

Kontextanalys

- • Kodstrukturanalys

- • Förståelse av affärslogik

- • Ramverksmönsterigenkänning

Fixgenerering

Testning & Validering

Exempel på Fixgenerering

Före (Sårbar)

Efter (Codex Remedium)

Genererade Artefakter:

Plexicus ASPM: Din Intelligent Säkerhets Co-Pilot

Plexicus ASPM är utformad för att övervinna moderna säkerhetsutmaningar genom att erbjuda en enhetlig, AI-driven plattform som integreras sömlöst i dina utvecklingsarbetsflöden. Vi förvandlar applikationssäkerhet från en reaktiv syssla till en proaktiv, intelligent och automatiserad process.

Komplett Synlighet

Få omfattande insikter över hela din applikationssäkerhetslandskap

AI-driven Intelligens

Avancerade maskininlärningsalgoritmer som förstår kontext och prioriterar hot

Smart Automation

Automatiserade arbetsflöden som integreras sömlöst i din utvecklingsprocess

Proaktivt Skydd

Håll dig före hot med förutsägande säkerhetsåtgärder och realtidsövervakning

Key Benefits:

ASPM Integration

NyIntegrera säkerhet sömlöst över hela din mjukvaruutvecklingslivscykel med intelligent automation och kontinuerlig övervakning.

Kod: Statisk Analys & Hemlighetsdetektion

Realtidsskanning av sårbarheter och säker kodningsmönster direkt i din IDE och repositories.

Bygg: Beroende- & Containersäkerhet

Automatisk skanning av beroenden och containerbilder med sårbarhetsblockering före distribution.

Testning: Dynamisk Säkerhetstestning

Intelligent säkerhetstestgenerering och automatiserad penetrationstestning med omfattande täckning.

Distribuera: Infrastruktur Säkerhetsvalidering

Konfigurationsskanning och efterlevnadskontroller som säkerställer säkra distributionspraxis.

Övervaka: Runtime Skydd & Övervakning

Kontinuerlig hotdetektering och automatiserad incidentrespons med realtidsinsikter om säkerhet.

Code Analysis

Static code analysis identifies security vulnerabilities, coding errors, and compliance issues directly in your source code.

- Detect security vulnerabilities early

- Enforce secure coding standards

- Identify sensitive data exposure risks

AI Security Analysis

Real-time vulnerability detection and analysis

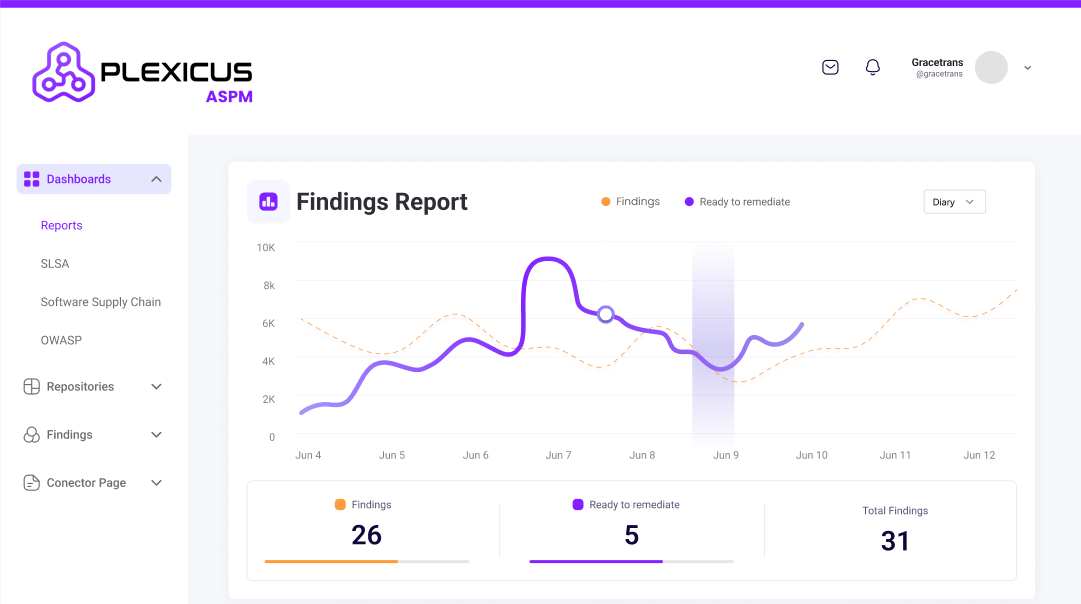

Security Findings

Efterlevnadsautomation

Automatiserad övervakning och rapportering av efterlevnad för industristandarder

SOC 2 Typ II

Automatiserade Kontroller:

ISO 27001:2022

Automatiserade Kontroller:

Automatiserad Efterlevnadsrapportering

Realtidsstatus för efterlevnad och revisionsklar dokumentation

Verklig Världspåverkan

Mätbara förbättringar i säkerhetsställning och utvecklarproduktivitet

Säkerhetsvarningar

Veckovis Triageringstid

Falsk Positiv Frekvens

Genomsnittlig Åtgärdstid

Transformera Din Säkerhetsställning

Kom Igång

Välj din väg för att implementera Plexicus ASPM i din organisation

För Utvecklare

Skanna ditt lokala repository för sårbarheter

# Skanna ditt lokala repository för sårbarheter

python analyze.py --config=aspm-dev-config.yaml --files="./" --output=pretty

För DevSecOps Team

Integrera ASPM i din CI/CD-pipeline

# Integrera ASPM i din CI/CD-pipeline

curl -X POST "https://api.plexicus.com/receive_plexalyzer_message" -H "Authorization: Bearer {PLEXICUS_TOKEN}" -H "Content-Type: application/json" -d '{

"request": "create-repo",

"request_id": "cicd-aspm-setup",

"extra_data": {

"repository_name": "{CI_PROJECT_NAME}",

"repository_url": "{CI_PROJECT_URL}",

"auto_fix_enabled": true,

"fail_on_severity": "high"

}

}'

För Säkerhetsarkitekter

Konfigurera anpassade säkerhetspolicyer och regler

# Konfigurera anpassade säkerhetspolicyer och regler

curl -X POST "https://api.plexicus.com/receive_plexalyzer_message" -H "Authorization: Bearer {PLEXICUS_TOKEN}" -H "Content-Type: application/json" -d '{

"request": "configure-aspm",

"request_id": "architect-aspm-setup",

"extra_data": {

"repository_id": "{MASTER_REPO_ID}",

"custom_rules_path": "./security/rules.rego",

"policy_inheritance": true

}

}'