10 lựa chọn thay thế hàng đầu cho SentinelOne Singularity Cloud vào năm 2026: Từ phát hiện tự động đến khắc phục bằng AI

SentinelOne Singularity Cloud là một trong những sản phẩm đầu tiên trong lĩnh vực EDR/CWPP Tự động. Các tác nhân được hỗ trợ bởi AI của nó cung cấp bảo vệ nhanh chóng, ngoại tuyến và đã giúp nhiều tổ chức tránh được các cuộc tấn công ransomware.

Tuy nhiên, khi chúng ta tiến vào năm 2026, nút thắt cổ chai đã chuyển từ Phát hiện sang Thông lượng. Với 131+ CVE mới xuất hiện mỗi ngày và các tác nhân AI phát hành mã với tốc độ máy móc, chỉ đơn giản “chặn” một mối đe dọa không còn đủ nữa. Để minh họa rủi ro, hãy xem xét kịch bản này: một CVE bị bỏ lỡ hôm nay có thể bị khai thác trong vài giờ, dẫn đến các vi phạm dữ liệu khiến các công ty tốn hàng triệu đô la trong nỗ lực phục hồi. Các đội ngũ hiện đại đang tìm kiếm các giải pháp thay thế có thể thu hẹp “Khoảng cách An ninh-Phát triển” bằng cách cung cấp Khắc phục Tự động để giải quyết lượng lớn các lỗ hổng bảo mật tồn đọng.

Tại sao tin tưởng chúng tôi?

Tại Plexicus, chúng tôi tin rằng an ninh là một Vấn đề Thông lượng. Chuyên môn của chúng tôi được xây dựng trên nghiên cứu lỗ hổng bảo mật có nguy cơ cao, bao gồm 170+ lỗi đã được xác minh trong curl; và chúng tôi ưu tiên các công cụ đạt được giảm 95% MTTR bằng cách thay thế phân loại thủ công bằng các sửa lỗi mã hỗ trợ AI. Chúng tôi không chỉ cảnh báo; chúng tôi đóng vé.

Nhìn thoáng qua: Top 10 lựa chọn thay thế SentinelOne cho năm 2026

| Nền tảng | Tốt nhất cho | Khác biệt cốt lõi | Loại thiết lập |

|---|---|---|---|

| Plexicus | Khắc phục nhanh chóng | AI-Powered “Click-to-Fix” | Không cần đại lý (OIDC) |

| Wiz | Tầm nhìn đám mây | Biểu đồ bảo mật | Không cần đại lý |

| CrowdStrike | Tình báo mối đe dọa | XDR một đại lý | Dựa trên đại lý |

| Sysdig Secure | K8s Runtime | Chặn hoạt động dựa trên eBPF | Dựa trên đại lý |

| Orca Security | Bảo mật dữ liệu | Công nghệ SideScanning | Không cần đại lý |

| Prisma Cloud | Tuân thủ doanh nghiệp | Chính sách hợp nhất dưới dạng mã | Kết hợp |

| AccuKnox | Zero Trust | Giảm thiểu nội tuyến KubeArmor | Dựa trên đại lý |

| Microsoft Defender | Hệ sinh thái Azure | Tích hợp đám mây gốc | Kết hợp |

| Aqua Security | Đảm bảo hình ảnh | Quét an toàn mặc định | Kết hợp |

| Trend Vision One | Đám mây lai/đa đám mây | Vá ảo cho hệ thống cũ | Kết hợp |

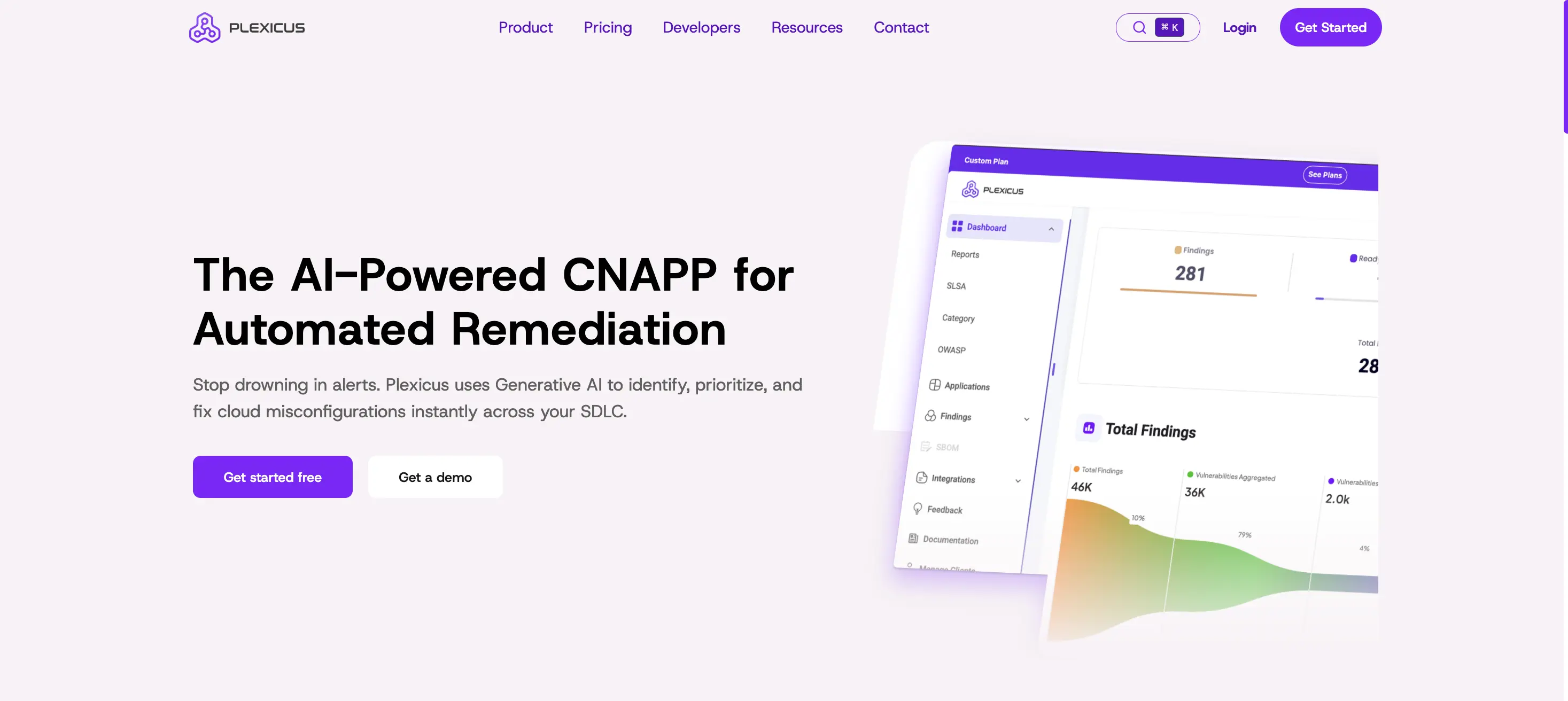

1. Plexicus

Plexicus giải quyết khoảng cách “Thời gian để khai thác” bằng cách thay thế nghiên cứu thủ công bằng Khắc phục AI do con người kích hoạt. Trong khi SentinelOne được xây dựng cho SOC, Plexicus được xây dựng cho sự hợp tác giữa Nhà phát triển và Bảo mật.

- Tính năng chính: Codex Remedium là một động cơ AI phân tích các lỗ hổng và tạo ra các bản vá mã chức năng, yêu cầu kéo, và các bài kiểm tra đơn vị được thiết kế riêng cho cơ sở mã của bạn.

- Khác biệt cốt lõi: Plexicus chuyển từ “Cảnh báo” sang “Điều phối.” Nó lấy một phát hiện—dù từ mã hay đám mây—và cung cấp một lộ trình khắc phục chỉ với một cú nhấp chuột để đóng rủi ro.

- Ưu điểm: Giảm đáng kể MTTR; kết nối Mã (ASPM), Bảo mật Container, và Đám mây (CSPM] trong một quy trình làm việc sửa chữa thống nhất; triển khai không cần đại lý.

- Nhược điểm: Việc hợp nhất sản xuất vẫn cần một người kiểm soát để đảm bảo an toàn.

- Tại sao chọn nó: Nếu đội ngũ kỹ thuật của bạn là nút thắt cổ chai chính và bạn cần tự động hóa phần “sửa chữa” của bảo mật.

2. Wiz

Wiz là giải pháp thay thế không cần đại lý hàng đầu trong ngành. Năm 2026, nó vẫn là tiêu chuẩn cho Khả năng hiển thị, sử dụng cơ sở dữ liệu đồ thị để hiển thị cách một lỗ hổng đám mây có thể dẫn đến vi phạm.

- Các tính năng chính: Quét không cần tác nhân; Đồ thị bảo mật xác định “Kết hợp độc hại” của rủi ro.

- Điểm khác biệt cốt lõi: Giao diện người dùng/Trải nghiệm người dùng (UI/UX) xuất sắc giúp dễ dàng bảo mật các kiến trúc đám mây phức tạp.

- Ưu điểm: Thời gian “nhìn thấy” nhanh nhất; chi phí quản lý rất thấp.

- Nhược điểm: Không có khả năng giết tiến trình khi đang chạy; giá có thể tăng mạnh theo khối lượng công việc.

3. CrowdStrike Falcon Cloud Security

CrowdStrike là đối thủ trực tiếp nhất của SentinelOne. Nó được các đội ngũ ưa chuộng khi muốn có Tình báo mối đe dọa tốt nhất và một tác nhân thống nhất cho cả máy tính xách tay và máy chủ.

- Các tính năng chính: Phát hiện và phản hồi được quản lý 24/7 (MDR); kiến trúc tác nhân đơn.

- Điểm khác biệt cốt lõi: Liên kết dữ liệu mối đe dọa toàn cầu từ hàng triệu điểm cuối để ngăn chặn các cuộc tấn công đám mây.

- Ưu điểm: Phản hồi sự cố đẳng cấp thế giới; ngăn chặn khi đang chạy mạnh mẽ.

- Nhược điểm: Ít tập trung vào “Shift Left” (mã/SCA) hơn so với các công cụ phát triển chuyên biệt.

4. Sysdig Secure

Nếu ngăn xếp của bạn nặng về Kubernetes, Sysdig là tiêu chuẩn. Nó sử dụng eBPF để phát hiện các cuộc tấn công bên trong kernel khi chúng xảy ra.

- Tính năng chính: Chặn thời gian thực; pháp y Kubernetes sâu.

- Khác biệt cốt lõi: Được xây dựng trên tiêu chuẩn mã nguồn mở Falco, cung cấp khả năng hiển thị sâu nhất có thể vào hành vi của container.

- Ưu điểm: Ngăn chặn thời gian chạy vượt trội; tác động hiệu suất rất thấp.

- Nhược điểm: Yêu cầu kỹ thuật cao để quản lý các quy tắc Falco.

5. Orca Security

Orca tiên phong với SideScanning, quét các khối công việc đám mây của bạn ở mức lưu trữ khối. Đây là lựa chọn thay thế tốt nhất cho Bảo mật Dữ liệu (DSPM).

- Tính năng chính: Khám phá dữ liệu nhạy cảm; quản lý lỗ hổng không cần agent.

- Khác biệt cốt lõi: Mô hình dữ liệu thống nhất cung cấp khả năng hiển thị toàn bộ mà không cần chạy mã trên máy chủ của bạn.

- Ưu điểm: Không gây cản trở với DevOps; khả năng hiển thị sâu vào các tài sản không được quản lý.

- Nhược điểm: Phản hồi thời gian thực hạn chế so với EDR dựa trên agent.

6. Prisma Cloud (Palo Alto Networks)

Prisma là “lựa chọn của người hợp nhất.” Đây là nền tảng toàn diện nhất cho các doanh nghiệp lớn cần tuân thủ 360 độ.

- Tính năng chính: Chính sách dưới dạng mã hợp nhất; tích hợp sâu với hệ sinh thái tường lửa của Palo Alto.

- Điểm khác biệt cốt lõi: Bao phủ mọi lớp của ngăn xếp, từ quét IaC đến tường lửa bảo mật mạng.

- Ưu điểm: Lựa chọn “Doanh nghiệp” an toàn nhất; bao phủ mọi khung tuân thủ (SOC2, HIPAA, ISO).

- Nhược điểm: Cực kỳ phức tạp; thường yêu cầu một đội ngũ bảo mật chuyên dụng để quản lý.

7. AccuKnox

AccuKnox là người dẫn đầu trong bảo mật runtime Zero Trust, cung cấp giảm thiểu mối đe dọa trực tuyến thông qua công nghệ KubeArmor của mình.

- Tính năng chính: Giảm thiểu trực tuyến (Mạng, Tệp, Quy trình); thực thi chính sách Zero Trust.

- Điểm khác biệt cốt lõi: Không chỉ cảnh báo; nó thực thi mô hình “Quyền tối thiểu” ở cấp hệ điều hành để ngăn chặn các cuộc tấn công trước khi chúng bắt đầu.

- Ưu điểm: Bảo mật Kubernetes mạnh nhất; minh bạch nhờ mã nguồn mở.

- Nhược điểm: Rào cản gia nhập cao hơn cho các đội ngũ chưa quen với kiến trúc Zero Trust.

8. Microsoft Defender for Cloud

Đối với các tổ chức tập trung vào Azure, Defender là lựa chọn gốc đã phát triển thành một nền tảng đa đám mây mạnh mẽ.

- Các tính năng chính: Bảo mật tích hợp cho Azure, AWS và GCP; khắc phục tự động cho các cấu hình sai trên đám mây.

- Điểm khác biệt cốt lõi: Tích hợp sâu với Entra ID của Microsoft và Defender for Endpoint.

- Ưu điểm: Hiệu quả chi phí cao cho khách hàng của Microsoft; triển khai liền mạch.

- Nhược điểm: Các tính năng đa đám mây có thể cảm thấy kém trưởng thành hơn so với các đối thủ chuyên biệt.

9. Aqua Security

Aqua là người tiên phong trong Bảo vệ Ứng dụng Gốc Đám mây (CNAPP). Nó phù hợp nhất cho các nhóm muốn đảm bảo hình ảnh container của họ là “An toàn theo mặc định.”

- Các tính năng chính: Đảm bảo và ký hình ảnh; phân tích mối đe dọa động trong các hộp cát.

- Điểm khác biệt cốt lõi: Tập trung sâu vào quy trình xây dựng và triển khai để ngăn mã độc hại đến môi trường sản xuất.

- Ưu điểm: Tích hợp “Shift Left” xuất sắc; bảo mật container mạnh mẽ.

- Nhược điểm: Giao diện có thể là mô-đun và phức tạp để điều hướng.

10. Trend Vision One

Trend Micro là người kỳ cựu cho các môi trường Đám mây Lai. Nó là lựa chọn tốt nhất cho các tổ chức vẫn còn có các hệ thống di sản tại chỗ đáng kể.

- Tính năng chính: Vá ảo; hỗ trợ rộng rãi cho hệ điều hành cũ (ví dụ: Windows 2008).

- Khác biệt cốt lõi: Dữ liệu mối đe dọa hàng thập kỷ kết hợp với nền tảng XDR hiện đại cho môi trường lai.

- Ưu điểm: Hỗ trợ không đối thủ cho cơ sở hạ tầng hỗn hợp; độ ổn định cấp doanh nghiệp đáng tin cậy.

- Nhược điểm: Có thể cảm thấy nặng nề và “cũ kỹ” hơn so với các công cụ đám mây không cần tác nhân hiện đại.

Câu hỏi thường gặp: Thực tế về an ninh năm 2026

Tại sao chuyển từ SentinelOne Singularity Cloud?

Nhiều đội nhóm chuyển đổi vì Mệt mỏi Cảnh báo và Ma sát Khắc phục. Mặc dù SentinelOne rất giỏi trong việc chặn, nhưng nó không giúp nhà phát triển sửa mã dễ bị tổn thương. Các công cụ như Plexicus lấp đầy khoảng trống đó.

Plexicus có thay thế SentinelOne không?

Plexicus tập trung vào Khắc phục. Trong khi nó giám sát môi trường của bạn, giá trị chính của nó là giúp bạn sửa các lỗ hổng mà các công cụ EDR như SentinelOne sẽ cảnh báo. Năm 2026, mục tiêu là chuyển từ “chặn” sang “vá” trong vòng chưa đầy 60 giây.

An ninh không cần tác nhân có an toàn như tác nhân của SentinelOne không?

Năm 2026, tầm nhìn là bảo vệ. Các công cụ không cần tác nhân (Plexicus, Wiz) cung cấp cho bạn tầm nhìn 100% trên toàn bộ đa đám mây của bạn ngay lập tức. Điều này thường hiệu quả hơn so với việc có các tác nhân sâu chỉ trên 20% máy chủ mà đội của bạn đã cài đặt thành công.

Suy nghĩ cuối cùng

“Chuỗi cung ứng phần mềm” là ranh giới mới. Nếu bạn vẫn đang dựa vào một công cụ chỉ cảnh báo bạn về các mối đe dọa, bạn đang chiến đấu trong một trận chiến tốc độ máy móc với các công cụ tốc độ con người. Bạn cần một nền tảng tăng tốc việc sửa chữa.