Top 10 Công Cụ CNAPP cho Năm 2026 | Nền Tảng Bảo Vệ Ứng Dụng Gốc Đám Mây

Hãy tưởng tượng một buổi chiều thứ Sáu nhộn nhịp tại trung tâm điều hành an ninh của một công ty công nghệ đang phát triển nhanh chóng. Đội ngũ, đã ngập sâu trong các cảnh báo, nhận thông báo liên tục, màn hình của họ nhấp nháy với các vấn đề ‘nghiêm trọng’ đòi hỏi sự chú ý ngay lập tức. Họ có hơn 1.000 tài khoản đám mây trải rộng trên nhiều nhà cung cấp khác nhau, mỗi tài khoản đóng góp vào làn sóng cảnh báo. Tuy nhiên, nhiều cảnh báo trong số này thậm chí không liên quan đến các tài nguyên tiếp xúc với internet, khiến đội ngũ cảm thấy thất vọng và bị choáng ngợp bởi quy mô và sự cấp bách rõ ràng của tất cả. An ninh đám mây rất phức tạp.

Để giải quyết vấn đề này, nhiều tổ chức đang chuyển sang các Nền tảng Bảo vệ Ứng dụng Gốc Đám mây (CNAPP). Tuy nhiên, không phải CNAPP nào cũng giống nhau. Một số chỉ đơn giản là sự kết hợp của các công cụ khác nhau thành một sản phẩm, thiếu sự tích hợp chặt chẽ và khả năng báo cáo thống nhất. Ví dụ, nhiều nền tảng không cung cấp khả năng khắc phục lỗ hổng bảo mật theo thời gian thực, một tính năng quan trọng phân biệt các giải pháp tiên tiến hơn với các bộ công cụ cơ bản.

Bài viết này nhằm làm rõ mọi thứ. Chúng tôi sẽ xem xét 10 nhà cung cấp CNAPP hàng đầu cho năm 2026, tập trung vào bảo vệ thời gian chạy, phân tích đường tấn công và các cách thực tế để khắc phục lỗ hổng mà không cần các cuộc họp khẩn cấp. Việc lựa chọn các nhà cung cấp này dựa trên các tiêu chí như đổi mới trong bảo mật đám mây gốc, dễ dàng tích hợp, tính toàn diện của tính năng và uy tín trên thị trường. Chúng tôi đã thu thập thông tin từ các báo cáo ngành, đánh giá của chuyên gia và phản hồi trực tiếp từ các nhóm bảo mật của các công ty công nghệ hàng đầu để đảm bảo sự liên quan và độ tin cậy của các phát hiện của chúng tôi.

CNAPP là gì?

CNAPP là một nền tảng bảo mật duy nhất kết hợp Quản lý Tư thế Bảo mật Đám mây (CSPM), Bảo vệ Khối lượng Công việc Đám mây (CWPP) và Quản lý Quyền Hạ tầng Đám mây (CIEM).

Thay vì kiểm tra một bucket S3 bị cấu hình sai trong một công cụ và một container dễ bị tổn thương trong một công cụ khác, CNAPP kết nối các điểm. Hãy tưởng tượng một kịch bản mà hệ thống phát hiện một CVE nghiêm trọng trong một container. Ngay lập tức, CNAPP xác định rằng container này có liên quan đến một vai trò IAM có quyền quản trị.

Trong vòng vài phút, nó liên kết lỗ hổng này với các đường tấn công tiềm năng, cung cấp thông tin chi tiết về cách một cuộc khai thác có thể diễn ra. Ngay khi mô hình đe dọa rõ ràng, nền tảng tự động chặn khai thác bằng cách điều chỉnh quyền IAM và cô lập container bị ảnh hưởng. Quá trình liền mạch, từng bước này biến một mối đe dọa bảo mật tiềm năng thành một mối đe dọa được quản lý.

Tại sao CNAPP quan trọng

Rủi ro rất đơn giản: Sự phức tạp. Theo các tiêu chuẩn kỹ thuật gần đây, 80% các vụ vi phạm đám mây thành công liên quan đến cấu hình sai danh tính hoặc vai trò có quyền hạn quá mức.

Nếu bạn vẫn đang sử dụng các công cụ tách biệt, bạn đang bỏ lỡ bối cảnh. Bạn có thể vá 100 lỗ hổng hôm nay, nhưng nếu không có lỗ hổng nào trong đường tấn công hướng ra internet, mức độ rủi ro thực tế của bạn không thay đổi. CNAPP ưu tiên rủi ro dựa trên khả năng khai thác, không chỉ dựa trên điểm số CVSS.

Tại sao nên lắng nghe chúng tôi?

Chúng tôi đã giúp các tổ chức như Ironchip, Devtia, và Wandari bảo vệ các ngăn xếp đám mây gốc của họ. Mặc dù chúng tôi có liên kết với Plexicus, cam kết của chúng tôi trong việc cung cấp các đánh giá khách quan và cân bằng vẫn là ưu tiên hàng đầu. Chúng tôi hiểu nỗi đau của việc mệt mỏi vì cảnh báo vì chúng tôi đã xây dựng Plexicus để giải quyết nó. Nền tảng của chúng tôi không chỉ đánh dấu các vấn đề. Nó còn khắc phục chúng.

“Plexicus đã cách mạng hóa quy trình khắc phục của chúng tôi; đội ngũ của chúng tôi đang tiết kiệm hàng giờ mỗi tuần!”

- Alejandro Aliaga, CTO Ontinet

Chúng tôi biết điều gì làm cho một công cụ CNAPP thực sự có giá trị vì chúng tôi đang xây dựng thế hệ tiếp theo của bảo mật đám mây tự động.

Tổng quan: Các nhà cung cấp CNAPP hàng đầu năm 2026

| Vendor | Trọng Tâm Chính | Tốt Nhất Cho | Điểm Khác Biệt Chính |

|---|---|---|---|

| Plexicus | Khắc Phục Tự Động | Các Nhóm Agile DevOps | Yêu Cầu Kéo Tự Động Sửa Lỗi Bằng AI |

| SentinelOne | Thời Gian Chạy Được AI Hỗ Trợ | Các Nhóm SOC & IR | Công Cụ Bảo Mật Tấn Công |

| Wiz | Khả Năng Nhìn Thấy Không Cần Đại Lý | Khả Năng Mở Rộng Nhanh | Đồ Thị Bảo Mật Đám Mây |

| Prisma Cloud | Bảo Mật Toàn Bộ Vòng Đời | Các Doanh Nghiệp Lớn | Quét Sâu IaC và CI/CD |

| MS Defender | Hệ Sinh Thái Azure | Các Cửa Hàng Tập Trung Vào Microsoft | Tích Hợp Gốc Azure & GitHub |

| CrowdStrike | Tình Báo Mối Đe Dọa | Ngăn Ngừa Vi Phạm Chủ Động | Phát Hiện Tập Trung Vào Đối Thủ |

| CloudGuard | Bảo Mật Mạng | Các Ngành Công Nghiệp Được Quy Định | Phân Tích Luồng Mạng Nâng Cao |

| Trend Vision One | Đám Mây Lai | Di Chuyển Trung Tâm Dữ Liệu | Vá Ảo & Tình Báo ZDI |

| Sysdig Secure | Bảo Mật Kubernetes | Các Ngăn Xếp Nặng K8s | Thông Tin Thời Gian Chạy Dựa Trên eBPF |

| FortiCNAPP | Phân Tích Hành Vi | Hoạt Động Quy Mô Lớn | Lập Bản Đồ Dị Thường Polygraph |

10 Nhà Cung Cấp CNAPP Tốt Nhất Cho Năm 2026

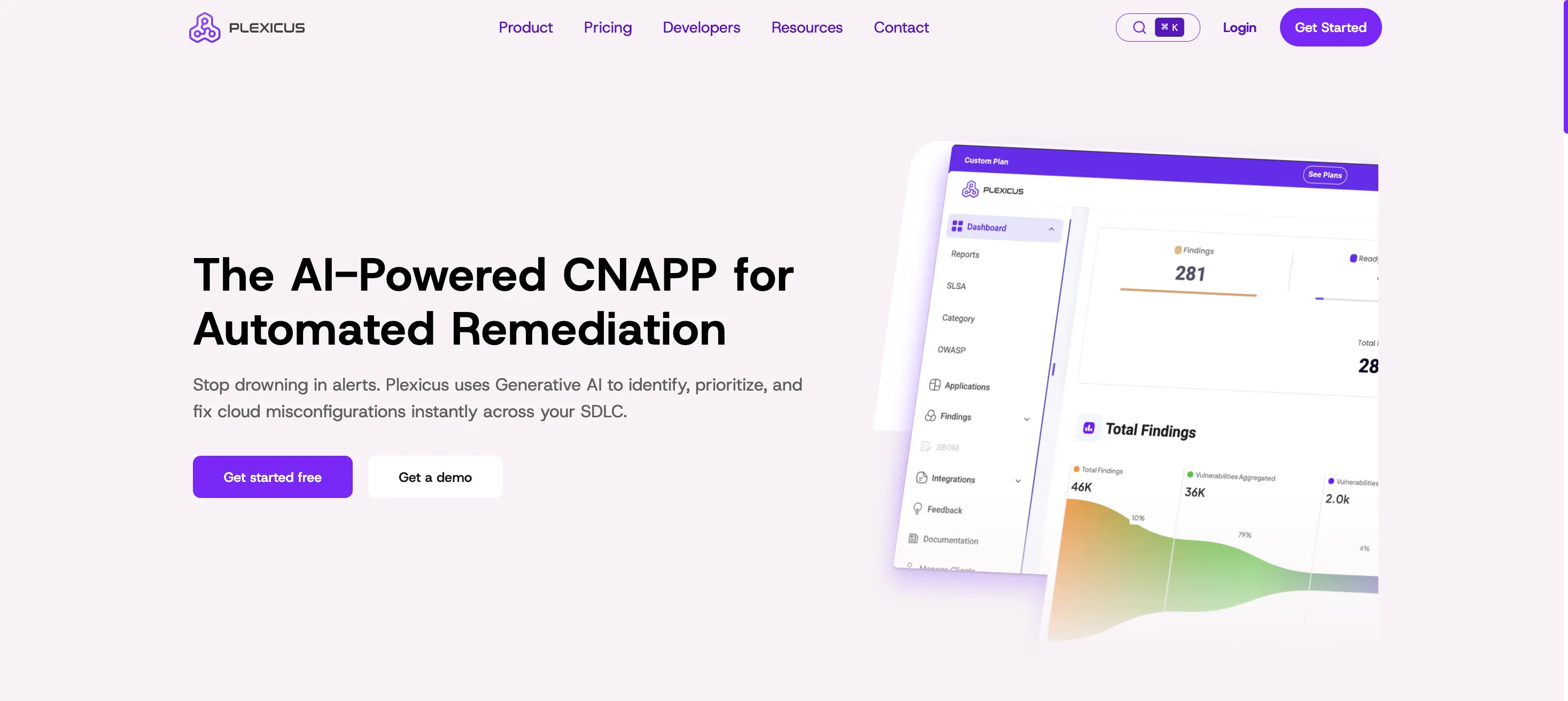

1. Plexicus

Plexicus được xây dựng cho các nhóm ưu tiên khắc phục tự động và quét thời gian thực hơn là báo cáo tĩnh. Trong khi các công cụ khác chỉ ra điều gì sai, Plexicus tập trung vào việc ngăn chặn rò rỉ trước khi nó lan rộng.

Tính Năng:

- Tự động khắc phục lỗi do AI điều khiển: Tạo ra các bản sửa lỗi ở cấp độ mã và tự động mở Pull Requests để giải quyết các lỗ hổng.

- Tích hợp ASPM: Cung cấp cái nhìn sâu sắc về các rủi ro ở cấp độ ứng dụng, liên kết chủ sở hữu mã với các lỗ hổng trên đám mây sản xuất.

- Liên tục lập bản đồ từ mã đến đám mây: Liên kết các lỗi mã nguồn với môi trường chạy thời gian thực.

Ưu điểm:

- Giảm đáng kể thời gian trung bình để khắc phục (MTTR).

- Tích hợp liền mạch với GitHub, GitLab và Bitbucket.

- UX ưu tiên cho nhà phát triển giảm ma sát giữa bảo mật và kỹ thuật.

Nhược điểm:

- Người chơi mới trên thị trường so với các nhà cung cấp tường lửa truyền thống.

- Tập trung mạnh vào các ngăn xếp đám mây hiện đại hơn là các hệ thống tại chỗ cũ.

2. SentinelOne (Singularity Cloud)

SentinelOne là người dẫn đầu trong bảo vệ thời gian chạy do AI điều khiển. Nó sử dụng một Công cụ Bảo mật Tấn công để mô phỏng các đường tấn công nhằm xác minh xem một lỗ hổng có thực sự có thể khai thác được hay không.

Tính năng:

- Đường khai thác đã xác minh: Tự động kiểm tra các vấn đề đám mây để đưa ra các phát hiện dựa trên bằng chứng.

- Purple AI: Một nhà phân tích AI sinh tạo tài liệu điều tra bằng ngôn ngữ tự nhiên.

- Tính toàn vẹn nhị phân: Bảo vệ thời gian thực chống lại các thay đổi trái phép đối với khối lượng công việc.

Ưu điểm:

- Khả năng EDR tốt nhất trong lớp cho khối lượng công việc trên đám mây.

- Tự động hóa cao trong săn lùng mối đe dọa.

Nhược điểm:

- Có thể phức tạp để cấu hình cho các nhóm không có nhà phân tích bảo mật chuyên dụng.

3. Wiz

Wiz tiên phong trong cách tiếp cận không cần agent, dựa trên đồ thị. Nó vượt trội trong việc triển khai nhanh chóng trên các dấu chân đa đám mây khổng lồ.

Tính năng:

- Đồ thị Bảo mật Đám mây: Liên kết các cấu hình sai, lỗ hổng và danh tính.

- Quét Sâu Không Cần Agent: Quét PaaS, VM và serverless mà không cần các agent cục bộ.

Ưu điểm:

- Thời gian đạt giá trị cực kỳ nhanh.

- Hình ảnh hóa hàng đầu trong ngành về các đường tấn công phức tạp.

Nhược điểm:

- Khả năng chặn thời gian chạy hạn chế so với các giải pháp dựa trên agent.

4. Palo Alto Networks (Prisma Cloud)

Prisma Cloud là nền tảng shift-left toàn diện nhất. Nó lý tưởng cho các tổ chức muốn tích hợp sâu vào vòng đời phát triển.

Tính năng:

- Bảo mật IaC: Quét Terraform và CloudFormation để phát hiện vi phạm trong quá trình phát triển.

- WAAS Nâng Cao: Bao gồm bảo mật ứng dụng web và API.

Ưu điểm:

- Bộ tính năng hoàn chỉnh nhất trên thị trường hiện nay.

- Báo cáo tuân thủ quy định mạnh mẽ.

Nhược điểm:

- Thường yêu cầu nỗ lực quản lý đáng kể do kích thước nền tảng.

5. Microsoft Defender for Cloud

Lựa chọn mặc định cho các môi trường nặng Azure, cung cấp tích hợp gốc và mở rộng đa đám mây.

Tính năng:

- Tích hợp Azure Gốc: Khả năng hiển thị sâu nhất có thể vào các nhóm tài nguyên Azure.

- Truy cập Đúng Lúc: Quản lý bề mặt tấn công bằng cách hạn chế phơi bày cổng VM.

Ưu điểm:

- Triển khai không ma sát cho người dùng Azure.

Nhược điểm:

- Hỗ trợ đám mây bên thứ ba (AWS/GCP) có thể cảm thấy kém trưởng thành hơn.

6. CrowdStrike (Falcon Cloud Security)

CrowdStrike tập trung vào bảo mật Trung tâm Đối thủ. Nó được xây dựng cho các đội SecOps cần ngăn chặn các vi phạm đang diễn ra.

Tính năng:

- Chỉ số Tấn công (IOAs): Phát hiện hành vi độc hại dựa trên chiến thuật của đối thủ.

- Tác nhân Hợp nhất: Cảm biến nhẹ duy nhất cho bảo vệ điểm cuối và khối lượng công việc đám mây.

Ưu điểm:

- Tích hợp thông tin đe dọa đẳng cấp thế giới.

Nhược điểm:

- Ít tập trung vào mã nguồn ứng dụng (SAST) so với đối thủ cạnh tranh.

7. Check Point CloudGuard

Một sức mạnh cho bảo mật mạng trong đám mây, cung cấp ngăn chặn mối đe dọa tiên tiến trên các mạng ảo.

Tính năng:

- Phân tích Luồng Mạng: Phân tích sâu lưu lượng đám mây để phát hiện di chuyển ngang.

- Bảng điều khiển Hợp nhất: Một cái nhìn duy nhất cho đám mây công cộng và tường lửa tại chỗ.

Ưu điểm:

- Kiểm soát bảo mật mạng mạnh nhất trong danh mục.

Nhược điểm:

- Giao diện người dùng có thể cảm thấy lỗi thời đối với các đội tập trung vào DevOps hiện đại.

8. Trend Micro (Trend Vision One)

Cung cấp sự tập trung sâu vào môi trường đám mây lai, kết nối giữa khối lượng công việc tại chỗ và đám mây bản địa.

Tính năng:

- Bản vá ảo: Bảo vệ khối lượng công việc chống lại các lỗ hổng zero-day trước khi các bản vá chính thức được áp dụng.

- Thông tin tình báo ZDI: Được hỗ trợ bởi chương trình săn lỗi lớn nhất thế giới.

Ưu điểm:

- Hỗ trợ tuyệt vời cho khối lượng công việc kế thừa và kết hợp.

Nhược điểm:

- Các tính năng gốc đám mây có thể cảm thấy như được gắn thêm vào một lõi cũ hơn.

9. Sysdig (Secure)

Được xây dựng trên nền tảng mã nguồn mở Falco, Sysdig là lựa chọn hàng đầu cho các môi trường nặng về Kubernetes.

Tính năng:

- Thông tin chi tiết thời gian chạy: Xác minh những lỗ hổng nào thực sự được tải và sử dụng.

- Kiểm soát trôi dạt: Phát hiện và chặn các thay đổi trái phép đối với các container đang chạy.

Ưu điểm:

- Khả năng hiển thị container sâu nhất trong ngành.

Nhược điểm:

- Tập trung mạnh vào K8s có thể khiến các tài sản không được container hóa ít được bao phủ hơn.

10. Fortinet (FortiCNAPP)

Sau khi mua lại Lacework, Fortinet cung cấp một cách tiếp cận thông minh đám mây sử dụng học máy để thiết lập hành vi cơ bản.

Tính năng:

- Nền tảng dữ liệu Polygraph: Tự động lập bản đồ hành vi để xác định các bất thường.

- Tích hợp Fortinet Fabric: Kết nối bảo mật đám mây với mạng lưới rộng hơn.

Ưu điểm:

- Xuất sắc trong việc tìm ra “những điều chưa biết” mà không cần quy tắc thủ công.

Nhược điểm:

- Tích hợp nền tảng sau khi mua lại vẫn đang trong quá trình hoàn thiện.

Những lầm tưởng phổ biến

Lầm tưởng #1: Không cần đại lý luôn tốt hơn.

Đây là thỏa thuận: Quét không cần tác nhân rất tốt cho khả năng hiển thị (CSPM), nhưng nó không thể ngăn chặn một khai thác đang hoạt động trong thời gian thực. Đối với các khối lượng công việc quan trọng, bạn vẫn cần một tác nhân (CWPP) để cung cấp chặn thời gian chạy.

Huyền thoại #2: CNAPP thay thế đội ngũ bảo mật của bạn.

Đừng nghĩ rằng một công cụ sẽ sửa chữa một quy trình bị hỏng. CNAPP là một nhân tố nhân lực, nhưng bạn vẫn cần các kỹ sư hiểu chính sách IAM để hành động dựa trên dữ liệu.

Vượt Qua Sự Mệt Mỏi Cảnh Báo

Bảo mật đám mây vào năm 2026 không phải là tìm thêm lỗi. Đó là việc đóng vòng lặp giữa IDE của nhà phát triển và môi trường sản xuất.

Nếu công cụ hiện tại của bạn cung cấp một PDF khổng lồ về “phát hiện” nhưng không có con đường giải quyết, bạn thực sự đang trả tiền cho tiếng ồn. Bảo mật thực sự xảy ra khi công cụ thực hiện công việc nặng nhọc của việc khắc phục.

Plexicus được thiết kế để xử lý điều này bằng cách vượt qua phát hiện và tiến vào sửa chữa tự động. Nếu đội ngũ của bạn mệt mỏi với việc theo đuổi các CVE không thể đạt được, hãy bắt đầu với một nền tảng ưu tiên khả năng khai thác.

Bạn có muốn tôi đi qua một so sánh cụ thể về cách Plexicus xử lý khắc phục IaC so với các công cụ cũ không?

Câu Hỏi Thường Gặp

CNAPP khác biệt như thế nào so với việc sử dụng các công cụ CSPM và CWPP riêng lẻ?

Các công cụ độc lập tạo ra các silo. CSPM có thể tìm thấy một bucket cấu hình sai, nhưng nó sẽ không biết liệu ứng dụng chạy trên VM kết nối có dễ bị tấn công hay không. CNAPP liên kết các điểm dữ liệu này để hiển thị đường tấn công thực tế, giúp đội ngũ của bạn không phải theo đuổi các rủi ro không thể khai thác.

Tôi có thể sử dụng CNAPP cho các môi trường đa đám mây không?

Vâng. Hầu hết các CNAPP hiện đại được thiết kế để chuẩn hóa dữ liệu trên AWS, Azure và GCP. Mục tiêu là áp dụng một chính sách bảo mật duy nhất trên toàn bộ dấu chân đám mây của bạn.

CNAPP có giúp tuân thủ quy định không?

Hầu hết các nền tảng bao gồm các mẫu có sẵn cho SOC 2, HIPAA, PCI DSS và GDPR. Chúng liên tục kiểm tra môi trường của bạn và đánh dấu các vi phạm, giúp việc thu thập bằng chứng nhanh hơn.