موثوق به من قبل المبتكرين في السحابة

سحابة متكاملة

منصة حماية

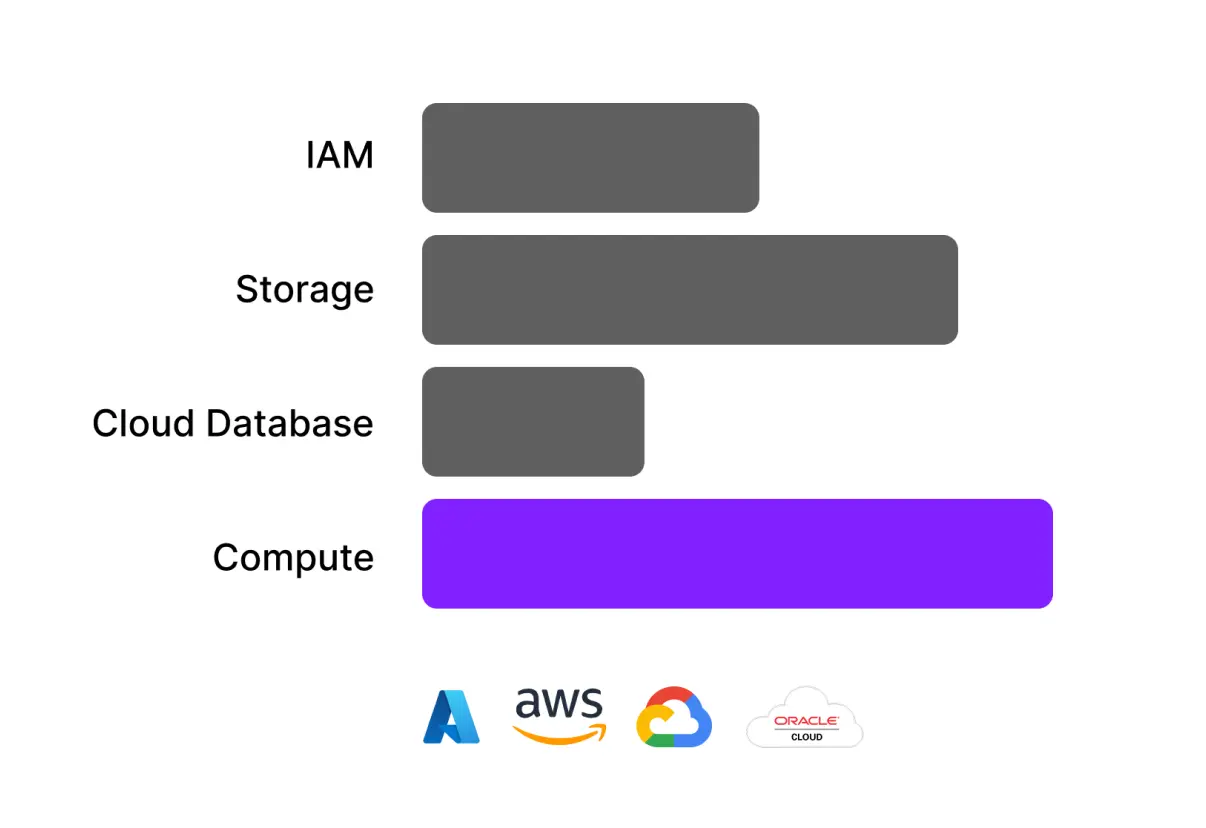

احمِ كل طبقة من بيئتك السحابية الأصلية باستخدام منصة متكاملة تبسط الأمان والامتثال

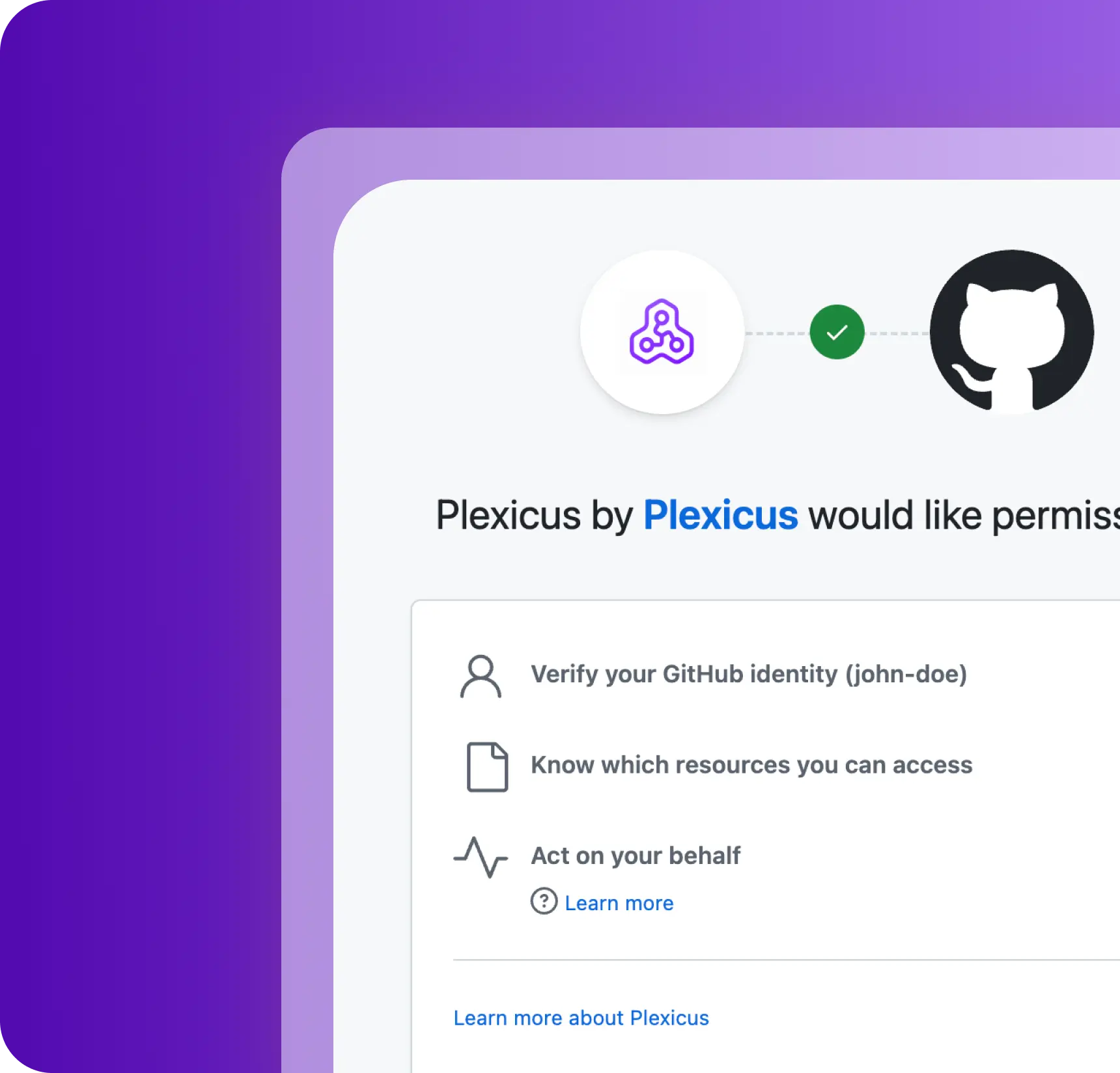

من التعليمات البرمجية إلى السحابة، مؤمنة في دقائق

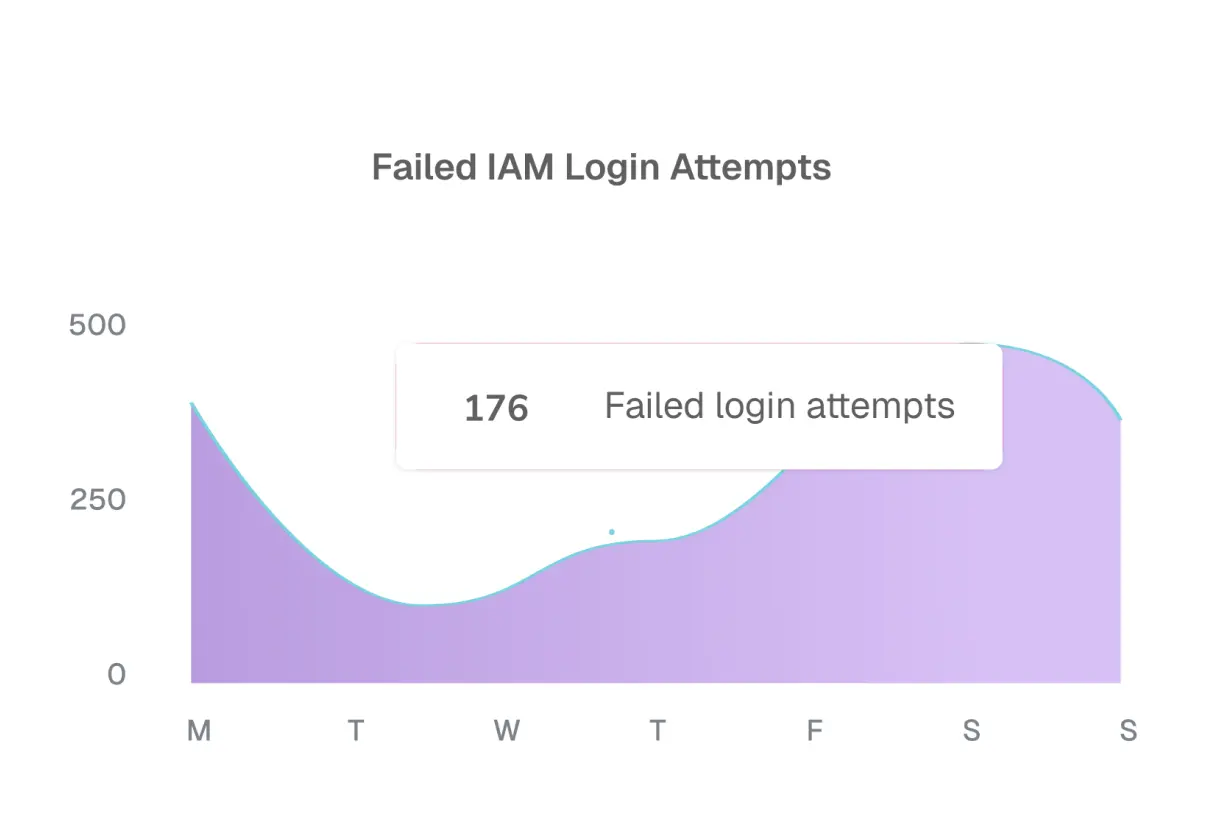

فقط ثلاث خطوات، اتصال، فحص، وإصلاح. يتولى CNAPP الخاص بنا العمل الشاق حتى يوفر فريقك الوقت ويقلل من المخاطر

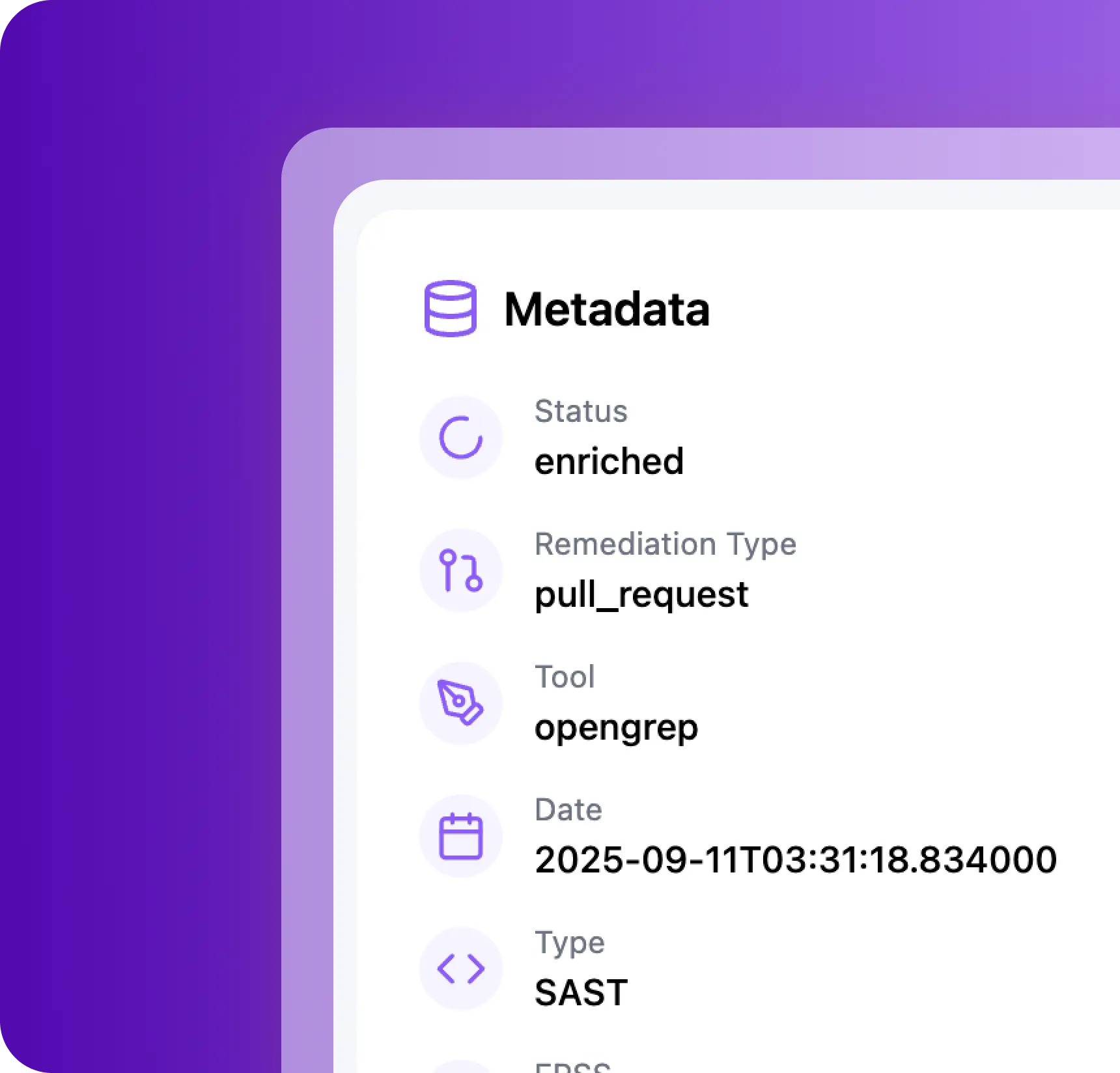

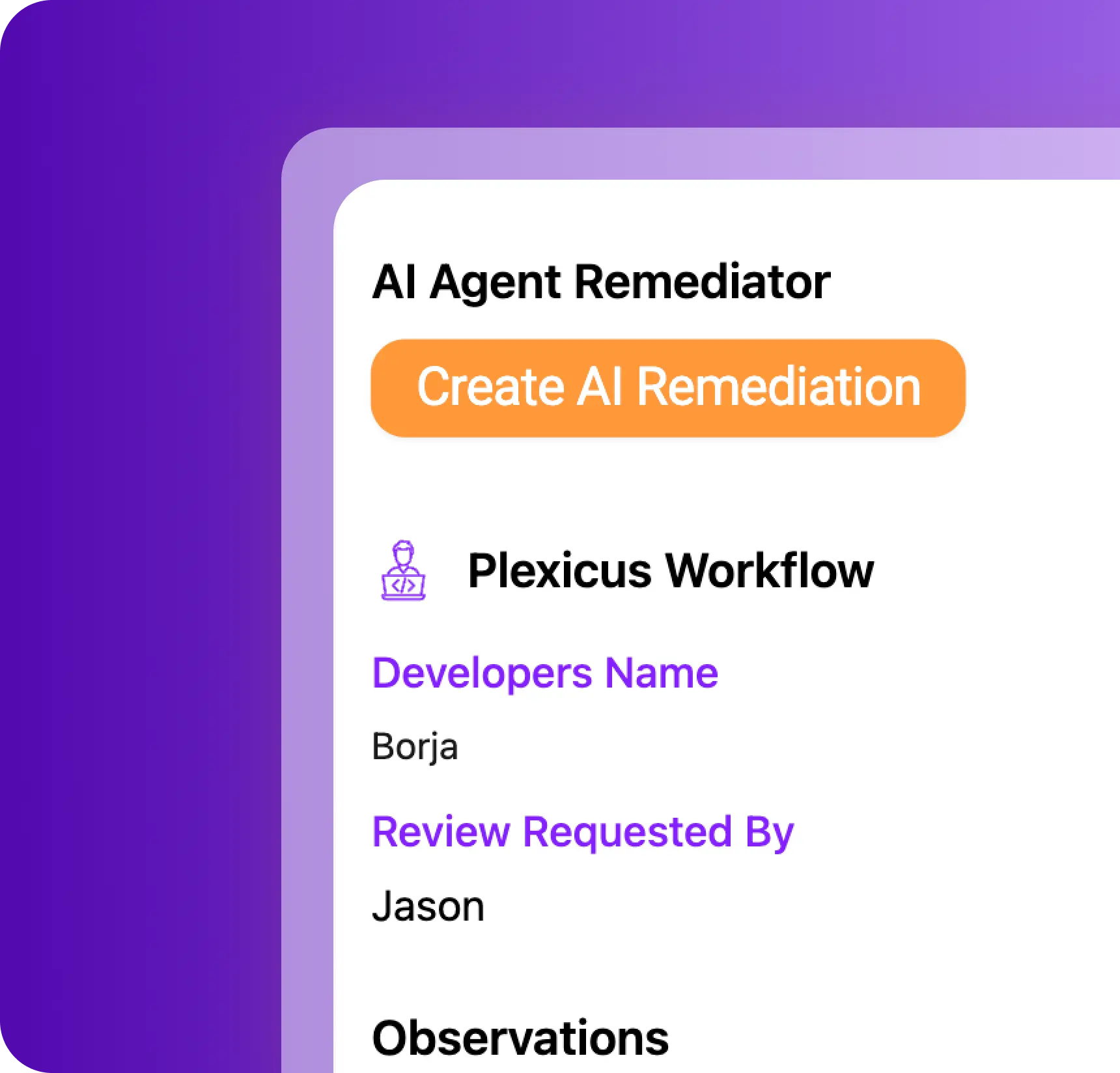

التعافي السريع، مؤتمت بواسطة Plexicus

حل المشكلات فورًا حتى يتمكن فريقك من التركيز على البناء

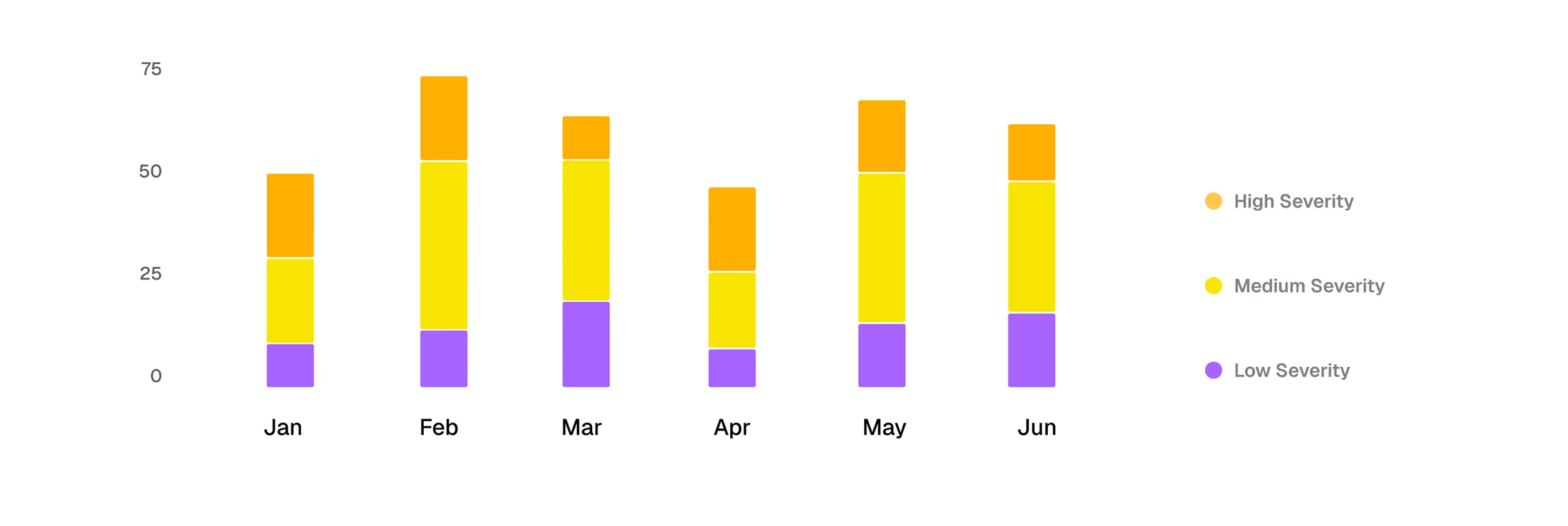

'95% تسريع معالجة الثغرات الأمنية'

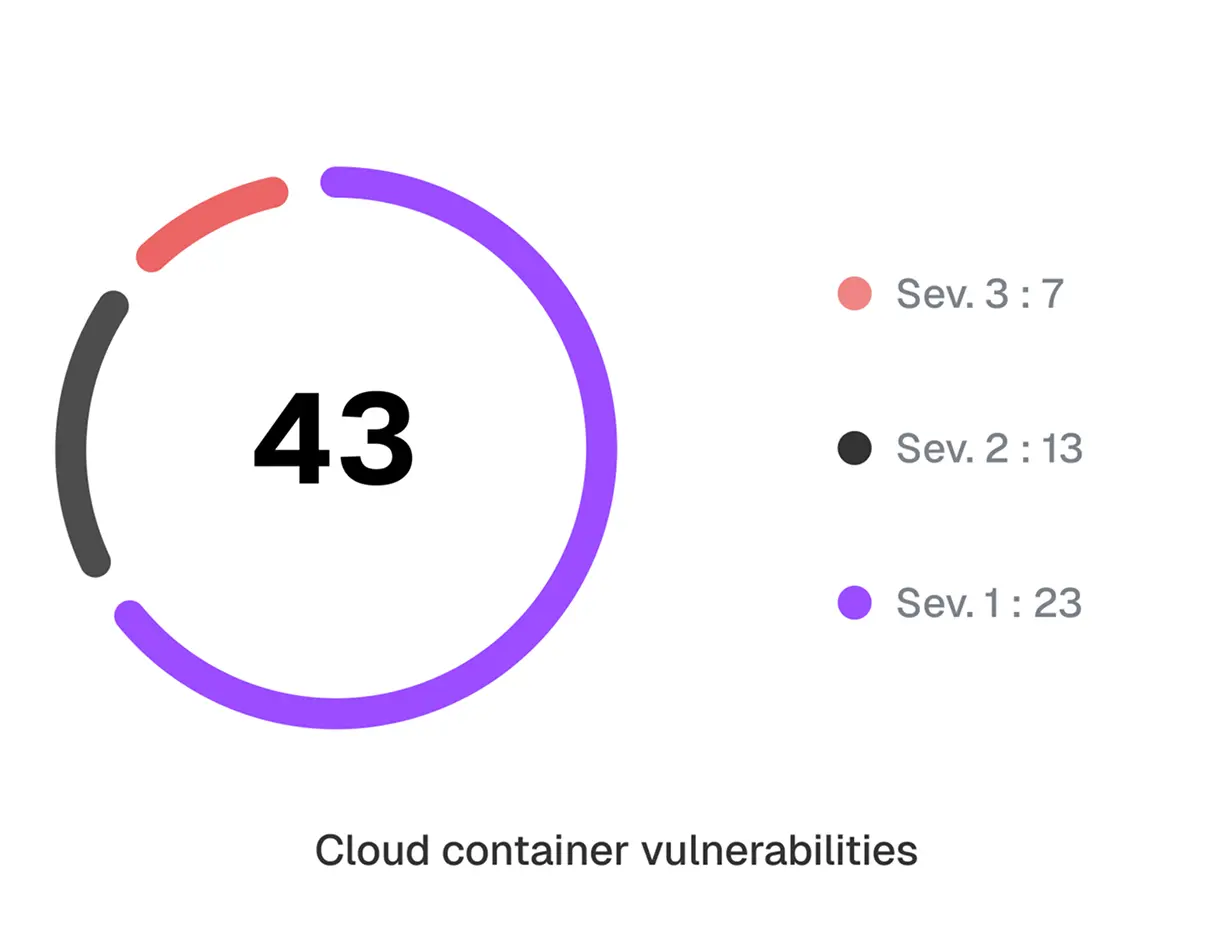

اكتشاف وإصلاح المشكلات تلقائيًا في ساعات، وليس أسابيع

تقليل التنبيهات بنسبة 70%

القضاء على الإيجابيات الكاذبة وتقليل إرهاق التنبيهات لفريقك

'50% تخفيض تكاليف المعالجة'

تقليل الجهد اليدوي مع الإصلاحات الأمنية المؤتمتة.

'2× تسريع جاهزية الامتثال'

تحقيق الامتثال لـ SOC 2 وHIPAA وISO دون تأخيرات مكلفة.

موثوق به من قبل قادة السحابة الأصلية

انضم إلى المنظمات الرائدة التي تثق في Plexicus لحماية بيئاتها السحابية الأصلية بكفاءة وفعالية

بصفتنا روادًا في أمن السحابة، وجدنا Plexicus مبتكرًا بشكل ملحوظ في مجال معالجة الثغرات الأمنية. حقيقة أنهم قاموا بدمج Prowler كأحد موصلاتهم تُظهر التزامهم بالاستفادة من أفضل الأدوات مفتوحة المصدر مع إضافة قيمة كبيرة من خلال قدراتهم في معالجة الثغرات المدعومة بالذكاء الاصطناعي.

Toni de la FuenteFounder, Prowler

Toni de la FuenteFounder, Prowlerقدرة الوكيل الذكي على توليد إصلاحات تلقائية للثغرات الأمنية قد حولت سير عملنا.

David WilsonHead of Security, HuMaIND

David WilsonHead of Security, HuMaINDبصفتنا أحد العملاء الأوائل لـ Plexicus، شهدنا بشكل مباشر كيف تطورت منصتهم لتصبح حلاً أمنيًا لا غنى عنه. لقد قللت معالجة الثغرات المدعومة بالذكاء الاصطناعي بشكل كبير من عبء إدارة الثغرات لدينا وسمحت لفريق الأمن لدينا بالتركيز على المبادرات الاستراتيجية بدلاً من الإصلاحات المتكررة.

Jose Fernando DominguezCISO, Ironchip

Jose Fernando DominguezCISO, Ironchipإدارة الثغرات القوية من Plexicus تسمح لنا في Puffin Security بتقديم خدمات الأمن السيبراني المتقدمة لعملائنا، مما يخلق شراكة أمنية مثالية.

Ricardo StefanescuCEO, Puffin Security

Ricardo StefanescuCEO, Puffin Securityلقد أحدث Plexicus ثورة في عملية المعالجة لدينا - فريقنا يوفر ساعات كل أسبوع!

Alejandro AliagaCTO, Ontinet

Alejandro AliagaCTO, Ontinetالتكامل سلس، والمعالجة التلقائية المدعومة بالذكاء الاصطناعي تغير قواعد اللعبة.

Michael ChenDevSecOps Lead, Devtia

Michael ChenDevSecOps Lead, Devtiaأصبح Plexicus جزءًا أساسيًا من أدوات الأمان لدينا. إنه مثل وجود مهندس أمني خبير متاح على مدار الساعة طوال أيام الأسبوع.

Jennifer LeeCTO, Quasar Cybersecurity

Jennifer LeeCTO, Quasar Cybersecurityمنذ تنفيذ Plexicus، شهدنا تحسنًا كبيرًا في وضعنا الأمني مع جهد قليل من فريقنا. النهج المدفوع بالذكاء الاصطناعي لمعالجة الثغرات الأمنية ثوري حقًا.

Alejandro AcostaCTO, Wandari

Alejandro AcostaCTO, Wandari