Vertrauenswürdig von Innovatoren in der Cloud

All-in-One Cloud Native

Schutzplattform

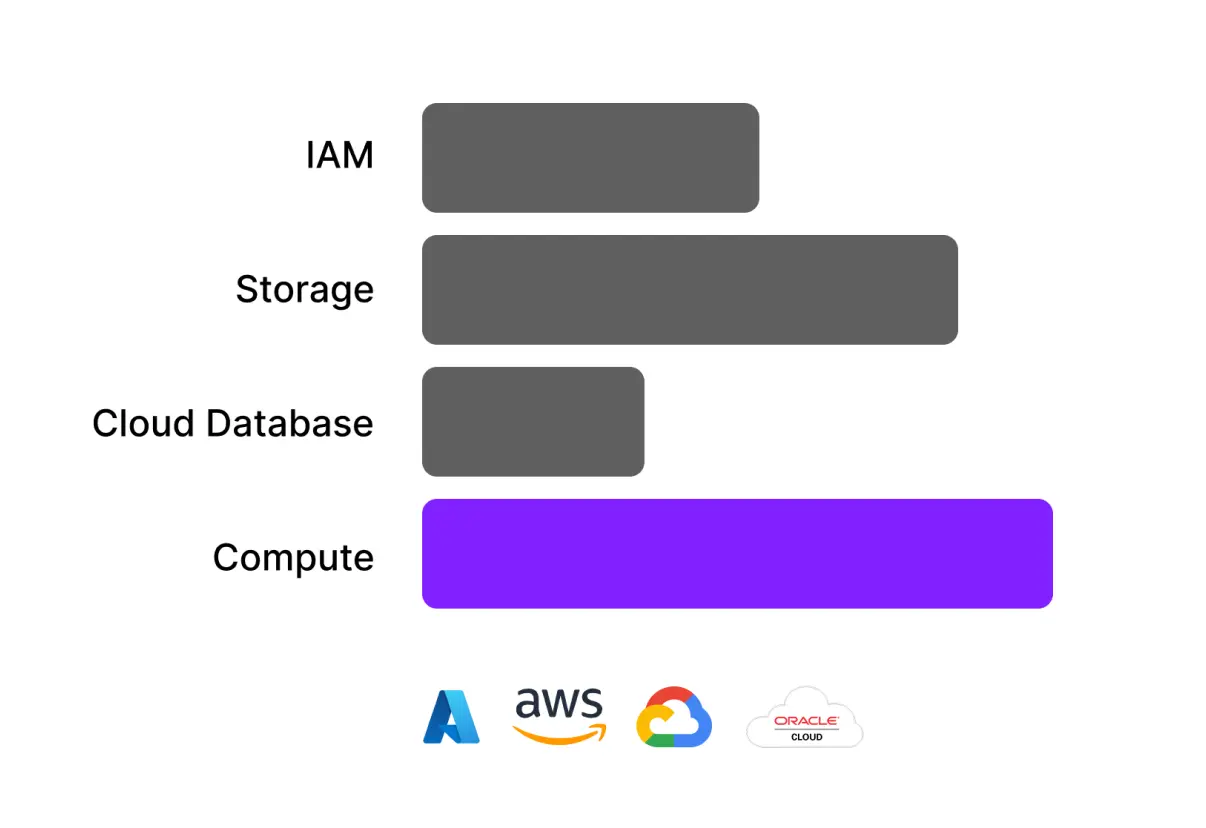

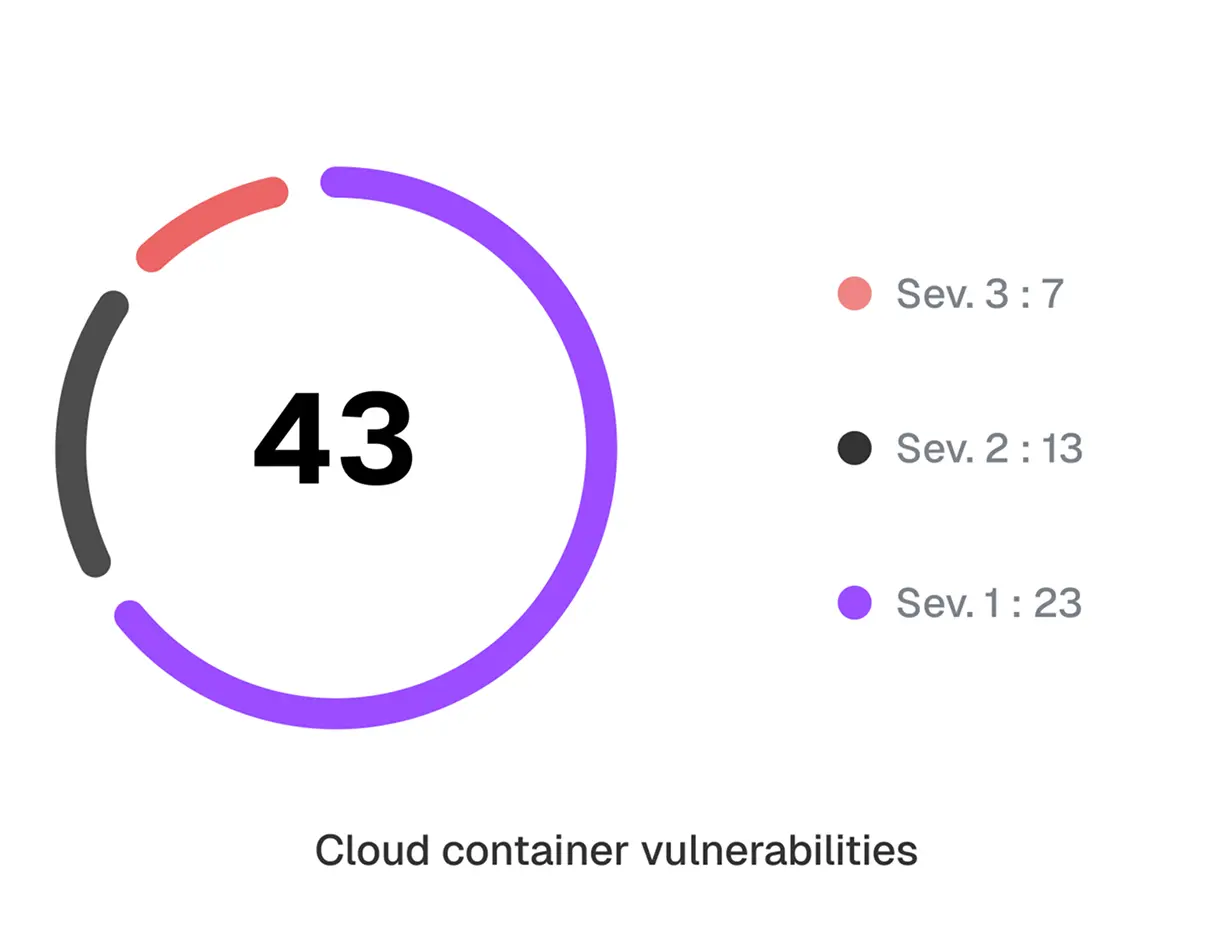

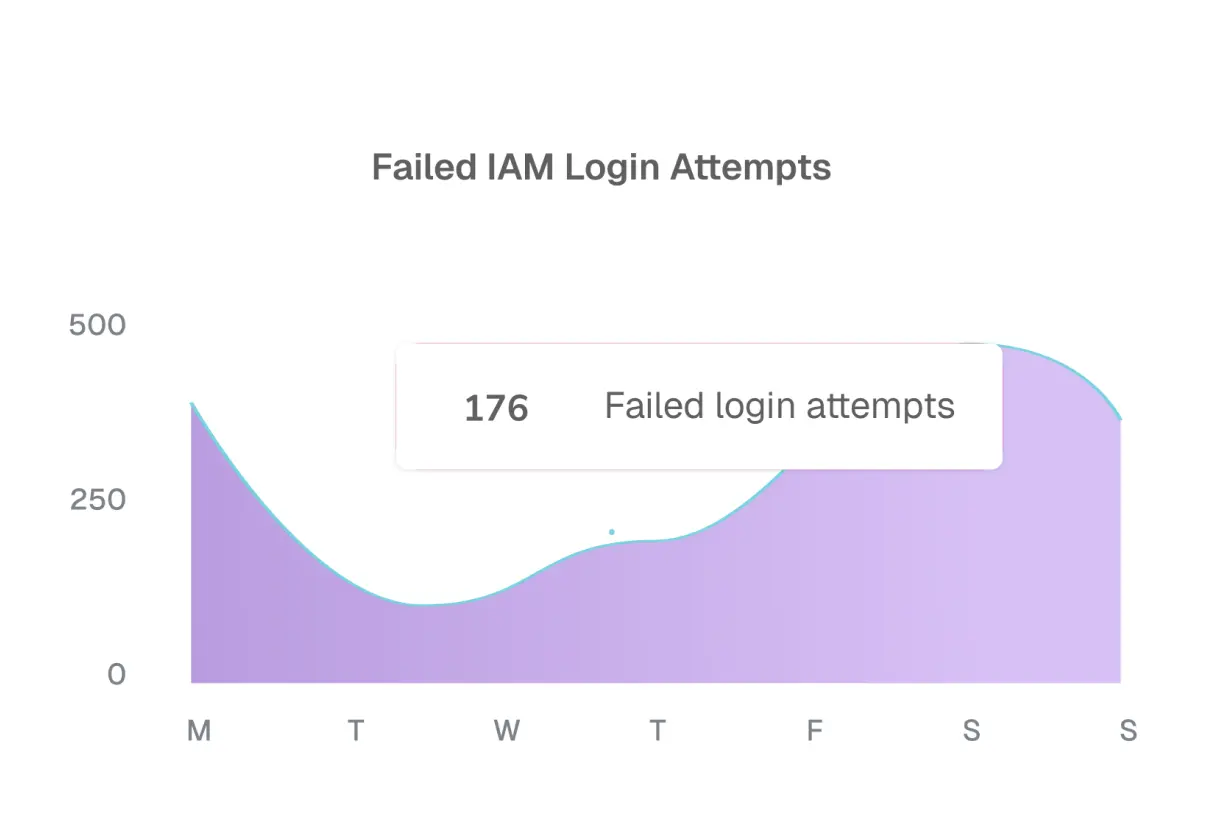

Schützen Sie jede Schicht Ihrer cloud-nativen Umgebung mit einer integrierten Plattform, die Sicherheit und Compliance vereinfacht.

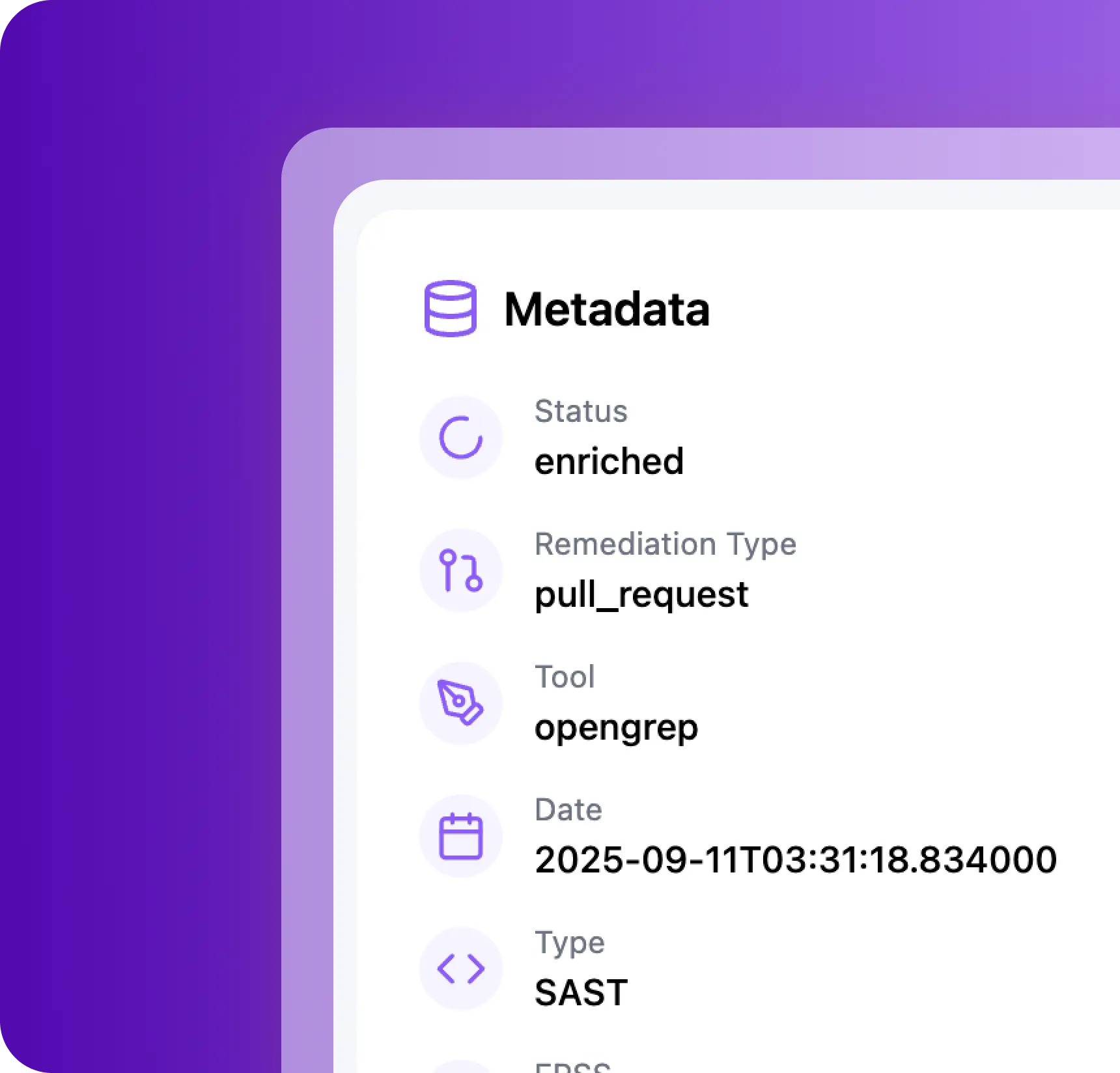

Vom Code zur Cloud, in Minuten gesichert

Nur drei Schritte: verbinden, scannen und beheben. Unser CNAPP übernimmt die schwere Arbeit, damit Ihr Team Zeit spart und das Risiko reduziert.

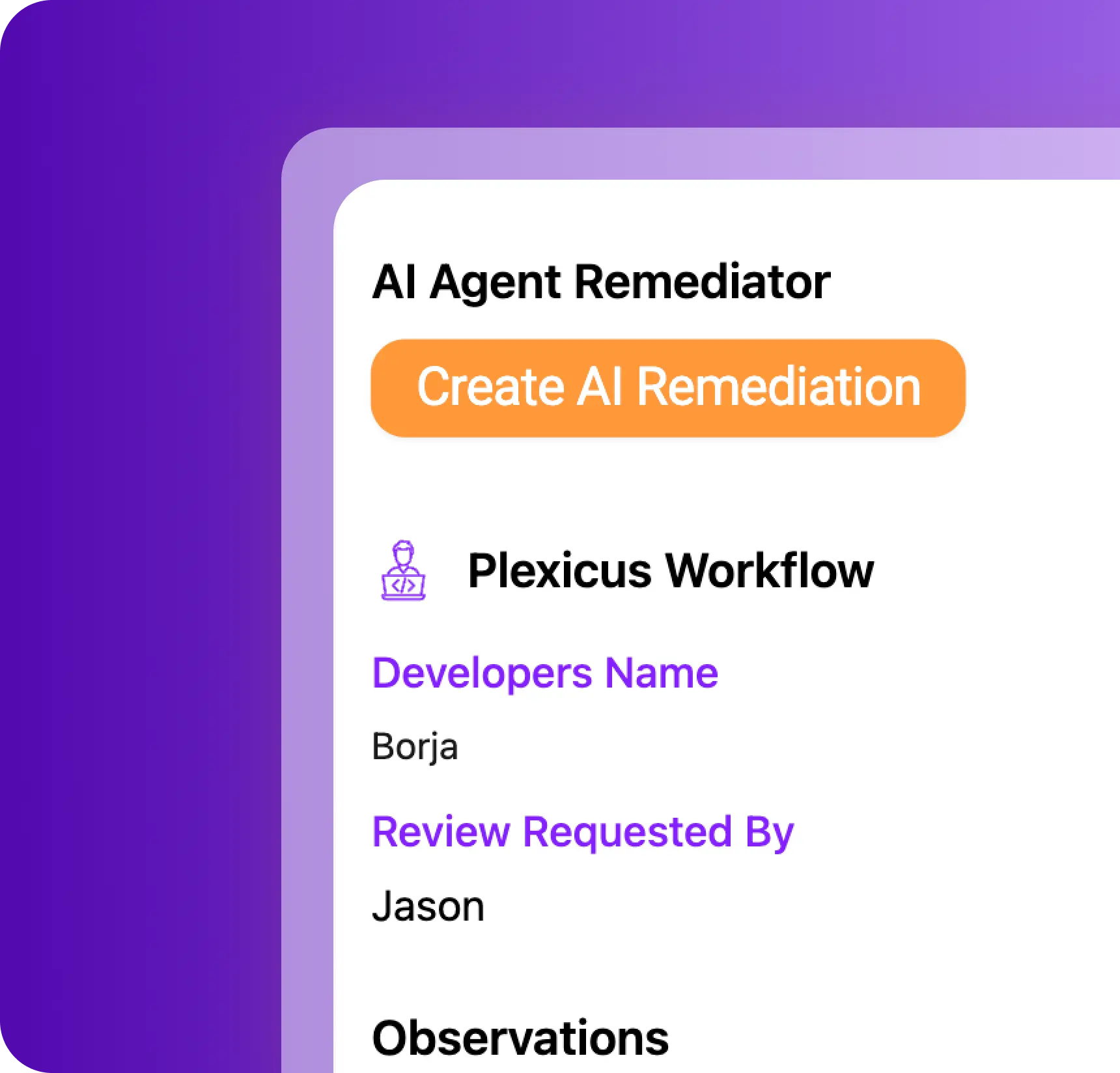

Beschleunigte Behebung, automatisiert von Plexicus

Lösen Sie Probleme sofort, damit Ihr Team sich auf das Bauen konzentrieren kann

'95% Schnellere Schwachstellenbehebung'

Erkennen und beheben Sie Probleme automatisch in Stunden, nicht Wochen

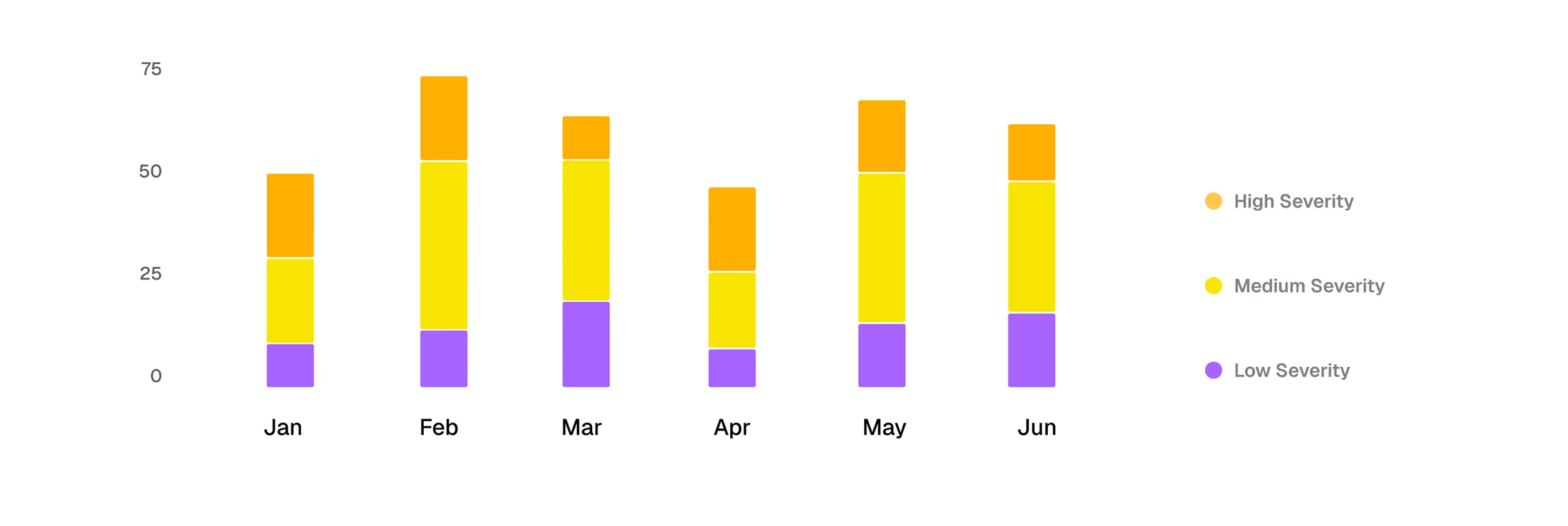

Reduzieren Sie Alarme um 70%

Eliminieren Sie Fehlalarme und reduzieren Sie die Alarmmüdigkeit Ihres Teams

'50% Niedrigere Behebungskosten'

Reduzieren Sie den manuellen Aufwand mit automatisierten Sicherheitslösungen.

'2× Schnellere Compliance-Bereitschaft'

Erreichen Sie SOC 2-, HIPAA- und ISO-Compliance ohne kostspielige Verzögerungen.

Vertraut von Cloud-nativen Führungskräften

Schließen Sie sich führenden Organisationen an, die Plexicus vertrauen, um ihre cloud-nativen Umgebungen effizient und effektiv zu schützen

Als Pioniere im Bereich Cloud-Sicherheit haben wir Plexicus als bemerkenswert innovativ im Bereich der Schwachstellenbehebung empfunden. Die Tatsache, dass sie Prowler als einen ihrer Konnektoren integriert haben, zeigt ihr Engagement, die besten Open-Source-Tools zu nutzen und gleichzeitig erheblichen Mehrwert durch ihre KI-gestützten Behebungsfähigkeiten zu bieten.

Toni de la FuenteFounder, Prowler

Toni de la FuenteFounder, ProwlerDie Fähigkeit des KI-Agenten, automatisch Lösungen für Schwachstellen zu generieren, hat unseren Arbeitsablauf verändert.

David WilsonHead of Security, HuMaIND

David WilsonHead of Security, HuMaINDAls einer der ersten Kunden von Plexicus haben wir aus erster Hand miterlebt, wie sich ihre Plattform zu einer unverzichtbaren Sicherheitslösung entwickelt hat. Ihre KI-gestützte Behebung hat unseren Aufwand für Schwachstellenmanagement drastisch reduziert und unserem Sicherheitsteam ermöglicht, sich auf strategische Initiativen statt auf wiederholte Behebungen zu konzentrieren.

Jose Fernando DominguezCISO, Ironchip

Jose Fernando DominguezCISO, IronchipDie leistungsstarke Schwachstellenverwaltung von Plexicus ermöglicht es uns bei Puffin Security, unseren Kunden fortschrittlichere Cybersicherheitsdienste anzubieten und eine perfekte Sicherheitspartnerschaft zu schaffen.

Ricardo StefanescuCEO, Puffin Security

Ricardo StefanescuCEO, Puffin SecurityPlexicus hat unseren Behebungsprozess revolutioniert - unser Team spart jede Woche Stunden!

Alejandro AliagaCTO, Ontinet

Alejandro AliagaCTO, OntinetDie Integration ist nahtlos, und die KI-gestützte Auto-Behebung ist ein Wendepunkt.

Michael ChenDevSecOps Lead, Devtia

Michael ChenDevSecOps Lead, DevtiaPlexicus ist zu einem wesentlichen Bestandteil unseres Sicherheitstools geworden. Es ist, als hätte man einen erfahrenen Sicherheitsingenieur rund um die Uhr zur Verfügung.

Jennifer LeeCTO, Quasar Cybersecurity

Jennifer LeeCTO, Quasar CybersecuritySeit der Implementierung von Plexicus haben wir eine dramatische Verbesserung unserer Sicherheitslage mit minimalem Aufwand von unserem Team gesehen. Der KI-gesteuerte Ansatz zur Schwachstellenbehebung ist wirklich revolutionär.

Alejandro AcostaCTO, Wandari

Alejandro AcostaCTO, Wandari