Alarmmüdigkeit

TL;DR

Alarmmüdigkeit tritt auf, wenn Teams so viele Benachrichtigungen erhalten, dass sie aufhören, ihnen Aufmerksamkeit zu schenken.

Was ist Alarmmüdigkeit?

Alarmmüdigkeit tritt auf, wenn Sicherheits- oder Betriebsteams täglich mit Alarmen überflutet werden. Mit der Zeit werden die Menschen müde, gestresst und beginnen, sie zu ignorieren.

Im Sicherheitsbereich kommt dies normalerweise von Tools, die auf alles aufmerksam machen, auf echte Probleme, kleine Probleme und Dinge, die überhaupt keine Probleme sind.

Wenn sich jeder Alarm kritisch anfühlt, fühlt sich keiner mehr wirklich dringend an. Das Gehirn lernt, sie auszublenden, wie ein Alarm, der zu oft losgeht.

Warum Alarmmüdigkeit gefährlich ist

Alarmmüdigkeit ist nicht nur ärgerlich. Sie ist riskant.

Viele große Sicherheitsverletzungen sind passiert, obwohl Alarme ausgelöst wurden. Das Problem war, dass niemand sie rechtzeitig bemerkte oder reagierte.

Hauptgefahren:

1. Echte Bedrohungen werden ignoriert.

Wenn die meisten Alarme Fehlalarme sind, sehen echte Angriffe gleich aus und werden übersehen.

2. Langsame Reaktion

Zeit, die mit der Überprüfung nutzloser Alarme verbracht wird, ist Zeit, die nicht für die Behebung echter Probleme genutzt wird.

3. Menschliche Fehler

Müde Teams machen Fehler, überspringen Schritte oder beurteilen Risiken falsch.

Warum Alarmmüdigkeit auftritt

Alarmmüdigkeit entsteht normalerweise durch eine Mischung aus schlechten Werkzeugen und schlechter Einrichtung.

Häufige Ursachen:

- Zu viele Fehlalarme

- Tools markieren mögliche Probleme, ohne zu überprüfen, ob sie tatsächlich ausgenutzt werden können.

- Keine echte Priorisierung

- Alles erhält die gleiche Schwere, auch wenn das Risiko sehr unterschiedlich ist.

- Doppelte Warnungen

- Mehrere Tools melden das gleiche Problem auf unterschiedliche Weise.

- Starre Regeln

- Warnungen werden basierend auf festen Grenzen statt auf realem Verhalten ausgelöst.

Wie man Alarmmüdigkeit reduziert

Die einzige wirkliche Lösung besteht darin, den Lärm zu reduzieren und sich auf das Wesentliche zu konzentrieren.

Fokus auf echtes Risiko

Nicht alle Probleme sind gleich. Plexicus bietet einige Metriken, um Ihnen bei der Priorisierung von Schwachstellen zu helfen:

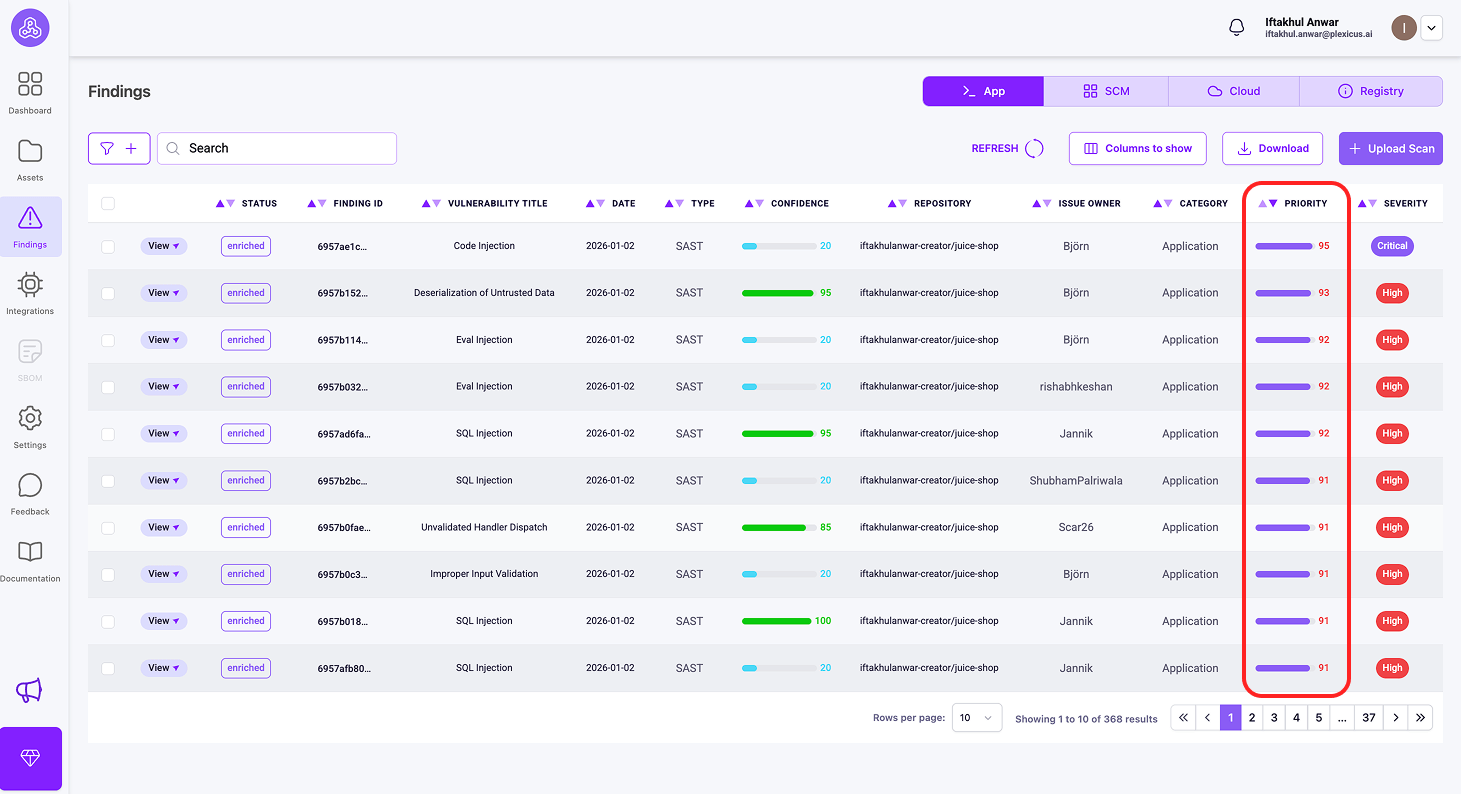

1) Prioritätsmetriken

Was es misst: Gesamtdringlichkeit für die Behebung

Es ist ein Score (0-100), der technische Schwere (CVSSv4), Geschäftsauswirkungen und Verfügbarkeit von Exploits in eine Zahl kombiniert. Es ist Ihre Aktionsliste - sortieren Sie nach Priorität, um zu wissen, was sofort angegangen werden muss. Priorität 85 bedeutet „alles stehen und liegen lassen und das jetzt beheben“, während Priorität 45 bedeutet „für den nächsten Sprint einplanen.“

Beispiel: SQL-Injection in einem internen Produktivitätstool, das nur über das Unternehmens-VPN zugänglich ist und keine sensiblen Daten enthält

- CVSSv4: 8.2 (hohe technische Schwere)

- Geschäftsauswirkungen: 45 (internes Tool, begrenzte Datenexposition)

- Verfügbarkeit von Exploits: 30 (erfordert authentifizierten Zugriff)

- Priorität: 48

Warum nach Priorität suchen: Trotz eines hohen CVSSv4 (8.2) stuft Priorität (48) die Dringlichkeit korrekt herab, da die geschäftlichen Auswirkungen begrenzt und die Ausnutzbarkeit gering sind. Wenn Sie nur auf CVSS schauen würden, würden Sie unnötigerweise in Panik geraten. Priorität sagt: „Planen Sie dies für den nächsten Sprint ein,“ mit einem Score von etwa 45.

Dies macht die Empfehlung „nächster Sprint“ viel vernünftiger - es ist eine echte Schwachstelle, die behoben werden muss, aber kein Notfall, da es sich um ein internes Tool mit geringer Auswirkung und begrenzter Exposition handelt.

2) Auswirkungen

Was es misst: Geschäftliche Konsequenzen

Auswirkungen (0-100) bewerten, was passiert, wenn die Schwachstelle ausgenutzt wird, unter Berücksichtigung Ihres spezifischen Kontexts: Datensensitivität, Systemkritikalität, Geschäftsabläufe und regulatorische Compliance.

Beispiel: SQL-Injection in einer öffentlich zugänglichen Kundendatenbank hat Auswirkungen von 95, aber dieselbe Schwachstelle in einer internen Testumgebung hat Auswirkungen von 30.

3) EPSS

Was es misst: Wahrscheinlichkeit einer realen Bedrohung

EPSS ist ein Score (0.0-1.0), der die Wahrscheinlichkeit vorhersagt, dass eine spezifische CVE innerhalb der nächsten 30 Tage in freier Wildbahn ausgenutzt wird.

Beispiel: Eine 10 Jahre alte Schwachstelle könnte CVSS 9.0 (sehr schwerwiegend) haben, aber wenn niemand sie mehr ausnutzt, wäre EPSS niedrig (0.01). Umgekehrt könnte eine neuere CVE mit CVSS 6.0 EPSS 0.85 haben, weil Angreifer sie aktiv nutzen.

Sie können diese Metriken zur Priorisierung überprüfen, indem Sie die folgenden Schritte befolgen:

- Stellen Sie sicher, dass Ihr Repository verbunden ist und der Scanvorgang abgeschlossen ist.

- Gehen Sie dann zum Menü Findings, wo Sie die Metriken finden, die Sie für die Priorisierung benötigen.

Wesentliche Unterschiede

| Metrik | Antworten | Umfang | Bereich |

|---|---|---|---|

| EPSS | „Nutzen Angreifer dies?“ | Globale Bedrohungslandschaft | 0.0-1.0 |

| Priorität | „Was behebe ich zuerst?“ | Kombinierte Dringlichkeitsbewertung | 0-100 |

| Auswirkung | „Wie schlimm für MEIN Geschäft?“ | Organisationsspezifisch | 0-100 |

Kontext hinzufügen

Wenn eine verwundbare Bibliothek existiert, Ihre App sie jedoch nie verwendet, sollte dieser Alarm nicht hohe Priorität haben.

Abstimmen und Automatisieren

Bringen Sie den Tools im Laufe der Zeit bei, was sicher ist und was nicht. Automatisieren Sie einfache Korrekturen, sodass Menschen nur echte Bedrohungen bearbeiten.

Eine klare Ansicht verwenden

Die Verwendung einer einzigen Plattform wie Plexicus hilft, doppelte Alarme zu entfernen und zeigt nur das an, was Maßnahmen erfordert.

Alarmmüdigkeit im echten Leben

| Situation | Ohne Lärmsteuerung | Mit intelligenter Alarmierung |

|---|---|---|

| Tägliche Alarme | 1.000+ | 15–20 |

| Teamstimmung | Überwältigt | Fokussiert |

| Verpasste Risiken | Häufig | Selten |

| Ziel | Klare Alarme | Echte Probleme beheben |

Verwandte Begriffe

FAQ

Wie viele Warnungen sind zu viele?

Die meisten Menschen können nur etwa 10–15 Warnungen pro Tag richtig überprüfen. Mehr als das führt in der Regel zu übersehenen Problemen.

Ist Warnmüdigkeit nur ein Sicherheitsproblem?

Nein. Es tritt auch im Gesundheitswesen, in der IT-Betrieb und im Kundensupport auf. Im Sicherheitsbereich sind die Auswirkungen schlimmer, da übersehene Warnungen zu ernsthaften Sicherheitsverletzungen führen können.

Verschlimmert das Abschalten von Warnungen die Situation?

Wenn Warnungen gedankenlos abgeschaltet werden, ja.

Wenn Warnungen basierend auf realem Risiko und Kontext reduziert werden, verbessert sich die Sicherheit tatsächlich.