Was ist CI Gating?

TL;DR

CI Gating ist ein automatisierter „Stop-the-Line“-Mechanismus in der Entwicklungspipeline. Es bewertet Code anhand von Sicherheits- und Qualitätsrichtlinien und blockiert jeden Commit, der die Anforderungen nicht erfüllt. Es ist die Grundlage von Shift-Left Security.

Definition: Verständnis von CI Gating

CI Gating (Continuous Integration Gating) bezieht sich auf die Verwendung automatisierter Kontrollpunkte, die Codeänderungen validieren, bevor sie in ein gemeinsames Repository integriert werden. Stellen Sie es sich als digitalen Filter für Ihren Codebestand vor; wenn ein Stück Code unsicher, schlecht formatiert oder bestehende Logik bricht, bleibt das Tor geschlossen.

Im Kontext von ASPM (Application Security Posture Management) ist CI Gating die Durchsetzungsschicht, die Sicherheitsvisibilität in tatsächliche Risikoprävention umwandelt.

Wie CI Gating funktioniert

Der Prozess beginnt in dem Moment, in dem ein Entwickler einen Pull Request (PR) einreicht. Die CI-Engine (wie GitHub Actions oder Jenkins) löst einen Workflow aus, der den Code durch mehrere „Gates“ führt:

Sicherheits-Gates

Scans auf Schwachstellen unter Verwendung von SAST, SCA und Secret Detection. Wenn ein hochgradiges CVE gefunden wird, schlägt der Build fehl.

Qualitäts-Gates

Misst Code Coverage und Unit Tests. Wenn die Tests unter einen bestimmten Schwellenwert fallen (z.B. 80%), blockiert das Gate den Merge.

Compliance-Gates

Prüft auf Lizenzverstöße oder Abweichungen von den organisatorischen Architekturstandards.

Sobald alle Gates den Status „Erfolg“ zurückgeben, wird der Code „freigegeben“ und ist bereit für die menschliche Überprüfung oder die automatisierte Bereitstellung.

Warum CI-Gating unerlässlich ist

Die moderne Softwareentwicklung bewegt sich zu schnell für manuelle Sicherheitsüberprüfungen. CI-Gating bietet drei entscheidende Vorteile:

- Prävention statt Heilung: Es ist erheblich günstiger, eine Schwachstelle im PR-Stadium zu blockieren, als sie in der Produktion zu beheben.

- Beseitigung von Alarmmüdigkeit: Durch das frühzeitige Stoppen von „Rauschen“ (bekannte Schwachstellen und Syntaxfehler) können sich Sicherheitsteams auf Bedrohungen mit hohem Kontext konzentrieren, anstatt Tausenden von Laufzeitalarmen nachzujagen.

- Standardisierung: Es stellt sicher, dass jeder Entwickler, unabhängig von seinem Erfahrungsstand, die gleichen Sicherheits- und Qualitätsstandards einhält.

Die Plexicus-Perspektive: Intelligentes Gating

Bei Plexicus glauben wir, dass das Gating kein Engpass sein sollte. Traditionelle Sicherheitsgates blockieren oft Entwickler vor Schwachstellen, die ein minimales Risiko in der realen Welt darstellen, was zu Reibungen zwischen Sicherheits- und Ingenieurteams führt.

Intelligentes CI-Gating in Plexicus nutzt:

- EPSS-Integration: Priorisiert Schwachstellen basierend auf der tatsächlichen Ausnutzungswahrscheinlichkeit in freier Wildbahn und nicht nur auf theoretischen Schweregradwerten. Die Plattform verwendet EPSS (Exploit Prediction Scoring System)-Daten, um Funde zu gewichten und sicherzustellen, dass nur Schwachstellen mit echtem Ausnutzungsrisiko blockierende Gates auslösen.

- Plexicus Automate Remediation. Anstatt einfach Probleme zu kennzeichnen, generiert Plexicus automatisch spezifische Code-Fixes und erstellt Pull-Requests mit der Behebung. Entwickler erhalten sofort einsatzbereite Lösungen zusammen mit jedem blockierenden Gate, wodurch ein potenzieller Engpass in einen umsetzbaren Workflow verwandelt wird. Dies reduziert die Zeit von der Erkennung bis zur Lösung drastisch.

- Kontextuelle Priorisierung: Die Plattform unterscheidet zwischen Schwachstellen in verschiedenen Kontexten, wie z.B. Testdateien versus produktionsorientierte APIs, Dokumentation versus laufender Code und Beispielcode versus eingesetzte Systeme. Dieser KI-gesteuerte Validierungsprozess filtert Fehlalarme heraus und stellt sicher, dass nur echte Sicherheitsrisiken im Produktionscode Gates auslösen.

Sicherheitsbarrieren werden zu Ermöglichern statt zu Blockierern. Entwickler erhalten sofort umsetzbare Lösungen für echte Schwachstellen, während unnötige Reibungen durch Fehlalarme oder geringfügige Risiken umgangen werden.

In Plexicus können Sie ein CI-Gating-System in wenigen Schritten einrichten:

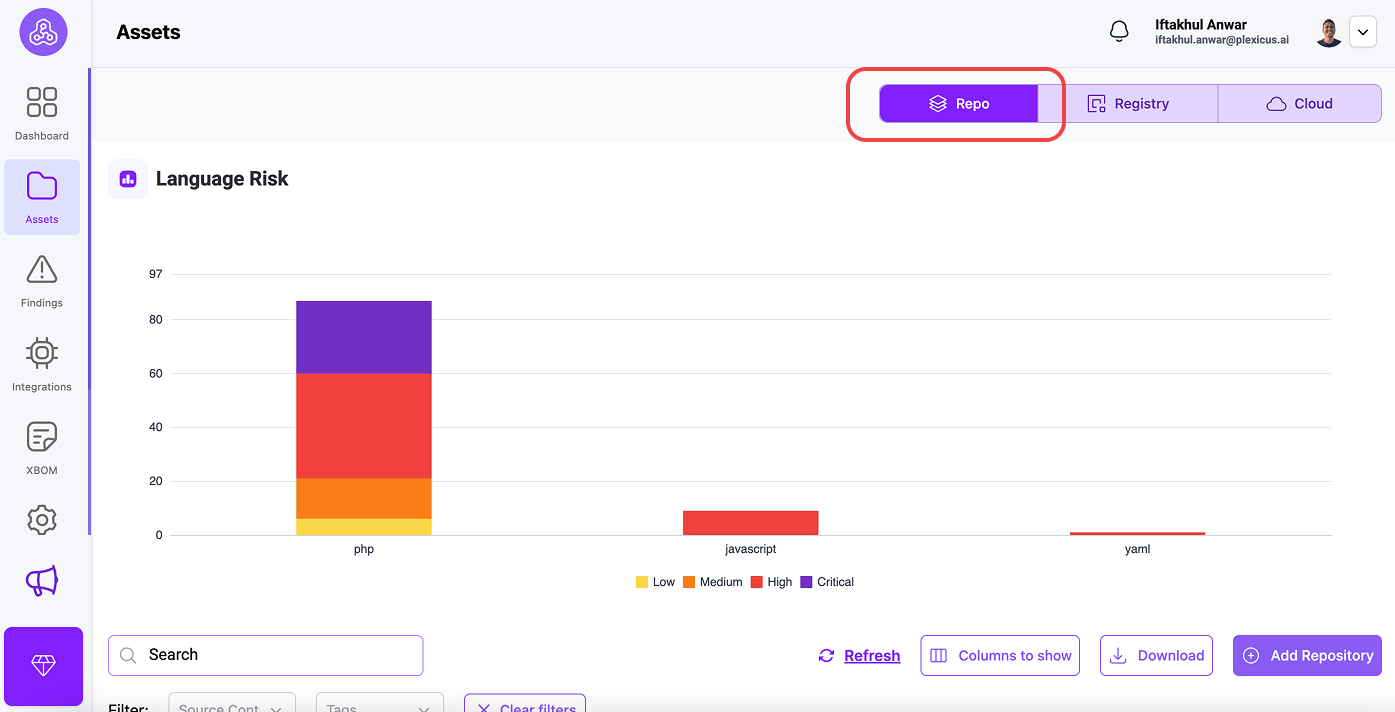

- Gehen Sie zum Menü Asset.

- Im Tab Repo finden Sie Ihr verbundenes Repository.

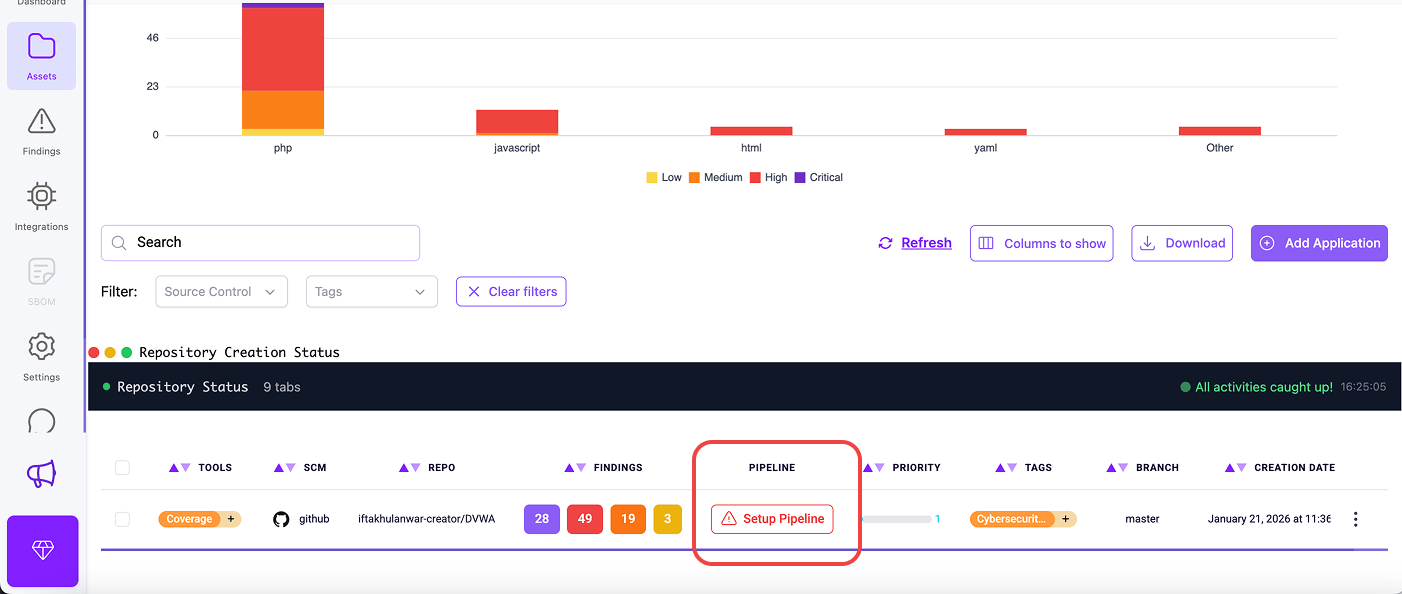

- Suchen Sie das Repository, in dem Sie CI-Gating aktivieren möchten, und klicken Sie auf die Schaltfläche Setup Pipeline.

- Ein Bestätigungsdialog erscheint, der das Integrationsverfahren erklärt. Klicken Sie auf “OK”, um fortzufahren.

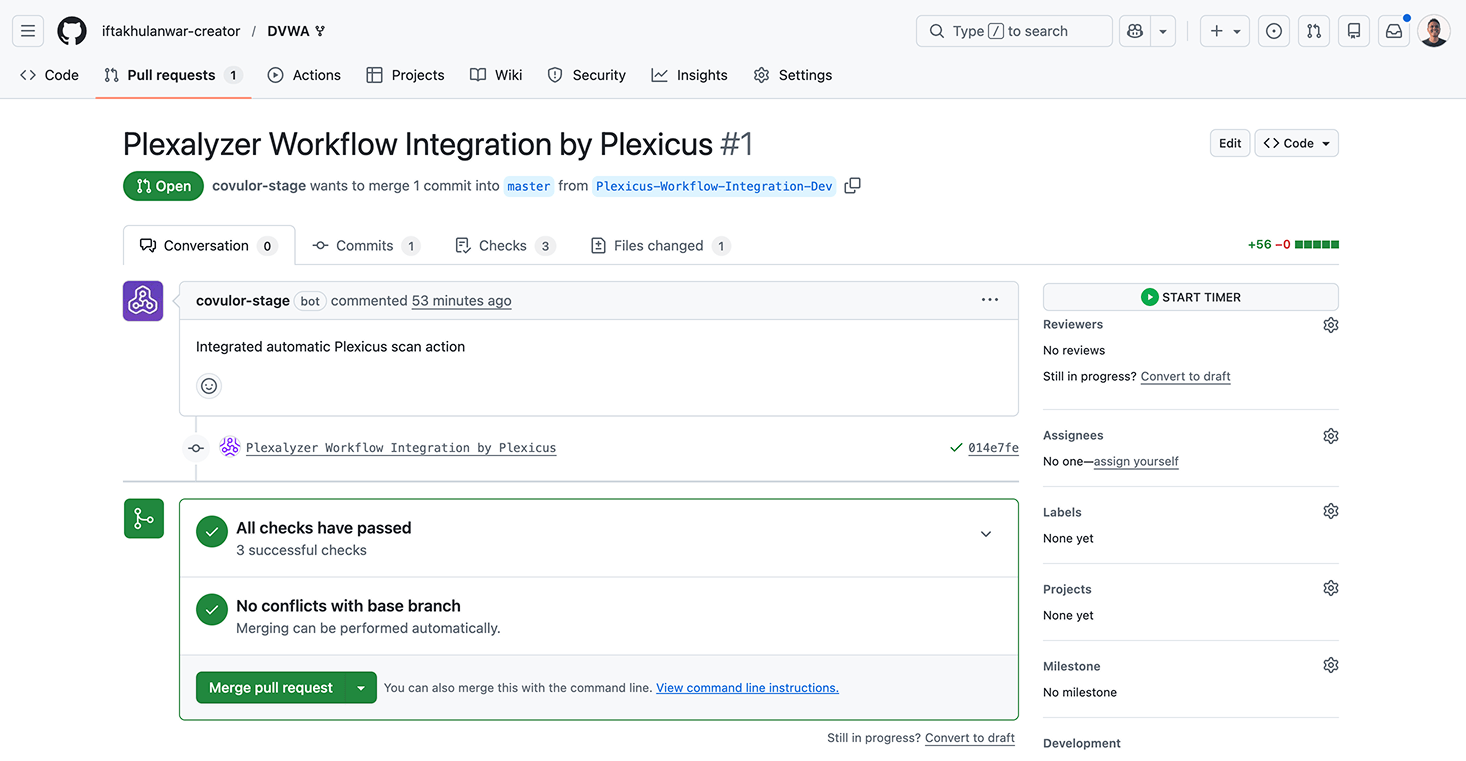

- Plexicus erstellt automatisch einen neuen Integrationszweig in Ihrem Repository (benannt “Plexicus-Workflow-Integration”) a. Ein Pull-Request wird generiert, der die Workflow-Konfigurationsdatei enthält n. Dieser PR fügt die notwendige Pipeline-Konfiguration zu Ihrem Repository hinzu

- Sie werden zu Ihrer Quellcode-Plattform weitergeleitet (GitHub, GitLab, Bitbucket oder Gitea)

- Überprüfen Sie den Pull-Request, der die Plexicus-Workflow-Integration enthält

- Führen Sie den Pull-Request zusammen, um die automatisierte Sicherheitsüberprüfung zu aktivieren

FAQs

Ist CI-Gating dasselbe wie ein Qualitäts-Gate?

CI-Gating automatisiert Quality Gates. Während ein Quality Gate ein allgemeines Konzept ist, das manuelle Freigaben einschließen kann, ist CI-Gating strikt die automatisierte „Fail/Pass“-Logik innerhalb der CI-Pipeline.

Was ist ein „Hard Gate“ vs. ein „Soft Gate“?

Ein Hard Gate verhindert das Zusammenführen vollständig, bis das Problem behoben ist. Ein Soft Gate (oder „Warning Gate“) erlaubt das Zusammenführen, kennzeichnet das Problem jedoch für eine spätere Behebung oder manuelle Genehmigung.

Verlangsamt Gating die Entwicklung?

Nur wenn die Gates schlecht optimiert sind. Durch das Ausführen schneller Prüfungen (Linting/SAST) zuerst und die Verwendung von inkrementellem Scannen können Teams eine hohe Geschwindigkeit beibehalten, ohne die Sicherheit zu opfern.

Verwandte Begriffe

- CI/CD-Pipeline

- Shift-Left-Security

- Software Composition Analysis (SCA)

- Vulnerability Management