אבטחת יישומים ברשת: שיטות עבודה מומלצות, בדיקות והערכה לשנת 2026

אבטחת יישומים ברשת היא פרקטיקה להגנה על יישומים מקוונים או שירותים מקוונים מפני התקפות סייבר שמטרתן לגנוב נתונים, לפגוע בפעילות או לפגוע במשתמשים

אבטחת יישומי אינטרנט חיונית להגנה על האפליקציות שלך מפני מתקפות סייבר שמכוונות לנתונים רגישים ומשבשות את הפעילות. מדריך זה מכסה את חשיבות אבטחת יישומי האינטרנט, פגיעויות נפוצות, שיטות עבודה מומלצות ושיטות בדיקה, ועוזר לך לאבטח את האפליקציה שלך, להבטיח תאימות ולשמור על אמון המשתמשים.

סיכום

-

מהי אבטחת יישומי אינטרנט?

אבטחת יישומי אינטרנט מגנה על אפליקציות מקוונות מפני גניבת נתונים, גישה לא מורשית והפרעות שירות הנגרמות על ידי מתקפות סייבר. -

מדוע אבטחת יישומי אינטרנט חשובה

אפליקציות אינטרנט מודרניות מטפלות בנתונים רגישים—כל פגיעות יכולה להוביל לפריצות, הפסדים כספיים ונזק למוניטין. -

בעיות אבטחת יישומי אינטרנט נפוצות

מ-SQL injection ועד תצורה שגויה, הבנת פגיעויות נפוצות היא הצעד הראשון לבניית אפליקציה מאובטחת. -

שיטות עבודה מומלצות לאבטחת יישומי אינטרנט

מעקב אחר עקרונות קידוד מאובטח, הצפנה וגישה עם הרשאות מינימליות עוזר להפחית את שטח ההתקפה שלך בצורה יעילה. -

בדיקות אבטחת יישומי אינטרנט

גישות בדיקה כמו SAST, DAST ו-IAST מזהות פגיעויות מוקדם, ומבטיחות שחרורים בטוחים יותר. -

ביקורת אבטחת יישומי אינטרנט

ביקורות מספקות סקירה מובנית של מצב האבטחה שלך, ועוזרות לך לעמוד במסגרות כמו GDPR או HIPAA. -

כיצד לבדוק אבטחת יישומי אינטרנט

סריקות אוטומטיות, בדיקות חדירה ופלטפורמות כמו Plexicus מייעלות את גילוי הפגיעויות והתיקון. -

שאלות נפוצות: אבטחת יישומי אינטרנט

חקור שאלות מרכזיות סביב בדיקות, ביקורות ופרקטיקות מיטביות להגנה על יישומי אינטרנט.

מהי אבטחת יישומי אינטרנט ?

אבטחת יישומי אינטרנט היא פרקטיקה להגנה על יישומי אינטרנט או שירותים מקוונים מפני התקפות סייבר שמטרתן לגנוב נתונים, לפגוע בפעולות או לפגוע במשתמשים.

כיום, יישומים נמצאים בכבדות ביישומי אינטרנט, החל ממסחר אלקטרוני ועד לוחות מחוונים של SaaS. הגנה על יישומי אינטרנט מפני איומי סייבר הפכה חיונית להגנה על נתוני לקוחות, נתוני ארגונים, השגת אמון לקוחות והתאמה לתקנות ציות.

מאמר זה ידריך אותך לחקור פרקטיקות מיטביות באבטחת יישומי אינטרנט, שיטות בדיקה, הערכה, ביקורות וכלים להגנה על יישום האינטרנט שלך מפני תוקפים.

מדוע אבטחת יישומי אינטרנט חשובה ?

יישומי אינטרנט משמשים לעיתים קרובות לאחסון ולעיבוד נתונים שונים, החל ממידע אישי, עסקאות עסקיות וגם תשלומים. אם נשאיר יישום אינטרנט עם פגיעות, זה יאפשר לתוקפים:

- לגנוב את הנתונים, כולל מידע אישי או מידע פיננסי (למשל, מספר כרטיס אשראי, התחברות משתמש וכו’)

- להזריק סקריפט זדוני או תוכנה זדונית

- לחטוף את הסשנים של המשתמשים ולהעמיד פנים שהם משתמשים ביישום האינטרנט

- להשתלט על השרת ולהשיק התקפת אבטחה בקנה מידה גדול.

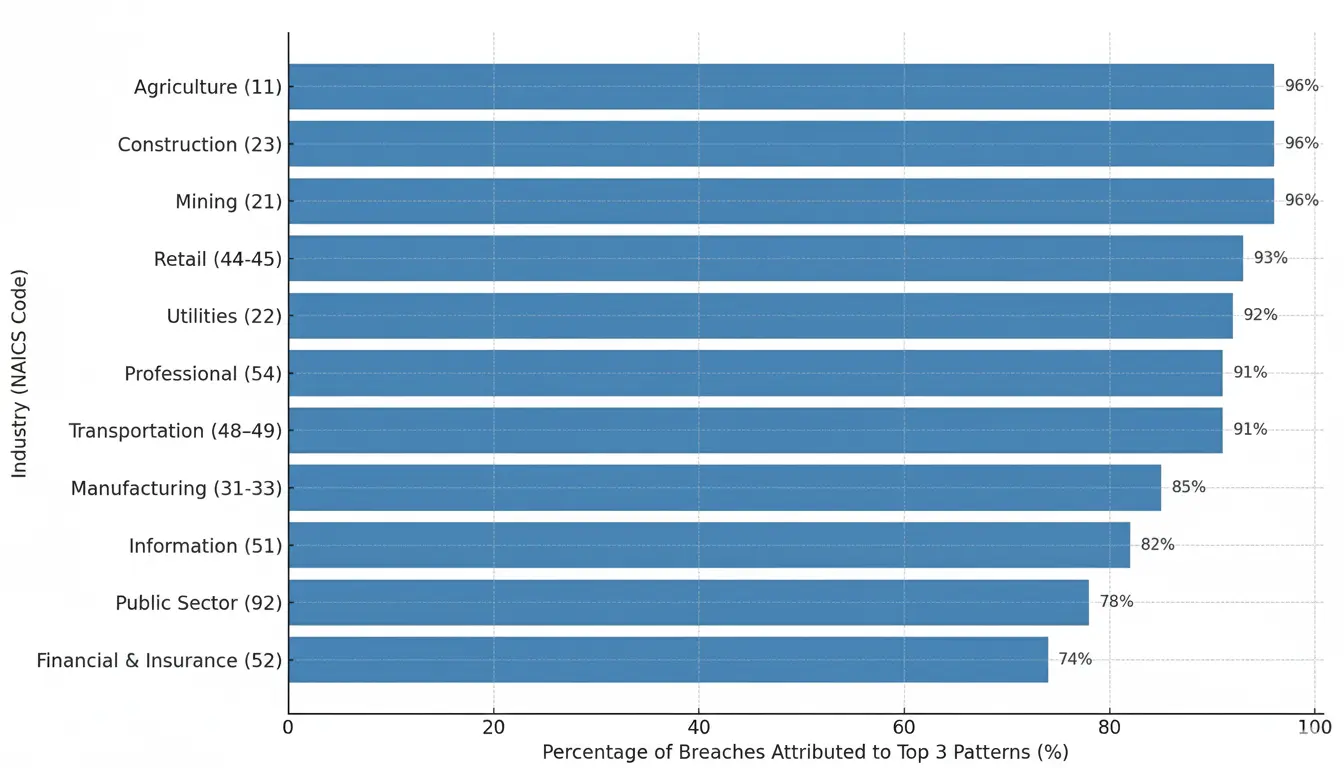

התקפות על יישומי אינטרנט גם הופכות להיות בין שלושת הדפוסים המובילים לצד חדירה למערכת והנדסה חברתית בתעשיות שונות.

הנה תרשים עמודות המציג את אחוז הפריצות המיוחסות לשלושת הדפוסים המובילים (כולל התקפות בסיסיות על יישומי אינטרנט) בתעשיות שונות (מקורות: Verizon DBIR - 2025)

| תעשייה (NAICS) | שלושת הדפוסים המובילים מייצגים… |

|---|---|

| חקלאות (11) | 96% מהפריצות |

| בנייה (23) | 96% מהפריצות |

| כרייה (21) | 96% מהפריצות |

| קמעונאות (44-45) | 93% מהפריצות |

| שירותים ציבוריים (22) | 92% מהפריצות |

| תחבורה (48–49) | 91% מהפריצות |

| מקצועות חופשיים (54) | 91% מהפריצות |

| ייצור (31-33) | 85% מהפריצות |

| מידע (51) | 82% מהפריצות |

| פיננסים וביטוח (52) | 74% מהפריצות |

אם נפרק לפי אזור גלובלי, זה נותן לנו תמונה ברורה יותר של חשיבות אבטחת יישומי אינטרנט למניעת איומי סייבר.

נתוני דפוסי סיווג תקריות להלן (מקור: Verizon DBIR - 2025)

| אזור גלובלי | שלושת דפוסי סיווג התקריות המובילים | אחוז הפריצות המיוצג על ידי שלושת הדפוסים המובילים |

|---|---|---|

| אמריקה הלטינית והקריביים (LAC) | חדירת מערכת, הנדסה חברתית, והתקפות יישומי אינטרנט בסיסיות | 99% |

| אירופה, המזרח התיכון ואפריקה (EMEA) | חדירת מערכת, הנדסה חברתית, והתקפות יישומי אינטרנט בסיסיות | 97% |

| צפון אמריקה (NA) | חדירת מערכת, כל השאר, והנדסה חברתית | 90% |

| אסיה והפסיפיק (APAC) | חדירת מערכת, הנדסה חברתית, ושגיאות שונות | 89% |

סקירה זו הופכת את הערכת אבטחת יישומי אינטרנט לקריטית כדי להגן על יישום האינטרנט מפני מתקפת סייבר.

בעיות אבטחה נפוצות ביישומי אינטרנט

הבנת בעיות טיפוסיות היא הצעד הראשון להגנה על יישום אינטרנט. להלן בעיות נפוצות ביישומי אינטרנט:

- הזרקת SQL : תוקפים מנצלים שאילתות למסד הנתונים כדי לקבל גישה או לשנות את מסד הנתונים

- Cross-Site Scripting (XSS) : ביצוע סקריפט זדוני שרץ בדפדפן המשתמש, מה שיאפשר לתוקף לגנוב את נתוני המשתמש

- Cross-Site Request Forgery (CSRF) : טכניקה של תוקף לגרום למשתמש לבצע פעולה לא רצויה.

- אימות שבור : אימות חלש מאפשר לתוקפים להעמיד פנים שהם משתמשים.

- הפניות ישירות לאובייקטים לא מאובטחים (IDOR) : כתובות URL או מזהים חשופים שמעניקים לתוקפים גישה למערכת

- שגיאות קונפיגורציה אבטחתית : שגיאות קונפיגורציה במיכל, ענן, APIs, שרת שפותחות את הדלת לתוקפים לגשת למערכת

- רישום ומעקב לא מספקים : הפרות אינן מזוהות ללא נראות מתאימה

ניתן גם לפנות ל-OWASP Top 10 כדי לקבל עדכונים על בעיות האבטחה הנפוצות ביותר ביישומי אינטרנט.

שיטות עבודה מומלצות לאבטחת יישומי אינטרנט

להלן הפרקטיקה הטובה ביותר שתוכל להשתמש בה כדי למזער את בעיות האבטחה באפליקציית האינטרנט שלך:

- אימוץ תקני קידוד מאובטחים: עקוב אחר המסגרת וההנחיות שמתאימות למחזור החיים של פיתוח תוכנה מאובטחת (SSDLC)

- יישום אימות והרשאה חזקים: השתמש בשיטות אימות חזקות כמו MFA, בקרת גישה מבוססת תפקידים (RBAC), וניהול סשנים.

- הצפנת נתונים: הגן על נתונים באמצעות הצפנה הן במעבר (TLS/SSL) והן במצב מנוחה (AES-256, וכו’).

- ביצוע בדיקות ואודיט אבטחה באופן קבוע: בצע בדיקות חדירה או הערכת אבטחה באופן קבוע כדי לגלות בעיות פגיעות מתפתחות.

- תיקון ועדכון תכוף: שמור על המסגרת, השרת והספריות מעודכנים כדי לסגור בעיות פגיעות ידועות.

- שימוש בחומות אש ליישומים אינטרנטיים (WAFs): מנע תנועה זדונית מלהגיע לאפליקציה שלך.

- אבטחת APIs: יישם תקני אבטחה לנקודות הקצה של ה-API שלך.

- יישום רישום וניטור: גלה התנהגות חשודה עם SIEM (ניהול מידע ואירועי אבטחה) או כלי ניטור.

- יישום עקרון המינימום ההכרחי: מזער הרשאות לכל בסיס נתונים, אפליקציה, שירותים ומשתמשים. תן גישה רק למה שהם צריכים.

- הדרכת מפתחים וצוות: הגבר מודעות לאבטחה על ידי הדרכתם ליישם תקני אבטחה בתפקידם.

בדיקות אבטחה ליישומים אינטרנטיים

בדיקת אבטחת יישומי אינטרנט היא תהליך לבדיקת פגיעויות ביישום כדי להגן על האפליקציה מפני תוקפים. ניתן לבצע אותה בשלבים שונים של פיתוח, פריסה והרצה כדי להבטיח שהפגיעויות יתוקנו לפני שינוצלו על ידי תוקפים.

סוגי בדיקות אבטחת יישומי אינטרנט:

- בדיקת אבטחת יישומים סטטית (SAST) : סריקת קוד מקור למציאת פגיעויות לפני פריסה

- בדיקת אבטחת יישומים דינמית (DAST) : סימולציה של התקפה אמיתית ביישום פועל כדי לחשוף פגיעויות.

- בדיקת אבטחת יישומים אינטראקטיבית (IAST) : משלבת SAST ו-DAST למציאת פגיעויות, תנתח את התגובה של כל פעולה במהלך הבדיקה

- בדיקת חדירה : האקרים אתיים יבצעו בדיקה אמיתית של היישום כדי לחשוף פגיעויות נסתרות שעשויות להחמיץ על ידי בדיקות אוטומטיות

עם Plexicus ASPM, שיטות בדיקה שונות אלו מובאות לתוך זרימת עבודה אחת. הפלטפורמה משתלבת ישירות בצינור CI/CD, ומספקת למפתחים משוב מיידי על בעיות כמו תלות פגיעות, סודות מקודדים או תצורות לא מאובטחות, הרבה לפני שהיישומים מגיעים לייצור.

רשימת בדיקות אבטחת יישומי אינטרנט

רשימת הבדיקה המובנית תעזור לך למצוא פגיעויות בקלות רבה יותר. להלן רשימת הבדיקה שתוכל להשתמש בה כדי לאבטח את יישום האינטרנט שלך:

- אימות קלט: כדי להימנע מהזרקת SQL, XSS והתקפות הזרקה.

- מנגנוני אימות: אכוף MFA ומדיניות סיסמאות חזקות.

- ניהול מושבים: ודא שהמושבים והעוגיות מאובטחים.

- הרשאה: ודא שמשתמשים יכולים לגשת רק למשאבים ולפעולות המותרות לתפקידיהם (ללא הסלמת הרשאות).

- נקודות קצה API: בדוק כדי להימנע מחשיפת נתונים רגישים.

- טיפול בשגיאות: הימנע מהצגת פרטי מערכת בהודעות שגיאה.

- רישום וניטור: ודא שהמערכת יכולה גם לעקוב אחר התנהגות חריגה.

- סריקת תלות: חפש פגיעויות בספריות צד שלישי.

- תצורת ענן: ודא שאין תצורה שגויה, אמת הרשאות מינימליות, אבטח מפתחות ותפקידי IAM מתאימים.

ביקורת אבטחת יישום אינטרנט

ביקורת אבטחת יישום אינטרנט שונה מבדיקת אבטחת יישום אינטרנט. ביקורת נותנת לך סקירה פורמטית של תוכנית אבטחת היישום שלך. בינתיים, מטרת בדיקות האבטחה היא למצוא פגיעויות; מטרת ביקורת האבטחה היא למדוד את היישום שלך מול תקנים, מדיניות ומסגרות תאימות.

ביקורת אבטחת יישום, כולל:

- פרקטיקת קידוד אבטחת אינטרנט

- מיפוי תאימות (למשל, GDPR, HIPAA, וכו’)

- ניתוח תלות צד שלישי

- יעילות הניטור ותגובה לאירועים

ביקורת אבטחה תעזור לארגון שלך לאבטח את היישום ולעמוד בתקנים רגולטוריים.

כיצד לבדוק אבטחת יישום אינטרנט

ארגונים לעיתים קרובות מבצעים את הצעדים הבאים:

- הרצת סריקת אבטחה אוטומטית (SCA, SAST, DAST)

- ביצוע בדיקות חדירה ידניות.

- סקירת תצורה על השרת, מיכל, ותשתית ענן

- ביקורת על בקרת גישה ואכיפת MFA (אימות רב-גורמי)

- מעקב אחר תיקונים עם אינטגרציה של מערכת כרטיסים, כמו Jira או כלי דומה

פלטפורמות כמו Plexicus מקלות על בדיקת פגיעויות, במיוחד כאשר Plexicus מספקת תיקון באמצעות AI כדי לעזור להאיץ בפתרון בעיות אבטחה.

שאלות נפוצות: אבטחת יישומי אינטרנט

שאלה 1: מהי אבטחת יישומי אינטרנט?

אבטחת יישומי אינטרנט היא יישום של הגנה על יישומי אינטרנט מפני איומי סייבר.

שאלה 2: מהו בדיקת אבטחת יישומי אינטרנט?

תהליך לגישה, סריקה וניתוח יישומי אינטרנט עם שיטות בדיקת אבטחה שונות (SAST, DAST, SCA וכו’) כדי למצוא פגיעויות לפני שהן מנוצלות על ידי תוקפים.

שאלה 3: מהן שיטות העבודה הטובות ביותר לאבטחת יישומי אינטרנט?

יישום גישה אבטחתית ביישומי אינטרנט, כולל אימות, הצפנה, אימות ותיקונים רגילים.

שאלה 4: מהו ביקורת אבטחת יישומי אינטרנט?

ביקורת היא סקירה פורמלית של יישום האבטחה שלך, לעיתים קרובות משמשת לצורך עמידה בתקנים ורגולציות.

שאלה 5: מהם כלי הערכת אבטחת יישומי אינטרנט?

אלו פלטפורמות שסורקות, בודקות קוד, תלות, תצורה, זמן ריצה וסביבה כדי למצוא פגיעויות.

שאלה 6: כיצד לבדוק אבטחת יישומי אינטרנט?

על ידי שילוב סריקות אוטומטיות, בדיקות חדירה, ביקורות וניטור מתמשך. שימוש בפלטפורמות משולבות כמו Plexicus מייעל את התהליך הזה.