Top 10 Ferramentas CNAPP para 2026 | Plataformas de Proteção de Aplicações Nativas da Nuvem

Imagine uma movimentada tarde de sexta-feira no centro de operações de segurança de uma empresa de tecnologia em rápido crescimento. A equipe, já imersa em alertas, recebe notificação após notificação, suas telas piscando com questões ‘críticas’ que exigem atenção imediata. Eles têm mais de 1.000 contas em nuvem espalhadas por vários provedores, cada uma contribuindo para a onda de alertas. Muitos desses alertas, no entanto, nem sequer se relacionam a recursos expostos à internet, deixando a equipe frustrada e sobrecarregada pela escala e pela aparente urgência de tudo isso. A segurança em nuvem é complicada.

Para lidar com isso, muitas organizações estão recorrendo a Plataformas de Proteção de Aplicações Nativas da Nuvem (CNAPP). No entanto, nem toda CNAPP é igual. Algumas são simplesmente uma mistura de diferentes ferramentas combinadas em um único produto, sem integração coesa e capacidades de relatórios unificados. Por exemplo, muitas plataformas falham em oferecer remediação de vulnerabilidades em tempo real, um recurso crucial que separa soluções mais avançadas de coleções básicas de ferramentas.

Este post tem como objetivo esclarecer as coisas. Vamos revisar os 10 principais fornecedores de CNAPP para 2026, com foco na proteção em tempo de execução, análise de caminhos de ataque e maneiras práticas de remediar vulnerabilidades sem a necessidade de reuniões de emergência. A seleção desses fornecedores foi baseada em critérios como inovação em segurança nativa da nuvem, facilidade de integração, abrangência de recursos e reputação no mercado. Reunimos insights de relatórios do setor, avaliações de especialistas e feedback direto de equipes de segurança de empresas líderes de tecnologia para garantir a relevância e confiabilidade de nossas descobertas.

O que é CNAPP?

Um CNAPP é uma plataforma de segurança única que reúne Gerenciamento de Postura de Segurança na Nuvem (CSPM), Proteção de Carga de Trabalho na Nuvem (CWPP) e Gerenciamento de Direitos de Infraestrutura na Nuvem (CIEM).

Em vez de verificar um bucket S3 mal configurado em uma ferramenta e um contêiner vulnerável em outra, um CNAPP conecta os pontos. Imagine um cenário onde o sistema detecta um CVE crítico em um contêiner. Imediatamente, o CNAPP identifica que este contêiner está associado a uma função IAM que possui privilégios de administrador.

Em poucos minutos, ele correlaciona essa vulnerabilidade com potenciais caminhos de ataque, oferecendo insights sobre como uma exploração poderia se desenrolar. Assim que o padrão de ameaça está claro, a plataforma bloqueia automaticamente a exploração manipulando permissões IAM e isolando o contêiner afetado. Este processo contínuo e passo a passo transforma uma potencial violação de segurança em uma ameaça gerenciada.

Por que o CNAPP é importante

O risco é simples: Complexidade. De acordo com benchmarks de engenharia recentes, 80% das violações bem-sucedidas na nuvem envolvem identidades mal configuradas ou funções com privilégios excessivos.

Se você ainda está usando ferramentas isoladas, está perdendo o contexto. Você pode corrigir 100 vulnerabilidades hoje, mas se nenhuma delas estava em um caminho de ataque voltado para a internet, seu nível real de risco não mudou. Os CNAPPs priorizam o risco com base na explorabilidade, não apenas nas pontuações CVSS.

Por que nos ouvir?

Já ajudamos organizações como Ironchip, Devtia e Wandari a protegerem suas pilhas nativas da nuvem. Embora sejamos afiliados à Plexicus, nosso compromisso em fornecer avaliações objetivas e equilibradas continua sendo uma prioridade. Entendemos a dor da fadiga de alertas porque construímos a Plexicus para resolvê-la. Nossa plataforma não apenas sinaliza problemas. Ela os corrige.

“A Plexicus revolucionou nosso processo de remediação; nossa equipe está economizando horas toda semana!”

- Alejandro Aliaga, CTO Ontinet

Sabemos o que torna uma ferramenta CNAPP verdadeiramente valiosa porque estamos construindo a próxima geração de segurança automatizada na nuvem.

Em Resumo: Principais Fornecedores de CNAPP 2026

| Fornecedor | Foco Principal | Melhor Para | Diferenciador Chave |

|---|---|---|---|

| Plexicus | Remediação Automatizada | Equipes Ágeis de DevOps | Pull Requests de Correção Automática impulsionados por IA |

| SentinelOne | Runtime impulsionado por IA | Equipes SOC & IR | Motor de Segurança Ofensiva |

| Wiz | Visibilidade sem Agentes | Escalabilidade Rápida | Gráfico de Segurança em Nuvem |

| Prisma Cloud | Segurança de Ciclo de Vida Completo | Grandes Empresas | Escaneamento Profundo de IaC e CI/CD |

| MS Defender | Ecossistema Azure | Lojas Centradas na Microsoft | Integração Nativa com Azure & GitHub |

| CrowdStrike | Inteligência de Ameaças | Prevenção Ativa de Violação | Detecção Centrada no Adversário |

| CloudGuard | Segurança de Rede | Indústrias Regulamentadas | Análise Avançada de Fluxo de Rede |

| Trend Vision One | Nuvem Híbrida | Migração de Data Center | Correção Virtual & Intel ZDI |

| Sysdig Secure | Segurança Kubernetes | Pilhas Pesadas de K8s | Insights de Runtime baseados em eBPF |

| FortiCNAPP | Análise Comportamental | Operações em Grande Escala | Mapeamento de Anomalias com Polígrafo |

10 Melhores Fornecedores de CNAPP para 2026

1. Plexicus

Plexicus é construído para equipes que priorizam a remediação automatizada e a varredura em tempo real sobre relatórios estáticos. Enquanto outras ferramentas dizem o que está errado, Plexicus foca em parar o vazamento antes que ele se espalhe.

Características:

- Auto-remediação impulsionada por IA: Gera correções a nível de código e abre Pull Requests automaticamente para resolver vulnerabilidades.

- Integração ASPM: Visibilidade profunda em riscos a nível de aplicação, ligando proprietários de código a vulnerabilidades na nuvem de produção.

- Mapeamento contínuo de código para nuvem: Correlaciona falhas de código-fonte com ambientes de runtime ao vivo.

Prós:

- Reduz drasticamente o tempo médio para remediar (MTTR).

- Integração perfeita com GitHub, GitLab e Bitbucket.

- UX voltada para desenvolvedores reduz o atrito entre segurança e engenharia.

Contras:

- Jogador mais novo no mercado em comparação com fornecedores de firewall legados.

- Foca fortemente em pilhas modernas nativas da nuvem em detrimento de legados on-premises.

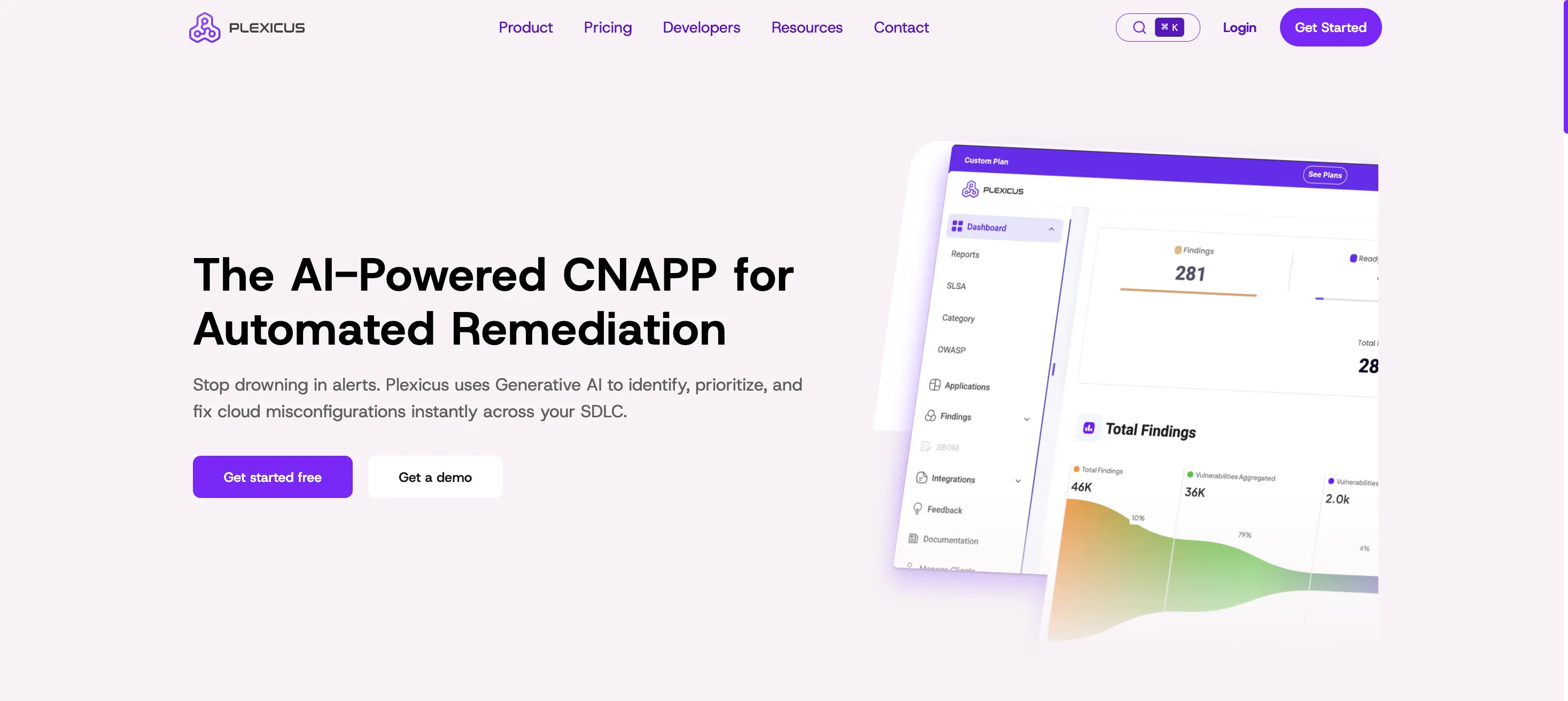

2. SentinelOne (Singularity Cloud)

SentinelOne é o líder em proteção de runtime impulsionada por IA. Utiliza um Motor de Segurança Ofensiva que simula caminhos de ataque para verificar se uma vulnerabilidade é realmente explorável.

Características:

- Caminhos de Exploração Verificados: Sonda automaticamente problemas na nuvem para apresentar descobertas baseadas em evidências.

- Purple AI: Um analista de IA generativa que documenta investigações em linguagem natural.

- Integridade Binária: Proteção em tempo real contra alterações não autorizadas em cargas de trabalho.

Prós:

- Capacidades EDR de melhor classe para cargas de trabalho na nuvem.

- Alta automação na caça a ameaças.

Contras:

- Pode ser complexo de configurar para equipes sem analistas de segurança dedicados.

3. Wiz

- Integração nativa com Azure.

- Extensões multi-cloud.

Contras:

- Pode ser menos eficaz em ambientes não Azure.

6. Lacework

Lacework oferece uma abordagem baseada em dados para segurança na nuvem, utilizando machine learning para detectar anomalias.

Características:

- Detecção de Anomalias: Machine learning para identificar comportamentos incomuns.

- Visibilidade Completa: Cobertura para AWS, Azure e GCP.

Prós:

- Reduz falsos positivos através de análise comportamental.

- Fácil de implementar com integração mínima.

Contras:

- Pode exigir ajustes finos para ambientes específicos.

7. Check Point CloudGuard

CloudGuard oferece segurança unificada para redes, workloads e aplicações.

Características:

- Proteção de Workloads: Segurança para containers e serverless.

- Gestão Unificada: Consolidação de políticas de segurança em uma única interface.

Prós:

- Integração com ferramentas de DevOps.

- Suporte abrangente para compliance.

Contras:

- Interface pode ser complexa para novos usuários.

8. Trend Micro Cloud One

Trend Micro Cloud One é uma plataforma de segurança em nuvem que cobre desde a infraestrutura até as aplicações.

Características:

- Segurança de Aplicações: Proteção para APIs e aplicações web.

- Gestão de Conformidade: Relatórios de conformidade automatizados.

Prós:

- Suporte para múltiplos ambientes de nuvem.

- Atualizações frequentes para novas ameaças.

Contras:

- Pode ser caro para pequenas empresas.

9. McAfee MVISION Cloud

MVISION Cloud oferece segurança abrangente para dados e aplicações em nuvem.

Características:

- Proteção de Dados: Segurança para dados em repouso e em trânsito.

- Controle de Acesso: Gestão de identidades e acessos.

Prós:

- Integração com soluções de segurança existentes.

- Visibilidade detalhada de atividades na nuvem.

Contras:

- Pode exigir configuração complexa para integração total.

10. Fortinet FortiCWP

FortiCWP oferece segurança em nuvem com foco em visibilidade e controle de dados.

Características:

- Visibilidade de Dados: Monitoramento de dados em tempo real.

- Gestão de Conformidade: Ferramentas para auditoria e conformidade.

Prós:

- Integração com a plataforma Fortinet Security Fabric.

- Relatórios detalhados de segurança.

Contras:

- Pode ser complexo para usuários sem experiência prévia com Fortinet.

Essas ferramentas CNAPP oferecem uma variedade de recursos e benefícios para ajudar as organizações a proteger suas infraestruturas em nuvem. A escolha da ferramenta certa dependerá das necessidades específicas de segurança e do ambiente de nuvem de cada organização.

- Implantação sem atritos para usuários do Azure.

Contras:

- Suporte a nuvens de terceiros (AWS/GCP) pode parecer menos maduro.

6. CrowdStrike (Falcon Cloud Security)

CrowdStrike foca na segurança Centrada no Adversário. É construído para equipes de SecOps que precisam interromper violações em andamento.

Recursos:

- Indicadores de Ataque (IOAs): Detecta comportamentos maliciosos com base em táticas de adversários.

- Agente Unificado: Único sensor leve para proteção de endpoints e cargas de trabalho em nuvem.

Prós:

- Integração de inteligência de ameaças de classe mundial.

Contras:

- Menor foco no código-fonte de aplicativos (SAST) em comparação com concorrentes.

7. Check Point CloudGuard

Um gigante para segurança de rede na nuvem, fornecendo prevenção avançada de ameaças em redes virtuais.

Recursos:

- Análise de Fluxo de Rede: Análise profunda do tráfego na nuvem para detectar movimentos laterais.

- Console Unificado: Visão única para firewalls de nuvem pública e locais.

Prós:

- Controles de segurança de rede mais fortes na categoria.

Contras:

- A interface pode parecer desatualizada para equipes modernas centradas em DevOps.

8. Trend Micro (Trend Vision One)

Oferece um foco profundo em ambientes de nuvem híbrida, conectando cargas de trabalho locais e nativas da nuvem.

Recursos:

- Patch Virtual: Protege cargas de trabalho contra zero-days antes que patches oficiais sejam aplicados.

- Inteligência ZDI: Alimentado pelo maior programa de recompensas por bugs do mundo.

Prós:

- Excelente suporte a cargas de trabalho legadas e híbridas.

Contras:

- Recursos nativos da nuvem podem parecer acoplados a um núcleo mais antigo.

9. Sysdig (Secure)

Construído sobre o Falco de código aberto, o Sysdig é a principal escolha para ambientes pesados em Kubernetes.

Recursos:

- Insights de Runtime: Verifica quais vulnerabilidades estão realmente carregadas e em uso.

- Controle de Desvio: Detecta e bloqueia alterações não autorizadas em contêineres em execução.

Prós:

- Maior visibilidade de contêineres da indústria.

Contras:

- Forte foco em K8s pode deixar ativos não containerizados menos cobertos.

10. Fortinet (FortiCNAPP)

Após a aquisição da Lacework, a Fortinet oferece uma abordagem cloud-smart usando aprendizado de máquina para estabelecer um comportamento de referência.

Recursos:

- Plataforma de Dados Polygraph: Mapeia automaticamente o comportamento para identificar anomalias.

- Integração Fortinet Fabric: Conecta a segurança da nuvem com a estrutura de rede mais ampla.

Prós:

- Excepcional em encontrar “desconhecidos desconhecidos” sem regras manuais.

Contras:

- A integração da plataforma pós-aquisição ainda está em andamento.

Mitos Comuns

Mito #1: Sem agente é sempre melhor.

Aqui está o negócio: A varredura sem agente é ótima para visibilidade (CSPM), mas não pode parar um exploit ativo em tempo real. Para cargas de trabalho críticas, você ainda precisa de um agente (CWPP) para fornecer bloqueio em tempo de execução.

Mito #2: CNAPP substitui sua equipe de segurança.

Não pense que uma ferramenta irá consertar um processo quebrado. Um CNAPP é um multiplicador de força, mas você ainda precisa de engenheiros que entendam as políticas de IAM para agir sobre os dados.

Indo Além da Fadiga de Alertas

A segurança na nuvem em 2026 não se trata de encontrar mais bugs. Trata-se de fechar o ciclo entre o IDE de um desenvolvedor e o ambiente de produção.

Se sua ferramenta atual fornece um PDF massivo de “achados” mas sem caminho para resolução, você está efetivamente pagando por ruído. A segurança real acontece quando a ferramenta faz o trabalho pesado da remediação.

Plexicus é projetado para lidar com isso ao ir além da detecção e entrar na correção automatizada. Se sua equipe está cansada de perseguir CVEs inalcançáveis, comece com uma plataforma que prioriza a explorabilidade.

Gostaria que eu fizesse uma comparação específica de como o Plexicus lida com a remediação de IaC em comparação com ferramentas legadas?

Perguntas Frequentes

Como um CNAPP difere do uso de ferramentas CSPM e CWPP separadas?

Ferramentas independentes criam silos. Um CSPM pode encontrar um bucket mal configurado, mas não saberá se o aplicativo em execução na VM conectada é vulnerável. Um CNAPP correlaciona esses pontos de dados para mostrar o caminho real do ataque, poupando sua equipe de perseguir riscos não exploráveis.

Posso usar um CNAPP para ambientes multi-nuvem?

Sim. A maioria dos CNAPPs modernos são projetados para normalizar dados em AWS, Azure e GCP. O objetivo é aplicar uma única política de segurança em toda a sua infraestrutura de nuvem.

Um CNAPP ajuda com a conformidade regulatória?

A maioria das plataformas inclui modelos prontos para SOC 2, HIPAA, PCI DSS e GDPR. Elas auditam continuamente seu ambiente e sinalizam violações, tornando a coleta de evidências mais rápida.