En İyi 10 Sysdig Alternatifi: Derin Adli Tıptan Otomatik Düzeltmeye

Sysdig, güçlü çekirdek olay kapsamı nedeniyle tanınmıştır. Falco’nun açık kaynak temeli üzerine inşa edilmiştir ve Linux çekirdekleri veya Kubernetes pod’ları hakkında ayrıntılı görünürlük ihtiyacı duyan SOC ekipleri arasında favoridir.

Kuruluşlar 2026’ya yaklaşırken, güvenlik ortamı değişmiş olacak. Sysdig, ihlalleri tespit etmede güçlü kalırken, birçok ekip şimdi yeni bir boşlukla karşı karşıya: altta yatan sorunları düzeltmek. 2025’in ilk çeyreğinde yalnızca 159’dan fazla CVE’nin istismar edilmesi[2] ve AI tarafından üretilen kod hacminin artmasıyla, basit uyarılardan kaynaklanan birikim büyüyor.

[2] Kaynak: “2025’in İlk Çeyreğinde 159 CVE İstismar Edildi, %28.3’ü Açıklamadan Sonra 24 Saat İçinde.” The Hacker News, VulnCheck araştırmasına atıfta bulunuyor. https://thehackernews.com/2025/04/159-cves-exploited-in-q1-2025-283.html. 31 Aralık 2025’te erişildi.

Araç setinizi değerlendirirken, saldırıları raporlamanın yeterli olmadığını unutmayın; etkili güvenlik artık eyleme geçirilebilir düzeltmelerle döngüyü kapatmanıza yardımcı olan araçlar gerektirir. Karar vericiler, gelişen güvenlik ihtiyaçlarıyla uyumlu olmak için sağlam iyileştirme yeteneklerine sahip çözümleri önceliklendirmelidir. Sadece tespit etmekle kalmayıp, aynı zamanda düzeltmeleri otomatikleştiren ve kolaylaştıran araçlara odaklanarak, kuruluşlar güvenlik açıklarına maruz kalma risklerini önemli ölçüde azaltabilir ve genel güvenlik duruşlarını iyileştirebilirler.

Neden Bize Güvenmelisiniz?

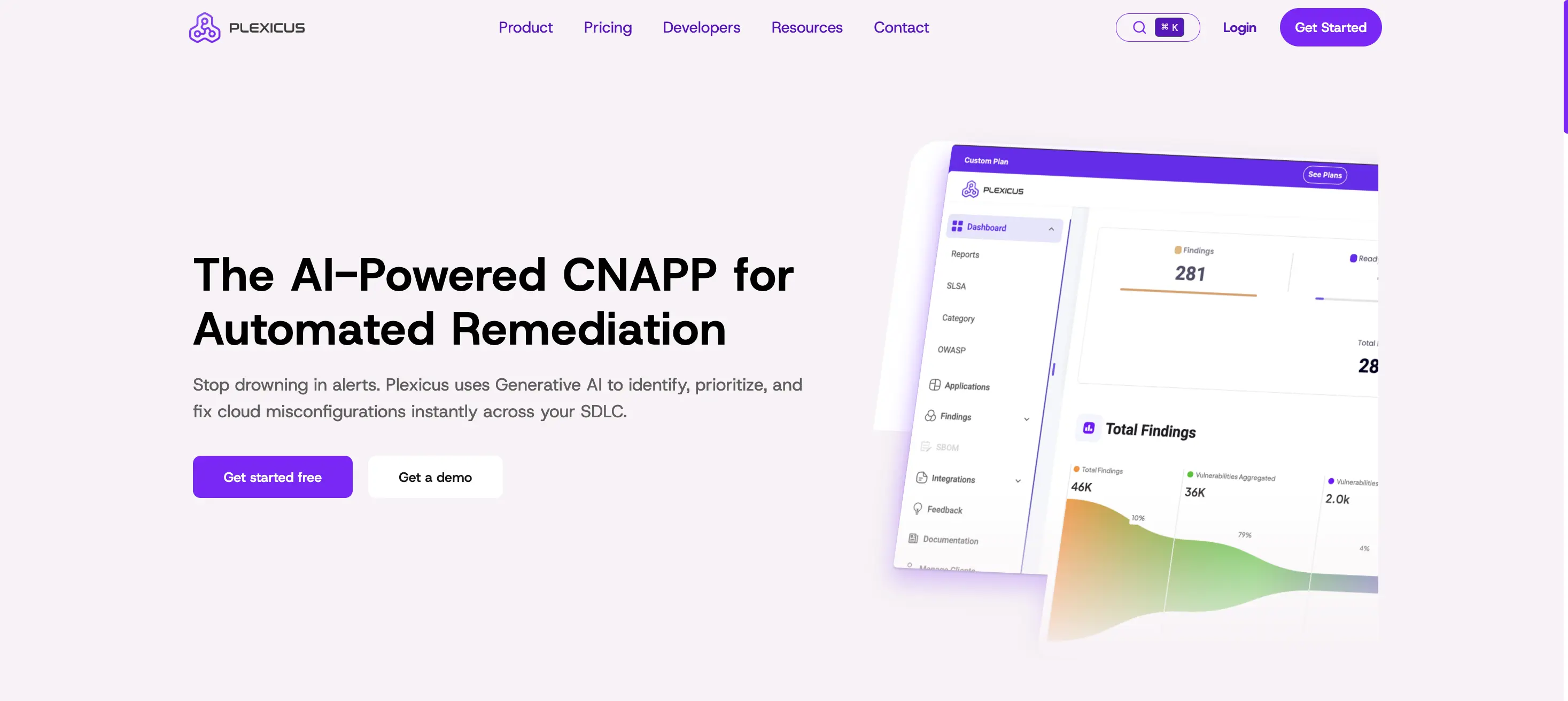

Plexicus’ta, Düzeltme üzerine odaklanıyoruz. Uyarıdan çözüme kadar olan boşluğu kapatmak için, tespitin büyük ölçüde çözüldüğüne inanıyoruz, ancak sorunları düzeltmek birçok şirketin zorlandığı yerdir. Şimdi, kodun %41’i AI tarafından üretildiği için [1], güvenlik borcu manuel inceleme için çok büyük. Herhangi bir aracın başarısını, sadece kaç uyarı gönderdiğiyle değil, sorunları ne kadar hızlı çözdüğüyle (MTTR) değerlendiriyoruz.

[1] Kaynak: “AI Kodlama Asistanı İstatistikleri: Trendler, Kullanım ve Pazar Verileri.” Second Talent, www.secondtalent.com/resources/ai-coding-assistant-statistics/. Erişim tarihi: 31 Aralık 2025.

Ayrıca, Plexicus ile düzeltme yeteneklerimizi geliştirmek için yenilikçi start-up’lardan köklü işletmelere kadar çeşitli şirketlerle yakın işbirliği yapıyoruz. Bu ortaklıklar, çözümlerimize çeşitli içgörüler ve teknolojik ilerlemeler entegre etmemize olanak tanır, daha verimli ve özelleştirilmiş düzeltme sonuçları sağlar. Sektör liderleriyle ortaklık yaparak, müşterilerimize daha hızlı yanıt süreleri ve özel güvenlik önlemleri gibi benzersiz değer önerileri sunuyoruz ve bu da Plexicus’u rekabetçi pazarda öne çıkarıyor.

Bir Bakışta: 2026 için En İyi 10 Sysdig Alternatifi

| Platform | En İyi Kullanım Alanı | Temel Farklılaştırıcı | Kurulum Türü |

|---|---|---|---|

| Plexicus | Hızlı Düzeltme | AI Destekli “Tıkla-Düzelt” | Ajansız (OIDC) |

| Aqua Security | K8s Sertleştirme | Tam yaşam döngüsü görüntü güvencesi | Hibrit |

| Prisma Cloud | Uyumluluk | Birleşik Politika-olarak-Kod | Hibrit |

| Wiz | Bulut Görünürlüğü | Güvenlik Grafiği | Ajansız |

| AccuKnox | Sıfır Güven | KubeArmor tabanlı uygulama | Ajan tabanlı |

| CrowdStrike | Tehdit İstihbaratı | Tek ajan EDR + Bulut | Ajan tabanlı |

| Falco (OSS) | DIY Çalışma Zamanı | Orijinal açık kaynak çekirdek | Ajan tabanlı |

| Orca Security | Ajansız Derinlik | Yan Tarama teknolojisi | Ajansız |

| Lacework | Anomaliler | Poligraf davranış haritalama | Ajansız |

| Snyk | Geliştirici Akışı | Yerel IDE ve PR entegrasyonu | Entegrasyon |

1. Plexicus (Düzeltme Lideri)

Plexicus, sürekli uyarılarla bunalmış ekipler için en uygun çözümdür. Sysdig olayları ortaya çıkarırken, Plexicus etkili kod düzeltmeleri sağlayarak olayların çözülmesini sağlar.

- Ana Özellikler: Codex Remedium, tespit edilen güvenlik açıkları için işlevsel kod yamaları (yazılım açıklarını düzeltmek için güncellemeler) ve Pull Request’ler (kod değişikliklerini birleştirme istekleri) üreten bir AI (yapay zeka) motorudur.

- Temel Farklılaştırıcı: Sysdig’in çalışma zamanı olaylarına odaklanmasının aksine, Plexicus çalışma zamanı olaylarını kaynak kodla ilişkilendirir. Gerçekten risk altında olan kod için düzeltmeleri önceliklendirir.

- Artılar: MTTR’yi önemli ölçüde azaltır; geliştiriciler için “tek tıklamayla” düzeltme deneyimi sunar; çekirdek görünürlük için ajan gerektirmez.

- Eksiler: Sysdig kadar “çekirdek düzeyinde” adli inceleme sağlamaz.

- Plexicus’u seçerek güvenlik açığı birikiminizi etkili bir şekilde azaltın ve otomatik güvenliğe doğru ilerleyin. Plexicus’u benimseyerek, organizasyonlar yalnızca düzeltme süreçlerini kolaylaştırmakla kalmaz, aynı zamanda önemli bir iş etkisi de gösterir. Çözümümüzle, işletmeler genellikle ihlal ile ilgili maliyetlerde somut bir azalma yaşar ve düzenleyici standartlarla daha sorunsuz uyum sağlar, bu da iş değeri odaklı liderlerle yankı uyandıran yatırım getirisini vurgular.

2. Aqua Security

Aqua, Sysdig’in doğrudan rakibi olup, konteyner bütünlüğüne güçlü bir odaklanma ile daha eksiksiz bir koddan buluta platformu sunar.

- Ana Özellikler: Dinamik Tehdit Analizi (DTA; tehditleri bir sanal alan adı verilen kontrollü bir ortamda çalıştırarak test eden bir sistem); Kubernetes için güçlü kabul denetleyicileri (yetkisiz dağıtımları engelleyen güvenlik kontrolleri).

- Temel Ayırt Edici Özellik: Üstün Görüntü Güvencesi; yetkisiz görüntülerin kümenizde çalışmasını tamamen engelleyebilir.

- Artılar: Yüksek ölçekte büyüyebilir; yüksek uyumluluk gerektiren ortamlar için mükemmel (FSI’lar, Hükümet).

- Eksiler: Kullanıcı arayüzü modüler olabilir ve gezinmesi karmaşık olabilir.

3. Prisma Cloud (Palo Alto Networks)

Prisma, kapsamlı bir konsolidasyon platformu olarak hizmet verir. Güvenlik duvarları, bulut duruşu ve konteyner çalışma zamanı için birleşik yönetim için tercih edin.

- Ana Özellikler: Birleşik Kod Olarak Politika; Palo Alto’nun tehdit istihbaratı ile derin entegrasyon.

- Temel Ayırt Edici Özellik: Piyasadaki en kapsamlı CNAPP olup, neredeyse tüm küresel uyumluluk çerçevelerini kapsar.

- Artılar: Tüm işletme için “tek cam panel”.

- Eksiler: Son derece karmaşık kurulum; yönetmek için özel yöneticiler gerektirir.

4. Wiz

Wiz, görünürlük için standartları belirler. Ajan kullanmadığı için Sysdig’e göre büyük çoklu bulut ortamlarında dağıtılması çok daha kolaydır.

- Ana Özellikler: Güvenlik Grafiği, “Toksik Kombinasyonları” tanımlar (örneğin, bir kamu IP adresine sahip savunmasız bir pod, kendi kendine yeten bir yazılım birimi ve yönetici düzeyinde bir Kimlik ve Erişim Yönetimi (IAM) rolü riskli bir yapılandırma oluşturduğunda).

- Temel Farklılaştırıcı: Neredeyse anında dağıtım; çekirdek sensörlerin sürtünmesi olmadan anında değer sağlar.

- Artılar: İnanılmaz kullanıcı arayüzü; çok düşük gürültü.

- Eksiler: Sınırlı derin çalışma zamanı koruması; Sysdig gibi kötü niyetli bir süreci sonlandıramaz.

5. AccuKnox

AccuKnox, CNCF tarafından barındırılan KubeArmor projesinden yararlanarak Kubernetes’te Sıfır Güven’i uygulamak için en iyi çözüm olarak öne çıkıyor.

- Ana Özellikler: Tehditlerin satır içi hafifletilmesi (saldırıları gerçek zamanlı olarak engelleme); “en az ayrıcalık” politikalarının sıkı uygulanması (yalnızca gerekli minimum izinlere izin veren katı erişim kontrolleri).

- Temel Farklılaştırıcı: Saldırıları sadece bildirmekle kalmayıp engellemek için tasarlanmıştır, Linux Güvenlik Modülleri (LSM’ler; güvenlik politikalarını uygulamak için araçlar) gibi AppArmor ve SELinux (Linux işletim sistemi için güvenlik çerçeveleri) kullanır.

- Artılar: Bulut için gerçek “Sıfır Güven”; açık kaynak mirası.

- Eksiler: Politika ince ayarı için yüksek teknik gereksinimler.

6. CrowdStrike Falcon Cloud Security

CrowdStrike, uç nokta korumasıyla uyumlu bulut güvenliğini etkinleştirir ve öncelikli olarak gelişmiş tehdit avcılığına odaklanır.

- Ana Özellikler: 7/24 Yönetilen Tespit ve Yanıt (MDR; sürekli izleme ve olay müdahalesi sağlayan bir güvenlik hizmeti); entegre kimlik koruma (hesapların yetkisiz kullanımını önlemek için koruma önlemleri).

- Temel Ayırt Edici Özellik: Falcon Agent kullanarak bulut iş yükü tehditlerini küresel uç nokta saldırı kalıplarıyla ilişkilendirir.

- Artılar: Dünya çapında tehdit istihbaratı; zaten bir CrowdStrike müşterisiyseniz satın alması kolay.

- Eksiler: Snyk veya Plexicus’a kıyasla çok sınırlı “Shift Left” (kod/SCA) yetenekleri.

7. Falco (Açık Kaynak)

Sysdig’i seviyorsanız ancak kurumsal lisans için ödeme yapmak istemiyorsanız, Falco’yu doğrudan kullanabilirsiniz. Falco, CNCF mezunu çalışma zamanı standardıdır.

- Ana Özellikler: Gerçek zamanlı çekirdek düzeyinde denetim; son derece özelleştirilebilir YAML kuralları.

- Temel Ayırt Edici Özellik: %100 ücretsiz ve açık kaynak; büyük bir topluluk katkılı kural kitaplığı (kullanıcılar özel tespit kuralları oluşturabilir ve paylaşabilir).

- Artılar: Sonsuz esneklik; satıcıya bağımlılık yok.

- Eksiler: Gösterge paneli yok; özel bir uyarı/yanıt sistemi oluşturmak için önemli mühendislik gerektirir.

8. Orca Security

Orca, SideScanning teknolojisini öncülük etti. Ajan gerektirmeyen mimarisi, sanal makinelerin disk durumunu analiz ederek Wiz’in ötesine geçer.

- Ana Özellikler: İşletim sistemi, uygulamalar ve verilere tam yığın görünürlük; güçlü Veri Güvenliği Duruş Yönetimi (DSPM).

- Temel Fark: Bulut varlıklarınızın “blok depolamasını” (bulut sunucuları için kullanılan dijital depolama) okuyarak, ana bilgisayarda kod çalıştırmadan gizli verileri (şifreler veya anahtarlar gibi gizli hassas veriler) ve güvenlik açıklarını bulur.

- Artılar: İş yükleri üzerinde sıfır performans etkisi.

- Eksiler: Sysdig gibi eBPF tabanlı araçların “aktif yanıt” yeteneklerinden yoksundur.

9. Lacework (FortiCNAPP)

Artık Fortinet’in bir parçası olan Lacework, makine öğrenimi yaklaşımıyla bilinir. Kurallara dayanmaz; bunun yerine, ortamınızın davranışını öğrenir.

- Ana Özellikler: Her işlem etkileşimini haritalayan Polygraph teknolojisi (yazılım bileşenlerinin iletişim kurma şeklini izler) anormallikleri (beklenmedik davranış) bulur.

- Temel Fark: Sıfır manuel kural yazımı gerektiren otomatik tehdit algılama.

- Artılar: “Bilinmeyen Bilinmeyenler” (Sıfır gün) bulmak için harika.

- Eksiler: “Kara kutu” olabilir; bir uyarıyı neden işaretlediğini bilmek zor olabilir.

10. Snyk

Snyk, geliştiriciler arasında en iyi seçim olarak tanınır. Sysdig geliştirme ekipleri tarafından benimsenmediğinde, Snyk sürekli olarak teslim eder.

- Ana Özellikler: Yerel IDE entegrasyonu; kütüphane yükseltmeleri için otomatik PR’lar.

- Temel Ayırt Edici: Tamamen geliştirici iş akışında yer alır, hataları kümeye ulaşmadan önce yakalar.

- Artıları: Büyük geliştirici benimsemesi (yazılım mühendisleri tarafından yaygın olarak kullanılır); çok hızlı.

- Eksileri: Çalışma zamanı koruması (Sysdig’in ana uzmanlık alanı) hala AppSec özelliklerine göre ikincil konumda.

2026 yılında, yalnızca uyarı veren güvenlik araçları modası geçmiş kabul edilir. Önde gelen platformlar, ortaya çıkan tehditlere ayak uydurmak için otomatik düzeltme sağlamalıdır.

SSS: 2026 Güvenliğinin Gerçekleri

Neden Sysdig’den uzaklaşmak?

Çoğu ekip, karmaşıklık ve maliyet nedeniyle geçiş yapar. Sysdig’in ajan tabanlı modeli güçlüdür ancak kaynak yoğun ve bakım maliyetlidir. Her gün çekirdek adli tıp ihtiyacınız yoksa, Plexicus veya Wiz gibi ajansız bir platform genellikle daha verimlidir.

Bir geçişi düşünürken, geçiş sürecini değerlendirmek ve bu yeni araçların mevcut iş akışlarına nasıl entegre edileceğini değerlendirmek önemlidir. Liderler, potansiyel geçiş risklerini değerlendirmeli ve operasyonel uygulamalarına sorunsuz bir entegrasyon sağlamak için kesintiyi en aza indirmeyi planlamalıdır.

Plexicus, Sysdig’in çalışma zamanı tespitini değiştirebilir mi?

Plexicus, Düzeltme için tasarlanmıştır. Ortamınızı sürekli izler ve Sysdig gibi araçlar tarafından belirlenen güvenlik açıklarının hızlı bir şekilde çözülmesini kolaylaştırır. 2026 yılında, çoğu ekip görünürlük için ajansız bir araç dağıtacak ve düzeltme için Plexicus gibi AI platformlarını kullanacaktır.

2026 için ajanssız güvenlik yeterli mi?

Mevcut eğilimler, açıklandıktan sonraki 24 saat içinde istismarların %28,3’ünün başlatıldığını göstermektedir [2]. Ajanssız araçlar, bulut altyapınız genelinde anında tehdit görünürlüğü sağlar ve genellikle sunucuların bir kısmına dağıtılan derin ajanların değerini aşar. Ancak, ajanssız yaklaşımların belirli senaryolarda sınırlamaları olabileceğini kabul etmek önemlidir.

Ajans tabanlı araçlar kadar derinlemesine analiz veya ana sistemle doğrudan etkileşim yeteneği sunmayabilirler. Bu şeffaflık, karar vericilerin güvenlik duruşları hakkında bilinçli, risk tabanlı seçimler yapmalarını sağlamak için çok önemlidir.