Bảo mật Ứng dụng Web: Thực hành Tốt nhất, Kiểm tra và Đánh giá cho năm 2026

Bảo mật ứng dụng web là một thực hành để bảo vệ các ứng dụng web hoặc dịch vụ trực tuyến khỏi các cuộc tấn công mạng nhằm đánh cắp dữ liệu, gây hại cho hoạt động hoặc xâm phạm người dùng

Bảo mật ứng dụng web là cần thiết để bảo vệ ứng dụng của bạn khỏi các cuộc tấn công mạng nhắm vào dữ liệu nhạy cảm và làm gián đoạn hoạt động. Hướng dẫn này bao gồm tầm quan trọng của bảo mật ứng dụng web, các lỗ hổng phổ biến, các thực hành tốt nhất và phương pháp kiểm tra, giúp bạn bảo vệ ứng dụng của mình, đảm bảo tuân thủ và duy trì niềm tin của người dùng

Tóm tắt

-

Bảo mật Ứng dụng Web là gì?

Bảo mật ứng dụng web bảo vệ các ứng dụng trực tuyến khỏi việc đánh cắp dữ liệu, truy cập trái phép và gián đoạn dịch vụ do các cuộc tấn công mạng gây ra. -

Tại sao Bảo mật Ứng dụng Web Quan trọng

Các ứng dụng web hiện đại xử lý dữ liệu nhạy cảm—bất kỳ lỗ hổng nào cũng có thể dẫn đến vi phạm, tổn thất tài chính và thiệt hại uy tín. -

Các Vấn đề Bảo mật Ứng dụng Web Phổ biến

Từ tiêm SQL đến cấu hình sai, hiểu biết về các lỗ hổng phổ biến là bước đầu tiên để xây dựng một ứng dụng an toàn. -

Các Thực hành Tốt nhất về Bảo mật Ứng dụng Web

Tuân theo các nguyên tắc mã hóa an toàn, mã hóa và truy cập tối thiểu giúp giảm hiệu quả bề mặt tấn công của bạn. -

Kiểm tra Bảo mật Ứng dụng Web

Các phương pháp kiểm tra như SAST, DAST và IAST phát hiện lỗ hổng sớm, đảm bảo phát hành an toàn hơn. -

Kiểm toán Bảo mật Ứng dụng Web

Kiểm toán cung cấp một đánh giá có cấu trúc về tư thế bảo mật của bạn, giúp bạn tuân thủ các khung như GDPR hoặc HIPAA. -

Cách Kiểm tra Bảo mật Ứng dụng Web

Quét tự động, kiểm tra thâm nhập và các nền tảng như Plexicus giúp đơn giản hóa việc phát hiện và khắc phục lỗ hổng. -

Câu hỏi Thường gặp: Bảo mật Ứng dụng Web

Khám phá các câu hỏi chính xung quanh việc kiểm tra, kiểm toán và các thực tiễn tốt nhất để bảo vệ ứng dụng web.

Bảo mật Ứng dụng Web là gì?

Bảo mật ứng dụng web là một thực hành bảo vệ các ứng dụng web hoặc dịch vụ trực tuyến khỏi các cuộc tấn công mạng nhằm đánh cắp dữ liệu, gây hại cho hoạt động hoặc làm tổn hại người dùng.

Ngày nay, các ứng dụng chủ yếu là ứng dụng web, từ thương mại điện tử đến bảng điều khiển SaaS. Bảo vệ ứng dụng web khỏi các mối đe dọa mạng đã trở thành điều cần thiết để bảo vệ dữ liệu khách hàng, dữ liệu tổ chức, giành được sự tin tưởng của khách hàng và tuân thủ các quy định về tuân thủ.

Bài viết này sẽ hướng dẫn bạn khám phá các thực tiễn tốt nhất về bảo mật ứng dụng web, phương pháp kiểm tra, đánh giá, kiểm toán và công cụ để bảo vệ ứng dụng web của bạn khỏi kẻ tấn công.

Tại sao bảo mật ứng dụng web quan trọng?

Các ứng dụng web thường được sử dụng để lưu trữ và xử lý nhiều loại dữ liệu khác nhau, từ thông tin cá nhân, giao dịch kinh doanh, và cả thanh toán. Nếu chúng ta để lại một ứng dụng web có lỗ hổng, nó sẽ khiến kẻ tấn công:

- đánh cắp dữ liệu, bao gồm thông tin cá nhân hoặc thông tin liên quan đến tài chính (ví dụ, số thẻ tín dụng, thông tin đăng nhập người dùng, v.v.)

- chèn mã độc hoặc phần mềm độc hại

- chiếm quyền phiên của người dùng và giả mạo làm người dùng của ứng dụng web đó

- chiếm quyền điều khiển máy chủ và phát động một cuộc tấn công bảo mật quy mô lớn.

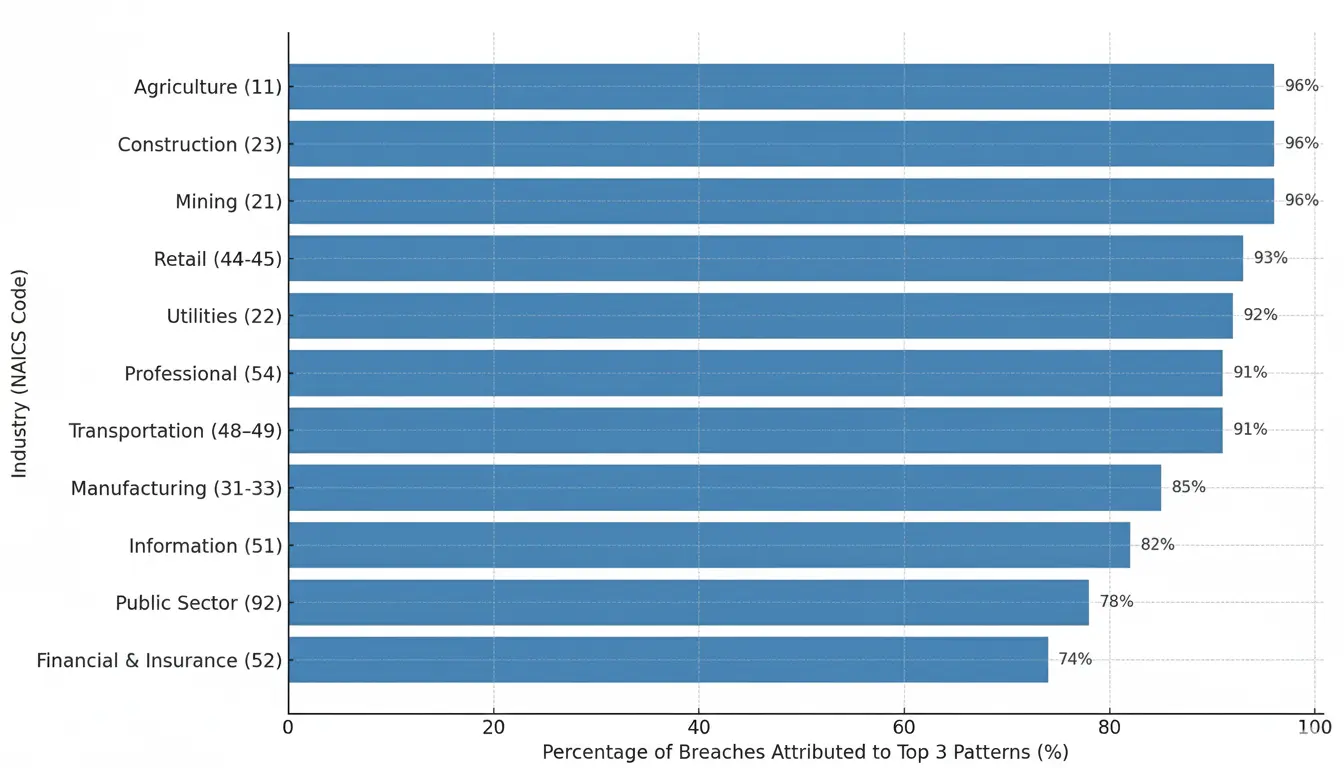

Các cuộc tấn công ứng dụng web cũng đang trở thành một trong ba mô hình hàng đầu cùng với xâm nhập hệ thống và kỹ thuật xã hội trong nhiều ngành công nghiệp khác nhau.

Dưới đây là biểu đồ thanh hiển thị tỷ lệ phần trăm các vi phạm được quy cho ba mô hình hàng đầu (bao gồm các Cuộc Tấn Công Ứng Dụng Web Cơ Bản) trong các ngành công nghiệp khác nhau (nguồn: Verizon DBIR - 2025)

| Ngành công nghiệp (NAICS) | 3 Mẫu hàng đầu đại diện… |

|---|---|

| Nông nghiệp (11) | 96% các vi phạm |

| Xây dựng (23) | 96% các vi phạm |

| Khai thác (21) | 96% các vi phạm |

| Bán lẻ (44-45) | 93% các vi phạm |

| Tiện ích (22) | 92% các vi phạm |

| Vận tải (48–49) | 91% các vi phạm |

| Chuyên nghiệp (54) | 91% các vi phạm |

| Sản xuất (31-33) | 85% các vi phạm |

| Thông tin (51) | 82% các vi phạm |

| Tài chính và Bảo hiểm (52) | 74% các vi phạm |

Nếu chúng ta phân tích dựa trên khu vực toàn cầu, nó sẽ cho chúng ta một cái nhìn rõ ràng hơn về tầm quan trọng của bảo mật ứng dụng web để ngăn chặn các mối đe dọa mạng.

Dữ liệu dưới đây phân loại sự cố (nguồn: Verizon DBIR - 2025)

| Khu vực toàn cầu | 3 Mẫu phân loại sự cố hàng đầu | Tỷ lệ phần trăm vi phạm được đại diện bởi 3 mẫu hàng đầu |

|---|---|---|

| Châu Mỹ Latinh và Caribe (LAC) | Xâm nhập hệ thống, Kỹ thuật xã hội, và Tấn công ứng dụng web cơ bản | 99% |

| Châu Âu, Trung Đông và Châu Phi (EMEA) | Xâm nhập hệ thống, Kỹ thuật xã hội, và Tấn công ứng dụng web cơ bản | 97% |

| Bắc Mỹ (NA) | Xâm nhập hệ thống, Mọi thứ khác, và Kỹ thuật xã hội | 90% |

| Châu Á và Thái Bình Dương (APAC) | Xâm nhập hệ thống, Kỹ thuật xã hội, và Lỗi khác nhau | 89% |

Tổng quan này làm cho đánh giá bảo mật ứng dụng web trở nên quan trọng để bảo vệ ứng dụng web khỏi các cuộc tấn công mạng.

Các Vấn Đề Bảo Mật Ứng Dụng Web Phổ Biến

Hiểu các vấn đề phổ biến là bước đầu tiên để bảo vệ một ứng dụng web. Dưới đây là các vấn đề phổ biến trong ứng dụng web:

- SQL Injection : kẻ tấn công thao túng các truy vấn đến cơ sở dữ liệu để truy cập hoặc thay đổi cơ sở dữ liệu

- Cross-Site Scripting (XSS) : thực thi một kịch bản độc hại chạy trong trình duyệt của người dùng, cho phép kẻ tấn công đánh cắp dữ liệu của người dùng

- Cross-Site Request Forgery (CSRF) : kỹ thuật của kẻ tấn công để khiến người dùng thực hiện một hành động không mong muốn.

- Broken Authentication : xác thực yếu cho phép kẻ tấn công giả mạo làm người dùng.

- Insecure Direct Object References (IDOR) : Các URL hoặc ID bị lộ cho phép kẻ tấn công truy cập vào hệ thống

- Security Misconfigurations : Cấu hình sai trong container, đám mây, API, máy chủ mở cửa cho kẻ tấn công truy cập hệ thống

- Insufficient Logging and Monitoring : vi phạm không được phát hiện nếu không có khả năng giám sát thích hợp

Bạn cũng có thể tham khảo OWASP Top 10 để cập nhật về các vấn đề bảo mật phổ biến nhất trong ứng dụng web.

Thực Hành Tốt Nhất Về Bảo Mật Ứng Dụng Web

Dưới đây là những thực hành tốt nhất bạn có thể sử dụng để giảm thiểu các vấn đề bảo mật trong ứng dụng web của mình:

- Áp dụng Tiêu chuẩn Mã hóa An toàn: Tuân theo khung và hướng dẫn phù hợp với vòng đời phát triển phần mềm an toàn (SSDLC)

- Áp dụng Xác thực & Phân quyền Mạnh mẽ: Sử dụng các phương pháp xác thực mạnh mẽ như MFA, kiểm soát truy cập dựa trên vai trò (RBAC), và quản lý phiên.

- Mã hóa Dữ liệu: Bảo vệ dữ liệu bằng mã hóa khi truyền tải (TLS/SSL) và khi lưu trữ (AES-256, v.v.)

- Thực hiện Kiểm tra & Kiểm toán Bảo mật Thường xuyên: Thực hiện kiểm tra thâm nhập hoặc đánh giá bảo mật thường xuyên để phát hiện các vấn đề lỗ hổng mới nổi.

- Cập nhật và Vá lỗi Thường xuyên: Giữ cho khung, máy chủ và thư viện luôn cập nhật để đóng các vấn đề lỗ hổng đã biết.

- Sử dụng Tường lửa Ứng dụng Web (WAFs): Ngăn chặn lưu lượng độc hại đến ứng dụng của bạn.

- Bảo mật API: Áp dụng các tiêu chuẩn bảo mật cho các điểm cuối API của bạn.

- Thực hiện Ghi nhật ký & Giám sát: Phát hiện hành vi đáng ngờ với SIEM (Quản lý Sự kiện và Thông tin Bảo mật) hoặc các công cụ giám sát.

- Áp dụng Nguyên tắc Quyền Tối thiểu: Giảm thiểu quyền hạn cho từng cơ sở dữ liệu, ứng dụng, dịch vụ và người dùng. Chỉ cung cấp quyền truy cập cần thiết.

- Đào tạo Nhà phát triển và Nhân viên: Nâng cao nhận thức về bảo mật bằng cách đào tạo họ thực hiện các tiêu chuẩn bảo mật trong vai trò của mình.

Kiểm tra Bảo mật Ứng dụng Web

Kiểm tra bảo mật ứng dụng web là một quy trình để kiểm tra các lỗ hổng trong ứng dụng nhằm bảo vệ ứng dụng khỏi các kẻ tấn công. Nó có thể được thực hiện ở nhiều giai đoạn phát triển, triển khai và thời gian chạy để đảm bảo rằng các lỗ hổng được khắc phục trước khi bị kẻ tấn công khai thác.

Các loại kiểm tra bảo mật ứng dụng web:

- Kiểm tra bảo mật ứng dụng tĩnh (SAST): quét mã nguồn để tìm lỗ hổng trước khi triển khai

- Kiểm tra bảo mật ứng dụng động (DAST): Mô phỏng một cuộc tấn công thực tế trong một ứng dụng đang chạy để phát hiện lỗ hổng.

- Kiểm tra bảo mật ứng dụng tương tác (IAST): kết hợp SAST và DAST để tìm lỗ hổng, nó sẽ phân tích phản hồi của mỗi hành động trong quá trình kiểm tra

- Kiểm tra thâm nhập: các hacker đạo đức sẽ thực hiện một bài kiểm tra thực tế của ứng dụng để phát hiện các lỗ hổng ẩn có thể bị bỏ sót bởi kiểm tra tự động

Với Plexicus ASPM, các phương pháp kiểm tra khác nhau này được đưa vào một quy trình làm việc duy nhất. Nền tảng tích hợp trực tiếp vào quy trình CI/CD, cung cấp cho các nhà phát triển phản hồi tức thì về các vấn đề như phụ thuộc dễ bị tổn thương, bí mật mã hóa cứng, hoặc cấu hình không an toàn, từ lâu trước khi ứng dụng đi vào sản xuất.

Danh sách kiểm tra bảo mật ứng dụng web

Danh sách kiểm tra có cấu trúc sẽ giúp bạn tìm ra các lỗ hổng dễ dàng hơn. Dưới đây là danh sách kiểm tra bạn có thể sử dụng để bảo mật ứng dụng web của mình:

- Xác thực đầu vào: để tránh SQL Injection, XSS và các cuộc tấn công tiêm nhiễm.

- Cơ chế xác thực: thực thi MFA và chính sách mật khẩu mạnh.

- Quản lý phiên: đảm bảo phiên và cookie được bảo mật.

- Ủy quyền: Xác minh rằng người dùng chỉ có thể truy cập các tài nguyên và hành động được phép theo vai trò của họ (không leo thang đặc quyền).

- Điểm cuối API: kiểm tra để tránh lộ dữ liệu nhạy cảm.

- Xử lý lỗi: tránh hiển thị chi tiết hệ thống trong thông báo lỗi.

- Ghi nhật ký & giám sát: đảm bảo hệ thống cũng có thể theo dõi hành vi bất thường.

- Quét phụ thuộc: tìm kiếm lỗ hổng trong các thư viện của bên thứ ba.

- Cấu hình đám mây: đảm bảo không có cấu hình sai, xác minh quyền tối thiểu, bảo mật khóa và vai trò IAM phù hợp.

Kiểm Toán Bảo Mật Ứng Dụng Web

Kiểm toán bảo mật ứng dụng web khác với kiểm tra bảo mật ứng dụng web. Kiểm toán cung cấp cho bạn một đánh giá định dạng về chương trình bảo mật ứng dụng của bạn. Trong khi mục tiêu của kiểm tra bảo mật là tìm ra các lỗ hổng; mục tiêu của kiểm toán bảo mật là đo lường ứng dụng của bạn theo các tiêu chuẩn, chính sách và khung tuân thủ.

Kiểm toán bảo mật ứng dụng bao gồm:

- thực hành mã hóa bảo mật web

- ánh xạ tuân thủ (ví dụ, GDPR, HIPAA, v.v.)

- phân tích phụ thuộc của bên thứ ba

- hiệu quả của giám sát và phản ứng sự cố

Kiểm toán bảo mật sẽ giúp tổ chức của bạn bảo mật ứng dụng và đáp ứng các tiêu chuẩn quy định.

Cách Kiểm Tra Bảo Mật Ứng Dụng Web

Các tổ chức thường thực hiện các bước sau:

- Chạy quét bảo mật tự động (SCA, SAST, DAST)

- Thực hiện kiểm tra xâm nhập thủ công.

- Xem xét cấu hình trên máy chủ, container và hạ tầng đám mây

- Kiểm toán kiểm soát truy cập và thực thi MFA (xác thực đa yếu tố)

- Theo dõi khắc phục với tích hợp ticketing, như Jira hoặc công cụ tương tự

Các nền tảng như Plexicus làm cho việc kiểm tra lỗ hổng dễ dàng hơn, thậm chí hơn nữa khi Plexicus cung cấp giải pháp khắc phục bằng AI để giúp bạn tăng tốc trong việc giải quyết các vấn đề bảo mật.

Câu hỏi thường gặp: Bảo mật ứng dụng web

Câu hỏi 1: Bảo mật ứng dụng web là gì?

Bảo mật ứng dụng web là việc thực hiện bảo vệ các ứng dụng web khỏi các mối đe dọa mạng.

Câu hỏi 2: Kiểm tra bảo mật ứng dụng web là gì?

Quá trình truy cập, quét và phân tích các ứng dụng web với các phương pháp kiểm tra bảo mật khác nhau (SAST, DAST, SCA, v.v.) để tìm ra các lỗ hổng trước khi bị kẻ tấn công khai thác.

Câu hỏi 3: Các thực hành tốt nhất về bảo mật ứng dụng web là gì?

Thực hành triển khai cách tiếp cận bảo mật trong ứng dụng web, bao gồm xác thực, mã hóa, xác thực và cập nhật thường xuyên.

Câu hỏi 4: Kiểm toán bảo mật ứng dụng web là gì?

Kiểm toán là một cuộc đánh giá chính thức về ứng dụng bảo mật của bạn, thường được sử dụng để tuân thủ các tiêu chuẩn và quy định.

Câu hỏi 5: Các công cụ đánh giá bảo mật ứng dụng web là gì?

Đây là các nền tảng quét, kiểm tra mã, phụ thuộc, cấu hình, thời gian chạy và môi trường để tìm ra các lỗ hổng.

Câu hỏi 6: Làm thế nào để kiểm tra bảo mật ứng dụng web?

Bằng cách kết hợp các lần quét tự động, kiểm tra xâm nhập, kiểm toán và giám sát liên tục. Sử dụng các nền tảng tích hợp như Plexicus giúp đơn giản hóa quy trình này.