Top 16 Công cụ DevSecOps & Giải pháp Thay thế cho năm 2026

DevSecOps đã trở thành tiêu chuẩn để phân phối phần mềm hiện đại. Các nhóm không còn bàn giao mã nguồn cho bộ phận bảo mật sau khi phát triển. Đến năm 2026, bảo mật là một phần được chia sẻ và tự động hóa trong mọi bước của quy trình.

Với rất nhiều nhà cung cấp hiện có, việc chọn công cụ phù hợp có thể khó khăn. Bạn có cần một nền tảng đầy đủ, một trình quét tập trung, hay một công cụ AI tự động sửa lỗi?

Trong hướng dẫn này, chúng tôi tổng hợp các công cụ DevSecOps hàng đầu để thử vào năm 2026. Các nền tảng này hỗ trợ quá trình triển khai của bạn bằng cách cho phép cộng tác an toàn, tuân thủ tự động và quản trị cơ sở hạ tầng. Chúng tôi sẽ đề cập đến chức năng của từng công cụ, ưu và nhược điểm, cũng như chính xác giải pháp cũ nào mà nó thay thế.

Công cụ DevSecOps là gì?

Công cụ DevSecOps là bất kỳ phần mềm nào được thiết kế để tích hợp các biện pháp bảo mật vào quy trình DevOps. Mục tiêu chính của nó là tự động hóa các kiểm tra bảo mật để chúng diễn ra nhanh chóng, thường xuyên và sớm trong vòng đời phát triển (một phương pháp được gọi là dịch chuyển sang trái).

Không giống như các công cụ bảo mật truyền thống chạy nhiều tuần sau khi mã được viết, các công cụ DevSecOps được nhúng vào quy trình làm việc. Chúng thường thuộc các danh mục sau:

- SAST (Static Application Security Testing): Quét mã nguồn để tìm lỗi khi bạn đang gõ.

- SCA (Software Composition Analysis): Kiểm tra các thư viện mã nguồn mở của bạn để tìm lỗ hổng đã biết.

- IaC (Infrastructure as Code) Security): Quét các tệp Terraform hoặc Kubernetes để ngăn chặn cấu hình sai trên đám mây.

- DAST (Dynamic Application Security Testing): Tấn công ứng dụng đang chạy của bạn để tìm lỗ hổng thời gian chạy.

- Remediation Platforms: Mới cho năm 2026, các công cụ này sử dụng AI để tự động viết các bản sửa lỗi cho các lỗi được tìm thấy.

Các Công cụ DevSecOps Hàng đầu

Danh sách này bao gồm các lựa chọn thay thế và đối thủ cạnh tranh hàng đầu cho các nhu cầu khác nhau. Dù bạn là nhà phát triển, kỹ sư nền tảng, hay CISO, những công cụ này rất quan trọng để giữ cho đường ống của bạn an toàn.

Các công cụ DevSecOps tốt nhất bao gồm:

- Plexicus (Khắc phục bằng AI)

- Jit (Điều phối)

- Checkmarx (Bảo mật ứng dụng doanh nghiệp)

- GitLab (Nền tảng tất cả trong một)

- Spacelift (Chính sách & Quản trị IaC)

- Checkov (Quét IaC)

- Open Policy Agent (Chính sách dưới dạng mã)

- Snyk (Quét ưu tiên nhà phát triển)

- Trivy (Quét mã nguồn mở)

- SonarQube (Chất lượng mã & SAST)

- Semgrep (SAST có thể tùy chỉnh)

- HashiCorp Vault (Quản lý bí mật)

- Spectral (Quét bí mật)

- OWASP ZAP (Kiểm thử động)

- Prowler (Tuân thủ đám mây)

- KICS (Bảo mật IaC mã nguồn mở)

1. Plexicus

Danh mục: Khắc phục dựa trên AI

Phù hợp nhất cho: Các nhóm muốn tự động hóa việc “sửa lỗi”, không chỉ “tìm lỗi”.

Plexicus đại diện cho thế hệ tiếp theo của công cụ DevSecOps. Trong khi các máy quét truyền thống tạo ra tiếng ồn (cảnh báo), Plexicus tập trung vào sự im lặng (bản sửa lỗi). Nó sử dụng các tác nhân AI tiên tiến, đặc biệt là công cụ Codex Remedium, để phân tích các lỗ hổng và tự động tạo Yêu cầu kéo (Pull Requests) với các bản vá mã an toàn.

- Các tính năng chính:

- Codex Remedium: Một tác nhân AI viết mã để sửa lỗ hổng.

- Plexalyzer: Quét nhận biết ngữ cảnh, ưu tiên các rủi ro có thể tiếp cận.

- Ưu điểm: Giảm đáng kể Thời gian khắc phục trung bình (MTTR) và tình trạng kiệt sức của nhà phát triển.

- Nhược điểm: Tập trung nhiều vào lớp “sửa lỗi”, thường bổ trợ cho một công cụ phát hiện.

- Tích hợp: 73+ tích hợp gốc trên các danh mục chính:

- SCM: GitHub, GitLab, Bitbucket, Gitea

- SAST: Checkmarx, Fortify, CodeQL, SonarQube

- SCA: Black Duck, OWASP Dependency-Check

- Secrets: TruffleHog, GitLeaks

- IaC: Checkov, Terrascan

- Containers: Trivy, Grype

- CI/CD: GitHub Actions, Jenkins

- Cloud: AWS, Azure, GCP

- Tùy chỉnh: REST API + webhooks cho bất kỳ quy trình làm việc nào

- Giá cả: Chúng tôi sẽ sớm phát hành gói miễn phí cho cộng đồng

2. Jit

Danh mục: Điều phối

Phù hợp nhất cho: Hợp nhất các công cụ mã nguồn mở thành một trải nghiệm duy nhất.

Jit (Just-In-Time) là một nền tảng điều phối giúp đơn giản hóa bảo mật. Thay vì sử dụng nhiều công cụ riêng lẻ, Jit kết hợp các trình quét mã nguồn mở hàng đầu như Trivy, Gitleaks và Sempervox vào một giao diện duy nhất hoạt động trực tiếp trong các Pull Request của bạn.

- Tính năng chính:

- Kế hoạch Bảo mật: “Bảo mật dưới dạng Mã” tự động triển khai các trình quét phù hợp.

- Trải nghiệm Thống nhất: Tổng hợp kết quả từ nhiều công cụ vào một chế độ xem duy nhất.

- Ưu điểm: Thay thế tuyệt vời cho các bộ giải pháp doanh nghiệp đắt đỏ; trải nghiệm nhà phát triển xuất sắc.

- Nhược điểm: Việc tùy chỉnh các cờ của trình quét mã nguồn mở cơ bản đôi khi có thể phức tạp.

- Tích hợp:

- Tích hợp gốc với GitHub, GitLab, Bitbucket và Azure DevOps dưới dạng nguồn SCM.

- Kết nối với hơn 30 trình quét và công cụ đám mây/runtime; đẩy ticket vào Jira và các hệ thống theo dõi công việc khác.

- Giá:

- Miễn phí cho 1 nhà phát triển qua GitHub Marketplace.

- Gói Growth bắt đầu từ $50 mỗi nhà phát triển/tháng, thanh toán theo năm; Doanh nghiệp là tùy chỉnh.

3. Checkmarx

Danh mục: Bảo mật Ứng dụng Doanh nghiệp (AppSec)

Phù hợp nhất cho: Các tổ chức lớn cần kiểm thử bảo mật tập trung, chuyên sâu trên toàn bộ SDLC.

Checkmarx là một trong những nền tảng DevSecOps lâu đời nhất, tập trung vào kiểm thử bảo mật ứng dụng toàn diện. Không giống như các công cụ ưu tiên nhà phát triển mới hơn, Checkmarx nhấn mạnh vào chiều sâu, quản trị và phạm vi bao phủ, khiến nó trở thành lựa chọn hàng đầu cho các doanh nghiệp và ngành được quản lý chặt chẽ. Nền tảng hợp nhất của nó, Checkmarx One, tích hợp SAST, SCA, DAST, bảo mật API và nhiều hơn nữa vào một giải pháp duy nhất.

- Tính năng chính:

- SAST (Phân tích tĩnh): Quét mã nguồn sớm trong quá trình phát triển để phát hiện lỗ hổng trước khi triển khai.

- SCA (Bảo mật mã nguồn mở): Phát hiện lỗ hổng và rủi ro giấy phép trong các thư viện phụ thuộc.

- DAST và Bảo mật API: Kiểm tra các ứng dụng và API đang chạy để mô phỏng các kịch bản tấn công thực tế.

- Nền tảng hợp nhất (Checkmarx One): Bảng điều khiển tập trung với các thông tin chi tiết tương quan trên tất cả các loại quét.

- Ưu điểm:

- Phạm vi bảo mật toàn diện, cấp doanh nghiệp trên toàn bộ SDLC.

- Khả năng tuân thủ và quản trị mạnh mẽ.

- Hỗ trợ nhiều ngôn ngữ và framework.

- Nhược điểm:

- Đắt đỏ và thường yêu cầu hợp đồng doanh nghiệp.

- Có thể tạo ra kết quả dương tính giả và cần tinh chỉnh.

- Quá trình thiết lập chậm hơn và nặng nề hơn so với các công cụ hiện đại.

- Tích hợp:

- SCM: GitHub, GitLab, Bitbucket, Azure DevOps

- IDE: VS Code, IntelliJ, plugin JetBrains

- CI/CD: Jenkins, GitHub Actions, Azure Pipelines (qua CLI/plugin)

- Theo dõi/Cộng tác: Jira và các công cụ theo dõi vấn đề khác

- Container và Cloud: Tích hợp với các registry container và pipeline gốc đám mây

- Giá: Giá doanh nghiệp tùy chỉnh (thường dựa trên báo giá; thay đổi theo quy mô và mô-đun).

4. Spacelift

Danh mục: Cơ sở hạ tầng dưới dạng mã (IaC)

Phù hợp nhất cho: Quản trị chính sách và tuân thủ cho Terraform.

Spacelift là một nền tảng điều phối tập trung vào bảo mật hạ tầng. Không giống như các công cụ CI/CD tiêu chuẩn, Spacelift hoạt động chặt chẽ với Open Policy Agent (OPA) để thực thi các chính sách. Nó ngăn chặn việc tạo ra các hạ tầng không tuân thủ, chẳng hạn như các bucket S3 công khai.

- Các tính năng chính:

- Tích hợp OPA: Chặn các bản triển khai vi phạm chính sách.

- Phát hiện sai lệch (Drift Detection): Cảnh báo nếu trạng thái đám mây thực tế của bạn sai lệch so với mã nguồn.

- Bản thiết kế tự phục vụ (Self-Service Blueprints): Các mẫu hạ tầng được phê duyệt trước, an toàn.

- Ưu điểm: Công cụ tốt nhất cho các nhóm Kỹ thuật Nền tảng (Platform Engineering) quản lý Terraform ở quy mô lớn.

- Nhược điểm: Nền tảng trả phí; quá mức cần thiết cho các nhóm nhỏ chỉ chạy các script đơn giản.

- Tích hợp:

- Tích hợp với các nhà cung cấp VCS lớn (GitHub, GitLab, Bitbucket, Azure DevOps).

- Hỗ trợ Terraform, OpenTofu, Terragrunt, Pulumi và Kubernetes làm backend IaC, cùng với các tích hợp nhà cung cấp đám mây thông qua OIDC.

- Giá cả:

- Gói miễn phí: 2 người dùng, 1 worker công khai, các tính năng cốt lõi, miễn phí vĩnh viễn.

- Starter / Starter+: “Bắt đầu từ” (khoảng ~$399/tháng) với 10+ người dùng và 2 worker công khai; Business và Enterprise có giá theo yêu cầu và mở rộng theo worker và tính năng.

5. Snyk

Danh mục: Bảo mật Ưu tiên Nhà phát triển (Developer-First Security)

Phù hợp nhất cho: Tích hợp bảo mật vào quy trình làm việc hàng ngày của nhà phát triển.

Snyk thường là tiêu chuẩn để so sánh các công cụ DevSecOps khác. Nó bao phủ toàn bộ phạm vi: mã nguồn, dependencies, container và hạ tầng. Sức mạnh của nó nằm ở thiết kế thân thiện với nhà phát triển; nó đáp ứng nơi nhà phát triển làm việc (IDE, CLI, Git).

- Tính năng chính:

- Cơ sở dữ liệu lỗ hổng: Cơ sở dữ liệu độc quyền thường nhanh hơn các nguồn công khai.

- Tự động sửa lỗi bằng PR: Nâng cấp một cú nhấp chuột cho các thư viện có lỗ hổng.

- Ưu điểm: Tỷ lệ áp dụng cao từ nhà phát triển và phạm vi bao phủ rộng.

- Nhược điểm: Có thể trở nên đắt đỏ ở quy mô doanh nghiệp.

- Tích hợp:

- Plugin IDE (VS Code, IntelliJ, JetBrains), CLI và plugin CI cho các hệ thống CI/CD chính.

- Tích hợp cho GitHub, GitLab, Bitbucket, Azure Repos và các registry đám mây (ECR, GCR, Docker Hub, v.v.).

- Giá:

- Gói miễn phí với số lượng kiểm thử và dự án hạn chế.

- Các gói trả phí thường bắt đầu từ $25/tháng cho mỗi nhà phát triển đóng góp, với tối thiểu 5 nhà phát triển đóng góp, tối đa 10

6. Trivy

Danh mục: Quét mã nguồn mở

Phù hợp nhất cho: Quét đa năng, nhẹ.

Được tạo bởi Aqua Security, Trivy là con dao đa năng của các công cụ quét. Nó là một tệp nhị phân duy nhất quét filesystem, kho git, hình ảnh container và cấu hình Kubernetes. Nó nhanh, không trạng thái và hoàn hảo cho các pipeline CI.

- Các tính năng chính:

- Toàn diện: Quét các gói hệ điều hành, phụ thuộc ngôn ngữ và IaC.

- Hỗ trợ SBOM: Tạo Bảng nguyên liệu phần mềm dễ dàng.

- Ưu điểm: Miễn phí, mã nguồn mở và cực kỳ dễ thiết lập.

- Nhược điểm: Báo cáo cơ bản so với các nền tảng trả phí.

- Tích hợp:

- Chạy dưới dạng CLI hoặc container trong bất kỳ CI/CD nào (GitHub Actions, GitLab CI, Jenkins, CircleCI, v.v.).

- Tích hợp với Kubernetes (webhook tiếp nhận) và các registry container thông qua các lệnh đơn giản.

- Giá cả:

- Miễn phí và mã nguồn mở (Apache 2.0).

- Chỉ tốn chi phí thương mại khi sử dụng nền tảng doanh nghiệp của Aqua.

7. Checkov

Danh mục: Phân tích tĩnh IaC

Phù hợp nhất cho: ngăn chặn cấu hình sai trên đám mây.

Được xây dựng bởi Prisma Cloud, Checkov quét mã hạ tầng của bạn (Terraform, Kubernetes, ARM) trước khi triển khai. Nó giúp ngăn ngừa các lỗi như mở cổng 22 hoặc tạo cơ sở dữ liệu không được mã hóa.

- Tính năng chính:

- 2000+ Chính sách: Các kiểm tra được xây dựng sẵn cho CIS, SOC 2 và HIPAA.

- Quét đồ thị: hiểu mối quan hệ tài nguyên.

- Ưu điểm: Tiêu chuẩn ngành cho quét bảo mật Terraform.

- Nhược điểm: Có thể gây nhiễu với các cảnh báo sai nếu không được tinh chỉnh.

- Tích hợp:

- Ưu tiên CLI; chạy cục bộ hoặc trong CI (GitHub Actions, GitLab CI, Bitbucket, Jenkins, v.v.).

- Tích hợp với các định dạng IaC chính (Terraform, CloudFormation, Kubernetes, ARM, Helm).

- Giá cả:

- Core Checkov là miễn phí và mã nguồn mở.

- Các tính năng trả phí có sẵn qua Prisma Cloud (báo giá doanh nghiệp).

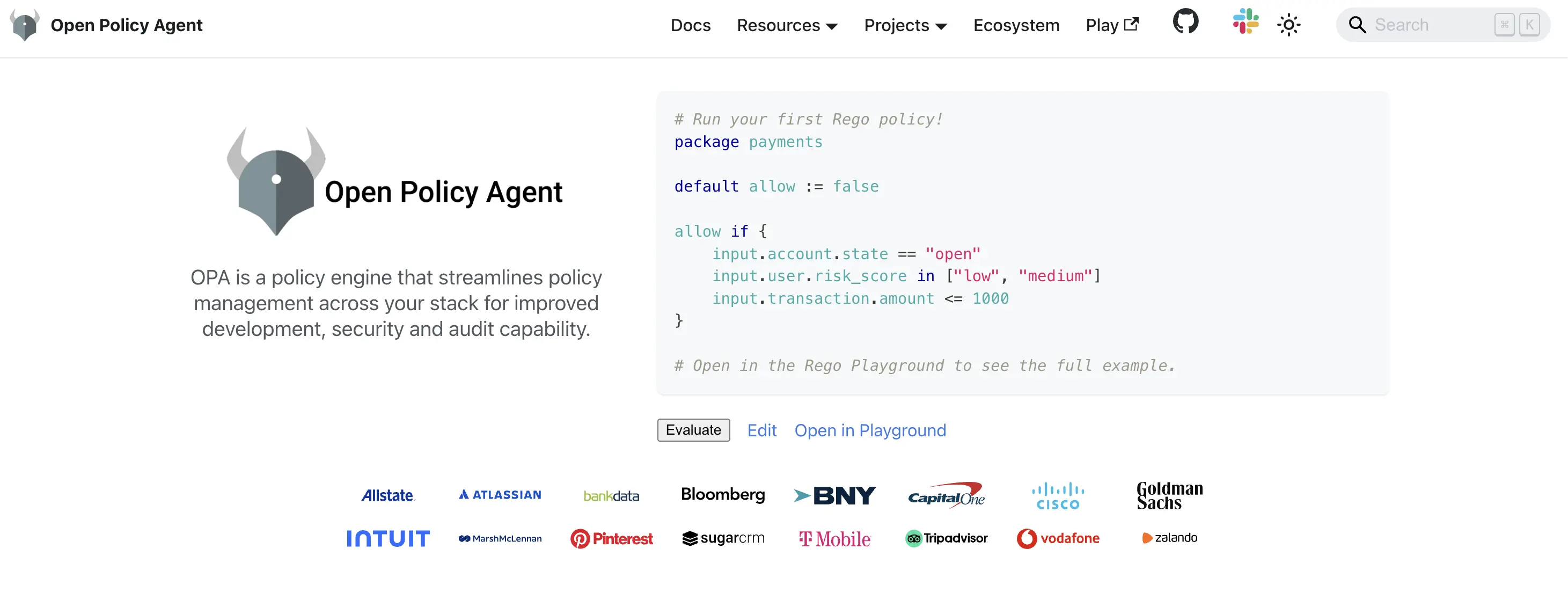

8. Open Policy Agent (OPA)

Danh mục: Chính sách dưới dạng mã

Phù hợp nhất cho: Thực thi chính sách phổ quát.

OPA là thành phần cốt lõi đằng sau nhiều công cụ khác. Nó cho phép bạn viết chính sách dưới dạng mã bằng ngôn ngữ Rego và thực thi nó trên toàn bộ stack của bạn, bao gồm bộ điều khiển chấp nhận Kubernetes, kế hoạch Terraform và ủy quyền ứng dụng.

- Các tính năng chính:

- Ngôn ngữ Rego: Một cách thống nhất để truy vấn và thực thi các chính sách trên dữ liệu JSON.

- Logic tách rời: Giữ chính sách tách biệt khỏi mã ứng dụng.

- Ưu điểm: Tính linh hoạt “Viết một lần, thực thi mọi nơi”.

- Nhược điểm: Đường cong học tập dốc đối với ngôn ngữ Rego.

- Tích hợp:

- Được nhúng như một sidecar, thư viện hoặc dịch vụ chính sách tập trung trong microservices.

- Thường được tích hợp với Kubernetes (Gatekeeper), Envoy, Terraform (thông qua các công cụ như Spacelift) và các ứng dụng tùy chỉnh qua REST/SDK.

- Giá:

- Miễn phí và mã nguồn mở.

- Chỉ tốn chi phí hạ tầng và bất kỳ mặt phẳng điều khiển thương mại nào (ví dụ: Styra, Spacelift) sử dụng OPA.

9. SonarQube

Danh mục: Chất lượng mã & SAST

Phù hợp nhất cho: Duy trì mã sạch và an toàn.

SonarQube coi bảo mật là một phần của chất lượng mã tổng thể. Nó quét các lỗi, lỗ hổng và mùi mã. Nhiều nhóm sử dụng Cổng chất lượng (Quality Gates) của nó để ngăn chặn mã kém chất lượng bị hợp nhất.

- Tính năng chính:

- Cổng chất lượng: Tiêu chí Đạt/Không đạt cho các bản build.

- Khoảng thời gian rò rỉ: Tập trung nhà phát triển vào việc sửa các vấn đề mới.

- Ưu điểm: Cải thiện khả năng bảo trì tổng thể, không chỉ bảo mật.

- Nhược điểm: Yêu cầu thiết lập máy chủ/cơ sở dữ liệu riêng (không giống các công cụ nhẹ hơn).

- Tích hợp:

- Tích hợp với GitHub, GitLab, Bitbucket và Azure DevOps để trang trí PR.

- Hoạt động với hầu hết các công cụ CI/CD thông qua máy quét (Jenkins, GitLab CI, Azure Pipelines, v.v.).

- Giá cả:

- Phiên bản Community Edition miễn phí.

- Phiên bản Cloud bắt đầu từ $32/tháng.

10. Semgrep

Danh mục: SAST có thể tùy chỉnh

Phù hợp nhất cho: Các quy tắc bảo mật tùy chỉnh và tốc độ.

Semgrep (Semantic Grep) là một công cụ phân tích tĩnh nhanh cho phép bạn viết các quy tắc tùy chỉnh ở định dạng giống mã. Các kỹ sư bảo mật thích nó vì khả năng tìm ra các lỗ hổng duy nhất cụ thể cho công ty của họ, mà không gặp phải sự chậm trễ của các công cụ SAST truyền thống.

- Tính năng chính:

- Cú pháp quy tắc: Định nghĩa quy tắc trực quan, giống mã code.

- Chuỗi cung ứng: Quét các lỗ hổng có thể truy cập được (tính năng trả phí).

- Ưu điểm: Cực kỳ nhanh và có khả năng tùy chỉnh cao.

- Nhược điểm: Các tính năng nâng cao bị khóa sau gói trả phí.

- Tích hợp:

- Dựa trên CLI; tích hợp vào GitHub Actions, GitLab CI, CircleCI, Jenkins, v.v.

- Nền tảng Semgrep Cloud tích hợp với các nhà cung cấp Git để nhận xét PR và bảng điều khiển.

- Giá cả:

- Công cụ Semgrep miễn phí và mã nguồn mở.

- Gói trả phí (Team) bắt đầu từ $40/tháng mỗi người đóng góp, miễn phí cho tối đa 10 người đóng góp.

11. HashiCorp Vault

Danh mục: Quản lý bí mật

Phù hợp nhất cho: Bảo mật zero-trust và bí mật động.

Vault là công cụ hàng đầu để quản lý bí mật. Nó không chỉ lưu trữ mật khẩu mà còn quản lý danh tính. Tính năng Bí mật động của nó tạo ra các thông tin xác thực tạm thời khi cần, giảm thiểu rủi ro từ các khóa API tĩnh, dài hạn.

- Các tính năng chính:

- Bí mật động: thông tin xác thực tạm thời tự động hết hạn.

- Mã hóa như một dịch vụ: bảo vệ dữ liệu khi truyền và lưu trữ.

- Ưu điểm: Cách an toàn nhất để quản lý truy cập trong thế giới cloud-native.

- Nhược điểm: Độ phức tạp cao để quản lý và vận hành.

- Tích hợp:

- Tích hợp với Kubernetes, các nhà cung cấp đám mây (AWS, GCP, Azure), cơ sở dữ liệu và công cụ CI/CD thông qua plugin và API.

- Ứng dụng sử dụng bí mật qua REST API, sidecars hoặc thư viện.

- Giá:

- Vault mã nguồn mở miễn phí (tự quản lý).

- HCP Vault Secrets có gói miễn phí, sau đó khoảng $0.50 mỗi bí mật/tháng, và các cụm HCP Vault Dedicated từ khoảng $1.58/giờ; Enterprise chỉ có báo giá

12. GitLab

Danh mục: Nền tảng đầu cuối

Phù hợp nhất cho: Hợp nhất công cụ.

GitLab tích hợp bảo mật trực tiếp vào pipeline CI/CD. Bạn không cần quản lý plugin, vì các trình quét bảo mật chạy tự động và hiển thị kết quả trong widget Yêu cầu hợp nhất.

- Các tính năng chính:

- SAST/DAST gốc: Trình quét tích hợp sẵn cho tất cả các ngôn ngữ chính.

- Bảng điều khiển tuân thủ: Giao diện tập trung về tình trạng bảo mật.

- Ưu điểm: Trải nghiệm nhà phát triển liền mạch và giảm sự phân tán công cụ.

- Nhược điểm: Chi phí cao cho mỗi người dùng đối với các tính năng bảo mật (gói Ultimate).

- Tích hợp:

- Nền tảng DevOps tất cả trong một: Kho Git, CI/CD, vấn đề và bảo mật trong một ứng dụng duy nhất.

- Cũng tích hợp với SCM/CI bên ngoài, nhưng hoạt động tốt nhất khi được sử dụng làm nền tảng chính.

- Giá cả:

- Không có gói Ultimate miễn phí (chỉ dùng thử).

- Gói trả phí bắt đầu từ $29/người dùng/tháng, thanh toán hàng năm.

13. Spectral

Danh mục: Quét bí mật

Phù hợp nhất cho: Phát hiện bí mật tốc độ cao.

Hiện là một phần của Check Point, Spectral là một trình quét tập trung vào nhà phát triển. Nó tìm các bí mật được mã hóa cứng như khóa, mã thông báo và mật khẩu trong mã và nhật ký. Nó được xây dựng để đạt tốc độ cao, vì vậy nó sẽ không làm chậm quá trình xây dựng của bạn.

- Tính năng chính:

- Fingerprinting: Phát hiện các bí mật bị làm rối.

- Trình giám sát rò rỉ công khai: Kiểm tra xem bí mật của bạn có bị rò rỉ trên GitHub công khai hay không.

- Ưu điểm: Nhanh, ít nhiễu và ưu tiên CLI.

- Nhược điểm: Công cụ thương mại (cạnh tranh với các tùy chọn miễn phí như Gitleaks).

- Tích hợp:

- Tích hợp CLI vào CI/CD (GitHub Actions, GitLab CI, Jenkins, v.v.).

- Tích hợp SCM cho GitHub/GitLab và môi trường cloud-native.

- Giá:

- Gói miễn phí cho tối đa 10 người đóng góp và 10 kho lưu trữ.

- Gói Business khoảng $475/tháng cho 25 người đóng góp; Enterprise là tùy chỉnh.

14. OWASP ZAP

Danh mục: DAST

Phù hợp nhất cho: Kiểm tra thâm nhập tự động miễn phí.

ZAP (Zed Attack Proxy) là công cụ DAST miễn phí được sử dụng rộng rãi nhất. Nó kiểm tra ứng dụng của bạn từ bên ngoài để tìm các lỗ hổng thời gian chạy như Cross-Site Scripting (XSS) và SQL Injection.

- Tính năng chính:

- Heads Up Display (HUD): Kiểm tra tương tác trong trình duyệt.

- Tự động hóa: Có thể viết kịch bản cho các pipeline CI/CD.

- Ưu điểm: Miễn phí, mã nguồn mở và được hỗ trợ rộng rãi.

- Nhược điểm: Giao diện người dùng đã cũ; việc thiết lập cho các Ứng dụng Trang Đơn hiện đại có thể phức tạp.

- Tích hợp:

- Chạy như một proxy hoặc máy quét không đầu trong CI/CD.

- Tích hợp với Jenkins, GitHub Actions, GitLab CI và các pipeline khác thông qua các tập lệnh và tiện ích bổ sung chính thức.

- Giá:

- Miễn phí và mã nguồn mở.

- Chi phí tùy chọn duy nhất là cho dịch vụ hỗ trợ hoặc quản lý từ bên thứ ba.

15. Prowler

Danh mục: Tuân thủ Đám mây

Phù hợp nhất cho: Kiểm tra bảo mật AWS.

Prowler là một công cụ dòng lệnh để đánh giá bảo mật và kiểm toán trên AWS, Azure và GCP. Nó kiểm tra các tài khoản đám mây của bạn dựa trên các tiêu chuẩn như CIS, GDPR và HIPAA.

- Tính năng chính:

-

- Kiểm tra tuân thủ: hàng trăm kiểm tra được xây dựng sẵn.

- Đa đám mây: Hỗ trợ tất cả các nhà cung cấp đám mây lớn.

- Ưu điểm: Nhẹ, miễn phí và toàn diện.

- Nhược điểm: Đây là trình quét ảnh chụp nhanh (tại một thời điểm), không phải là giám sát thời gian thực.

- Tích hợp:

- Chạy qua CLI trong môi trường cục bộ hoặc CI/CD để kiểm toán định kỳ.

- Có thể đẩy kết quả vào SIEM hoặc bảng điều khiển thông qua các định dạng xuất.

- Giá:

- Prowler Mã nguồn Mở là miễn phí.

- Prowler trả phí bắt đầu với giá $79/tài khoản đám mây mỗi tháng.

16. KICS

Danh mục: IaC Mã nguồn Mở

Phù hợp nhất cho: Quét cơ sở hạ tầng linh hoạt.

KICS (Keep Infrastructure as Code Secure) là một công cụ mã nguồn mở tương tự như Checkov. Nó quét nhiều định dạng, bao gồm Ansible, Docker, Helm và Terraform.

- Các tính năng chính:

- Hỗ trợ rộng rãi: Quét hầu hết mọi định dạng tệp cấu hình.

- Tùy chỉnh truy vấn: Được hỗ trợ bởi OPA/Rego.

- Ưu điểm: Hoàn toàn mã nguồn mở và do cộng đồng phát triển.

- Nhược điểm: Đầu ra CLI có thể dài dòng nếu không có giao diện người dùng.

- Tích hợp:

- Dựa trên CLI; tích hợp vào CI/CD (GitHub Actions, GitLab CI, Jenkins, v.v.).

- Hoạt động với nhiều định dạng IaC trên các đám mây đa nền tảng.

- Giá cả:

- Miễn phí và mã nguồn mở.

- Không có phí bản quyền; chỉ tốn chi phí hạ tầng và bảo trì.

Tại sao nên sử dụng công cụ DevSecOps trong SDLC?

Việc áp dụng các công cụ này không chỉ đơn thuần là “đảm bảo an ninh”; mà còn là cho phép tốc độ mà không có rủi ro.

-

Vòng lặp phát triển chặt chẽ hơn:

Khi các nhà phát triển sử dụng các công cụ như Jit hoặc Snyk, họ nhận được phản hồi ngay khi viết mã thay vì phải chờ đợi hàng tuần. Phương pháp “Shift Left” này có thể giúp việc sửa lỗi rẻ hơn tới 100 lần.

-

Khắc phục tự động:

Các công cụ như Plexicus giúp giảm bớt công việc sửa lỗ hổng bảo mật khỏi vai các nhà phát triển. Tự động hóa không chỉ tìm ra vấn đề mà còn sửa chúng.

-

Quản trị ở quy mô lớn:

Các công cụ như Spacelift và OPA giúp bạn mở rộng hạ tầng trong khi vẫn kiểm soát được. Bạn có thể triển khai đến nhiều khu vực với cùng mức độ an toàn, vì các chính sách tự động thực thi bảo mật.

-

Sẵn sàng kiểm toán:

Thay vì vội vàng trước một cuộc kiểm toán tuân thủ, các công cụ DevSecOps như Prowler và Checkov giúp bạn luôn tuân thủ. Chúng cung cấp nhật ký và báo cáo làm bằng chứng.

Các điểm chính

- Công cụ DevSecOps kết hợp phát triển, vận hành và bảo mật vào một quy trình làm việc tự động duy nhất.

- Thị trường đang chuyển dịch từ việc chỉ phát hiện vấn đề sang khắc phục chúng, với các công cụ như Plexicus dẫn đầu nhờ các giải pháp hỗ trợ bởi AI.

- Điều phối rất quan trọng. Các công cụ như Jit và GitLab giúp mọi thứ dễ dàng hơn bằng cách kết hợp nhiều trình quét vào một chế độ xem duy nhất.

- Cơ sở hạ tầng dưới dạng mã cần các công cụ bảo mật riêng. Spacelift và Checkov là những lựa chọn hàng đầu để quản lý tài nguyên đám mây một cách an toàn.

- Công cụ tốt nhất là công cụ mà nhà phát triển của bạn sẽ sử dụng. Tập trung vào trải nghiệm nhà phát triển và tích hợp dễ dàng thay vì chỉ xem xét danh sách tính năng.