Plexicus مقابل Jit: أي أداة DevSecOps للذكاء الاصطناعي تصلح فعليًا تراكم المهام لديك؟

بحلول عام 2026، تغيرت مناقشات DevSecOps. لم يعد العثور على الثغرات هو التحدي الرئيسي بعد الآن. الآن، المشكلة الأكبر هي الكم الكبير من الديون الأمنية التي لا يجد المطورون الوقت لمعالجتها.

إذا كنت تقارن بين Plexicus و Jit، فأنت تفكر في نهجين رئيسيين: المعالجة الذاتية و التنسيق الموحد. كلا المنصتين تحاولان تسهيل الأمور، لكن لديهما فلسفات مختلفة وتقدمان تجارب مميزة لمهندسيك.

يوفر هذا الدليل مقارنة مباشرة وغير متحيزة بين Jit و Plexicus ضمن سير عمل DevSecOps في العالم الحقيقي.

ملخص مقارنة سريع

| الميزة | Plexicus | Jit |

|---|---|---|

| الفلسفة الأساسية | المعالجة أولاً: يستخدم الذكاء الاصطناعي لإصلاح الكود الذي يجده. | التنسيق أولاً: يوحد مجموعة “الأمن ككود”. |

| مستوى الأتمتة | عالي: وكلاء الذكاء الاصطناعي المستقلون يولدون/يختبرون تصحيحات PR. | معتدل: فرز بمساعدة الذكاء الاصطناعي وإصلاحات “بنقرة واحدة”. |

| التمييز الرئيسي | Codex Remedium: الذكاء الاصطناعي الذي يكتب الكود الوظيفي. | خطط الأمان: تنسيق متعدد الأدوات قائم على YAML. |

| المستخدم الأساسي | DevSecOps والفرق ذات الديون الأمنية العالية. | المطورون والفرق التي تبني مجموعة من الصفر. |

| دعم السحابة | AWS، Azure، GCP، Oracle Cloud. | AWS، Azure، GCP. |

ما هو Plexicus؟

Plexicus هو منصة حماية التطبيقات السحابية الأصلية (CNAPP) وإدارة وضع أمان التطبيقات (ASPM) تعتمد على الذكاء الاصطناعي، مصممة لما تسميه عصر “الصمت الآلي”.

- المشكلة هي أن الماسحات التقليدية تخلق الكثير من الضوضاء. فهي تولد تذاكر يتجاهلها المطورون عادةً.

- يتعامل Plexicus مع هذا باستخدام محرك الذكاء الاصطناعي Codex Remedium لربط الكشف والمعالجة. بدلاً من إرسال التنبيهات فقط، فإنه يحلل الكود ويفهم المنطق ويخلق طلب سحب (PR) يعمل مع الإصلاح.

- الهدف هو خفض متوسط الوقت للمعالجة (MTTR) من خلال أتمتة العمل الروتيني للتصحيح. هذا يتيح للمطورين قضاء المزيد من الوقت في مراجعة واعتماد الإصلاحات بدلاً من كتابتها.

ما هو Jit؟

Jit (Just-In-Time) هو منصة تنسيق أمان التطبيقات التي تجعل من السهل نشر حزمة “الأمان القابل للتطبيق الأدنى”.

- المشكلة هي أن إدارة أدوات منفصلة لـ SAST، SCA، الأسرار، وIaC يمكن أن تكون صداعًا تشغيليًا كبيرًا.

- جِت يحل هذه المشكلة من خلال دمج أدوات مفتوحة المصدر شهيرة مثل Semgrep وTrivy في منصة واحدة صديقة للمطورين. مع خطط الأمان الخاصة به، يمكنك إعداد عملية أمان كاملة عبر منظمة GitHub الخاصة بك في بضع دقائق فقط.

- الهدف هو إعطاء المطورين رؤية موحدة لجميع نتائج أمان التطبيقات مباشرة في سير العمل الخاص بهم.

الفروقات الأساسية في لمحة

- “المصلح” مقابل “المدير”: Plexicus هو وكيل ذكاء اصطناعي يقوم بالعمل (كتابة الكود). جِت هو طبقة إدارة تنظم الأدوات (تشغيل الفحوصات).

- الوصول الأصلي: يشمل Plexicus Plexalyzer، الذي يحدد ما إذا كانت الثغرة الأمنية “قابلة للوصول” فعليًا في الإنتاج. يستخدم جِت تحليل “مسار الهجوم” لتصور المخاطر، لكن Plexicus يركز أكثر على استخدام تلك البيانات لترتيب أي إصلاحات الذكاء الاصطناعي يجب تشغيلها أولاً.

- عمق الأدوات: يعتمد جِت بشكل كبير على تنظيم أدوات أخرى (مفتوحة المصدر أو تجارية). Plexicus هو منصة أكثر توحيدًا، حيث يتم تضمين الذكاء في وكيل الإصلاح نفسه.

مقارنة الميزات ميزة بميزة

1. سير عمل الإصلاح

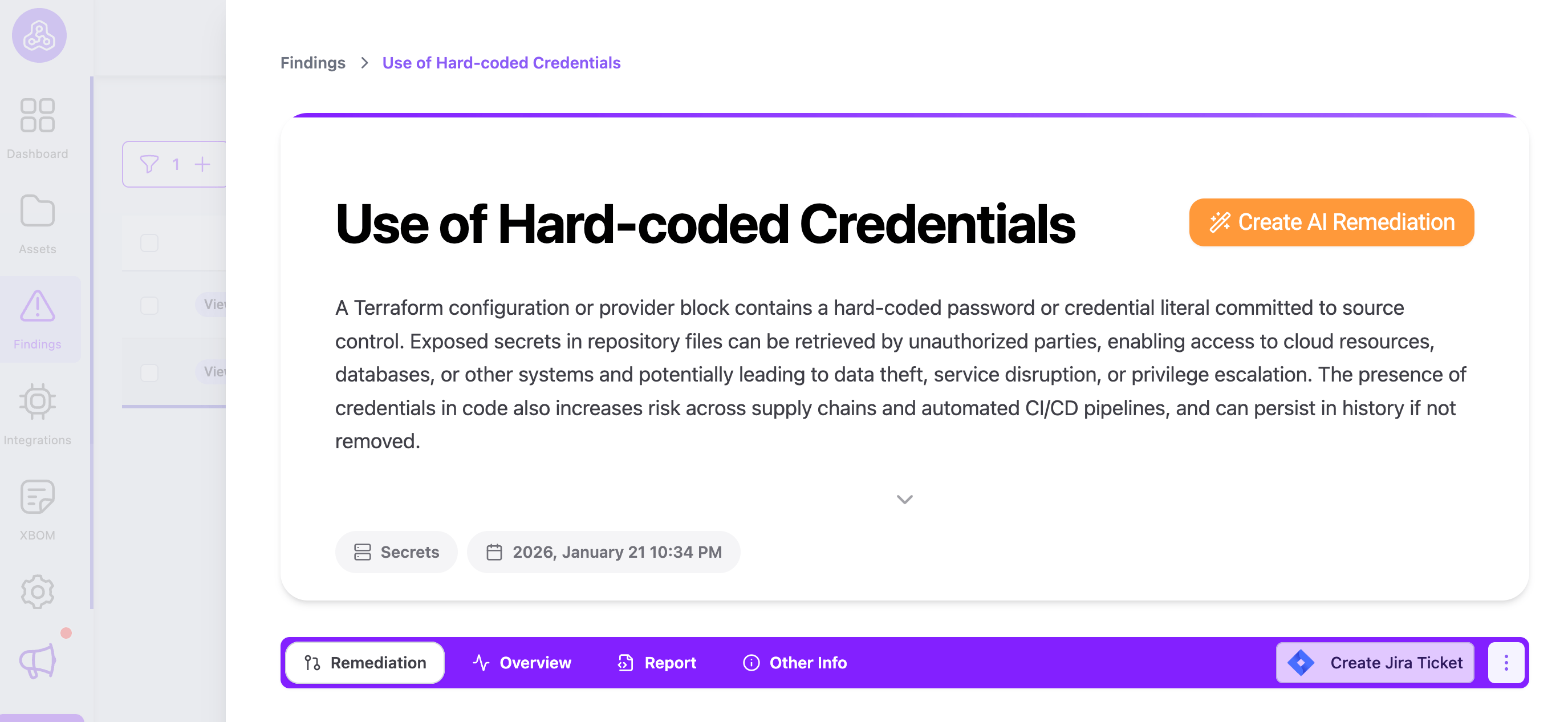

-

Plexicus: هذه هي “الميزة القاتلة” الخاصة به. عند اكتشاف ثغرة، يقوم Plexicus بتشغيل محرك Codex Remedium AI الخاص به. يقوم هذا الوكيل باستنساخ المستودع إلى دليل مؤقت، ويولد إصلاحًا على مستوى الكود باستخدام الذكاء الاصطناعي في بيئة Docker معزولة، ويستخرج التغييرات كفرق git، ويفتح تلقائيًا طلب سحب مع الإصلاح. يمكن بعد ذلك التحقق من صحة طلب السحب في خطوط CI/CD الحالية الخاصة بك (مثل GitHub Actions) للتأكد من عدم وجود تراجعات قبل الدمج.

-

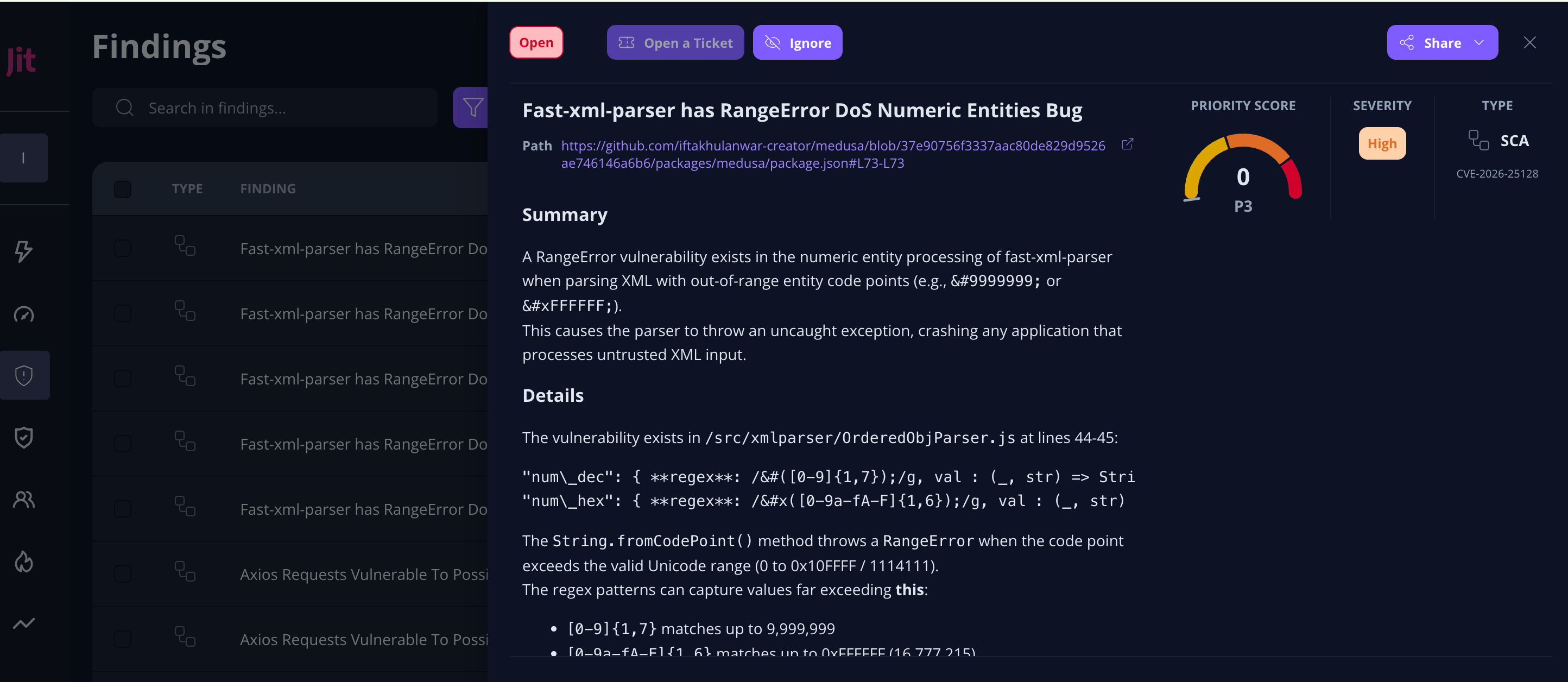

Jit: يركز على “الإصلاحات المضمنة” و”الإصلاح بنقرة واحدة”. بالنسبة للمشاكل الشائعة (مثل مكتبة قديمة)، يمكن لـ Jit أتمتة زيادة الإصدار. بالنسبة لثغرات الكود الأكثر تعقيدًا، يوفر إصلاحًا مقترحًا يمكن للمطور مراجعته وتطبيقه بنقرة.

2. تجربة المطور (DX)

- Jit: مُحسّن لحركة Shift Left. يعيش في طلب السحب. إذا قام مطور بتضمين سر أو حزمة ضعيفة، يقوم Jit بالتعليق فورًا. تم تصميم التجربة لتكون “غير مرئية” حتى يكون هناك حاجة إلى إصلاح.

- Plexicus: مُحسّن لـ “صمت الأمان”. من خلال أتمتة الإصلاح، يهدف Plexicus إلى إبقاء قائمة Jira/التذاكر الخاصة بالمطور فارغة. يتفاعل المطور بشكل أساسي مع Plexicus في مرحلة الدمج بدلاً من مرحلة الفرز.

3. التكامل والقابلية للتوسع

- جيت: ممتاز للفرق التي تحب المصادر المفتوحة. يتيح لك تبديل الأدوات (مثل تبديل محرك SAST بآخر) دون تغيير سير عمل المطور.

- بليكيسوس: يدعم البيئات السحابية المتعددة من خلال التكامل مع أدوات الأمان السحابية الشائعة الاستخدام (Prowler وCloudSploit) وتوفير قدرات الفحص الأصلية لـ AWS وAzure وGCP وOracle Cloud Infrastructure. تم بناء المنصة للبيئات المؤسسية، مع ميزات مثل التحكم في الوصول المستند إلى الأدوار (RBAC)، ودعم تعدد المستأجرين، وتكاملات webhook لأنظمة التذاكر المخصصة.

الأتمتة وتأثير المطور

في عام 2026، أعلى تكلفة في الأمان ليست الرخصة؛ إنها وقت الهندسة.

- جيت يوفر الوقت في الإعداد والرؤية. لم تعد بحاجة إلى شخص مخصص لإدارة 10 أدوات أمان مختلفة.

- بليكيسوس يوفر الوقت في التنفيذ. يزيل حلقة “البحث -> التصحيح -> الاختبار” التي تستهلك حاليًا حوالي 20٪ من أسبوع المطور العادي.

الإيجابيات والسلبيات

بليكيسوس

الإيجابيات:

- التصحيح الذاتي المدعوم بالذكاء الاصطناعي: يولد إصلاحات الشيفرة من خلال محرك Codex Remedium ويقوم تلقائيًا بإنشاء طلبات السحب للمراجعة

- تغطية أمان شاملة: يدمج أكثر من 26 أداة عبر SAST وSCA واكتشاف الأسرار وفحص الحاويات والأمان السحابي المتعدد (AWS وAzure وGCP وOracle OCI)

- استراتيجية تصحيح ثلاثية المستويات: يوجه النتائج بذكاء إلى كتم الصوت (الإيجابيات الكاذبة) أو تحديثات المكتبة أو التصحيحات المولدة بالذكاء الاصطناعي بناءً على نوع النتيجة

السلبيات:

- يتطلب عملية مراجعة PR: التصحيحات التي يتم إنشاؤها بواسطة الذكاء الاصطناعي تحتاج إلى مراجعة بشرية قبل الدمج، مما يتطلب موافقة الفريق على سير العمل المدعوم بالذكاء الاصطناعي

- تكلفة أعلى من المصادر المفتوحة الذاتية: الميزات المتقدمة تتطلب استثمارًا أوليًا أعلى من الإعدادات الأساسية للمصادر المفتوحة.

Jit

الإيجابيات:

- أسرع إعداد “من الصفر إلى الواحد” في الصناعة.

- عرض موحد لجميع أدوات الأمان مفتوحة المصدر.

- تسعير شفاف لكل مطور.

السلبيات:

- محدود بالماسحات الضوئية التي ينظمها، لا يمكنه إصلاح ما لا يفهمه الماسح الضوئي بشكل كامل.

- يمكن أن يؤدي حجم كبير من التنبيهات إلى إرهاق الفرز.

متى يكون Plexicus أكثر منطقية

Plexicus هو الخيار الأفضل لفرق الهندسة التي تتوسع والتي تكون بالفعل “مدركة للأمان” ولكنها غارقة في تراكم الثغرات الأمنية.

إذا كان فريق الأمان لديك يقضي كل اليوم في ملاحقة المطورين “ليرجى تحديث هذه المكتبة”، فإن Plexicus سيحل هذه المشكلة ببساطة عن طريق القيام بالتحديث لهم.

متى قد يكون Jit خيارًا أفضل

Jit هو الخيار الأفضل للشركات الناشئة والفرق الصغيرة التي لا تمتلك حاليًا أدوات أمان. إذا كنت بحاجة إلى اجتياز تدقيق SOC 2 الشهر المقبل وتحتاج إلى تشغيل SAST وSCA ومسح الأسرار عبر 50 مستودعًا بحلول صباح الغد، فإن Jit هو المسار الأكثر كفاءة.

النقاط الرئيسية

يتعلق القرار بين Plexicus وJit بسؤال بسيط: هل تحتاج إلى المزيد من العيون على المشكلة، أم المزيد من الأيدي على لوحة المفاتيح؟

يوفر Jit العيون لتقديم رؤية موحدة وواضحة تمامًا لمخاطرك.

يوفر Plexicus الأيدي، شريك الذكاء الاصطناعي الذي يكتب الكود فعليًا لإغلاق تلك المخاطر.

الأسئلة المتكررة (FAQ)

1. هل يقوم Jit بإصلاح الكود بنفس طريقة Plexicus؟

ليس حقًا. لقد قطع Jit شوطًا طويلاً مع نهجه “Agentic AppSec”، لكنه لا يزال يركز بشكل أساسي على مساعدة المطورين في إصلاح المشكلات. يقدم إجراءات بنقرة واحدة (مثل ترقية إصدار الاعتماديات) واقتراحات مولدة بواسطة الذكاء الاصطناعي يقوم المطورون بمراجعتها وتطبيقها بأنفسهم.

Plexicus مختلف من حيث التصميم. إنه مصمم للإصلاح الذاتي - يقوم الذكاء الاصطناعي الخاص به (Codex Remedium) بكتابة الإصلاح فعليًا في بيئة Docker معزولة، وإنشاء فرع، وفتح طلب سحب للمراجعة. ثم يتم التحقق من صحة طلب السحب في خطوط CI/CD الموجودة لديك (مثل GitHub Actions) لضمان عدم وجود تراجعات قبل الدمج.

2. هل يمكن استخدام Plexicus و Jit معًا؟

نعم، وهذا شائع جدًا. تستخدم العديد من الفرق Jit كـ “لوحة تحكم” لتشغيل وتنظيم العديد من الماسحات، ثم تعتمد على Plexicus لتصفية تراكم الإصلاحات فعليًا. نظرًا لأن كلا الأداتين تتكاملان مع GitHub وGitLab وتعملان بالأساس على API، فإنهما تعملان بشكل جيد جنبًا إلى جنب. يمنحك Jit الرؤية، بينما يقوم Plexicus بالعمل الشاق.

3. أيهما يساعد أكثر في اجتياز تدقيق SOC 2؟

يعتمد ذلك على المرحلة التي أنت فيها:

- Jit عادةً ما يكون أفضل للحصول على الامتثال بسرعة. يساعد إعداد الأمان ككود الفرق في تشغيل الماسحات المطلوبة بسرعة، خاصة للشركات الناشئة التي تواجه أول تدقيق SOC 2 لها.

- Plexicus يتألق بمجرد أن تكون متوافقًا بالفعل. يساعد إصلاح الثغرات تلقائيًا في منع المشكلات من البقاء مفتوحة لفترة طويلة ودفعك خارج الامتثال أثناء عمليات التدقيق المستمرة.

4. كيف يتعاملون مع الإيجابيات الكاذبة؟

كلاهما يحاول تقليل الضوضاء، ولكن بطرق مختلفة:

- Plexicus يكتشف الإيجابيات الكاذبة من خلال تحليل سياق الكود - التمييز بين ملفات الاختبار، الوثائق، والأمثلة من كود الإنتاج. إذا لم يتمكن من تحديد مكان إصلاح المشكلة، فمن المحتمل أن تكون إيجابية كاذبة ويمكن قمعها تلقائيًا.

- Jit يركز على السياق. يتحقق مما إذا كان المورد يواجه الإنترنت أو يتعامل مع بيانات حساسة، ثم يقرر ما إذا كان التنبيه حرجًا حقًا أو مجرد معلوماتي.

5. ماذا عن دعم السحابة المتعددة؟

- Plexicus يدعم جميع مزودي السحابة الرئيسيين، بما في ذلك AWS، GCP، Azure، وOracle Cloud (OCI)، مما يجعله خيارًا قويًا للفرق ذات البيئات المعقدة أو المختلطة.

- Jit يغطي AWS، Azure، وGCP بشكل جيد، لكن تركيزه على أمان السحابة هو بشكل أساسي على البنية التحتية ككود (مثل Terraform وCloudFormation) بدلاً من الحماية العميقة أثناء التشغيل.