Top 10 CNAPP-værktøjer til 2026 | Cloud Native Application Protection Platforms

Forestil dig en travl fredag eftermiddag i sikkerhedsoperationscentret i en hurtigt voksende teknologivirksomhed. Teamet, allerede dybt begravet i alarmer, modtager meddelelse efter meddelelse, deres skærme blinker med ‘kritiske’ problemer, der kræver øjeblikkelig opmærksomhed. De har over 1.000 cloud-konti spredt over forskellige udbydere, hver bidragende til bølgen af alarmer. Mange af disse alarmer vedrører dog ikke engang internet-eksponerede ressourcer, hvilket efterlader teamet frustreret og overvældet af omfanget og den tilsyneladende hastende karakter af det hele. Cloud-sikkerhed er kompliceret.

For at imødegå dette vender mange organisationer sig mod Cloud-Native Application Protection Platforms (CNAPP). Dog er ikke alle CNAPP ens. Nogle er blot en blanding af forskellige værktøjer kombineret i ét produkt, der mangler sammenhængende integration og enhedlig rapporteringskapacitet. For eksempel fejler mange platforme i at tilbyde realtids sårbarhedsafhjælpning, en afgørende funktion, der adskiller mere avancerede løsninger fra basale værktøjssamlinger.

Dette indlæg har til formål at afklare tingene. Vi vil gennemgå de top 10 CNAPP-leverandører for 2026 med fokus på runtime-beskyttelse, analyse af angrebsveje og praktiske måder at afhjælpe sårbarheder uden at kræve nødmøder. Udvælgelsen af disse leverandører var baseret på kriterier som innovation inden for cloud-native sikkerhed, nem integration, funktionsomfattende og markedsomdømme. Vi indsamlede indsigt fra industrirapporter, ekspertanmeldelser og direkte feedback fra førende teknologivirksomheders sikkerhedsteams for at sikre relevansen og pålideligheden af vores fund.

Hvad er CNAPP?

En CNAPP er en enkelt sikkerhedsplatform, der samler Cloud Security Posture Management (CSPM), Cloud Workload Protection (CWPP) og Cloud Infrastructure Entitlement Management (CIEM).

I stedet for at tjekke en fejlkonfigureret S3-bucket i ét værktøj og en sårbar container i et andet, forbinder en CNAPP prikkerne. Forestil dig et scenarie, hvor systemet opdager en kritisk CVE i en container. Straks identificerer CNAPP’en, at denne container er forbundet med en IAM-rolle, der har admin-rettigheder.

Inden for få minutter korrelerer den denne sårbarhed med potentielle angrebsveje og tilbyder indsigt i, hvordan et udnyttelse kunne udfolde sig. Så snart trusselmønsteret er klart, blokerer platformen automatisk udnyttelsen ved at manipulere IAM-tilladelser og isolere den berørte container. Denne sømløse, trin-for-trin proces forvandler et potentielt sikkerhedsbrud til en håndteret trussel.

Hvorfor CNAPP er vigtigt

Risikoen er enkel: Kompleksitet. Ifølge nylige ingeniør benchmarks involverer 80% af succesfulde cloud-brud fejlkonfigurerede identiteter eller over-privilegerede roller.

Hvis du stadig bruger siloerede værktøjer, mangler du konteksten. Du kan måske rette 100 sårbarheder i dag, men hvis ingen af dem var på en internetvendt angrebsvej, ændrede dit faktiske risikoniveau sig ikke. CNAPP’er prioriterer risiko baseret på udnyttelsesmuligheder, ikke bare CVSS-scorer.

Hvorfor Lytte til Os?

Vi har allerede hjulpet organisationer som Ironchip, Devtia og Wandari med at sikre deres cloud-native stakke. Selvom vi er tilknyttet Plexicus, er vores engagement i at levere objektive og afbalancerede anmeldelser en topprioritet. Vi forstår smerten ved alarmtræthed, fordi vi byggede Plexicus for at løse det. Vores platform markerer ikke bare problemer. Den løser dem.

“Plexicus har revolutioneret vores afhjælpningsproces; vores team sparer timer hver uge!”

- Alejandro Aliaga, CTO Ontinet

Vi ved, hvad der gør et CNAPP-værktøj virkelig værdifuldt, fordi vi bygger den næste generation af automatiseret cloud-sikkerhed.

Kort Oversigt: Top CNAPP-leverandører 2026

| Leverandør | Primært Fokus | Bedst Til | Nøgle Differentierer |

|---|---|---|---|

| Plexicus | Automatiseret Afhjælpning | Agile DevOps Teams | AI-drevne Auto-fix Pull Requests |

| SentinelOne | AI-drevet Runtime | SOC & IR Teams | Offensiv Sikkerhedsmotor |

| Wiz | Agentløs Synlighed | Hurtig Skalerbarhed | Cloud Security Graph |

| Prisma Cloud | Fuld Livscyklus Sikkerhed | Store Virksomheder | Dyb IaC og CI/CD Scanning |

| MS Defender | Azure Økosystem | Microsoft-Centriske Butikker | Native Azure & GitHub Integration |

| CrowdStrike | Trusselsintelligens | Aktiv Brudforebyggelse | Modstander-Centreret Detektion |

| CloudGuard | Netværkssikkerhed | Regulerede Industrier | Avanceret Netværksflow Analyse |

| Trend Vision One | Hybrid Cloud | Datacenter Migration | Virtuel Patching & ZDI Intel |

| Sysdig Secure | Kubernetes Sikkerhed | K8s-Tunge Stakke | eBPF-baserede Runtime Indsigter |

| FortiCNAPP | Adfærdsanalyse | Storskala Drift | Polygraph Anomaly Mapping |

10 Bedste CNAPP Leverandører for 2026

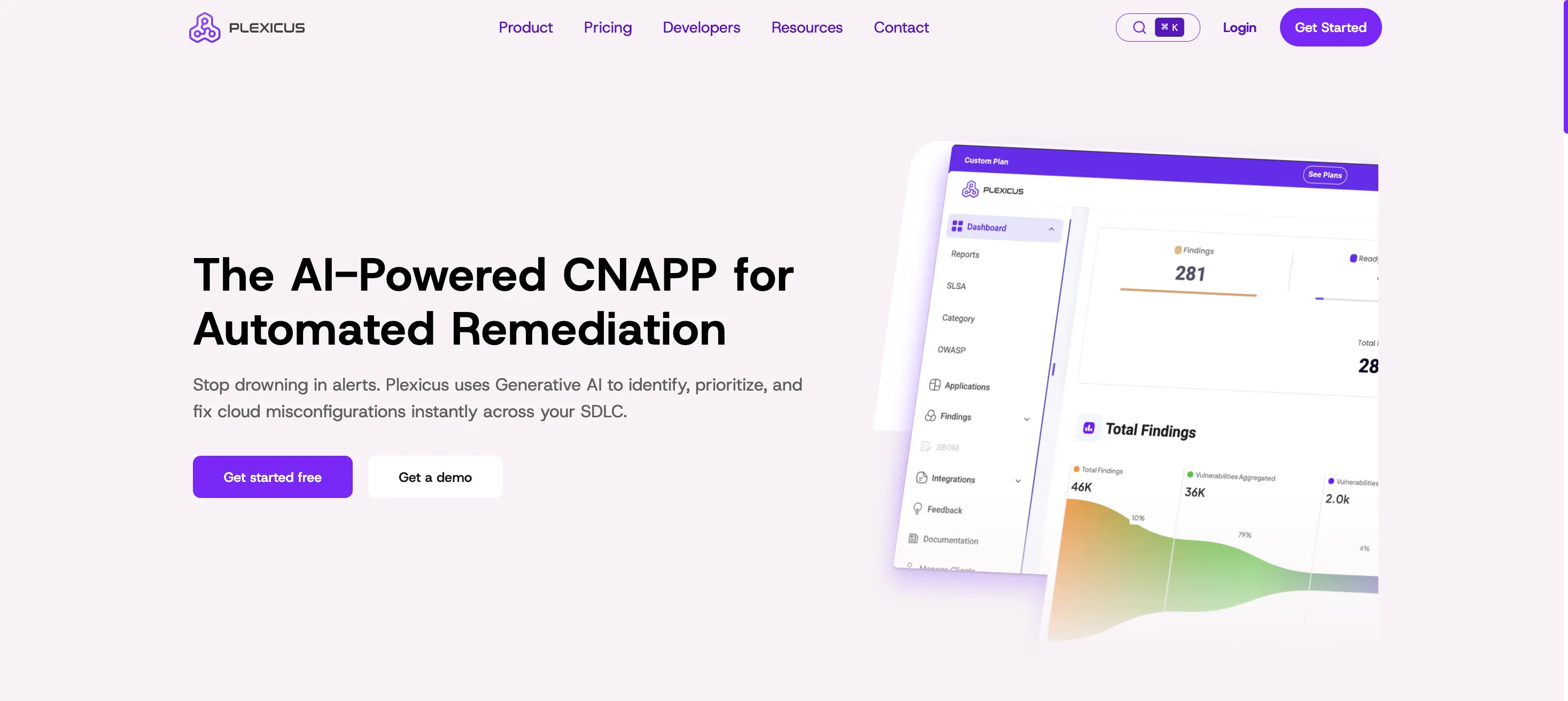

1. Plexicus

Plexicus er bygget til teams, der prioriterer automatiseret afhjælpning og realtids scanning frem for statisk rapportering. Mens andre værktøjer fortæller dig, hvad der er galt, fokuserer Plexicus på at stoppe lækagen, før den spreder sig.

Funktioner:

- AI-drevet automatisk afhjælpning: Genererer kode-niveau rettelser og åbner Pull Requests automatisk for at løse sårbarheder.

- ASPM-integration: Dybt indblik i applikationsniveau risici, der forbinder kodeejere med produktions-cloud sårbarheder.

- Kontinuerlig kode-til-cloud kortlægning: Korrelaterer kildekodefejl med live runtime-miljøer.

Fordele:

- Reducerer drastisk gennemsnitlig tid til afhjælpning (MTTR).

- Problemfri integration med GitHub, GitLab og Bitbucket.

- Udvikler-først UX reducerer friktion mellem sikkerhed og ingeniørarbejde.

Ulemper:

- Nyere spiller på markedet sammenlignet med ældre firewall-leverandører.

- Fokuserer kraftigt på moderne cloud-native stakke frem for ældre on-prem.

2. SentinelOne (Singularity Cloud)

SentinelOne er førende inden for AI-drevet runtime-beskyttelse. Det bruger en Offensiv Sikkerhedsmotor, der simulerer angrebsveje for at verificere, om en sårbarhed faktisk kan udnyttes.

Funktioner:

- Verificerede udnyttelsesveje: Proberer automatisk cloud-problemer for at præsentere evidensbaserede fund.

- Purple AI: En generativ AI-analytiker, der dokumenterer undersøgelser i naturligt sprog.

- Binær integritet: Realtidsbeskyttelse mod uautoriserede ændringer i arbejdsbelastninger.

Fordele:

- Bedst-i-klassen EDR-kapaciteter for cloud-arbejdsbelastninger.

- Høj automatisering i trusselsjagt.

Ulemper:

- Det kan være komplekst at konfigurere for teams uden dedikerede sikkerhedsanalytikere.

3. Wiz

Wiz var pioner inden for den agentløse, grafbaserede tilgang. Det udmærker sig ved hurtig implementering på tværs af massive multi-cloud infrastrukturer.

Funktioner:

- Cloud Security Graph: Korrelerer fejlkonfigurationer, sårbarheder og identiteter.

- Dyb Agentløs Scanning: Scanner PaaS, VMs og serverløse uden at kræve lokale agenter.

Fordele:

- Ekstremt hurtig tid-til-værdi.

- Brancheførende visualisering af komplekse angrebsveje.

Ulemper:

- Begrænset runtime-blokering sammenlignet med agentbaserede løsninger.

4. Palo Alto Networks (Prisma Cloud)

Prisma Cloud er den mest omfattende shift-left platform. Det er ideelt for organisationer, der ønsker dyb integration i udviklingslivscyklussen.

Funktioner:

- IaC Sikkerhed: Scanner Terraform og CloudFormation for overtrædelser under udvikling.

- Avanceret WAAS: Inkluderer webapplikations- og API-sikkerhed.

Fordele:

- Mest komplette funktionssæt på markedet i dag.

- Robust rapportering om overholdelse af lovgivning.

Ulemper:

- Kræver ofte betydelig ledelsesindsats på grund af platformens størrelse.

5. Microsoft Defender for Cloud

Det foretrukne valg for Azure-tunge miljøer, der tilbyder native integration og multi-cloud udvidelser.

Funktioner:

- Native Azure Integration: Dybest mulige synlighed i Azure ressourcergrupper.

- Just-in-Time Access: Håndterer angrebsoverflade ved at begrænse VM-porteksponering.

Fordele:

- Zero-friktion implementering for Azure-brugere.

Ulemper:

- Support til tredjeparts cloud (AWS/GCP) kan føles mindre moden.

6. CrowdStrike (Falcon Cloud Security)

CrowdStrike fokuserer på Adversary-Centric sikkerhed. Det er bygget til SecOps-teams, der har brug for at stoppe igangværende brud.

Funktioner:

- Indicators of Attack (IOAs): Opdager skadelig adfærd baseret på modstanderens taktikker.

- Unified Agent: En enkelt letvægts sensor til endpoint og cloud workload beskyttelse.

Fordele:

- Verdensklasse trusselsintelligens integration.

Ulemper:

- Mindre fokus på applikationskildekode (SAST) sammenlignet med konkurrenter.

7. Check Point CloudGuard

En kraftstation for netværkssikkerhed inden for skyen, der leverer avanceret trusselsforebyggelse på tværs af virtuelle netværk.

Funktioner:

- Network Flow Analysis: Dybdegående analyse af cloud-trafik for at opdage lateral bevægelse.

- Unified Console: Enkelt visning for offentlige cloud og on-prem firewalls.

Fordele:

- Stærkeste netværkssikkerhedskontroller i kategorien.

Ulemper:

- UI kan føles forældet for moderne DevOps-centrerede teams.

8. Trend Micro (Trend Vision One)

Tilbyder et dybt fokus på hybride cloud-miljøer, der bygger bro mellem on-prem og cloud-native workloads.

Funktioner:

- Virtuel Patching: Beskytter arbejdsbelastninger mod zero-days, før officielle patches anvendes.

- ZDI Intelligens: Drevet af verdens største bug bounty-program.

Fordele:

- Fremragende support til ældre og hybride arbejdsbelastninger.

Ulemper:

- Cloud-native funktioner kan føles som om de er påsat en ældre kerne.

9. Sysdig (Secure)

Bygget på open-source Falco, er Sysdig det bedste valg til Kubernetes-tunge miljøer.

Funktioner:

- Runtime Insights: Verificerer hvilke sårbarheder der faktisk er indlæst og i brug.

- Drift Control: Registrerer og blokerer uautoriserede ændringer i kørende containere.

Fordele:

- Den dybeste container synlighed i branchen.

Ulemper:

- Stærkt fokus på K8s kan efterlade ikke-containeriserede aktiver mindre dækket.

10. Fortinet (FortiCNAPP)

Efter opkøbet af Lacework tilbyder Fortinet en cloud-smart tilgang ved hjælp af maskinlæring til at etablere adfærdsmønstre.

Funktioner:

- Polygraph Data Platform: Kortlægger automatisk adfærd for at identificere anomalier.

- Fortinet Fabric Integration: Forbinder cloud-sikkerhed med det bredere netværksstof.

Fordele:

- Enestående til at finde “ukendte ukendte” uden manuelle regler.

Ulemper:

- Platformintegration efter opkøbet er stadig under udvikling.

Almindelige Myter

Myte #1: Agentløs er altid bedre.

Her er sagen: Agentløs scanning er fantastisk til synlighed (CSPM), men det kan ikke stoppe et aktivt udnyttelse i realtid. For missionkritiske arbejdsbelastninger har du stadig brug for en agent (CWPP) til at give runtime-blokering.

Myte #2: CNAPP erstatter dit sikkerhedsteam.

Gør dig ikke den ulejlighed at tro, at et værktøj vil løse en ødelagt proces. En CNAPP er en kraftmultiplikator, men du har stadig brug for ingeniører, der forstår IAM-politikker for at handle på dataene.

At komme videre fra alarmtræthed

Cloud-sikkerhed i 2026 handler ikke om at finde flere fejl. Det handler om at lukke løkken mellem en udviklers IDE og produktionsmiljøet.

Hvis dit nuværende værktøj leverer en massiv PDF med “fund”, men ingen vej til løsning, betaler du i realiteten for støj. Reel sikkerhed sker, når værktøjet udfører det tunge arbejde med afhjælpning.

Plexicus er designet til at håndtere dette ved at bevæge sig forbi detektion og ind i automatiseret løsning. Hvis dit team er trætte af at jage uopnåelige CVE’er, så start med en platform, der prioriterer udnyttelighed.

Vil du have mig til at gennemgå en specifik sammenligning af, hvordan Plexicus håndterer IaC-afhjælpning versus ældre værktøjer?

Ofte stillede spørgsmål

Hvordan adskiller en CNAPP sig fra at bruge separate CSPM- og CWPP-værktøjer?

Selvstændige værktøjer skaber siloer. En CSPM kan finde en fejlkonfigureret bucket, men den vil ikke vide, om applikationen, der kører på den tilsluttede VM, er sårbar. En CNAPP korrelerer disse datapunkter for at vise den faktiske angrebsvej, hvilket sparer dit team fra at jagte ikke-udnyttelige risici.

Kan jeg bruge en CNAPP til multi-cloud-miljøer?

Ja. De fleste moderne CNAPP’er er designet til at normalisere data på tværs af AWS, Azure og GCP. Målet er at anvende en enkelt sikkerhedspolitik på tværs af hele din cloud-infrastruktur.

Hjælper en CNAPP med overholdelse af lovgivning?

De fleste platforme inkluderer skabeloner klar til brug for SOC 2, HIPAA, PCI DSS og GDPR. De reviderer løbende dit miljø og markerer overtrædelser, hvilket gør indsamling af beviser hurtigere.