Die 10 besten ASPM-Tools im Jahr 2026: Vereinheitlichen Sie die Anwendungssicherheit und gewinnen Sie vollständige Code-to-Cloud-Transparenz

Application Security Posture Management (ASPM) Tools helfen DevSecOps-Teams, Anwendungen während des gesamten Software-Lebenszyklus zu sichern, von der ersten Code-Erstellung bis zur Cloud-Bereitstellung.

Laut der Cloud Security Alliance (CSA) haben nur 23 % der Organisationen vollständige Transparenz in ihrer Cloud-Umgebung, und 77 % erleben eine weniger als optimale Transparenz in ihrer Sicherheitslage. Es wird auch gesagt, dass Gartner prognostiziert, dass bis 2026 über 40 % der Organisationen, die Cloud-native Apps entwickeln, Application Security Posture Management (ASPM) einführen werden, um das Schwachstellenmanagement über den gesamten SDLC zu vereinheitlichen.

Dieser Wandel geht über effizientes Arbeiten hinaus. Es geht darum, die Transparenz zu erlangen, die Organisationen benötigen, um sicher zu bleiben, während sich Bedrohungen ständig ändern. ASPM hilft Teams, abgestimmt und bereit für neue Risiken zu bleiben. Dieser Leitfaden wird Ihnen helfen, diesen Endzustand zu erreichen, indem er die Top 10 ASPM-Tools auf dem Markt untersucht und deren Vor- und Nachteile, Preisgestaltung und beste Anwendungsfälle detailliert beschreibt.

Für weitere Tipps zur Sicherung Ihrer Anwendungen besuchen Sie den Plexicus-Blog.

Warum uns zuhören?

Wir haben Hunderte von DevSecOps-Teams, die ihre Anwendungen, APIs und Infrastruktur mit Plexicus sichern.

Plexicus ist als die erste AI-native Remediationsplattform positioniert und bietet einen einzigartigen Ansatz für Anwendungssicherheit. Durch die Kombination von Geheimniserkennung, SAST, SCA und API-Schwachstellenscans in einer umfassenden Plattform macht Plexicus es einfacher, Schwachstellen effektiv zu erkennen und zu verwalten. Plexicus entwickelt Sicherheitsprodukte und wird von Ingenieur- und Sicherheitsteams weltweit vertraut.

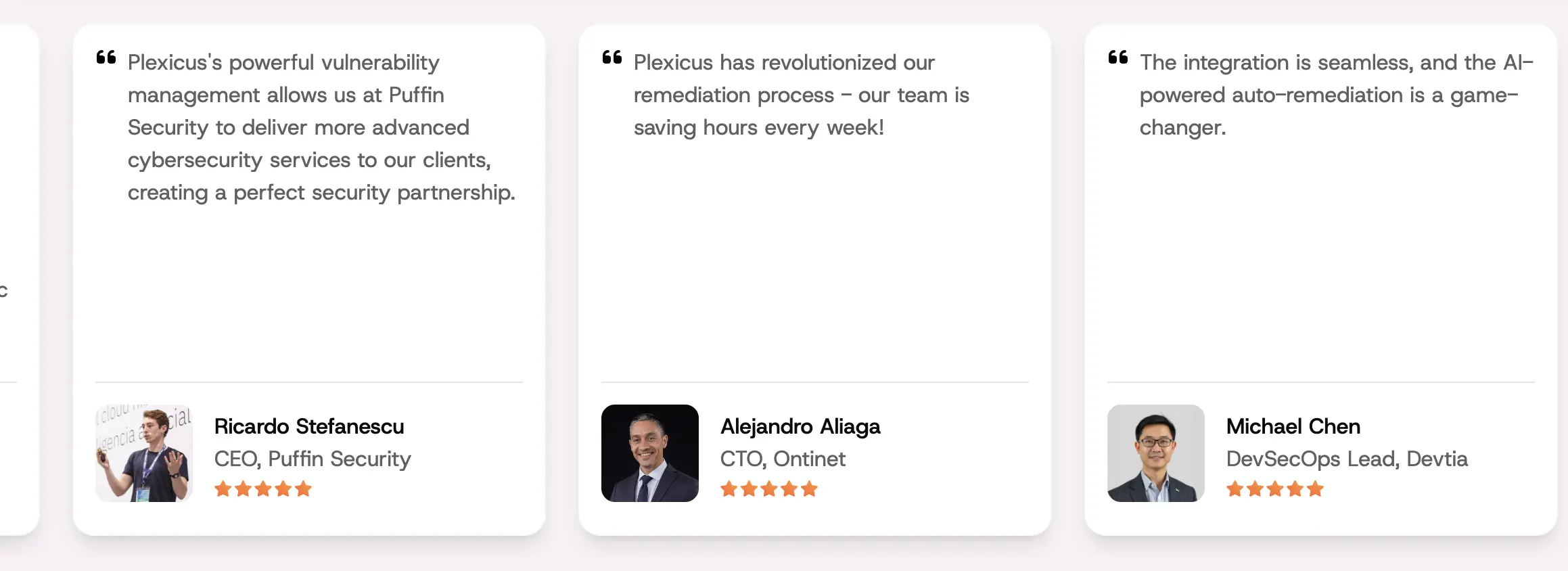

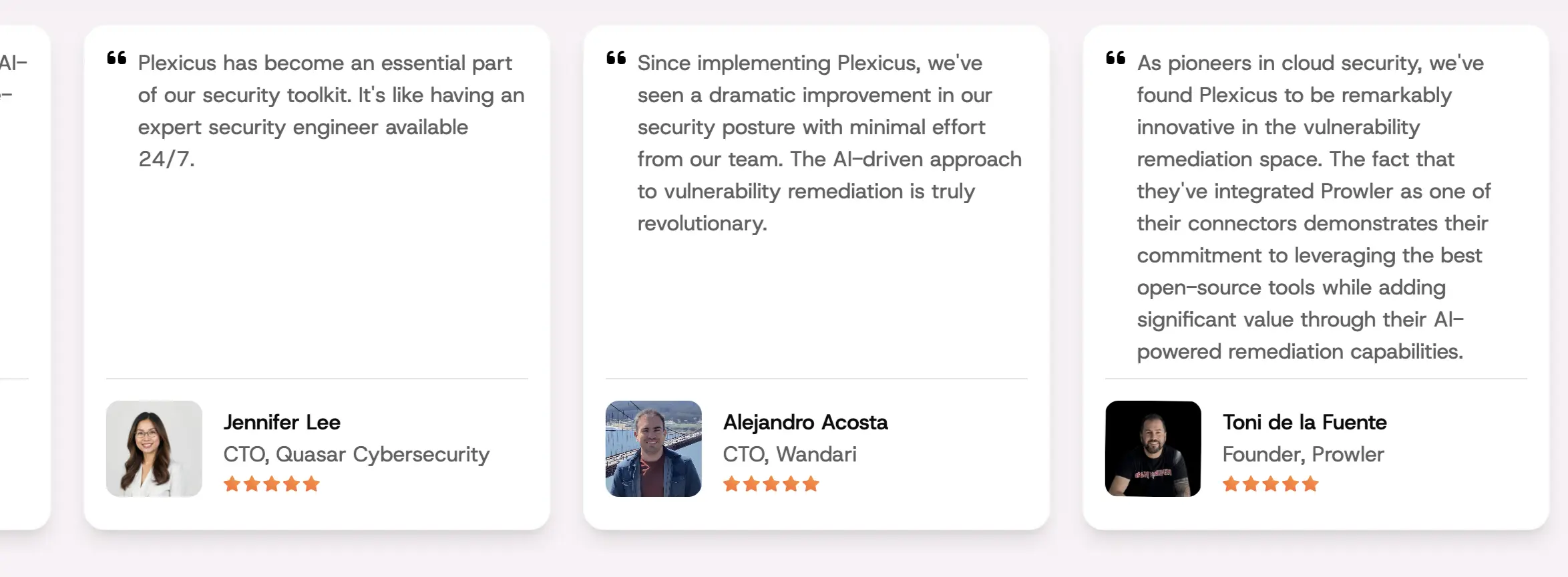

„Plexicus ist ein wesentlicher Bestandteil unseres Sicherheitstools geworden. Es ist, als hätte man einen erfahrenen Sicherheitsingenieur rund um die Uhr zur Verfügung“ - Jennifer Lee, CTO Quasar Cyber Security.

ASPM-Tools-Vergleichstabelle

| Tool | Core Capabilities | Strength |

|---|---|---|

| Plexicus ASPM | SAST, SCA, DAST, Secrets, Cloud Config | Einheitlicher KI-gesteuerter Workflow |

| Cycode | ASPM + SCM-Integration | Tiefe DevSecOps-Sichtbarkeit |

| Apiiro | ASPM + Risikopriorisierung | Code-to-Cloud-Kontext |

| Wiz | ASPM + Cloud Security Posture Management (CSPM) | Volle Cloud-native Sichtbarkeit |

| ArmorCode | ASPM + Schwachstellenorchestrierung | Hervorragend für Unternehmens-Workflows |

| Kondukto | ASPM + Sicherheitsorchestrierung | Zentralisierter Schwachstellen-Workflow |

| Checkmarx One | ASPM + Entwicklerzentrierte AppSec-Plattform | Einheitliche Unternehmens-AppSec |

| Aikido Security | SAST + SCA + IaC | Einfache Einrichtung, All-in-One-Sicherheit |

| Backslash Security | Code-Level ASPM für Cloud-native Apps | Tiefer Code-Kontext |

| Legit Security | KI-Native ASPM | Leichtgewichtig, automatisierungsfokussiert |

Beste ASPM (Application Security Posture Management) Tools zur Sicherung Ihrer Anwendung

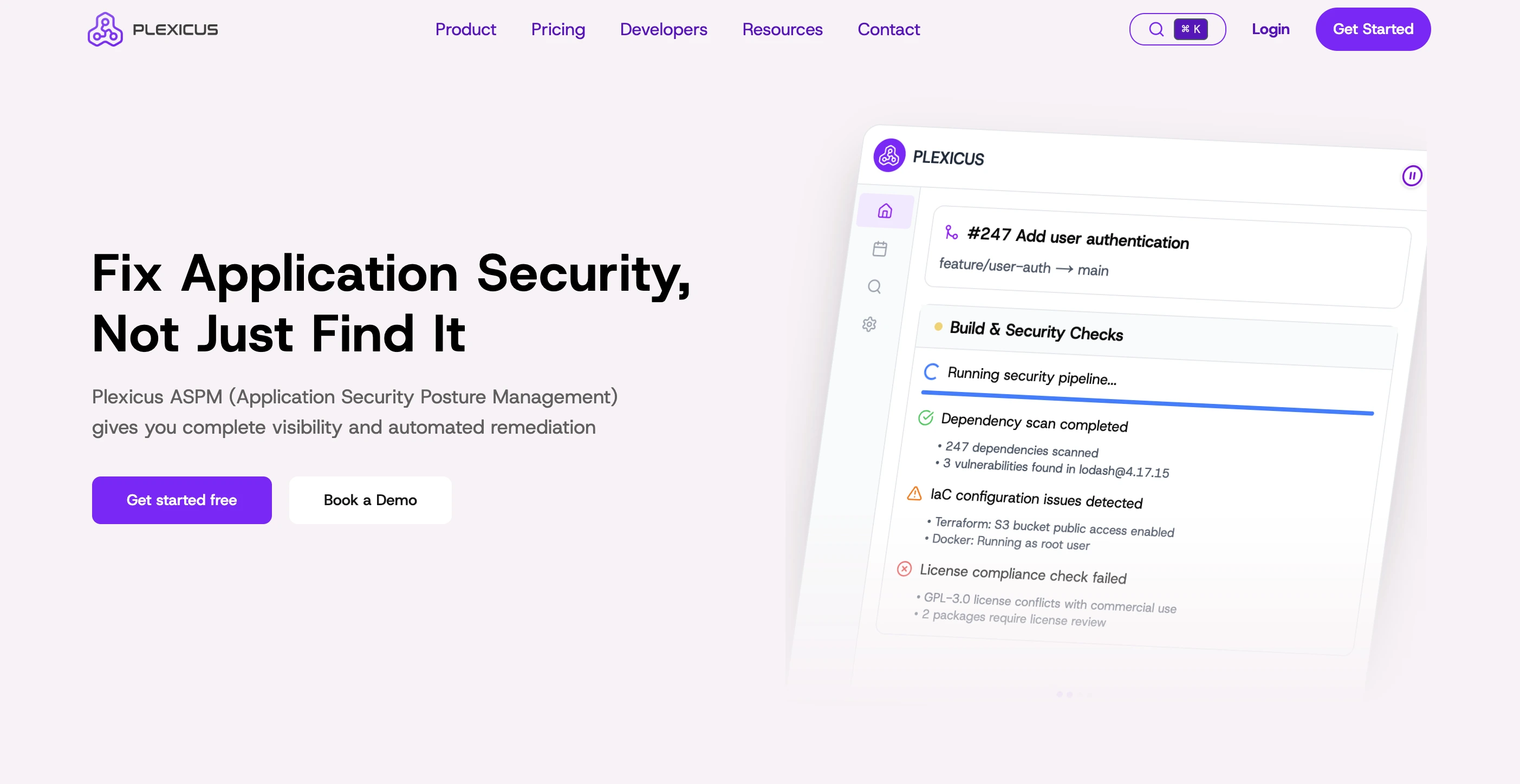

1. Plexicus ASPM

Plexicus ASPM ist eine einheitliche Plattform für Application Security Posture Management, die dem DevSecOps-Team hilft, die Sicherheit von Code bis zur Cloud effizient zu verwalten.

Im Gegensatz zu isolierten Tools vereint Plexicus SAST, SCA, DAST, Geheimnisscans, API-Schwachstellenscanner und Cloud-Konfigurationsprüfungen, alles innerhalb eines einzigen Workflows.

Plexicus ASPM bietet auch kontinuierliches Monitoring, Risikopriorisierung und automatisierte Behebung über Ihre Software-Lieferkette hinweg. Es integriert sich auch mit Entwickler-Tools wie GitHub, GitLab, CI/CD-Pipelines und mehr, um Entwicklern die Arbeit mit ihrem bestehenden Tech-Stack zu erleichtern.

Hauptmerkmale:

- Einheitliches Scannen über Code, Abhängigkeiten, Infrastruktur und APIs: Die Plattform führt statische Code-Analyse, Abhängigkeits- (SCA) Scans, Infrastruktur-als-Code (IaC) Prüfungen, Geheimnisserkennung und API-Schwachstellenscans alles von einer Oberfläche aus durch.

- KI-gestützte Behebung: Der „Codex Remedium“-Agent generiert automatisch sichere Code-Fixes, Pull-Requests, Unit-Tests und Dokumentationen, sodass Entwickler Probleme mit einem Klick beheben können.

- Shift-Left Sicherheitsintegration: Nahtlose Integration mit GitHub, GitLab, Bitbucket und CI/CD-Pipelines, damit Entwickler Schwachstellen frühzeitig erkennen, bevor sie in die Produktion gelangen.

- Lizenzkonformität & SBOM-Management: Automatische Erstellung und Pflege von Software-Stücklisten SBOM, Durchsetzung der Lizenzkonformität und Erkennung von anfälligen Open-Source-Bibliotheken.

- Kontinuierliche Schwachstellenlösung: Echtzeitüberwachung und dynamische Risikobewertung mit proprietären Algorithmen, die öffentliche Daten, Asset-Auswirkungen und Bedrohungsinformationen berücksichtigen.

Vorteile:

- Bringt mehrere AppSec-Domänen (SAST, SCA, DAST, API, Cloud/IaC) in eine Plattform, reduziert Tool-Wildwuchs und vereinfacht Arbeitsabläufe.

- Ein entwicklerzentrierter Arbeitsablauf mit KI-gesteuerter Behebung reduziert die Zeit zur Fehlerbehebung erheblich und die Abhängigkeit von manueller Sicherheitsüberprüfung.

- Es ist für moderne Software-Lieferketten-Umgebungen gebaut, einschließlich Microservices, Drittanbieter-Bibliotheken, APIs und serverlosen Anwendungen, und deckt alles vom Code bis zur Bereitstellung ab.

Nachteile:

- Als umfassende Plattform müssen reife Organisationen möglicherweise Integrationen anpassen, um sehr alte oder spezialisierte Systeme abzudecken.

- Aufgrund seiner breiten Fähigkeiten benötigen Teams möglicherweise etwas mehr Zeit, um die Konfiguration hochzufahren und Automatisierungs-Workflows vollständig zu übernehmen.

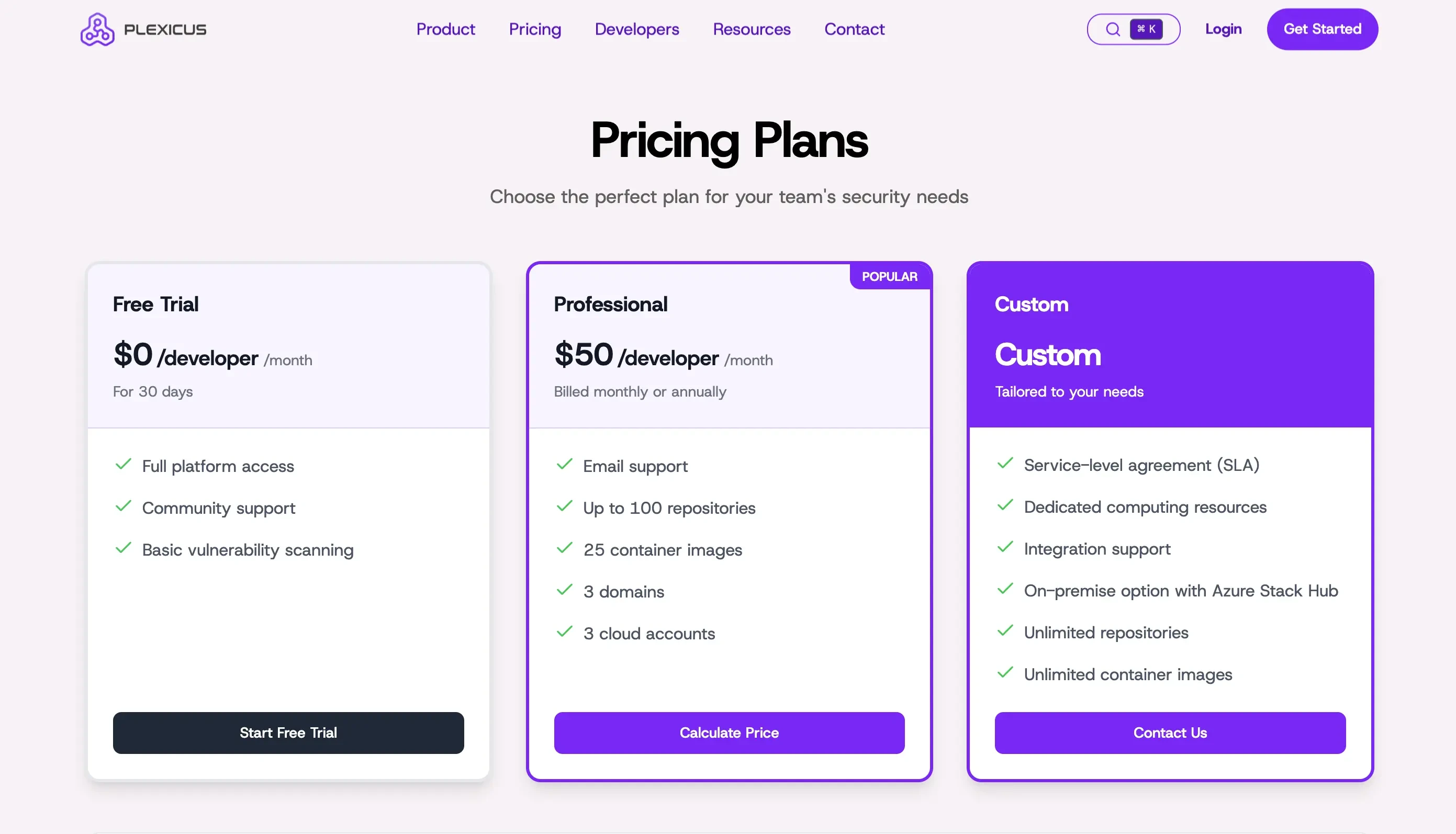

Preise:

- Kostenlose Stufe verfügbar für 30 Tage

- USD $50/Entwickler

- Benutzerdefinierte Unternehmenspreise (kontaktieren Sie Plexicus für ein Angebot)

Am besten geeignet für:

Ingenieur- und Sicherheitsteams, die ihre AppSec-Stack konsolidieren, sich von fragmentierten Tools entfernen, die Behebung automatisieren und eine einheitliche Sichtbarkeit über Code, Abhängigkeiten, Infrastruktur und Laufzeit hinweg erlangen möchten.

Warum es heraussticht:

Die meisten Tools bearbeiten nur eine oder zwei Aufgaben, wie SCA oder API-Scanning. Plexicus ASPM deckt den gesamten Prozess ab, von der Fehlererkennung bis zur Behebung, sodass Entwickler- und Sicherheitsteams zusammenarbeiten können. Sein KI-Assistent hilft, Fehlalarme zu reduzieren und beschleunigt die Behebungen, was es Teams erleichtert, schnell Updates zu übernehmen und zu veröffentlichen, ohne die Sicherheit zu verlieren.

2. Cycode

Cycode ist eine ausgereifte Plattform für Application Security Posture Management (ASPM), die darauf ausgelegt ist, Organisationen End-to-End-Sichtbarkeit, Priorisierung und Behebung über ihren gesamten Softwareentwicklungszyklus hinweg zu bieten, von Code bis zur Cloud.

Hauptmerkmale:

- Echtzeit-Anwendungssicherheits-Management, das Code, CI/CD-Pipelines, Build-Infrastruktur und Laufzeitressourcen verbindet.

- Risk Intelligence Graph (RIG): korreliert Schwachstellen, Pipeline-Daten und Laufzeitkontext, um Risikobewertungen zuzuweisen und Angriffswege nachzuverfolgen.

- Native Scanning plus ConnectorX-Architektur: Cycode kann seine eigenen Scanner (SAST, SCA, IaC, Geheimnisse) verwenden und Ergebnisse von über 100 Drittanbieter-Tools einlesen.

- Entwicklerfreundliche Workflow-Unterstützung: integriert sich mit GitHub, GitLab, Bitbucket, Jira und bietet kontextreiche Anleitungen zur Fehlerbehebung.

Vorteile:

- Stark für große ‚Softwarefabrik‘-Umgebungen, Teams mit vielen Repositories, CI/CD-Pipelines und mehreren Scanning-Tools.

- Hervorragend bei der Risikopriorisierung und der Reduzierung von Alarmrauschen, indem Probleme mit Geschäftsauswirkungen und Ausnutzbarkeit verknüpft werden.

- Entwickelt für moderne SecDevOps-Workflows: reduziert Übergabereibungen zwischen Entwicklung und Sicherheit.

Nachteile:

- Aufgrund seiner umfangreichen Fähigkeiten kann die Einführung und Konfiguration aufwändiger sein als bei einfacheren Tools.

- Preis- und Tarifdetails sind weniger öffentlich transparent (nur Unternehmensangebot).

Preisgestaltung: Individuelles Angebot (Unternehmenspreis), nicht öffentlich gelistet.

Am besten geeignet für: Mittelgroße bis große Unternehmen mit komplexen DevSecOps-Pipelines, vielen bereits eingesetzten Scanning-Tools und einem Bedarf an einheitlichem Haltungsmanagement.

3. Apiiro

Apiiro bietet eine moderne Plattform für das Management der Anwendungssicherheitslage (ASPM), die sich darauf konzentriert, Code, Pipelines und Laufzeitkontext in ein risikobewusstes System zu integrieren.

Apiiro verwendet die patentierte Deep Code Analysis (DCA), um einen einheitlichen “Software-Graphen” zu erstellen, der Codeänderungen auf bereitgestellte Umgebungen abbildet. Dieser Kontext wird dann für die Priorisierung und automatisierte Behebung genutzt.

Hauptmerkmale:

- Tiefgehende Inventarisierung von Code, Open-Source-Abhängigkeiten, APIs und Laufzeitressourcen über DCA.

- Aufnahme von Ergebnissen aus Drittanbieter-Scannern und Korrelation in eine Plattform zur Duplikatsbeseitigung und Priorisierung.

- Risikobasierte Behebungs-Workflows, die Schwachstellen mit Code-Eigentümern, Geschäftskontext und Laufzeitauswirkungen verknüpfen.

- Integration mit sowohl SCM/CI/CD-Pipelines als auch IT/ITSM-Systemen (z.B. ServiceNow) zur Überbrückung von DevSecOps und Unternehmensreaktionen.

Vorteile:

- Kontextreich: Durch die Abbildung von Software vom Code bis zur Laufzeit hilft Apiiro, die Sichtbarkeitslücke zu schließen, mit der viele AppSec-Teams konfrontiert sind.

- Entwicklerfreundlich: Integriert sich in Code-Workflows (SCM, Build), um Probleme früher zu erkennen und umsetzbare Einblicke zu bieten.

- Unternehmensskala: Bewährte Erfolge in großen Organisationen, mit einem berichteten 275% Wachstum im Neugeschäft im Jahr 2024 für seine ASPM-Plattform.

Nachteile:

- Unternehmensorientiert: Preisgestaltung und Einrichtung tendieren dazu, größere Organisationen anzusprechen; kleinere Teams könnten es komplexer finden.

- Lernkurve: Aufgrund seiner Tiefe und Kontextfähigkeiten kann die Einführung mehr Zeit und Koordination zwischen den Teams erfordern.

Preisgestaltung:

- Nicht öffentlich gelistet, individuelle Unternehmenspreisgestaltung erforderlich.

Am besten geeignet für:

Organisationen, die mehrere AppSec-Tools (SAST, DAST, SCA, Geheimnisse, Pipelines) haben und eine einheitliche Plattform benötigen, um Funde zu korrelieren, Risiken zu kontextualisieren und die Priorisierung und Behebung im gesamten Software-Lieferzyklus zu automatisieren.

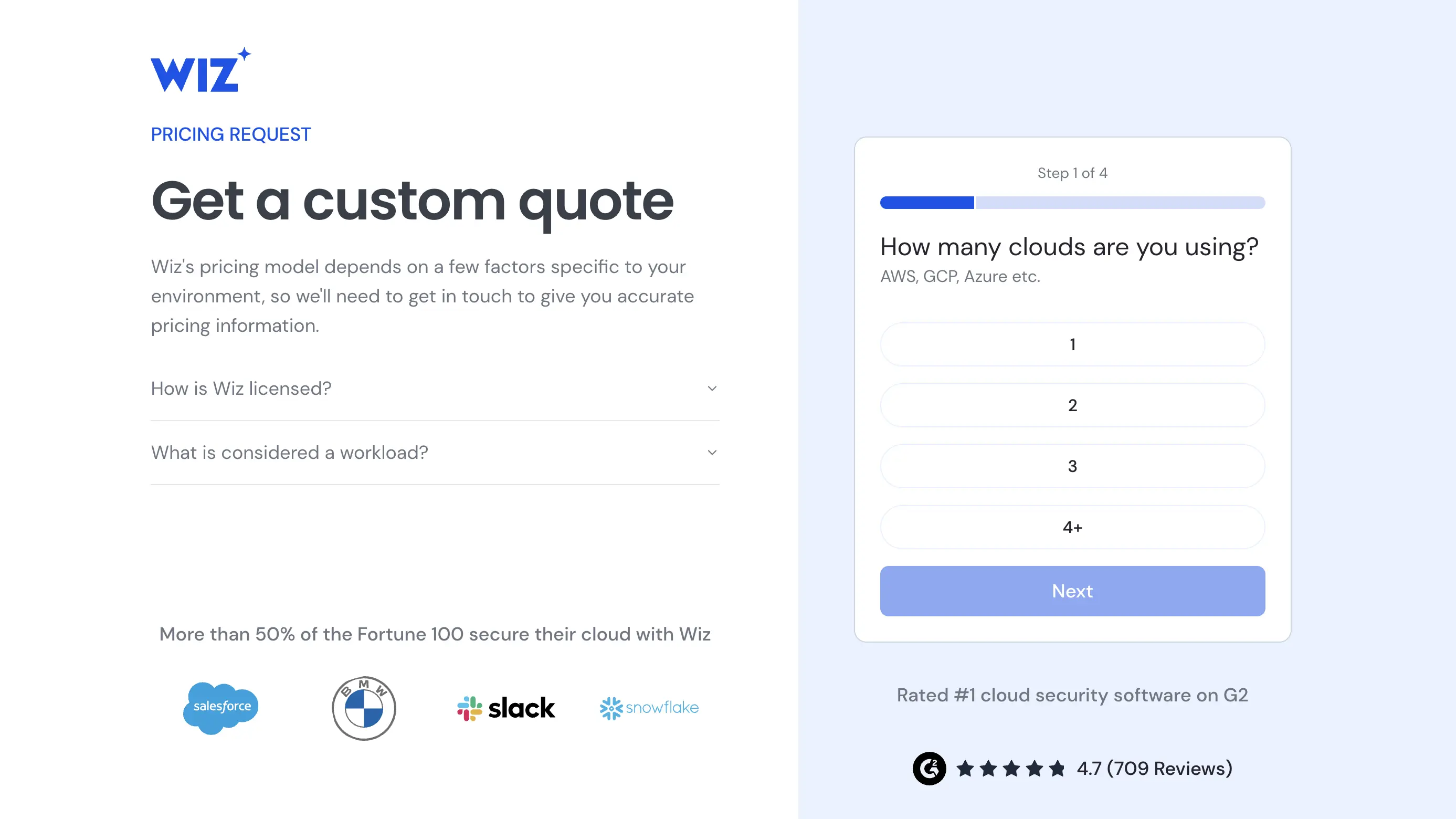

4. Wiz

Wiz ist eine führende Plattform für das Management der Anwendungssicherheitslage (ASPM), die Code, Pipelines, Cloud-Infrastruktur und Laufzeit in einen einheitlichen Sicherheitsgraphen integriert.

Hauptmerkmale:

- Code-to-Cloud-Transparenz verknüpft Quellcode, CI/CD-Pipelines, Cloud-Ressourcen und Laufzeit-Assets in einem einzigen Inventar.

- Kontextgesteuerte Risikopriorisierung bewertet Schwachstellen basierend auf Erreichbarkeit, Exposition, Datensensibilität und potenziellem Angriffsweg.

- Einheitliche Richtlinien-Engine und Behebungs-Workflows unterstützen konsistente Sicherheitsregeln über Code, Infrastruktur und Laufzeit hinweg.

- Umfassende Drittanbieter-Scanner-Integration importiert SAST-, DAST-, SCA-Ergebnisse in seinen Sicherheitsgraphen zur Korrelation.

Vorteile:

- Stark für cloud-native, hybride und Multi-Cloud-Umgebungen

- Hervorragend bei der Operationalisierung von ASPM über DevSecOps-Teams hinweg

- Reduziert Alarmrauschen, indem es sich auf ausnutzbare Probleme statt nur auf Schweregrade konzentriert

Nachteile:

- Preisgestaltung richtet sich im Allgemeinen an Unternehmen im großen Maßstab.

- Einige Organisationen könnten es als stärker auf Cloud/Risikographen als auf reine SAST-Pipelines fokussiert empfinden.

Preisgestaltung: Individuelle Unternehmensangebote

Am besten geeignet für: Organisationen, die Code-to-Cloud-Risikotransparenz mit einer ausgereiften ASPM-Plattform suchen, die für moderne, verteilte Umgebungen entwickelt wurde.

5. ArmorCode

Die ArmorCode ASPM-Plattform ist eine unternehmensgerechte Application Security Posture Management (ASPM)-Plattform, die Erkenntnisse aus Anwendungen, Infrastruktur, Cloud, Containern und der Software-Lieferkette in einer einzigen Governance-Schicht vereint. Sie ermöglicht es Organisationen, das Schwachstellenmanagement zu zentralisieren, Risiken über Tool-Chains hinweg zu korrelieren und Remediation-Workflows zu automatisieren.

Hauptmerkmale:

- Aggregiert Daten aus über 285 Integrationen (Apps, Infrastruktur, Cloud) und normalisiert über 25-40 Milliarden verarbeitete Erkenntnisse.

- KI-gesteuerte Korrelation und Remediation, der „Anya“-Agent unterstützt Abfragen in natürlicher Sprache, Deduplizierung und Aktions-Empfehlungen.

- Unabhängige Governance-Schicht: anbieterunabhängige Tool-Integration, Risikobewertung, Workflow-Orchestrierung und Dashboards auf Führungsebene.

- Unterstützung der Software-Lieferkette & SBOM: Verfolgt Abhängigkeiten, Fehlkonfigurationen und Drittanbieter-Expositionen während des Builds und der Laufzeit.

Vorteile:

- Ideal für große, komplexe Organisationen, die eine breite Sichtbarkeit über Code, Cloud und Infrastruktur benötigen.

- Leistungsstarke Automatisierung bedeutet weniger Fehlalarme und schnellere Remediation-Zyklen für Sicherheits- und Entwicklungsteams.

Nachteile:

- Onboarding und Konfiguration können intensiv sein und sind weniger geeignet für sehr kleine Teams ohne ausgereifte AppSec-Praktiken.

- Die Preisgestaltung ist nur individuell/unternehmensspezifisch; kleinere Teams könnten die Einstiegskosten als hoch empfinden.

- Da es als Orchestrierungs-/Governance-Schicht und nicht als einzelner Scanner konzipiert ist, hängt es von Ihrem bestehenden Tech-Stack und der Integrationsbereitschaft ab.

Preisgestaltung:

- Individuelle Unternehmenspreisgestaltung. Keine öffentlich gelisteten festen Tarife.

Am besten geeignet für:

Unternehmen und Sicherheitsteams, die bereits über mehrere Scanning-Tools, komplexe Pipelines oder hybride Cloud-Umgebungen verfügen und eine einheitliche Haltungsverwaltung und Automatisierungsschicht benötigen, um AppSec vollständig mit DevSecOps und Geschäftsrisiken in Einklang zu bringen.

6. Kondukto

Kondukto ist eine unternehmensgerechte Application Security Posture Management (ASPM)-Plattform, die Schwachstellendaten aus Ihrer gesamten AppSec-Toolchain zentralisiert. Sie ermöglicht es Organisationen, ihren Sicherheitsworkflow zu vereinheitlichen, zu orchestrieren und zu automatisieren und von Tool-Lärm zu umsetzbaren Erkenntnissen zu gelangen.

Hauptmerkmale:

- Aggregation und Normalisierung von Ergebnissen aus SAST, SCA, DAST, IaC, Containern und SBOM-Quellen, sodass alle Sicherheitsdaten auf einer Plattform verfügbar sind.

- Umfassende Integrationen und ein „Bring Your Own Data“-Modell, das mehr als 100 Scanner und Sicherheitstools unterstützt.

- Robuste Automatisierungs- und Orchestrierungs-Workflows: Ticket-Erstellung, Benachrichtigungen (Slack, Teams, E-Mail), automatische Triage- und Unterdrückungsregeln.

- SBOM-Management und Risikoverfolgung für Open-Source-Komponenten, die Einblick geben, wo sich anfälliger oder nicht lizenzierter Code in Ihrem Portfolio befindet.

- Rollenbasierte Dashboards mit organisatorischen, produkt- und projektbezogenen Ansichten, sodass CISOs, AppSec-Teams und Entwickler jeweils das sehen, was am wichtigsten ist.

Vorteile:

- Ideal für große, komplexe Ingenieurorganisationen mit vielen Schwachstellenscannern und Sicherheitstools, sie erhalten eine „Single Pane of Glass“-Ansicht.

- Starke Automatisierung reduziert manuelle Triage und hilft, DevSecOps-Workflows zu optimieren.

- Flexible Architektur: Unterstützt Cloud- oder On-Premise-Bereitstellungen, was es für hybride Umgebungen geeignet macht.

Nachteile:

- Implementierung und Onboarding können mehr Aufwand erfordern als einfachere Punktlösungen, insbesondere für kleinere Teams oder Organisationen ohne eine ausgereifte AppSec-Praxis.

- Preisgestaltung erfolgt nur auf Anfrage (nicht öffentlich gelistet), was die anfängliche Bewertung weniger transparent macht.

- Aufgrund seiner Breite können einige Funktionen mit vorhandenen Tools im Stack überlappen, daher ist eine klare Konsolidierungsstrategie erforderlich.

Preisgestaltung:

- Individuelle Unternehmenspreisgestaltung (angebotbasiert), nicht öffentlich veröffentlicht.

Am besten geeignet für:

Große Unternehmen oder Organisationen mit ausgereiften DevSecOps-Pipelines, die bereits mehrere AppSec-Tools verwenden und ihre Schwachstellenlage vereinheitlichen, Risiken priorisieren, Workflows automatisieren und Sicherheit in den gesamten SDLC einbetten möchten.

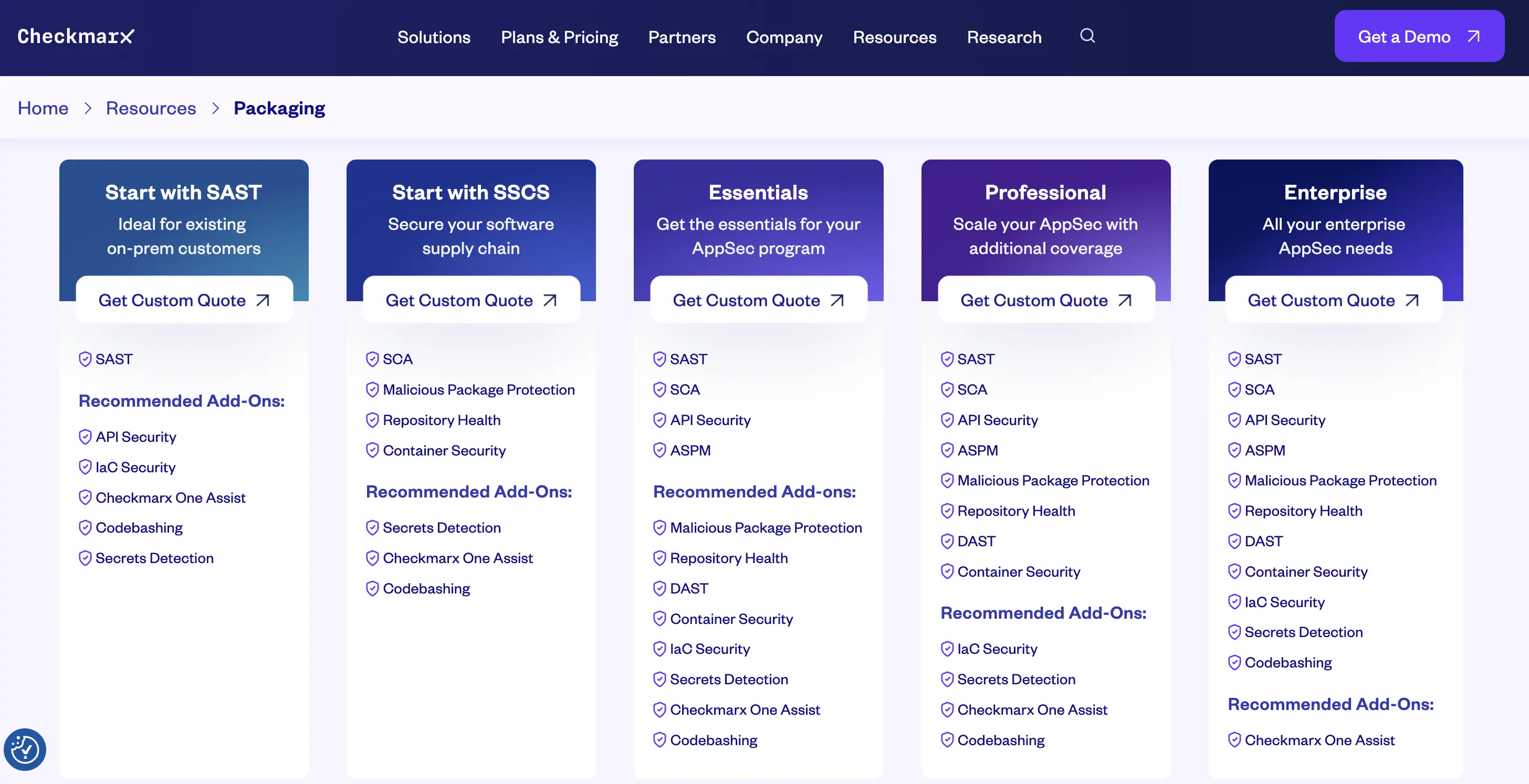

7. Checkmarx One ASPM

Die ASPM-Plattform von Checkmarx One bietet unternehmensgerechtes Application Security Posture Management, indem sie Daten aus Ihrer gesamten AppSec-Toolchain konsolidiert und korreliert, einschließlich SAST, SCA, DAST, API-Sicherheit, IaC, Container-Scanning und mehr.

Sie bietet aggregierte Anwendungsrisikobewertungen, korreliert Ergebnisse von Nicht-Checkmarx-Tools über SARIF-Ingestion und bringt Laufzeit- und Cloud-Kontext in ihre Risikopriorisierungs-Workflows ein.

Hauptmerkmale:

- Anwendungsrisikomanagement: Aggregierte Risikobewertungen pro Anwendung, nach Geschäftsauswirkung und Ausnutzbarkeit eingestuft.

- Bring Your Own Results: Nimmt die Ausgabe externer AppSec-Tools (über SARIF/CLI) auf, sodass Sie Ihre vorhandenen Scanner nicht ersetzen müssen.

- Code-to-Cloud-Transparenz: Erfasst Schwachstellendaten in Vorproduktions-, Laufzeit- und Cloud-Umgebungen.

- Nahtlose Entwickler-Workflow-Integration: Integriert in IDEs, Cloud-Tools und Ticketing-Systeme und unterstützt über 50 Sprachen und mehr als 100 Frameworks.

- Richtlinien- und Compliance-Engine: Anpassbares internes Richtlinienmanagement hilft, AppSec-Workflows mit geschäftlichen und regulatorischen Anforderungen in Einklang zu bringen.

Vorteile:

- Starke Unternehmensanpassung mit umfassender AppSec-Abdeckung über mehrere Domänen (Code, Cloud, Lieferkette).

- Fortschrittliche Integration, die es ermöglicht, dass Legacy- und moderne Scanner-Daten koexistieren, wodurch Tool-Wildwuchs reduziert wird.

- Entwicklerfreundliche Funktionen (IDE-Plugins, automatisierte Risikopriorisierung) erleichtern die Skalierung von AppSec über Teams hinweg.

Nachteile:

- Die Preisgestaltung ist unternehmensspezifisch und nicht öffentlich gelistet; kleinere Teams könnten es als kostspielig empfinden.

- Die breite Funktionalität kann Einrichtungs- und Integrationsaufwand mit sich bringen – Teams benötigen AppSec-Reife, um den vollen Wert zu erhalten.

- Einige kleinere Organisationen benötigen möglicherweise nicht den vollen Umfang der Fähigkeiten und könnten von schlankeren Tools profitieren.

Preisgestaltung:

- Nur benutzerdefinierte Unternehmensangebote.

Am besten geeignet für:

Großorganisationen mit ausgereiften DevSecOps-Praktiken, die eine einheitliche, unternehmensbereite ASPM-Plattform benötigen, um die Anwendungssicherheitslage über Code, Cloud und Laufzeit hinweg zu verwalten.

8. Aikido Security

Aikido Security ist eine All-in-One Application Security Posture Management (ASPM)-Plattform, die speziell für Startups und mittelgroße Entwicklungsteams entwickelt wurde. Sie kombiniert SAST, SCA, IaC-/Konfigurations-Scans, Container- und Cloud-Posture-Checks sowie Geheimnis-Erkennung, alles über eine einzige Schnittstelle. Laut ihrer Website richtet sie sich an Teams, die „Ihren Code, Ihre Cloud und Ihre Laufzeit in einem zentralen System sichern möchten.“

Hauptmerkmale:

- Einheitliches Scannen über Code, Abhängigkeiten, Container, IaC und Cloud-Ressourcen hinweg.

- Entwicklerfreundlicher Workflow mit automatischer Priorisierung und „One-Click“-Behebungsvorschlägen.

- Schnelles Onboarding und schlanke Implementierung: integriert mit GitHub, GitLab, Bitbucket, Slack, Jira und einem Großteil des CI/CD-Ökosystems.

- Transparente Preisgestaltung und kostenloser Plan: beinhaltet Code- und Geheimnisscan-Tools; bezahlte Stufen skalieren mit der Anzahl der Repositories, Container, Cloud-Konten.

Vorteile:

- Schnelles Onboarding macht es ideal für kleinere Teams oder schnell wachsende Startups.

- Starke Entwickler-UX konzentriert sich darauf, Lärm zu reduzieren und Fix-First-Workflows zu ermöglichen (AutoTriage, GUI-Integration).

- Erschwingliche Preisgestaltung mit klaren Stufen und einem kostenlosen Plan, der ASPM zugänglich macht.

Nachteile:

- Obwohl es viele AppSec-Domänen abdeckt, gibt es vergleichsweise weniger unternehmensgerechte Kontrollen oder Integrationen als bei Legacy-Plattformen.

- Anpassungsmöglichkeiten könnten für sehr große Unternehmen mit komplexen Altsystemen eingeschränkter sein.

- Bietet nicht immer die volle Tiefe der Runtime-/Cloud-Risikoanalysen im Vergleich zu unternehmensfokussierten Lösungen.

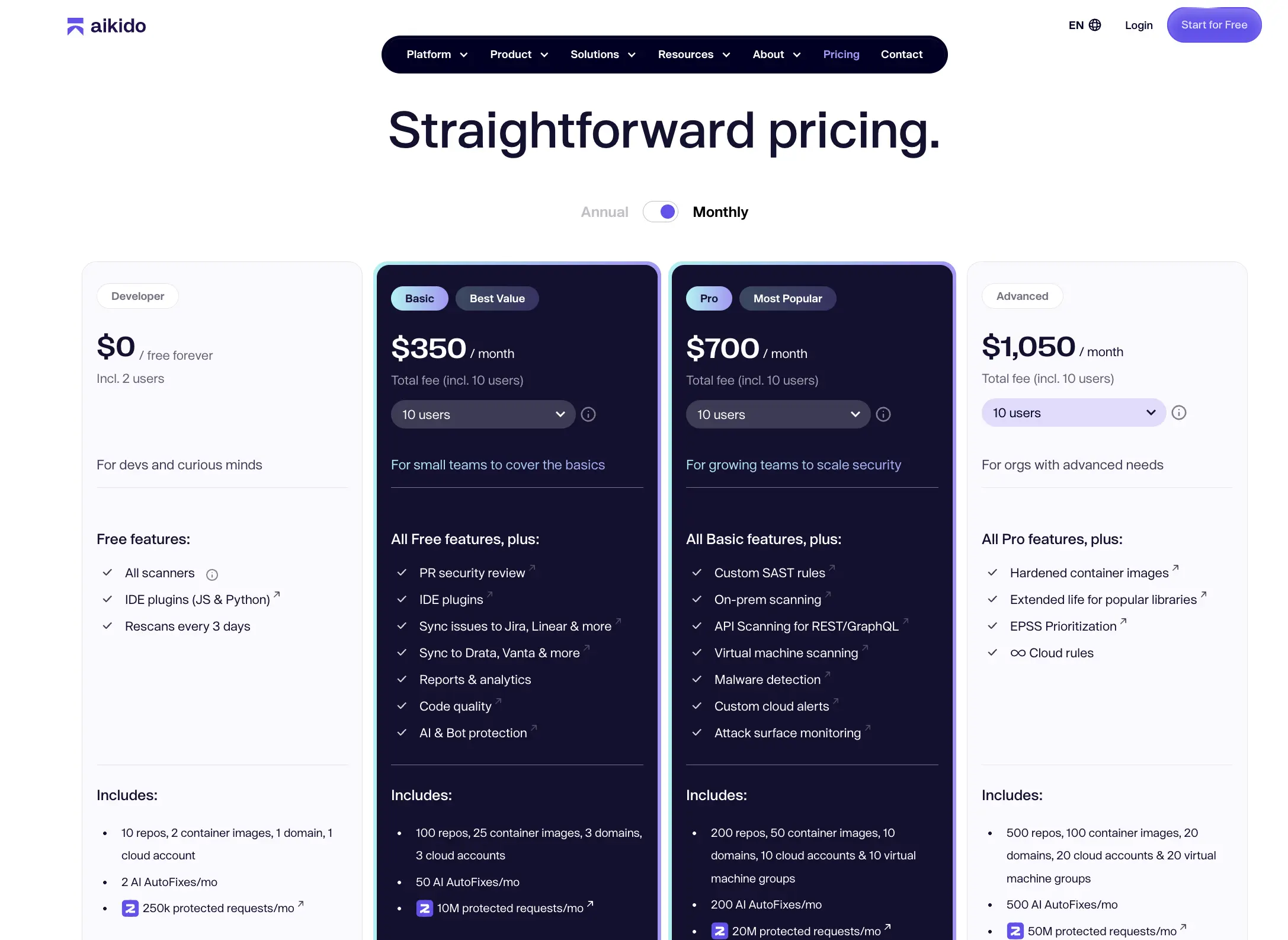

Preisgestaltung:

- Kostenloser Tarif verfügbar

- Bezahlte Pläne beginnen bei ungefähr 350 $/Monat pro Benutzer.

Am besten geeignet für:

Startups, Scale-ups und mittelgroße DevSecOps-Teams, die ASPM frühzeitig einbetten, ihre Scan-Tool-Kette vereinheitlichen und Schwachstellen schnell beheben möchten, ohne großen Overhead oder komplexe Unternehmensprozesse.

9. Backslash Security

Backslash Security bietet eine leistungsstarke ASPM-Plattform (Application Security Posture Management) mit einem starken Fokus auf Erreichbarkeits- und Ausnutzbarkeitsanalyse, die es Produkt-Sicherheitsteams, AppSec- und Engineering-Teams ermöglicht, kritische Code-Flows und hochriskante Schwachstellen in Code, Abhängigkeiten und Cloud-nativen Kontexten aufzudecken.

Ihre Website hebt auch einen Fokus auf „Vibe-Coding“ und die Sicherung von KI-gesteuerten Entwicklungsökosystemen (IDE-Agenten, Prompt-Regeln, KI-Coding-Workflows) hervor, was sie explizit relevant für Teams macht, die Gen-AI / agentengestütztes Coding verwenden.

Hauptmerkmale:

- Tiefgehende Erreichbarkeits- und toxische Flussanalyse: identifiziert Schwachstellen, die tatsächlich ausnutzbar und erreichbar sind, anstatt nur oberflächliche Funde.

- Umfassende Aufnahme von Ergebnissen aus SAST, SCA, SBOM, Geheimniserkennung und VEX (Vulnerability Exploitability Exchange).

- Anwendungszentrierte Dashboards mit Cloud-Kontext, die codebasierte Risiken mit dem Bereitstellungs-/Laufzeit-Posture verknüpfen.

- Automatisierungs-Workflows: weist Probleme dem richtigen Entwickler zu, enthält Beweispfade und integriert sich in CI/CD-/Hybrid-Toolchains.

Vorteile:

- Hervorragend für Organisationen, die mit komplexen Cloud-/KI-/Code-Pipelines umgehen, bei denen Erreichbarkeit und Kontext wichtiger sind als die bloße Anzahl von Schwachstellen.

- Speziell für moderne Entwicklungspraktiken entwickelt (einschließlich KI-unterstütztem Code / „Vibe-Coding“), ideal, wenn Entwicklungsteams viele Tools, Agenten, LLMs usw. verwenden.

- Starke Priorisierungslogik hilft, Alarmmüdigkeit zu reduzieren und den Fokus auf hochwirksame Probleme zu legen.

Nachteile:

- Da es auf Unternehmensgröße und moderne Entwicklungsekosysteme ausgerichtet ist, könnte die Einrichtung für kleinere Teams oder Legacy-Stacks aufwendiger sein.

- Die Preisgestaltung ist nur benutzerdefiniert/unternehmensspezifisch, sodass die Einstiegskosten höher sein können als bei einfacheren ASPM-Tools.

- Einige Funktionssets sind sehr spezialisiert (z. B. „Vibe-Coding-Sicherheit“) und könnten für Teams, die diese Workflows nicht nutzen, überdimensioniert sein.

Preisgestaltung:

- Nur benutzerdefiniertes Unternehmensangebot (öffentliche Preisgestaltung nicht veröffentlicht).

Am besten geeignet für:

Große Unternehmen, Produktsicherheitsteams oder Organisationen mit ausgereiften DevSecOps-Pipelines und modernen Entwicklungs-Stacks (Microservices, stark Open-Source-basiert, Gen-AI/agentengetriebene Workflows), die eine tiefgehende kontextuelle ASPM-Abdeckung benötigen, anstatt einfacher Scan-Aggregation.

10. Legit Security

Legit Security ist eine AI-native Application Security Posture Management (ASPM) Plattform, die für moderne Softwarefabriken entwickelt wurde. Sie automatisiert die Entdeckung, Priorisierung und Behebung von AppSec-Risiken in Bezug auf Code, Abhängigkeiten, Pipelines und Cloud-Umgebungen.

Hauptmerkmale:

- Code-to-Cloud-Abdeckung: Integriert sich mit allen Systemen und AppSec-Testwerkzeugen, die in der Entwicklung und Bereitstellung verwendet werden, um eine zentrale Ansicht von Schwachstellen, Fehlkonfigurationen, Geheimnissen und KI-generiertem Code bereitzustellen.

- AppSec-Orchestrierung, Korrelation & Duplikatsbeseitigung: Aggregiert Scan-Ergebnisse (SAST, SCA, DAST, Geheimnisse) und korreliert oder beseitigt Duplikate, um nur die relevanten Funde hervorzuheben.

- Ursachenbehebung: Identifiziert einzelne Behebungsmaßnahmen, die mehrere Probleme gleichzeitig adressieren, um den Entwickleraufwand zu minimieren und die Risikominderung zu beschleunigen.

- Kontextualisierte Risikobewertung: Nutzt KI zur Bewertung der geschäftlichen Auswirkungen, Compliance, GenAI-Code-Nutzung, APIs, Internetzugänglichkeit und anderer Faktoren, um Korrekturen zu priorisieren, die mit dem Geschäftsrisiko übereinstimmen.

- KI-Entdeckung & Leitplanken: Erkennt KI-generierten Code, setzt Sicherheitsleitplanken um die GenAI-Nutzung durch und integriert sich mit KI-Coding-Assistenten – adressiert Risiken aus “Vibe-Coding”-Workflows.

Vorteile:

- Hervorragend für Organisationen, die AI/LLM-unterstützte Entwicklung einführen oder mit komplexen Pipelines, Abhängigkeiten und modernen Entwicklungs-Workflows umgehen.

- Starke Priorisierungslogik und entwicklerfreundliche Workflows, die Alarmrauschen reduzieren und schnellere Maßnahmen ermöglichen.

- Unterstützt vollständige Sichtbarkeit der Software-Lieferkette, Geheimniserkennung und kontextuelle Behebung.

Nachteile:

- Ausgerichtet auf mittelgroße bis große Teams, könnten kleinere Teams die Plattform als umfassender empfinden, als notwendig.

- Die Preisgestaltung ist individuell und nicht öffentlich; es könnte ein höheres Budget erforderlich sein.

- Onboarding und Integration könnten aufgrund der breiten Abdeckung und Funktionen aufwendiger sein.

Preisgestaltung:

Individuelle Angebote für Unternehmen. Öffentliche Basistarifpreise nicht veröffentlicht.

Am besten geeignet für:

DevSecOps-Teams und Produktsicherheitsorganisationen, die Haltungsmanagement in moderne Entwicklungs-Workflows („Vibe-Coding“) einbetten, KI-generierten Code sichern, komplexe Tool-Ökosysteme verwalten und die Zeit von der Erkennung bis zur Behebung verkürzen müssen.

Sichere Code-zu-Cloud mit Plexicus ASPM

ASPM-Tools sind der nächste Sprung in der Anwendungssicherheitsverwaltung, die fragmentierte AppSec-Pipelines klären.

Sie vereinheitlichen Einblicke, automatisieren die Reaktion und bieten Echtzeit-Transparenz, wodurch Sicherheit von einem reaktiven Kostenfaktor zu einem proaktiven Vorteil wird.

Während andere ASPM-Plattformen sich auf Orchestrierung oder Unternehmensführung konzentrieren, verfolgt Plexicus ASPM einen entwicklerzentrierten, KI-gesteuerten Ansatz, der darauf ausgelegt ist, AppSec schneller, intelligenter und einfacher zu übernehmen.

1. Vereinheitlichte Code-zu-Cloud-Sicherheit in einer Plattform

Die meisten Organisationen jonglieren mit mehreren Tools: SAST für Code, SCA für Abhängigkeiten, DAST für Laufzeit und separate Dashboards für Geheimnisse oder APIs.

Plexicus vereint all diese in einem kontinuierlichen Workflow und bietet vollständige Transparenz über Code, Abhängigkeiten, Infrastruktur und Laufzeit.

2. KI-gesteuerter Behebungs-Engine („Codex Remedium“)

Statt nur bei der Erkennung zu stoppen, hilft Plexicus Teams, Schwachstellen automatisch zu beheben.

Der KI-Agent kann sichere Code-Patches, Pull-Requests und Dokumentationen generieren, wodurch die mittlere Zeit zur Behebung (MTTR) um bis zu 80 % reduziert wird.

3. Entwickelt für Entwickler, geliebt von Sicherheitsteams

Im Gegensatz zu alten Sicherheitsplattformen, die den Entwicklerfluss stören, integriert sich Plexicus nahtlos mit GitHub, GitLab, Bitbucket und CI/CD-Pipelines.

Entwickler erhalten umsetzbare Lösungen innerhalb ihres Workflows, ohne Kontextwechsel, ohne Reibung.

4. Echtzeit-Risiko-Intelligenz

Plexicus vereint Bedrohungsinformationen, Asset-Exposition und Exploit-Daten, um dynamische Risikobewertungen zu erstellen. Dies hilft Teams, sich auf reale, ausnutzbare Risiken zu konzentrieren, anstatt nur auf das, was in Berichten schwerwiegend aussieht.

5. Sicherheit, die mit Ihnen skaliert

Von Startups bis hin zu Unternehmen bietet Plexicus flexible Preis- und Bereitstellungsoptionen, mit einer kostenlosen Stufe für kleine Teams und Unternehmensautomatisierung für größere Organisationen.

Es wächst mit Ihrer AppSec-Reife, nicht dagegen.

Kurz gesagt:

Plexicus ASPM hilft Ihnen, zusätzliche Tools zu reduzieren, Probleme schneller mit KI zu beheben und alles vom Code bis zur Cloud zu sehen, während Ihre Entwickler schnell vorankommen. Beginnen Sie mit einem schnellen Erfolg: Scannen Sie eines Ihrer Repositories in nur fünf Minuten, um die Leistungsfähigkeit von Plexicus selbst zu erleben. Erleben Sie nahtlose Integration und sofortige Einblicke und machen Sie den ersten Schritt zur Verbesserung Ihrer Anwendungssicherheit. Probieren Sie es kostenlos noch heute aus.

FAQ

1. Was ist ASPM?

ASPM (Application Security Posture Management) ist ein einheitlicher Ansatz zur Verwaltung von Anwendungssicherheitsbefunden über den gesamten SDLC hinweg.

2. Wie unterscheidet sich ASPM von SAST oder SCA?

SAST und SCA konzentrieren sich auf das Scannen spezifischer Code-Aspekte, während ASPM Ergebnisse vereinheitlicht, Kontext hinzufügt und die Behebung priorisiert.

3. Benötige ich ASPM, wenn ich bereits mehrere Sicherheitstools verwende?

Ja. ASPM konsolidiert fragmentierte Berichte und hilft, Schwachstellen effektiv zu priorisieren.

4. Ist ASPM nur für Unternehmen?

Nein, Tools wie Plexicus machen ASPM für Startups und KMUs mit kostenlosen SAST und KI-gesteuerter Automatisierung zugänglich.