Verkkosovellusten turvallisuus: Parhaat käytännöt, testaus ja arviointi vuodelle 2026

Verkkosovellusten turvallisuus on käytäntö suojata verkkosovelluksia tai online-palveluita kyberhyökkäyksiltä, jotka pyrkivät varastamaan tietoja, vahingoittamaan toimintoja tai vaarantamaan käyttäjiä

Verkkosovellusten turvallisuus on olennaista suojata sovelluksesi kyberhyökkäyksiltä, jotka kohdistuvat arkaluonteisiin tietoihin ja häiritsevät toimintaa. Tämä opas kattaa verkkosovellusten turvallisuuden merkityksen, yleiset haavoittuvuudet, parhaat käytännöt ja testausmenetelmät, auttaen sinua suojaamaan sovelluksesi, varmistamaan vaatimustenmukaisuuden ja ylläpitämään käyttäjien luottamusta.

Yhteenveto

-

Mitä on verkkosovellusten turvallisuus?

Verkkosovellusten turvallisuus suojaa online-sovelluksia tietovarkauksilta, luvattomalta pääsyltä ja palvelun häiriöiltä, jotka johtuvat kyberhyökkäyksistä. -

Miksi verkkosovellusten turvallisuus on tärkeää

Nykyaikaiset verkkosovellukset käsittelevät arkaluonteisia tietoja—mikä tahansa haavoittuvuus voi johtaa tietomurtoihin, taloudellisiin menetyksiin ja maineen vahingoittumiseen. -

Yleiset verkkosovellusten turvallisuusongelmat

SQL-injektiosta väärinkonfiguraatioon, yleisten haavoittuvuuksien ymmärtäminen on ensimmäinen askel turvallisen sovelluksen rakentamisessa. -

Verkkosovellusten turvallisuuden parhaat käytännöt

Turvallisen koodauksen, salauksen ja vähimmän etuoikeuden periaatteiden noudattaminen auttaa tehokkaasti vähentämään hyökkäyspinta-alaa. -

Verkkosovellusten turvallisuustestaus

Testausmenetelmät kuten SAST, DAST ja IAST havaitsevat haavoittuvuudet varhaisessa vaiheessa, varmistaen turvallisemmat julkaisut. -

Web-sovellusten tietoturva-auditointi

Auditoinnit tarjoavat jäsennellyn katsauksen tietoturva-asemaasi, auttaen sinua noudattamaan kehyksiä kuten GDPR tai HIPAA. -

Kuinka tarkistaa web-sovelluksen tietoturva

Automaattiset skannaukset, tunkeutumistestit ja alustat kuten Plexicus tehostavat haavoittuvuuksien havaitsemista ja korjaamista. -

UKK: Web-sovellusten tietoturva

Tutustu keskeisiin kysymyksiin testauksesta, auditoinnista ja parhaista käytännöistä web-sovellusten suojaamiseksi.

Mikä on web-sovellusten tietoturva?

Web-sovellusten tietoturva on käytäntö, jolla suojataan web-sovelluksia tai verkkopalveluita kyberhyökkäyksiltä, jotka pyrkivät varastamaan tietoja, vahingoittamaan toimintoja tai vaarantamaan käyttäjiä.

Nykyään sovellukset ovat vahvasti web-sovelluksissa, aina verkkokaupasta SaaS-hallintapaneeleihin. Web-sovellusten suojaaminen kyberuhilta on tullut olennaiseksi asiakkaiden tietojen, organisaation tietojen suojaamiseksi, asiakassuhteen luottamuksen saavuttamiseksi ja säädösten noudattamisen varmistamiseksi.

Tämä artikkeli opastaa sinua tutkimaan web-sovellusten tietoturvan parhaita käytäntöjä, testausmenetelmiä, arviointeja, auditointeja ja työkaluja suojataksesi web-sovelluksesi hyökkääjiltä.

Miksi web-sovellusten tietoturva on tärkeää?

Verkkosovelluksia käytetään usein erilaisten tietojen tallentamiseen ja käsittelyyn, kuten henkilökohtaiset tiedot, liiketoimet ja maksut. Jos jätämme verkkosovelluksen haavoittuvaiseksi, se mahdollistaa hyökkääjille:

- varastaa tietoja, mukaan lukien henkilökohtaiset tiedot tai taloudelliset tiedot (esim. luottokorttinumero, käyttäjän kirjautumistiedot jne.)

- injektoida haitallisia skriptejä tai haittaohjelmia

- kaapata käyttäjien istuntoja ja esiintyä verkkosovelluksen käyttäjänä

- ottaa palvelimen haltuunsa ja käynnistää laajamittainen tietoturvahyökkäys.

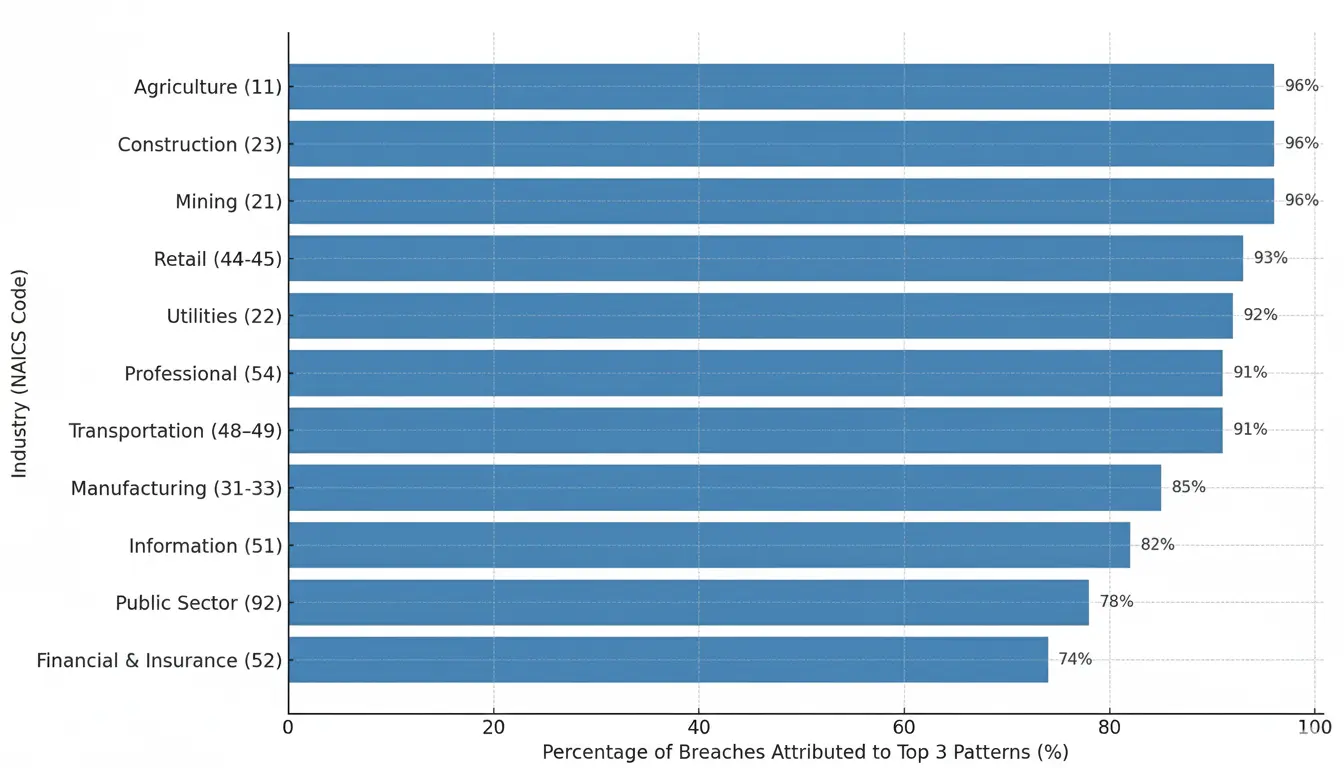

Verkkosovellushyökkäykset ovat myös nousseet kolmen kärkeen yhdessä järjestelmän tunkeutumisen ja sosiaalisen manipuloinnin kanssa eri toimialoilla.

Tässä on pylväsdiagrammi, joka näyttää kolmen kärkimallin (mukaan lukien perusverkkosovellushyökkäykset) osuutta eri toimialoilla tapahtuneista tietomurroista (lähteet: Verizon DBIR - 2025)

| Teollisuus (NAICS) | Kolme yleisintä mallia edustavat… |

|---|---|

| Maatalous (11) | 96% murroista |

| Rakentaminen (23) | 96% murroista |

| Kaivostoiminta (21) | 96% murroista |

| Vähittäiskauppa (44-45) | 93% murroista |

| Sähkö- ja vesihuolto (22) | 92% murroista |

| Kuljetus (48–49) | 91% murroista |

| Ammatillinen (54) | 91% murroista |

| Valmistus (31-33) | 85% murroista |

| Tieto (51) | 82% murroista |

| Rahoitus ja vakuutus (52) | 74% murroista |

Kun jaamme tiedot globaalin alueen perusteella, saamme selkeämmän kuvan siitä, kuinka tärkeää verkkosovellusten turvallisuus on kyberuhkien estämiseksi.

Alla olevat tietojen luokittelumallit (lähde: Verizon DBIR - 2025)

| Maailmanlaajuinen alue | Kolme yleisintä tietojen luokittelumallia | Kolmen yleisimmän mallin edustama murtojen prosenttiosuus |

|---|---|---|

| Latinalainen Amerikka ja Karibia (LAC) | Järjestelmän tunkeutuminen, sosiaalinen manipulointi ja perusverkkosovellusiskut | 99% |

| Eurooppa, Lähi-itä ja Afrikka (EMEA) | Järjestelmän tunkeutuminen, sosiaalinen manipulointi ja perusverkkosovellusiskut | 97% |

| Pohjois-Amerikka (NA) | Järjestelmän tunkeutuminen, kaikki muu ja sosiaalinen manipulointi | 90% |

| Aasia ja Tyynenmeren alue (APAC) | Järjestelmän tunkeutuminen, sosiaalinen manipulointi ja sekalaiset virheet | 89% |

Tämä yleiskatsaus tekee verkkosovelluksen tietoturva-arvioinnista kriittisen verkkosovelluksen suojaamiseksi kyberhyökkäykseltä.

Yleiset verkkosovellusten tietoturvaongelmat

Yleisten ongelmien ymmärtäminen on ensimmäinen askel verkkosovelluksen suojaamisessa. Alla on lueteltu yleisiä verkkosovellusten ongelmia:

- SQL-injektio : hyökkääjät manipuloivat tietokantakyselyitä saadakseen pääsyn tai muuttaakseen tietokantaa

- Cross-Site Scripting (XSS) : suorittaa haitallisen skriptin, joka ajetaan käyttäjän selaimessa, mikä mahdollistaa hyökkääjän varastaa käyttäjän tietoja

- Cross-Site Request Forgery (CSRF) : hyökkääjän tekniikka saada käyttäjä suorittamaan ei-toivottu toiminto.

- Rikkoutunut todennus : heikko todennus mahdollistaa hyökkääjien esiintyä käyttäjinä.

- Turvattomat suorat objektiviittaukset (IDOR) : Paljastetut URL-osoitteet tai ID, jotka antavat hyökkääjille pääsyn järjestelmään

- Tietoturvan väärät konfiguraatiot : Konfiguraatiovirheet kontissa, pilvessä, API, palvelimessa, jotka avaavat hyökkääjille pääsyn järjestelmään

- Riittämätön lokitus ja valvonta : rikkomukset jäävät havaitsematta ilman asianmukaista näkyvyyttä

Voit myös viitata OWASP Top 10 saadaksesi päivityksiä yleisimmistä verkkosovellusten tietoturvaongelmista.

Verkkosovellusten tietoturvan parhaat käytännöt

Alla on paras käytäntö, jota voit käyttää minimoidaksesi tietoturvaongelmat verkkosovelluksessasi:

- Ota käyttöön turvalliset koodausstandardit: Seuraa kehystä ja ohjeita, jotka ovat linjassa turvallisen ohjelmistokehityksen elinkaaren (SSDLC) kanssa.

- Käytä vahvaa todennusta ja valtuutusta: Käytä vahvoja todennusmenetelmiä kuten MFA, roolipohjaista käyttöoikeuksien hallintaa (RBAC) ja istunnon hallintaa.

- Salaa tiedot: Suojaa tiedot salauksella joko siirron aikana (TLS/SSL) tai levossa (AES-256, jne.)

- Suorita säännöllisiä testejä ja tietoturva-auditointeja: Suorita säännöllisesti tunkeutumistestauksia tai tietoturva-arviointeja havaitaksesi uusia haavoittuvuuksia.

- Päivitä ja korjaa usein: Pidä kehys, palvelin ja kirjastot ajan tasalla sulkeaksesi tunnetut haavoittuvuudet.

- Käytä verkkosovellusten palomuureja (WAF): Estä haitallinen liikenne pääsemästä sovellukseesi.

- Suojaa API:t: Käytä tietoturvastandardeja API-päätepisteissäsi.

- Ota käyttöön lokitus ja valvonta: Havaitse epäilyttävä toiminta SIEM (Security Information and Event Management) tai valvontatyökalujen avulla.

- Käytä vähimmäisoikeuksia: Minimoi tietokantojen, sovellusten, palveluiden ja käyttäjien käyttöoikeudet. Anna pääsy vain tarvittaviin tietoihin.

- Kouluta kehittäjiä ja henkilökuntaa: Lisää tietoturvatietoisuutta kouluttamalla heitä toteuttamaan tietoturvastandardeja omassa roolissaan.

Verkkosovellusten tietoturvatestaus

Web-sovellusten tietoturvatestaus on prosessi, jossa tarkistetaan sovelluksen haavoittuvuudet sen suojaamiseksi hyökkääjiltä. Se voidaan suorittaa kehityksen, käyttöönoton ja ajon eri vaiheissa varmistaakseen, että haavoittuvuudet korjataan ennen kuin hyökkääjät voivat hyödyntää niitä.

Web-sovellusten tietoturvatestauksen tyypit:

- Staattinen sovellusten tietoturvatestaus (SAST) : skannaa lähdekoodi löytääkseen haavoittuvuudet ennen käyttöönottoa

- Dynaaminen sovellusten tietoturvatestaus (DAST) : simuloi todellista hyökkäystä käynnissä olevaan sovellukseen paljastaakseen haavoittuvuudet.

- Interaktiivinen sovellusten tietoturvatestaus (IAST) : yhdistää SAST ja DAST löytääkseen haavoittuvuudet, analysoi jokaisen toiminnon vastauksen testauksen aikana

- Tunkeutumistestaus : eettiset hakkerit tekevät todellisen testin sovelluksesta paljastaakseen piilotetut haavoittuvuudet, jotka automaatiotestaus saattaa ohittaa

Web-sovellusten tietoturvatestauksen tarkistuslista

Rakenne tarkistuslista auttaa sinua löytämään haavoittuvuuksia helpommin. Alla oleva tarkistuslista, jota voit käyttää verkkosovelluksesi suojaamiseen:

- Syötteen validointi: välttääksesi SQL-injektion, XSS ja injektiohyökkäykset.

- Todennusmekanismit: ota käyttöön MFA ja vahvat salasanakäytännöt

- Istunnon hallinta: varmista, että istunnot ja evästeet ovat turvallisia

- Autorisointi: varmista, että käyttäjät voivat käyttää vain resursseja ja toimintoja, jotka heidän roolinsa sallivat (ei oikeuksien laajentamista)

- API-päätepisteet: tarkista, ettei arkaluonteisia tietoja ole paljastettu

- Virheenkäsittely: vältä järjestelmän tietojen näyttämistä virheilmoituksissa

- Lokitus ja valvonta: varmista, että järjestelmä voi myös seurata epätavallista käyttäytymistä

- Riippuvuuksien skannaus: etsi haavoittuvuuksia kolmannen osapuolen kirjastoista

- Pilvikonfiguraatio: varmista, ettei ole väärinkonfiguraatioita, tarkista vähimmäisoikeudet, turvaa avaimet ja oikeat IAM-roolit.

Verkkosovelluksen turvallisuusauditointi

Verkkosovelluksen turvallisuusauditointi eroaa verkkosovelluksen turvallisuustestauksesta. Auditointi antaa sinulle muodollisen katsauksen sovelluksesi turvallisuusohjelmasta. Samaan aikaan turvallisuustestauksen tavoitteena on löytää haavoittuvuuksia; turvallisuusauditoinnin tavoitteena on mitata sovelluksesi standardeja, käytäntöjä ja vaatimustenmukaisuuskehyksiä vastaan.

Sovelluksen turvallisuusauditointi sisältää:

- turvallisen verkkokoodauksen käytännöt

- vaatimustenmukaisuuskartoitus (esim. GDPR, HIPAA jne.)

- kolmannen osapuolen riippuvuuksien analyysi

- valvonnan ja tapahtumien hallinnan tehokkuus

Turvallisuusauditointi auttaa organisaatiotasi suojaamaan sovelluksen ja täyttämään sääntelyvaatimukset.

Kuinka tarkistaa verkkosovelluksen turvallisuus

Organisaatiot tekevät usein seuraavat vaiheet:

- Suorita automatisoitu tietoturvaskannaus (SCA, SAST, DAST)

- Suorita manuaalinen tunkeutumistestaus.

- Tarkista palvelimen, säilön ja pilvi-infrastruktuurin konfiguraatio

- Tarkasta pääsynhallinta ja ota käyttöön MFA (monivaiheinen todennus)

- Seuraa korjaustoimenpiteitä tikettijärjestelmäintegraation avulla, kuten Jira tai vastaava työkalu

Alustat kuten Plexicus helpottavat haavoittuvuuksien tarkistamista, erityisesti kun Plexicus tarjoaa tekoälypohjaisia korjaustoimenpiteitä auttaakseen sinua nopeuttamaan tietoturvaongelmien ratkaisemista.

UKK: Verkkosovellusten tietoturva

K1 : Mitä on verkkosovellusten tietoturva?

Verkkosovellusten tietoturva on verkkosovellusten suojaamista kyberuhilta.

K2 : Mitä on verkkosovellusten tietoturvatestaus?

Prosessi, jossa arvioidaan, skannataan ja analysoidaan verkkosovelluksia erilaisilla tietoturvatestausmenetelmillä (SAST, DAST, SCA jne.) haavoittuvuuksien löytämiseksi ennen kuin hyökkääjät voivat käyttää niitä hyväkseen.

K3 : Mitkä ovat verkkosovellusten tietoturvan parhaat käytännöt?

Käytäntö, jossa toteutetaan tietoturvalähestymistapa verkkosovelluksessa, mukaan lukien validointi, salaus, todennus ja säännöllinen päivitys.

K4 : Mitä on verkkosovellusten tietoturva-auditointi?

Auditointi on muodollinen tarkistus tietoturvasovelluksestasi, jota käytetään usein noudattamaan vaatimustenmukaisuus- ja sääntelystandardeja.

K5: Mitkä ovat verkkosovellusten tietoturva-arviointityökalut?

Nämä ovat alustoja, jotka skannaavat, testaavat koodia, riippuvuuksia, konfiguraatiota, ajonaikaista ympäristöä ja ympäristöä haavoittuvuuksien löytämiseksi.

K6 : Kuinka tarkistaa verkkosovelluksen tietoturva?

Yhdistämällä automaattiset skannaukset, tunkeutumistestit, auditoinnit ja jatkuva seuranta. Integroituja alustoja, kuten Plexicus, käyttämällä tämä prosessi tehostuu.