Parhaat SCA-työkalut vuonna 2025: Skannaa riippuvuudet, turvaa ohjelmistojen toimitusketju

Nykyaikaiset sovellukset ovat vahvasti riippuvaisia kolmannen osapuolen ja avoimen lähdekoodin kirjastoista. Tämä nopeuttaa kehitystä, mutta lisää myös hyökkäysriskiä. Jokainen riippuvuus voi tuoda mukanaan ongelmia, kuten paikkaamattomia tietoturva-aukkoja, riskialttiita lisenssejä tai vanhentuneita paketteja. Ohjelmistojen koostumusanalyysityökalut (SCA) auttavat ratkaisemaan näitä ongelmia.

Tarvitsetko SCA-työkaluja sovellusten suojaamiseen?

Nykyaikaiset sovellukset ovat vahvasti riippuvaisia kolmannen osapuolen ja avoimen lähdekoodin kirjastoista. Tämä nopeuttaa kehitystä, mutta lisää myös hyökkäysriskiä. Jokainen riippuvuus voi tuoda mukanaan ongelmia, kuten paikkaamattomia tietoturva-aukkoja, riskialttiita lisenssejä tai vanhentuneita paketteja. Ohjelmistojen koostumusanalyysityökalut (SCA) auttavat näiden ongelmien ratkaisemisessa.

Ohjelmistojen koostumusanalyysi (SCA) kyberturvallisuudessa auttaa tunnistamaan haavoittuvia riippuvuuksia (ulkoisia ohjelmistokomponentteja, joissa on tietoturvaongelmia), seuraamaan lisenssien käyttöä ja luomaan SBOM (Software Bills of Materials, jotka listaavat kaikki sovelluksesi ohjelmistokomponentit). Oikealla SCA-tietoturvatyökalulla voit havaita riippuvuuksiesi haavoittuvuudet aikaisemmin, ennen kuin hyökkääjät hyödyntävät niitä. Nämä työkalut auttavat myös minimoimaan oikeudellisia riskejä ongelmallisista lisensseistä.

Miksi kuunnella meitä?

Plexicus auttaa kaiken kokoisia organisaatioita vahvistamaan sovellustensa tietoturvaa. Alustamme yhdistää SAST

, SCA, DAST, salaisuuksien skannauksen ja pilvitietoturvan yhdeksi ratkaisuksi. Tuemme yrityksiä kaikissa vaiheissa sovellustensa suojaamisessa.“Pilvipalveluiden turvallisuuden edelläkävijöinä olemme havainneet Plexicuksen olevan huomattavan innovatiivinen haavoittuvuuksien korjausalueella. Se, että he ovat integroineet Prowlerin yhdeksi liitännäisekseen, osoittaa heidän sitoutumisensa hyödyntämään parhaita avoimen lähdekoodin työkaluja samalla kun he lisäävät merkittävää arvoa tekoälypohjaisten korjauskykyjensä kautta.”

Jose Fernando Dominguez

CISO, Ironchip

Nopeasti vertailtuna parhaat SCA-työkalut vuonna 2025

| Alusta | Ydinominaisuudet / Vahvuudet | Integraatiot | Hinnoittelu | Paras Kenelle | Haitat / Rajoitukset |

|---|---|---|---|---|---|

| Plexicus ASPM | Yhdistetty ASPM: SCA, SAST, DAST, salaisuudet, IaC, pilvitarkistus; AI-korjaus; SBOM | GitHub, GitLab, Bitbucket, CI/CD | Ilmainen kokeilu; 50 $/kk/kehittäjä; Mukautettu | Tiimit, jotka tarvitsevat täydellisen turvallisuusaseman yhdessä | Voi olla liikaa vain SCA |

| Snyk Open Source | Kehittäjäkeskeinen; nopea SCA-skannaus; koodi+säiliö+IaC+lisenssi; aktiiviset päivitykset | IDE, Git, CI/CD | Ilmainen; Maksullinen alkaen 25 $/kk/kehittäjä | Kehitystiimit, jotka tarvitsevat koodi/SCA putkistossa | Voi tulla kalliiksi laajassa mittakaavassa |

| Mend (WhiteSource) | SCA-keskittynyt; vaatimustenmukaisuus; korjaus; automatisoidut päivitykset | Suuret alustat | ~1000 $/vuosi per kehittäjä | Yritykset: vaatimustenmukaisuus ja mittakaava | Monimutkainen käyttöliittymä, kallis suurille tiimeille |

| Sonatype Nexus Lifecycle | SCA + repo-hallinta; rikas data; integroituu Nexus Repo kanssa | Nexus, suuret työkalut | Ilmainen taso; 135 $/kk repo; 57,50 $/käyttäjä/kk | Suuret organisaatiot, repo-hallinta | Oppimiskäyrä, kustannukset |

| GitHub Advanced Security | SCA, salaisuudet, koodiskannaus, riippuvuuskartta; natiivi GitHub-työnkulkuihin | GitHub | 30 $/sitouttaja/kk (koodi); 19 $/kk salaisuudet | GitHub-tiimit, jotka haluavat natiivin ratkaisun | Vain GitHubille; hinnoittelu per sitouttaja |

| JFrog Xray | DevSecOps-keskittyminen; vahva SBOM/lisenssi/OSS-tuki; integroituu Artifactoryn kanssa | IDE, CLI, Artifactory | 150 $/kk (Pro, pilvi); Yritys korkea | Nykyiset JFrog-käyttäjät, artefaktien hallitsijat | Hinta, paras suurille/jfrog-organisaatioille |

| Black Duck | Syvät haavoittuvuudet ja lisenssidata, politiikan automaatio, kypsä vaatimustenmukaisuus | Suuret alustat | Tarjouspohjainen (ota yhteyttä myyntiin) | Suuret, säännellyt organisaatiot | Kustannukset, hitaampi omaksuminen uusille pinoille |

| FOSSA | SCA + SBOM & lisenssiautomaatio; kehittäjäystävällinen; skaalautuva | API, CI/CD, suuret VCS | Ilmainen (rajoitettu); 23 $/projekti/kk Biz; Yritys | Vaatimustenmukaisuus + skaalautuvat SCA-klusterit | Ilmainen on rajoitettu, kustannukset kasvavat nopeasti |

| Veracode SCA | Yhdistetty alusta; edistynyt haavoittuvuuksien havaitseminen, raportointi, vaatimustenmukaisuus | Erilaiset | Ota yhteyttä myyntiin | Yrityskäyttäjät, joilla on laajat AppSec-tarpeet | Korkea hinta, käyttöönotto monimutkaisempi |

| OWASP Dependency-Check | Avoimen lähdekoodin, kattaa CVE NVD kautta, laaja työkalu/laajennustuki | Maven, Gradle, Jenkins | Ilmainen | OSS, pienet tiimit, nollakustannustarpeet | Vain tunnetut CVE, peruskojelaudat |

Top 10 ohjelmiston koostumusanalyysin (SCA) työkalut

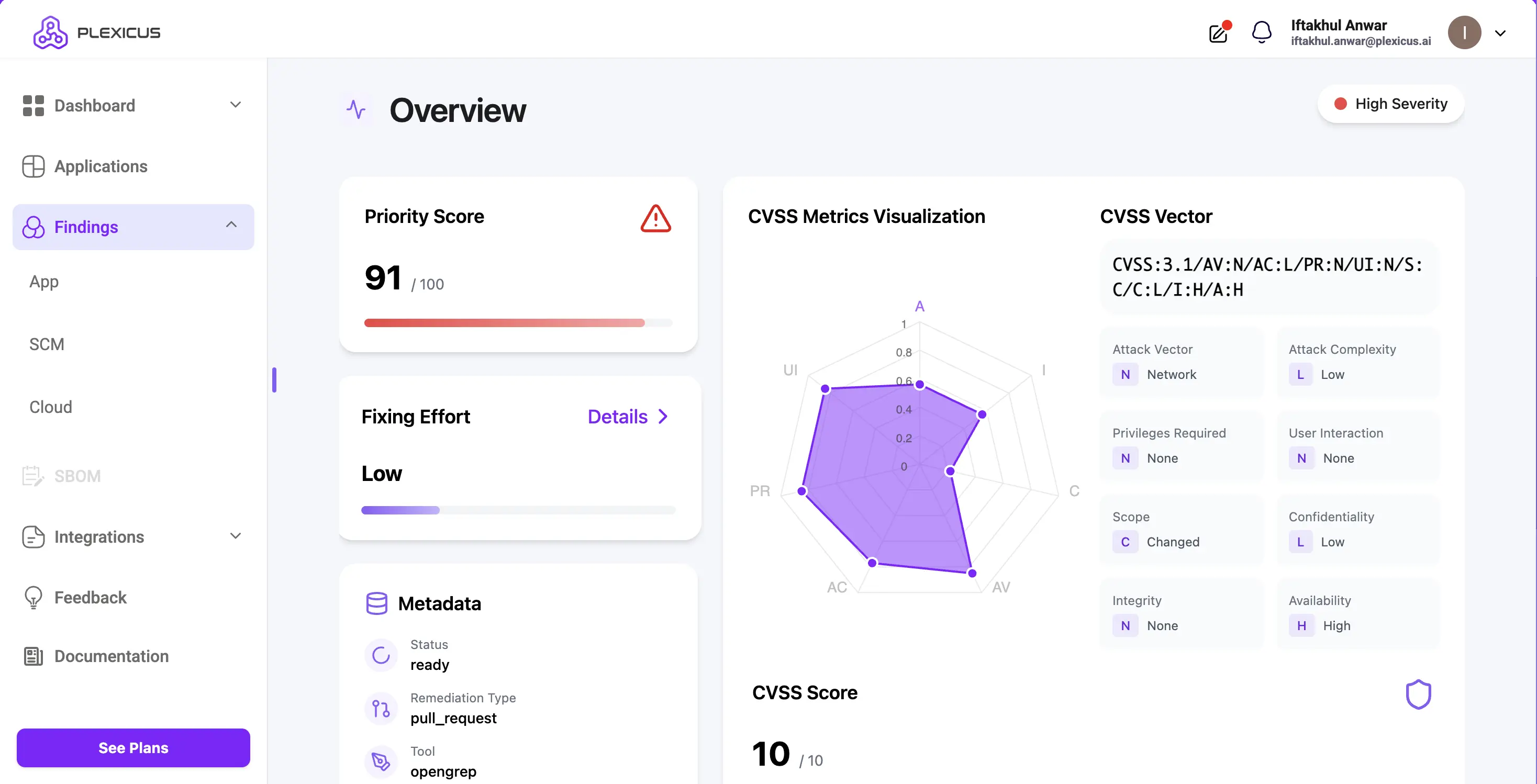

1. Plexicus ASPM

Plexicus ASPM on enemmän kuin pelkkä SCA-työkalu; se on täysimittainen Application Security Posture Management (ASPM) -alusta. Se yhdistää SCA

, SAST, DAST, salaisuuksien tunnistamisen ja pilven väärinkonfiguraatioiden skannauksen yhdeksi ratkaisuksi.Perinteiset työkalut vain antavat hälytyksiä, mutta Plexicus vie sen pidemmälle tekoälyllä toimivan avustajan avulla, joka auttaa korjaamaan haavoittuvuuksia automaattisesti. Tämä vähentää turvallisuusriskejä ja säästää kehittäjien aikaa yhdistämällä eri testausmenetelmät ja automaattiset korjaukset yhteen alustaan.

Plussat:

- Yhdistetty hallintapaneeli kaikille haavoittuvuuksille (ei vain SCA)

- Priorisointimoottori vähentää hälytyksiä.

- Alkuperäiset integraatiot GitHubin, GitLabin, Bitbucketin ja CI/CD-työkalujen kanssa

- SBOM luonti ja lisenssien noudattaminen sisäänrakennettuna

Miinukset:

- Saattaa tuntua ylimitoitetulta tuotteelta, jos tarvitset vain SCA-toiminnallisuutta

Hinnoittelu:

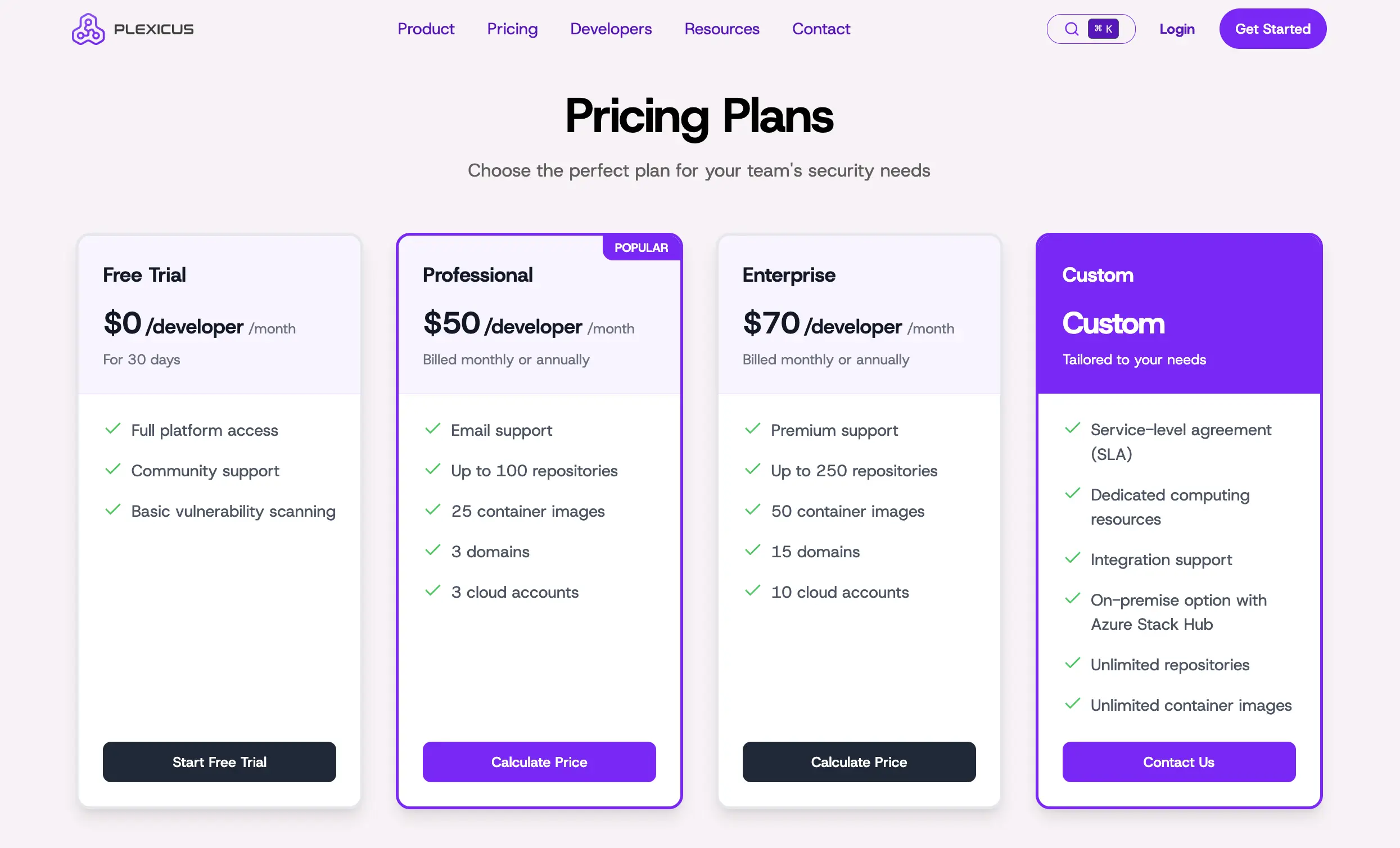

- Ilmainen kokeilu 30 päiväksi

- 50 $/kuukausi per kehittäjä

- Ota yhteyttä myyntiin räätälöityä tasoa varten.

Paras: Tiimeille, jotka haluavat mennä SCA

yli yhdellä turvallisuusalustalla.2. Snyk Open Source

Snyk open-source on kehittäjäkeskeinen SCA-työkalu, joka skannaa riippuvuuksia, merkitsee tunnetut haavoittuvuudet ja integroituu IDE

ja CI/CD. Sen SCA-ominaisuuksia käytetään laajasti nykyaikaisissa DevOps-työnkuluissa.

Plussat:

- Vahva kehittäjäkokemus

- Erinomaiset integraatiot (IDE, Git, CI/CD)

- Kattaa lisenssien noudattamisen, kontti- ja Infra-as-Code (IaC) -skannauksen

- Laaja haavoittuvuustietokanta ja aktiiviset päivitykset

Miinukset:

- Voi tulla kalliiksi laajassa käytössä

- Ilmaisessa suunnitelmassa on rajoitetut ominaisuudet.

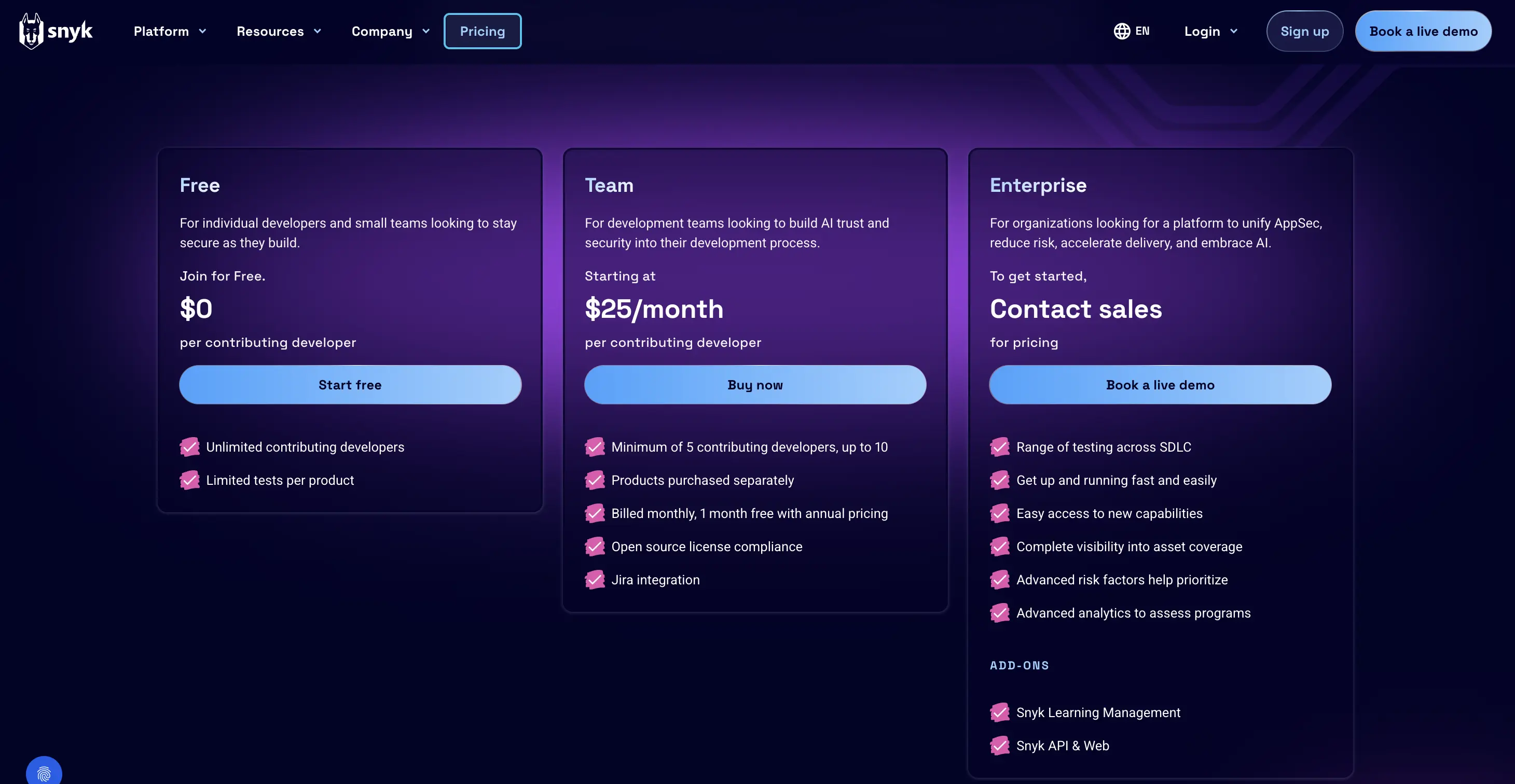

Hinnoittelu:

- Ilmainen

- Maksullinen alkaen 25 $/kk per kehittäjä, vähintään 5 kehittäjää

Paras: Kehittäjätiimeille, jotka haluavat nopean koodianalyysin + SCA putkistoihinsa.

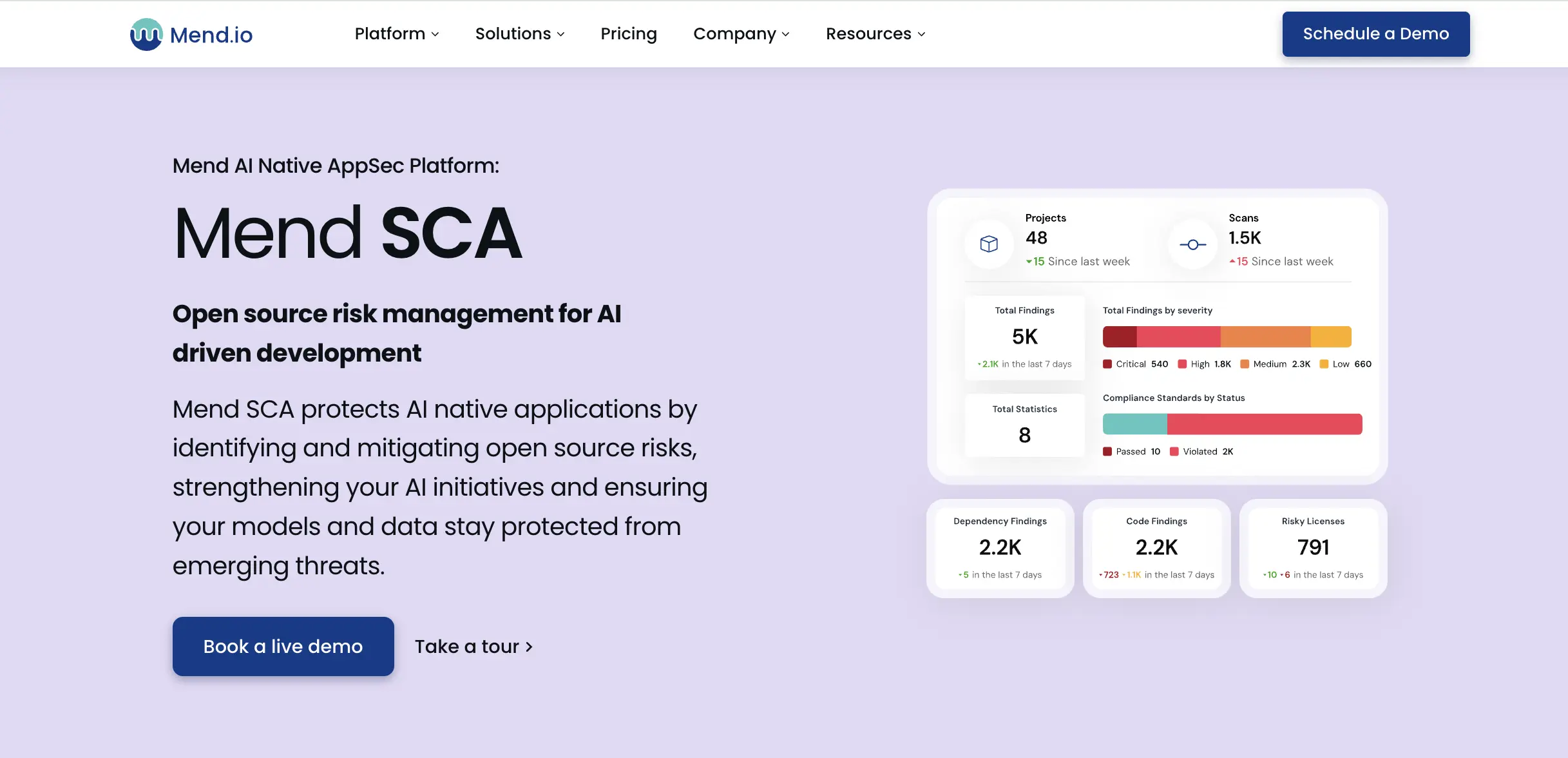

3. Mend (WhiteSource)

Mend (aiemmin WhiteSource) erikoistuu SCA-turvatestaukseen vahvoilla noudattamisominaisuuksilla. Mend tarjoaa kokonaisvaltaisen SCA-ratkaisun lisenssien noudattamiseen, haavoittuvuuksien havaitsemiseen ja integrointiin korjaustyökalujen kanssa.

Plussat:

- Erinomainen lisenssien noudattamiseen

- Automaattinen korjaaminen ja riippuvuuspäivitykset

- Hyvä yritystason käyttöön

Miinukset:

- Monimutkainen käyttöliittymä

- Korkeat kustannukset laajamittaiselle tiimille

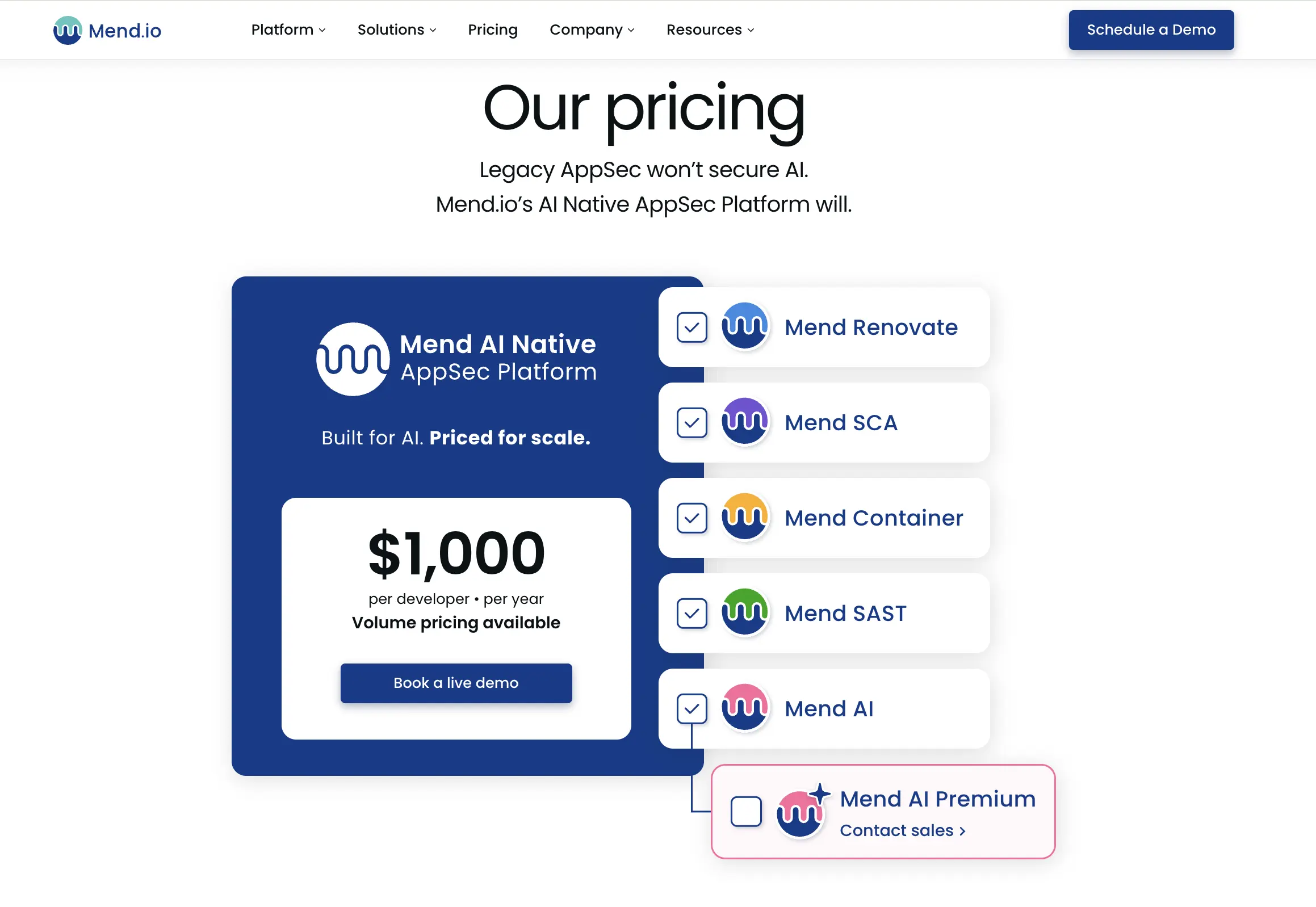

Hinnoittelu: 1 000 $/vuosi per kehittäjä

Paras: Suurille yrityksille, joilla on vaativat vaatimustenmukaisuusvaatimukset.

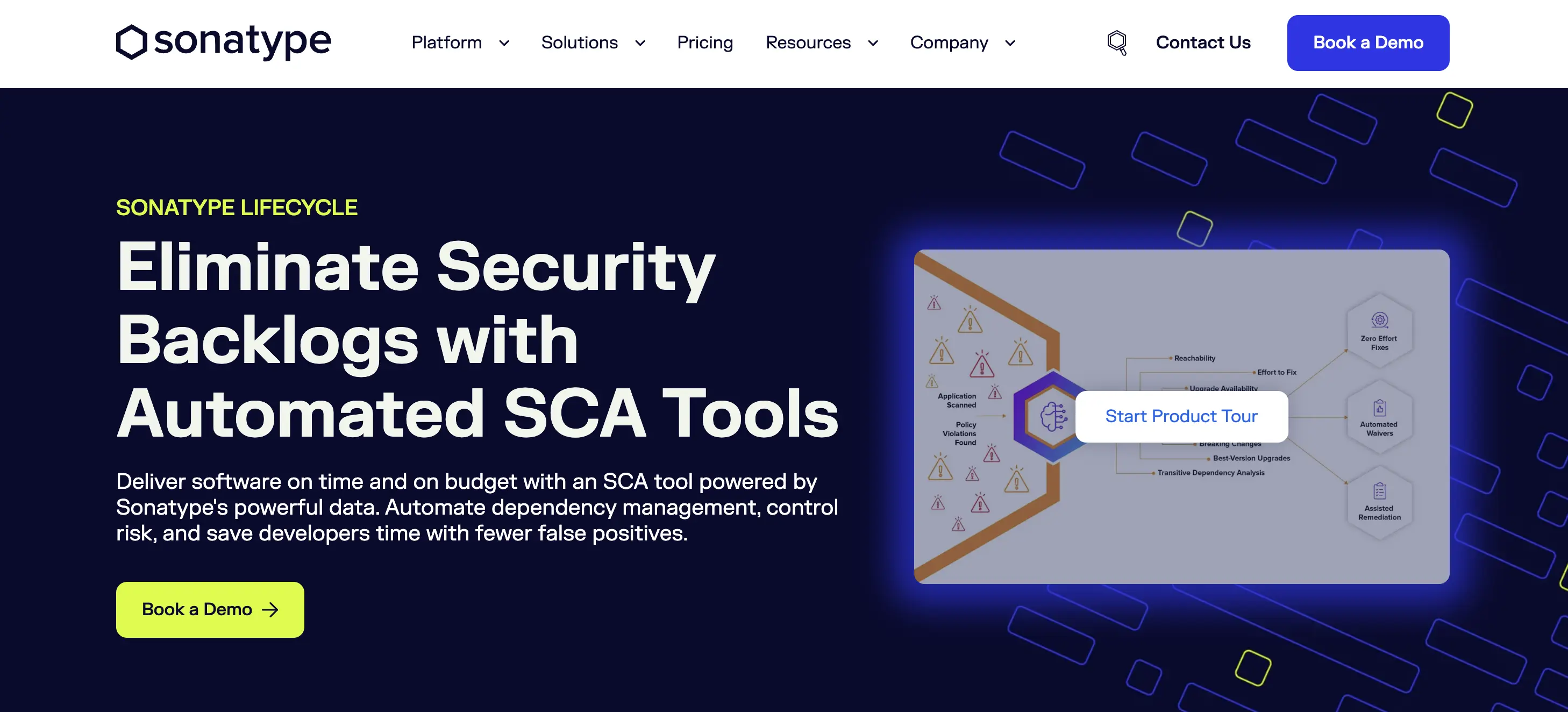

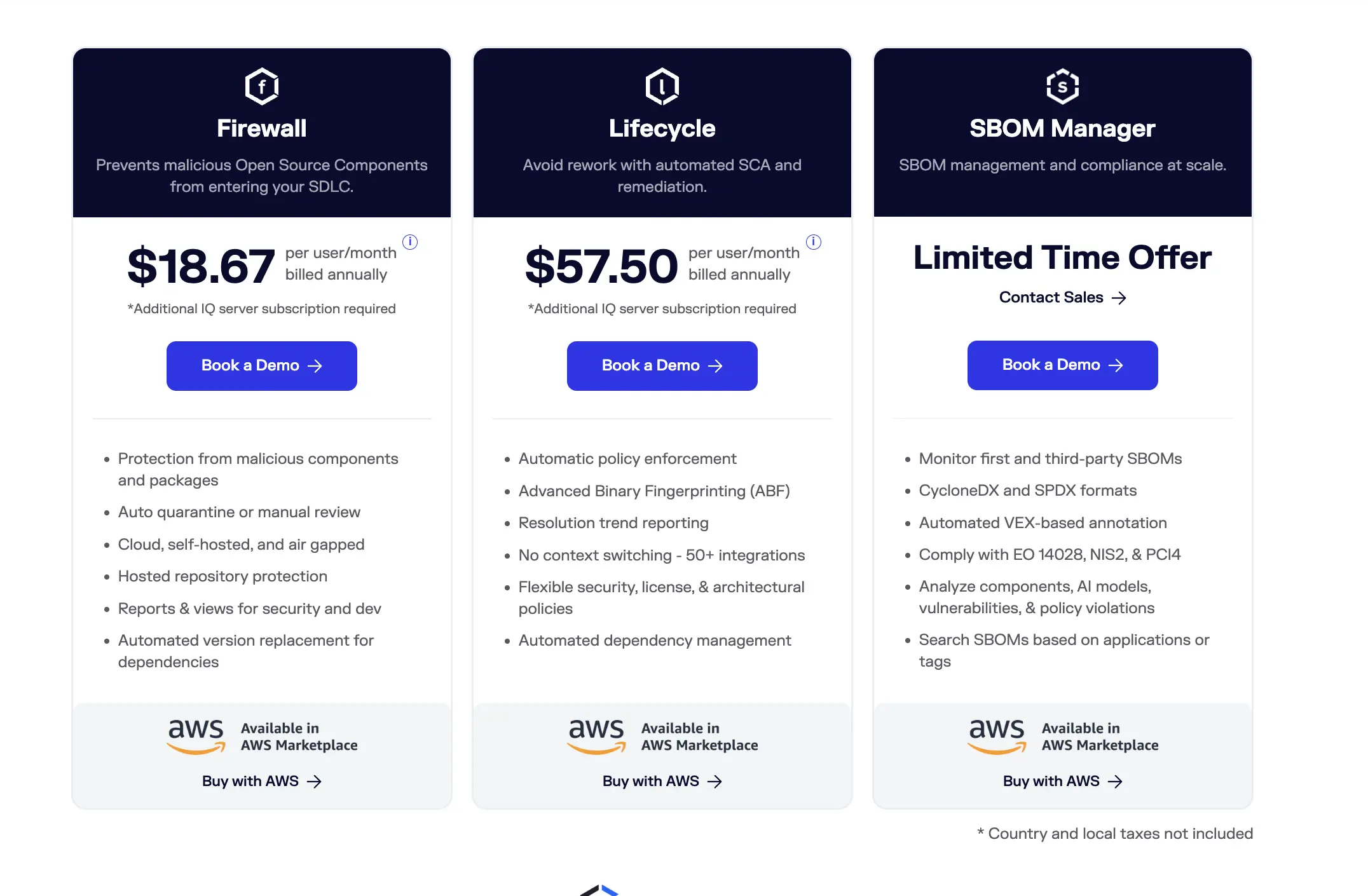

4. Sonatype Nexus Lifecycle

Yksi ohjelmistokoostumusanalyysityökaluista, joka keskittyy toimitusketjun hallintaan.

Plussat:

- Rikas turvallisuus- ja lisenssidata

- Integroituu saumattomasti Nexus Repositoryn kanssa

- Hyvä suurille kehitysorganisaatioille

Miinukset:

- Jyrkkä oppimiskäyrä

- Voi olla liioiteltu pienille tiimeille.

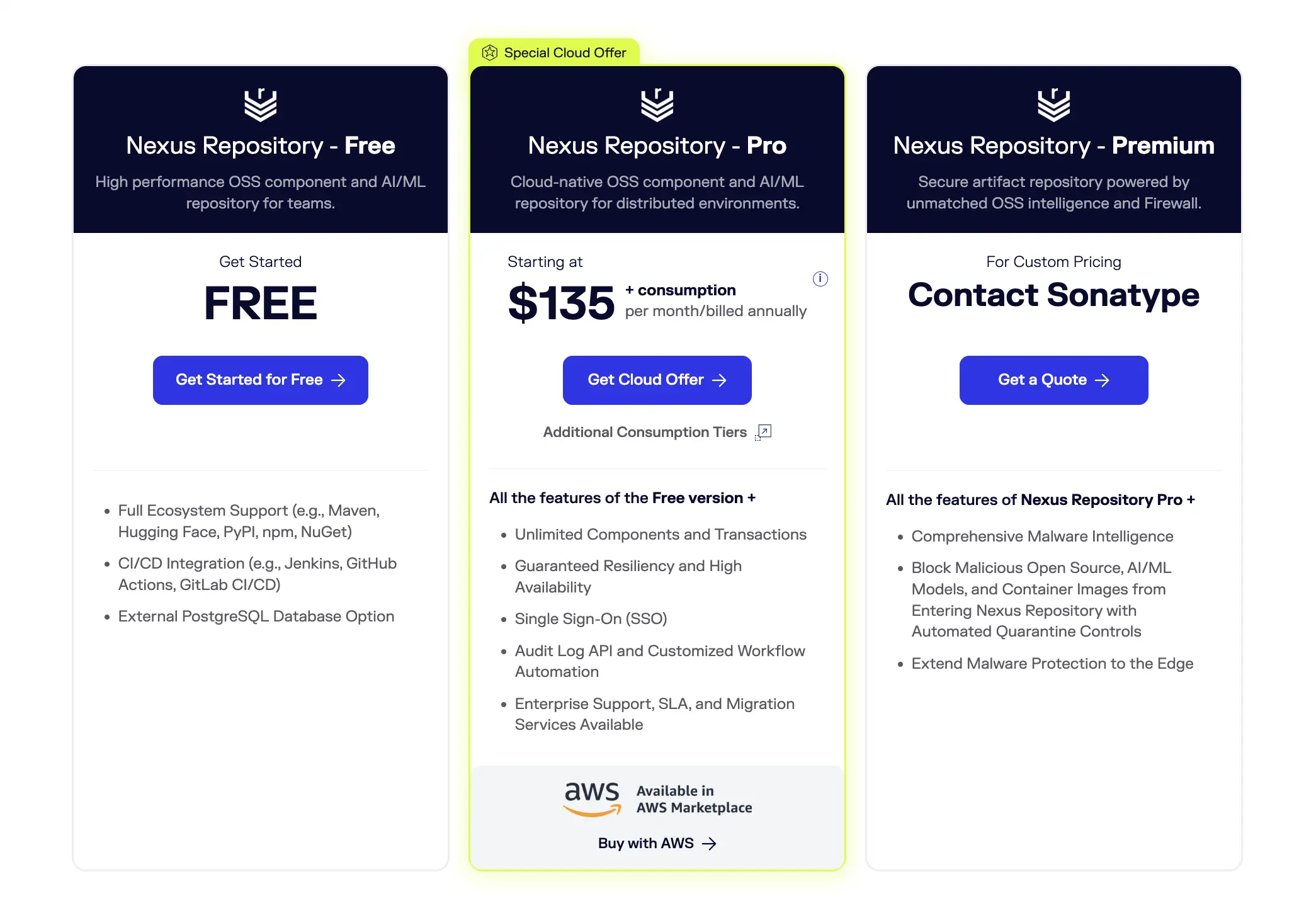

Hinnoittelu:

- Ilmainen taso saatavilla Nexus Repository OSS -komponenteille.

- Pro-suunnitelma alkaa US$135**/kuukausi** Nexus Repository Pro (pilvi) + kulutusmaksut.

- SCA + korjaus Sonatype Lifecycle -ohjelmalla ~ US$57.50**/käyttäjä/kuukausi** (vuosilaskutus).

Paras: Organisaatioille, jotka tarvitsevat sekä SCA-turvatestausta että artefakti-/varastohallintaa vahvalla OSS-tiedustelulla.

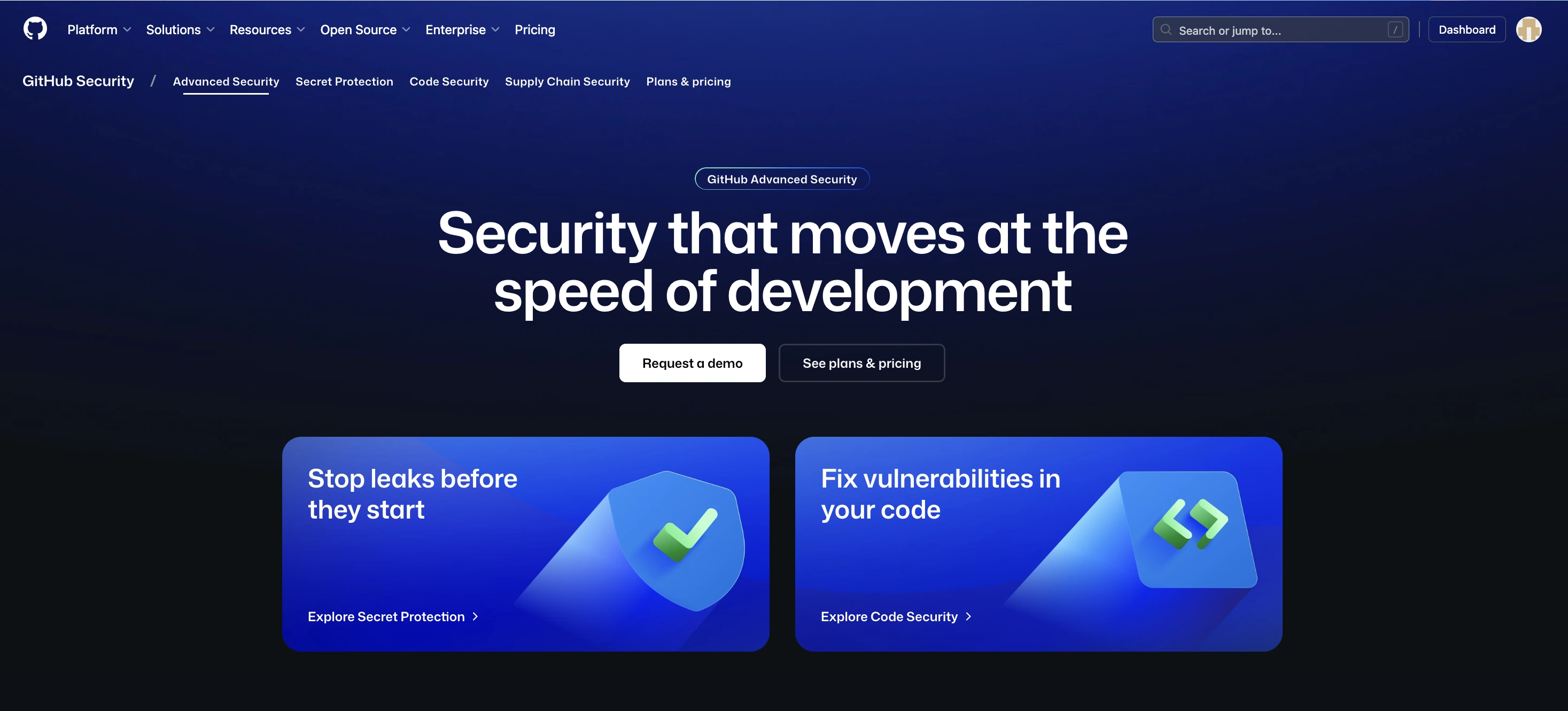

5. GitHub Advanced Security (GHAS)

GitHub Advanced Security on GitHubin sisäänrakennettu koodi- ja riippuvuusturvallisuustyökalu, joka sisältää ohjelmistojen koostumusanalyysin (SCA) ominaisuuksia, kuten riippuvuuskartan, riippuvuuksien tarkastelun, salaisuuksien suojauksen ja koodin skannauksen.

Edut:

- Alkuperäinen integrointi GitHub-repositorioihin ja CI/CD-työnkulkuihin.

- Vahva riippuvuuksien skannauksessa, lisenssien tarkistuksissa ja hälytyksissä Dependabotin kautta.

- Salaisuuksien suojaus ja koodin turvallisuus ovat sisäänrakennettuja lisäosia.

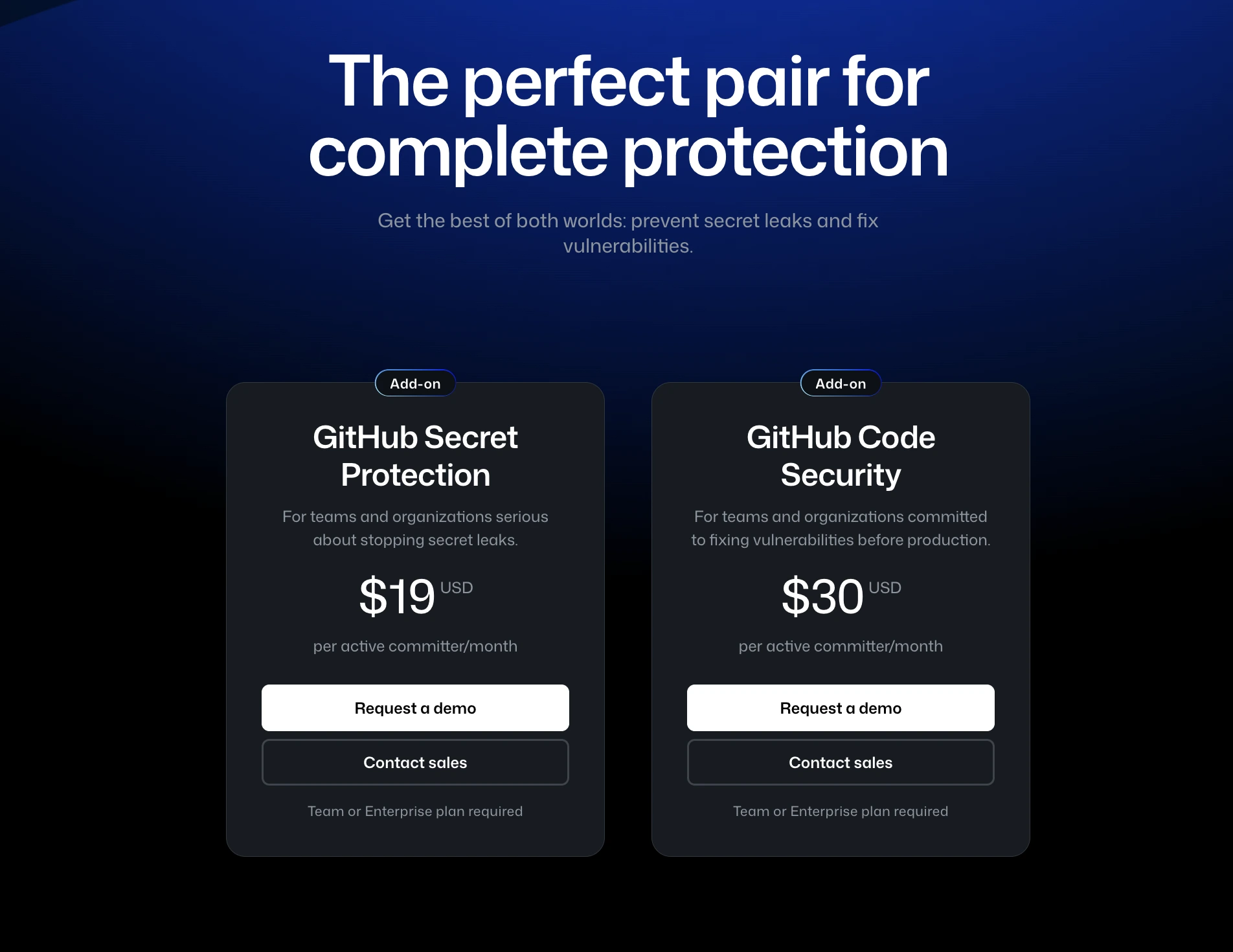

Haitat:

- Hinnoittelu on per aktiivinen sitoutuja; voi tulla kalliiksi suurille tiimeille.

- Jotkut ominaisuudet ovat saatavilla vain Team- tai Enterprise-suunnitelmissa.

- Vähemmän joustavuutta GitHub-ekosysteemin ulkopuolella.

Hinta:

- GitHub Code Security: 30 USD per aktiivinen sitoutuja/kuukausi (vaatii Team- tai Enterprise-suunnitelman).

- GitHub Secret Protection: 19 USD per aktiivinen sitoutuja/kuukausi.

Parhaimmillaan: Tiimeille, jotka isännöivät koodia GitHubissa ja haluavat integroidun riippuvuuksien ja salaisuuksien skannauksen ilman erillisten SCA-työkalujen hallintaa.

6. JFrog Xray

JFrog Xray on yksi SCA-työkaluista, joka voi auttaa tunnistamaan, priorisoimaan ja korjaamaan tietoturva-aukkoja ja lisenssien noudattamiseen liittyviä ongelmia avoimen lähdekoodin ohjelmistoissa (OSS).

JFrog tarjoaa kehittäjäkeskeisen lähestymistavan, jossa he integroituvat IDE

ja CLI helpottaakseen kehittäjien JFrog Xrayn käyttöä ilman kitkaa.Plussat:

- Vahva DevSecOps-integraatio

- SBOM- ja lisenssiskannaus

- Tehokas yhdistettynä JFrog Artifactoryyn (heidän universaali artefaktivaraston hallintatyökalu)

Miinukset:

- Parhaiten olemassa oleville JFrog-käyttäjille

- Korkeampi hinta pienille tiimeille

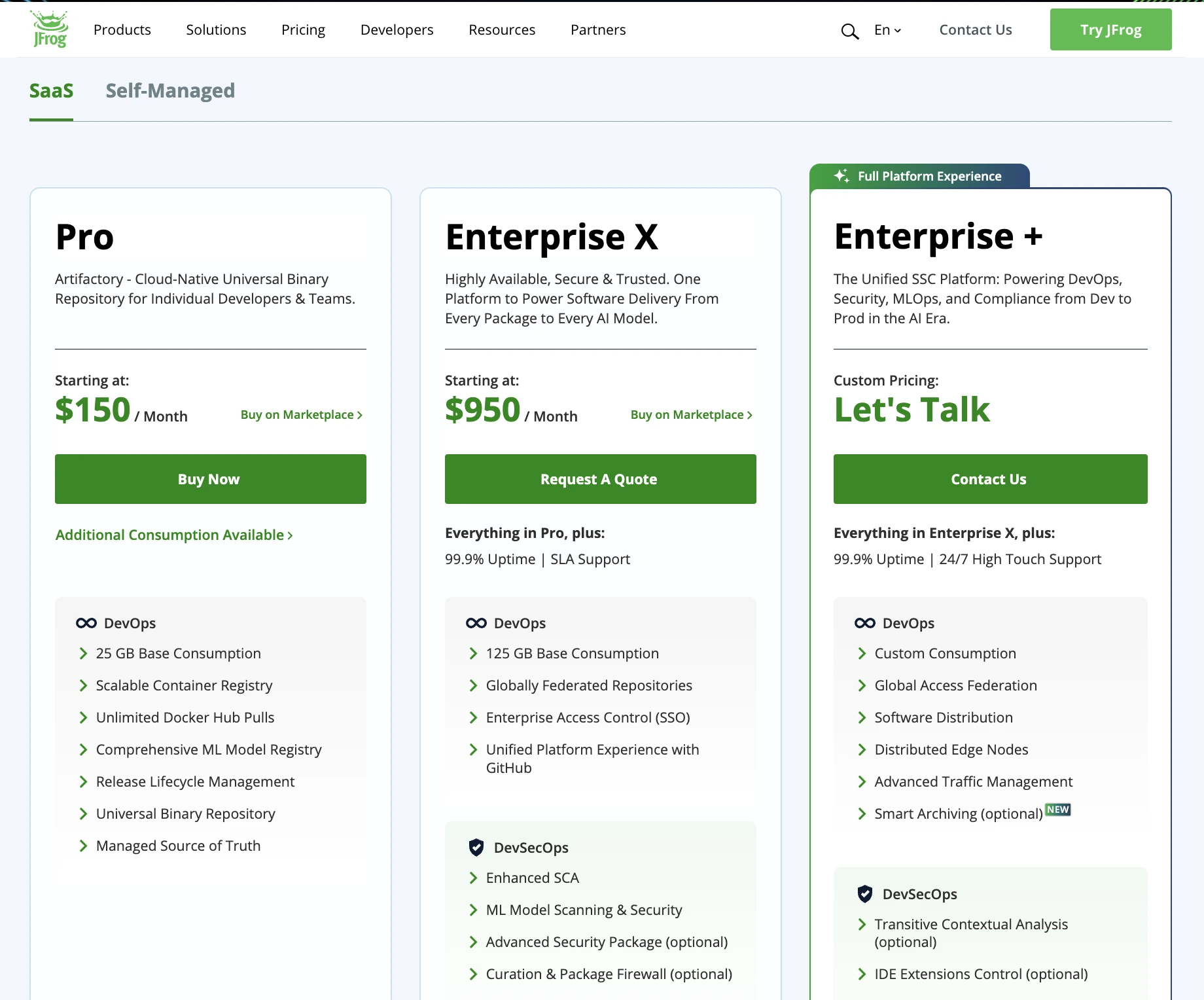

Hinnoittelu

JFrog tarjoaa joustavia tasoja ohjelmistojen koostumusanalyysille (SCA) ja artefaktien hallinta-alustalle. Tässä on, miltä hinnoittelu näyttää:

- Pro: 150 USD/kuukausi (pilvi), sisältää 25 Gt perusvarastointia/kulutusta; lisäkäytön kustannus per Gt.

- Enterprise X: 950 USD/kuukausi, enemmän peruskulutusta (125 Gt), SLA-tuki, korkeampi saatavuus.

- Pro X (itsehallinnoitu / yritystason): 27 000 USD/vuosi, tarkoitettu suurille tiimeille tai organisaatioille, jotka tarvitsevat täyden itsehallinnoidun kapasiteetin.

7. Black Duck

Black Duck on SCA/turvallisuustyökalu, jossa on syvällinen avoimen lähdekoodin haavoittuvuustiedustelu, lisenssien valvonta ja politiikan automaatio.

Plussat:

- Laaja haavoittuvuustietokanta

- Vahvat lisenssien noudattamis- ja hallintaominaisuudet

- Hyvä suurille, säännellyille organisaatioille

Miinukset:

- Hinta vaatii tarjouksen toimittajalta.

- Joskus hitaampi sopeutuminen uusiin ekosysteemeihin verrattuna uudempiin työkaluihin

Hinta:

- “Hanki hinnoittelu” -malli, on otettava yhteyttä myyntitiimiin.

Parhaiten sopii: Yrityksille, jotka tarvitsevat kypsää, taistelutestattua avoimen lähdekoodin turvallisuutta ja vaatimustenmukaisuutta.

Huomautus: Plexicus ASPM integroituu myös Black Duck -työkalun kanssa yhtenä SCA-työkaluista Plexicus-ekosysteemissä

8. Fossa

FOSSA on moderni Software Composition Analysis (SCA) -alusta, joka keskittyy avoimen lähdekoodin lisenssien noudattamiseen, haavoittuvuuksien havaitsemiseen ja riippuvuuksien hallintaan. Se tarjoaa automatisoidun SBOM

(Software Bill of Materials) luomisen, käytäntöjen valvonnan ja kehittäjäystävälliset integraatiot.Plussat:

- Ilmainen suunnitelma saatavilla yksilöille ja pienille tiimeille

- Vahva lisenssien noudattaminen ja SBOM-tuki

- Automaattinen lisenssi- ja haavoittuvuusskannaus Business/Enterprise-tasoilla

- Kehittäjäkeskeinen API-pääsyllä ja CI/CD-integraatioilla

Miinukset:

- Ilmainen suunnitelma rajoitettu 5 projektiin ja 10 kehittäjään

- Edistyneet ominaisuudet, kuten moniprojekti-raportointi, SSO ja RBAC vaativat Enterprise-tason.

- Business-suunnitelma kasvattaa kustannuksia projektia kohden, mikä voi tulla kalliiksi suurille portfolioille.

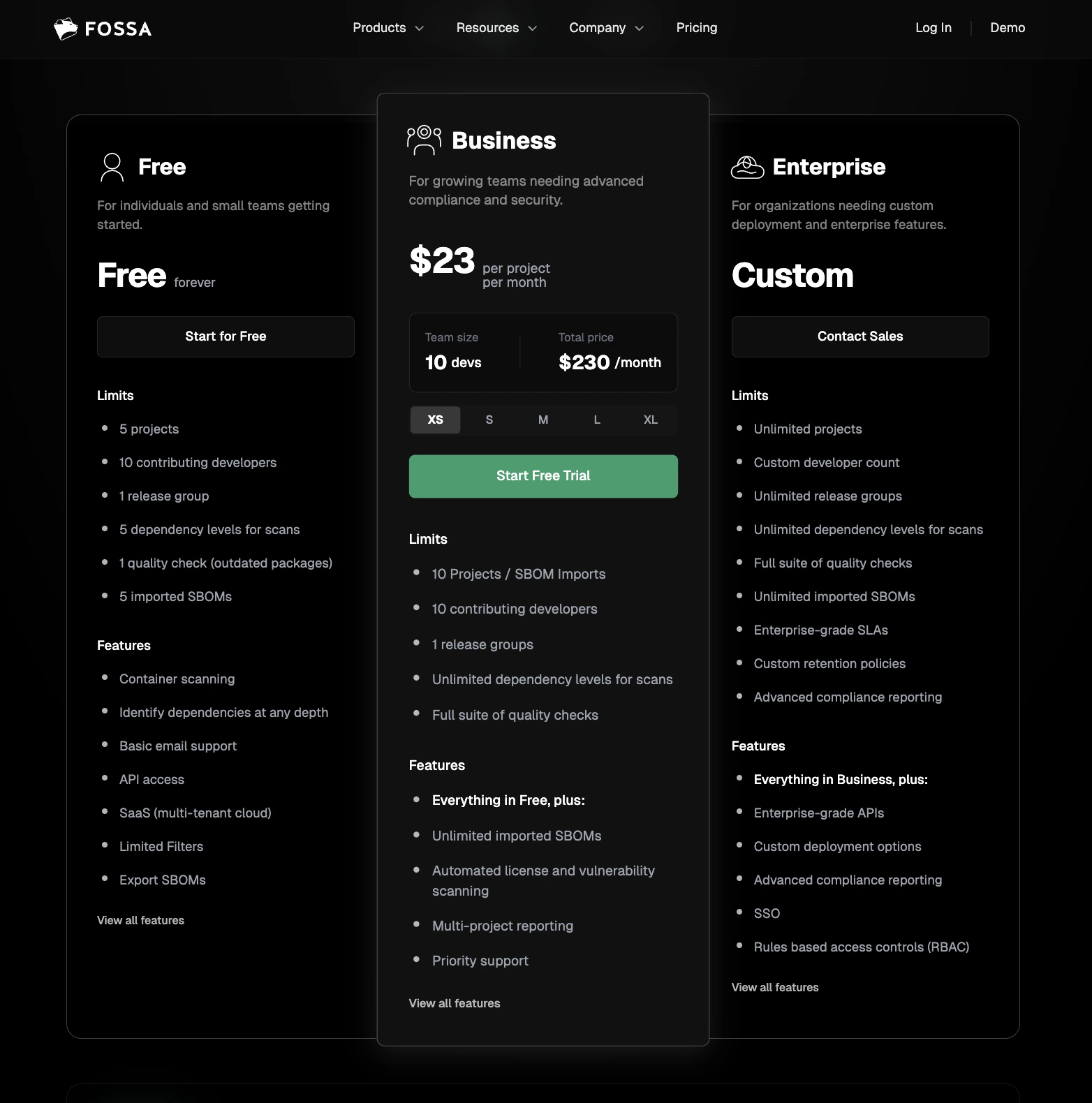

Hinta:

- Ilmainen: enintään 5 projektia ja 10 osallistuvaa kehittäjää

- Business: 23 dollaria per projekti/kuukausi (esimerkki: 230 dollaria/kuukausi 10 projektista ja 10 kehittäjästä)

- Enterprise: Mukautettu hinnoittelu, sisältää rajattomasti projekteja, SSO, RBAC, edistynyt vaatimustenmukaisuusraportointi

Paras: Tiimit, jotka tarvitsevat avoimen lähdekoodin lisenssien noudattamista + SBOM-automaatio yhdessä haavoittuvuuksien skannauksen kanssa, skaalautuvilla vaihtoehdoilla startup-yrityksistä suuriin yrityksiin.

9.Veracode SCA

Veracode SCA on ohjelmistojen koostumusanalyysityökalu, joka tarjoaa sovelluksesi turvallisuuden tunnistamalla ja toimimalla tarkasti avoimen lähdekoodin riskien suhteen, varmistaen turvallisen ja vaatimustenmukaisen koodin. Veracode SCA skannaa myös koodia paljastaakseen piilotetut ja nousevat riskit omalla tietokannallaan, mukaan lukien haavoittuvuudet, joita ei ole vielä listattu National Vulnerability Database (NVD) -tietokannassa.

Plussat:

- Yhtenäinen alusta eri turvallisuustestaustyypeille

- Kypsä yritystuki, raportointi ja vaatimustenmukaisuusominaisuudet

Miinukset:

- Hinnoittelu on yleensä korkea.

- Käyttöönotto ja integrointi voivat olla jyrkän oppimiskäyrän takana.

Hinta: Ei mainittu verkkosivustolla; ota yhteyttä heidän myyntitiimiinsä

Paras: Organisaatiot, jotka jo käyttävät Veracoden AppSec-työkaluja ja haluavat keskittää avoimen lähdekoodin skannauksen.

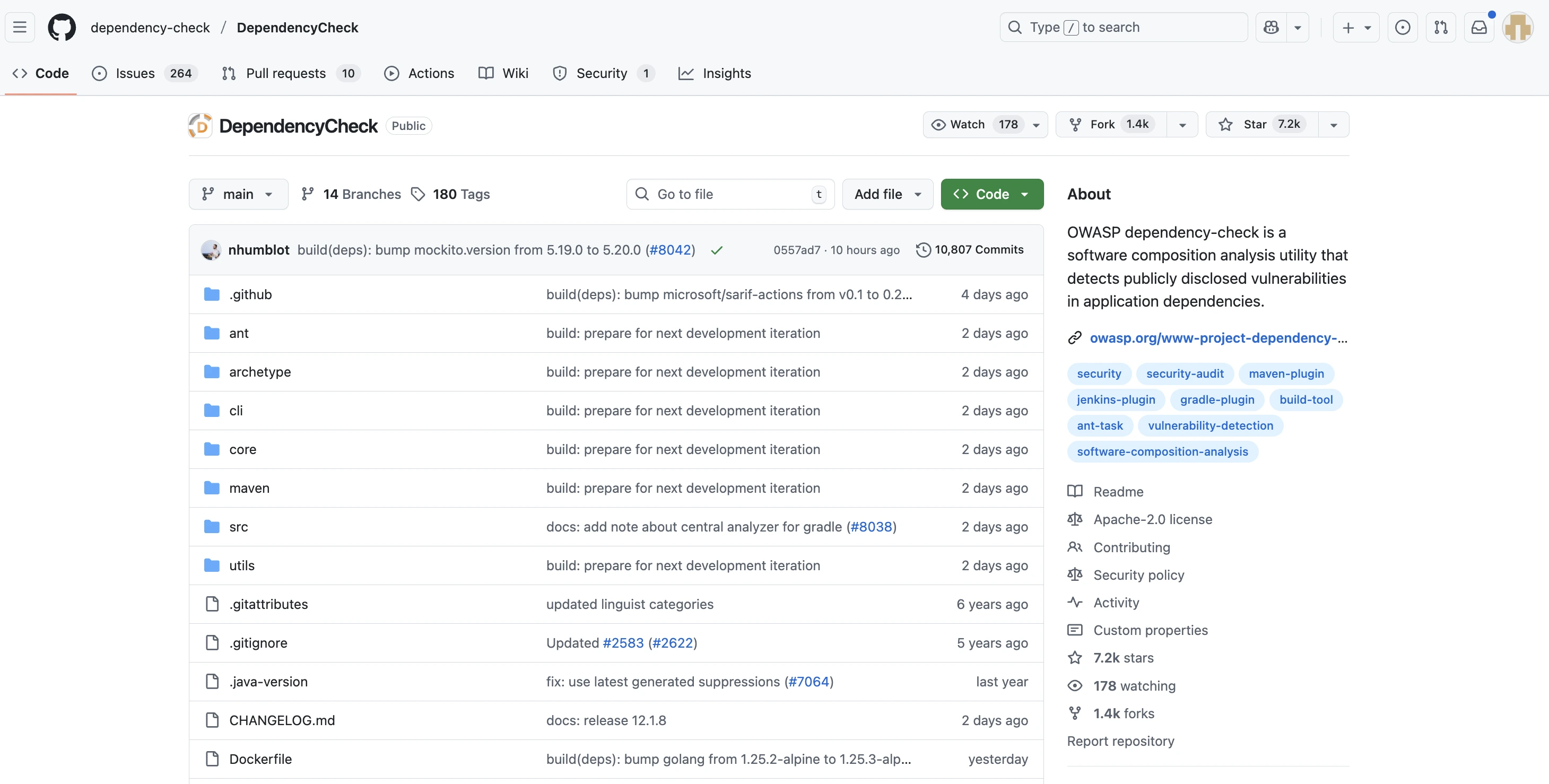

10. OWASP Dependency-Check

OWASP Dependency-Check on avoimen lähdekoodin SCA (Software Composition Analysis) -työkalu, joka on suunniteltu havaitsemaan julkisesti ilmoitetut haavoittuvuudet projektin riippuvuuksissa.

Se toimii tunnistamalla Common Platform Enumeration (CPE) -tunnisteet kirjastoille, yhdistämällä ne tunnettuihin CVE-merkintöihin ja integroimalla useiden rakennustyökalujen (Maven, Gradle, Jenkins jne.) kautta.

Edut:

- Täysin ilmainen ja avoimen lähdekoodin, Apache 2 -lisenssin alaisuudessa.

- Laaja integraatiotuki (komentorivi, CI-palvelimet, rakennusliitännäiset: Maven, Gradle, Jenkins jne.)

- Säännölliset päivitykset NVD (National Vulnerability Database) ja muiden tietosyötteiden kautta.

- Toimii hyvin kehittäjille, jotka haluavat havaita tunnetut haavoittuvuudet riippuvuuksissa aikaisessa vaiheessa.

Haitat:

- Rajoittuu tunnettujen haavoittuvuuksien (CVE-pohjaisten) havaitsemiseen

- Ei voi löytää mukautettuja turvallisuusongelmia tai liiketoimintalogiikan virheitä.

- Raportointi ja hallintapaneelit ovat yksinkertaisempia verrattuna kaupallisiin SCA-työkaluihin; niistä puuttuu sisäänrakennettu korjausohjeistus.

- Saattaa tarvita hienosäätöä: suuret riippuvuuspuiden käsittely voi viedä aikaa, ja satunnaisia vääriä positiivisia tai puuttuvia CPE-kartoituksia voi esiintyä.

Hinta:

- Ilmainen (ei kustannuksia).

Parhaiten sopii:

- Avoimen lähdekoodin projekteille, pienille tiimeille tai kenelle tahansa, joka tarvitsee maksuttoman riippuvuuksien haavoittuvuuksien skannerin.

- Varhaisessa vaiheessa oleva tiimi, joka tarvitsee havaita tunnetut ongelmat riippuvuuksissa ennen siirtymistä maksullisiin/kaupallisiin SCA-työkaluihin.

Vähennä sovelluksesi turvallisuusriskiä Plexicus Application Security Platform (ASPM) avulla

Oikean SCA- tai SAST-työkalun valitseminen on vain puolet taistelusta. Useimmat organisaatiot kohtaavat tänään työkalujen hajautumisen, jolloin käytetään erillisiä skannereita SCA

, SAST, DAST, salaisuuksien havaitsemiselle ja pilvikonfiguraatioiden virheille. Tämä johtaa usein päällekkäisiin hälytyksiin, eristyneisiin raportteihin ja turvallisuustiimien hukkumiseen meluun.Siinä kohtaa Plexicus ASPM astuu kuvaan. Toisin kuin yksittäiset SCA-työkalut, Plexicus yhdistää SCA

, SAST, DAST, salaisuuksien tunnistamisen ja pilvikonfiguraatioiden virheet yhdeksi työnkuluksi.Mikä tekee Plexicuksesta erilaisen:

- Yhdistetty tietoturvahallinta → Sen sijaan, että käyttäisit useita työkaluja, saat yhden hallintapaneelin koko sovellusturvallisuudellesi.

- AI-pohjainen korjaus → Plexicus ei vain ilmoita ongelmista; se tarjoaa automaattisia korjauksia haavoittuvuuksille, säästäen kehittäjiltä tuntikausia manuaalista työtä.

- Kasvaa kanssasi → Olitpa sitten alkuvaiheen startup tai globaali yritys, Plexicus mukautuu koodipohjaasi ja vaatimustenmukaisuusvaatimuksiisi.

- Luotettu organisaatioiden toimesta → Plexicus auttaa jo yrityksiä turvaamaan sovelluksia tuotantoympäristöissä, vähentäen riskiä ja nopeuttaen julkaisuaikaa.

Jos arvioit SCA- tai SAST-työkaluja vuonna 2025, kannattaa harkita, riittääkö erillinen skanneri vai tarvitsetko alustan, joka yhdistää kaiken yhdeksi älykkääksi työnkuluksi.

Plexicus ASPM

avulla et vain täytä vaatimustenmukaisuusvaatimuksia. Pysyt haavoittuvuuksien edellä, toimitat nopeammin ja vapautat tiimisi tietoturvavelasta. Aloita sovelluksesi turvaaminen Plexicusin ilmaisella suunnitelmalla jo tänään.