10 החלופות הטובות ביותר ל-Snyk ב-2026: כיסוי טוב יותר, עלות נמוכה יותר

בשנת 2026, האתגר המרכזי כבר אינו רק למצוא באגים. הבעיה האמיתית היא כמה מהר תוקפים מנצלים אותם. צוותי אבטחה פעם היו להם שבועות לתקן פגיעויות, אבל עכשיו הזמן הזה כמעט נעלם.

בתחילת 2026, פושעי סייבר ישתמשו בכלים אוטומטיים כדי למצוא ולנצל פגיעויות מהר יותר מאי פעם. אם האבטחה שלך עדיין תלויה באנשים שחוקרים וכותבים כל תיקון באופן ידני, אתה כבר מאחור.

מדריך זה סוקר את החלופות הטובות ביותר ל-Snyk לשנת 2026 שמעדיפות שלמות שרשרת האספקה ו-תיקון מונע בינה מלאכותית כדי להתמודד עם העלייה בניצול אוטומטי של 0-day.

המציאות של 2026: במספרים

נתוני תעשייה עדכניים מהשנה האחרונה מראים שכבר לא מדובר בשאלה אם תתמודד עם התקפה, אלא מתי.

- משבר נפח הפגיעות: פגיעות חדשה מזוהה כל 15 דקות. עד 2026, צוותי אבטחה יעמדו בפני ממוצע של מעל 131 גילויי CVE חדשים בכל יום.

- קריסת 24 השעות: כ-28.3% מהניצולים שנצפו מושקים כעת בתוך 24 שעות מהגילוי. סריקות תקופתיות הפכו למיושנות.

- עליית קוד ה-AI: כלים מבוססי AI כותבים כעת 41% מכל הקוד הארגוני. עם מעל 256 מיליארד שורות קוד AI המיוצרות מדי שנה, נפח הקוד שצריך לעבור סקירה עלה על יכולת האדם.

- סף ה-$10M: העלות הממוצעת של פרצת מידע בארצות הברית זינקה לשיא של $10.22 מיליון ב-2025 עקב עלויות גילוי והתאוששות עולות.

במבט חטוף: 10 החלופות המובילות ל-Snyk לשנת 2026

| פלטפורמה | הטוב ביותר עבור | מבדיל ליבה | חדשנות 2026 |

|---|---|---|---|

| Plexicus | תיקון מהיר | Codex Remedium AI Autofix | יצירת PR בלחיצה לתיקון |

| Cycode | שלמות SDLC | אבטחת שרשרת אספקה מוקשחת | מניעת שינוי קוד |

| Sysdig Secure | הגנה בזמן ריצה | חסימה פעילה מבוססת eBPF | חיסול ניצול Zero-Day |

| Aikido | הפחתת רעש | מיון לפי נגישות בלבד | דיכוי התראות ב-90% |

| Chainguard | יסודות מאובטחים | תמונות מינימליות מוקשחות | תמונות בסיס ללא פגיעויות |

| Endor Labs | בריאות תלות | ניהול סיכוני מחזור חיים | מודיעין תלות חזוי |

| Jit | תזמור כלים | MVS (אבטחה מינימלית חיונית) | סטאק DevSecOps מאוחד |

| Apiiro | גרף סיכונים | דירוג סיכונים בהקשר | ניתוח שילובים רעילים |

| Aqua Security | ענן-נטיבי | הבטחת תמונה וחתימה | שמירה על שרשרת אספקת תוכנה |

| Mend | SCA ארגוני | ניהול רישיונות בקנה מידה גדול | ניצוליות מונעת AI |

1. Plexicus

Plexicus מתמודד עם הפער בזמן לניצול על ידי החלפת כתיבת קוד ידנית עם תיקון AI מופעל על ידי אדם. בתהליכי עבודה ישנים, מפתח חייב לחקור ולכתוב קוד ידנית; Plexicus אוטומטית את חלק הכתיבה כך שתוכל להתמקד ב”אישור”.

- תכונות מפתח: Codex Remedium הוא מנוע מבוסס AI שמנתח פגיעויות מזוהות. כאשר הוא מופעל, הוא מייצר תיקון קוד פונקציונלי, בקשת משיכה ובדיקות יחידה המותאמות במיוחד לקוד שלך.

- מבדיל מרכזי: בעוד כלים אחרים מציעים תיקונים, Plexicus מארגן את כל תהליך התיקון. הוא יוצר עבורך את ה-PR, ומפחית את זמן המחקר משעות לשניות של סקירה.

- יתרונות: מפחית את זמן התיקון הממוצע (MTTR) עד 95%; מאפשר למפתחים לתקן בעיות אבטחה ללא הכשרה מעמיקה ב-AppSec.

- חסרונות: “מיזוג אוטומטי” מלא מוגבל לבטיחות בייצור; ייצור עדיין דורש שומר סף אנושי סופי.

כיצד להשתמש ב-Plexicus לתיקון AI:

- בחר ממצא: פתח את תפריט הממצאים ונווט לפגיעות קריטית.

- פרטי ממצא: לחץ על הצגת הממצא כדי לגשת לדף פרטי הממצא.

- תיקון AI: לחץ על כפתור תיקון AI ליד הממצא.

- סקור תיקון: Codex Remedium מייצר הבדל קוד מאובטח ובדיקות יחידה.

- שלח PR: סקור את ההבדל שנוצר על ידי ה-AI ולחץ על שלח בקשת משיכה כדי לשלוח את התיקון ל-SCM שלך לאישור סופי.

2. Cycode

Cycode מתמקד ברקמת החיבור של מחזור החיים של הפיתוח שלך, ומתמחה בהגנה על “השלמות” של התהליך עצמו.

- תכונות מפתח: מזהה סודות מקודדים, מנטר שינויים בקוד ומבטיח את שלמות ההתחייבות (מאמת מי באמת מתחייב לקוד).

- מבדיל ליבה: זו פלטפורמת ASPM מלאה המאחדת סורקים מקוריים עם כלים של צד שלישי כדי לאבטח את כל שרשרת האספקה של התוכנה.

- יתרונות: הטוב ביותר במניעת פשרות בסגנון SolarWinds; מספק נראות עצומה לאורך כל SDLC.

- חסרונות: יכול להיות מורכב להקמה עבור צוותים קטנים יותר עם צינורות CI/CD פשוטים יותר.

3. Sysdig Secure

אם אינך יכול לתקן מספיק מהר, עליך להיות מסוגל לחסום. Sysdig מתמקד ברשת הבטיחות של הזמן אמת.

- תכונות מפתח: משתמש בתובנות מבוססות eBPF כדי לזהות ולהרוג תהליכים זדוניים (כמו פגזים לא מורשים) בזמן אמת.

- מבדיל ליבה: מגשר על הפער בין פיתוח לייצור על ידי קישור פגיעויות בשימוש עם טלמטריה חיה.

- יתרונות: ההגנה האמיתית היחידה נגד פגיעויות 0-day לא מתוקנות בייצור; תמיכה פרואקטיבית פועלת כהרחבה של הצוות שלך.

- חסרונות: דורש פריסת סוכן באשכולות Kubernetes; התמחור יכול להיות מגביל עבור ארגונים עם פחות מ-200 צמתים.

4. Aikido Security

אייקידו פותר את “הצפת הפגיעות” על ידי התמקדות בהישגיות. הוא מכיר בכך שבאג בספרייה שאינה בשימוש אינו בעדיפות.

- תכונות מפתח: לוח מחוונים מאוחד עבור SAST, SCA, IaC, וסודות; משופר עם ניתוח הישגיות.

- מבדיל מרכזי: התמקדות קיצונית בהפחתת רעש ובפשטות; ההתקנה בדרך כלל לוקחת פחות מ-10 דקות.

- יתרונות: שיעורי חיוב שגוי נמוכים באופן דרסטי; מודל תמחור שקוף והוגן בהשוואה לענקי הארגון.

- חסרונות: DAST (סריקה דינמית) עדיין מתפתח בהשוואה לכלים מתמחים.

5. Chainguard

Chainguard מתמקד בתשתית מאובטחת כברירת מחדל. הם מאמינים שהדרך הטובה ביותר לתקן פגיעות היא לא להחזיק בה מלכתחילה.

- תכונות מפתח: מספק “Wolfi” תמונות מיכל מינימליות מוקשחות ומאגרי חבילות מותאמים.

- מבדיל מרכזי: מציע SLA מחמיר לתיקון CVE (מתוקן תוך 7 ימים עבור קריטיים) עבור התמונות שלהם.

- יתרונות: מפחית באופן יעיל את שטח ההתקפה לפני שהמפתחים אפילו מתחילים; בסיסי הקשחה היברידיים של CIS + STIG.

- חסרונות: דורש מהצוותים לעבור מתמונות מערכת הפעלה סטנדרטיות (מנופחות) למינימליות.

6. Endor Labs

Endor Labs מתמקדת בניהול מחזור חיי תלות על ידי בחינת הבריאות של הפרויקטים בקוד פתוח בהם אתם משתמשים.

- תכונות עיקריות: בניית גרפים של קריאות של כל הנכסים התוכנתיים שלכם, זיהוי חבילות זדוניות וביצוע בדיקות בריאות חזויות.

- מבדל עיקרי: מאגר ידע ייחודי של 4.5 מיליון פרויקטים עם מיליארד גורמי סיכון כדי להבין בדיוק איך פונקציות עובדות.

- יתרונות: ניהול סיכונים חזוי מונע חוב טכני; “ניתוח השפעת שדרוג” מראה בדיוק מה ישבר לפני שתתקנו.

- חסרונות: מתמקדת בעיקר בתלויות בקוד פתוח; פחות דגש על לוגיקת קוד מותאם אישית (SAST) מאשר מומחים.

7. Jit

Jit הוא שכבת התזמור לצוותים שרוצים להימנע מ”פיזור כלים” ועלויות רישוי גבוהות של Snyk.

- תכונות עיקריות: פריסה בלחיצה אחת של ערכת אבטחה מלאה (SAST, SCA, Secrets, IaC) באמצעות מנועים מנוהלים בקוד פתוח.

- מבדל עיקרי: מספק ערכת “אבטחה מינימלית חיונית” המותאמת בדיוק לשלב הנוכחי של SDLC שלכם.

- יתרונות: חסכוני מאוד; מבטל את העומס הניהולי באמצעות הקצאה וביטול אוטומטיים.

- חסרונות: מכיוון שהוא מתזמר סורקים אחרים, ייתכן שתיתקלו במגבלות תכונה של הכלים הבסיסיים.

8. Apiiro

Apiiro מספקת ניהול סיכוני יישומים על ידי בניית מאגר יסודי ומעמיק של היישומים שלך.

- תכונות מפתח: SBOM מורחב (XBOM), זיהוי שינויים מהותיים בקוד, וניתוח קוד מעמיק.

- מבדל מרכזי: מנוע Risk Graph מזהה “שילובים רעילים”—למשל, ספרייה פגיעה באפליקציה הפונה לציבור עם הרשאות IAM מופרזות.

- יתרונות: תעדוף שאין לו תחרות עבור ארגונים גדולים; פלטפורמה פתוחה ב-100% המשתלבת עם כל כלי הפיתוח המרכזיים.

- חסרונות: תמחור ברמת הארגון; יכול להיות מוגזם עבור ארגונים קטנים עם מעט מאגרים.

9. Aqua Security

Aqua היא חלוצה באבטחת ענן-נטיב, ומספקת פתרון מלא לכל מחזור החיים מהפיתוח ועד הייצור.

- תכונות מפתח: ניתוח איומים דינמי בסביבות מבודדות; הבטחת תמונה וחתימה; הגנה בזמן אמת בזמן ריצה.

- מבדל מרכזי: משלב את הכוח של טכנולוגיה עם סוכן וללא סוכן לפלטפורמת הגנה על יישומים ענן-נטיב (CNAPP) מאוחדת.

- יתרונות: אבטחת מכולות חזקה וזיהוי בעיות פרואקטיבי; המלצות ברורות לתיקון פגיעויות.

- חסרונות: התיעוד יכול להיות מבלבל; עיצוב הממשק עבור עמודות מורחבות ומסנני חיפוש יכול להשתפר.

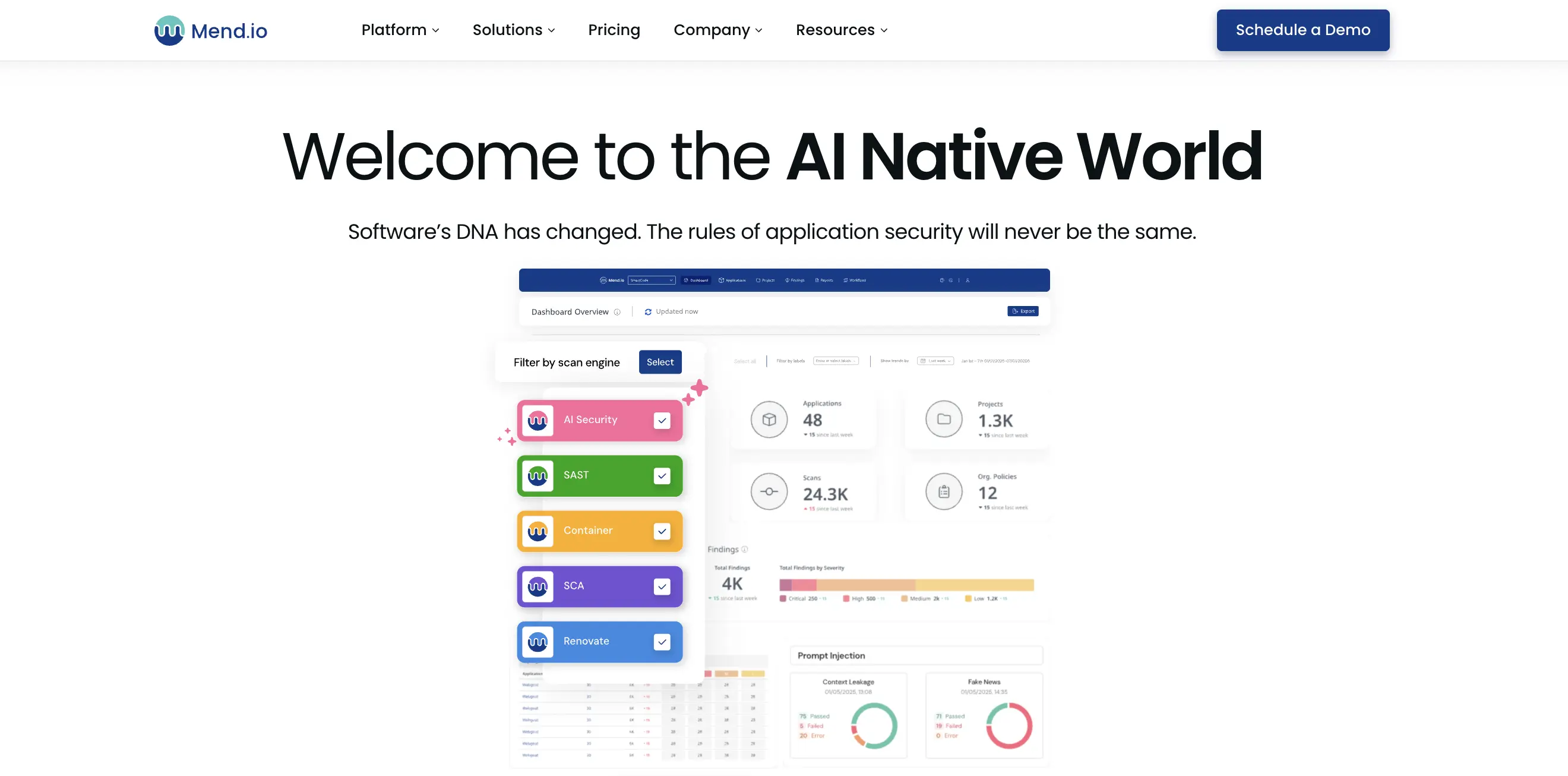

10. Mend

מנד (לשעבר WhiteSource) הוא הכבד במשקל של SCA (ניתוח הרכב תוכנה) עבור תאגידים גדולים.

- תכונות מפתח: ניהול חזק של תלות צד שלישי; ניהול מלאי אוטומטי ומעקב אחר תאימות רישוי.

- מבדיל מרכזי: מסד נתונים קנייני של פגיעויות עם הערות מעמיקות ומשוב בזמן אמת על הפרות רישוי.

- יתרונות: מצוין לניהול רישיונות קוד פתוח מורכבים; מפחית MTTR על ידי מתן מסלולי תיקון מיידיים.

- חסרונות: סריקת מכולות ותמונות יכולה להשתפר, במיוחד בהבחנה בין שכבות.

שאלות נפוצות: המציאות של אבטחת 2026

האם Plexicus מתקן קוד אוטומטית?

לא. Plexicus הוא כלי עם מעורבות אנושית. בעוד שהוא משתמש ב-AI כדי ליצור את התיקון, אדם חייב ללחוץ על הכפתור כדי להפעיל את ה-תיקון, ומוביל צוות חייב לאשר את בקשת המשיכה הנובעת. זה מבטיח אבטחה מבלי להקריב שליטה הנדסית.

מדוע זמן לניצול הוא המדד החשוב ביותר?

מכיוון ש-28.3% מהניצולים מתרחשים כעת בתוך 24 שעות. אם כלי האבטחה שלך סורק רק פעם בשבוע, אתה עיוור למשך שישה ימים. אתה צריך כלי כמו Plexicus שמאפשר לך ליצור ולהגיש תיקונים ברגע שמזוהה איום.

האם אפשר לסמוך על AI לכתוב תיקוני אבטחה?

קוד שנוצר על ידי AI צריך תמיד להיבדק. Plexicus מסייע בכך על ידי הרצת בדיקות יחידה וניתוח סטטי על התיקונים שהוא מייצר לפני הצגתם לך, ומספק הצעה “מאומתת” שמאיצה את תהליך הבדיקה האנושית.

מחשבה סופית

שרשרת האספקה של התוכנה היא ההיקף החדש. אם אתה עדיין מסתמך על כלי שאומר לך “הספרייה הזו ישנה”, אתה מפספס את הנקודה. אתה צריך פלטפורמה שמאמתת את השלמות ומאיצה את התיקון באמצעות תיקון בסיוע AI.