2026年のベストASPMツール10選:アプリケーションセキュリティを統合し、コードからクラウドまでの完全な可視性を獲得

アプリケーションセキュリティポスチャーマネジメント (ASPM) ツールは、DevSecOps チームがソフトウェアライフサイクル全体を通じて、初期コードからクラウド展開までアプリケーションを保護するのを支援します。

Cloud Security Alliance (CSA) によると、組織の 23% のみがクラウド環境を完全に可視化しており、77% がセキュリティポスチャーの透明性が最適でない状態を経験しています。また、Gartner は 2026年までに、クラウドネイティブアプリを開発する組織の 40%以上 が、SDLC 全体で脆弱性管理を統合するために アプリケーションセキュリティポスチャーマネジメント (ASPM) を採用すると予測しています。

この変化は効率的に作業すること以上の意味を持っています。脅威が変化し続ける中で安全を保つために必要な可視性を組織が得ることが重要です。ASPM はチームが新しいリスクに対して整合し、準備を整えるのを助けます。 このガイドでは、市場で利用可能なトップ10の ASPM ツールを探求し、それらの利点、欠点、価格、および最適な使用ケースを詳述することで、その最終状態に到達する手助けをします。

アプリケーションのセキュリティを強化するためのさらなるヒントについては、Plexicus ブログ をチェックしてください。

なぜ私たちの話を聞くべきなのか?

Plexicus を使用してアプリケーション、API、およびインフラストラクチャを保護する数百の DevSecOps チームがいます。

Plexicus は、AIネイティブのリメディエーションプラットフォームとして位置付けられ、アプリケーションセキュリティに対する独自のアプローチを提供します。秘密検出、SAST、SCA、API脆弱性スキャンを一つの包括的なプラットフォームに統合することで、Plexicusは脆弱性を効果的に見て管理することを容易にします。Plexicusはセキュリティ製品を構築し、世界中のエンジニアリングおよびセキュリティチームに信頼されています。

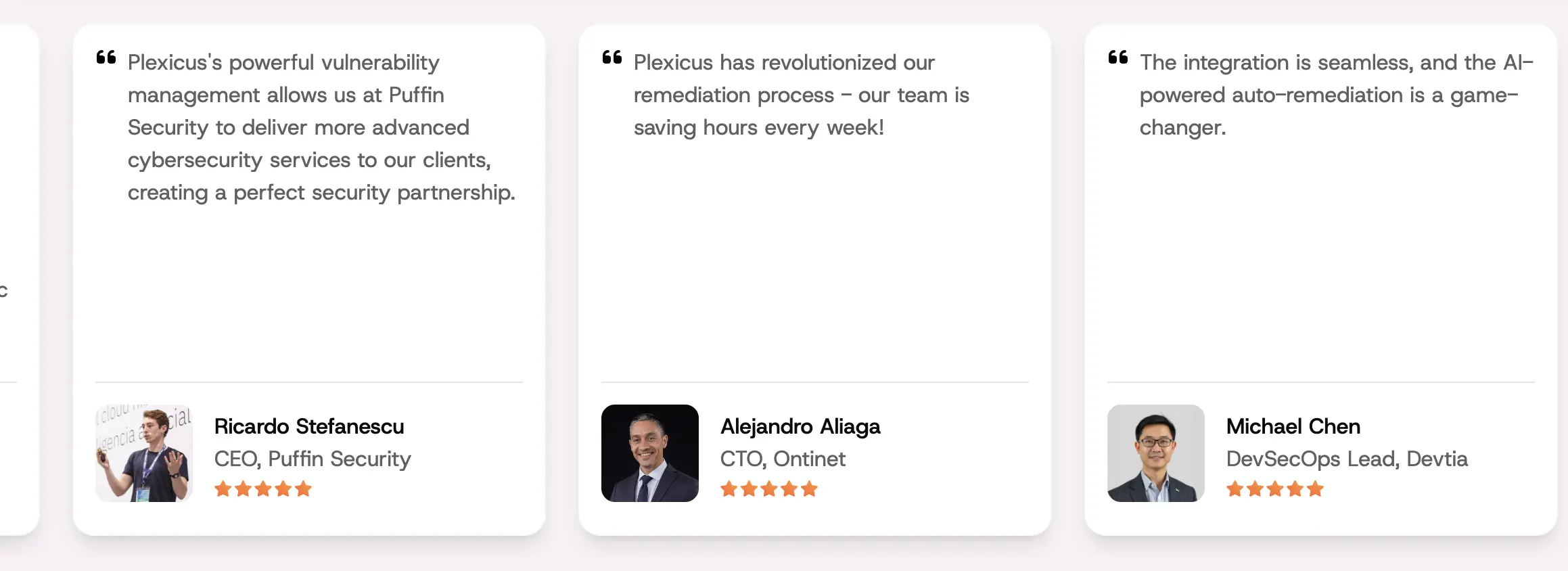

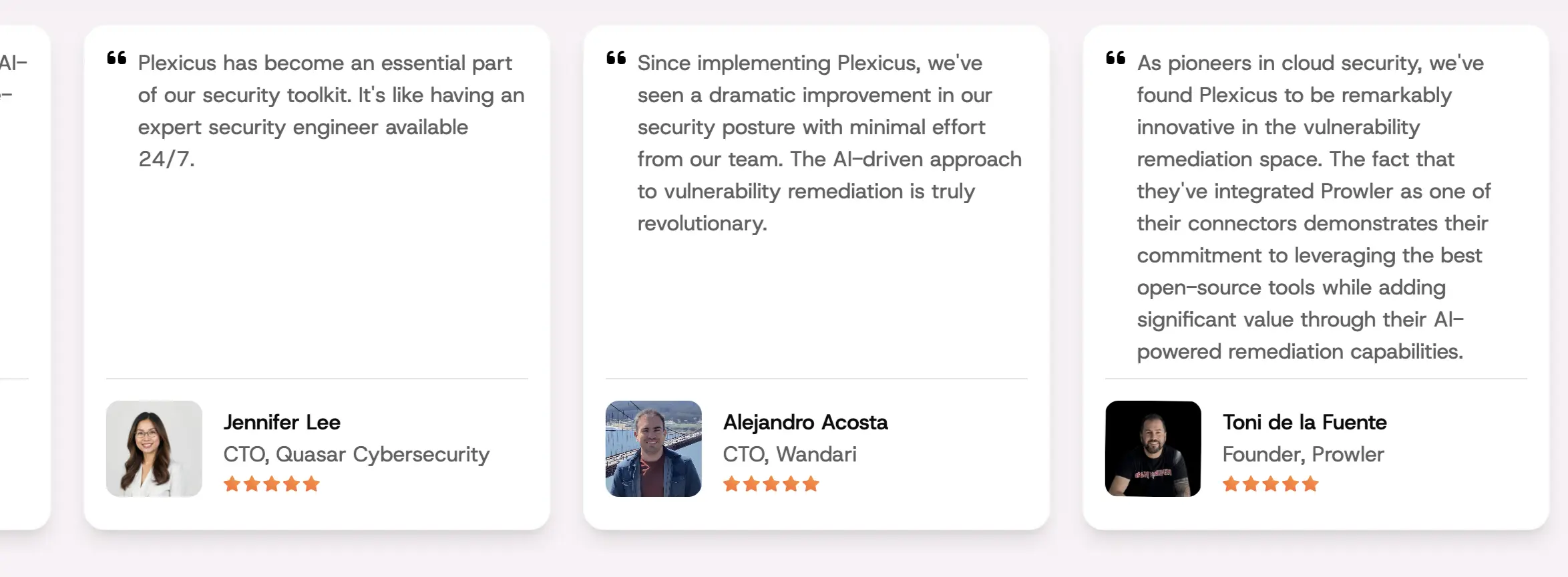

「Plexicusは私たちのセキュリティツールキットの不可欠な部分となりました。まるで24時間365日利用可能な専門のセキュリティエンジニアがいるようです」 - Jennifer Lee, CTO Quasar Cyber Security.

ASPMツール比較表

| ツール | コア機能 | 強み |

|---|---|---|

| Plexicus ASPM | SAST、SCA、DAST、秘密、クラウド設定 | 統合されたAI駆動のワークフロー |

| Cycode | ASPM + SCM統合 | 深いDevSecOpsの可視性 |

| Apiiro | ASPM + リスク優先順位付け | コードからクラウドへのコンテキスト |

| Wiz | ASPM + クラウドセキュリティポスチャ管理 (CSPM) | 完全なクラウドネイティブの可視性 |

| ArmorCode | ASPM + 脆弱性オーケストレーション | エンタープライズワークフローに最適 |

| Kondukto | ASPM + セキュリティオーケストレーション | 集中化された脆弱性ワークフロー |

| Checkmarx One | ASPM + 開発者中心のAppSecプラットフォーム | エンタープライズ統合AppSec |

| Aikido Security | SAST + SCA + IaC | 簡単なセットアップ、オールインワンセキュリティ |

| Backslash Security | クラウドネイティブアプリのコードレベルASPM | 深いコードコンテキスト |

| Legit Security | AIネイティブASPM | 軽量、オートメーション重視 |

アプリケーションを安全にするためにチェックすべき最高のASPM(アプリケーションセキュリティポスチャ管理)ツール

1. Plexicus ASPM

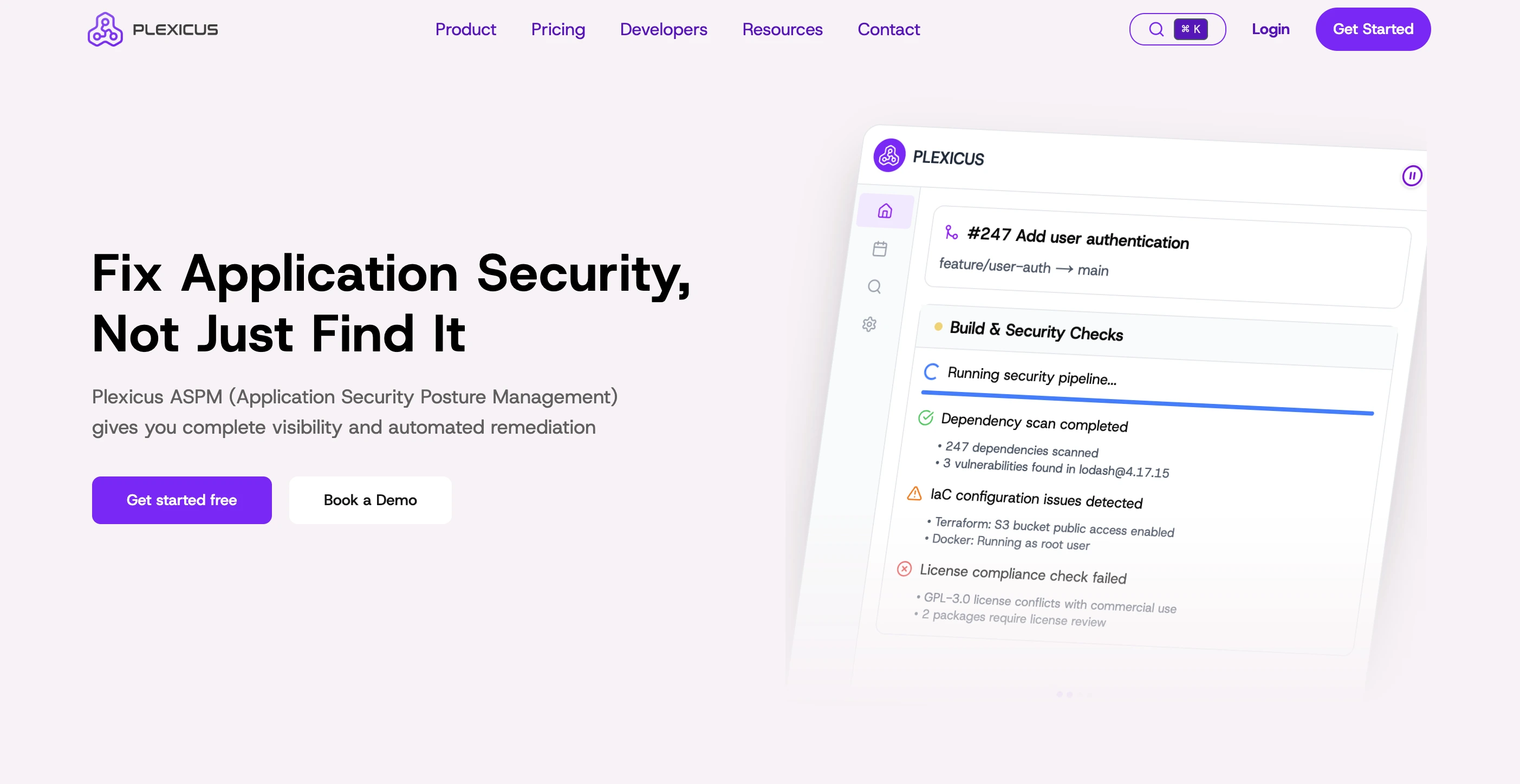

Plexicus ASPM は、コードからクラウドまでのセキュリティを効率的に管理するために設計された統合アプリケーションセキュリティポスチャ管理プラットフォームです。

分離されたツールとは異なり、PlexicusはSAST、SCA、DAST、秘密スキャン、API脆弱性スキャナー、クラウド構成チェックを単一のワークフロー内で統合します。

Plexicus ASPMは、ソフトウェアサプライチェーン全体にわたって継続的な監視、リスクの優先順位付け、自動修復を提供します。また、GitHub、GitLab、CI/CDパイプライン、その他の開発者ツールと統合し、開発者が既存の技術スタックで簡単に作業できるようにします。

主な機能:

- コード、依存関係、インフラストラクチャ、APIにわたる統一スキャン: プラットフォームは静的コード解析、依存関係(SCA)スキャン、インフラストラクチャコード(IaC)チェック、秘密検出、API脆弱性スキャンをすべて1つのインターフェースから実行します。

- AI駆動の修正: 「Codex Remedium」エージェントは安全なコード修正、プルリクエスト、ユニットテスト、ドキュメントを自動生成し、開発者がワンクリックで問題を修正できるようにします。

- シフトレフトセキュリティ統合: GitHub、GitLab、Bitbucket、CI/CDパイプラインとシームレスに統合し、開発者が本番前に脆弱性を早期に発見できるようにします。

- ライセンスコンプライアンスとSBOM管理: ソフトウェア部品表SBOMを自動生成および維持し、ライセンスコンプライアンスを強制し、脆弱なオープンソースライブラリを検出します。

- 継続的な脆弱性ソリューション: 公共データ、資産影響、脅威インテリジェンスを考慮した独自のアルゴリズムを使用してリアルタイム監視と動的リスクスコアリングを行います。

利点:

- 複数のAppSecドメイン(SAST、SCA、DAST、API、クラウド/IaC)を1つのプラットフォームに統合し、ツールの乱立を減らし、ワークフローを簡素化します。

- 開発者優先のワークフローにより、AI駆動の修正が修正時間を大幅に短縮し、手動のセキュリティトリアージへの依存を減らします。

- マイクロサービス、サードパーティライブラリ、API、サーバーレスを含む現代のソフトウェアサプライチェーン環境向けに構築されており、コードからデプロイメントまでをカバーします。

欠点:

- 包括的なプラットフォームとして、成熟した組織は非常に古いまたは専門的なシステムをカバーするために統合をカスタマイズする必要があるかもしれません。

- 広範な機能を持つため、チームは設定を立ち上げて完全に自動化ワークフローを採用するのに少し時間がかかることがあります。

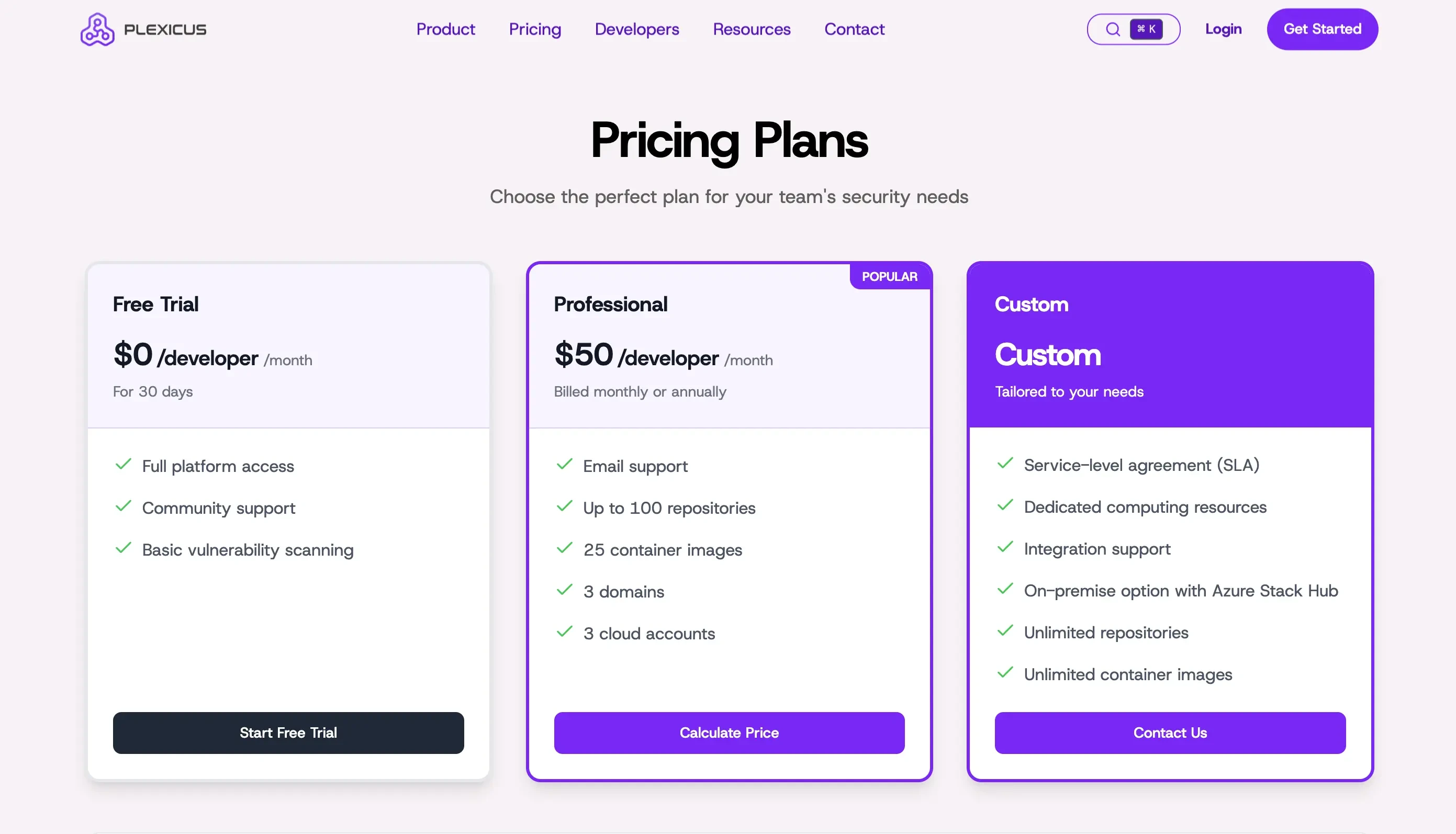

価格設定:

- 30日間の無料ティア利用可能

- USD $50/開発者

- カスタムエンタープライズ 価格設定(見積もりについてはPlexicusにお問い合わせください)

最適な対象:

アプリセックスタックを統合し、断片化されたツールから脱却し、修正を自動化し、コード、依存関係、インフラストラクチャ、ランタイム全体にわたる統一された可視性を得たいと考えているエンジニアリングおよびセキュリティチーム。

際立つ理由:

ほとんどのツールはSCAやAPIスキャンのように1つまたは2つのタスクしか扱いません。Plexicus ASPMは問題の発見から修正までの全プロセスをカバーし、開発者とセキュリティチームが協力できるようにします。そのAIアシスタントは誤検知を減らし、修正を迅速化し、チームがセキュリティを失うことなく迅速に更新を採用しリリースするのを容易にします。

2. Cycode

Cycodeは、コードからクラウドまでのソフトウェア開発ライフサイクル全体にわたって組織にエンドツーエンドの可視性、優先順位付け、修正を提供するよう設計された成熟したアプリケーションセキュリティポスチャーマネジメント(ASPM)プラットフォームです。

主な機能:

- コード、CI/CDパイプライン、ビルドインフラストラクチャ、ランタイム資産を接続するリアルタイムのアプリケーションセキュリティポスチャ管理。

- リスクインテリジェンスグラフ (RIG): 脆弱性、パイプラインデータ、ランタイムコンテキストを関連付けてリスクスコアを割り当て、攻撃経路を追跡。

- ネイティブスキャンとConnectorXアーキテクチャ: Cycodeは独自のスキャナー (SAST、SCA、IaC、秘密) を使用し、100以上のサードパーティツールからの発見を取り込むことが可能。

- 開発者に優しいワークフローサポート: GitHub、GitLab、Bitbucket、Jiraと統合し、コンテキスト豊富な修正ガイダンスを提供。

利点:

- 多くのリポジトリ、CI/CDパイプライン、複数のスキャンツールを持つ大規模な「ソフトウェアファクトリー」環境に強い。

- ビジネスへの影響と悪用可能性に問題を結びつけることで、リスクの優先順位付けとアラートノイズの削減に優れている。

- 現代のSecDevOpsワークフロー向けに設計されており、開発とセキュリティ間の引き渡し摩擦を減少させる。

欠点:

- その広範な機能により、オンボーディングと設定がより簡単なツールよりも複雑になる可能性がある。

- 価格設定とティアの詳細が公開されていない(企業向け見積もりのみ)。

価格: カスタム見積もり(企業向け価格設定)、公開されていない。

最適な対象: 複雑なDevSecOpsパイプラインを持ち、多くのスキャンツールが既に展開されている中規模から大規模の企業で、統一されたポスチャ管理が必要。

3. Apiiro

Apiiroは、コード、パイプライン、ランタイムコンテキストを一つのリスク認識システムに結びつけることに焦点を当てた、現代的なアプリケーションセキュリティポスチャーマネジメント(ASPM)プラットフォームを提供しています。

Apiiroは特許取得済みの*Deep Code Analysis (DCA)*を使用して、コード変更をデプロイされた環境にマッピングする統一された「ソフトウェアグラフ」を構築します。そして、そのコンテキストを優先順位付けと自動修正に利用します。

主な機能:

- DCAを通じたコード、オープンソース依存関係、API、ランタイム資産の詳細なインベントリ。

- サードパーティスキャナーからの発見事項の取り込みと、重複排除と優先順位付けのための一つのプラットフォームへの相関。

- 脆弱性をコード所有者、ビジネスコンテキスト、ランタイム影響に結びつけるリスクベースの修正ワークフロー。

- DevSecOpsと企業対応を橋渡しするためのSCM/CI/CDパイプラインとIT/ITSMシステム(例:ServiceNow)との統合。

利点:

- コンテキスト豊富: コードからランタイムまでソフトウェアをマッピングすることで、多くのAppSecチームが直面する可視性のギャップを埋める手助けをします。

- 開発者に優しい: コードワークフロー(SCM、ビルド)に統合され、問題を早期に発見し、実行可能な洞察を提供します。

- エンタープライズ規模: 大規模な組織で実績があり、2024年にはASPMプラットフォームの新規事業で275%の成長を報告しています。

欠点:

- エンタープライズ指向: 価格設定とセットアップは大規模な組織向けであり、小規模なチームにはより複雑に感じるかもしれません。

- 学習曲線: 深さとコンテキスト能力のため、オンボーディングにはチーム間でより多くの時間と調整が必要かもしれません。

価格設定:

- 公開されておらず、カスタムエンタープライズ価格が必要です。

最適な対象:

複数のAppSecツール(SAST、DAST、SCA、秘密、パイプライン)を持つ組織は、ソフトウェアデリバリーライフサイクル全体で発見を相関させ、リスクを文脈化し、優先順位付けと修正を自動化するための統合プラットフォームを必要としています。

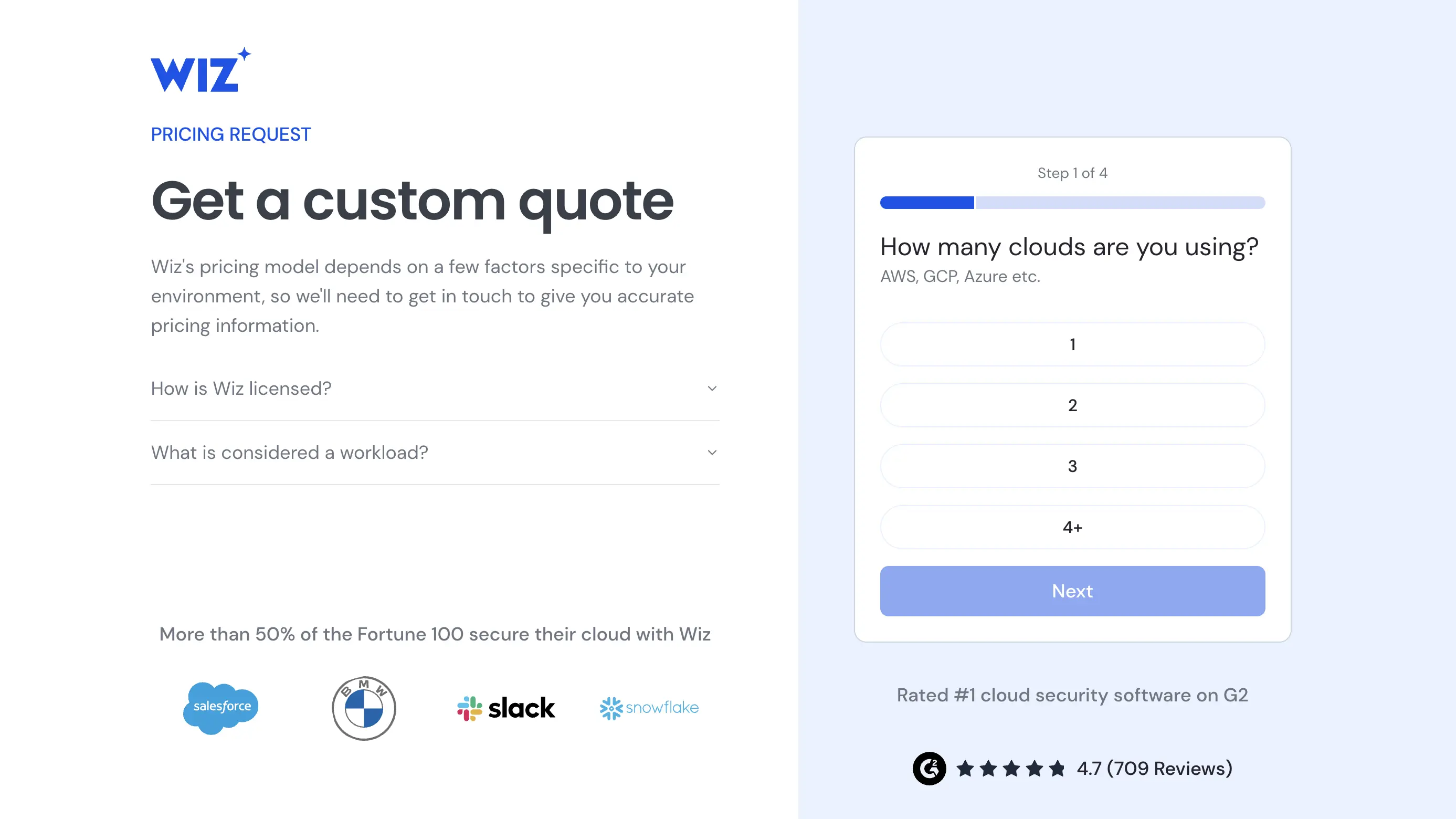

4. Wiz

Wizは、コード、パイプライン、クラウドインフラストラクチャ、ランタイムを統合したセキュリティグラフに組み込む、先進的なアプリケーションセキュリティポスチャーマネジメント(ASPM)プラットフォームです。

主な機能:

- コードからクラウドへの可視性は、ソースコード、CI/CDパイプライン、クラウドリソース、ランタイム資産を単一のインベントリにリンクします。

- コンテキスト駆動のリスク優先順位付けは、到達可能性、露出、データ感度、攻撃経路の可能性に基づいて脆弱性を評価します。

- 統一されたポリシーエンジンと修正ワークフローは、コード、インフラストラクチャ、ランタイム全体で一貫したセキュリティルールをサポートします。

- 包括的なサードパーティスキャナーの取り込みは、SAST、DAST、SCAの結果をセキュリティグラフに取り込み、相関させます。

利点:

- クラウドネイティブ、ハイブリッド、マルチクラウド環境に強い

- DevSecOpsチーム全体でASPMを運用化するのに優れている

- 単なる重大度ではなく、悪用可能な問題に焦点を当てることでアラートノイズを削減

欠点:

- 価格設定は一般的に企業規模の会社を対象としています。

- 一部の組織は、純粋なSASTパイプラインよりもクラウド/リスクグラフに重点を置いていると感じるかもしれません。

価格設定: カスタム企業向け見積もり

対象: モダンで分散された環境向けに設計された成熟したASPMプラットフォームを使用して、コードからクラウドへのリスクの可視性を求める組織。

5. ArmorCode

ArmorCode ASPMプラットフォームは、企業向けのアプリケーションセキュリティポスチャ管理(ASPM)プラットフォームであり、アプリケーション、インフラストラクチャ、クラウド、コンテナ、ソフトウェアサプライチェーンからの発見を単一のガバナンスレイヤーに統合します。これにより、組織は脆弱性管理を中央集約し、ツールチェーン全体のリスクを関連付け、修復ワークフローを自動化することができます。

主な機能:

- 285以上の統合(アプリ、インフラストラクチャ、クラウド)からデータを集約し、25〜40億の処理された発見を正規化します。

- AI駆動の相関と修復、「Anya」エージェントは自然言語クエリ、重複排除、アクション推奨をサポートします。

- 独立したガバナンスレイヤー: ベンダーに依存しないツールの取り込み、リスクスコアリング、ワークフローのオーケストレーション、エグゼクティブレベルのダッシュボード。

- ソフトウェアサプライチェーンとSBOMサポート: 依存関係、構成ミス、ビルドおよびランタイムにおけるサードパーティの露出を追跡します。

利点:

- コード、クラウド、インフラストラクチャ全体に広範な可視性を必要とする大規模で複雑な組織に最適です。

- 強力な自動化により、セキュリティと開発チームのための誤検知が少なく、修復サイクルが迅速になります。

欠点:

- オンボーディングと設定は集中的であり、成熟したAppSecプラクティスを持たない非常に小規模なチームにはあまり適していません。

- 価格設定はカスタム/エンタープライズのみであり、小規模なチームには初期費用が高いと感じるかもしれません。

- 単一のスキャナーではなくオーケストレーション/ガバナンス層として設計されているため、既存の技術スタックと統合準備に依存します。

価格設定:

- カスタムエンタープライズ価格。公開されている固定ティアはありません。

最適な対象:

複数のスキャニングツール、複雑なパイプライン、またはハイブリッドクラウド環境を既に持っている企業やセキュリティチームで、AppSecをDevSecOpsおよびビジネスリスクと完全に一致させるための統一された姿勢管理と自動化層を必要とする場合。

6. Kondukto

Konduktoは、企業向けのアプリケーションセキュリティ姿勢管理(ASPM)プラットフォームであり、AppSecツールチェーン全体から脆弱性データを集中管理します。組織がセキュリティワークフローを統一、オーケストレーション、自動化し、ツールのノイズから実用的な洞察へと移行することを可能にします。

主な機能:

- SAST、SCA、DAST、IaC、コンテナ、SBOMソースからの調査結果の集約と正規化により、すべてのセキュリティデータが1つのプラットフォームに集約されます。

- 100以上のスキャナーとセキュリティツールをサポートする包括的な統合と**「独自データ持ち込み」**モデル。

- チケット作成、通知(Slack、Teams、Email)、自動トリアージと抑制ルールなどの強力な自動化とオーケストレーションワークフロー。

- オープンソースコンポーネントのSBOM管理とリスク追跡により、脆弱性のあるコードやライセンスのないコードがポートフォリオ内のどこに存在するかを可視化。

- 組織、製品レベル、プロジェクトレベルのビューを持つ役割ベースのダッシュボードにより、CISO、AppSecチーム、開発者がそれぞれ最も重要な情報を確認できます。

利点:

- 多くの脆弱性スキャナーとセキュリティツールを持つ大規模で複雑なエンジニアリング組織に最適で、「シングルペインオブグラス」ビューを提供します。

- 強力な自動化により手動トリアージが削減され、DevSecOpsワークフローが効率化されます。

- 柔軟なアーキテクチャ:クラウドまたはオンプレミスの導入をサポートし、ハイブリッド環境に適しています。

欠点:

- 実装とオンボーディングには、特に成熟したAppSecプラクティスを持たない小規模チームや組織にとって、より多くの労力が必要です。

- 価格はカスタム見積もりのみ(公開されていない)ため、初期評価が不透明です。

- 幅広い機能を持つため、既存のツールと重複する機能がある可能性があり、明確な統合戦略が必要です。

価格設定:

- カスタムエンタープライズ価格(見積もりベース)、公開されていません。

最適な対象:

大企業や成熟したDevSecOpsパイプラインを持つ組織は、すでに複数のAppSecツールを使用しており、脆弱性の状況を統一し、リスクを優先し、ワークフローを自動化し、SDLC全体にセキュリティを組み込むことを望んでいます。

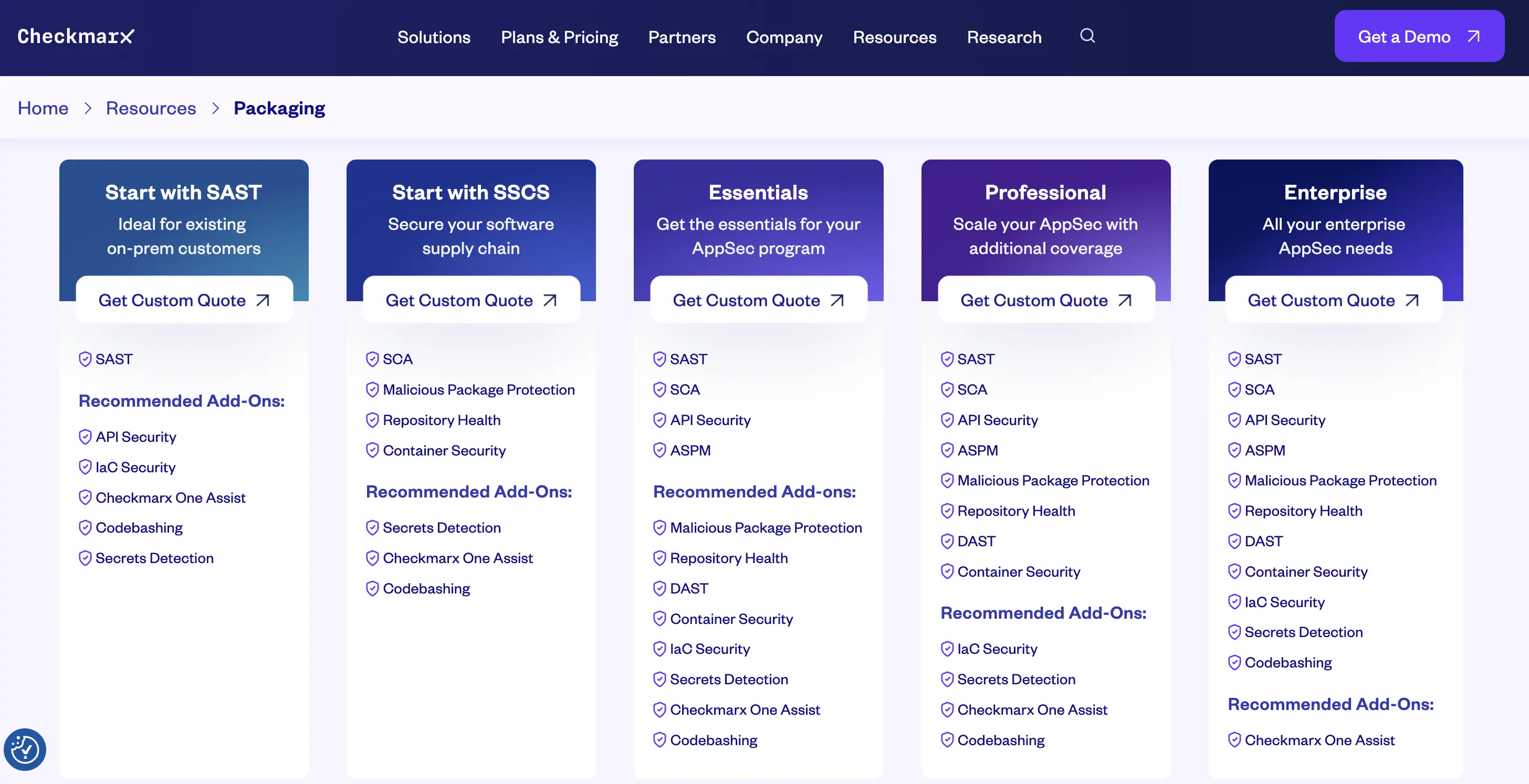

7. Checkmarx One ASPM

Checkmarx OneのASPMプラットフォームは、SAST、SCA、DAST、APIセキュリティ、IaC、コンテナスキャンなど、AppSecツールチェーン全体からデータを統合し、相関させることにより、企業向けのアプリケーションセキュリティポスチャ管理を提供します。

このプラットフォームは、集約されたアプリケーションリスクスコアを提供し、SARIFインジェストを通じて非Checkmarxツールの発見を相関させ、実行時およびクラウドのコンテキストをリスク優先順位付けワークフローに組み込みます。

主な機能:

- アプリケーションリスク管理: ビジネスへの影響と悪用可能性に基づいてランク付けされた、アプリケーションごとの集約リスクスコア。

- 独自の結果を持ち込む: 外部のAppSecツールの出力を(SARIF/CLI経由で)インジェストし、既存のスキャナーを置き換える必要がありません。

- コードからクラウドへの可視性: プレプロダクション、実行時、クラウド環境全体で脆弱性データをキャプチャ。

- シームレスな開発者ワークフロー統合: IDE、クラウドツール、チケッティングシステムに統合され、50以上の言語と100以上のフレームワークをサポート。

- ポリシーとコンプライエンスエンジン: カスタマイズ可能な内部ポリシー管理により、AppSecワークフローをビジネスおよび規制要件に合わせることができます。

利点:

- 複数のドメイン(コード、クラウド、サプライチェーン)にわたる広範なAppSecカバレッジを備えた強力なエンタープライズフィット。

- レガシーおよび最新のスキャナーデータが共存できる高度な統合により、ツールの乱立を削減。

- 開発者に優しい機能(IDEプラグイン、自動リスク優先順位付け)により、チーム全体でAppSecをスケールしやすくします。

欠点:

- 価格設定はエンタープライズカスタムで公開されておらず、小規模チームには費用がかさむ可能性があります。

- 広範な機能によりセットアップや統合のオーバーヘッドが発生する可能性があり、チームはAppSecの成熟度が必要です。

- 一部の小規模組織は、すべての機能を必要とせず、より簡素化されたツールから利益を得る可能性があります。

価格設定:

- カスタムエンタープライズ見積もりのみ。

最適な対象:

コード、クラウド、ランタイムにわたるアプリケーションセキュリティの姿勢を管理するための統合されたエンタープライズ対応のASPMプラットフォームを必要とする成熟したDevSecOpsプラクティスを持つ大規模組織。

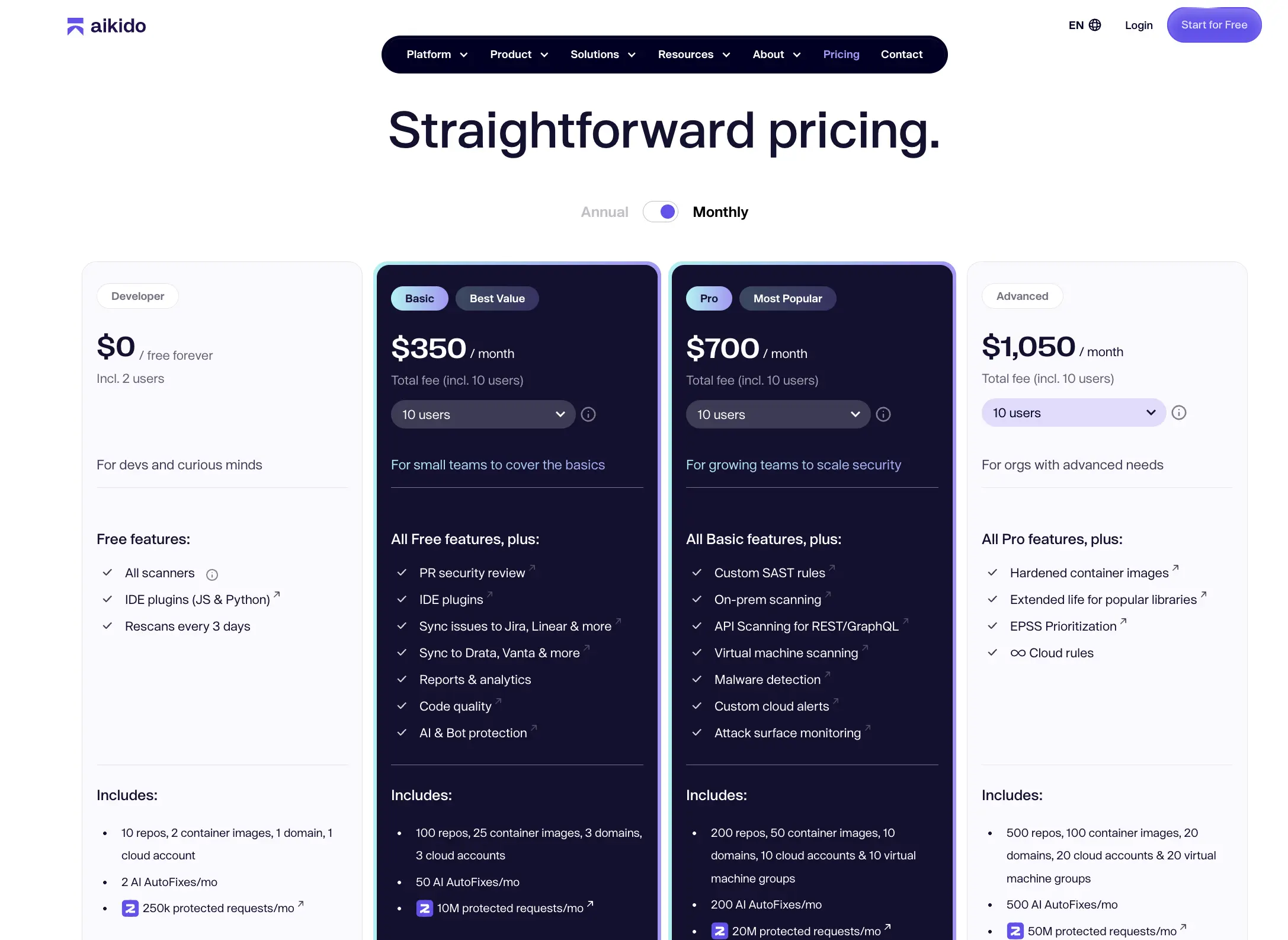

8. Aikido Security

Aikido Securityは、特にスタートアップや中規模開発チーム向けに設計された**オールインワンのアプリケーションセキュリティ姿勢管理(ASPM)**プラットフォームです。SAST、SCA、IaC/構成スキャン、コンテナおよびクラウドの姿勢チェック、秘密検出を単一のインターフェースから組み合わせています。ウェブサイトによれば、「コード、クラウド、ランタイムを一元的なシステムで保護したい」チームを対象としています。

主な機能:

- コード、依存関係、コンテナ、IaC、クラウドリソースにわたる統一されたスキャン。

- 開発者に優しいワークフロー、オートトリアージと「ワンクリック」修正提案。

- 高速なオンボーディングとスリムなデプロイメント:GitHub、GitLab、Bitbucket、Slack、Jira、CI/CDエコシステムの多くと統合。

- 透明な価格設定と無料プラン:コード+秘密情報スキャンツールを含む;有料ティアはリポジトリ、コンテナ、クラウドアカウントの数に応じてスケール。

利点:

- 高速なオンボーディングは、小規模チームや迅速に動くスタートアップに理想的。

- 強力な開発者UXはノイズを減らし、修正優先のワークフローを可能にすることに焦点を当てている(オートトリアージ、GUI統合)。

- 明確なティアと無料プランを備えた手頃な価格設定により、ASPMが利用可能。

欠点:

- 多くのAppSecドメインをカバーしているが、レガシープラットフォームと比較してエンタープライズグレードのコントロールや統合が少ない。

- 非常に大規模な企業で複雑なレガシーシステムを持つ場合、カスタマイズが制限される可能性がある。

- エンタープライズ向けソリューションと比較して、ランタイム/クラウドリスク分析の深さを完全に公開することは常にない。

価格設定:

- 無料ティアあり

- 有料プランはユーザーあたり約**$350/月**から開始。

最適な対象:

スタートアップ、スケールアップ、中規模のDevSecOpsチームが、ASPMを早期に導入し、スキャンツールチェーンを統合し、重いオーバーヘッドや複雑な企業プロセスなしで迅速に脆弱性を修正したい場合。

9. Backslash Security

Backslash Securityは、コード、依存関係、クラウドネイティブコンテキストにおける重要なコードフローと高リスクの脆弱性を発見するために、製品セキュリティ、AppSec、およびエンジニアリングチームを支援する到達可能性と悪用可能性分析を強調した強力なASPM(アプリケーションセキュリティ姿勢管理)プラットフォームを提供しています。

彼らのウェブサイトでは、「バイブコーディング」とAI駆動の開発エコシステム(IDEエージェント、プロンプトルール、AIコーディングワークフロー)のセキュリティに焦点を当てており、Gen-AI / エージェント支援コーディングを使用するチームにとって明確に関連性があります。

主な機能:

- 詳細な到達可能性と有害フロー分析:表面的な発見ではなく、実際に悪用可能で到達可能な脆弱性を特定します。

- SAST、SCA、SBOM、秘密検出、VEX(脆弱性悪用可能性交換)からの発見の包括的な取り込み。

- クラウドコンテキストを持つアプリケーション中心のダッシュボードで、コードベースのリスクをデプロイメント/ランタイムの姿勢にリンクします。

- 自動化ワークフロー:問題を適切な開発者に割り当て、証拠パスを含み、CI/CD/ハイブリッドツールチェーンと統合します。

利点:

- 複雑なクラウド/AI/コードパイプラインを扱う組織にとって優れた選択肢で、到達可能性とコンテキストが生の脆弱性数よりも重要です。

- 現代の開発プラクティス(AI支援コード/「バイブコーディング」を含む)に明確に設計されており、多くのツール、エージェント、LLMなどを使用する開発チームに最適です。

- 強力な優先順位付けロジックにより、アラート疲労を軽減し、高影響の問題に集中することができます。

欠点:

- これは企業規模の開発エコシステムに向けて設計されているため、小規模チームやレガシースタックではセットアップがより複雑になる可能性があります。

- 価格設定はカスタム/エンタープライズのみで、エントリーコストはより簡単なASPMツールよりも高くなる可能性があります。

- 一部の機能セットは非常に専門的です(例:「バイブコーディングセキュリティ」)が、これらのワークフローを使用していないチームには過剰かもしれません。

価格設定:

- カスタムエンタープライズ見積もりのみ(公開価格は未掲載)。

最適な対象:

大企業、製品セキュリティチーム、または成熟したDevSecOpsパイプラインと現代的な開発スタック(マイクロサービス、オープンソース重視、Gen-AI/エージェント駆動ワークフロー)を持ち、単純なスキャン集約ではなく深いコンテキストのASPMカバレッジを必要とする組織。

10. Legit Security

Legit Securityは、現代のソフトウェアファクトリー向けに構築されたAIネイティブのアプリケーションセキュリティポスチャーマネジメント(ASPM)プラットフォームです。コード、依存関係、パイプライン、クラウド環境にわたるAppSecリスクの発見、優先順位付け、修正を自動化します。

主な機能:

- コードからクラウドへのカバレッジ: 開発およびデプロイメントで使用されるすべてのシステムとAppSecテストツールと統合し、脆弱性、誤設定、秘密情報、AI生成コードの集中ビューを提供します。

- AppSecオーケストレーション、相関、重複排除: スキャン結果(SAST、SCA、DAST、秘密情報)を集約し、相関または重複排除して重要なものだけを強調表示します。

- 根本原因の修正: 複数の問題を一度に解決する単一の修正アクションを特定し、開発者の労力を最小限に抑え、リスク削減を加速します。

- コンテキスト化されたリスクスコアリング: AIを使用してビジネスへの影響、コンプライアンス、GenAIコード使用、API、インターネットアクセス可能性などを評価し、ビジネスリスクに沿った修正を優先します。

- AIディスカバリーとガードレール: AI生成コードを検出し、GenAI使用に関するセキュリティガードレールを施行し、AIコーディングアシスタントと統合して「バイブコーディング」ワークフローからのリスクに対処します。

利点:

- AI/LLM支援開発を採用している組織や、複雑なパイプライン、依存関係、現代的な開発ワークフローに対処している組織に最適です。

- 強力な優先順位付けロジックと開発者に優しいワークフローにより、アラートノイズを減らし、迅速な対応を可能にします。

- ソフトウェアサプライチェーンの完全な可視性、秘密情報の検出、コンテキストに基づく修正をサポートします。

欠点:

- 中規模から大規模のチーム向けであり、小規模のチームにはプラットフォームが必要以上に包括的かもしれません。

- 価格はカスタムで公開されておらず、より高い予算のコミットメントが必要になる可能性があります。

- オンボーディングと統合は、カバレッジと機能の幅広さにより、より複雑になる可能性があります。

価格:

カスタムエンタープライズ見積もり。公開された基本層の価格はありません。

最適な対象:

DevSecOpsチームと製品セキュリティ組織で、**モダンな開発ワークフロー(「バイブコーディング」)**に姿勢管理を組み込み、AI生成コードを安全にし、複雑なツールエコシステムを管理し、検出から修正までの時間を短縮する必要がある場合。

Plexicus ASPMでクラウドへの安全なコード

ASPMツールはアプリケーションセキュリティ管理における次の飛躍であり、断片化されたAppSecパイプラインを明確にします。

これらは洞察を統一し、応答を自動化し、リアルタイムの可視性を提供し、セキュリティを反応的なコストセンターからプロアクティブな利点に変えます。

他のASPMプラットフォームがオーケストレーションやエンタープライズガバナンスに焦点を当てる一方で、Plexicus ASPMは開発者優先のAI駆動アプローチを採用し、AppSecをより迅速で、スマートで、採用しやすくするように設計されています。

1. 1つのプラットフォームで統一されたコードからクラウドへのセキュリティ

ほとんどの組織は複数のツールを扱っています:コード用のSAST、依存関係用のSCA、ランタイム用のDAST、秘密やAPI用の別々のダッシュボード。

Plexicusはこれらすべてを1つの継続的なワークフローに統合し、コード、依存関係、インフラストラクチャ、ランタイム全体にわたる完全な可視性を提供します。

2. AI駆動の修正エンジン(「Codex Remedium」)

検出で止まるのではなく、Plexicusはチームが脆弱性を自動的に修正するのを助けます。

AIエージェントは安全なコードパッチ、プルリクエスト、ドキュメントを生成し、平均修復時間(MTTR)を最大**80%**短縮します。

3. 開発者のために作られ、セキュリティチームに愛される

開発者の流れを妨げる従来のセキュリティプラットフォームとは異なり、PlexicusはGitHub、GitLab、Bitbucket、CI/CDパイプラインとシームレスに統合されます。

開発者はワークフロー内で実行可能な修正を受け取り、コンテキストの切り替えや摩擦がありません。

4. リアルタイムのリスクインテリジェンス

Plexicusは脅威インテリジェンス、資産の露出、エクスプロイトデータを組み合わせて動的なリスクスコアを作成します。これにより、チームはレポートで深刻に見えるものではなく、実際に利用可能なリスクに集中できます。

5. あなたと共にスケールするセキュリティ

スタートアップから企業まで、Plexicusは柔軟な価格設定と展開オプションを提供し、小規模チーム向けの無料ティアと大規模組織向けの企業自動化を備えています。

それはあなたのAppSec成熟度と共に成長し、逆行しません。

要するに:

Plexicus ASPMは余分なツールを削減し、AIで問題を迅速に修正し、コードからクラウドまでのすべてを見渡しながら、開発者を迅速に動かし続けます。簡単な勝利から始めましょう:あなたのリポジトリの1つをわずか5分でスキャンして、Plexicusの力を自分で確認してください。シームレスな統合と即時の洞察を体験し、アプリケーションセキュリティを強化するための第一歩を踏み出しましょう。今日無料で試してみてください。

FAQ

1. ASPMとは何ですか?

ASPM(アプリケーションセキュリティポスチャーマネジメント)は、SDLC全体でアプリケーションセキュリティの所見を管理する統一されたアプローチです。

2. ASPMはSASTやSCAとどう違うのですか?

SASTとSCAは特定のコードの側面をスキャンすることに焦点を当てていますが、ASPMは結果を統合し、コンテキストを追加し、修正の優先順位を付けます。

3. すでに複数のセキュリティツールを使用している場合、ASPMは必要ですか?

はい。ASPMは断片化されたレポートを統合し、脆弱性の優先順位付けを効果的に行うのに役立ちます。

4. ASPMは企業向けだけですか?

いいえ、Plexicusのようなツールは、無料のSASTとAI駆動の自動化を備えたスタートアップやSMBにもASPMを利用可能にします。