2026年のFortinet CNAPP代替トップ10:異常検出から自動修正まで

2024年、FortinetはLaceworkの買収を完了し、最も革新的なAI駆動の異常検知プラットフォームの1つをFortinet Security Fabricに統合しました。その結果、FortiCNAPPは、深い行動分析と統合されたネットワークセキュリティを必要とするチームにとっての強力なツールとなりました。

しかし、2026年に進むにつれて、多くの技術チームは「異常検知」だけでは生成されるコードの膨大な量を処理するには不十分であることに気づいています。全コードの41%がAIによって生成され、年間2560億行以上のコードが生成されている現在、ボトルネックは「何かがおかしいと知ること」から「根本的な脆弱性を修正すること」へと移行しています。

修正スループットと開発者中心のワークフローを優先するFortiCNAPPの代替をお探しの方には、このガイドが役立ちます。

なぜ私たちを信頼するのか?

Plexicusでは、修正を専門としています。私たちは、セキュリティツールの価値は生成するアラートの数ではなく、閉じるチケットの数で測られると信じています。私たちの洞察は、28.3%のエクスプロイトが公開後24時間以内に開始される産業化されたエクスプロイトの現実に基づいています。私たちは、エンジニアが攻撃者の速度で動けるようにするツールを構築し、レビューしています。

一目でわかる:2026年のFortiCNAPP代替トップ10

| プラットフォーム | 最適用途 | コア差別化要因 | セットアップタイプ |

|---|---|---|---|

| Plexicus | 迅速な修正 | AI駆動の「クリックで修正」 | エージェントレス (OIDC) |

| Wiz | マルチクラウドの可視性 | セキュリティグラフ | エージェントレス |

| Orca Security | データセキュリティ | サイドスキャン技術 | エージェントレス |

| Sysdig Secure | ランタイム / K8s | eBPFベースのアクティブブロッキング | エージェントベース |

| Prisma Cloud | エンタープライズコンプライアンス | 統一されたポリシー・アズ・コード | ハイブリッド |

| CrowdStrike | 脅威ハンティング | EDRネイティブのクラウドセキュリティ | エージェントベース |

| SentinelOne | 自律型SOC | 攻撃的AIエンジン | エージェントベース |

| Snyk | 開発者フロー | ネイティブIDE & PR統合 | インテグレーション |

| Check Point | ネットワークセキュリティ | 統一されたクラウドファイアウォール | ハイブリッド |

| Uptycs | アセット管理 | SQL駆動の統一された可視性 | エージェントベース |

どのツールを選ぶべきか?

すべてのCNAPPツールが同じではありません。FortiCNAPP/Laceworkに関する特定の問題点に応じて、以下の意思決定フレームワークをご覧ください。

- アラートの調査をやめて修正を始めたい場合は、 Plexicus を選択してください。このリストで唯一、「修正スループット」に完全に焦点を当てたツールであり、異常をフラグするだけでなく、パッチとPRの作成を自動化します。

- 複雑なマルチクラウド環境で即座に可視性を得たい場合は、 Wiz を選択してください。その「セキュリティグラフ」は、脆弱性、アイデンティティ、設定ミスがどのように重なって「有害な組み合わせ」を作り出すかを示す点で無類です。

- 優先事項がコンプライアンスであり、すべてを統合したい場合(ファイアウォール + クラウド): Prisma Cloud を選択してください。360度のコンプライアンスにおけるヘビー級チャンピオンですが、学習曲線が急です。

- Kubernetesでリアルタイムに攻撃をブロックする必要がある場合は、 Sysdig Secure を選択してください。エージェントレスツールとは異なり、Sysdigはカーネルレベル(eBPF)で動作し、悪意のあるプロセスが開始された瞬間に終了させることができます。

- セキュリティを完全に開発者のIDEにシフトしたい場合は、 Snyk を選択してください。コードがクラウドに到達する前に問題をキャッチし、最も開発者に優しいオプションです。

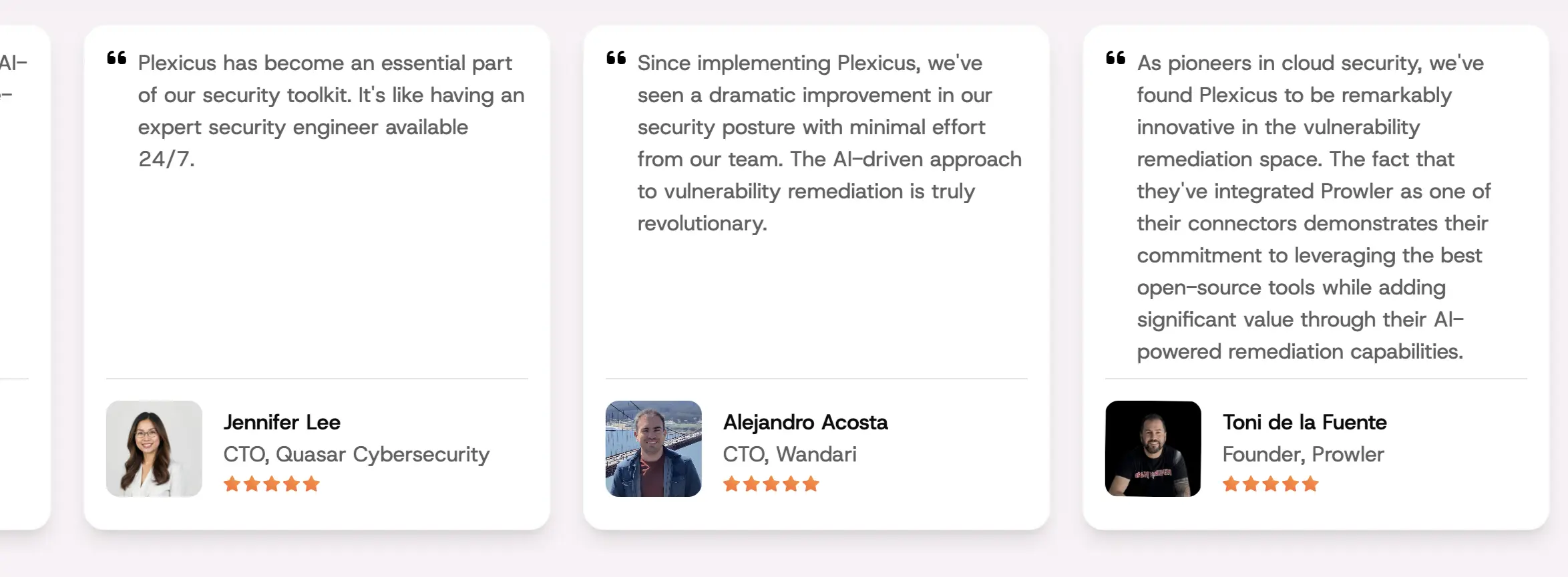

1. Plexicus

Plexicusは、FortiCNAPPのAI駆動型の性質を好むチームにとっての主要な代替手段ですが、修正に焦点を当てる必要があります。FortiCNAPPが「異常」と判断する行動を示す一方で、Plexicusはリスクを引き起こした正確なコード行を教え、修正するためのパッチを提供します。

- 主な機能: Codex Remediumは、コードやクラウド内で特定された脆弱性に対して、コードパッチ、プルリクエスト、ユニットテストを生成するAI駆動のエンジンです。

- コア差別化要因: Plexicusは、手動での調査と修正のサイクルを人間がトリガーするAI修正に置き換えます。開発者がリスクを特定し、「AI修正」ボタンをクリックすると、事前に書かれたプルリクエストを受け取ります。

- 利点: MTTR(修正までの平均時間)を最大95%削減し、コード(SAST/SCA)とクラウド(CSPM)を単一の統一された修正フローで接続します。

- 欠点: 本番環境では、AIが生成したPRを承認するために人間のゲートキーパーが必要です。

- 最適な用途: 自動修正とAIパッチ

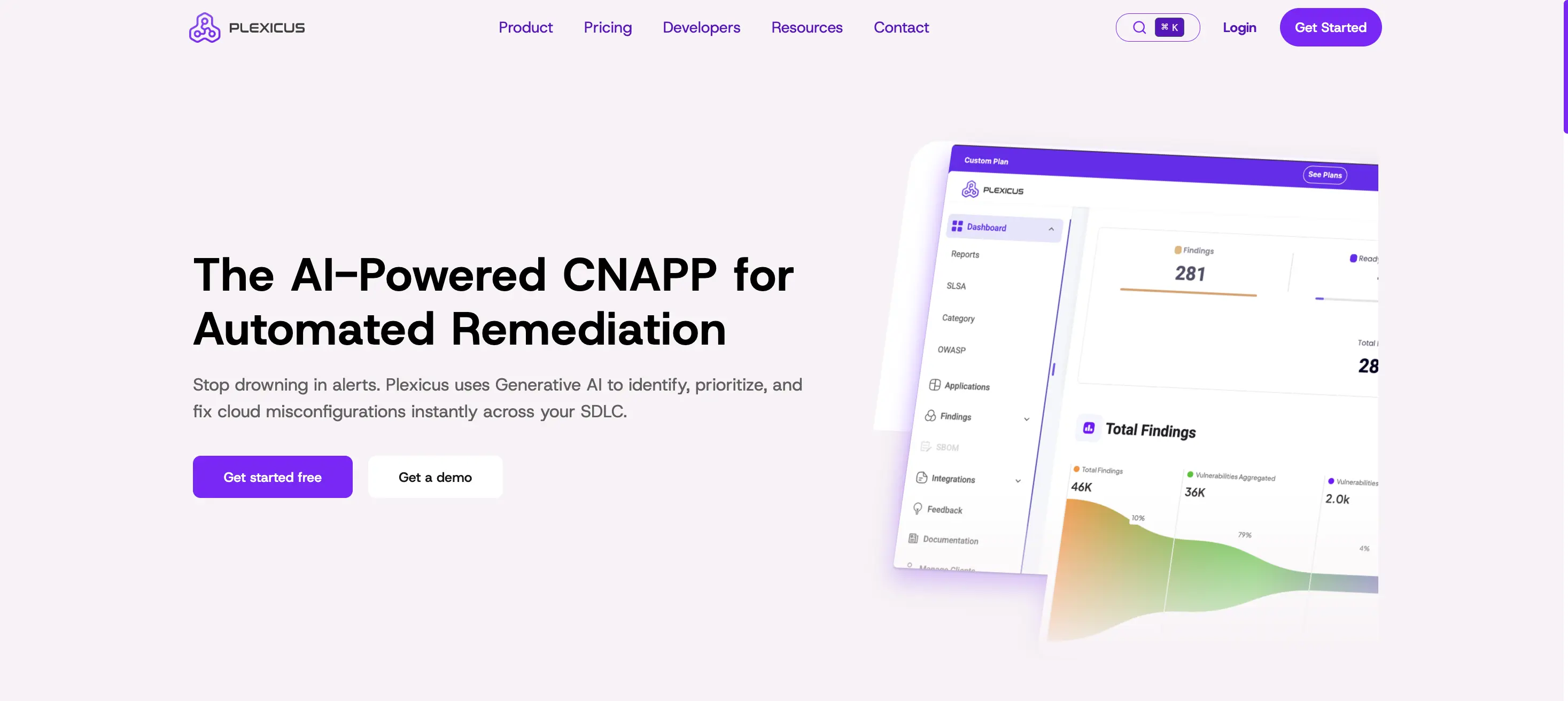

2. Wiz

Wizは、FortiCNAPPの最も一般的な企業向け代替品です。そのセキュリティグラフで有名で、Fortinetの行動アラートが見逃す可能性のある「有害な組み合わせ」のリスクをマッピングします。

- 主な特徴: AWS、Azure、GCP、OCIにわたるエージェントレススキャン; 深い攻撃経路分析。

- コア差別化要因: 複雑なクロス環境リスクをエージェントなしで数分で可視化する優れたUI/UX。

- 利点: 市場で最も速い「可視化までの時間」; クラウドの誤設定に対する非常に高い忠実度。

- 欠点: 価格が急速に上昇する可能性がある; エージェントベースのランタイムツールと比較してリアルタイムの「ブロッキング」が制限されている。

- 最適: マルチクラウドの可視性とグラフ分析

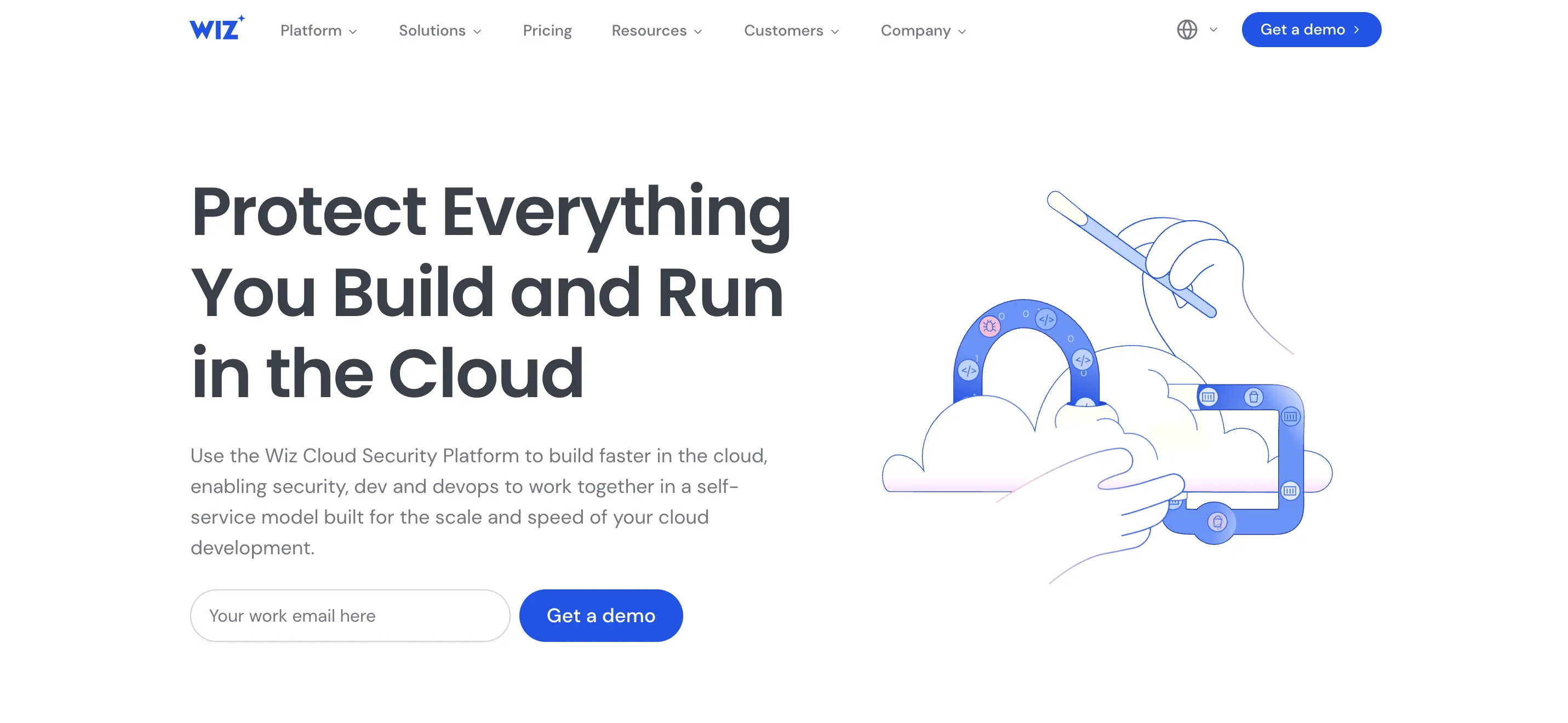

3. オルカセキュリティ

オルカはSideScanningを先駆け、エージェントなしで仮想マシンやコンテナを見通すことができます。**データセキュリティ(DSPM)**を優先するチームのための頼りになる代替手段です。

- 主な特徴: エージェントレスのワークロードスキャン; S3バケットやデータベースにわたる機密データの発見。

- コア差別化要因: エージェントの展開による摩擦なしにOS、アプリ、データへの「フルスタック」可視性を提供する統一データモデル。

- 利点: 管理されていない資産への深い可視性; コンプライアンス監査に最適。

- 欠点: eBPFベースのツールのアクティブなランタイム「プロセスキリング」機能が欠如している。

- 最適: データセキュリティとSideScanning

4. シスディグセキュア

アクティブブロッキングとKubernetesフォレンジックスをFortiCNAPPの行動モデリングより優先する場合、Sysdigが標準です。これはオープンソースのFalcoプロジェクトに基づいて構築されています。

- 主な特徴: eBPFベースのランタイム保護;Kubernetesネイティブの脅威検出。

- コア差別化要因: カーネルレベルの攻撃をリアルタイムで検出し、許可されていないシェルやプロセスのブロックを可能にします。

- 利点: 最高クラスのコンテナセキュリティ;深い事後フォレンジックス。

- 欠点: 高い技術的負担;すべてのノードにエージェントの展開が必要。

- 最適な用途: Kubernetesフォレンジックスとアクティブブロッキング

5. Prisma Cloud (Palo Alto Networks)

「ヘビー級」の代替品。Prisma Cloudは、ファイアウォールからクラウドポスチャーまで、セキュリティスタック全体を一つのベンダーに統合したい組織向けです。

- 主な特徴: 統一されたポリシー・アズ・コード;Palo Altoのグローバル脅威インテリジェンスとの深い統合。

- コア差別化要因: 高度に規制された業界が360度のコンプライアンス報告を必要とする場合に最も包括的なプラットフォームです。

- 利点: コードからネットワークセキュリティまでをカバー。

- 欠点: 管理が非常に複雑;しばしば「Prisma管理者」の専任チームが必要。

- 最適な用途: エンタープライズ統合とポリシー・アズ・コード

6. CrowdStrike Falcon Cloud Security

CrowdStrikeは、クラウドセキュリティをエンドポイントセキュリティのように機能させたいチーム向けです。同じ統合されたFalcon Agent上に構築されており、脅威ハンティングを最優先としています。

- 主な特徴: 24/7のマネージド検出と対応(MDR);統合されたアイデンティティ保護(CIEM)。

- コア差別化要因: 業界をリードする脅威インテリジェンスを、クラウドワークロードとローカルエンドポイントの両方に対応する単一のエージェントと組み合わせています。

- 利点: 世界クラスの侵害防止;すでにCrowdStrikeエコシステムにいる場合はシームレス。

- 欠点: 専門的なAppSecツールに比べて「Shift Left」/開発者側のコードスキャンへの注力が少ない。

- 最適: 脅威ハンティングとEDR統合

7. SentinelOne Singularity Cloud

SentinelOneは、自律セキュリティに焦点を当てたAIファーストの代替手段です。リアルタイムで脅威を追跡するAIを必要とするスリムなSOCチームに最適です。

- 主な特徴: 攻撃者の戦術を解読するオフェンシブAIエンジン;クラウドワークロードのための自動マルウェア分析。

- コア差別化要因: クラウド全体で攻撃のライフサイクル全体を自律的に追跡する「ストーリーライン」技術を使用しています。

- 利点: 非常に強力な「ゼロデイ」検出;高いSOC自動化度。

- 欠点: 主にエージェントベースのソリューションであり、導入により多くの労力がかかる可能性があります。

- 最適: 自律SOCとAIハンティング

8. Snyk

FortiCNAPPに関する主な問題が、開発者がログインしないことである場合、Snykが代替手段となります。これはIDEとプルリクエストに組み込まれています。

- 主な特徴: ネイティブIDE統合; ライブラリのアップグレードとIaC修正のための自動PR。

- コア差別化要因: 開発者向けに特化して構築された業界最大の独自脆弱性データベース。

- 利点: 大規模な開発者の採用; クラウドに到達する前にバグをキャッチ。

- 欠点: クラウドランタイム保護はAppSec機能に次ぐものです。

- 最適: 開発者の採用とコードセキュリティ

9. Check Point CloudGuard

CloudGuardは、オンプレミスとクラウド環境全体で厳格なネットワークセキュリティと統一されたファイアウォールポリシーを維持する必要があるチームにとって最強の代替手段です。

- 主な特徴: 高精度のクラウドネットワークセキュリティ; 自動姿勢管理(CSPM)。

- コア差別化要因: 物理データセンターファイアウォールと同じセキュリティポリシーをクラウドで適用する能力。

- 利点: 成熟したネットワークレベルの予防; 強力なAPIセキュリティ。

- 欠点: インターフェースは、現代のエージェントレススタートアップと比較して「レガシー」に感じることがあります。

- 最適: ネットワークセキュリティとハイブリッドクラウド

10. Uptycs

Uptycsは、SQLを主要なセキュリティ言語として使用するユニークな代替手段です。データベースのようにフリート全体を「クエリ」したいチームに最適です。

- 主な特徴: エンドポイント、クラウド、コンテナ全体にわたるSQL駆動の統一された可視性。

- コア差別化要因: あなたの資産内のすべてのプロセス、ファイル、接続の単一のグローバル検索可能なインベントリ。

- 利点: 驚異的な資産管理とフォレンジックス; カスタムレポート作成に非常に強力。

- 欠点: osquery/SQLに慣れたより技術的なチームが必要。

- 最適な用途: 資産管理とSQLクエリ

FAQ: 2026年のセキュリティの現実

なぜFortiCNAPP/Laceworkから移行するのですか?

多くのチームが運用摩擦のために切り替えます。Laceworkの異常検出は強力ですが、「コンテキストのない」アラートを生成することがあり、開発者が時間を割けない手動調査が必要です。

PlexicusはFortiCNAPPの異常検出を置き換えますか?

Plexicusは修復に焦点を当てています。リスクを監視しながら、その主な価値は異常を引き起こす脆弱性を修正するのを助けることです。2026年には、「何か変なものを見る」から「パッチを提出する」までを60秒以内に移行することが目標です。

ハイブリッドクラウドにエージェントレスセキュリティは十分ですか?

ほとんどの2026年のワークフローにおいて、はい。エージェントレスツール(Plexicus、Wiz、Orca)は、クラウド全体の100%にわたる脅威を即座に可視化することができ、これはしばしば、プロビジョニングに成功したサーバーの20%にのみ深いエージェントを持つことよりも価値があります。