Co to jest CI Gating?

TL;DR

CI Gating to zautomatyzowany mechanizm „stop-the-line” w procesie deweloperskim. Oceni on kod pod kątem polityk bezpieczeństwa i jakości, blokując każdy commit, który nie spełnia wymagań. Jest to podstawa Shift-Left Security.

Definicja: Zrozumienie CI Gating

CI Gating (Continuous Integration Gating) odnosi się do użycia zautomatyzowanych punktów kontrolnych, które weryfikują zmiany w kodzie przed ich scaleniem do wspólnego repozytorium. Można to porównać do cyfrowego filtra dla bazy kodu; jeśli fragment kodu jest niebezpieczny, źle sformatowany lub łamie istniejącą logikę, brama pozostaje zamknięta.

W kontekście ASPM (Application Security Posture Management), CI Gating jest warstwą egzekwującą, która przekształca widoczność bezpieczeństwa w rzeczywistą prewencję ryzyka.

Jak działa CI Gating

Proces rozpoczyna się w momencie, gdy deweloper zgłasza Pull Request (PR). Silnik CI (taki jak GitHub Actions lub Jenkins) uruchamia przepływ pracy, który przeprowadza kod przez kilka „bram”:

Bramy bezpieczeństwa

Skanuje podatności za pomocą SAST, SCA i Wykrywanie Tajemnic. Jeśli zostanie znaleziony wysoki poziom CVE, budowa kończy się niepowodzeniem.

Bramki Jakości

Mierzy Pokrycie Kodem i Testy Jednostkowe. Jeśli testy spadną poniżej określonego progu (np. 80%), bramka blokuje scalanie.

Bramki Zgodności

Sprawdza naruszenia licencji lub odejścia od standardów architektury organizacyjnej.

Gdy wszystkie bramki zwrócą status „Sukces”, kod jest „odblokowany” i gotowy do przeglądu przez człowieka lub automatycznego wdrożenia.

Dlaczego Bramki CI są Niezbędne

Współczesne tworzenie oprogramowania rozwija się zbyt szybko, aby przeprowadzać ręczne przeglądy bezpieczeństwa. Bramki CI zapewniają trzy kluczowe zalety:

- Zapobieganie Zamiast Leczenia: Znacznie taniej jest zablokować podatność na etapie PR niż naprawiać ją w produkcji.

- Eliminacja Zmęczenia Alarmami: Poprzez zatrzymanie „szumu” (znanych podatności i błędów składniowych) na wczesnym etapie, zespoły bezpieczeństwa mogą skupić się na zagrożeniach o wysokim kontekście, zamiast ścigać tysiące alertów w czasie rzeczywistym.

- Standaryzacja: Zapewnia, że każdy deweloper, niezależnie od poziomu doświadczenia, przestrzega tych samych standardów bezpieczeństwa i jakości.

Perspektywa Plexicus: Inteligentne Bramki

W Plexicus wierzymy, że bramki nie powinny być wąskim gardłem. Tradycyjne bramki bezpieczeństwa często blokują deweloperów przed lukami, które stanowią minimalne ryzyko w rzeczywistym świecie, tworząc tarcia między zespołami bezpieczeństwa a inżynierii.

Inteligentne bramkowanie CI w Plexicus wykorzystuje:

- Integracja EPSS: Priorytetyzuje luki w zabezpieczeniach na podstawie rzeczywistego prawdopodobieństwa ich wykorzystania w środowisku, a nie tylko teoretycznych ocen powagi. Platforma wykorzystuje dane EPSS (Exploit Prediction Scoring System) do ważenia wyników, upewniając się, że tylko luki z rzeczywistym ryzykiem wykorzystania uruchamiają blokujące bramki.

- Plexicus Automatyczna Naprawa. Zamiast tylko oznaczać problemy, Plexicus automatycznie generuje konkretne poprawki kodu i tworzy pull requesty z naprawą. Deweloperzy otrzymują gotowe do połączenia rozwiązania wraz z każdą blokującą bramką, przekształcając potencjalne wąskie gardło w wykonalny przepływ pracy. To dramatycznie skraca czas od wykrycia do rozwiązania.

- Priorytetyzacja kontekstowa: Platforma rozróżnia luki w różnych kontekstach, takich jak pliki testowe versus API skierowane do produkcji, dokumentacja versus działający kod oraz kod przykładowy versus wdrożone systemy. Ten proces walidacji oparty na AI filtruje fałszywe alarmy i zapewnia, że tylko rzeczywiste zagrożenia bezpieczeństwa w kodzie produkcyjnym uruchamiają bramki.

Bramy bezpieczeństwa stają się narzędziami umożliwiającymi, a nie blokującymi. Deweloperzy otrzymują natychmiastowe, praktyczne poprawki dla rzeczywistych podatności, jednocześnie omijając niepotrzebne tarcia wynikające z fałszywych alarmów lub niskiego ryzyka.

W Plexicus możesz skonfigurować system bramkowania CI w kilku krokach:

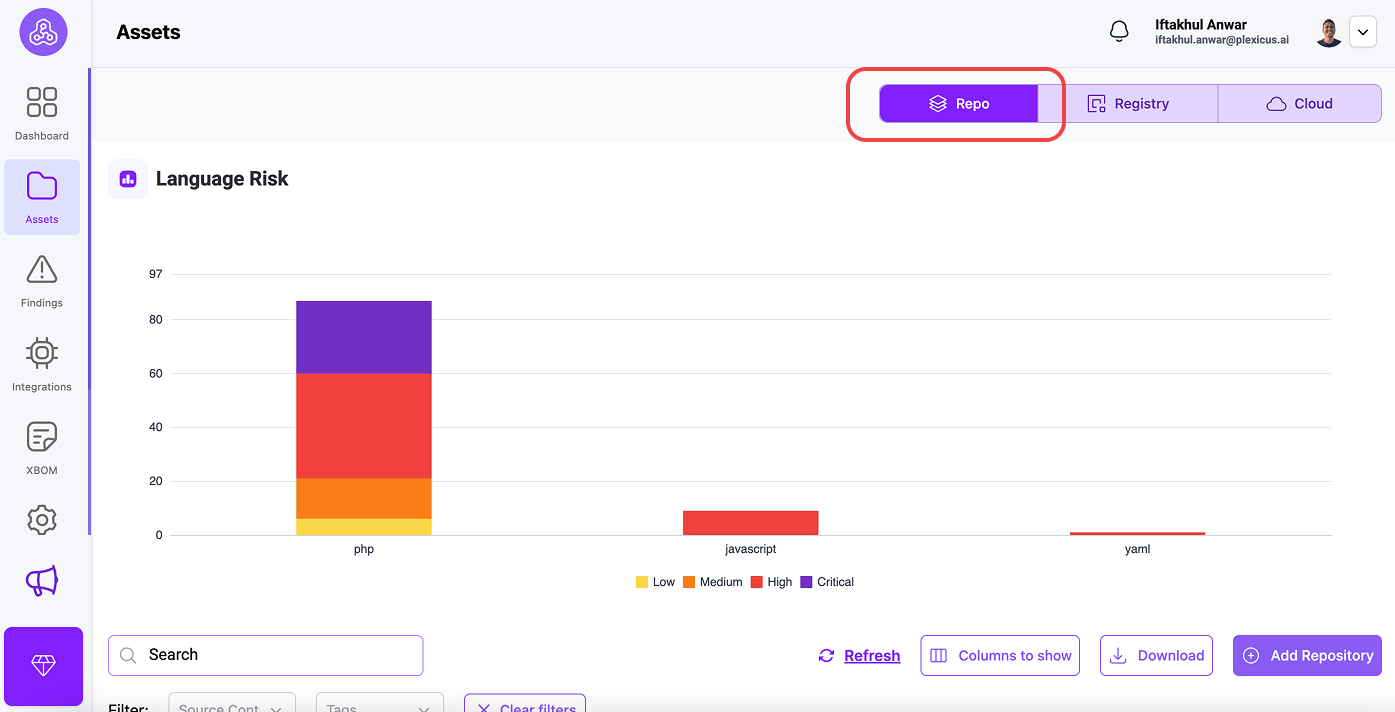

- Przejdź do menu Asset.

- W zakładce Repo znajdziesz swoje połączone repozytorium.

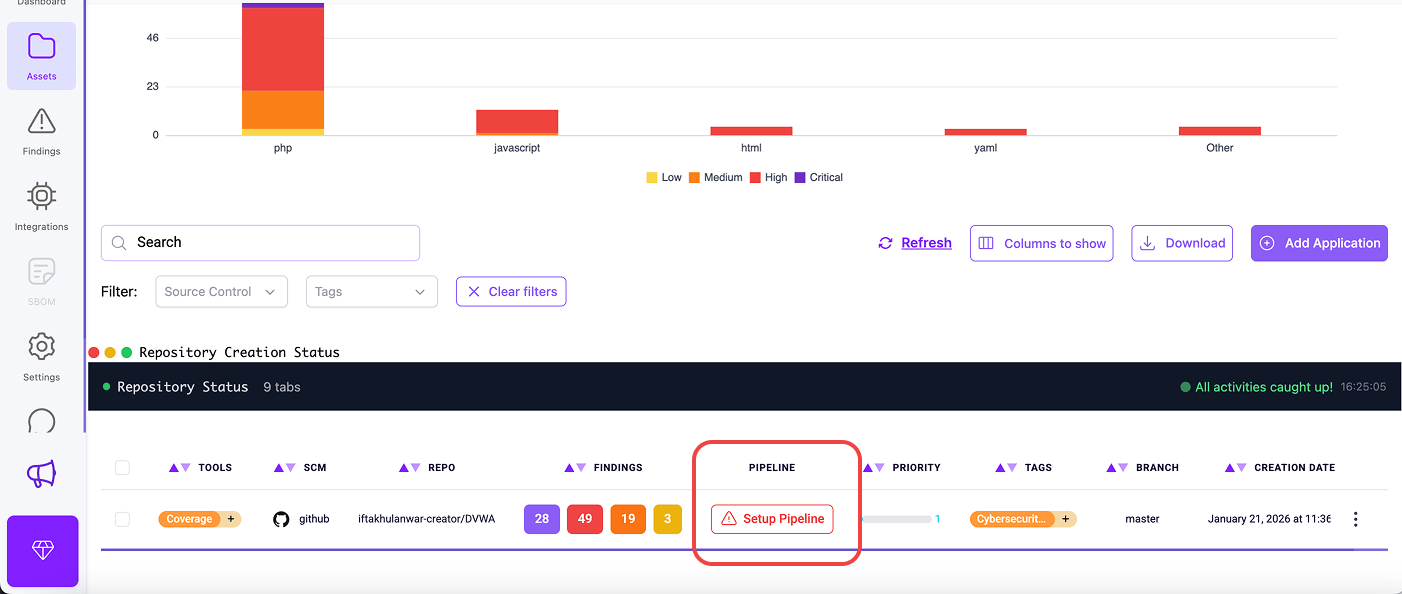

- Zlokalizuj repozytorium, w którym chcesz włączyć bramkowanie CI, i kliknij przycisk Setup Pipeline.

- Pojawi się okno dialogowe z potwierdzeniem wyjaśniające procedurę integracji. Kliknij “OK”, aby kontynuować.

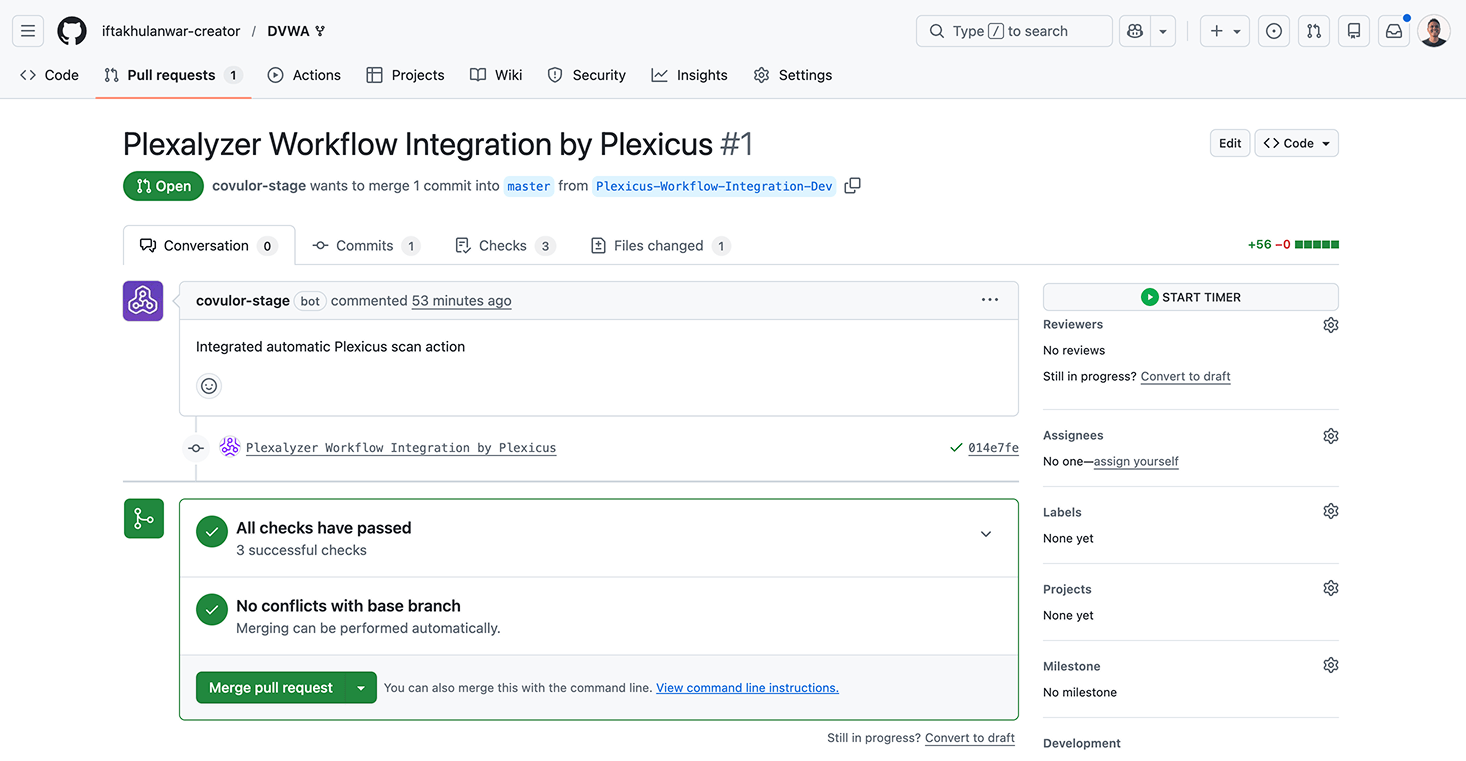

- Plexicus automatycznie tworzy nową gałąź integracyjną w Twoim repozytorium (nazwaną “Plexicus-Workflow-Integration”) a. Generowany jest pull request zawierający plik konfiguracyjny workflow n. Ten PR dodaje niezbędną konfigurację pipeline do Twojego repozytorium

- Zostaniesz przekierowany do swojej platformy kontroli źródła (GitHub, GitLab, Bitbucket lub Gitea)

- Przejrzyj pull request zawierający integrację workflow Plexicus

- Scal pull request, aby aktywować automatyczne skanowanie bezpieczeństwa

FAQs

Czy bramkowanie CI to to samo co Quality Gate?

CI Gating automatyzuje Quality Gates. Podczas gdy Quality Gate to ogólne pojęcie, które może obejmować ręczne zatwierdzenia, CI Gating to ściśle zautomatyzowana logika „fail/pass” w ramach potoku CI.

Co to jest „Hard Gate” vs. „Soft Gate”?

Hard Gate całkowicie uniemożliwia scalanie do momentu naprawienia problemu. Soft Gate (lub „Warning Gate”) pozwala na scalanie, ale oznacza problem do późniejszego rozwiązania lub ręcznego zatwierdzenia.

Czy gating spowalnia rozwój?

Tylko jeśli bramki są źle zoptymalizowane. Przeprowadzając szybkie kontrole (Linting/SAST) najpierw i używając skanowania przyrostowego, zespoły mogą utrzymać wysoką prędkość bez poświęcania bezpieczeństwa.

Powiązane terminy

- CI/CD Pipeline

- Shift-Left Security

- Software Composition Analysis (SCA)

- Zarządzanie podatnościami