Top 16 Ferramentas DevSecOps e Alternativas para 2026

DevSecOps tornou-se o padrão para a entrega de software moderno. As equipes não entregam mais o código para a segurança após o desenvolvimento. Até 2026, a segurança é uma parte compartilhada e automatizada de cada etapa do pipeline.

Com tantos fornecedores disponíveis, escolher a ferramenta certa pode ser difícil. Você precisa de uma plataforma completa, um scanner focado ou uma ferramenta de IA que corrige problemas automaticamente?

Neste guia, reunimos as principais ferramentas DevSecOps para testar em 2026. Essas plataformas apoiam sua implementação, permitindo colaboração segura, conformidade automatizada e governança de infraestrutura. Abordaremos o que cada ferramenta faz, seus prós e contras e exatamente qual solução legada ela substitui.

O que é uma ferramenta DevSecOps?

Uma ferramenta DevSecOps é qualquer software projetado para integrar práticas de segurança ao pipeline DevOps. Seu objetivo principal é automatizar verificações de segurança para que ocorram de forma rápida, frequente e no início do ciclo de vida de desenvolvimento (uma prática conhecida como deslocamento para a esquerda

Diferentemente das ferramentas de segurança tradicionais, que são executadas semanas após a escrita do código, as ferramentas DevSecOps são incorporadas ao fluxo de trabalho. Elas geralmente se enquadram nestas categorias:

- SAST (Static Application Security Testing): Escaneia o código-fonte em busca de bugs enquanto você digita.

- SCA (Software Composition Analysis): Verifica suas bibliotecas de código aberto em busca de vulnerabilidades conhecidas.

- IaC (Infrastructure as Code) Security): Escaneia arquivos Terraform ou Kubernetes para prevenir configurações incorretas na nuvem.

- DAST (Dynamic Application Security Testing): Ataca sua aplicação em execução para encontrar falhas em tempo real.

- Remediation Platforms: Novo para 2026, essas ferramentas usam IA para escrever automaticamente correções para os bugs encontrados.

Principais Ferramentas DevSecOps

Esta lista abrange as principais alternativas e concorrentes para diferentes necessidades. Seja você um desenvolvedor, engenheiro de plataforma ou CISO, essas ferramentas são importantes para manter seu pipeline seguro.

As melhores ferramentas DevSecOps incluem:

- Plexicus (Remediação com IA)

- Jit (Orquestração)

- Checkmarx (Segurança de Aplicações Empresariais)

- GitLab (Plataforma Tudo-em-Um)

- Spacelift (Política e Governança de IaC)

- Checkov (Varredura de IaC)

- Open Policy Agent (Política como Código)

- Snyk (Varredura Focada no Desenvolvedor)

- Trivy (Varredura Open Source)

- SonarQube (Qualidade de Código e SAST)

- Semgrep (SAST Personalizável)

- HashiCorp Vault (Gerenciamento de Segredos)

- Spectral (Varredura de Segredos)

- OWASP ZAP (Testes Dinâmicos)

- Prowler (Conformidade em Nuvem)

- KICS (Segurança de IaC Open Source)

1. Plexicus

Categoria: Remediação Orientada por IA

Melhor Para: Equipes que desejam automatizar a “correção”, não apenas a “descoberta”.

Plexicus representa a próxima geração de ferramentas DevSecOps. Enquanto scanners tradicionais criam ruído (alertas), a Plexicus foca no silêncio (correções). Ela usa agentes de IA avançados, especificamente seu mecanismo Codex Remedium, para analisar vulnerabilidades e gerar automaticamente Pull Requests com patches de código seguros.

- Principais Recursos:

- Codex Remedium: Um agente de IA que escreve código para corrigir vulnerabilidades.

- Plexalyzer: Varredura com reconhecimento de contexto que prioriza riscos acessíveis.

- Prós: Reduz drasticamente o Tempo Médio para Remediação (MTTR) e o esgotamento dos desenvolvedores.

- Contras: Foca fortemente na camada de “correção”, geralmente complementando uma ferramenta de detecção.

- Integração: 73+ integrações nativas em categorias principais:

- SCM: GitHub, GitLab, Bitbucket, Gitea

- SAST: Checkmarx, Fortify, CodeQL, SonarQube

- SCA: Black Duck, OWASP Dependency-Check

- Segredos: TruffleHog, GitLeaks

- IaC: Checkov, Terrascan

- Contêineres: Trivy, Grype

- CI/CD: GitHub Actions, Jenkins

- Nuvem: AWS, Azure, GCP

- Personalizado: API REST + webhooks para qualquer fluxo de trabalho

- Preço: Lançaremos o nível gratuito em breve para a comunidade

2. Jit

Categoria: Orquestração

Melhor Para: Unificar ferramentas de código aberto em uma única experiência.

Jit (Just-In-Time) é uma plataforma de orquestração que simplifica a segurança. Em vez de usar muitas ferramentas separadas, a Jit combina scanners open-source de ponta como Trivy, Gitleaks e Sempervox em uma única interface que funciona diretamente em seus Pull Requests.

- Principais Recursos:

- Planos de Segurança: “Segurança como Código” que implanta automaticamente os scanners corretos.

- Experiência Unificada: Agrega descobertas de múltiplas ferramentas em uma única visualização.

- Prós: Ótima alternativa para suítes empresariais caras; excelente experiência do desenvolvedor.

- Contras: Personalizar as flags subjacentes dos scanners open-source pode ser complicado às vezes.

- Integração:

- Integração nativa com GitHub, GitLab, Bitbucket e Azure DevOps como fontes SCM.

- Conecta-se a mais de 30 scanners e ferramentas de nuvem/runtime; envia tickets para Jira e outros rastreadores de trabalho.

- Preço:

- Gratuito para 1 desenvolvedor via GitHub Marketplace.

- O plano Growth começa em $50 por desenvolvedor/mês, faturado anualmente; Enterprise é personalizado.

3. Checkmarx

Categoria: Segurança de Aplicações Empresariais (AppSec)

Melhor Para: Grandes organizações que precisam de testes de segurança profundos e centralizados em todo o SDLC.

Checkmarx é uma das plataformas DevSecOps mais consolidadas, focada em testes abrangentes de segurança de aplicações. Diferentemente de ferramentas mais recentes voltadas para desenvolvedores, a Checkmarx enfatiza profundidade, governança e cobertura, tornando-se uma referência para empresas e setores regulamentados. Sua plataforma unificada, Checkmarx One, consolida SAST, SCA, DAST, segurança de API e muito mais em uma única solução.

- Principais Características:

- SAST (Análise Estática): Escaneia o código-fonte no início do desenvolvimento para detectar vulnerabilidades antes da implantação.

- SCA (Segurança de Código Aberto): Detecta vulnerabilidades e riscos de licenciamento em dependências.

- DAST e Segurança de API: Testa aplicações e APIs em execução para cenários de ataque do mundo real.

- Plataforma Unificada (Checkmarx One): Painel centralizado com insights correlacionados em todos os tipos de varredura.

- Prós:

- Cobertura de segurança abrangente e de nível empresarial em todo o SDLC.

- Fortes capacidades de conformidade e governança.

- Amplo suporte a linguagens e frameworks.

- Contras:

- Caro e geralmente requer contratos empresariais.

- Pode gerar falsos positivos e exigir ajustes.

- Integração mais lenta e configuração mais pesada em comparação com ferramentas modernas.

- Integração:

- SCM: GitHub, GitLab, Bitbucket, Azure DevOps

- IDEs: VS Code, IntelliJ, plugins JetBrains

- CI/CD: Jenkins, GitHub Actions, Azure Pipelines (via CLI/plugins)

- Ticketing/Colaboração: Jira e outras ferramentas de rastreamento de problemas

- Contêiner e Nuvem: Integra-se com registros de contêiner e pipelines nativos da nuvem

- Preço: Preço empresarial personalizado (geralmente baseado em cotação; varia conforme escala e módulos).

4. Spacelift

Categoria: Infraestrutura como Código (IaC)

Melhor Para: Governança de políticas e conformidade para Terraform.

Spacelift é uma plataforma de orquestração focada em segurança de infraestrutura. Diferente de ferramentas CI/CD padrão, o Spacelift trabalha em conjunto com o Open Policy Agent (OPA) para aplicar políticas. Ele impede a criação de infraestrutura não conforme, como buckets S3 públicos.

- Principais Recursos:

- Integração com OPA: Bloqueia implantações que violam políticas.

- Detecção de Desvio: Alerta se o estado ativo da nuvem se desvia do seu código.

- Blueprints de Autoatendimento: Modelos de infraestrutura seguros e pré-aprovados.

- Prós: A melhor ferramenta para equipes de Platform Engineering que gerenciam Terraform em escala.

- Contras: Plataforma paga; excessiva para equipes pequenas que apenas executam scripts simples.

- Integração:

- Integra-se com os principais provedores de VCS (GitHub, GitLab, Bitbucket, Azure DevOps).

- Suporta Terraform, OpenTofu, Terragrunt, Pulumi e Kubernetes como backends de IaC, além de integrações com provedores de nuvem via OIDC.

- Preço:

- Plano gratuito: 2 usuários, 1 worker público, recursos principais, gratuito para sempre.

- Starter / Starter+: “A partir de” (aproximadamente ~$399/mês) com 10+ usuários e 2 workers públicos; Business e Enterprise são sob consulta e escalam com workers e recursos

5. Snyk

Categoria: Segurança Focada no Desenvolvedor

Melhor Para: Integrar segurança ao fluxo de trabalho diário do desenvolvedor.

Snyk é frequentemente o padrão contra o qual outras ferramentas DevSecOps são medidas. Ele cobre todo o espectro: código, dependências, contêineres e infraestrutura. Seu superpoder é o design focado no desenvolvedor; ele encontra os desenvolvedores onde eles trabalham (IDE, CLI, Git).

- Principais Recursos:

- Banco de Dados de Vulnerabilidades: Um banco de dados proprietário que geralmente é mais rápido que fontes públicas.

- PRs de Correção Automatizada: Atualizações com um clique para bibliotecas vulneráveis.

- Prós: Alta adoção por desenvolvedores e ampla cobertura.

- Contras: Pode se tornar caro em escala empresarial.

- Integração:

- Plugins de IDE (VS Code, IntelliJ, JetBrains), CLI e plugins de CI para os principais sistemas de CI/CD.

- Integrações para GitHub, GitLab, Bitbucket, Azure Repos e registros em nuvem (ECR, GCR, Docker Hub, etc.).

- Preço:

- Nível gratuito com testes e projetos limitados.

- Planos pagos geralmente começam a partir de $25/mês por desenvolvedor contribuinte, com um mínimo de 5 desenvolvedores contribuintes, até 10

6. Trivy

Categoria: Varredura de Código Aberto

Melhor Para: Varredura versátil e leve.

Criado pela Aqua Security, o Trivy é o canivete suíço dos scanners. É um único binário que escaneia sistemas de arquivos, repositórios git, imagens de contêiner e configurações do Kubernetes. É rápido, sem estado e perfeito para pipelines de CI.

- Principais Características:

- Abrangente: Escaneia pacotes do SO, dependências de linguagem e IaC.

- Suporte a SBOM: Gera facilmente a Lista de Materiais de Software.

- Prós: Gratuito, de código aberto e incrivelmente fácil de configurar.

- Contras: Relatórios são básicos em comparação com plataformas pagas.

- Integração:

- Funciona como CLI ou contêiner em qualquer CI/CD (GitHub Actions, GitLab CI, Jenkins, CircleCI, etc.).

- Integra-se com Kubernetes (webhooks de admissão) e registros de contêineres por meio de comandos simples.

- Preço:

- Gratuito e de código aberto (Apache 2.0).

- Custo comercial apenas ao usar a plataforma empresarial da Aqua.

7. Checkov

Categoria: Análise Estática de IaC

Melhor Para: prevenir configurações incorretas na nuvem.

Desenvolvido pela Prisma Cloud, o Checkov escaneia seu código de infraestrutura (Terraform, Kubernetes, ARM) antes da implantação. Ajuda a prevenir erros como expor a porta 22 ou criar bancos de dados não criptografados.

- Principais Características:

- 2000+ Políticas: Verificações pré-construídas para CIS, SOC 2 e HIPAA.

- Varredura de Grafos: entende as relações entre recursos.

- Prós: O padrão da indústria para varredura de segurança do Terraform.

- Contras: Pode ser ruidoso com falsos positivos se não for ajustado.

- Integração:

- Primeiro em CLI; executa localmente ou em CI (GitHub Actions, GitLab CI, Bitbucket, Jenkins, etc.).

- Integra-se com os principais formatos de IaC (Terraform, CloudFormation, Kubernetes, ARM, Helm).

- Preço:

- O Checkov principal é gratuito e de código aberto.

- Recursos pagos vêm via Prisma Cloud (cotação empresarial).

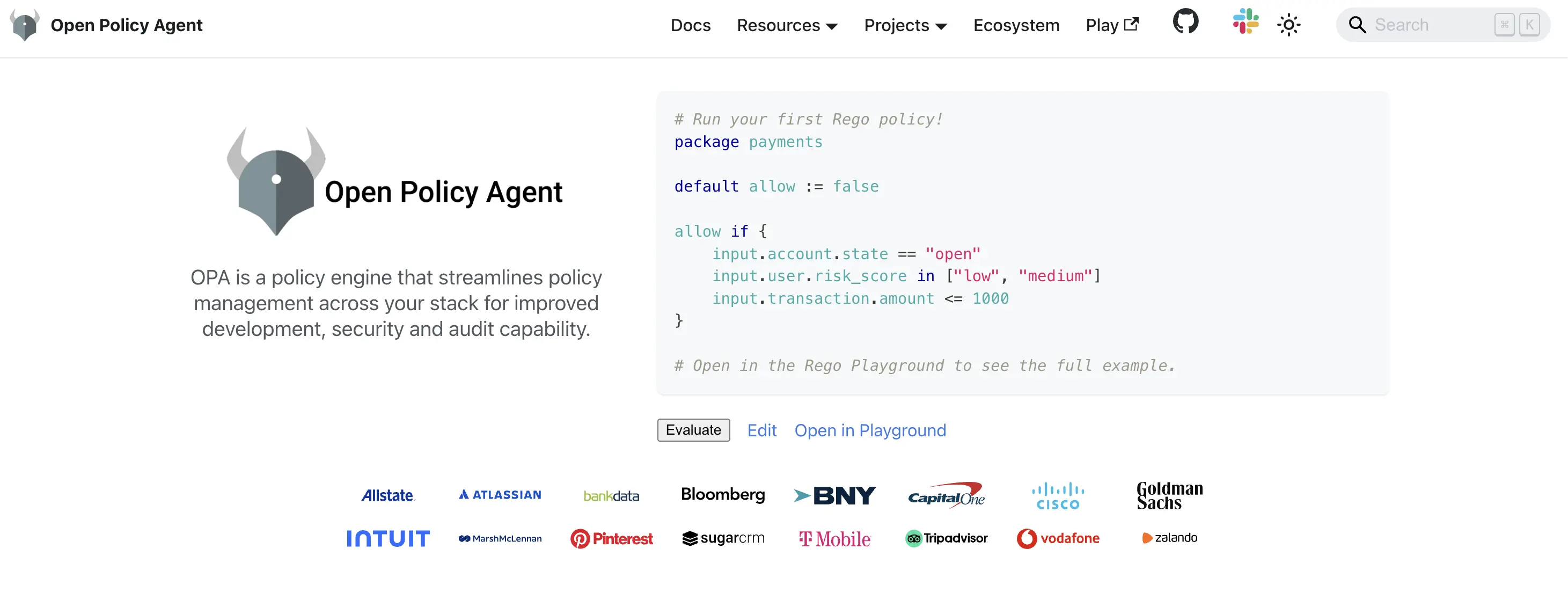

8. Open Policy Agent (OPA)

Categoria: Política como Código

Melhor Para: Aplicação universal de políticas.

OPA é o componente central por trás de muitas outras ferramentas. Ele permite que você escreva políticas como código usando a linguagem Rego e as aplique em toda a sua pilha, incluindo controladores de admissão do Kubernetes, planos do Terraform e autorização de aplicativos.

- Principais Características:

- Linguagem Rego: Uma forma unificada de consultar e aplicar regras em dados JSON.

- Lógica Desacoplada: Mantém a política separada do código da aplicação.

- Prós: Flexibilidade “escreva uma vez, aplique em todos os lugares”.

- Contras: Curva de aprendizado íngreme para a linguagem Rego.

- Integração:

- Incorpora-se como sidecar, biblioteca ou serviço de política centralizado em microsserviços.

- Comumente integrado com Kubernetes (Gatekeeper), Envoy, Terraform (via ferramentas como Spacelift) e aplicativos personalizados via REST/SDK.

- Preço:

- Gratuito e de código aberto.

- Apenas custa infraestrutura e qualquer plano de controle comercial (ex.: Styra, Spacelift) que use OPA.

9. SonarQube

Categoria: Qualidade de Código & SAST

Melhor Para: Manter código limpo e seguro.

SonarQube trata a segurança como parte da qualidade geral do código. Ele verifica bugs, vulnerabilidades e cheiros de código. Muitas equipes usam seus Portões de Qualidade para impedir que código de baixa qualidade seja mesclado.

- Principais Características:

- Portões de Qualidade: Critérios de Aprovação/Reprovação para builds.

- Período de Vazamento: Foca os desenvolvedores na correção apenas de novos problemas.

- Prós: Melhora a capacidade de manutenção geral, não apenas a segurança.

- Contras: Requer uma configuração dedicada de servidor/banco de dados (diferente de ferramentas mais leves).

- Integração:

- Integra-se com GitHub, GitLab, Bitbucket e Azure DevOps para decoração de PR.

- Funciona com a maioria das ferramentas de CI/CD por meio de scanners (Jenkins, GitLab CI, Azure Pipelines, etc.).

- Preço:

- A Edição Comunitária é gratuita.

- A edição em nuvem começa em $32/mês.

10. Semgrep

Categoria: SAST Personalizável

Melhor Para: Regras de segurança personalizadas e velocidade.

Semgrep (Semantic Grep) é uma ferramenta de análise estática rápida que permite escrever regras personalizadas em um formato semelhante a código. Engenheiros de segurança gostam dela por encontrar vulnerabilidades únicas específicas da sua empresa, sem os atrasos das ferramentas SAST tradicionais.

- Principais Características:

- Sintaxe de Regras: Definições de regras intuitivas e semelhantes a código.

- Cadeia de Suprimentos: Escaneia vulnerabilidades alcançáveis (recurso pago).

- Prós: Extremamente rápido e altamente personalizável.

- Contras: Recursos avançados estão bloqueados atrás do nível pago.

- Integração:

- Baseado em CLI; integra-se ao GitHub Actions, GitLab CI, CircleCI, Jenkins, etc.

- A plataforma Semgrep Cloud integra-se com provedores Git para comentários em PRs e painéis.

- Preço:

- O mecanismo Semgrep é gratuito e de código aberto.

- O plano pago (Team) começa em $40/mês por contribuidor, com até 10 contribuidores gratuitos.

11. HashiCorp Vault

Categoria: Gerenciamento de Segredos

Melhor Para: Segurança de confiança zero e segredos dinâmicos.

Vault é uma ferramenta líder para gerenciar segredos. Ela vai além de armazenar senhas, gerenciando também identidades. Seu recurso de Segredos Dinâmicos cria credenciais temporárias conforme necessário, reduzindo o risco de chaves de API estáticas e de longo prazo.

- Principais Características:

- Segredos Dinâmicos: credenciais efêmeras que expiram automaticamente.

- Criptografia como Serviço: protegendo dados em trânsito e em repouso.

- Prós: A maneira mais segura de gerenciar acesso em um mundo nativo em nuvem.

- Contras: Alta complexidade para gerenciar e operar.

- Integração:

- Integra-se com Kubernetes, provedores de nuvem (AWS, GCP, Azure), bancos de dados e ferramentas CI/CD por meio de plugins e APIs.

- Aplicações consomem segredos via API REST, sidecars ou bibliotecas.

- Preço:

- Vault de código aberto é gratuito (autogerenciado).

- HCP Vault Secrets tem um nível gratuito, depois cerca de $0,50 por segredo/mês, e clusters HCP Vault Dedicados a partir de aproximadamente $1,58/hora; Enterprise é sob consulta

12. GitLab

Categoria: Plataforma de Ponta a Ponta

Melhor Para: Consolidação de ferramentas.

GitLab incorpora segurança diretamente no pipeline CI/CD. Você não precisa gerenciar plugins, pois os scanners de segurança são executados automaticamente e mostram os resultados no widget de Merge Request.

- Principais Recursos:

- SAST/DAST Nativo: Scanners integrados para todas as principais linguagens.

- Painel de Conformidade: Visão centralizada da postura de segurança.

- Prós: Experiência de desenvolvedor contínua e redução da dispersão de ferramentas.

- Contras: Alto custo por usuário para os recursos de segurança (camada Ultimate).

- Integração:

- Plataforma DevOps completa: repositório Git, CI/CD, issues e segurança em um único aplicativo.

- Também se integra com SCM/CI externos, mas se destaca quando usado como plataforma principal.

- Preço:

- Sem camada Ultimate gratuita (apenas teste).

- Plano pago a partir de $29 por usuário/mês, cobrado anualmente.

13. Spectral

Categoria: Varredura de Segredos

Melhor Para: Detecção rápida de segredos.

Agora parte da Check Point, Spectral é um scanner focado em desenvolvedores. Ele encontra segredos codificados, como chaves, tokens e senhas, em código e logs. É construído para velocidade, para não desacelerar seu processo de build.

- Principais Características:

- Fingerprinting: Detecta segredos ofuscados.

- Monitor de Vazamentos Públicos: Verifica se seus segredos vazaram para o GitHub público.

- Prós: Rápido, baixo ruído e focado em CLI.

- Contras: Ferramenta comercial (compete com opções gratuitas como Gitleaks).

- Integração:

- Integração CLI em CI/CD (GitHub Actions, GitLab CI, Jenkins, etc.).

- Integrações SCM para GitHub/GitLab e ambientes nativos em nuvem.

- Preço:

- Nível gratuito para até 10 colaboradores e 10 repositórios.

- Plano Business por cerca de $475/mês para 25 colaboradores; Enterprise é personalizado.

14. OWASP ZAP

Categoria: DAST

Melhor Para: Testes de penetração automatizados e gratuitos.

ZAP (Zed Attack Proxy) é a ferramenta DAST gratuita mais amplamente utilizada. Ela testa sua aplicação externamente para encontrar vulnerabilidades em tempo de execução, como Cross-Site Scripting (XSS) e Injeção de SQL.

- Principais Características:

- Heads Up Display (HUD): Testes interativos no navegador.

- Automação: Scriptável para pipelines CI/CD.

- Prós: Gratuito, código aberto e amplamente suportado.

- Contras: Interface desatualizada; a configuração para aplicações modernas de página única pode ser complexa.

- Integração:

- Executa como proxy ou scanner headless em CI/CD.

- Integra-se com Jenkins, GitHub Actions, GitLab CI e outros pipelines via scripts e complementos oficiais.

- Preço:

- Gratuito e de código aberto.

- O único custo opcional é para suporte ou serviços gerenciados de terceiros.

15. Prowler

Categoria: Conformidade na Nuvem

Melhor para: Auditoria de segurança na AWS.

Prowler é uma ferramenta de linha de comando para avaliações e auditorias de segurança na AWS, Azure e GCP. Ela verifica suas contas na nuvem em relação a padrões como CIS, GDPR e HIPAA.

- Principais Recursos:

-

- Verificações de Conformidade: centenas de verificações pré-construídas.

- Multi-Nuvem: Suporta todos os principais provedores de nuvem.

- Prós: Leve, gratuito e abrangente.

- Contras: É um scanner de instantâneo (ponto no tempo), não um monitor em tempo real.

- Integração:

- Executa via CLI em ambientes locais ou CI/CD para auditorias periódicas.

- Pode enviar resultados para SIEMs ou painéis via formatos de exportação.

- Preço:

- Prowler Open Source é gratuito.

- Prowler pago começa com preço de $79/conta de nuvem por mês.

16. KICS

Categoria: IaC de Código Aberto

Melhor para: Varredura flexível de infraestrutura.

KICS (Keep Infrastructure as Code Secure) é uma ferramenta de código aberto semelhante ao Checkov. Ela escaneia muitos formatos, incluindo Ansible, Docker, Helm e Terraform.

- Principais Características:

- Suporte Abrangente: Escaneia quase qualquer formato de arquivo de configuração.

- Personalização de Consultas: Alimentado por OPA/Rego.

- Prós: Totalmente open-source e orientado pela comunidade.

- Contras: A saída da CLI pode ser verbosa sem uma interface de usuário.

- Integração:

- Baseado em CLI; integra-se a CI/CD (GitHub Actions, GitLab CI, Jenkins, etc.).

- Funciona com muitos formatos de IaC em pilhas multi-cloud.

- Preço:

- Gratuito e open source.

- Sem taxas de licença; apenas custos de infraestrutura e manutenção.

Por que usar ferramentas DevSecOps no SDLC?

Adotar essas ferramentas não é apenas sobre “ser seguro”; é sobre permitir velocidade sem risco.

-

Ciclos de Desenvolvimento Mais Rápidos:

Quando os desenvolvedores usam ferramentas como Jit ou Snyk, eles recebem feedback enquanto codificam, em vez de esperar semanas. Esse método “Shift Left” pode tornar a correção de bugs até 100 vezes mais barata.

-

Remediação Automatizada:

Ferramentas como Plexicus tiram o trabalho de corrigir vulnerabilidades dos ombros dos desenvolvedores. A automação não apenas encontra problemas, mas também os corrige.

-

Governança em Escala:

Ferramentas como Spacelift e OPA ajudam você a expandir sua infraestrutura enquanto mantém o controle. Você pode implantar em várias regiões com o mesmo nível de segurança, já que as políticas aplicam a segurança automaticamente.

-

Prontidão para Auditoria:

Em vez de correr antes de uma auditoria de conformidade, ferramentas DevSecOps como Prowler e Checkov ajudam você a se manter em conformidade o tempo todo. Elas fornecem logs e relatórios como prova.

Pontos-chave

- Ferramentas DevSecOps unem desenvolvimento, operações e segurança em um único fluxo de trabalho automatizado.

- O mercado está migrando da simples detecção de problemas para a correção deles, com ferramentas como Plexicus liderando o caminho com soluções baseadas em IA.

- Orquestração é importante. Ferramentas como Jit e GitLab facilitam as coisas ao combinar vários scanners em uma única visualização.

- Infraestrutura como Código precisa de suas próprias ferramentas de segurança. Spacelift e Checkov são opções de destaque para gerenciar recursos em nuvem de forma segura.

- A melhor ferramenta é aquela que seus desenvolvedores usarão. Foque na experiência do desenvolvedor e na integração fácil, em vez de apenas olhar listas de funcionalidades.