Vad är CI Gating?

TL;DR

CI Gating är en automatiserad “stoppa-linjen”-mekanism i utvecklingspipeline. Den utvärderar kod mot säkerhets- och kvalitetsregler och blockerar alla commits som inte uppfyller kraven. Det är grunden för Shift-Left Security.

Definition: Förstå CI Gating

CI Gating (Continuous Integration Gating) avser användningen av automatiserade kontrollpunkter som validerar kodändringar innan de slås samman i ett gemensamt arkiv. Tänk på det som ett digitalt filter för din kodbas; om en kodbit är osäker, dåligt formaterad eller bryter befintlig logik, förblir porten stängd.

I kontexten av ASPM (Application Security Posture Management), är CI Gating det genomförandelager som förvandlar säkerhetssynlighet till faktisk riskprevention.

Hur CI Gating Fungerar

Processen börjar i samma ögonblick som en utvecklare skickar in en Pull Request (PR). CI-motorn (som GitHub Actions eller Jenkins) triggar ett arbetsflöde som passerar koden genom flera “portar”:

Säkerhetsportar

Skannar efter sårbarheter med SAST, SCA, och Secret Detection. Om en hög allvarlighetsgrad CVE hittas, misslyckas bygget.

Kvalitetsgrindar

Mäter Kodtäckning och Enhetstester. Om testningen sjunker under en viss tröskel (t.ex. 80%), blockerar grinden sammanslagningen.

Efterlevnadsgrindar

Kontrollerar licensöverträdelser eller avvikelser från organisatoriska arkitekturstandarder.

När alla grindar returnerar en “Framgång”-status, är koden “avblockerad” och redo för mänsklig granskning eller automatiserad distribution.

Varför CI-gating är viktigt

Modern mjukvaruutveckling går för snabbt för manuella säkerhetsgranskningar. CI-gating ger tre kritiska fördelar:

- Förebyggande framför botemedel: Det är betydligt billigare att blockera en sårbarhet i PR-stadiet än att åtgärda den i produktion.

- Eliminering av larmtrötthet: Genom att stoppa “brus” (kända sårbarheter och syntaxfel) tidigt, kan säkerhetsteam fokusera på hot med hög kontext istället för att jaga tusentals larm under körning.

- Standardisering: Det säkerställer att varje utvecklare, oavsett erfarenhetsnivå, följer samma säkerhets- och kvalitetsstandarder.

Plexicus Perspektiv: Intelligent Gating

På Plexicus tror vi att avgränsningar inte bör vara en flaskhals. Traditionella säkerhetsgrindar blockerar ofta utvecklare från sårbarheter som utgör minimal verklig risk, vilket skapar friktion mellan säkerhets- och ingenjörsteam.

Intelligent CI-avgränsning i Plexicus utnyttjar:

- EPSS-integration: Prioriterar sårbarheter baserat på faktisk sannolikhet för exploatering i det vilda, inte bara teoretiska allvarlighetsgrader. Plattformen använder EPSS (Exploit Prediction Scoring System)-data för att väga fynd, vilket säkerställer att endast sårbarheter med verklig exploateringsrisk utlöser blockerande grindar.

- Plexicus Automatiserad Åtgärd. Istället för att bara flagga problem genererar Plexicus automatiskt specifika kodfixar och skapar pull requests med åtgärden. Utvecklare får färdiga lösningar att slå samman tillsammans med alla blockerande grindar, vilket förvandlar en potentiell flaskhals till ett handlingsbart arbetsflöde. Detta minskar dramatiskt tiden från upptäckt till lösning.

- Kontextuell Prioritering: Plattformen skiljer mellan sårbarheter i olika sammanhang, såsom testfiler kontra produktionsorienterade API, dokumentation kontra körbar kod och exempel på kod kontra distribuerade system. Denna AI-drivna valideringsprocess filtrerar bort falska positiva och säkerställer att endast verkliga säkerhetsrisker i produktionskod utlöser grindar.

Säkerhetsgrindar blir möjliggörare snarare än hinder. Utvecklare får omedelbara, handlingsbara lösningar för verkliga sårbarheter samtidigt som de undviker onödig friktion från falska positiva eller lågriskfynd.

I Plexicus kan du ställa in ett CI-gatingsystem med några få steg:

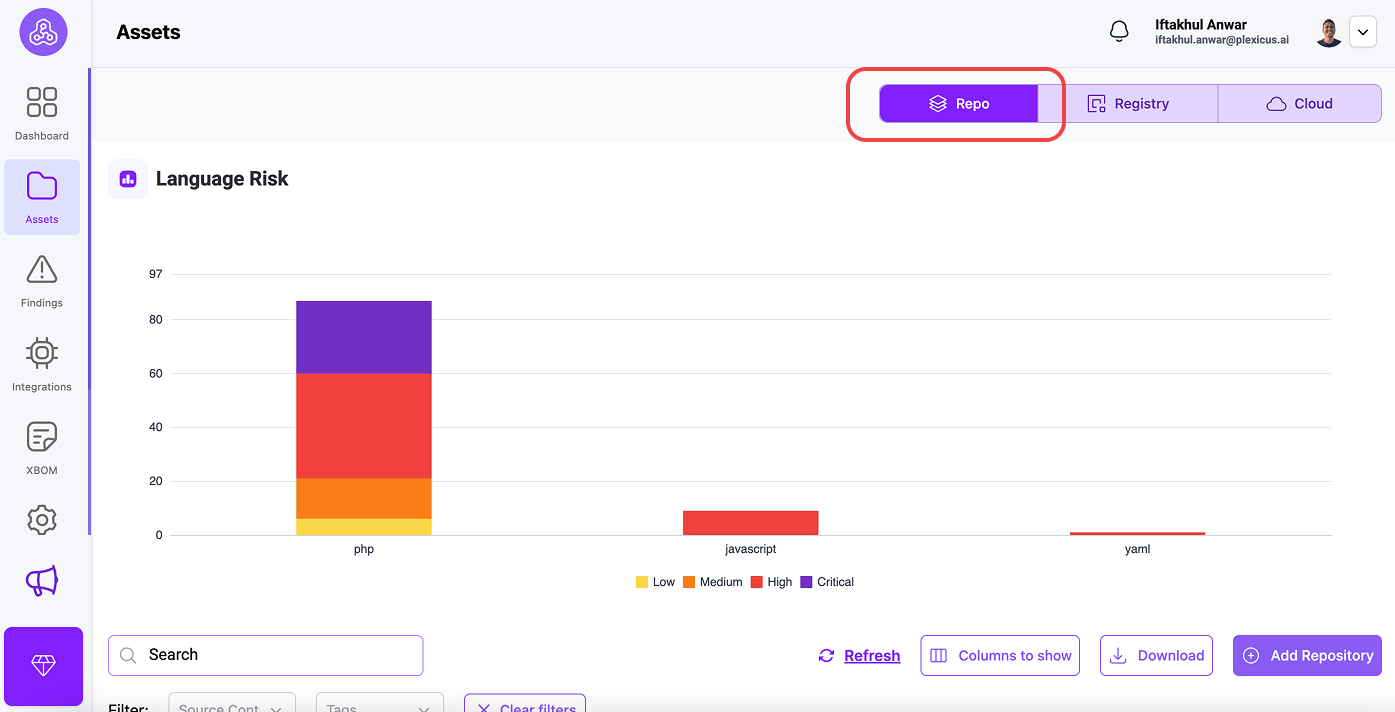

- Gå till menyn Asset.

- På fliken Repo hittar du ditt anslutna arkiv.

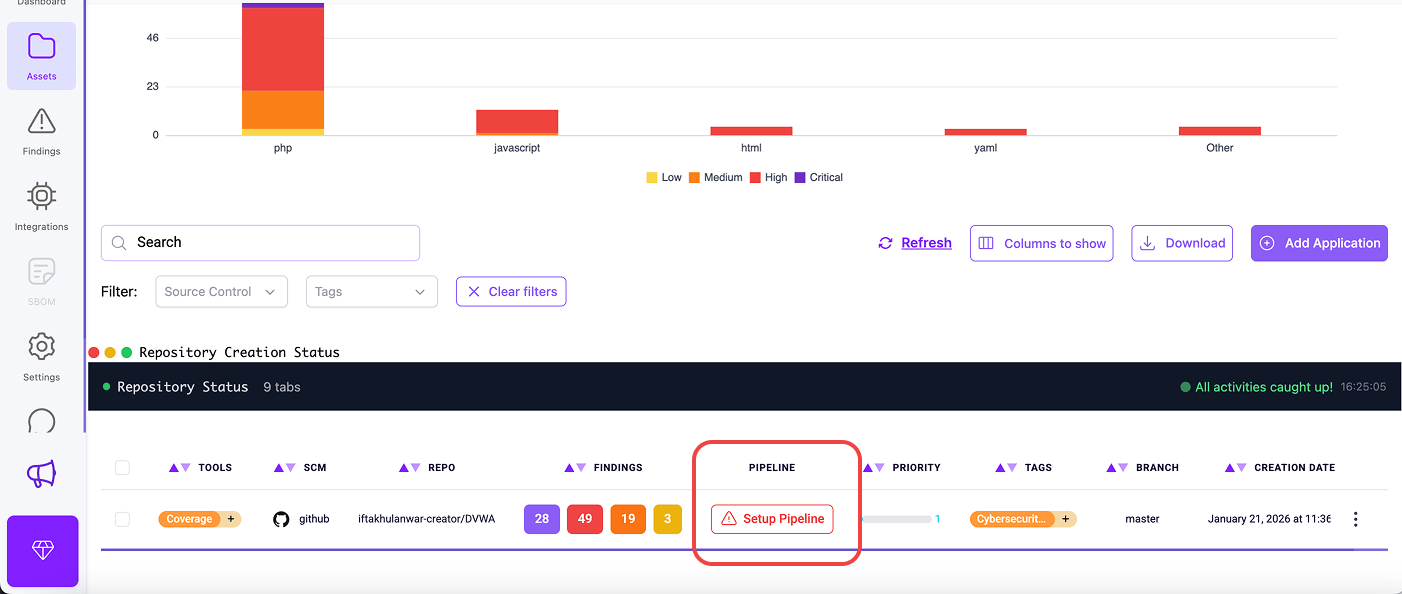

- Lokalisera det arkiv där du vill aktivera CI-gating och klicka på knappen Setup Pipeline.

- En bekräftelsedialog kommer att visas som förklarar integrationsproceduren. Klicka på “OK” för att fortsätta.

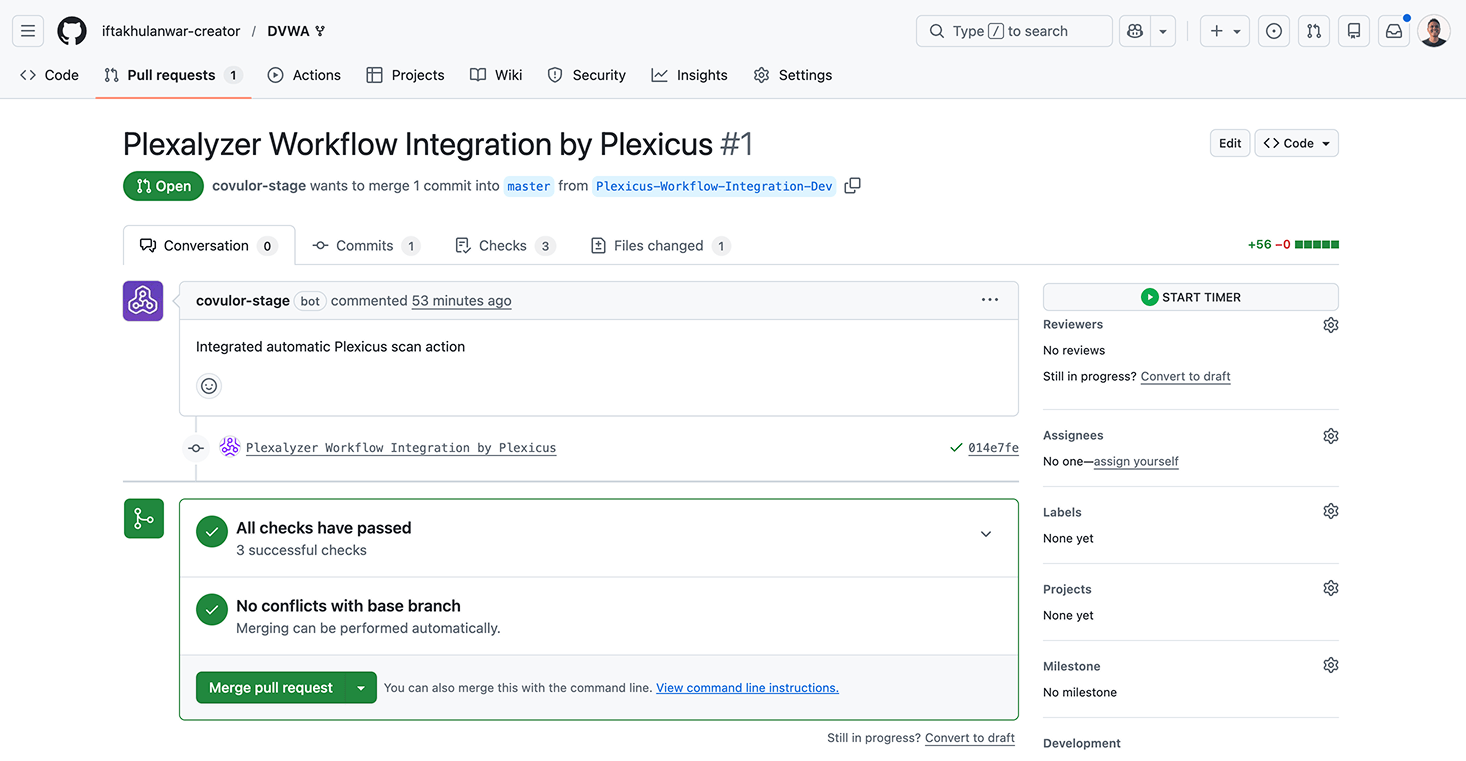

- Plexicus skapar automatiskt en ny integrationsgren i ditt arkiv (namngiven “Plexicus-Workflow-Integration”) a. En pull-begäran genereras som innehåller arbetsflödeskonfigurationsfilen n. Denna PR lägger till den nödvändiga pipeline-konfigurationen i ditt arkiv

- Du kommer att omdirigeras till din källkontrollplattform (GitHub, GitLab, Bitbucket eller Gitea)

- Granska pull-begäran som innehåller Plexicus arbetsflödesintegration

- Slå samman pull-begäran för att aktivera automatiserad säkerhetsskanning

Vanliga frågor

Är CI Gating detsamma som en kvalitetsgrind?

CI Gating automatiserar kvalitetsgrindar. Medan en kvalitetsgrind är ett allmänt koncept som kan inkludera manuella godkännanden, är CI Gating strikt den automatiserade “fail/pass”-logiken inom CI-pipelinen.

Vad är en “Hård Grind” vs. en “Mjuk Grind”?

En Hård Grind förhindrar sammanslagningen helt tills problemet är löst. En Mjuk Grind (eller “Varningsgrind”) tillåter sammanslagningen men markerar problemet för senare åtgärd eller manuellt godkännande.

Saktar grindar ner utvecklingen?

Endast om grindarna är dåligt optimerade. Genom att köra snabba kontroller (Linting/SAST) först och använda inkrementell skanning, kan team upprätthålla hög hastighet utan att offra säkerheten.

Relaterade Termer

- CI/CD Pipeline

- Shift-Left Security

- Software Composition Analysis (SCA)

- Sårbarhetshantering