أفضل 10 أدوات ASPM في عام 2026: توحيد أمان التطبيقات وتحقيق رؤية كاملة من الكود إلى السحابة

إدارة وضع أمان التطبيقات (ASPM) تساعد فرق DevSecOps في تأمين التطبيقات طوال دورة حياة البرمجيات، من الكود الأولي إلى نشر السحابة.

وفقًا لـ تحالف أمن السحابة (CSA)، فإن 23% فقط من المؤسسات لديها رؤية كاملة لبيئة السحابة الخاصة بها، و77% يعانون من شفافية أقل من المثلى في وضع الأمان. كما يقول أن جارتنر تتوقع أنه بحلول 2026، ستتبنى أكثر من 40% من المؤسسات التي تطور تطبيقات سحابية الأصل إدارة وضع أمان التطبيقات (ASPM) لتوحيد إدارة الثغرات عبر SDLC.

هذا التحول يتعلق بأكثر من مجرد العمل بكفاءة. إنه يتعلق بالحصول على الرؤية التي تحتاجها المؤسسات للبقاء آمنة مع تغير التهديدات باستمرار. تساعد ASPM الفرق على البقاء متوافقة وجاهزة لمواجهة المخاطر الجديدة. هذا الدليل سيساعدك في الوصول إلى تلك الحالة النهائية من خلال استكشاف أفضل 10 أدوات ASPM المتاحة في السوق، وتفصيل مزاياها وعيوبها وأسعارها وأفضل حالات استخدامها.

للحصول على المزيد من النصائح حول تأمين تطبيقاتك، تحقق من مدونة Plexicus.

لماذا تستمع إلينا؟

لدينا مئات من فرق DevSecOps التي تؤمن تطبيقاتها وواجهات برمجة التطبيقات والبنية التحتية باستخدام Plexicus.

Plexicus يتموضع كأول منصة معالجة تعتمد على الذكاء الاصطناعي، مقدمة نهجًا فريدًا لأمن التطبيقات. من خلال الجمع بين اكتشاف الأسرار، SAST، SCA، وفحص الثغرات الأمنية في واجهات برمجة التطبيقات في منصة شاملة واحدة، يجعل Plexicus من السهل رؤية وإدارة الثغرات الأمنية بفعالية. يقوم Plexicus ببناء منتجات أمنية ويثق به فرق الهندسة والأمن في جميع أنحاء العالم.

“لقد أصبح Plexicus جزءًا أساسيًا من أدوات الأمان لدينا. إنه مثل وجود مهندس أمان خبير متاح على مدار الساعة” - جينيفر لي، الرئيسة التنفيذية للتكنولوجيا في Quasar Cyber Security.

جدول مقارنة أدوات ASPM

| الأداة | القدرات الأساسية | القوة |

|---|---|---|

| Plexicus ASPM | SAST، SCA، DAST، أسرار، تكوين السحابة | سير عمل موحد مدفوع بالذكاء الاصطناعي |

| Cycode | تكامل ASPM + SCM | رؤية عميقة لـ DevSecOps |

| Apiiro | ASPM + تحديد أولويات المخاطر | سياق من الكود إلى السحابة |

| Wiz | ASPM + إدارة وضع أمان السحابة (CSPM) | رؤية كاملة للسحابة الأصلية |

| ArmorCode | ASPM + تنسيق الثغرات الأمنية | رائع لعمليات سير العمل المؤسسية |

| Kondukto | ASPM + تنسيق الأمان | سير عمل مركزي للثغرات الأمنية |

| Checkmarx One | ASPM + منصة AppSec مركزية للمطورين | AppSec موحدة للمؤسسات |

| Aikido Security | SAST + SCA + IaC | إعداد سهل، أمان شامل |

| Backslash Security | ASPM على مستوى الكود للتطبيقات السحابية الأصلية | سياق عميق للكود |

| Legit Security | ASPM مدفوع بالذكاء الاصطناعي | خفيف الوزن، يركز على الأتمتة |

أفضل أدوات ASPM (إدارة وضع أمان التطبيقات) للتحقق من أمان تطبيقك

1. Plexicus ASPM

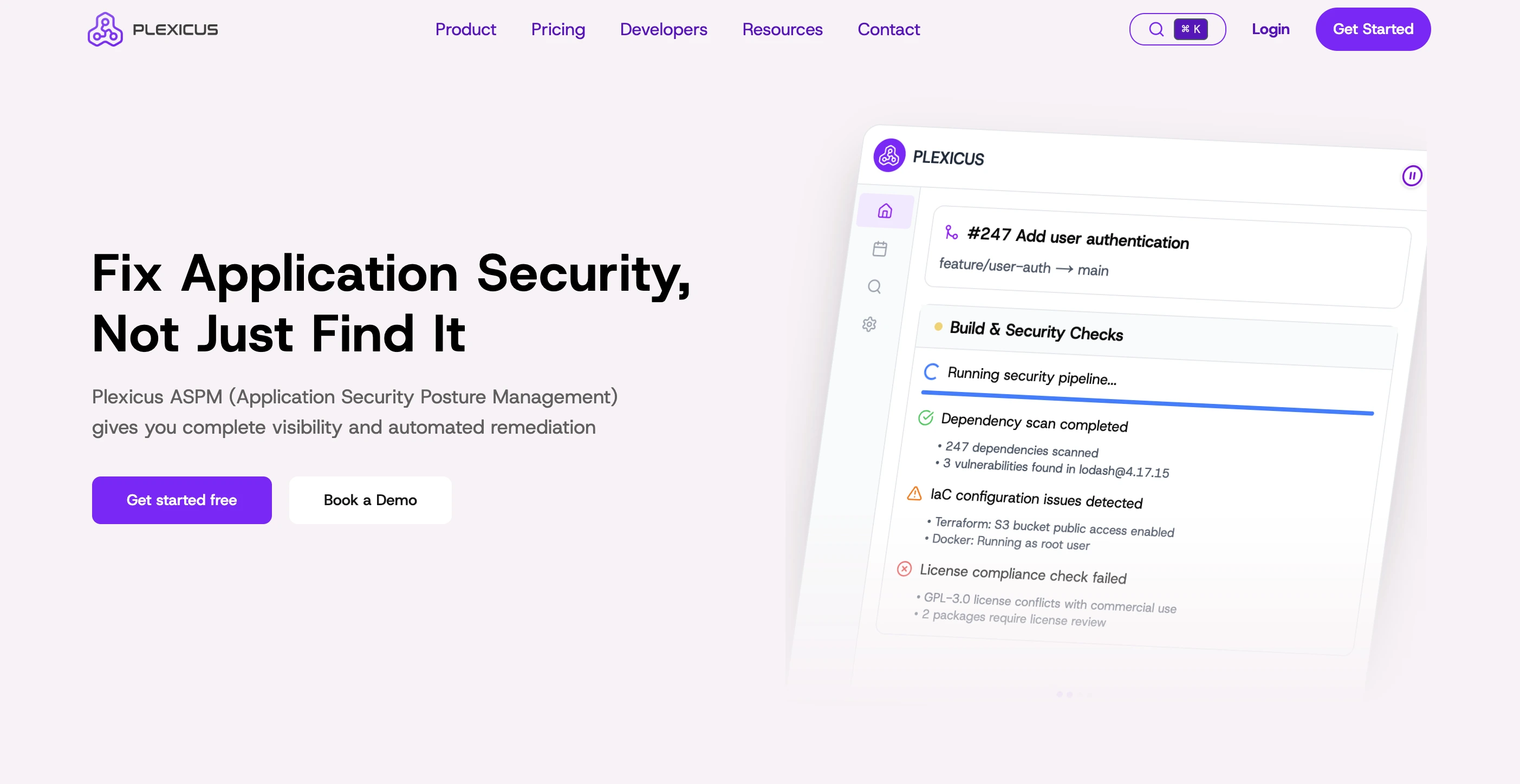

Plexicus ASPM هي منصة موحدة لإدارة وضع أمان التطبيقات مصممة لمساعدة فريق devsecops على إدارة أمان الكود إلى السحابة بكفاءة.

على عكس الأدوات المعزولة، يوحد Plexicus أدوات SAST، SCA، DAST، فحص الأسرار، ماسح الثغرات الأمنية لواجهة برمجة التطبيقات، وفحوصات تكوين السحابة، كل ذلك ضمن سير عمل واحد.

يوفر Plexicus ASPM أيضًا مراقبة مستمرة، وتحديد أولويات المخاطر، ومعالجة تلقائية عبر سلسلة توريد البرمجيات الخاصة بك. كما يتكامل مع أدوات المطورين مثل GitHub، GitLab، خطوط أنابيب CI/CD، والمزيد للسماح للمطورين بالعمل بسهولة مع مجموعة التكنولوجيا الحالية الخاصة بهم.

الميزات الرئيسية:

- الفحص الموحد عبر الكود، التبعيات، البنية التحتية، وواجهات برمجة التطبيقات: تقوم المنصة بإجراء تحليل الكود الثابت، فحص التبعيات (SCA)، فحوصات البنية التحتية ككود (IaC)، اكتشاف الأسرار، وفحص ثغرات واجهات برمجة التطبيقات من واجهة واحدة.

- الإصلاح المدعوم بالذكاء الاصطناعي: يقوم وكيل “Codex Remedium” تلقائيًا بتوليد إصلاحات الكود الآمنة، طلبات السحب، اختبارات الوحدة، والوثائق، مما يمكن المطورين من إصلاح المشكلات بنقرة واحدة.

- تكامل الأمان المتقدم: يتكامل بسلاسة مع GitHub، GitLab، Bitbucket، وعمليات CI/CD بحيث يتمكن المطورون من اكتشاف الثغرات مبكرًا، قبل الإنتاج.

- الامتثال للترخيص وإدارة SBOM: توليد وصيانة قائمة مواد البرمجيات SBOM تلقائيًا، فرض الامتثال للترخيص، واكتشاف المكتبات مفتوحة المصدر الضعيفة.

- حل الثغرات المستمر: مراقبة في الوقت الحقيقي وتسجيل المخاطر الديناميكي باستخدام خوارزميات خاصة تأخذ في الاعتبار البيانات العامة، تأثير الأصول، وذكاء التهديدات.

الإيجابيات:

- يجمع مجالات أمان التطبيقات المتعددة (SAST، SCA، DAST، API، السحابة/IaC) في منصة واحدة، مما يقلل من انتشار الأدوات ويبسط سير العمل.

- سير عمل يركز على المطور مع الإصلاح المدفوع بالذكاء الاصطناعي يقلل بشكل كبير من الوقت اللازم للإصلاح والاعتماد على الفرز الأمني اليدوي.

- تم بناؤه لبيئات سلاسل توريد البرمجيات الحديثة، بما في ذلك الخدمات المصغرة، المكتبات الخارجية، واجهات برمجة التطبيقات، والخدمات بدون خادم، مما يغطي كل شيء من الكود إلى النشر.

السلبيات:

- كمنصة شاملة، قد تحتاج المنظمات الناضجة إلى تخصيص التكاملات لتغطية الأنظمة القديمة جدًا أو المتخصصة.

- بسبب قدراتها الواسعة، قد تحتاج الفرق إلى وقت إضافي قليل لتكوين الإعدادات بالكامل واعتماد سير العمل الأوتوماتيكي.

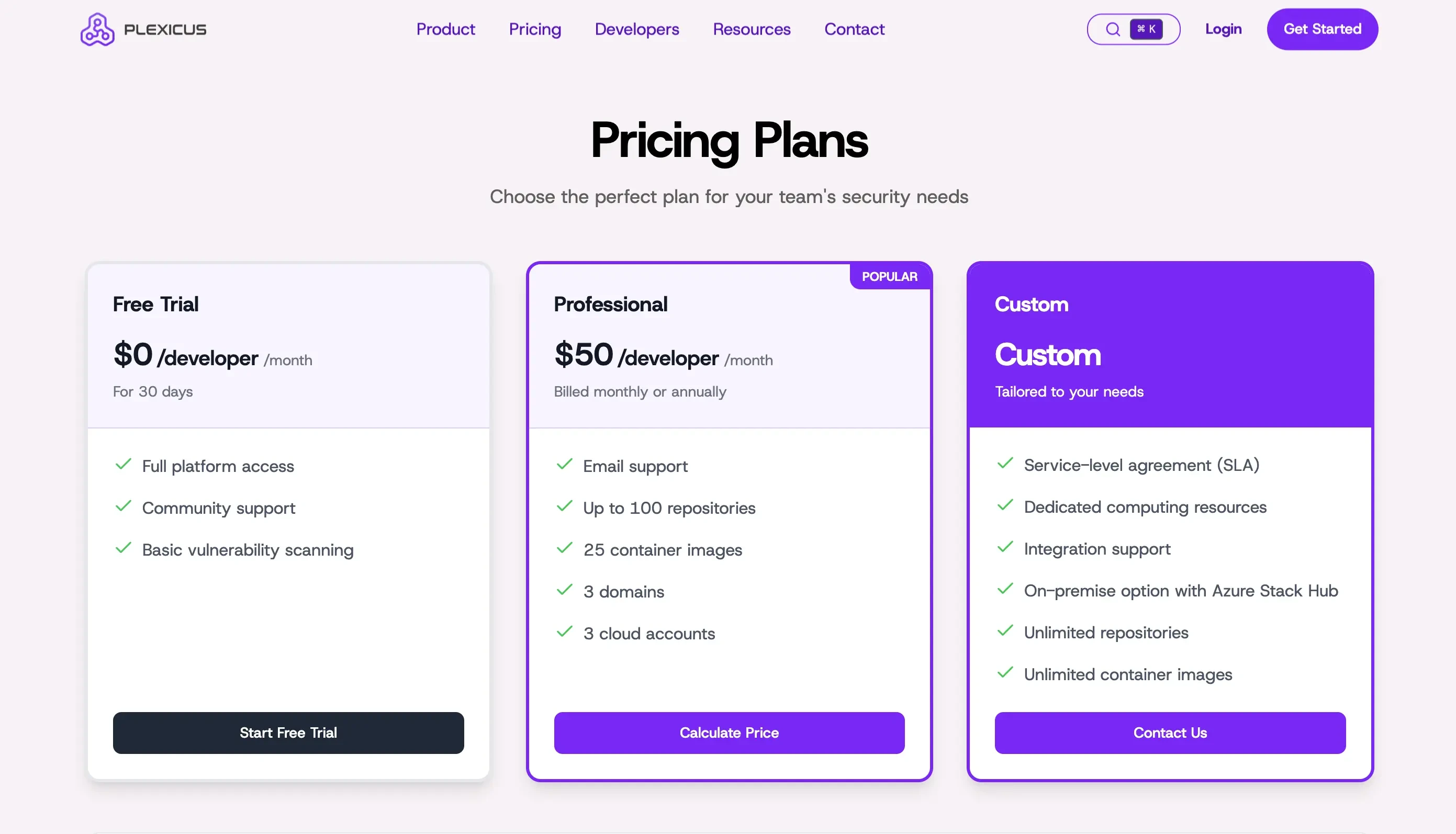

التسعير:

- متاح مستوى مجاني لمدة 30 يومًا

- 50 دولار أمريكي/للمطور

- تسعير مخصص للمؤسسات تسعير (اتصل بـ Plexicus للحصول على عرض أسعار)

الأفضل لـ:

فرق الهندسة والأمن التي تبحث عن توحيد مجموعة AppSec الخاصة بها، الابتعاد عن الأدوات المجزأة، أتمتة الإصلاحات، والحصول على رؤية موحدة عبر الكود، التبعيات، البنية التحتية، ووقت التشغيل.

لماذا يبرز:

معظم الأدوات تتعامل فقط مع مهمة أو اثنتين، مثل SCA أو فحص API. يغطي Plexicus ASPM العملية بأكملها، من العثور على المشاكل إلى إصلاحها، بحيث يمكن للمطورين وفرق الأمن العمل معًا. يساعد مساعد الذكاء الاصطناعي في تقليل الإيجابيات الكاذبة وتسريع الإصلاحات، مما يسهل على الفرق اعتماد وإصدار التحديثات بسرعة دون فقدان الأمان.

2. Cycode

Cycode هو منصة إدارة وضع أمان التطبيقات (ASPM) ناضجة مصممة لتزويد المنظمات برؤية شاملة، تحديد الأولويات، والإصلاح عبر دورة حياة تطوير البرمجيات الخاصة بها، من الكود إلى السحابة.

الميزات الرئيسية:

- إدارة وضع أمان التطبيقات في الوقت الفعلي التي تربط الكود، خطوط CI/CD، بنية البناء، والأصول أثناء التشغيل.

- رسم معلومات المخاطر (RIG): يربط بين الثغرات، بيانات الخطوط، وسياق التشغيل لتعيين درجات المخاطر وتتبع مسارات الهجوم.

- الفحص الأصلي بالإضافة إلى بنية ConnectorX: يمكن لـ Cycode استخدام أدوات الفحص الخاصة به (SAST، SCA، IaC، الأسرار) واستيعاب النتائج من أكثر من 100 أداة طرف ثالث.

- دعم سير العمل الصديق للمطورين: يتكامل مع GitHub، GitLab، Bitbucket، Jira، وينتج إرشادات إصلاح غنية بالسياق.

الإيجابيات:

- قوي للبيئات الكبيرة “مصنع البرمجيات”، الفرق التي لديها العديد من المستودعات، خطوط CI/CD، وأدوات الفحص المتعددة.

- ممتاز في تحديد أولويات المخاطر وتقليل ضوضاء التنبيهات بربط القضايا بتأثير الأعمال وقابلية الاستغلال.

- مصمم لعمليات SecDevOps الحديثة: يقلل من الاحتكاك بين التطوير والأمان.

السلبيات:

- بسبب قدراته الواسعة، قد تكون عملية الإعداد والتكوين أكثر تعقيدًا من الأدوات الأبسط.

- تفاصيل التسعير والطبقات أقل شفافية علنًا (عرض المؤسسة فقط).

التسعير: عرض مخصص (تسعير المؤسسة)، غير مدرج علنًا.

الأفضل لـ: المؤسسات المتوسطة إلى الكبيرة التي لديها خطوط DevSecOps معقدة، العديد من أدوات الفحص المنتشرة بالفعل، وحاجة لإدارة وضع موحدة.

3. Apiiro

توفر Apiiro منصة حديثة لإدارة وضع أمان التطبيقات (ASPM) تركز على ربط الكود، خطوط الأنابيب، وسياق التشغيل في نظام واحد مدرك للمخاطر.

تستخدم Apiiro تقنية تحليل الكود العميق (DCA) المبتكرة لبناء “رسم بياني للبرمجيات” موحد يربط تغييرات الكود بالبيئات المنشورة. ثم تستخدم هذا السياق لتحديد الأولويات والمعالجة التلقائية.

الميزات الرئيسية:

- جرد عميق للكود، الاعتماديات مفتوحة المصدر، واجهات برمجة التطبيقات، وأصول التشغيل عبر DCA.

- استيعاب النتائج من الماسحات الضوئية الخارجية وربطها في منصة واحدة لإزالة التكرار وتحديد الأولويات.

- سير عمل معالجة قائم على المخاطر يربط الثغرات بأصحاب الكود، سياق الأعمال وتأثير التشغيل.

- التكامل مع خطوط أنابيب SCM/CI/CD وأنظمة IT/ITSM (مثل ServiceNow) لربط DevSecOps واستجابة المؤسسات.

الإيجابيات:

- غني بالسياق: من خلال رسم خريطة البرمجيات من الكود إلى التشغيل، تساعد Apiiro في سد فجوة الرؤية التي تواجهها العديد من فرق أمان التطبيقات.

- صديق للمطورين: يتكامل في سير عمل الكود (SCM، البناء) لالتقاط المشاكل في وقت مبكر وتقديم رؤى قابلة للتنفيذ.

- على نطاق المؤسسات: أثبتت نجاحها في المؤسسات الكبيرة، مع نمو 275% في الأعمال الجديدة في عام 2024 لمنصة ASPM الخاصة بها.

السلبيات:

- موجهة للمؤسسات: التسعير والإعداد يميلان إلى تلبية احتياجات المؤسسات الكبيرة؛ قد تجد الفرق الصغيرة أنها أكثر تعقيدًا.

- منحنى التعلم: بسبب عمقها وقدرات السياق، قد يتطلب الإعداد وقتًا وتنسيقًا أكبر عبر الفرق.

التسعير:

- غير مدرج علنًا، يتطلب تسعير مخصص للمؤسسات.

الأفضل لـ:

المنظمات التي لديها أدوات متعددة لأمن التطبيقات (SAST، DAST، SCA، الأسرار، الأنابيب) وتحتاج إلى منصة موحدة لربط النتائج، وتحديد سياق المخاطر، وأتمتة الأولويات والمعالجة عبر دورة حياة تسليم البرمجيات.

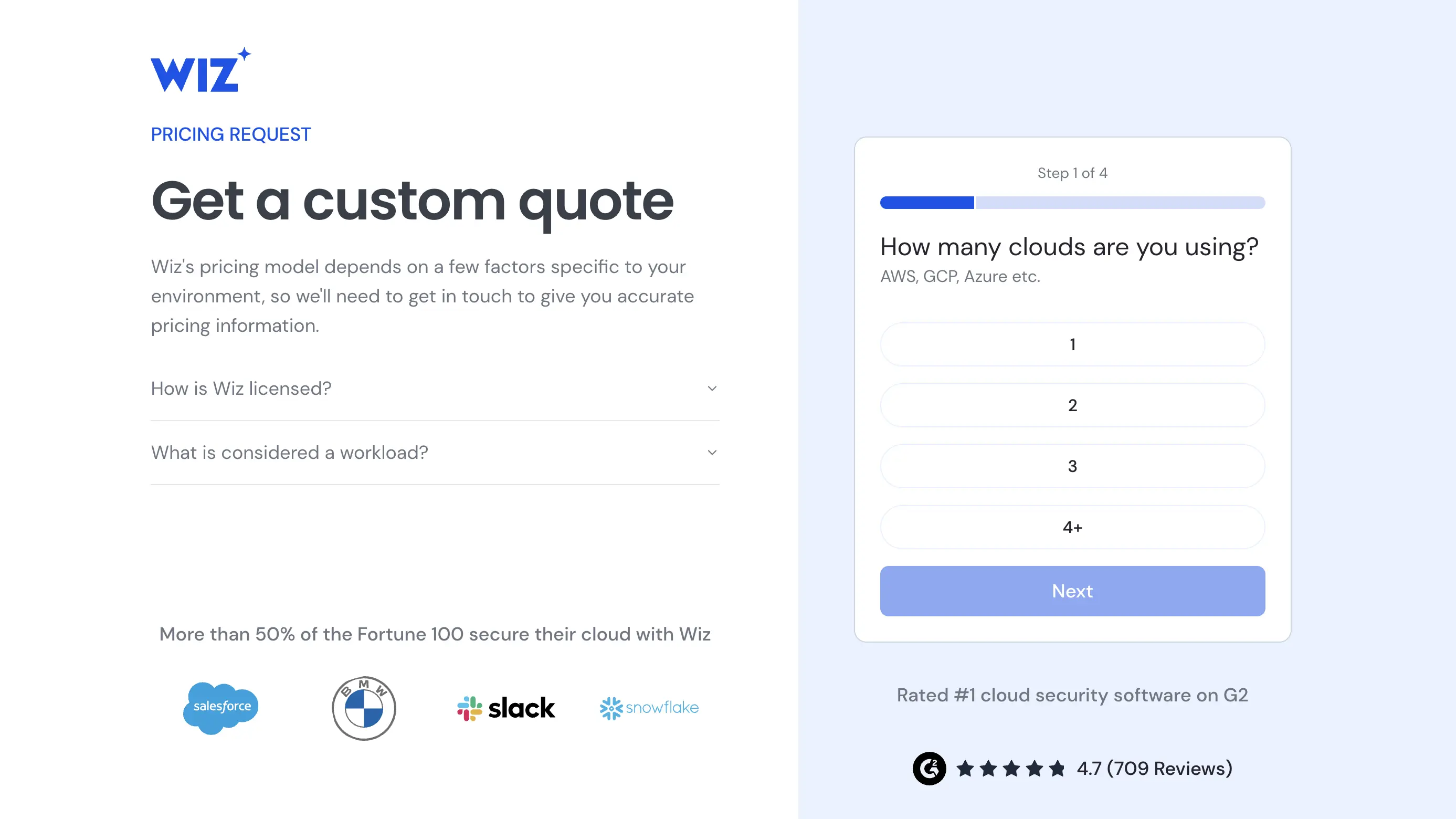

4. Wiz

Wiz هي منصة رائدة لإدارة وضع أمان التطبيقات (ASPM) التي تدمج الكود، الأنابيب، البنية التحتية السحابية، ووقت التشغيل في رسم بياني أمني موحد.

الميزات الرئيسية:

- رؤية من الكود إلى السحابة تربط الكود المصدري، أنابيب CI/CD، الموارد السحابية، وأصول وقت التشغيل في جرد واحد.

- تحديد أولويات المخاطر المدفوعة بالسياق يقيم الثغرات بناءً على إمكانية الوصول، التعرض، حساسية البيانات، وإمكانية مسار الهجوم.

- محرك سياسة موحد وتدفقات عمل المعالجة تدعم قواعد الأمان المتسقة عبر الكود، البنية التحتية، ووقت التشغيل.

- استيعاب شامل للماسحات الضوئية الخارجية يستوعب نتائج SAST، DAST، SCA في رسمها البياني الأمني للربط.

الإيجابيات:

- قوية للبيئات السحابية الأصلية، الهجينة، والمتعددة السحابات

- ممتازة في تشغيل ASPM عبر فرق DevSecOps

- تقلل من ضوضاء التنبيهات من خلال التركيز على القضايا القابلة للاستغلال بدلاً من مجرد الشدة

السلبيات:

- التسعير مستهدف بشكل عام للشركات ذات النطاق المؤسسي.

- قد تجد بعض المنظمات أنها تركز أكثر على السحابة/الرسم البياني للمخاطر بدلاً من أنابيب SAST النقية.

التسعير: عروض مخصصة للمؤسسات

الأفضل لـ: المؤسسات التي تسعى إلى رؤية المخاطر من الكود إلى السحابة مع منصة ASPM ناضجة مصممة للبيئات الحديثة والموزعة.

5. ArmorCode

منصة ArmorCode ASPM هي منصة إدارة وضع أمان التطبيقات (ASPM) على مستوى المؤسسة التي توحد النتائج من التطبيقات والبنية التحتية والسحابة والحاويات وسلسلة توريد البرمجيات في طبقة حوكمة واحدة. تمكن المؤسسات من مركزية إدارة الثغرات، ربط المخاطر عبر سلاسل الأدوات، وأتمتة سير عمل التصحيح.

الميزات الرئيسية:

- يجمع البيانات عبر أكثر من 285 تكامل (تطبيقات، بنية تحتية، سحابة) ويقوم بتطبيع أكثر من 25-40 مليار نتيجة معالجة.

- الارتباط والتصحيح المدفوع بالذكاء الاصطناعي، يدعم الوكيل “Anya” الاستفسارات بلغة طبيعية، إزالة التكرار، وتوصيات الإجراءات.

- طبقة حوكمة مستقلة: استيعاب الأدوات غير المعتمدة على البائع، تسجيل المخاطر، تنظيم سير العمل، ولوحات القيادة على مستوى التنفيذيين.

- دعم سلسلة توريد البرمجيات وSBOM: يتتبع التبعيات، التكوينات الخاطئة، التعرضات الخارجية عبر البناء ووقت التشغيل.

الإيجابيات:

- مثالي للمؤسسات الكبيرة والمعقدة التي تحتاج إلى رؤية واسعة عبر الكود والسحابة والبنية التحتية.

- الأتمتة القوية تعني عدد أقل من الإيجابيات الكاذبة ودورات تصحيح أسرع لفرق الأمن والتطوير.

السلبيات:

- يمكن أن تكون عملية الإعداد والتكوين مكثفة، مما يجعلها أقل ملاءمة للفرق الصغيرة جدًا التي لا تمتلك ممارسات AppSec ناضجة.

- التسعير مخصص / للمؤسسات فقط؛ قد تجد الفرق الصغيرة أن تكلفة الدخول مرتفعة.

- نظرًا لأنه مصمم كطبقة تنظيمية/إدارة بدلاً من ماسح ضوئي واحد، فإنه يعتمد على مجموعة التكنولوجيا الحالية لديك واستعداد التكامل.

التسعير:

- تسعير مخصص للمؤسسات. لا توجد فئة ثابتة مدرجة علنًا.

الأفضل لـ:

المؤسسات وفرق الأمان التي لديها بالفعل أدوات مسح متعددة، خطوط أنابيب معقدة أو بيئات سحابية هجينة، وتحتاج إلى طبقة إدارة الوضع الموحد والأتمتة لتتوافق بشكل كامل مع AppSec وDevSecOps ومخاطر الأعمال.

6. كوندوكتو

كوندوكتو هو منصة إدارة وضع أمان التطبيقات (ASPM) على مستوى المؤسسات التي تركز بيانات الثغرات الأمنية من جميع أنحاء سلسلة أدوات AppSec الخاصة بك. إنها تمكن المؤسسات من توحيد وتنظيم وأتمتة سير العمل الأمني، والانتقال من ضجيج الأدوات إلى رؤى قابلة للتنفيذ.

الميزات الرئيسية:

- تجميع وتطبيع النتائج من مصادر SAST، SCA، DAST، IaC، الحاويات، وSBOM، بحيث تعيش جميع بيانات الأمان في منصة واحدة.

- تكاملات شاملة ونموذج “اجلب بياناتك الخاصة” الذي يدعم أكثر من 100 ماسح وأداة أمان.

- تدفقات عمل قوية للأتمتة والتنسيق: إنشاء التذاكر، الإشعارات (Slack، Teams، البريد الإلكتروني)، قواعد الفرز والقمع التلقائية.

- إدارة SBOM وتتبع المخاطر للمكونات مفتوحة المصدر، مما يوفر رؤية حول مكان وجود الكود الضعيف أو غير المرخص في محفظتك.

- لوحات معلومات قائمة على الأدوار مع عروض على مستوى المنظمة، المنتج، والمشروع، بحيث يرى CISOs، فرق AppSec، والمطورون ما يهمهم أكثر.

الإيجابيات:

- رائع للمنظمات الهندسية الكبيرة والمعقدة التي لديها العديد من ماسحات الثغرات وأدوات الأمان، حيث يحصلون على عرض “لوحة زجاجية واحدة”.

- الأتمتة القوية تقلل من الفرز اليدوي وتساعد في تبسيط تدفقات عمل DevSecOps.

- بنية مرنة: تدعم النشر السحابي أو المحلي، مما يجعلها مناسبة للبيئات الهجينة.

السلبيات:

- قد تتطلب التنفيذ والتوجيه جهدًا أكبر من الحلول النقطية الأبسط، خاصة للفرق الصغيرة أو المنظمات التي ليس لديها ممارسة AppSec ناضجة.

- التسعير يعتمد على الاقتباس المخصص فقط (غير مدرج علنًا)، مما يجعل التقييم الأولي أقل شفافية.

- بسبب اتساعها، قد تتداخل بعض الميزات مع الأدوات الموجودة في المجموعة، لذا يلزم وجود استراتيجية دمج واضحة.

التسعير:

- تسعير مؤسساتي مخصص (مبني على الاقتباس)، غير منشور علنًا.

الأفضل لـ:

المؤسسات الكبيرة أو المنظمات ذات خطوط أنابيب DevSecOps الناضجة التي تستخدم بالفعل أدوات AppSec متعددة وترغب في توحيد موقفها من الثغرات الأمنية، وتحديد أولويات المخاطر، وأتمتة سير العمل، ودمج الأمان عبر دورة حياة تطوير البرمجيات.

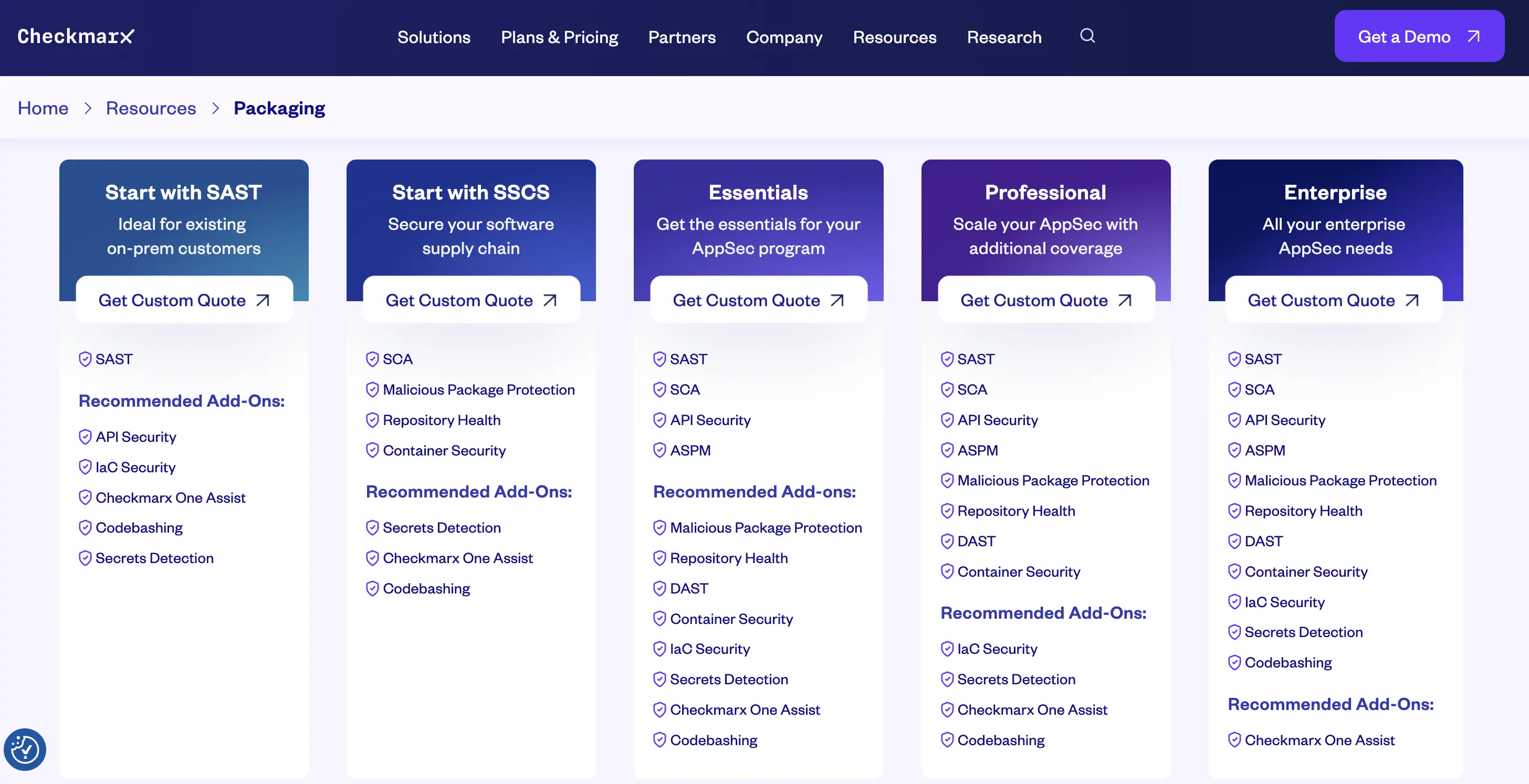

7. Checkmarx One ASPM

تقدم منصة ASPM الخاصة بـ Checkmarx One إدارة موقف أمان التطبيقات على مستوى المؤسسات من خلال دمج وربط البيانات من سلسلة أدوات AppSec الخاصة بك، وتغطي SAST، SCA، DAST، أمان API، IaC، فحص الحاويات، والمزيد.

توفر درجات مخاطر تطبيقات مجمعة، تربط النتائج من أدوات غير Checkmarx عبر استيعاب SARIF، وتجلب سياق التشغيل والسحابة إلى سير عمل تحديد أولويات المخاطر.

الميزات الرئيسية:

- إدارة مخاطر التطبيقات: درجات مخاطر مجمعة لكل تطبيق، مرتبة حسب تأثير الأعمال وقابلية الاستغلال.

- اجلب نتائجك الخاصة: تستوعب مخرجات أدوات AppSec الخارجية (عبر SARIF/CLI) بحيث لا تحتاج إلى استبدال الماسحات الضوئية الحالية.

- رؤية من الكود إلى السحابة: تلتقط بيانات الثغرات الأمنية عبر البيئات قبل الإنتاج، التشغيل، والسحابة.

- تكامل سلس مع سير عمل المطورين: مدمجة في بيئات التطوير المتكاملة، أدوات السحابة، وأنظمة التذاكر، وتدعم أكثر من 50 لغة وأكثر من 100 إطار عمل.

- محرك السياسات والامتثال: إدارة السياسات الداخلية القابلة للتخصيص تساعد في مواءمة سير عمل AppSec مع متطلبات الأعمال والتنظيمية.

الإيجابيات:

- توافق قوي مع المؤسسات مع تغطية واسعة لأمن التطبيقات عبر مجالات متعددة (الكود، السحابة، سلسلة التوريد).

- تكامل متقدم يسمح بتعايش بيانات الماسحات القديمة والحديثة، مما يقلل من انتشار الأدوات.

- ميزات صديقة للمطورين (إضافات IDE، تحديد الأولويات التلقائي للمخاطر) تجعل من السهل توسيع أمن التطبيقات عبر الفرق.

العيوب:

- التسعير مخصص للمؤسسات وليس مدرجًا علنًا؛ قد تجد الفرق الصغيرة أنه مكلف.

- الوظائف الواسعة قد تقدم عبء إعداد وتكامل - تحتاج الفرق إلى نضج في أمن التطبيقات للحصول على القيمة الكاملة.

- قد لا تحتاج بعض المنظمات الصغيرة إلى كامل نطاق القدرات وقد تستفيد من أدوات أكثر تبسيطًا.

التسعير:

- عروض أسعار مخصصة للمؤسسات فقط.

الأفضل لـ:

المنظمات الكبيرة ذات ممارسات DevSecOps الناضجة التي تحتاج إلى منصة ASPM موحدة وجاهزة للمؤسسات لإدارة وضع أمان التطبيقات عبر الكود، السحابة، ووقت التشغيل.

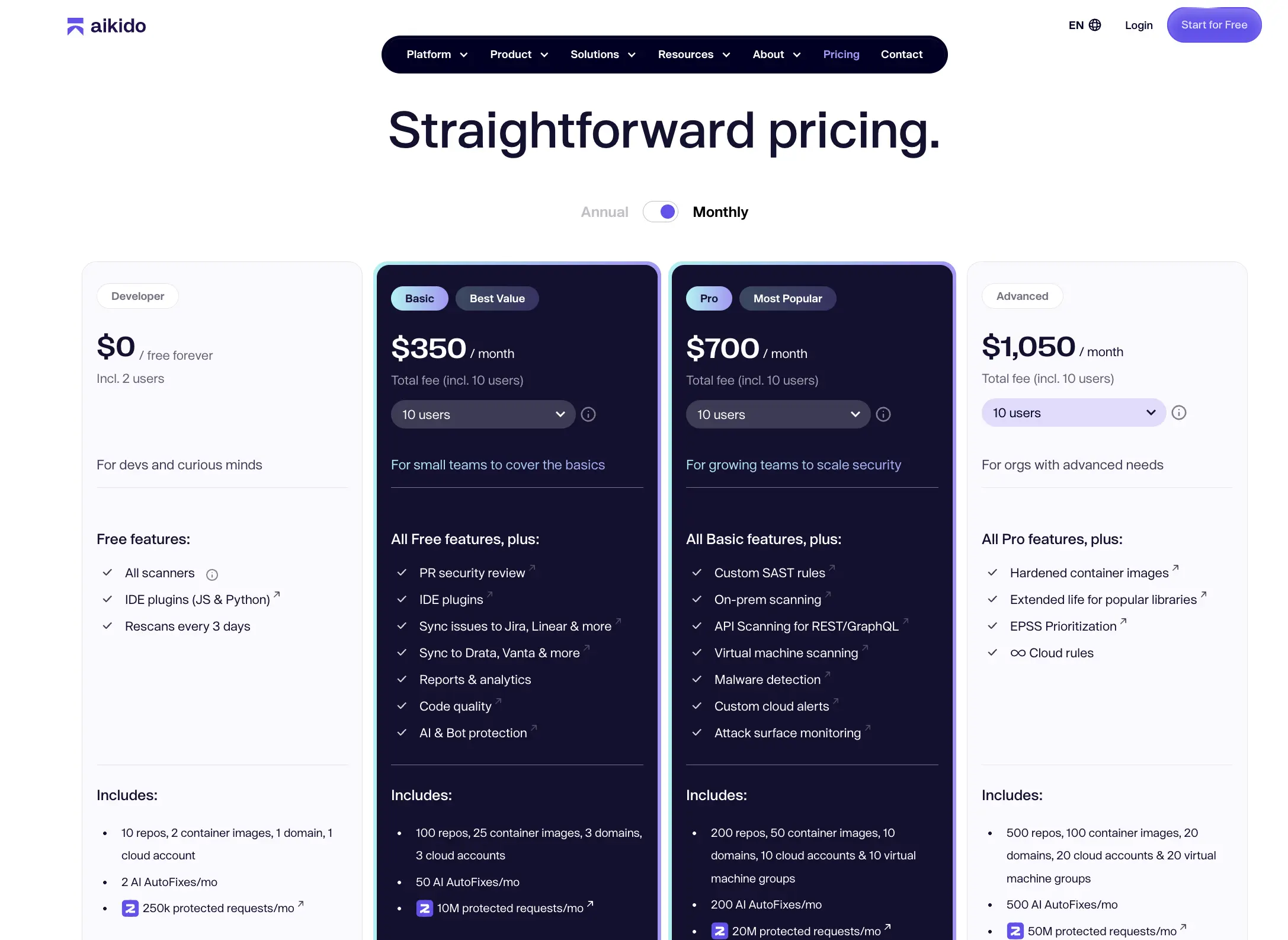

8. أمان Aikido

أمان Aikido هو منصة إدارة وضع أمان التطبيقات (ASPM) شاملة مصممة خصيصًا للشركات الناشئة والفرق التطويرية متوسطة الحجم. يجمع بين SAST، SCA، فحص IaC/التكوين، فحوصات وضع الحاويات والسحابة، واكتشاف الأسرار، كل ذلك من واجهة واحدة. وفقًا لموقعه الإلكتروني، يستهدف الفرق التي تريد “تأمين الكود، السحابة، ووقت التشغيل في نظام مركزي واحد.”

الميزات الرئيسية:

- الفحص الموحد عبر الكود والاعتمادات والحاويات والبنية التحتية ككود والموارد السحابية.

- سير عمل ملائم للمطورين مع الفرز التلقائي واقتراحات الإصلاح “بنقرة واحدة”.

- بدء سريع ونشر بسيط: يتكامل مع GitHub وGitLab وBitbucket وSlack وJira والعديد من نظام CI/CD.

- تسعير شفاف وخطة مجانية: تتضمن أدوات فحص الكود والأسرار؛ تتوسع الطبقات المدفوعة مع عدد المستودعات والحاويات وحسابات السحابة.

الإيجابيات:

- بدء سريع يجعله مثاليًا للفرق الصغيرة أو الشركات الناشئة سريعة الحركة.

- تجربة مستخدم قوية للمطورين تركز على تقليل الضوضاء وتمكين سير العمل الذي يركز على الإصلاح أولاً (AutoTriage، تكامل واجهة المستخدم).

- تسعير معقول مع طبقات واضحة وخطة مجانية، مما يجعل ASPM متاحًا.

السلبيات:

- على الرغم من أنه يغطي العديد من مجالات أمن التطبيقات، إلا أن هناك عددًا أقل من الضوابط أو التكاملات على مستوى المؤسسات مقارنة بالمنصات القديمة.

- قد تكون التخصيصات محدودة أكثر بالنسبة للمؤسسات الكبيرة جدًا ذات الأنظمة القديمة المعقدة.

- لا يكشف دائمًا عن العمق الكامل لتحليلات المخاطر السحابية/التشغيلية مقارنة بالحلول التي تركز على المؤسسات.

التسعير:

- تتوفر طبقة مجانية

- تبدأ الخطط المدفوعة بحوالي 350 دولارًا شهريًا لكل مستخدم.

الأفضل لـ:

الشركات الناشئة والشركات المتوسعة والفرق المتوسطة الحجم في DevSecOps الذين يرغبون في دمج ASPM مبكرًا، توحيد سلسلة أدوات الفحص، ومعالجة الثغرات بسرعة دون عبء ثقيل أو عمليات مؤسسية معقدة.

9. Backslash Security

تقدم Backslash Security منصة قوية لإدارة وضع أمان التطبيقات (ASPM) مع تركيز قوي على تحليل الوصولية والاستغلالية، مما يمكّن فرق أمان المنتجات، AppSec، والهندسة من كشف تدفقات الكود الحرجة والثغرات عالية الخطورة عبر الكود والاعتمادات والسياقات السحابية الأصلية.

كما يبرز موقعهم الإلكتروني التركيز على “البرمجة بالجو” وتأمين بيئات تطوير مدفوعة بالذكاء الاصطناعي (وكلاء IDE، قواعد التوجيه، سير عمل البرمجة بالذكاء الاصطناعي)، مما يجعله ذا صلة واضحة للفرق التي تستخدم البرمجة المدعومة بالذكاء الاصطناعي / الوكلاء.

الميزات الرئيسية:

- تحليل الوصولية والتدفقات السامة بشكل متعمق: يحدد الثغرات التي يمكن استغلالها بالفعل والوصول إليها بدلاً من النتائج السطحية.

- استيعاب شامل للنتائج من SAST، SCA، SBOM، كشف الأسرار، وVEX (تبادل استغلال الثغرات).

- لوحات تحكم تركز على التطبيقات مع سياق سحابي، تربط المخاطر القائمة على الكود بوضع النشر/التشغيل.

- سير عمل الأتمتة: تعين المشكلات للمطور الصحيح، تشمل مسارات الأدلة، وتتكامل مع سلاسل أدوات CI/CD/الهجينة.

الإيجابيات:

- ممتاز للمنظمات التي تتعامل مع سلاسل سحابية/ذكاء اصطناعي/كود معقدة حيث تكون الوصولية والسياق أكثر أهمية من عدد الثغرات الخام.

- مصمم بشكل صريح لممارسات التطوير الحديثة (بما في ذلك البرمجة المدعومة بالذكاء الاصطناعي / “البرمجة بالجو”)، مثالي عندما تستخدم فرق التطوير العديد من الأدوات والوكلاء والنماذج اللغوية الكبيرة، إلخ.

- منطق الأولوية القوي يساعد في تقليل إرهاق التنبيهات وتركيز الجهد على القضايا ذات التأثير العالي.

السلبيات:

- نظرًا لأنه موجه نحو الأنظمة البيئية للتطوير الحديث وعلى نطاق المؤسسات، قد تجد الفرق الصغيرة أو الأنظمة القديمة أن الإعداد أكثر تعقيدًا.

- التسعير مخصص للمؤسسات فقط، لذا قد تكون تكاليف الدخول أعلى من أدوات ASPM الأبسط.

- بعض مجموعات الميزات متخصصة جدًا (مثل “أمن البرمجة بالاهتزاز”) وقد تكون مبالغة للفرق التي لا تستخدم تلك التدفقات.

التسعير:

- عرض مخصص للمؤسسات فقط (التسعير العام غير منشور).

الأفضل لـ:

المؤسسات الكبيرة، فرق أمان المنتجات، أو المنظمات التي لديها أنابيب DevSecOps ناضجة وأكوام تطوير حديثة (الخدمات المصغرة، ثقيلة المصدر المفتوح، تدفقات العمل المدفوعة بالذكاء الاصطناعي/الوكيل) التي تحتاج إلى تغطية ASPM سياقية عميقة بدلاً من تجميع المسح البسيط.

10. Legit Security

Legit Security هي منصة إدارة وضع أمان التطبيقات (ASPM) أصلية للذكاء الاصطناعي مصممة لمصانع البرمجيات الحديثة. تقوم بأتمتة الاكتشاف، الأولوية، والمعالجة لمخاطر AppSec عبر الكود، التبعيات، الأنابيب، وبيئات السحاب.

الميزات الرئيسية:

- تغطية من الكود إلى السحابة: يتكامل مع جميع الأنظمة وأدوات اختبار أمان التطبيقات المستخدمة في التطوير والنشر لتوفير رؤية مركزية للثغرات الأمنية، وسوء التكوين، والأسرار، والرمز المولد بواسطة الذكاء الاصطناعي.

- تنسيق أمان التطبيقات، الترابط وإزالة التكرار: يجمع نتائج الفحص (SAST، SCA، DAST، الأسرار) ويربط أو يزيل التكرار من النتائج لتسليط الضوء فقط على تلك التي تهم.

- إصلاح السبب الجذري: يحدد إجراءات الإصلاح الفردية التي تعالج قضايا متعددة في وقت واحد، مما يقلل من جهد المطور ويسرع من تقليل المخاطر.

- تقييم المخاطر الموجهة بالسياق: يستخدم الذكاء الاصطناعي لتقييم تأثير الأعمال، الامتثال، استخدام الكود المولد بواسطة الذكاء الاصطناعي، واجهات برمجة التطبيقات، إمكانية الوصول إلى الإنترنت، وعوامل أخرى لتحديد الأولويات التي تتماشى مع مخاطر الأعمال.

- اكتشاف الذكاء الاصطناعي والحواجز الأمنية: يكتشف الكود المولد بواسطة الذكاء الاصطناعي، يفرض حواجز أمنية حول استخدام الذكاء الاصطناعي، ويتكامل مع مساعدي البرمجة بالذكاء الاصطناعي - لمعالجة المخاطر من تدفقات العمل “التشفير بالجو”.

الإيجابيات:

- ممتاز للمنظمات التي تعتمد على التطوير بمساعدة الذكاء الاصطناعي/نماذج اللغة الكبيرة أو التي تتعامل مع خطوط الأنابيب المعقدة، الاعتمادات، وتدفقات العمل الحديثة.

- منطق تحديد الأولويات قوي وتدفقات العمل الصديقة للمطورين، مما يقلل من ضوضاء التنبيهات ويمكّن من اتخاذ إجراءات أسرع.

- يدعم رؤية كاملة لسلسلة توريد البرمجيات، اكتشاف الأسرار، والإصلاح الموجه بالسياق.

السلبيات:

- موجه نحو الفرق المتوسطة إلى الكبيرة، قد تجد الفرق الأصغر أن المنصة أكثر شمولية مما هو ضروري.

- التسعير مخصص وليس علنيًا؛ قد يتطلب التزامًا بميزانية أعلى.

- قد يكون الإعداد والتكامل أكثر تعقيدًا بسبب نطاق التغطية والميزات.

التسعير:

عروض أسعار مخصصة للمؤسسات. لم يتم نشر سعر الطبقة الأساسية علنًا.

الأفضل لـ:

فرق DevSecOps ومنظمات أمن المنتجات التي تحتاج إلى تضمين إدارة الوضع في تدفقات العمل الحديثة للتطوير (“البرمجة بالجو”)، تأمين الكود المولد بواسطة الذكاء الاصطناعي، إدارة أنظمة الأدوات المعقدة، وتقليل الوقت من الكشف إلى المعالجة.

تأمين الكود إلى السحابة مع Plexicus ASPM

أدوات ASPM هي القفزة التالية في إدارة أمن التطبيقات، توضيح خطوط أنابيب AppSec المجزأة.

توحيد الرؤى، أتمتة الاستجابة، وتوفير الرؤية في الوقت الحقيقي، تحويل الأمن من مركز تكلفة تفاعلي إلى ميزة استباقية.

بينما تركز منصات ASPM الأخرى على التنسيق أو حوكمة المؤسسات، فإن Plexicus ASPM يتخذ نهجًا يركز على المطور، مدفوعًا بالذكاء الاصطناعي، مصمم لجعل AppSec أسرع، أذكى، وأسهل في التبني.

1. أمن موحد من الكود إلى السحابة في منصة واحدة

تتعامل معظم المنظمات مع أدوات متعددة: SAST للكود، SCA للاعتمادات، DAST للتشغيل، ولوحات تحكم منفصلة للأسرار أو واجهات برمجة التطبيقات.

تقوم Plexicus بتوحيد جميع هذه الأدوات في تدفق عمل مستمر، مما يوفر رؤية كاملة عبر الكود، الاعتمادات، البنية التحتية، والتشغيل.

2. محرك معالجة مدعوم بالذكاء الاصطناعي (“Codex Remedium”)

بدلاً من التوقف عند الكشف، يساعد Plexicus الفرق في إصلاح الثغرات تلقائيًا.

يمكن للوكيل الذكي توليد تصحيحات آمنة للرمز، وطلبات السحب، والوثائق، مما يقلل متوسط الوقت للإصلاح (MTTR) بنسبة تصل إلى 80%.

3. مصمم للمطورين، محبوب من فرق الأمن

على عكس منصات الأمان القديمة التي تعطل تدفق المطورين، يتكامل Plexicus بسلاسة مع GitHub، GitLab، Bitbucket، وCI/CD pipelines.

يحصل المطورون على إصلاحات قابلة للتنفيذ داخل سير عملهم، بدون تبديل السياق، بدون احتكاك.

4. استخبارات المخاطر في الوقت الحقيقي

يجمع Plexicus بين استخبارات التهديدات، تعرض الأصول، وبيانات الاستغلال لإنشاء درجات مخاطر ديناميكية. هذا يساعد الفرق على التركيز على المخاطر الحقيقية القابلة للاستغلال بدلاً من مجرد ما يبدو خطيرًا في التقارير.

5. أمان يتكيف معك

من الشركات الناشئة إلى المؤسسات، يقدم Plexicus خيارات تسعير ونشر مرنة، مع طبقة مجانية للفرق الصغيرة وأتمتة المؤسسات للمنظمات الأكبر.

ينمو مع نضج AppSec الخاص بك، وليس ضده.

باختصار:

يساعد Plexicus ASPM في تقليل الأدوات الإضافية، إصلاح المشكلات بسرعة أكبر باستخدام الذكاء الاصطناعي، ورؤية كل شيء من الكود إلى السحابة، مع الحفاظ على سرعة المطورين. ابدأ بفوز سريع: قم بمسح أحد مستودعاتك في خمس دقائق فقط لترى قوة Plexicus بنفسك. جرب التكامل السلس والرؤى الفورية، واتخذ الخطوة الأولى نحو تعزيز أمان تطبيقك. جربه مجانا اليوم.

الأسئلة الشائعة

1. ما هو ASPM؟

ASPM (إدارة وضع أمان التطبيقات) هو نهج موحد لإدارة نتائج أمان التطبيقات عبر دورة حياة تطوير البرمجيات.

2. كيف يختلف ASPM عن SAST أو SCA؟

يركز SAST و SCA على فحص جوانب محددة من الكود، بينما يوحد ASPM النتائج، ويضيف السياق، ويعطي الأولوية للإصلاح.

3. هل أحتاج إلى ASPM إذا كنت أستخدم بالفعل أدوات أمان متعددة؟

نعم. يقوم ASPM بتوحيد التقارير المجزأة ويساعد في إعطاء الأولوية للثغرات بشكل فعال.

4. هل ASPM مخصص فقط للمؤسسات؟

لا، أدوات مثل Plexicus تجعل ASPM متاحًا للشركات الناشئة والشركات الصغيرة والمتوسطة مع فحص SAST مجاني وأتمتة مدفوعة بالذكاء الاصطناعي.