أفضل 10 بدائل لـ SentinelOne Singularity Cloud لعام 2026: من الكشف الذاتي إلى التصحيح بالذكاء الاصطناعي

SentinelOne Singularity Cloud كان واحدًا من الأوائل في مجال EDR/CWPP المستقل. وكلاؤه المدعومون بالذكاء الاصطناعي يقدمون حماية سريعة وغير متصلة بالإنترنت وقد ساعدوا العديد من المنظمات في تجنب هجمات الفدية.

ومع ذلك، مع انتقالنا إلى عام 2026، انتقل عنق الزجاجة من الكشف إلى معدل النقل. مع ظهور أكثر من 131 CVEs جديدة كل يوم ووكلاء الذكاء الاصطناعي يشحنون الكود بسرعة الآلة، لم يعد “حظر” التهديد كافيًا. لتوضيح الخطر، ضع في اعتبارك هذا السيناريو: يمكن استغلال CVE الذي لم يتم اكتشافه اليوم في غضون ساعات، مما يؤدي إلى اختراقات للبيانات تكلف الشركات ملايين في جهود الاسترداد. تبحث الفرق الحديثة عن بدائل يمكنها سد “الفجوة بين الأمن والمطور” من خلال تقديم الإصلاح التلقائي لتصفية الكم الهائل من الثغرات.

لماذا تثق بنا؟

في Plexicus، نعتقد أن الأمن هو مشكلة معدل النقل. خبرتنا مبنية على أبحاث الثغرات عالية المخاطر، بما في ذلك 170+ خطأ تم التحقق منه في curl؛ ونحن نعطي الأولوية للأدوات التي تحقق تقليل بنسبة 95% في MTTR عن طريق استبدال الفرز اليدوي بإصلاحات الكود المدعومة بالذكاء الاصطناعي. نحن لا نكتفي بالتنبيه؛ نحن نغلق التذكرة.

نظرة سريعة: أفضل 10 بدائل لـ SentinelOne لعام 2026

| المنصة | الأفضل لـ | المميز الأساسي | نوع الإعداد |

|---|---|---|---|

| Plexicus | التصحيح السريع | ”انقر للإصلاح” المدعوم بالذكاء الاصطناعي | بدون وكيل (OIDC) |

| Wiz | رؤية السحابة | الرسم البياني الأمني | بدون وكيل |

| CrowdStrike | معلومات التهديد | XDR وكيل واحد | مع وكيل |

| Sysdig Secure | تشغيل K8s | الحجب النشط القائم على eBPF | مع وكيل |

| Orca Security | أمن البيانات | تقنية SideScanning | بدون وكيل |

| Prisma Cloud | امتثال المؤسسات | سياسة موحدة كرمز | هجين |

| AccuKnox | الثقة الصفرية | التخفيف المضمن لـ KubeArmor | مع وكيل |

| Microsoft Defender | نظام Azure | تكامل السحابة الأصلي | هجين |

| Aqua Security | ضمان الصورة | الفحص الآمن افتراضيًا | هجين |

| Trend Vision One | السحابة الهجينة/متعددة | التصحيح الافتراضي للأنظمة القديمة | هجين |

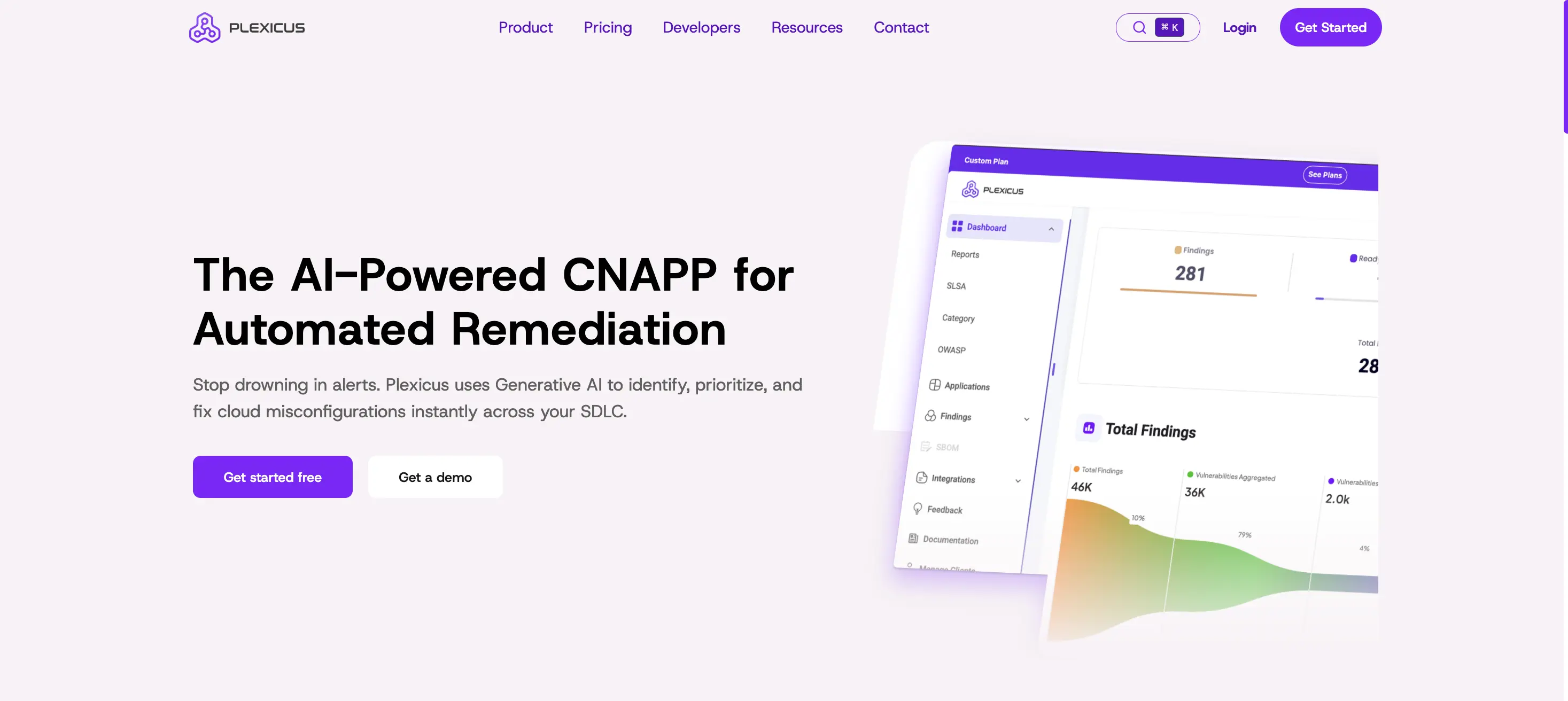

1. Plexicus

تعالج Plexicus فجوة “الوقت للاستغلال” عن طريق استبدال البحث اليدوي بـ التصحيح المدفوع بالذكاء الاصطناعي بواسطة الإنسان. بينما تم بناء SentinelOne لأجل مركز العمليات الأمنية، تم بناء Plexicus لأجل شراكة المطورين والأمن.

- الميزات الرئيسية: Codex Remedium هو محرك ذكاء اصطناعي يحلل الثغرات ويولد تصحيحات كود وظيفية، طلبات سحب، واختبارات وحدة مخصصة لقاعدة الكود الخاصة بك.

- المميز الأساسي: Plexicus ينتقل من “التنبيه” إلى “التنسيق”. يأخذ نتيجة - سواء من الكود أو السحابة - ويوفر مسار معالجة بنقرة واحدة لإغلاق المخاطر.

- الإيجابيات: تقليل كبير في MTTR؛ يربط الكود (ASPM)، أمن الحاويات، والسحابة (CSPM] في سير عمل إصلاح موحد واحد؛ نشر بدون وكيل.

- السلبيات: عمليات الدمج في الإنتاج لا تزال تتطلب حارس بشري للسلامة.

- لماذا تختاره: إذا كان فريق الهندسة الخاص بك هو العائق الرئيسي وتحتاج إلى أتمتة جزء “الإصلاح” من الأمان.

2. Wiz

Wiz هو البديل الرائد في الصناعة بدون وكيل. في عام 2026، يظل المعيار لـ الرؤية، باستخدام قاعدة بيانات الرسم البياني لإظهار كيف يمكن أن تؤدي ثغرة السحابة إلى اختراق.

- الميزات الرئيسية: الفحص بدون وكيل؛ رسم بياني للأمان يحدد “التوليفات السامة” للمخاطر.

- المميز الأساسي: واجهة مستخدم وتجربة مستخدم استثنائية تجعل الهياكل السحابية المعقدة سهلة التأمين.

- الإيجابيات: أسرع “وقت للرؤية”؛ عبء إدارة منخفض جدًا.

- السلبيات: لا يوجد قتل لعمليات التشغيل؛ يمكن أن يتصاعد التسعير بشكل كبير مع حجم عبء العمل.

3. CrowdStrike Falcon Cloud Security

CrowdStrike هو المنافس المباشر الأكثر لـ SentinelOne. يفضله الفرق التي تريد أفضل معلومات التهديد ووكيل موحد لكل من الكمبيوتر المحمول والخادم.

- الميزات الرئيسية: الكشف والاستجابة المدارة على مدار الساعة (MDR)؛ بنية وكيل واحد.

- المميز الأساسي: ربط بيانات التهديد العالمية من ملايين النقاط النهائية لحظر الهجمات السحابية.

- الإيجابيات: استجابة للحوادث على مستوى عالمي؛ منع قوي أثناء التشغيل.

- السلبيات: تركيز أقل على “Shift Left” (الرمز/SCA) من أدوات المطورين المتخصصة.

4. Sysdig Secure

إذا كان نظامك يعتمد بشكل كبير على Kubernetes، فإن Sysdig هو المعيار. يستخدم eBPF لرؤية الهجمات داخل النواة أثناء حدوثها.

- الميزات الرئيسية: حظر وقت التشغيل في الوقت الحقيقي؛ التحليل الجنائي العميق لـ Kubernetes.

- المميز الأساسي: مبني على معيار Falco مفتوح المصدر، يوفر أعمق رؤية ممكنة لسلوك الحاويات.

- الإيجابيات: منع وقت التشغيل المتفوق؛ تأثير أداء منخفض جدًا.

- السلبيات: متطلبات تقنية عالية لإدارة قواعد Falco.

5. Orca Security

أوركا رائدة في SideScanning، الذي يفحص أعباء العمل السحابية على مستوى تخزين الكتل. إنه أفضل بديل لـ أمن البيانات (DSPM).

- الميزات الرئيسية: اكتشاف البيانات الحساسة؛ إدارة الثغرات الأمنية بدون وكيل.

- المميز الأساسي: نموذج بيانات موحد يوفر رؤية كاملة دون الحاجة لتشغيل أي كود على مضيفيك.

- الإيجابيات: عدم وجود احتكاك مع DevOps؛ رؤية عميقة للأصول غير المدارة.

- السلبيات: استجابة فورية محدودة مقارنة بـ EDR المستند إلى الوكيل.

6. Prisma Cloud (Palo Alto Networks)

Prisma هو “اختيار الموحدين”. إنه المنصة الأكثر شمولاً للشركات الكبيرة التي تحتاج إلى امتثال شامل 360 درجة.

- الميزات الرئيسية: سياسة موحدة كرمز؛ تكامل عميق مع نظام جدار الحماية الخاص بشركة Palo Alto.

- المميز الأساسي: يغطي كل طبقة من المكدس، من فحص البنية التحتية كرمز إلى جدران الحماية الأمنية للشبكة.

- الإيجابيات: الخيار الأكثر أمانًا لـ “المؤسسات”؛ يغطي كل إطار امتثال (SOC2، HIPAA، ISO).

- السلبيات: معقد للغاية؛ غالبًا ما يتطلب فريق أمني مخصص لإدارته.

7. AccuKnox

AccuKnox هو الرائد في أمان وقت التشغيل “Zero Trust”، حيث يوفر تخفيف التهديدات عبر تقنية KubeArmor.

- الميزات الرئيسية: تخفيف داخلي (الشبكة، الملفات، العمليات)؛ فرض سياسة “Zero Trust”.

- المميز الأساسي: لا يقتصر على التنبيه فقط؛ بل يفرض نموذج “الامتياز الأقل” على مستوى نظام التشغيل لوقف الهجمات قبل أن تبدأ.

- الإيجابيات: أقوى أمان Kubernetes؛ شفافية مدعومة بالمصدر المفتوح.

- السلبيات: حاجز دخول أعلى للفرق غير المألوفة مع هندسة “Zero Trust”.

8. Microsoft Defender for Cloud

بالنسبة للمنظمات التي تركز على Azure، يعتبر Defender الخيار الأصلي الذي تطور ليصبح منصة متعددة السحابة قوية.

- الميزات الرئيسية: الأمان المتكامل لـ Azure و AWS و GCP؛ معالجة تلقائية لأخطاء تكوين السحابة.

- المميز الأساسي: تكامل عميق مع Entra ID و Defender for Endpoint من Microsoft.

- الإيجابيات: كفاءة عالية في التكلفة لعملاء Microsoft؛ نشر سلس.

- السلبيات: ميزات متعددة السحابة قد تبدو أقل نضجًا من المنافسين المتخصصين.

9. Aqua Security

Aqua هو رائد في حماية التطبيقات السحابية الأصلية (CNAPP). إنه الأفضل للفرق التي ترغب في ضمان أن تكون صور الحاويات “آمنة بشكل افتراضي”.

- الميزات الرئيسية: ضمان الصور وتوقيعها؛ تحليل التهديدات الديناميكي في بيئات الاختبار.

- المميز الأساسي: تركيز عميق على خط أنابيب البناء والنشر لمنع وصول الشيفرة الضارة إلى الإنتاج.

- الإيجابيات: تكامل ممتاز “Shift Left”؛ أمان قوي للحاويات.

- السلبيات: يمكن أن تكون الواجهة معيارية ومعقدة للتنقل.

10. Trend Vision One

Trend Micro هو المخضرم في بيئات السحابة الهجينة. إنه الخيار الأفضل للمنظمات التي لا تزال لديها أنظمة قديمة كبيرة في الموقع.

- الميزات الرئيسية: التصحيح الافتراضي؛ دعم واسع لأنظمة التشغيل القديمة (مثل Windows 2008).

- المميز الأساسي: عقود من بيانات التهديد مجتمعة مع منصة XDR حديثة للبيئات الهجينة.

- الإيجابيات: دعم لا مثيل له للبنية التحتية المختلطة؛ استقرار موثوق على مستوى المؤسسات.

- السلبيات: قد يبدو أثقل وأكثر “تقليدية” من الأدوات الحديثة السحابية الأصلية بدون وكيل.

الأسئلة الشائعة: حقائق أمن 2026

لماذا التبديل من SentinelOne Singularity Cloud؟

تقوم العديد من الفرق بالتبديل بسبب إرهاق التنبيهات واحتكاك المعالجة. بينما SentinelOne ممتاز في الحظر، فإنه لا يساعد المطور في إصلاح الكود الضعيف. أدوات مثل Plexicus تسد هذه الفجوة.

هل يحل Plexicus محل SentinelOne؟

يركز Plexicus على المعالجة. بينما يراقب بيئتك، فإن قيمته الأساسية هي مساعدتك في إصلاح الثغرات التي ستنبه عليها أدوات EDR مثل SentinelOne. في عام 2026، الهدف هو الانتقال من “الحظر” إلى “التصحيح” في أقل من 60 ثانية.

هل الأمان بدون وكيل آمن مثل وكيل SentinelOne؟

في عام 2026، الرؤية هي الحماية. توفر الأدوات بدون وكيل (Plexicus، Wiz) رؤية بنسبة 100% عبر جميع السحابات المتعددة الخاصة بك فورًا. غالبًا ما يكون هذا أكثر فعالية من وجود وكلاء عميقين على 20% فقط من الخوادم التي نجح فريقك في تثبيتهم عليها.

الفكرة النهائية

“سلسلة توريد البرمجيات” هي المحيط الجديد. إذا كنت لا تزال تعتمد على أداة تنبهك فقط للتهديدات، فأنت تخوض معركة بسرعة الآلة بأدوات بسرعة الإنسان. تحتاج إلى منصة تسرع عملية الإصلاح.