أفضل 10 بدائل لـ Snyk في عام 2026: تغطية أفضل وتكلفة أقل

في عام 2026، التحدي الرئيسي لم يعد مجرد العثور على الأخطاء بعد الآن. المشكلة الحقيقية هي مدى سرعة استغلال المهاجمين لها. كانت فرق الأمن تمتلك أسابيع لتصحيح الثغرات، لكن الآن هذا الوقت قد اختفى تقريبًا.

بحلول أوائل عام 2026، سيستخدم مجرمو الإنترنت أدوات آلية للعثور على الثغرات واستغلالها بشكل أسرع من أي وقت مضى. إذا كانت أمانك لا يزال يعتمد على الأشخاص الذين يبحثون ويكتبون كل تصحيح يدويًا، فأنت بالفعل متأخر.

هذا الدليل يستعرض أفضل البدائل لـ Snyk لعام 2026 التي تعطي الأولوية لسلامة سلسلة التوريد والإصلاح المدعوم بالذكاء الاصطناعي لمواجهة ارتفاع استغلال الثغرات الصفرية الآلي.

واقع 2026: بالأرقام

تظهر البيانات الصناعية الحديثة من العام الماضي أنه لم يعد سؤالًا حول ما إذا كنت ستواجه هجومًا، بل متى.

- أزمة حجم الثغرات الأمنية: يتم تحديد ثغرة أمنية جديدة كل 15 دقيقة. بحلول عام 2026، ستواجه فرق الأمن معدل أكثر من 131 إفصاح جديد عن CVE كل يوم.

- انهيار الـ 24 ساعة: يتم الآن إطلاق حوالي 28.3% من الاستغلالات الملاحظة في غضون 24 ساعة من الإفصاح. أصبح الفحص الدوري الآن غير فعال.

- صعود الكود الذي يكتبه الذكاء الاصطناعي: تكتب أدوات الذكاء الاصطناعي الآن 41% من جميع الأكواد المؤسسية. مع إنتاج أكثر من 256 مليار سطر من الكود الذي يكتبه الذكاء الاصطناعي سنويًا، فإن حجم الكود الذي يحتاج إلى مراجعة قد تجاوز قدرة البشر.

- عتبة الـ 10 مليون دولار: ارتفع متوسط تكلفة اختراق البيانات في الولايات المتحدة إلى أعلى مستوى له على الإطلاق ليصل إلى 10.22 مليون دولار في عام 2025 بسبب ارتفاع تكاليف الكشف والاسترداد.

لمحة سريعة: أفضل 10 بدائل لـ Snyk لعام 2026

| المنصة | الأفضل لـ | المميز الأساسي | ابتكار 2026 |

|---|---|---|---|

| Plexicus | الإصلاح السريع | Codex Remedium AI Autofix | إنشاء PR بالنقر للإصلاح |

| Cycode | سلامة SDLC | أمان سلسلة التوريد المعززة | منع العبث بالكود |

| Sysdig Secure | حماية وقت التشغيل | الحجب النشط المستند إلى eBPF | قتل الثغرات الأمنية في اليوم الصفري |

| Aikido | تقليل الضوضاء | الفرز بناءً على الوصول فقط | قمع التنبيهات بنسبة 90% |

| Chainguard | أسس آمنة | صور مصغرة معززة | صور أساسية خالية من الثغرات |

| Endor Labs | صحة التبعية | إدارة مخاطر دورة الحياة | معلومات تنبؤية عن التبعية |

| Jit | تنسيق الأدوات | MVS (الأمان القابل للتطبيق الأدنى) | مجموعة DevSecOps موحدة |

| Apiiro | رسم المخاطر | تسجيل المخاطر السياقية | تحليل التركيبة السامة |

| Aqua Security | السحابة الأصلية | ضمان الصور وتوقيعها | حماية سلسلة توريد البرمجيات |

| Mend | SCA للمؤسسات | إدارة التراخيص على نطاق واسع | قابلية الاستغلال المدفوعة بالذكاء الاصطناعي |

1. Plexicus

Plexicus يعالج فجوة الوقت للاستغلال عن طريق استبدال كتابة الكود اليدوية بـ الإصلاح بالذكاء الاصطناعي المحفز بشريًا. في سير العمل التقليدي، يجب على المطور البحث وكتابة الكود يدويًا؛ يقوم Plexicus بأتمتة جزء “الكتابة” بحيث تركز على “الموافقة”.

- الميزات الرئيسية: Codex Remedium هو محرك مدعوم بالذكاء الاصطناعي يقوم بتحليل الثغرات المحددة. عند تفعيله، يقوم بإنشاء تصحيح للرمز الوظيفي، طلب سحب، واختبارات الوحدة مصممة خصيصًا لقاعدة الشيفرة الخاصة بك.

- المميز الأساسي: بينما تقترح الأدوات الأخرى إصلاحات، يقوم Plexicus بتنظيم سير العمل الكامل للإصلاح. يقوم بإنشاء طلب السحب لك، مما يقلل وقت البحث من ساعات إلى ثوانٍ من المراجعة.

- الإيجابيات: يقلل متوسط الوقت للإصلاح (MTTR) بنسبة تصل إلى 95٪؛ يمكّن المطورين من إصلاح مشاكل الأمان دون تدريب عميق في أمن التطبيقات.

- السلبيات: الدمج التلقائي الكامل مقيد لأمان الإنتاج؛ الإنتاج لا يزال يتطلب حارسًا بشريًا نهائيًا.

كيفية استخدام Plexicus للإصلاح بالذكاء الاصطناعي:

- اختيار الاكتشاف: افتح قائمة الاكتشافات وانتقل إلى ثغرة حرجة.

- تفاصيل الاكتشاف: انقر على عرض الاكتشاف للوصول إلى صفحة تفاصيل الاكتشاف.

- الإصلاح بالذكاء الاصطناعي: انقر على زر الإصلاح بالذكاء الاصطناعي بجانب الاكتشاف.

- مراجعة الإصلاح: يقوم Codex Remedium بإنشاء فرق آمن في الشيفرة واختبارات الوحدة.

- إرسال طلب السحب: راجع الفرق الذي تم إنشاؤه بواسطة الذكاء الاصطناعي وانقر على إرسال طلب السحب لإرسال الإصلاح إلى إدارة الشيفرة المصدرية للموافقة النهائية.

2. Cycode

يركز Cycode على النسيج الضام لدورة حياة التطوير الخاصة بك، متخصصًا في حماية “سلامة” العملية نفسها.

- الميزات الرئيسية: يحدد الأسرار المضمنة، يراقب التلاعب بالكود، ويضمن سلامة الالتزام (التحقق من هوية الشخص الذي يقوم بالالتزام بالكود).

- المميز الأساسي: هو منصة ASPM كاملة ASPM تجمع بين الماسحات الأصلية والأدوات الخارجية لتأمين سلسلة توريد البرمجيات بالكامل.

- الإيجابيات: الأفضل في فئته لمنع اختراقات على غرار SolarWinds؛ يوفر رؤية واسعة عبر كامل SDLC.

- السلبيات: يمكن أن يكون معقدًا للإعداد للفرق الصغيرة التي لديها خطوط أنابيب CI/CD أبسط.

3. Sysdig Secure

إذا لم تتمكن من التصحيح بسرعة كافية، يجب أن تكون قادرًا على الحظر. يركز Sysdig على شبكة الأمان وقت التشغيل.

- الميزات الرئيسية: يستخدم رؤى مستندة إلى eBPF لاكتشاف وقتل العمليات الخبيثة (مثل الأصداف غير المصرح بها) في الوقت الفعلي.

- المميز الأساسي: يسد الفجوة بين التطوير والإنتاج من خلال ربط الثغرات المستخدمة مع القياسات الحية.

- الإيجابيات: الدفاع الحقيقي الوحيد ضد الثغرات غير المصححة في الإنتاج؛ الدعم الاستباقي يعمل كامتداد لفريقك.

- السلبيات: يتطلب نشر وكيل في مجموعات Kubernetes؛ يمكن أن تكون الأسعار مانعة للمؤسسات التي لديها أقل من 200 عقدة.

4. Aikido Security

Aikido يحل “فيض الثغرات” من خلال التركيز على قابلية الوصول. يعترف بأن الخطأ في مكتبة غير مستخدمة ليس أولوية.

- الميزات الرئيسية: لوحة تحكم موحدة لـ SAST، SCA، IaC، والأسرار؛ معززة بتحليل قابلية الوصول.

- المميز الأساسي: تركيز شديد على تقليل الضوضاء والبساطة؛ عادة ما يستغرق الإعداد أقل من 10 دقائق.

- الإيجابيات: معدلات منخفضة بشكل كبير من الإيجابيات الكاذبة؛ نموذج تسعير شفاف وعادل مقارنة بالعمالقة في المؤسسات.

- السلبيات: ميزات DAST (الفحص الديناميكي) لا تزال في مرحلة النضوج مقارنة بالأدوات المتخصصة.

5. Chainguard

يركز Chainguard على البنية التحتية الأمنة افتراضيًا. يعتقدون أن أفضل طريقة لإصلاح الثغرة هي عدم وجودها من الأساس.

- الميزات الرئيسية: يوفر صور حاويات “Wolfi” المعززة والمصغرة ومستودعات الحزم المخصصة.

- المميز الأساسي: يقدم SLA صارم لتصحيح CVE (يتم تصحيحه في غضون 7 أيام للحرجة) لصورهم.

- الإيجابيات: يقلل بشكل فعال من سطح الهجوم قبل أن يبدأ المطورون حتى؛ خطوط أساس CIS + STIG هجينة للتقوية.

- السلبيات: يتطلب من الفرق الانتقال بعيدًا عن صور نظام التشغيل القياسية (المتضخمة) إلى بصمة مصغرة.

6. Endor Labs

تركز Endor Labs على إدارة دورة حياة الاعتماد من خلال النظر في صحة المشاريع مفتوحة المصدر التي تستخدمها.

- الميزات الرئيسية: بناء رسوم بيانية للاتصال لكامل عقار البرمجيات الخاص بك، اكتشاف الحزم الخبيثة، وإجراء فحوصات صحية تنبؤية.

- المميز الأساسي: قاعدة معرفة فريدة تضم 4.5 مليون مشروع مع مليار عامل خطر لفهم كيفية عمل الوظائف بالضبط.

- الإيجابيات: إدارة المخاطر التنبؤية تمنع الديون التقنية؛ “تحليل تأثير الترقية” يظهر بالضبط ما الذي سيتعطل قبل أن تقوم بالتصحيح.

- السلبيات: يركز بشكل رئيسي على الاعتمادات مفتوحة المصدر؛ أقل تركيزًا على منطق الكود المخصص (SAST) من المتخصصين.

7. Jit

Jit هو طبقة التنسيق للفرق التي ترغب في تجنب “انتشار الأدوات” وتكاليف ترخيص Snyk العالية.

- الميزات الرئيسية: نشر بنقرة واحدة لكامل مجموعة الأمان (SAST، SCA، Secrets، IaC) باستخدام محركات مفتوحة المصدر مُدارة.

- المميز الأساسي: يوفر مجموعة “الأمان القابل للتطبيق الأدنى” المصممة خصيصًا لمرحلة SDLC الحالية الخاصة بك.

- الإيجابيات: فعالة من حيث التكلفة بشكل كبير؛ يلغي العبء الإداري من خلال التوفير التلقائي والإلغاء.

- السلبيات: نظرًا لأنه ينسق الماسحات الأخرى، قد تواجه قيود الميزات للأدوات الأساسية.

8. Apiiro

توفر Apiiro إدارة مخاطر التطبيقات من خلال بناء جرد أساسي عميق لتطبيقاتك.

- الميزات الرئيسية: SBOM الموسع (XBOM)، اكتشاف تغييرات الكود المادية، وتحليل الكود العميق.

- التمييز الأساسي: محرك Risk Graph يحدد “التوليفات السامة”—مثل مكتبة ضعيفة في تطبيق يواجه الجمهور مع أذونات IAM مفرطة.

- الإيجابيات: أولوية لا مثيل لها للشركات الضخمة؛ منصة مفتوحة بنسبة 100% تتكامل مع جميع أدوات التطوير الرئيسية.

- السلبيات: تسعير على مستوى المؤسسات؛ يمكن أن يكون مبالغًا فيه للمنظمات الصغيرة ذات المستودعات القليلة.

9. Aqua Security

Aqua هي رائدة في أمن السحابة الأصلية، تقدم حلاً كاملاً لدورة الحياة من التطوير إلى الإنتاج.

- الميزات الرئيسية: تحليل التهديدات الديناميكي في البيئات المعزولة؛ ضمان الصور والتوقيع؛ حماية وقت التشغيل في الوقت الحقيقي.

- التمييز الأساسي: يجمع بين قوة التكنولوجيا المعتمدة على الوكيل وغير المعتمدة على الوكيل في منصة حماية تطبيقات السحابة الأصلية الموحدة (CNAPP).

- الإيجابيات: أمان حاويات قوي واكتشاف استباقي للمشكلات؛ توصيات واضحة لمعالجة الثغرات الأمنية.

- السلبيات: يمكن أن تكون الوثائق مربكة؛ تصميم الواجهة لأعمدة موسعة وفلاتر البحث يمكن تحسينه.

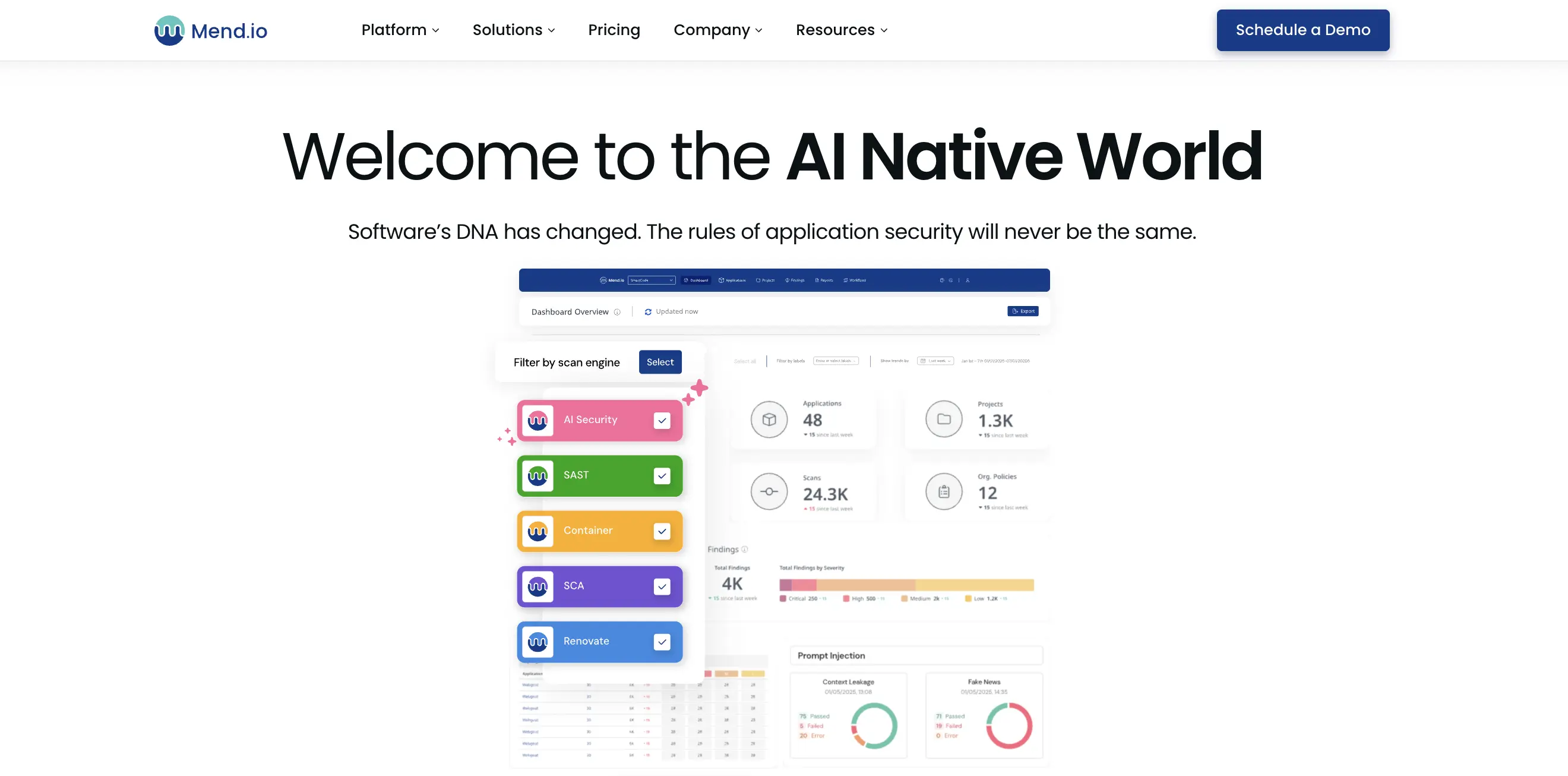

10. Mend

مند (المعروفة سابقًا باسم WhiteSource) هي الرائدة في تحليل تكوين البرمجيات (SCA) للشركات الكبرى.

- الميزات الرئيسية: إدارة قوية للجهات الخارجية؛ إدارة المخزون الآلي وتتبع الامتثال للترخيص.

- التمييز الأساسي: قاعدة بيانات الثغرات الأمنية الخاصة مع تعليقات توضيحية عميقة وردود فعل فورية لانتهاكات الترخيص.

- الإيجابيات: ممتازة لإدارة تراخيص المصادر المفتوحة المعقدة؛ تقلل من MTTR من خلال توفير مسارات العلاج الفورية.

- السلبيات: يمكن تحسين فحص الحاويات والصور، خاصة في التمييز بين الطبقات.

الأسئلة الشائعة: حقائق أمن 2026

هل يقوم Plexicus بإصلاح الكود تلقائيًا؟

لا. Plexicus هو أداة تعتمد على الإنسان في الحلقة. بينما يستخدم الذكاء الاصطناعي لتوليد الإصلاح، يجب على الإنسان النقر على الزر لتفعيل العلاج، ويجب على قائد الفريق الموافقة على طلب السحب الناتج. هذا يضمن الأمان دون التضحية بالتحكم الهندسي.

لماذا يُعتبر وقت الاستغلال أهم مقياس؟

لأن 28.3% من الاستغلالات تحدث الآن في غضون 24 ساعة. إذا كانت أداة الأمان الخاصة بك تفحص مرة واحدة في الأسبوع فقط، فأنت أعمى لمدة ستة أيام. تحتاج إلى أداة مثل Plexicus التي تسمح لك بتوليد وتقديم الإصلاحات في اللحظة التي يتم فيها تحديد التهديد.

هل يمكنني الوثوق بالذكاء الاصطناعي لكتابة إصلاحات الأمان؟

يجب دائمًا مراجعة الكود الذي يتم إنشاؤه بواسطة الذكاء الاصطناعي. يساعد Plexicus في ذلك عن طريق تشغيل اختبارات الوحدة والتحليل الثابت على الإصلاحات التي يولدها بنفسه قبل عرضها عليك، مما يوفر اقتراحًا “موثوقًا” يسرع عملية المراجعة البشرية.

الفكرة النهائية

سلسلة توريد البرمجيات هي المحيط الجديد. إذا كنت لا تزال تعتمد على أداة تخبرك فقط “هذه المكتبة قديمة”، فأنت تفوت النقطة. تحتاج إلى منصة تقوم بالتحقق من النزاهة وتسريع الإصلاح من خلال الإصلاح بمساعدة الذكاء الاصطناعي.