Top 10 outils CNAPP pour 2026 | Plateformes de protection des applications cloud natives

Imaginez un vendredi après-midi animé dans le centre des opérations de sécurité d’une entreprise technologique en pleine croissance. L’équipe, déjà plongée dans les alertes, reçoit notification après notification, leurs écrans clignotant avec des problèmes “critiques” qui nécessitent une attention immédiate. Ils ont plus de 1 000 comptes cloud répartis entre différents fournisseurs, chacun contribuant à la vague d’alertes. Beaucoup de ces alertes, cependant, ne concernent même pas des ressources exposées à Internet, laissant l’équipe frustrée et submergée par l’ampleur et l’urgence apparente de tout cela. La sécurité cloud est compliquée.

Pour y remédier, de nombreuses organisations se tournent vers les plateformes de protection des applications cloud natives (CNAPP). Cependant, tous les CNAPP ne sont pas identiques. Certains ne sont qu’un mélange de différents outils combinés en un seul produit, manquant d’intégration cohérente et de capacités de reporting unifiées. Par exemple, de nombreuses plateformes ne parviennent pas à offrir une remédiation des vulnérabilités en temps réel, une fonctionnalité cruciale qui distingue les solutions plus avancées des collections d’outils de base.

Ce post vise à clarifier les choses. Nous allons passer en revue les 10 principaux fournisseurs de CNAPP pour 2026, en mettant l’accent sur la protection en temps réel, l’analyse des chemins d’attaque et les moyens pratiques de remédier aux vulnérabilités sans nécessiter de réunions d’urgence. La sélection de ces fournisseurs a été basée sur des critères tels que l’innovation dans la sécurité native du cloud, la facilité d’intégration, la complétude des fonctionnalités et la réputation sur le marché. Nous avons recueilli des informations à partir de rapports industriels, de critiques d’experts et de retours directs des équipes de sécurité des entreprises technologiques leaders pour garantir la pertinence et la fiabilité de nos conclusions.

Qu’est-ce qu’un CNAPP ?

Un CNAPP est une plateforme de sécurité unique qui regroupe la gestion de la posture de sécurité du cloud (CSPM), la protection des charges de travail du cloud (CWPP) et la gestion des droits d’infrastructure cloud (CIEM).

Plutôt que de vérifier un seau S3 mal configuré dans un outil et un conteneur vulnérable dans un autre, un CNAPP relie les points. Imaginez un scénario où le système détecte un CVE critique dans un conteneur. Immédiatement, le CNAPP identifie que ce conteneur est associé à un rôle IAM qui a des privilèges d’administrateur.

En quelques minutes, il corrèle cette vulnérabilité avec des chemins d’attaque potentiels, offrant des insights sur la manière dont une exploitation pourrait se dérouler. Dès que le modèle de menace est clair, la plateforme bloque automatiquement l’exploitation en manipulant les permissions IAM et en isolant le conteneur affecté. Ce processus fluide et étape par étape transforme une potentielle violation de sécurité en une menace gérée.

Pourquoi le CNAPP est important

Le risque est simple : la complexité. Selon les récents benchmarks en ingénierie, 80 % des violations réussies du cloud impliquent des identités mal configurées ou des rôles surpriviliégiés.

Si vous utilisez encore des outils cloisonnés, vous manquez le contexte. Vous pourriez corriger 100 vulnérabilités aujourd’hui, mais si aucune d’entre elles ne se trouvait sur un chemin d’attaque exposé à Internet, votre niveau de risque réel n’a pas changé. Les CNAPPs priorisent le risque en fonction de l’exploitabilité, et non seulement des scores CVSS.

Pourquoi nous écouter ?

Nous avons déjà aidé des organisations comme Ironchip, Devtia et Wandari à sécuriser leurs piles cloud-native. Bien que nous soyons affiliés à Plexicus, notre engagement à fournir des avis objectifs et équilibrés reste une priorité absolue. Nous comprenons la douleur de la fatigue des alertes car nous avons construit Plexicus pour la résoudre. Notre plateforme ne se contente pas de signaler les problèmes. Elle les résout.

“Plexicus a révolutionné notre processus de remédiation ; notre équipe économise des heures chaque semaine !”

- Alejandro Aliaga, CTO Ontinet

Nous savons ce qui rend un outil CNAPP vraiment précieux car nous construisons la prochaine génération de sécurité automatisée du cloud.

En un coup d’œil : Principaux fournisseurs de CNAPP 2026

| Fournisseur | Focus Principal | Meilleur Pour | Différenciateur Clé |

|---|---|---|---|

| Plexicus | Remédiation Automatisée | Équipes DevOps Agiles | Pull Requests Auto-fixées par IA |

| SentinelOne | Runtime Alimenté par IA | Équipes SOC & IR | Moteur de Sécurité Offensive |

| Wiz | Visibilité Sans Agent | Scalabilité Rapide | Graph de Sécurité Cloud |

| Prisma Cloud | Sécurité du Cycle de Vie Complet | Grandes Entreprises | Analyse Profonde IaC et CI/CD |

| MS Defender | Écosystème Azure | Boutiques Centriques Microsoft | Intégration Native Azure & GitHub |

| CrowdStrike | Intelligence des Menaces | Prévention Active des Violations | Détection Centrée sur l’Adversaire |

| CloudGuard | Sécurité Réseau | Industries Réglementées | Analyse Avancée des Flux Réseau |

| Trend Vision One | Cloud Hybride | Migration de Centre de Données | Patching Virtuel & Intel ZDI |

| Sysdig Secure | Sécurité Kubernetes | Stacks Lourdement K8s | Insights Runtime basés sur eBPF |

| FortiCNAPP | Analyse Comportementale | Opérations à Grande Échelle | Cartographie d’Anomalies Polygraphe |

10 Meilleurs Fournisseurs CNAPP pour 2026

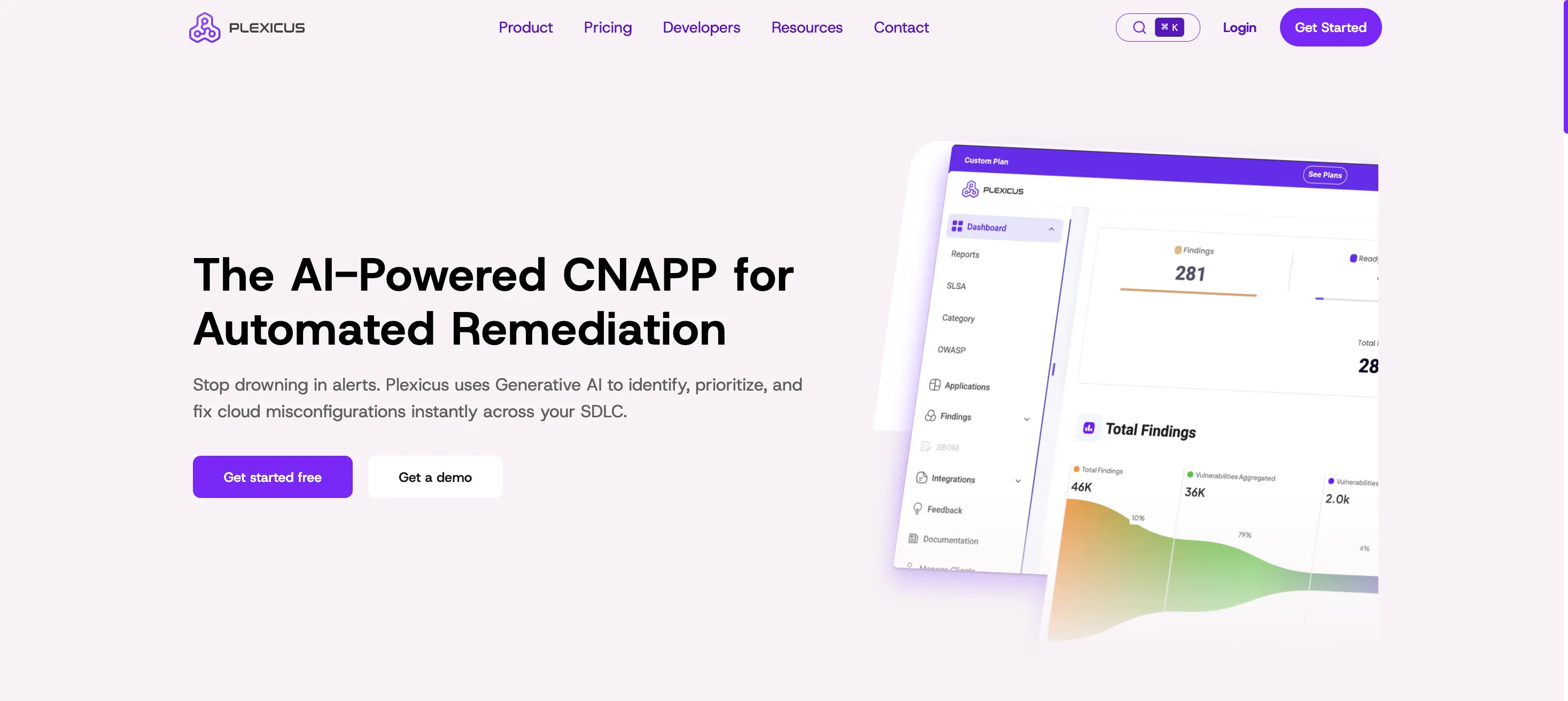

1. Plexicus

Plexicus est conçu pour les équipes qui privilégient la remédiation automatisée et le balayage en temps réel plutôt que le reporting statique. Alors que d’autres outils vous indiquent ce qui ne va pas, Plexicus se concentre sur l’arrêt de la fuite avant qu’elle ne se propage.

Caractéristiques :

- Remédiation automatique pilotée par l’IA : Génère des correctifs au niveau du code et ouvre automatiquement des Pull Requests pour résoudre les vulnérabilités.

- Intégration ASPM : Visibilité approfondie des risques au niveau de l’application, reliant les propriétaires de code aux vulnérabilités du cloud en production.

- Cartographie continue du code au cloud : Corrèle les défauts du code source avec les environnements d’exécution en direct.

Avantages :

- Réduit drastiquement le temps moyen de remédiation (MTTR).

- Intégration transparente avec GitHub, GitLab et Bitbucket.

- UX orientée développeur réduit les frictions entre la sécurité et l’ingénierie.

Inconvénients :

- Nouvel acteur sur le marché comparé aux fournisseurs de pare-feu traditionnels.

- Se concentre fortement sur les piles modernes natives du cloud plutôt que sur les systèmes sur site traditionnels.

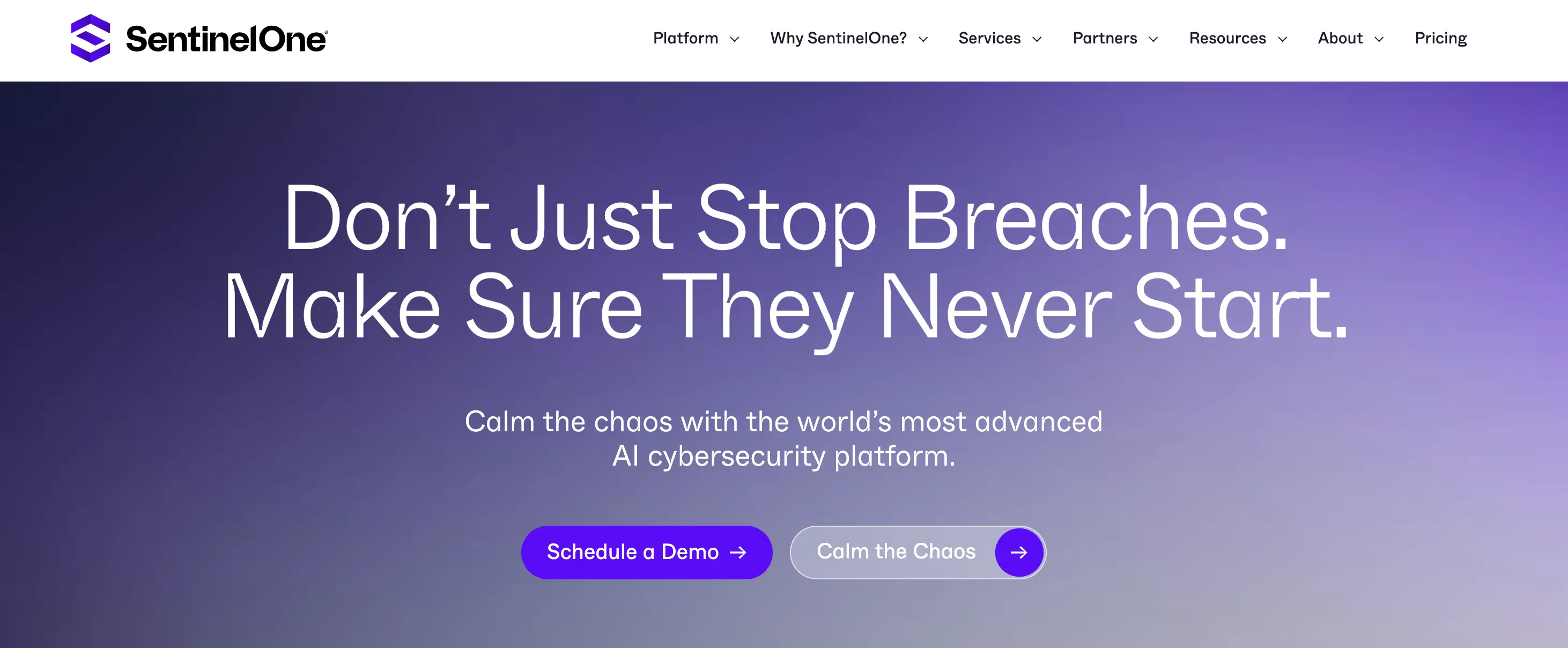

2. SentinelOne (Singularity Cloud)

SentinelOne est le leader de la protection en temps réel alimentée par l’IA. Il utilise un moteur de sécurité offensive qui simule des chemins d’attaque pour vérifier si une vulnérabilité est réellement exploitable.

Caractéristiques :

- Chemins d’exploitation vérifiés : Sonde automatiquement les problèmes de cloud pour présenter des résultats basés sur des preuves.

- Purple AI : Un analyste génératif d’IA qui documente les enquêtes en langage naturel.

- Intégrité binaire : Protection en temps réel contre les modifications non autorisées des charges de travail.

Avantages :

- Capacités EDR de premier ordre pour les charges de travail cloud.

- Automatisation élevée dans la chasse aux menaces.

Inconvénients :

- Peut être complexe à configurer pour les équipes sans analystes de sécurité dédiés.

3. Wiz

Wiz a été pionnier de l’approche sans agent basée sur le graphe. Il excelle dans le déploiement rapide sur de vastes empreintes multi-cloud.

Caractéristiques :

- Graphique de sécurité cloud : Corrèle les mauvaises configurations, les vulnérabilités et les identités.

- Analyse approfondie sans agent : Analyse PaaS, VM et sans serveur sans nécessiter d’agents locaux.

Avantages :

- Temps de mise en valeur extrêmement rapide.

- Visualisation leader de l’industrie des chemins d’attaque complexes.

Inconvénients :

- Blocage en temps réel limité par rapport aux solutions basées sur des agents.

4. Palo Alto Networks (Prisma Cloud)

Prisma Cloud est la plateforme shift-left la plus complète. Elle est idéale pour les organisations qui souhaitent une intégration profonde dans le cycle de développement.

Caractéristiques :

- Sécurité IaC : Analyse Terraform et CloudFormation pour les violations pendant le développement.

- WAAS avancé : Inclut la sécurité des applications web et des API.

Avantages :

- Ensemble de fonctionnalités le plus complet sur le marché aujourd’hui.

- Rapports de conformité réglementaire robustes.

Inconvénients :

- Nécessite souvent un effort de gestion significatif en raison de la taille de la plateforme.

5. Microsoft Defender for Cloud

Le choix par défaut pour les environnements fortement axés sur Azure, offrant une intégration native et des extensions multi-cloud.

Caractéristiques :

- Intégration native Azure : Visibilité la plus profonde possible dans les groupes de ressources Azure.

- Accès Just-in-Time : Gère la surface d’attaque en limitant l’exposition des ports VM.

Avantages :

- Déploiement sans friction pour les utilisateurs d’Azure.

Inconvénients :

- Le support des clouds tiers (AWS/GCP) peut sembler moins mature.

6. CrowdStrike (Falcon Cloud Security)

CrowdStrike se concentre sur la sécurité centrée sur l’adversaire. Il est conçu pour les équipes SecOps qui doivent arrêter les violations en cours.

Caractéristiques :

- Indicateurs d’attaque (IOAs) : Détecte les comportements malveillants basés sur les tactiques des adversaires.

- Agent unifié : Capteur léger unique pour la protection des endpoints et des charges de travail cloud.

Avantages :

- Intégration de l’intelligence des menaces de classe mondiale.

Inconvénients :

- Moins axé sur le code source des applications (SAST) par rapport aux concurrents.

7. Check Point CloudGuard

Un poids lourd de la sécurité réseau dans le cloud, offrant une prévention avancée des menaces à travers les réseaux virtuels.

Caractéristiques :

- Analyse du flux réseau : Analyse approfondie du trafic cloud pour détecter les mouvements latéraux.

- Console unifiée : Vue unique pour les pare-feu cloud publics et sur site.

Avantages :

- Les contrôles de sécurité réseau les plus solides de la catégorie.

Inconvénients :

- L’interface utilisateur peut sembler dépassée pour les équipes modernes centrées sur DevOps.

8. Trend Micro (Trend Vision One)

Offre une concentration profonde sur les environnements cloud hybrides, reliant les charges de travail sur site et cloud-native.

Caractéristiques :

- Correction virtuelle : Protège les charges de travail contre les zero-days avant que les correctifs officiels ne soient appliqués.

- Intelligence ZDI : Alimenté par le plus grand programme de bug bounty au monde.

Avantages :

- Excellent support des charges de travail héritées et hybrides.

Inconvénients :

- Les fonctionnalités cloud-native peuvent sembler ajoutées à un noyau plus ancien.

9. Sysdig (Secure)

Construit sur l’open-source Falco, Sysdig est le choix numéro un pour les environnements fortement basés sur Kubernetes.

Fonctionnalités :

- Aperçus en temps réel : Vérifie quelles vulnérabilités sont réellement chargées et utilisées.

- Contrôle de dérive : Détecte et bloque les changements non autorisés dans les conteneurs en cours d’exécution.

Avantages :

- Visibilité des conteneurs la plus approfondie de l’industrie.

Inconvénients :

- Forte concentration sur K8s peut laisser les actifs non conteneurisés moins couverts.

10. Fortinet (FortiCNAPP)

Suite à l’acquisition de Lacework, Fortinet propose une approche cloud-intelligente utilisant l’apprentissage automatique pour établir un comportement de référence.

Fonctionnalités :

- Plateforme de données Polygraph : Cartographie automatiquement le comportement pour identifier les anomalies.

- Intégration du tissu Fortinet : Connecte la sécurité cloud avec le tissu réseau plus large.

Avantages :

- Exceptionnel pour trouver les “inconnus inconnus” sans règles manuelles.

Inconvénients :

- L’intégration de la plateforme après l’acquisition est toujours en cours.

Mythes courants

Mythe #1 : Sans agent est toujours mieux.

Voici le marché : le scan sans agent est excellent pour la visibilité (CSPM), mais il ne peut pas arrêter une exploitation active en temps réel. Pour les charges de travail critiques, vous avez toujours besoin d’un agent (CWPP) pour fournir un blocage en temps réel.

Mythe #2 : CNAPP remplace votre équipe de sécurité.

Ne pensez pas qu’un outil résoudra un processus défaillant. Un CNAPP est un multiplicateur de force, mais vous avez toujours besoin d’ingénieurs qui comprennent les politiques IAM pour agir sur les données.

Aller au-delà de la fatigue des alertes

La sécurité cloud en 2026 ne consiste pas à trouver plus de bugs. Il s’agit de fermer la boucle entre l’IDE d’un développeur et l’environnement de production.

Si votre outil actuel fournit un PDF massif de “constatations” mais aucun chemin vers la résolution, vous payez effectivement pour du bruit. La véritable sécurité se produit lorsque l’outil fait le gros du travail de remédiation.

Plexicus est conçu pour gérer cela en dépassant la détection et en passant à la correction automatisée. Si votre équipe est fatiguée de courir après des CVE inaccessibles, commencez par une plateforme qui priorise l’exploitabilité.

Souhaitez-vous que je vous explique une comparaison spécifique de la façon dont Plexicus gère la remédiation IaC par rapport aux outils hérités ?

Questions Fréquemment Posées

Comment un CNAPP diffère-t-il de l’utilisation d’outils CSPM et CWPP séparés ?

Les outils autonomes créent des silos. Un CSPM pourrait trouver un seau mal configuré, mais il ne saura pas si l’application fonctionnant sur la VM connectée est vulnérable. Un CNAPP corrèle ces points de données pour montrer le chemin d’attaque réel, évitant à votre équipe de courir après des risques non exploitables.

Puis-je utiliser un CNAPP pour des environnements multi-cloud ?

Oui. La plupart des CNAPP modernes sont conçus pour normaliser les données sur AWS, Azure et GCP. L’objectif est d’appliquer une politique de sécurité unique à l’ensemble de votre empreinte cloud.

Un CNAPP aide-t-il à la conformité réglementaire ?

La plupart des plateformes incluent des modèles prêts à l’emploi pour SOC 2, HIPAA, PCI DSS et GDPR. Elles auditent en continu votre environnement et signalent les violations, rendant la collecte de preuves plus rapide.