Qu’est-ce que le CI Gating ?

En Bref

CI Gating est un mécanisme automatisé de “stop-the-line” dans le pipeline de développement. Il évalue le code selon des politiques de sécurité et de qualité, bloquant tout commit qui ne respecte pas les critères. C’est le fondement de Shift-Left Security.

Définition : Comprendre le CI Gating

CI Gating (Continuous Integration Gating) fait référence à l’utilisation de points de contrôle automatisés qui valident les changements de code avant qu’ils ne soient fusionnés dans un dépôt commun. Pensez-y comme un filtre numérique pour votre base de code ; si un morceau de code est non sécurisé, mal formaté ou casse la logique existante, la porte reste fermée.

Dans le contexte de ASPM (Application Security Posture Management), le CI Gating est la couche d’application qui transforme la visibilité de la sécurité en prévention réelle des risques.

Comment fonctionne le CI Gating

Le processus commence dès qu’un développeur soumet une Pull Request (PR). Le moteur CI (comme GitHub Actions ou Jenkins) déclenche un workflow qui passe le code à travers plusieurs “portes” :

Portes de Sécurité

Scans pour les vulnérabilités utilisant SAST, SCA, et Détection de Secrets. Si un CVE de haute gravité est trouvé, la construction échoue.

Portes de Qualité

Mesure la Couverture de Code et les Tests Unitaires. Si les tests tombent en dessous d’un certain seuil (par exemple, 80%), la porte bloque la fusion.

Portes de Conformité

Vérifie les violations de licence ou les écarts par rapport aux normes d’architecture organisationnelle.

Une fois que toutes les portes retournent un statut “Succès”, le code est “débloqué” et prêt pour une révision humaine ou un déploiement automatisé.

Pourquoi le CI Gating est Essentiel

Le développement logiciel contemporain avance trop vite pour des revues de sécurité manuelles. Le CI Gating offre trois avantages critiques :

- Prévention Plutôt que Cure : Il est significativement moins coûteux de bloquer une vulnérabilité au stade du PR que de la corriger en production.

- Élimination de la Fatigue d’Alerte : En arrêtant le “bruit” (vulnérabilités connues et erreurs de syntaxe) tôt, les équipes de sécurité peuvent se concentrer sur les menaces à haut contexte plutôt que de courir après des milliers d’alertes d’exécution.

- Standardisation : Cela garantit que chaque développeur, quel que soit son niveau d’expérience, adhère aux mêmes normes de sécurité et de qualité.

La Perspective Plexicus : Gating Intelligent

Chez Plexicus, nous croyons que le filtrage ne devrait pas être un obstacle. Les barrières de sécurité traditionnelles bloquent souvent les développeurs face à des vulnérabilités qui présentent un risque réel minimal, créant des frictions entre les équipes de sécurité et d’ingénierie.

Le filtrage CI intelligent dans Plexicus exploite :

- Intégration EPSS : Priorise les vulnérabilités en fonction de la probabilité réelle d’exploitation dans la nature, et non seulement des scores de gravité théorique. La plateforme utilise les données de l’EPSS (Exploit Prediction Scoring System) pour pondérer les résultats, s’assurant que seules les vulnérabilités avec un risque d’exploitation réel déclenchent des barrières de blocage.

- Plexicus Automate Remediation. Au lieu de simplement signaler les problèmes, Plexicus génère automatiquement des correctifs de code spécifiques et crée des pull requests avec la remédiation. Les développeurs reçoivent des solutions prêtes à être fusionnées en parallèle de toute barrière de blocage, transformant un potentiel obstacle en un flux de travail exploitable. Cela réduit considérablement le temps entre la détection et la résolution.

- Priorisation contextuelle : La plateforme distingue les vulnérabilités dans différents contextes, tels que les fichiers de test par rapport aux API orientées production, la documentation par rapport au code en cours d’exécution, et le code d’exemple par rapport aux systèmes déployés. Ce processus de validation piloté par l’IA filtre les faux positifs et s’assure que seuls les risques de sécurité réels dans le code de production déclenchent des barrières.

Les portails de sécurité deviennent des facilitateurs plutôt que des obstacles. Les développeurs reçoivent des correctifs immédiats et exploitables pour des vulnérabilités réelles tout en contournant les frictions inutiles dues aux faux positifs ou aux découvertes à faible risque.

Dans Plexicus, vous pouvez configurer un système de contrôle CI en quelques étapes :

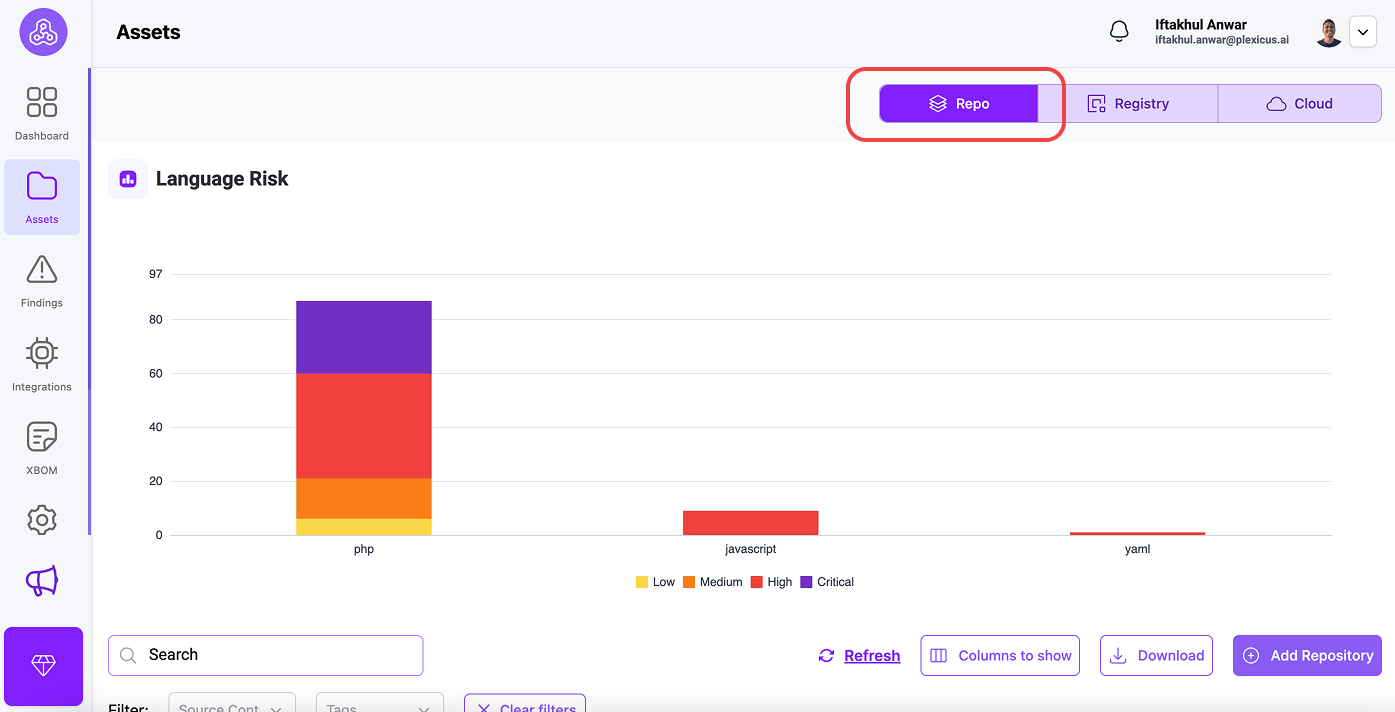

- Allez dans le menu Asset.

- Dans l’onglet Repo, vous trouverez votre dépôt connecté.

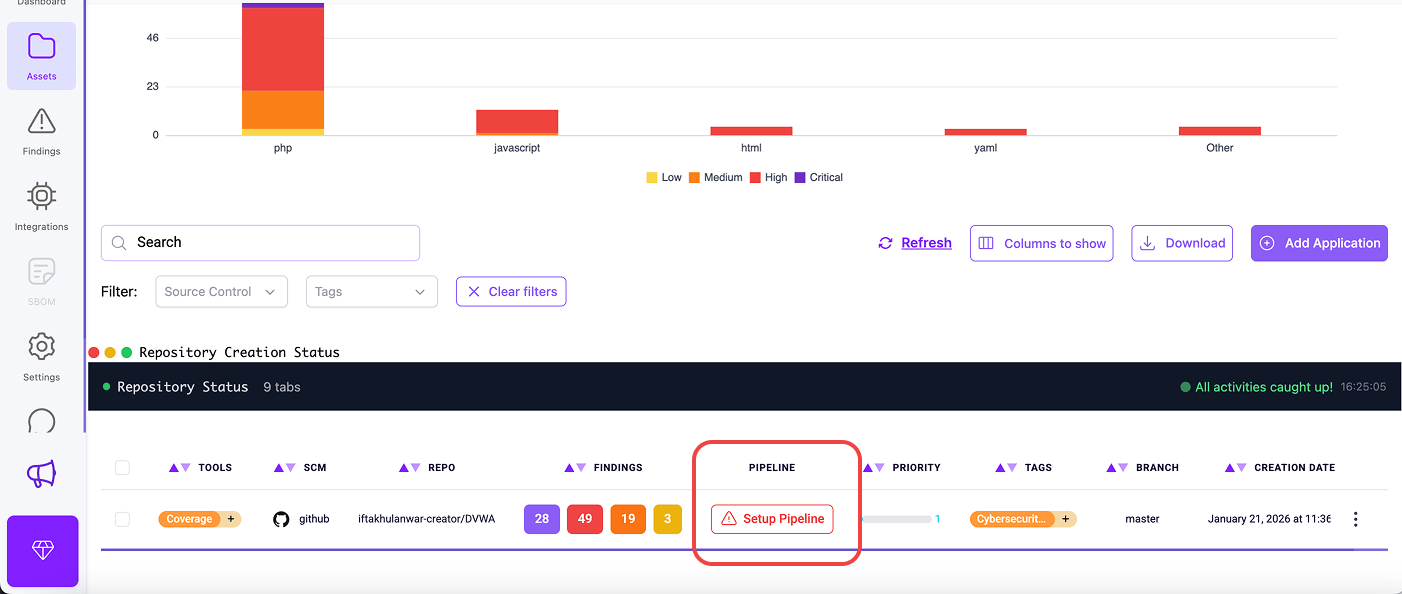

- Localisez le dépôt où vous souhaitez activer le contrôle CI et cliquez sur le bouton Setup Pipeline.

- Une boîte de dialogue de confirmation apparaîtra expliquant la procédure d’intégration. Cliquez sur “OK” pour continuer.

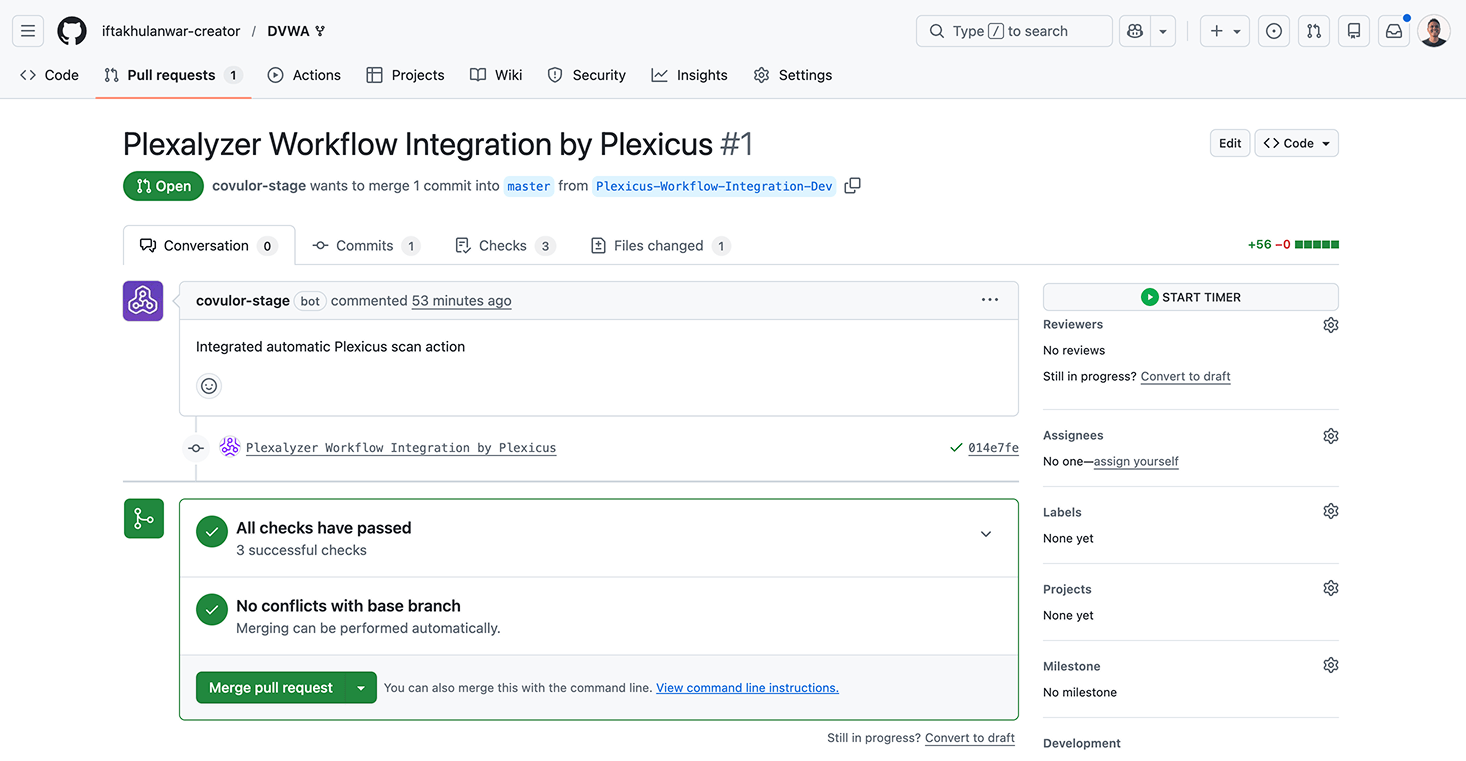

- Plexicus crée automatiquement une nouvelle branche d’intégration dans votre dépôt (nommée “Plexicus-Workflow-Integration”) a. Une demande de tirage est générée contenant le fichier de configuration du workflow n. Cette PR ajoute la configuration nécessaire du pipeline à votre dépôt

- Vous serez redirigé vers votre plateforme de contrôle de source (GitHub, GitLab, Bitbucket ou Gitea)

- Examinez la demande de tirage contenant l’intégration du workflow Plexicus

- Fusionnez la demande de tirage pour activer l’analyse de sécurité automatisée

FAQs

Le contrôle CI est-il le même qu’un portail de qualité ?

CI Gating automatise les portes de qualité. Alors qu’une porte de qualité est un concept général qui peut inclure des approbations manuelles, le CI Gating est strictement la logique automatisée de « échec/succès » au sein du pipeline CI.

Qu’est-ce qu’une “porte dure” par rapport à une “porte souple” ?

Une porte dure empêche complètement la fusion jusqu’à ce que le problème soit résolu. Une porte souple (ou “porte d’avertissement”) permet la fusion mais signale le problème pour une correction ultérieure ou une approbation manuelle.

Le gating ralentit-il le développement ?

Seulement si les portes sont mal optimisées. En exécutant d’abord des vérifications rapides (Linting/SAST) et en utilisant le scannage incrémental, les équipes peuvent maintenir une grande vitesse sans sacrifier la sécurité.

Termes associés

- Pipeline CI/CD

- Sécurité Shift-Left

- Analyse de la composition logicielle (SCA)

- Gestion des vulnérabilités