10 bästa Snyk-alternativen 2026: Bättre täckning, lägre kostnad

År 2026 är den största utmaningen inte längre att hitta buggar. Det verkliga problemet är hur snabbt angripare utnyttjar dem. Säkerhetsteam hade tidigare veckor på sig att åtgärda sårbarheter, men nu har den tiden nästan försvunnit.

I början av 2026 kommer cyberbrottslingar att använda automatiserade verktyg för att hitta och utnyttja sårbarheter snabbare än någonsin. Om din säkerhet fortfarande beror på att människor manuellt forskar och skriver varje patch, ligger du redan efter.

Denna guide recenserar de bästa Snyk-alternativen för 2026 som prioriterar Leveranskedjans integritet och AI-driven åtgärd för att motverka ökningen av automatiserad 0-dags utnyttjande.

Verkligheten 2026: Enligt siffrorna

Ny branschdata från det senaste året visar att det inte längre är en fråga om du kommer att utsättas för en attack, utan när.

- Sårbarhetsvolymkris: En ny sårbarhet identifieras var 15 minut. År 2026 kommer säkerhetsteam att stå inför ett genomsnitt av över 131 nya CVE-avslöjanden varje dag.

- 24-timmarskollapsen: Ungefär 28,3 % av observerade exploateringar lanseras nu inom 24 timmar efter avslöjande. Periodisk skanning är nu föråldrad.

- AI-kodens uppgång: AI-verktyg skriver nu 41 % av all företagskod. Med över 256 miljarder rader AI-kod producerade årligen har volymen av kod som behöver granskas överstigit mänsklig kapacitet.

- $10M-tröskeln: Den genomsnittliga kostnaden för ett dataintrång i USA steg till en rekordhög nivå på $10,22 miljoner år 2025 på grund av ökande kostnader för upptäckt och återhämtning.

I korthet: Topp 10 Snyk-alternativ för 2026

| Plattform | Bäst För | Kärndifferentiering | 2026 Innovation |

|---|---|---|---|

| Plexicus | Snabb Åtgärd | Codex Remedium AI Autofix | Click-to-Fix PR Generation |

| Cycode | SDLC Integritet | Förstärkt Leveranskedjesäkerhet | Kodmanipuleringsförebyggande |

| Sysdig Secure | Runtime-skydd | eBPF-baserad Aktiv Blockering | Zero-Day Exploit Killing |

| Aikido | Brusreducering | Endast Nåbarhets-triage | 90% Larmundertryckning |

| Chainguard | Säkra Grunder | Förstärkta Minimala Bilder | Sårbarhetsfria Basbilder |

| Endor Labs | Beroendehälsa | Livscykel Riskhantering | Prediktiv Beroendeintelligens |

| Jit | Verktygsorkestrering | MVS (Minimum Viable Security) | Enhetlig DevSecOps Stack |

| Apiiro | Riskgrafning | Kontextuell Riskbedömning | Toxisk Kombinationsanalys |

| Aqua Security | Moln-Nativ | Bildsäkring & Signering | Programvaruleveranskedjeskydd |

| Mend | Företags-SCA | Storskalig Licensstyrning | AI-Drivet Exploaterbarhet |

1. Plexicus

Plexicus adresserar gapet för Tid till Exploit genom att ersätta manuell kodskrivning med Människoutlöst AI Åtgärd. I äldre arbetsflöden måste en utvecklare forska och skriva kod manuellt; Plexicus automatiserar “skrivandet” så att du kan fokusera på “godkännande.”

- Nyckelfunktioner: Codex Remedium är en AI-driven motor som analyserar identifierade sårbarheter. När den aktiveras genererar den en funktionell kodpatch, pull request och enhetstester specifikt anpassade till din kodbas.

- Kärndifferentiering: Medan andra verktyg föreslår lösningar, orkestrerar Plexicus hela åtgärdsarbetsflödet. Den skapar PR åt dig, vilket minskar forskningstiden från timmar till sekunder av granskning.

- Fördelar: Minskar Mean Time to Remediate (MTTR) med upp till 95%; ger utvecklare möjlighet att åtgärda säkerhetsproblem utan djupgående AppSec-utbildning.

- Nackdelar: Full “Auto-Merge” är begränsad för produktionssäkerhet; produktion kräver fortfarande en slutlig mänsklig granskare.

Hur man använder Plexicus för AI-åtgärder:

- Välj fynd: Öppna fyndmenyn och navigera till en kritisk sårbarhet.

- Fynddetalj: Klicka på visa fynd för att komma åt fynddetaljsidan.

- AI-åtgärd: Klicka på AI Remediation-knappen bredvid fyndet.

- Granska fix: Codex Remedium genererar en säker koddiff och enhetstester.

- Skicka PR: Granska den AI-genererade diffen och klicka på Skicka Pull Request för att skicka fixen till din SCM för slutligt godkännande.

2. Cycode

Cycode fokuserar på bindväven i din utvecklingslivscykel, med specialisering på att skydda “integriteten” i själva processen.

- Nyckelfunktioner: Identifierar hårdkodade hemligheter, övervakar kodmanipulering och säkerställer integriteten av commits (verifierar vem som faktiskt gör commits).

- Kärndifferentiering: Det är en komplett ASPM-plattform som konsoliderar inbyggda skannrar med tredjepartsverktyg för att säkra hela mjukvaruleveranskedjan.

- Fördelar: Bäst i klassen för att förhindra SolarWinds-liknande kompromisser; ger enorm synlighet över hela SDLC.

- Nackdelar: Kan vara komplex att sätta upp för mindre team med enklare CI/CD-pipelines.

3. Sysdig Secure

Om du inte kan patcha tillräckligt snabbt, måste du kunna blockera. Sysdig fokuserar på runtime säkerhetsnät.

- Nyckelfunktioner: Använder eBPF-baserade insikter för att upptäcka och döda skadliga processer (som obehöriga skal) i realtid.

- Kärndifferentiering: Överbryggar gapet mellan utveckling och produktion genom att korrelera använda sårbarheter med live-telemetri.

- Fördelar: Det enda verkliga försvaret mot opatchade 0-dagars sårbarheter i produktion; proaktiv support fungerar som en förlängning av ditt team.

- Nackdelar: Kräver agentutplacering i Kubernetes-kluster; prissättningen kan vara förhindrande för organisationer med färre än 200 noder.

4. Aikido Security

Aikido löser “Sårbarhetsfloden” genom att fokusera på Nåbarhet. Det erkänner att en bugg i ett oanvänt bibliotek inte är en prioritet.

- Nyckelfunktioner: Enhetlig instrumentpanel för SAST, SCA, IaC, och hemligheter; förbättrad med nåbarhetsanalys.

- Kärndifferentiering: Extremt fokus på brusreducering och enkelhet; installation tar vanligtvis mindre än 10 minuter.

- Fördelar: Drastiskt lägre falska positiva resultat; transparent och rättvis prissättningsmodell jämfört med företagsjättar.

- Nackdelar: DAST (Dynamisk skanning) funktioner är fortfarande under utveckling jämfört med specialiserade verktyg.

5. Chainguard

Chainguard fokuserar på Säker som standard infrastruktur. De tror att det bästa sättet att åtgärda en sårbarhet är att aldrig ha den från början.

- Nyckelfunktioner: Tillhandahåller “Wolfi” härdade minimala containerbilder och kuraterade paketarkiv.

- Kärndifferentiering: Erbjuder en strikt CVE-remedierings-SLA (Åtgärdad inom 7 dagar för kritiska) för deras bilder.

- Fördelar: Effektivt minskar attackytan innan utvecklare ens börjar; hybrid CIS + STIG härdningsbaslinjer.

- Nackdelar: Kräver att team migrerar bort från standard (uppblåsta) OS-bilder till en minimal fotavtryck.

6. Endor Labs

Endor Labs fokuserar på Dependency Lifecycle Management genom att titta på hälsan hos de öppna källkodsprojekt du använder.

- Nyckelfunktioner: Bygg anropsgrafer för hela din mjukvaruportfölj, upptäck skadliga paket och utför prediktiva hälsokontroller.

- Kärndifferentiering: Unik kunskapsbas med 4,5M projekt med 1B riskfaktorer för att förstå exakt hur funktioner fungerar.

- Fördelar: Prediktiv riskhantering förhindrar teknisk skuld; “Upgrade Impact Analysis” visar exakt vad som kommer att brytas innan du patchar.

- Nackdelar: Främst fokuserad på öppna källkodsberoenden; mindre betoning på anpassad källkodlogik (SAST) än specialister.

7. Jit

Jit är orkestreringslagret för team som vill undvika “Tool Sprawl” och höga Snyk-licenskostnader.

- Nyckelfunktioner: Enklicksinstallation av en komplett säkerhetsstack (SAST, SCA, Secrets, IaC) med hjälp av hanterade öppna källkodsmotorer.

- Kärndifferentiering: Tillhandahåller en “Minimum Viable Security”-stack som är exakt anpassad till din nuvarande SDLC-stadium.

- Fördelar: Mycket kostnadseffektiv; eliminerar administrativt arbete genom automatiserad provisionering och återkallande.

- Nackdelar: Eftersom det orkestrerar andra skannrar kan du stöta på funktionsbegränsningar hos de underliggande verktygen.

8. Apiiro

Apiiro tillhandahåller Application Risk Management genom att bygga en djup grundläggande inventering av dina applikationer.

- Nyckelfunktioner: Utökad SBOM (XBOM), detektering av materiella kodändringar och djupgående kodanalys.

- Kärndifferentiering: Risk Graph-motorn identifierar “Toxiska Kombinationer”—t.ex. ett sårbart bibliotek i en publikt tillgänglig app med överdrivna IAM-behörigheter.

- Fördelar: Oöverträffad prioritering för stora företag; 100% öppen plattform som integreras med alla större utvecklingsverktyg.

- Nackdelar: Prissättning på företagsnivå; kan vara överdrivet för små organisationer med få arkiv.

9. Aqua Security

Aqua är en pionjär inom Cloud-Native Security, och erbjuder en fullständig livscykellösning från utveckling till produktion.

- Nyckelfunktioner: Dynamisk hotanalys i sandlådor; bildsäkring och signering; realtids skydd under körning.

- Kärndifferentiering: Kombinerar kraften av agent- och agentlös teknik i en enda, enhetlig Cloud-Native Application Protection Platform (CNAPP).

- Fördelar: Robust containersäkerhet och proaktiv upptäckt av problem; tydliga rekommendationer för sårbarhetsåtgärder.

- Nackdelar: Dokumentationen kan vara förvirrande; gränssnittsdesign för utökade kolumner och sökfilter kan förbättras.

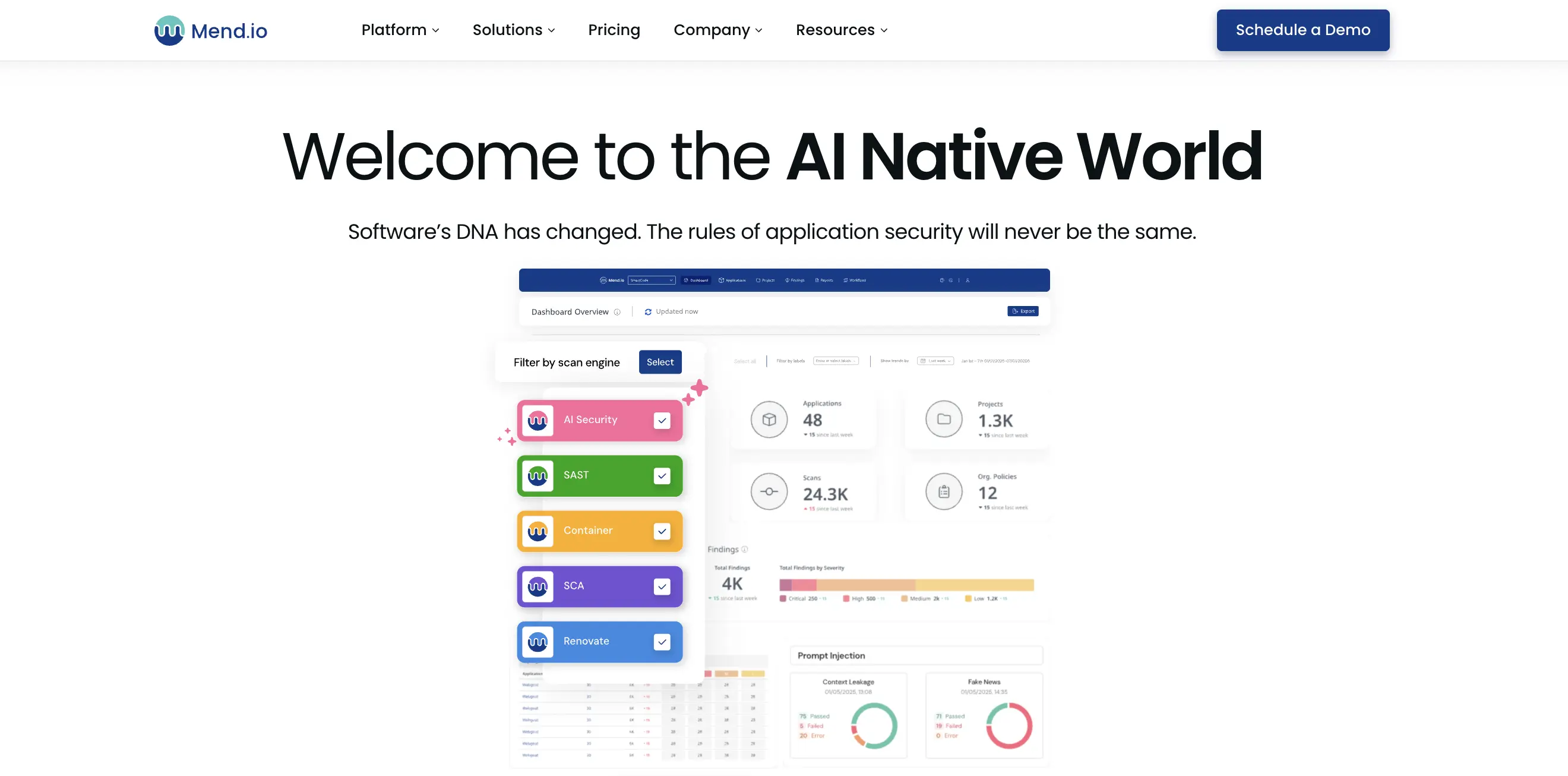

10. Mend

Mend (tidigare WhiteSource) är tungviktaren inom SCA (Software Composition Analysis) för stora företag.

- Nyckelfunktioner: Robust hantering av tredjepartsberoenden; automatiserad inventariehantering och spårning av licensöverensstämmelse.

- Kärndifferentiering: Proprietär sårbarhetsdatabas med djupa annoteringar och realtidsfeedback för licensöverträdelser.

- Fördelar: Utmärkt för att hantera komplexa open source-licenser; minskar MTTR genom att tillhandahålla omedelbara åtgärdsvägar.

- Nackdelar: Skanning av containrar och bilder kan förbättras, särskilt när det gäller att skilja mellan lager.

FAQ: Realiteterna för säkerhet 2026

Fixar Plexicus kod automatiskt?

Nej. Plexicus är ett verktyg med mänsklig medverkan. Medan det använder AI för att generera fixen, måste en människa klicka på knappen för att utlösa åtgärden, och en teamledare måste godkänna den resulterande Pull Request. Detta säkerställer säkerhet utan att offra ingenjörskontroll.

Varför är Time to Exploit den viktigaste metrik?

För att 28,3% av exploateringar nu sker inom 24 timmar. Om ditt säkerhetsverktyg bara skannar en gång i veckan är du blind i sex dagar. Du behöver ett verktyg som Plexicus som låter dig generera och skicka in fixar i samma ögonblick som ett hot identifieras.

Kan jag lita på AI för att skriva säkerhetsfixar?

AI-genererad kod bör alltid granskas. Plexicus hjälper till med detta genom att köra enhetstester och statisk analys på sina egna genererade lösningar innan de visas för dig, vilket ger ett “verifierat” förslag som snabbar upp den mänskliga granskningsprocessen.

Slutlig tanke

Mjukvaruförsörjningskedjan är den nya gränsen. Om du fortfarande förlitar dig på ett verktyg som bara säger “denna bibliotek är gammal,” missar du poängen. Du behöver en plattform som validerar integritet och accelererar lösningen genom AI-assisterad åtgärd.